Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Informazioni generali

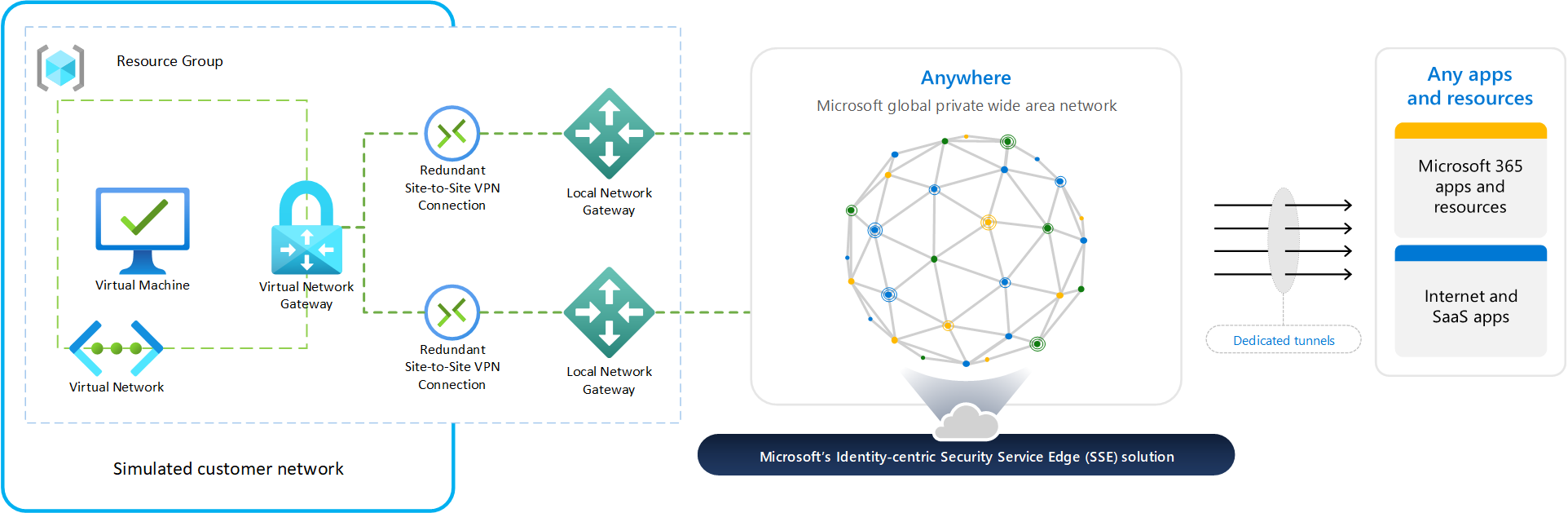

Le organizzazioni potrebbero voler estendere le funzionalità di Accesso a Internet Microsoft Entra a intere reti, non solo ai singoli dispositivi. Possono installare il client di accesso sicuro globale in questi dispositivi. Questo articolo illustra come estendere queste funzionalità a una rete virtuale Azure ospitata nel cloud. È possibile applicare principi simili alle apparecchiature di rete locali di un cliente.

Prerequisiti

Per completare i passaggi di questo processo, sono necessari i prerequisiti seguenti:

- Sottoscrizione Azure e autorizzazione per creare risorse nel portale Azure.

- Conoscenza di base delle connessioni VPN da sito a sito.

- Un tenant Microsoft Entra con il ruolo Global Secure Access Administrator assegnato.

Componenti della rete virtuale

Quando si compila questa funzionalità in Azure, l'organizzazione può comprendere meglio il funzionamento di Accesso a Internet Microsoft Entra in un'implementazione più ampia. Le risorse create in Azure corrispondono ai concetti locali nei modi seguenti:

| risorsa Azure | Componente locale tradizionale |

|---|---|

| Rete virtuale | Spazio indirizzi IP in sede |

| Gateway di rete virtuale | Il router locale, talvolta definito attrezzatura locale del cliente (CPE) |

| Gateway di rete locale | Il gateway di rete virtuale di Microsoft verso cui il tuo router crea un tunnel IPsec |

| Connessione | Tunnel VPN IPsec creato tra il gateway di rete virtuale e il gateway di rete locale |

| Macchina virtuale | Dispositivi client nella rete locale |

In questo articolo usare i valori predefiniti seguenti. È possibile modificare queste impostazioni in base ai propri requisiti.

- Subscription: Visual Studio Enterprise

- Nome gruppo di risorse: Network_Simulation

- Area: Stati Uniti orientali

Passaggi principali

Completare i passaggi per simulare la connettività di rete remota con Azure reti virtuali nel portale di Azure e nel Interfaccia di amministrazione di Microsoft Entra. Potrebbe essere utile avere più schede aperte in modo da poter passare facilmente da una scheda all'altra.

Prima di creare le risorse virtuali, è necessario un gruppo di risorse e una rete virtuale da usare nelle sezioni seguenti. Se è già stato configurato un gruppo di risorse di test e una rete virtuale, è possibile iniziare al passaggio 3.

- Creare un gruppo di risorse (portale di Azure)

- Creare una rete virtuale (portale di Azure)

- Creare un gateway di rete virtuale (portale di Azure)

- Creare una rete remota con collegamenti di dispositivo (Interfaccia di amministrazione di Microsoft Entra)

- Crea gateway di rete locale (portale di Azure)

- Creare una connessione VPN da sito a sito (S2S) (portale di Azure)

- Verificare la connettività (entrambi)

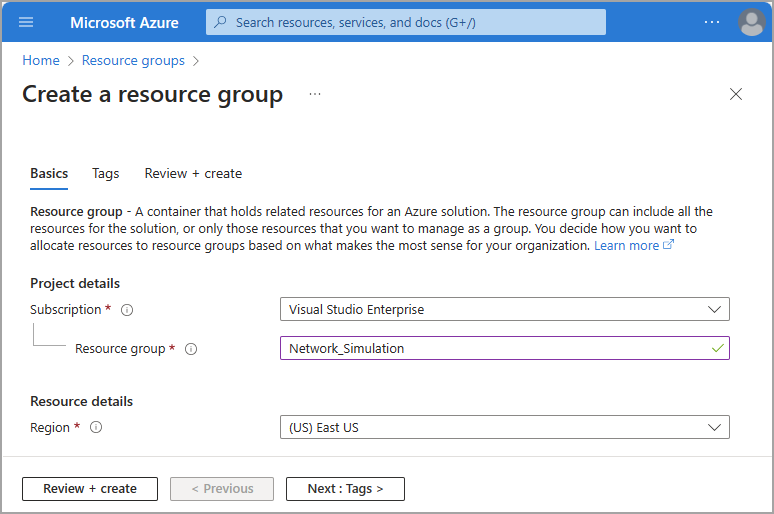

Creare un gruppo di risorse

Creare un gruppo di risorse per contenere tutte le risorse necessarie.

- Accedere al portale Azure con l'autorizzazione per creare risorse.

- Passare a Gruppi di risorse.

- Seleziona Crea.

- Selezionare la sottoscrizione e l'area geografica e immettere un nome per il gruppo di risorse.

- Selezionare Rivedi e crea.

- Confermare i dettagli e quindi selezionare Crea.

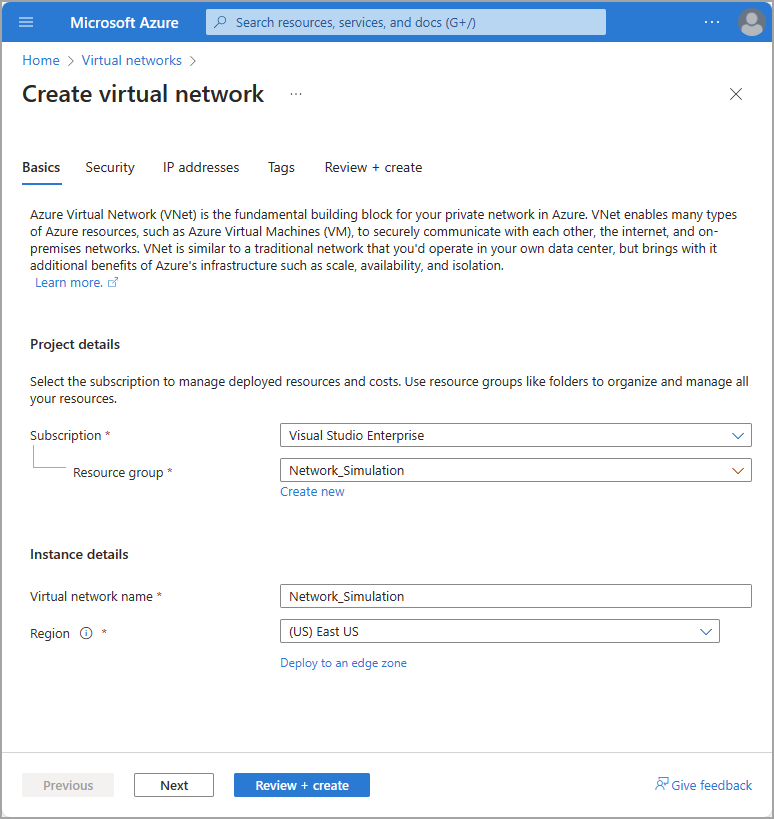

Creare una rete virtuale

Creare una rete virtuale all'interno del nuovo gruppo di risorse.

- Nel portale di Azure passare a Rete virtuali.

- Seleziona Crea.

- Selezionare il gruppo di risorse appena creato.

- Immettere il nome della rete virtuale.

- Lasciare invariati i valori predefiniti negli altri campi.

- Selezionare Rivedi e crea.

- Seleziona Crea.

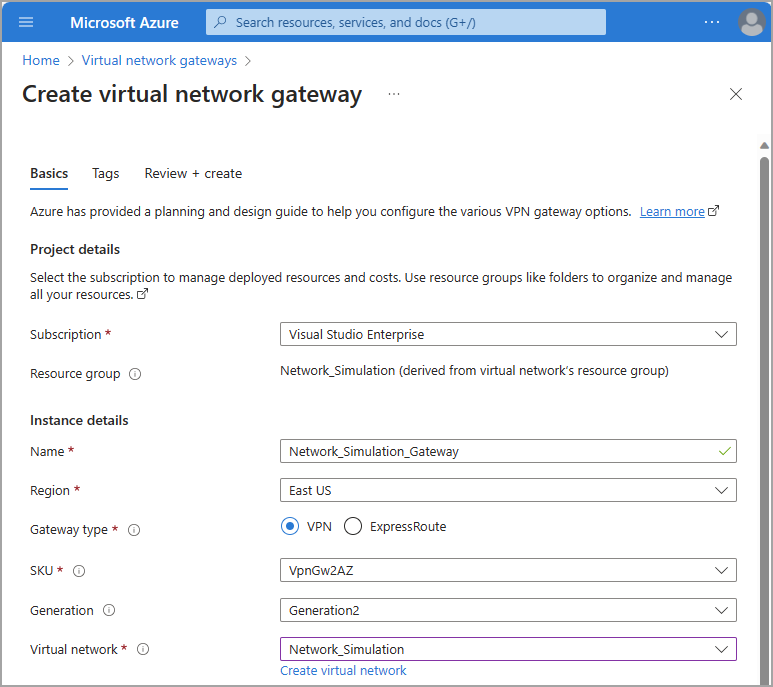

Creare un gateway di rete virtuale

Creare un gateway di rete virtuale all'interno del nuovo gruppo di risorse.

Nel portale di Azure passare a Gateway di rete virtuali.

Seleziona Crea.

Immettere un nome per il gateway di rete virtuale e selezionare l'area appropriata.

Selezionare la rete virtuale.

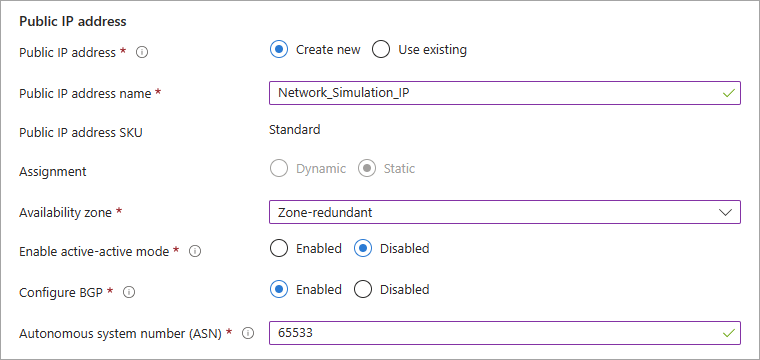

Creare un indirizzo IP pubblico e immettere un nome descrittivo.

- FACOLTATIVO: se si vuole un tunnel IPsec secondario, nella sezione SECOND PUBLIC IP ADDRESS (SECONDO INDIRIZZO IP PUBBLICO ) creare un altro indirizzo IP pubblico e immettere un nome. Se si crea un secondo tunnel IPsec, è necessario creare due collegamenti dispositivo nel passaggio Creare una rete remota.

- Imposta Abilita modalità attiva-attiva su Disabilitato se non è necessario un secondo indirizzo IP pubblico.

- L'esempio in questo articolo usa un singolo tunnel IPsec.

Selezionare una zona di disponibilità.

Imposta Configura BGP su Abilitato.

Impostare Numero sistema autonomo (ASN) su un valore appropriato. Fare riferimento all'elenco di valori ASN validi per i valori riservati che non è possibile usare.

Lasciare tutte le altre impostazioni come predefinite o vuote.

Selezionare Rivedi e crea. Confermare le impostazioni.

Seleziona Crea.

Nota

La distribuzione e la creazione del gateway di rete virtuale potrebbero richiedere alcuni minuti. È possibile avviare la sezione successiva durante la creazione, ma sono necessari gli indirizzi IP pubblici del gateway di rete virtuale per completare il passaggio successivo.

Per visualizzare questi indirizzi IP, passare alla pagina Configurazione del gateway di rete virtuale dopo la distribuzione.

Creare una rete remota

Si crea una rete remota nel Interfaccia di amministrazione di Microsoft Entra. Immettere le informazioni in due set di schede.

I passaggi seguenti forniscono le informazioni di base necessarie per creare una rete remota con Accesso globale sicuro. Due articoli separati illustrano questo processo in modo più dettagliato. Per evitare confusione, vedere questi articoli:

Ridondanza di zona

Prima di creare la rete remota per l'accesso sicuro globale, esaminare le due opzioni relative alla ridondanza. È possibile creare reti remote con o senza ridondanza. Aggiungere ridondanza in due modi:

- Scegliere la zona di ridondanza durante la creazione di un collegamento al dispositivo nell'amministrazione di Microsoft Entra.

- In questo scenario si crea un altro gateway in un'area di disponibilità diversa all'interno della stessa area del data center selezionata durante la creazione della rete remota.

- In questo scenario è necessario un solo indirizzo IP pubblico nel gateway di rete virtuale.

- Due tunnel IPSec vengono creati dallo stesso indirizzo IP pubblico del router a gateway di Microsoft diversi in zone di disponibilità diverse.

- Creare un indirizzo IP pubblico secondario nel portale di Azure e creare due collegamenti di dispositivo con indirizzi IP pubblici diversi nella Interfaccia di amministrazione di Microsoft Entra.

- È possibile scegliere Nessuna ridondanza quando si aggiungono collegamenti di dispositivo alla rete remota nel Interfaccia di amministrazione di Microsoft Entra.

- In questo scenario sono necessari indirizzi IP pubblici primari e secondari nel gateway di rete virtuale.

Creare la rete remota e aggiungere collegamenti dispositivo

Per questo articolo, scegliere il percorso di ridondanza della zona.

Suggerimento

L'indirizzo BGP locale deve essere un indirizzo IP privato esterno allo spazio indirizzi della rete virtuale associata al gateway di rete virtuale. Ad esempio, se lo spazio indirizzi della rete virtuale è 10.1.0.0/16, è possibile usare 10.2.0.0 come indirizzo BGP locale.

Fare riferimento all'elenco valido di indirizzi BGP per conoscere i valori riservati che non è possibile utilizzare.

- Accedere al Interfaccia di amministrazione di Microsoft Entra come amministratore di accesso sicuro Global Secure Access Administrator.

- Passare ad Accesso globale sicuro>Connetti>Reti remote.

- Selezionare Crea rete remota e specificare i dettagli seguenti nella scheda Informazioni di base :

- Nome

- Regione

Nella scheda Connettività selezionare Aggiungi un collegamento.

Nella scheda Aggiungi un collegamento - Generale immettere i dettagli seguenti:

- Nome collegamento: Nome delle apparecchiature presso il cliente (CPE).

- Nome dispositivo: scegliere un’opzione del dispositivo dall’elenco a discesa.

- Indirizzo IP del dispositivo: indirizzo IP pubblico del dispositivo CPE (apparecchiature locali del cliente).

-

Indirizzo BGP dispositivo: immettere l'indirizzo IP BGP del CPE.

- Immettere questo indirizzo come indirizzo IP BGP locale nel CPE.

-

ASN del dispositivo: specificare il numero di sistema autonomo (ASN) del CPE.

- Una connessione abilitata per BGP tra due gateway di rete richiede che abbiano ASN diversi.

- Per altre informazioni, vedere la sezione ASN validi dell'articolo Configurazioni della rete remota.

- Ridondanza: selezionare Nessuna ridondanza o Ridondanza della zona per il tunnel IPSec.

-

Indirizzo BGP locale di ridondanza della zona: questo campo facoltativo viene visualizzato solo quando si seleziona Ridondanza della zona.

- Inserire un indirizzo IP BGP che non faccia parte della rete on-premises in cui si trova il CPE e che sia diverso dall' "Indirizzo BGP del dispositivo".

- Capacità della larghezza di banda (Mbps): specificare la larghezza di banda del tunnel. Le opzioni disponibili sono: 250, 500, 750 e 1.000 Mbps.

-

Indirizzo BGP locale: immettere un indirizzo IP BGP che non fa parte della rete locale in cui si trova il CPE.

- Ad esempio, se la rete locale è 10.1.0.0/16, è possibile usare 10.2.0.4 come indirizzo BGP locale.

- Immettere questo indirizzo come indirizzo IP BGP peer nel CPE.

- Fare riferimento all'elenco di indirizzi BGP validi per i valori riservati che non possono essere usati.

Nella scheda Aggiungi un collegamento - Dettagli mantenere i valori predefiniti a meno che non sia stata effettuata una selezione diversa in precedenza e selezionare Avanti.

Nella scheda Aggiungi un collegamento - Sicurezza immettere la chiave precondivisa (PSK) e selezionare Salva. Ritorni al set principale di schede Crea una rete remota.

Nella scheda Profili di traffico selezionare il profilo di inoltro del traffico appropriato.

Selezionare Verifica e crea.

Se tutto sembra corretto, selezionare Crea rete remota.

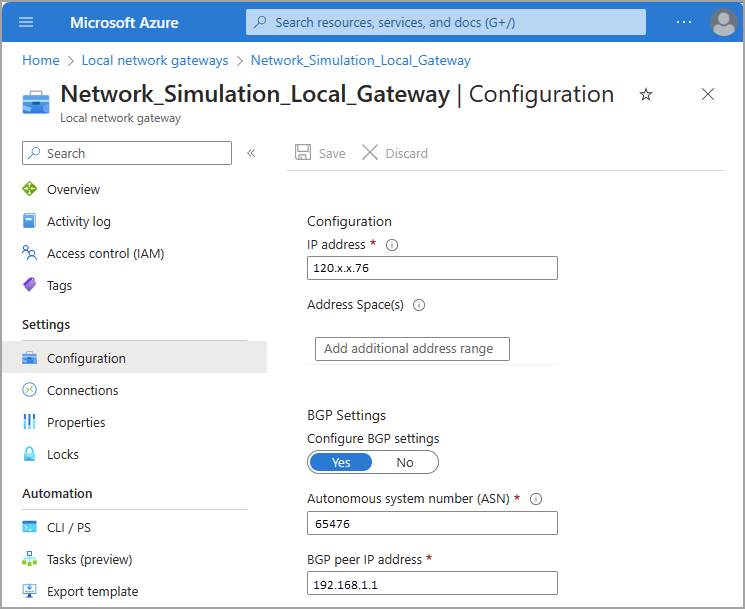

Visualizzare la configurazione della connettività

Dopo aver creato una rete remota e aver aggiunto un collegamento al dispositivo, è possibile visualizzare i dettagli di configurazione nel Interfaccia di amministrazione di Microsoft Entra. Per completare il passaggio successivo, sono necessari diversi dettagli relativi a questa configurazione.

Passare ad Accesso globale sicuro>Connetti>Reti remote.

Nell'ultima colonna a destra della tabella selezionare Visualizza configurazione per la rete remota creata. La configurazione viene visualizzata come BLOB JSON.

Individuare e salvare l'indirizzo IP pubblico di Microsoft

endpoint,asnebgpAddressdal riquadro visualizzato.- Usare questi dettagli per configurare la connettività nel passaggio successivo.

- Per altre informazioni sulla visualizzazione di questi dettagli, vedere Configurare le attrezzature locali dei clienti.

Il diagramma seguente connette i dettagli chiave di questi dettagli di configurazione al relativo ruolo di correlazione nella rete remota simulata. Una descrizione testuale del diagramma segue l'immagine.

Il centro del diagramma illustra un gruppo di risorse contenente una macchina virtuale connessa a una rete virtuale. Un gateway di rete virtuale si connette quindi al gateway di rete locale tramite una connessione VPN con ridondanza da sito a sito.

Uno screenshot dei dettagli di connettività contiene due sezioni evidenziate. La prima sezione evidenziata in localConfigurations contiene i dettagli del gateway di Accesso globale sicuro, ovvero il gateway della rete locale.

Gateway di rete locale 1

- Indirizzo IP pubblico/endpoint: 120.x.x.76

- Numero ASN: 65476

- Indirizzo IP BGP: 192.168.1.1

Gateway di rete locale 2

- Indirizzo IP pubblico/endpoint: 4.x.x.193

- Numero ASN: 65476

- Indirizzo IP BGP (bgpAddress): 192.168.1.2

La seconda sezione evidenziata in peerConfiguration contiene i dettagli del gateway di rete virtuale, ovvero l'attrezzatura router locale.

Rete virtuale Gateway

- Indirizzo IP pubblico/endpoint: 20.x.x.1

- Numero ASN: 65533

- Indirizzo IP BGP/indirizzoBGP: 10.1.1.1

Un altro callout punta alla rete virtuale che hai creato nel tuo gruppo di risorse. Lo spazio indirizzi per la rete virtuale è 10.2.0.0/16. L'indirizzo BGP locale e l'indirizzo BGP peer non possono trovarsi nello stesso spazio indirizzi.

Crea gateway di rete locale

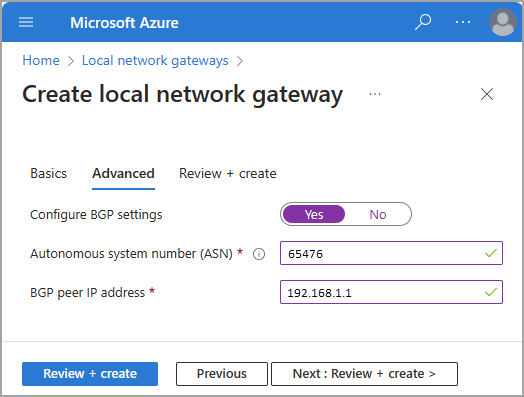

Creare un gateway di rete locale nel portale di Azure. Per completare questo passaggio, sono necessari diversi dettagli della configurazione di rete remota, tra cui l'endpoint del gateway Microsoft, l'ASN e l'indirizzo BGP.

Se si seleziona No ridondanza durante la creazione di collegamenti di dispositivo nel Interfaccia di amministrazione di Microsoft Entra, creare un gateway di rete locale.

Se si seleziona Ridondanza della zona, creare due gateway di rete locali. Sono disponibili due set di endpoint, asne bgpAddress in localConfigurations per i collegamenti del dispositivo. I dettagli View Configuration per la rete remota nel Interfaccia di amministrazione di Microsoft Entra forniscono queste informazioni.

Dal portale di Azure passare a Gateway di rete locali.

Seleziona Crea.

Selezionare il gruppo di risorse , ad esempio

Network_Simulation.Selezionare l'area appropriata.

Specificare il gateway di rete locale immettendo un valore in Nome.

Per Endpoint, selezionare indirizzo IP e quindi specificare l'indirizzo IP

endpointdal centro di amministrazione di Microsoft Entra.Al termine, selezionare Avanti: Avanzate.

Impostare Configura BGP su Sì.

Immettere il Numero sistema autonomo (ASN) dalla sezione

localConfigurationsdei dettagli di Visualizza configurazione.- Fare riferimento alla sezione Gateway di rete locale dell'elemento grafico nella sezione Visualizza configurazione di connettività.

Immettere l'indirizzo IP del peer BGP dalla sezione

localConfigurationsdei dettagli di Visualizza configurazione.

Selezionare Rivedi e crea e confermare le impostazioni.

Seleziona Crea.

Se hai configurato la ridondanza della zona durante la creazione dei collegamenti del dispositivo (che prevede la fornitura di due set di endpoint dei gateway Microsoft), ripeti questi passaggi per creare un secondo gateway di rete locale utilizzando il secondo set di valori di endpoint, ASN e indirizzi BGP.

Passare a Configurazioni per esaminare i dettagli del gateway di rete locale.

Creare una connessione VPN da sito a sito (S2S)

Creare una connessione VPN da sito a sito nel portale di Azure. Se configuri la ridondanza della zona, crearne due connessioni: una per il gateway primario e una per il gateway secondario. Mantenere tutte le impostazioni impostate sul valore predefinito, a meno che non sia specificato.

- Nel portale di Azure passare a Connections.

- Seleziona Crea.

- Selezionare il gruppo di risorse , ad esempio

Network_Simulation. - In Tipo di connessione selezionare Da sito a sito (IPsec).

- Immettere un nome per la connessione e selezionare l'area appropriata.

- Selezionare Avanti: Impostazioni.

- Selezionare il gateway di rete virtuale e il gateway di rete locale.

- Immettere la stessa chiave condivisa (PSK) che hai configurato per il collegamento al dispositivo nella configurazione di rete remota del centro amministrativo Microsoft Entra.

- Selezionare la casella Abilita BGP.

- Selezionare Rivedi e crea. Confermare le impostazioni.

- Seleziona Crea.

Ripetere questi passaggi per creare un'altra connessione per il secondo gateway di rete locale.

Verificare la connettività

Per verificare la connettività, è necessario simulare il flusso di traffico. Un metodo prevede la creazione di una macchina virtuale (VM) per avviare il traffico.

Simulare il traffico con una macchina virtuale

Per simulare il traffico e verificare la connettività, creare una macchina virtuale nella rete virtuale e avviare il traffico per servizi Microsoft. Per tutte le impostazioni lasciare invariato il relativo valore predefinito, salvo diversamente specificato.

- Nel portale di Azure passare a Macchine virtuali.

- Selezionare Crea>macchina virtuale di Azure.

- Selezionare il gruppo di risorse , ad esempio

Network_Simulation. - Fornire un Nome macchina virtuale.

- Selezionare l'immagine da usare. Per questo esempio, selezionare Windows 11 Pro, versione 22H2 - x64 Gen2.

- Selezionare Esegui con lo sconto spot di Azure per questo test.

- Fornisci un Nome utente e una Password per la tua macchina virtuale.

- Verificare di avere una licenza di Windows 10 o 11 idonea con diritti di hosting multi-tenant nella parte inferiore della pagina.

- Passare alla scheda Rete.

- Selezionare la rete virtuale.

- Passare alla scheda Gestione .

- Selezionare la casella Login con Microsoft Entra ID.

- Selezionare Rivedi e crea. Confermare le impostazioni.

- Seleziona Crea.

È possibile scegliere di bloccare l'accesso remoto al gruppo di sicurezza di rete solo per una rete o per un indirizzo IP specifico.

Evitare il routing asimmetrico durante la connessione alle macchine virtuali nelle reti remote

Quando si connette una macchina virtuale (VM) Azure a una rete remota di Accesso sicuro globale, non è possibile usare Desktop remoto Protocol (RDP as-is) per connettersi alla macchina virtuale usando il relativo indirizzo IP pubblico. Se si disconnette la rete remota, RDP funziona di nuovo. Il routing asimmetrico causa questo comportamento ed è previsto.

Ecco perché accade: la macchina virtuale ha un indirizzo IP pubblico, quindi il traffico RDP in ingresso (il pacchetto SYN) dal PC raggiunge direttamente la macchina virtuale. Tuttavia, poiché l'accesso sicuro globale annuncia l'intero intervallo di indirizzi Internet, il traffico di ritorno della macchina virtuale (il SYN-ACK) instrada attraverso il tunnel IPsec all'accesso sicuro globale. Global Secure Access riceve un SYN-ACK per una sessione senza un SYN corrispondente, quindi elimina il pacchetto e la connessione fallisce. Questa condizione rende inutilizzabile l'indirizzo IP pubblico della macchina virtuale per le connessioni in ingresso.

Soluzioni alternative

Per evitare problemi di routing asimmetrico con le reti remote, usare una delle soluzioni alternative seguenti:

Usare Azure Bastion

Azure Bastion elimina il routing asimmetrico per scenari di gestione remota come RDP. Usando Bastion, il PC si connette al servizio Bastion tramite HTTPS e Bastion avvia la sessione RDP alla macchina virtuale usando il relativo indirizzo IP privato. La macchina virtuale risponde direttamente a Bastion all'interno della rete virtuale. Poiché entrambe le direzioni della connessione rimangono all'interno della rete virtuale, il traffico non passa mai attraverso il gateway di accesso sicuro globale e il routing rimane simmetrico.

Usare la VPN da punto a sito (P2S) con il VNG

Se si configura un gateway di rete virtuale (VNG) per la connettività point-to-site, il dispositivo client riceve un indirizzo IP privato dal pool di indirizzi VNG usando il client VPN Azure Client VPN. Tutto il traffico verso la VM passa attraverso il tunnel VNG e ritorna nello stesso modo, mantenendo il routing simmetrico.

Verificare lo stato della connettività

Dopo aver creato le reti e le connessioni remote, potrebbero essere necessari alcuni minuti per stabilire la connessione. Dal portale di Azure è possibile verificare che il tunnel VPN sia connesso e che il peering BGP sia riuscito.

- Nel portale di Azure passare al gateway di rete virtuale creato e selezionare Connections.

- Ognuna delle connessioni mostra lo statoConnesso dopo l'applicazione e l'esito positivo della configurazione.

- Accedere a peer BGP nella sezione Monitoraggio per confermare che il peering BGP sia riuscito. Cercate gli indirizzi peer forniti da Microsoft. Dopo aver applicato e completato la configurazione, lo stato viene visualizzato Connesso.

È possibile usare la macchina virtuale creata per verificare che il traffico venga propagato a servizi Microsoft. L'esplorazione delle risorse in SharePoint o Exchange Online dovrebbe comportare il traffico nel gateway di rete virtuale. È possibile visualizzare questo traffico passando a Metriche nel gateway di rete virtuale o configurando l'acquisizione di pacchetti per i gateway VPN.

Suggerimento

Se si usa questo articolo per testare Accesso a Internet Microsoft Entra, pulire tutte le risorse Azure correlate eliminando il nuovo gruppo di risorse al termine.