Abilitare i controlli di sicurezza e DNS per Microsoft Entra Domain Services

La sicurezza e i controlli DNS di Microsoft Entra consentono a Azure di trasmettere gli eventi alle risorse di destinazione. Queste risorse includono Archiviazione di Azure, aree di lavoro di Azure Log Analytics o Hub eventi di Azure. Dopo aver abilitato gli eventi di controllo della sicurezza, Domain Services invia tutti gli eventi controllati per la categoria selezionata alla risorsa di destinazione.

È possibile archiviare gli eventi in Archiviazione di Azure e trasmettere eventi in software SIEM (Security Information and Event Management) (o equivalenti) usando Hub eventi di Azure oppure eseguire analisi personalizzate e usare le aree di lavoro di Azure Log Analytics dall'interfaccia di amministrazione di Microsoft Entra.

Destinazioni di controllo della sicurezza

È possibile usare Archiviazione di Azure, Hub eventi di Azure o aree di lavoro di Azure Log Analytics come risorsa di destinazione per i controlli di sicurezza di Domain Services. Queste destinazioni possono essere combinate. Ad esempio, è possibile usare Archiviazione di Azure per l'archiviazione degli eventi di controllo di sicurezza, ma un'area di lavoro Log Analytics di Azure per analizzare e segnalare le informazioni a breve termine.

La tabella seguente illustra gli scenari per ogni tipo di risorsa di destinazione.

Importante

È necessario creare la risorsa di destinazione prima di abilitare i controlli di sicurezza di Servizi di dominio. È possibile creare queste risorse usando l'interfaccia di amministrazione di Microsoft Entra, Azure PowerShell o l'interfaccia della riga di comando di Azure.

| Risorsa di destinazione | Scenario |

|---|---|

| Archiviazione di Azure | Questa destinazione deve essere usata quando è necessario archiviare gli eventi di controllo di sicurezza a scopo di archiviazione. Altre destinazioni possono essere usate per scopi di archiviazione, ma tali destinazioni offrono funzionalità oltre la necessità primaria di archiviazione. Prima di abilitare gli eventi di controllo di sicurezza di Servizi di dominio, creare prima di tutto un account Archiviazione di Azure. |

| Hub eventi di Azure | Questa destinazione deve essere usata quando è necessario condividere eventi di controllo della sicurezza con software aggiuntivo, ad esempio software di analisi dei dati o software siem (Security Information & Event Management). Prima di abilitare gli eventi di controllo della sicurezza di Servizi di dominio, creare un hub eventi usando l'interfaccia di amministrazione di Microsoft Entra |

| Area di lavoro Azure Log Analytics | Questa destinazione deve essere usata quando è necessario analizzare ed esaminare direttamente i controlli sicuri dall'interfaccia di amministrazione di Microsoft Entra. Prima di abilitare gli eventi di controllo di sicurezza di Servizi di dominio, creare un'area di lavoro Log Analytics nell'interfaccia di amministrazione di Microsoft Entra. |

Abilitare gli eventi di controllo di sicurezza tramite l'interfaccia di amministrazione di Microsoft Entra

Per abilitare gli eventi di controllo della sicurezza di Servizi di dominio tramite l'interfaccia di amministrazione di Microsoft Entra, completare la procedura seguente.

Importante

I controlli di sicurezza di Servizi di dominio non sono retroattivi. Non è possibile recuperare o riprodurre eventi dal passato. Domain Services può inviare eventi che si verificano solo dopo l'abilitazione dei controlli di sicurezza.

Accedere all'interfaccia di amministrazione di Microsoft Entra come global Amministrazione istrator.

Cercare e selezionare Servizi di dominio Microsoft Entra. Scegliere il dominio gestito, ad esempio aaddscontoso.com.

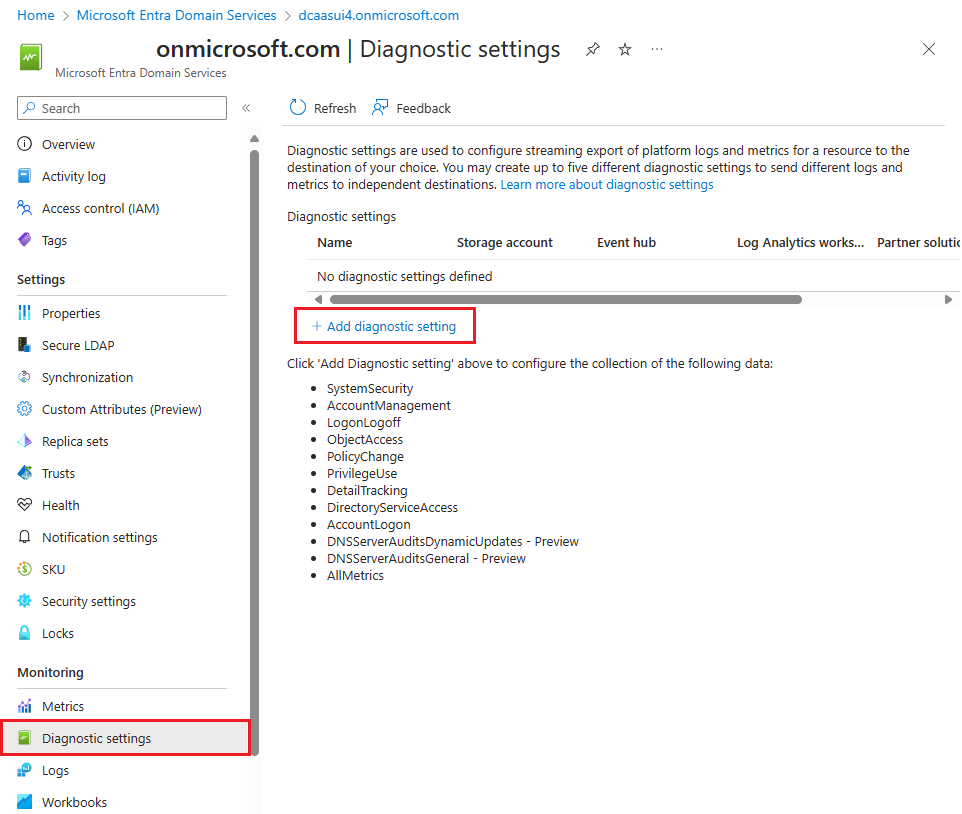

Nella finestra Servizi di dominio selezionare Impostazioni di diagnostica sul lato sinistro.

Nessuna diagnostica è configurata per impostazione predefinita. Per iniziare, selezionare Aggiungi impostazione di diagnostica.

Immettere un nome per la configurazione di diagnostica, ad esempio aadds-auditing.

Selezionare la casella relativa alla destinazione di controllo DNS o di sicurezza desiderata. È possibile scegliere tra un'area di lavoro Log Analytics, un account Archiviazione di Azure, un hub eventi di Azure o una soluzione partner. Queste risorse di destinazione devono già esistere nella sottoscrizione di Azure. Non è possibile creare le risorse di destinazione in questa procedura guidata.

- Aree di lavoro di Azure Log Analytics

- Selezionare Invia a Log Analytics, quindi scegliere la sottoscrizione e l'area di lavoro Log Analytics da usare per archiviare gli eventi di controllo.

- Archiviazione di Azure

- Selezionare Archivia in un account di archiviazione e quindi scegliere Configura.

- Selezionare la sottoscrizione e l'account Archiviazione da usare per archiviare gli eventi di controllo.

- Quando si è pronti, scegliere OK.

- Hub eventi di Azure

- Selezionare Stream to an event hub (Stream to an event hub) e quindi scegliere Configura.

- Selezionare la sottoscrizione e lo spazio dei nomi dell'hub eventi. Se necessario, scegliere anche un nome dell'hub eventi e quindi il nome dei criteri dell'hub eventi.

- Quando si è pronti, scegliere OK.

- Soluzione partner

- Selezionare Invia alla soluzione partner, quindi scegliere la sottoscrizione e la destinazione da usare per archiviare gli eventi di controllo.

- Aree di lavoro di Azure Log Analytics

Selezionare le categorie di log da includere per la risorsa di destinazione specifica. Se si inviano gli eventi di controllo a un account Archiviazione di Azure, è anche possibile configurare un criterio di conservazione che definisce il numero di giorni per conservare i dati. Un'impostazione predefinita di 0 mantiene tutti i dati e non ruota gli eventi dopo un periodo di tempo.

È possibile selezionare diverse categorie di log per ogni risorsa di destinazione all'interno di una singola configurazione. Questa possibilità consente di scegliere le categorie di log da conservare per Log Analytics e le categorie di log da archiviare, ad esempio.

Al termine, selezionare Salva per eseguire il commit delle modifiche. Le risorse di destinazione iniziano a ricevere eventi di controllo di Domain Services subito dopo il salvataggio della configurazione.

Abilitare gli eventi di controllo DNS e sicurezza con Azure PowerShell

Per abilitare gli eventi di controllo DNS e sicurezza di Servizi di dominio tramite Azure PowerShell, completare la procedura seguente. Se necessario, installare prima di tutto il modulo Azure PowerShell e connettersi alla sottoscrizione di Azure.

Importante

I controlli di Servizi di dominio non sono retroattivi. Non è possibile recuperare o riprodurre eventi dal passato. Domain Services può inviare eventi che si verificano solo dopo l'abilitazione dei controlli.

Eseguire l'autenticazione nella sottoscrizione di Azure usando il cmdlet Connessione-AzAccount. Quando richiesto, immettere le credenziali dell'account.

Connect-AzAccountCreare la risorsa di destinazione per gli eventi di controllo.

Aree di lavoro Di Azure Log Analytics Creare un'area di - lavoro Log Analytics con Azure PowerShell.

Archiviazione di Azure Creare un account di - archiviazione con Azure PowerShell

Hub eventi di - Azure Creare un hub eventi con Azure PowerShell. Potrebbe anche essere necessario usare il cmdlet New-AzEventHubAuthorizationRule per creare una regola di autorizzazione che concede le autorizzazioni di Servizi di dominio allo spazio dei nomi dell'hub eventi. La regola di autorizzazione deve includere i diritti Gestione, Ascolto e Invio .

Importante

Assicurarsi di impostare la regola di autorizzazione nello spazio dei nomi dell'hub eventi e non nell'hub eventi stesso.

Ottenere l'ID risorsa per il dominio gestito di Servizi di dominio usando il cmdlet Get-AzResource . Creare una variabile denominata $aadds. ResourceId per contenere il valore:

$aadds = Get-AzResource -name aaddsDomainNameConfigurare le impostazioni di Diagnostica di Azure usando il cmdlet Set-AzDiagnosticSetting per usare la risorsa di destinazione per gli eventi di controllo di Microsoft Entra Domain Services. Negli esempi seguenti la variabile $aadds. ResourceId viene usato dal passaggio precedente.

Archiviazione di Azure - Sostituire storageAccountId con il nome dell'account di archiviazione:

Set-AzDiagnosticSetting ` -ResourceId $aadds.ResourceId ` -StorageAccountId storageAccountId ` -Enabled $trueHub eventi di Azure: sostituire eventHubName con il nome dell'hub eventi e eventHubRuleId con l'ID della regola di autorizzazione:

Set-AzDiagnosticSetting -ResourceId $aadds.ResourceId ` -EventHubName eventHubName ` -EventHubAuthorizationRuleId eventHubRuleId ` -Enabled $trueAree di lavoro di Azure Log Analytics: sostituire workspaceId con l'ID dell'area di lavoro Log Analytics:

Set-AzureRmDiagnosticSetting -ResourceId $aadds.ResourceId ` -WorkspaceID workspaceId ` -Enabled $true

Eseguire query e visualizzare eventi di controllo DNS e sicurezza con Monitoraggio di Azure

Le aree di lavoro Log Analytics consentono di visualizzare e analizzare gli eventi di controllo DNS e sicurezza usando Monitoraggio di Azure e il linguaggio di query Kusto. Questo linguaggio di query è progettato per l'uso di sola lettura che offre funzionalità di analisi avanzate con una sintassi facile da leggere. Per altre informazioni su come iniziare a usare i linguaggi di query Kusto, vedere gli articoli seguenti:

- Documentazione di Monitoraggio di Azure

- Introduzione a Log Analytics in Monitoraggio di Azure

- Introduzione alle query su log in Monitoraggio di Azure

- Creare e condividere i dashboard dei dati di Log Analytics

È possibile usare le query di esempio seguenti per avviare l'analisi degli eventi di controllo da Servizi di dominio.

Query di esempio 1

Visualizzare tutti gli eventi di blocco dell'account per gli ultimi sette giorni:

AADDomainServicesAccountManagement

| where TimeGenerated >= ago(7d)

| where OperationName has "4740"

Query di esempio 2

Visualizzare tutti gli eventi di blocco dell'account (4740) compresi tra il 3 giugno 2020 alle 9 e il 10 giugno 2020, ordinati in ordine crescente in base alla data e all'ora:

AADDomainServicesAccountManagement

| where TimeGenerated >= datetime(2020-06-03 09:00) and TimeGenerated <= datetime(2020-06-10)

| where OperationName has "4740"

| sort by TimeGenerated asc

Query di esempio 3

Visualizzare gli eventi di accesso dell'account sette giorni fa (da ora) per l'account denominato utente:

AADDomainServicesAccountLogon

| where TimeGenerated >= ago(7d)

| where "user" == tolower(extract("Logon Account:\t(.+[0-9A-Za-z])",1,tostring(ResultDescription)))

Query di esempio 4

Visualizzare gli eventi di accesso dell'account sette giorni fa da ora per l'account denominato utente che ha tentato di accedere usando una password non valida (0xC0000006a):

AADDomainServicesAccountLogon

| where TimeGenerated >= ago(7d)

| where "user" == tolower(extract("Logon Account:\t(.+[0-9A-Za-z])",1,tostring(ResultDescription)))

| where "0xc000006a" == tolower(extract("Error Code:\t(.+[0-9A-Fa-f])",1,tostring(ResultDescription)))

Query di esempio 5

Visualizzare gli eventi di accesso dell'account sette giorni fa per l'account denominato utente che ha tentato di accedere mentre l'account è stato bloccato (0xC0000234):

AADDomainServicesAccountLogon

| where TimeGenerated >= ago(7d)

| where "user" == tolower(extract("Logon Account:\t(.+[0-9A-Za-z])",1,tostring(ResultDescription)))

| where "0xc0000234" == tolower(extract("Error Code:\t(.+[0-9A-Fa-f])",1,tostring(ResultDescription)))

Query di esempio 6

Visualizzare il numero di eventi di accesso dell'account sette giorni fa da ora per tutti i tentativi di accesso che si sono verificati per tutti gli utenti bloccati:

AADDomainServicesAccountLogon

| where TimeGenerated >= ago(7d)

| where "0xc0000234" == tolower(extract("Error Code:\t(.+[0-9A-Fa-f])",1,tostring(ResultDescription)))

| summarize count()

Controllare le categorie di eventi di sicurezza e DNS

La sicurezza e i controlli DNS di Servizi di dominio sono allineati al controllo tradizionale per i controller di dominio di Active Directory Domain Services tradizionali. Negli ambienti ibridi è possibile riutilizzare i modelli di controllo esistenti in modo che la stessa logica possa essere usata durante l'analisi degli eventi. A seconda dello scenario che è necessario risolvere o analizzare, è necessario impostare come destinazione le diverse categorie di eventi di controllo.

Sono disponibili le categorie di eventi di controllo seguenti:

| Nome categoria di controllo | Descrizione |

|---|---|

| Accesso account | I controlli tentano di autenticare i dati dell'account in un controller di dominio o in un gestore di account di sicurezza locale (SAM). -Logon and Logoff policy settings and events track attempts to access a particular computer. Impostazioni e gli eventi in questa categoria sono incentrati sul database dell'account usato. Questa categoria include le sottocategorie seguenti: -Controlla convalida delle credenziali -Controllare il servizio di autenticazione Kerberos -Controlla le operazioni dei ticket di servizio Kerberos -Controlla altri eventi di accesso/disconnessione |

| Gestione degli account | Controlla le modifiche apportate a account utente e computer e gruppi. Questa categoria include le sottocategorie seguenti: -Controlla gestione del gruppo di applicazioni -Controlla gestione account computer -Controlla gestione gruppi di distribuzione -Controlla altre operazioni di gestione degli account -Controlla la gestione dei gruppi di sicurezza -Controlla gestione account utente |

| Server DNS. | Controlla le modifiche apportate agli ambienti DNS. Questa categoria include le sottocategorie seguenti: - DNSServerAuditsDynamic Aggiornamenti (anteprima) - DNSServerAuditsGeneral (anteprima) |

| Rilevamento dettagli | Controlla le attività di singole applicazioni e utenti su tale computer e per comprendere come viene usato un computer. Questa categoria include le sottocategorie seguenti: -Controlla attività DPAPI -Controlla attività PNP -Creazione processo di controllo -Terminazione del processo di controllo -Controlla eventi RPC |

| Accesso ai servizi directory | I controlli tentano di accedere e modificare oggetti in Dominio di Active Directory Services (AD DS). Questi eventi di controllo vengono registrati solo nei controller di dominio. Questa categoria include le sottocategorie seguenti: -Controlla replica dettagliata del servizio directory -Controllare l'accesso al servizio directory -Controlla modifiche al servizio directory -Controlla replica del servizio directory |

| Logon-Logoff | I controlli tentano di accedere a un computer in modo interattivo o in rete. Questi eventi sono utili per tenere traccia dell'attività dell'utente e identificare potenziali attacchi alle risorse di rete. Questa categoria include le sottocategorie seguenti: -Controlla blocco account -Controlla attestazioni utente/dispositivo -Controlla modalità estesa IPsec -Controlla appartenenza a gruppi -Controlla modalità principale IPsec -Controlla modalità rapida IPsec -Controlla disconnessione -Controlla accesso -Controlla Server dei criteri di rete -Controlla altri eventi di accesso/disconnessione -Controlla accesso speciale |

| Accesso agli oggetti | I controlli tentano di accedere a oggetti o tipi specifici di oggetti in una rete o in un computer. Questa categoria include le sottocategorie seguenti: -Controlla applicazione generata -Controlla servizi di certificazione -Controlla condivisione file dettagliata -Controlla condivisione file -Controlla file system -Audit Filtering Platform Connessione ion -Controlla eliminazione pacchetti piattaforma filtro -Manipolazione handle di controllo -Controlla oggetto kernel -Controlla altri eventi di accesso a oggetti -Registro di controllo -Controlla Archiviazione rimovibili -Controlla SAM -Controlla gestione temporanea dei criteri di accesso centrale |

| Modifica criteri | Controlla le modifiche apportate ai criteri di sicurezza importanti in un sistema locale o in una rete. I criteri vengono in genere stabiliti dagli amministratori per proteggere le risorse di rete. Il monitoraggio delle modifiche o dei tentativi di modifica di questi criteri può essere un aspetto importante della gestione della sicurezza per una rete. Questa categoria include le sottocategorie seguenti: -Controlla modifica dei criteri di controllo -Controlla modifica dei criteri di autenticazione -Controlla modifica dei criteri di autorizzazione -Controlla modifica dei criteri della piattaforma di filtro -Controlla modifica dei criteri a livello di regola DI MPSSVC -Controlla altre modifiche ai criteri |

| Utilizzo privilegi | Controlla l'uso di determinate autorizzazioni in uno o più sistemi. Questa categoria include le sottocategorie seguenti: -Controlla l'uso dei privilegi non sensibili -Controlla uso dei privilegi sensibili -Controlla altri eventi di utilizzo dei privilegi |

| System | Controlla le modifiche a livello di sistema a un computer non incluse in altre categorie e che presentano potenziali implicazioni per la sicurezza. Questa categoria include le sottocategorie seguenti: -Controlla driver IPsec -Controlla altri eventi di sistema -Controlla modifica dello stato di sicurezza -Controlla estensione del sistema di sicurezza -Controlla integrità del sistema |

ID evento per categoria

La sicurezza di Servizi di dominio e i controlli DNS registrano gli ID evento seguenti quando l'azione specifica attiva un evento controllabile:

| Nome categoria eventi | ID evento |

|---|---|

| Sicurezza dell'accesso all'account | 4767, 4774, 4775, 4776, 4777 |

| Sicurezza della gestione degli account | 4720, 4722, 4723, 4724, 4725, 4726, 4727, 4728, 4729, 4730, 4731, 4732, 4733, 4734, 4735, 4737, 4738, 4740, 4741, 4742, 4743, 4754, 4755, 4756, 4757, 4758, 4764, 4765, 4766, 4780, 4781, 4782, 4793, 4798, 4799, 5376, 5377 |

| Sicurezza del rilevamento dei dettagli | None |

| Server DNS. | 513-523, 525-531, 533-537, 540-582 |

| Sicurezza dell'accesso DS | 5136, 5137, 5138, 5139, 5141 |

| Sicurezza logon-Logoff | 4624, 4625, 4634, 4647, 4648, 4672, 4675, 4964 |

| Sicurezza dell'accesso a oggetti | None |

| Sicurezza delle modifiche ai criteri | 4670, 4703, 4704, 4705, 4706, 4707, 4713, 4715, 4716, 4717, 4718, 4719, 4739, 4864, 4865, 4866, 4867, 4904, 4906, 4911, 4912 |

| Sicurezza per l'uso dei privilegi | 4985 |

| Sicurezza del sistema | 4612, 4621 |

Passaggi successivi

Per informazioni specifiche su Kusto, vedere gli articoli seguenti:

- Panoramica del linguaggio di query Kusto.

- Esercitazione su Kusto per acquisire familiarità con le nozioni di base sulle query.

- Query di esempio che consentono di apprendere nuovi modi per visualizzare i dati.

- Procedure consigliate di Kusto per ottimizzare le query per il successo.