Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Microsoft Purview offre soluzioni e funzionalità integrate che si integrano a vicenda. Per i nuovi amministratori di Microsoft Purview, può essere difficile sapere da dove iniziare. Ma anche gli amministratori esistenti potrebbero non avere familiarità con il modo in cui alcune funzionalità di Microsoft Purview possono migliorare la sicurezza dei dati.

Per soddisfare la necessità di linee guida più brevi, interattive e prescrittive, il team di progettazione del prodotto sta rilasciando una nuova serie: Modelli di distribuzione di Microsoft Purview. I modelli di distribuzione sono basati su scenari e includono una guida dettagliata completa per avviare la distribuzione.

Gruppo di destinatari

Professionisti IT, professionisti della sicurezza e responsabili della conformità responsabili della distribuzione e della gestione di Microsoft Purview nell'organizzazione. Non forniscono indicazioni tecniche dettagliate, ma piuttosto una panoramica generale del processo di distribuzione per una configurazione che soddisfi esigenze aziendali specifiche. Se non si ha familiarizza con le tecnologie, i concetti e la pianificazione, la distribuzione e l'amministrazione di Microsoft Purview, vedere Informazioni su Microsoft Purview.

I modelli di distribuzione provengono dai team di progettazione. Si basano su distribuzioni comprovate con le organizzazioni. L'obiettivo dei modelli di distribuzione è consentire alle organizzazioni di accelerare la protezione del contenuto e la distribuzione più rapida.

Proteggere per impostazione predefinita con Microsoft Purview

Usare questo modello di distribuzione per implementare rapidamente una configurazione sicura per impostazione predefinita con Microsoft Purview Information Protection, Prevenzione della perdita dei dati e Gestione dei rischi Insider.

- Introduzione

- Passaggio 1: Iniziare con l'etichettatura predefinita

- Passaggio 2: Indirizzare i file con la massima riservatezza

- Passaggio 3: Espandere la protezione all'intero patrimonio dati di Microsoft 365

- Passaggio 4: Funzionamento, espansione e azioni retroattive

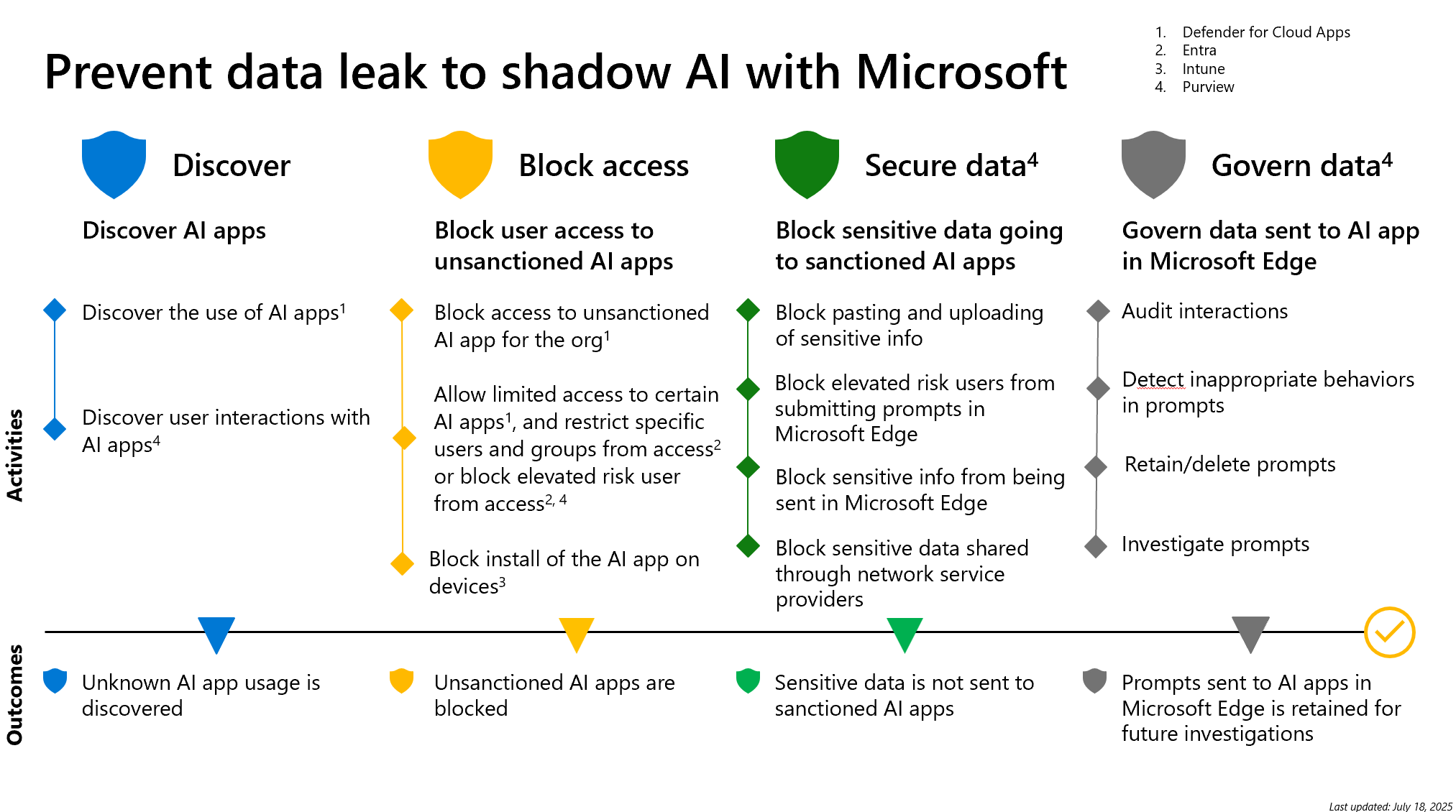

Impedire la perdita di dati per l'intelligenza artificiale shadow

Usare questo modello di distribuzione per aiutare l'organizzazione a identificare e impedire perdite di dati per nascondere l'intelligenza artificiale usando Microsoft Purview, Microsoft Defender for Cloud Apps, Microsoft Entra e Microsoft Intune.

- Introduzione

- Passaggio 1: Individuare le app per intelligenza artificiale

- Passaggio 2: Bloccare l'accesso alle app per intelligenza artificiale non approvate

- Passaggio 3: Bloccare dati sensibili passare alle app per intelligenza artificiale approvate

- Passaggio 4: Gestire i dati inviati alle app per intelligenza artificiale

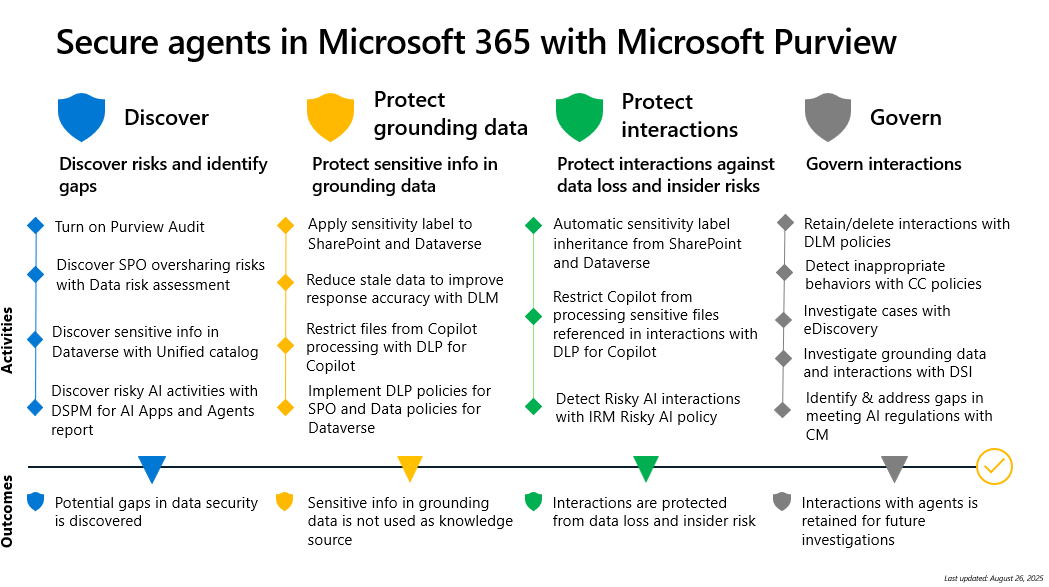

Proteggere e gestire gli agenti Microsoft 365 Copilot

Usare questo modello di distribuzione per Microsoft 365 Copilot agenti proteggendo sia i dati di base che le interazioni con Microsoft Purview.

- Introduzione

- Passaggio 1: Individuare i rischi e identificare le lacune

- Passaggio 2: Proteggere le informazioni sensibili nei dati di messa a terra

- Passaggio 3: Proteggere le interazioni

- Passaggio 4: Gestire le interazioni

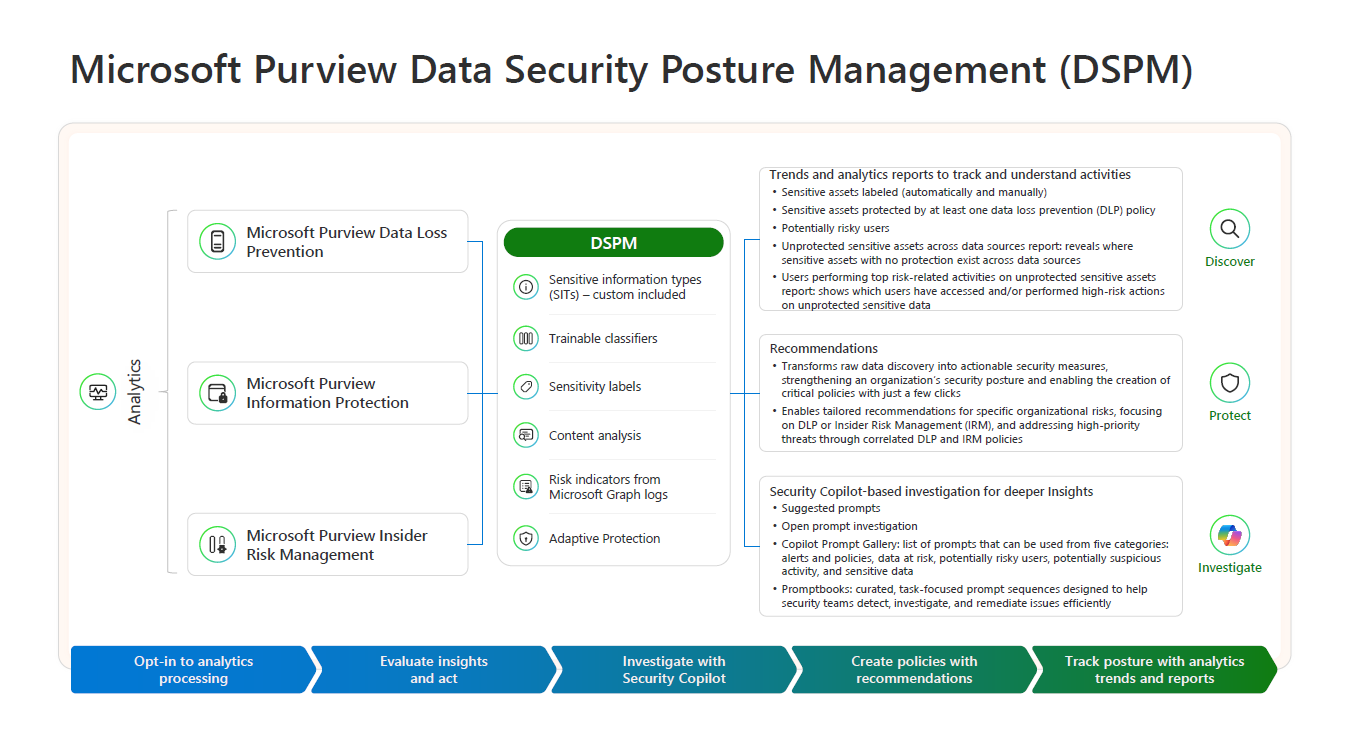

Distribuire e usare Gestione della postura di sicurezza dei dati

Usare questo modello di distribuzione per preparare una distribuzione Gestione della postura di sicurezza dei dati (DSPM) con indicazioni dettagliate.

- Introduzione

- Passaggio 1: Stabilire elementi di base

- Passaggio 2: Configurare l'accesso e l'analisi

- Passaggio 3: Comprendere il panorama dei dati e i rischi

- Passaggio 4: Intervenire ed esaminare con Security Copilot

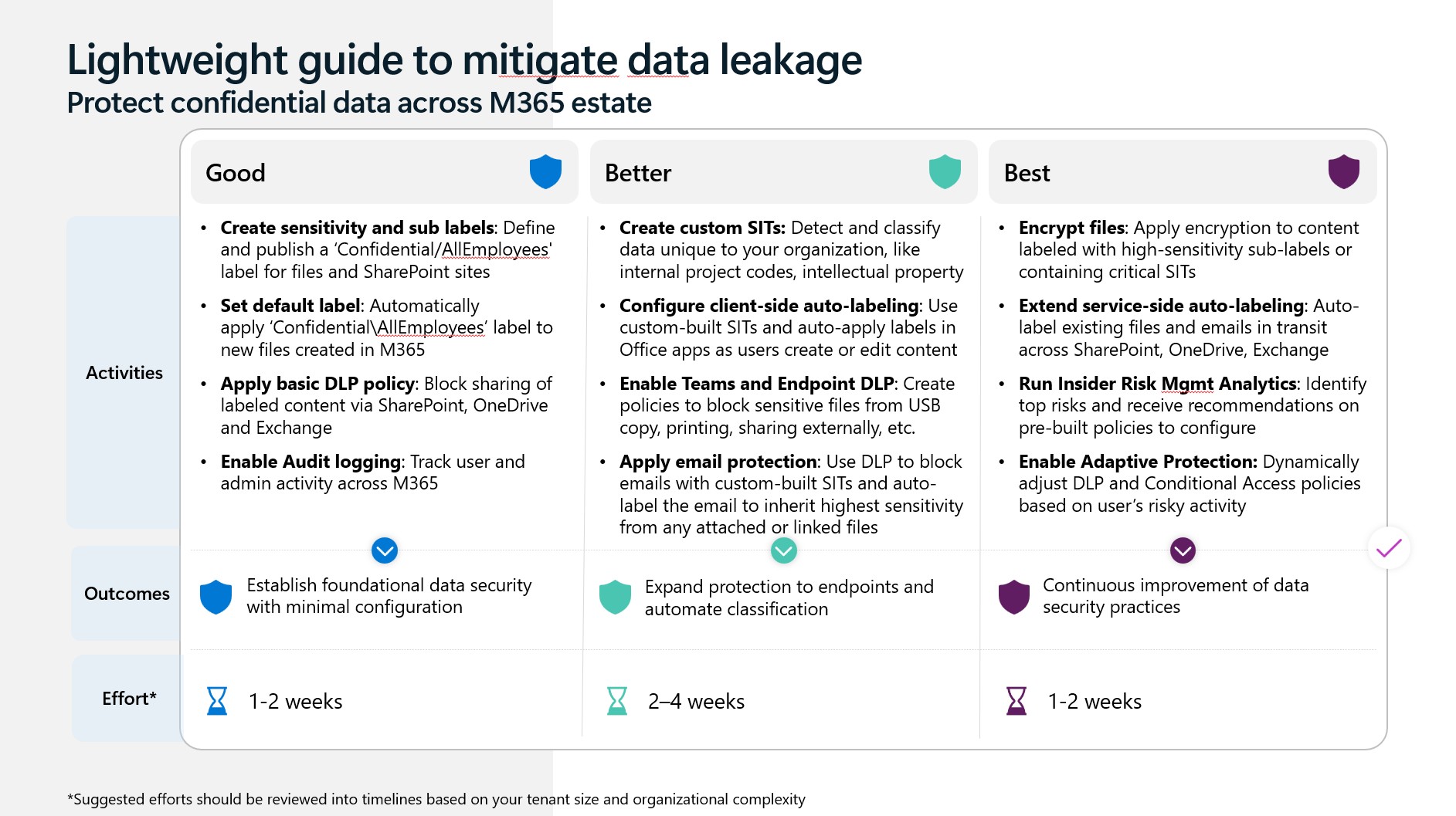

Guida leggera per attenuare la perdita di dati

Usare questo modello di distribuzione per abilitare le funzionalità di sicurezza dei dati di base con una configurazione minima, concentrandosi sui passaggi essenziali per iniziare rapidamente.

- Introduzione

- Passaggio 1: Stabilire la sicurezza dei dati di base

- Passaggio 2: Espandere la protezione agli endpoint

- Passaggio 3: Miglioramento continuo

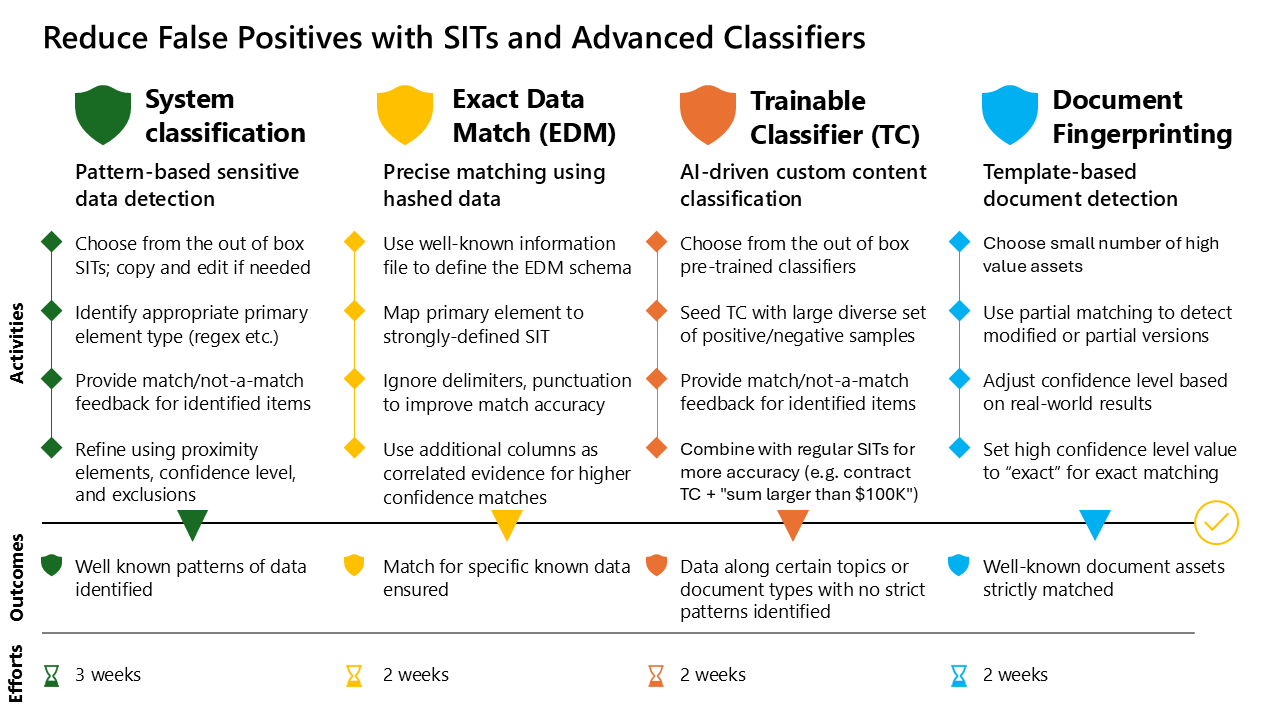

Ridurre i falsi positivi usando SIT e classificatori avanzati

Usare questo modello di distribuzione per ridurre al minimo i falsi positivi sfruttando in modo efficace le funzionalità di classificazione di Microsoft Purview.

- Introduzione

- Passaggio 1: Configurare il rilevamento dati sensibili basato su modelli

- Passaggio 2: Implementare la corrispondenza esatta dei dati per una corrispondenza precisa

- Passaggio 3: Usare classificatori sottoponibili a training per contenuto complesso

- Passaggio 4: Applicare l'impronta digitale dei documenti per i modelli