Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

I percorsi di attacco in Gestione dell'esposizione in Microsoft Security consentono di identificare e visualizzare in modo proattivo le potenziali route che gli utenti malintenzionati possono sfruttare usando vulnerabilità, lacune e configurazioni errate tra endpoint, ambienti cloud e infrastrutture ibride. Con l'integrazione di Defender per il cloud nel portale di Defender, i percorsi di attacco includono scenari ibridi che si estendono su contesti locali e cloud, offrendo visibilità completa sui vettori di attacco tra ambienti. I percorsi di attacco simulati consentono di analizzare e correggere in modo proattivo le potenziali minacce nell'intero digital estate.

Prerequisiti

- Informazioni sui percorsi di attacco prima di iniziare.

- Esaminare le autorizzazioni necessarie per l'uso dei percorsi di attacco.

- Il valore dei percorsi di attacco aumenta in base ai dati usati come origine. Se non sono disponibili dati o i dati non riflettono l'ambiente dell'organizzazione, i percorsi di attacco potrebbero non essere visualizzati. I percorsi di attacco potrebbero non essere completamente rappresentativi:

- Se le licenze non sono definite per i carichi di lavoro integrati e rappresentati nel percorso di attacco.

- Se non si definiscono completamente gli asset critici.

- È possibile che venga visualizzata una pagina del percorso di attacco cloud vuota, in quanto i percorsi di attacco si concentrano su minacce reali, guidate dall'esterno e sfruttabili anziché su scenari esplorativi. Ciò consente di ridurre il rumore e di assegnare priorità ai rischi imminenti.

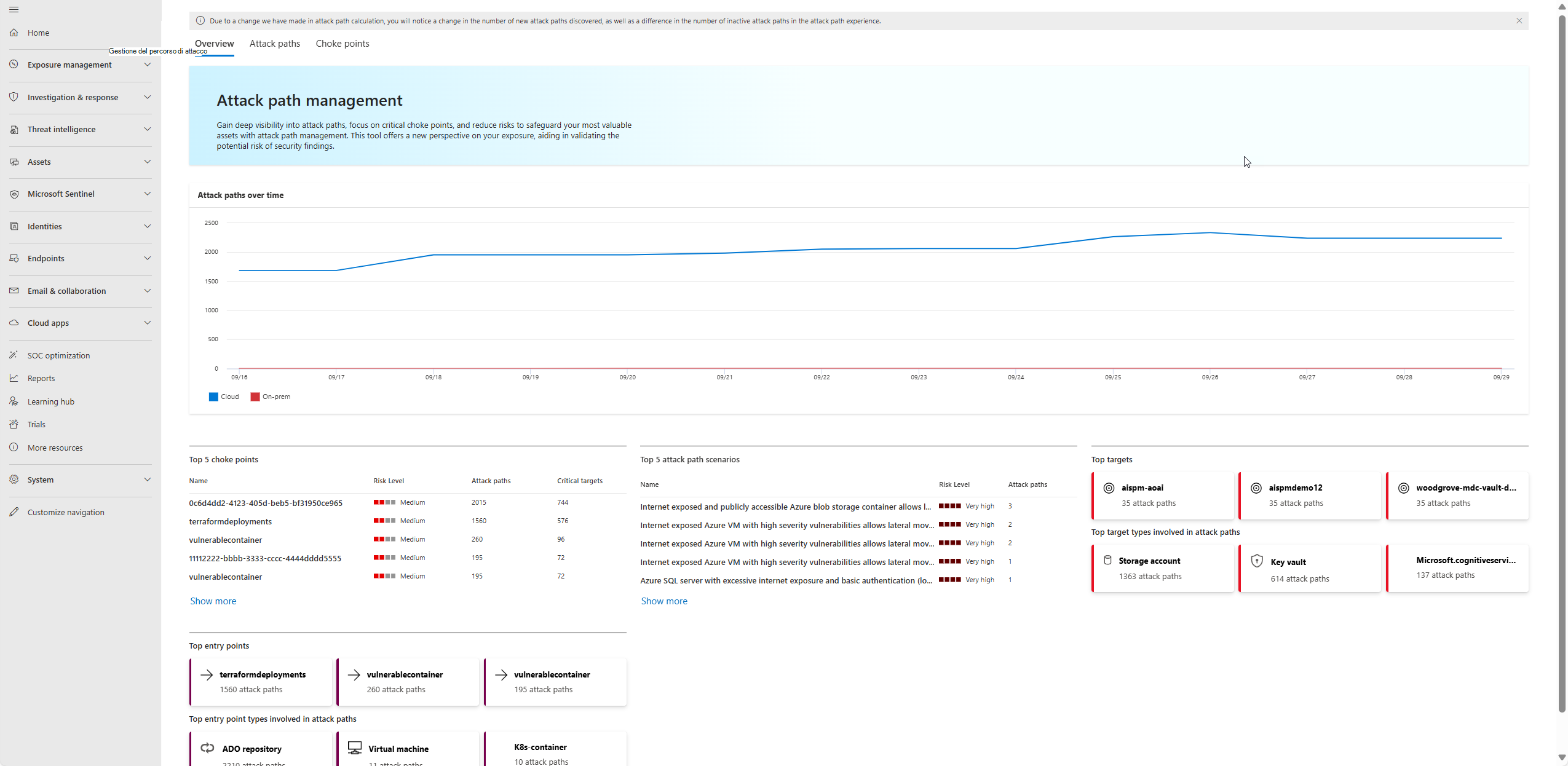

Dashboard del percorso di attacco

Il dashboard offre una panoramica generale di tutti i percorsi di attacco identificati all'interno dell'ambiente. Consente ai team di sicurezza di ottenere informazioni preziose sui tipi di percorsi identificati, i principali punti di ingresso, gli asset di destinazione e altro ancora, contribuendo a dare priorità alle attività di mitigazione dei rischi in modo efficace. La panoramica include:

- Grafico dei percorsi di attacco nel tempo

- Punti di soffocamento principali

- Scenari di percorsi di attacco principali

- Destinazioni principali

- Punti di ingresso principali

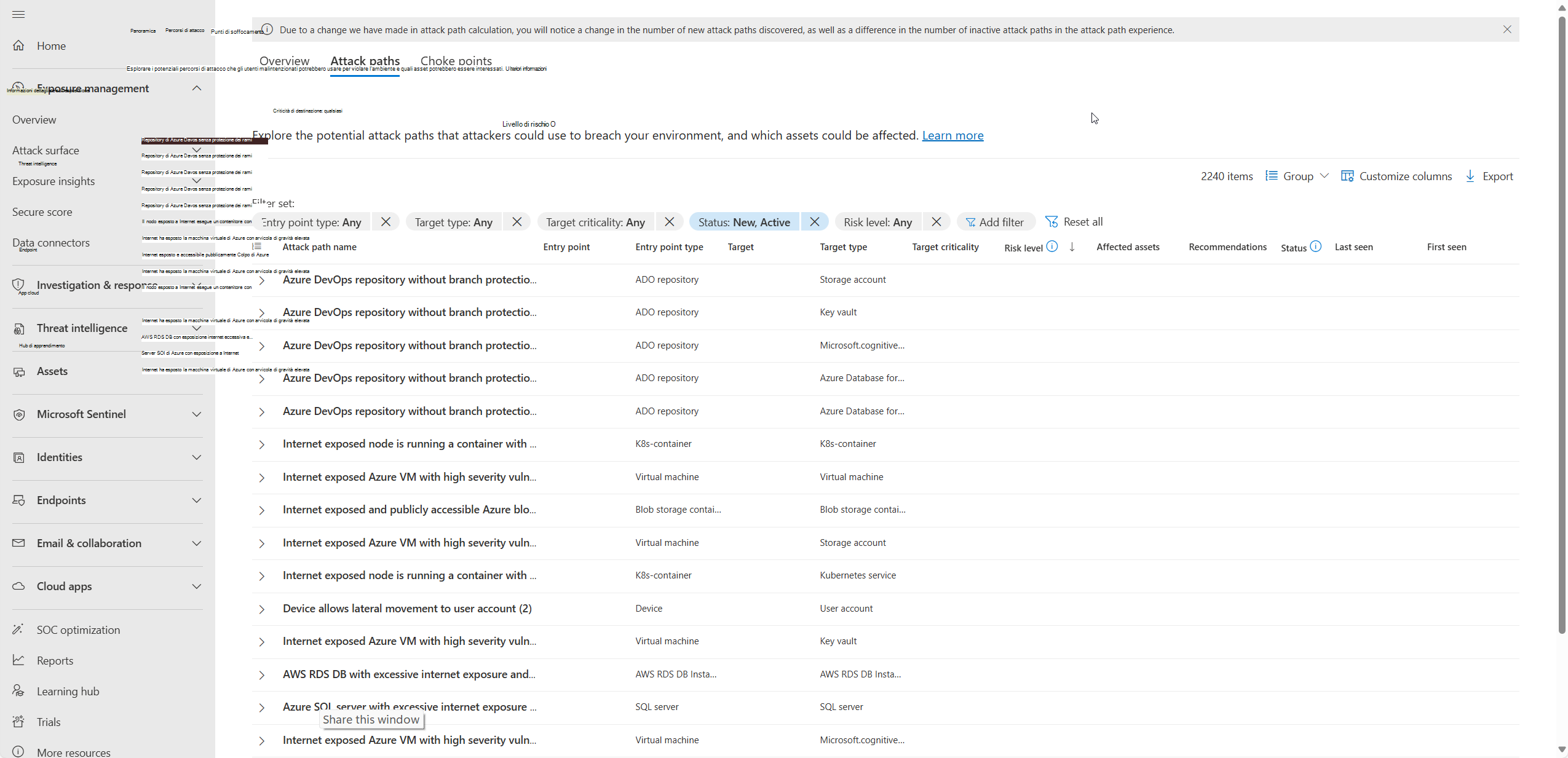

Visualizzare i percorsi di attacco

È possibile accedere ai percorsi di attacco dal dashboard del percorso di attacco o selezionando Superficie di attacco -> Percorso di attacco.

Per modificare la modalità di visualizzazione dei percorsi di attacco, è possibile selezionare un nome di intestazione da ordinare in base a un'intestazione di colonna specifica.

Raggruppare i percorsi di attacco

Per raggruppare i percorsi di attacco in base a criteri specifici:

Selezionare Gruppo da raggruppare in base al nome del percorso di attacco, al punto di ingresso, al tipo di punto di ingresso, al tipo di destinazione, al livello di rischio, allo stato, alla criticità della destinazione, alla destinazione.

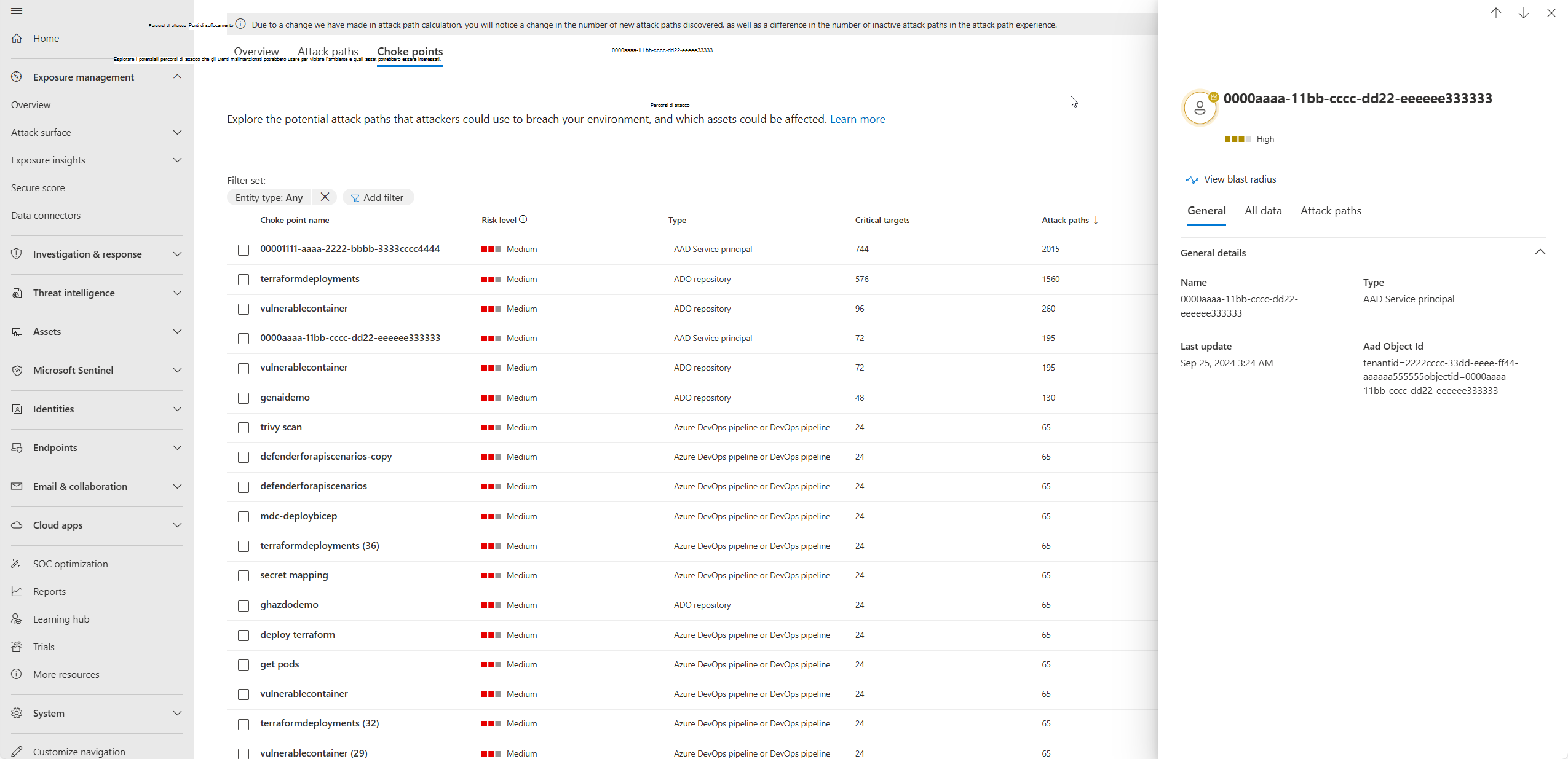

Visualizzare i punti di soffocamento e il raggio di esplosione

- Passare alla scheda Punti di soffocamento per visualizzare un elenco di punti di arresto nel dashboard del percorso di attacco. Concentrando l'attenzione su questi punti di arresto, è possibile ridurre i rischi indirizzando gli asset ad alto impatto, impedendo così agli utenti malintenzionati di avanzare attraverso vari percorsi.

- Selezionare un punto di arresto per aprire il pannello laterale, selezionare Visualizza raggio di esplosione ed esplorare i percorsi di attacco da un punto di arresto. Il raggio di esplosione fornisce una visualizzazione dettagliata che mostra come la compromissione di un asset potrebbe influire sugli altri. In questo modo i team di sicurezza possono valutare le implicazioni più ampie di un attacco e assegnare priorità alle strategie di mitigazione in modo più efficace.

Esaminare un percorso di attacco

Selezionare un percorso di attacco specifico per esaminarlo ulteriormente per individuare potenziali vulnerabilità sfruttabili.

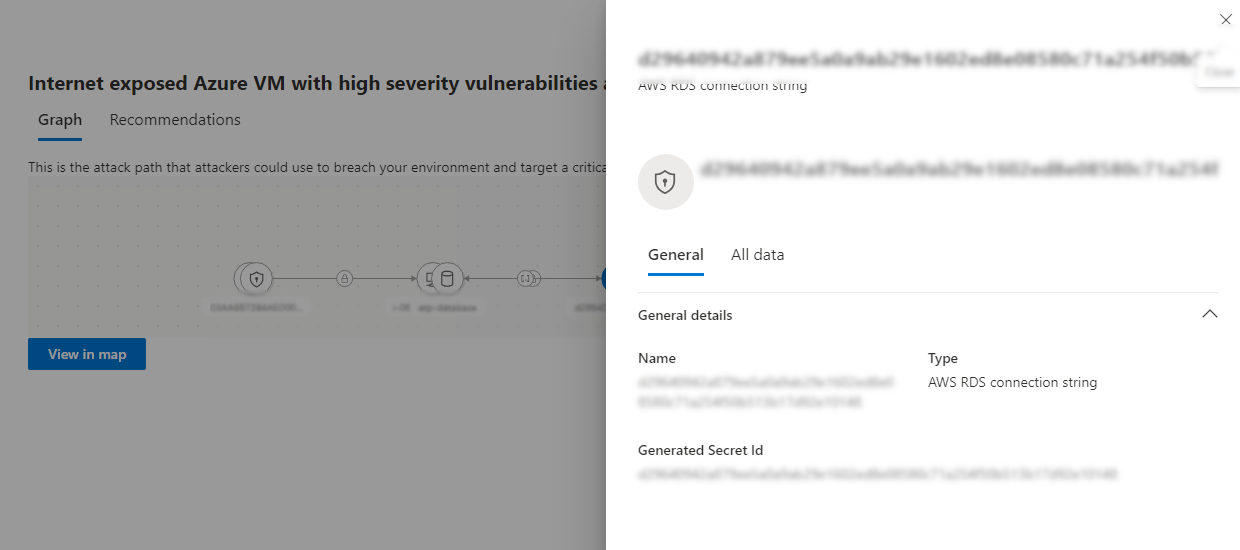

Nel grafico Percorso di attacco passare il puntatore del mouse su un nodo o un'icona perimetrale (connettore) per visualizzare informazioni aggiuntive sulla creazione del percorso di attacco. Con l'integrazione di Defender per il cloud nel portale di Defender, è possibile che vengano visualizzati percorsi di attacco che si estendono su più ambienti, ad esempio un percorso di attacco che inizia da una macchina virtuale cloud compromessa, passa tramite un'identità associata e raggiunge un controller di dominio locale. Il portale visualizza questi percorsi ibridi nella visualizzazione grafico ed è possibile selezionare ogni nodo per i dettagli e seguire i passaggi di correzione per ogni esposizione lungo il percorso.

Esaminare le raccomandazioni

Selezionare la scheda Raccomandazioni per visualizzare l'elenco di raccomandazioni interattive per attenuare i percorsi di attacco identificati.

Ordinare le raccomandazioni in base all'intestazione o selezionare una raccomandazione specifica per aprire la schermata delle raccomandazioni.

Esaminare i dettagli delle raccomandazioni e quindi selezionare Gestisci per correggere la raccomandazione nell'interfaccia del carico di lavoro corretta.

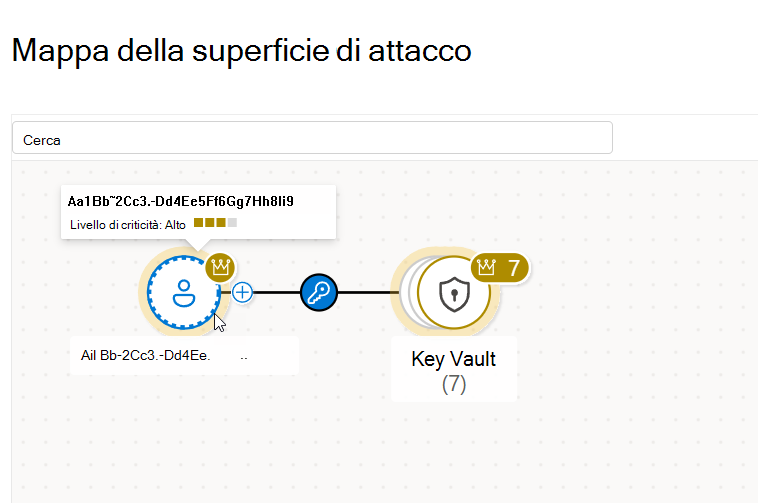

Visualizzare un asset del percorso di attacco nella mappa di esposizione

Per visualizzare un quadro più ampio di un asset del percorso di attacco nella mappa di esposizione:

Selezionare Superficie di attacco -> Percorso di attacco -> Grafico -> Visualizzazione nella mappa.

È anche possibile cercare e selezionare un asset nel percorso di attacco da Mappa e selezionarlo. In alternativa, selezionare Visualizza nella mappa da un asset nell'inventario dei dispositivi.

Esplorare le connessioni in base alle esigenze.

Passaggi successivi

Informazioni sulla gestione degli asset critici.