Gestire la sicurezza aziendale con Microsoft Sentinel

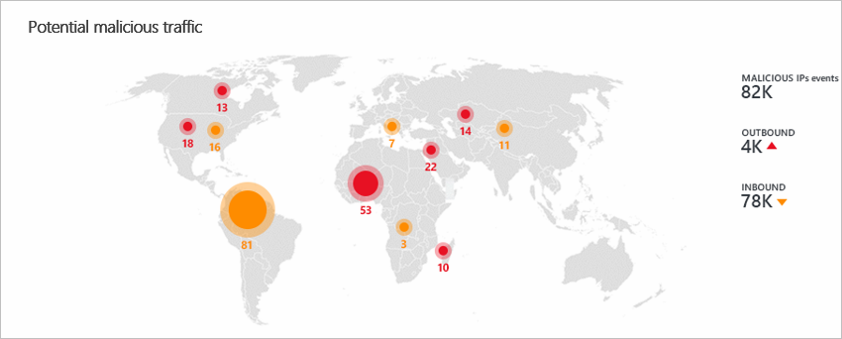

L'organizzazione finanziaria si occupa costantemente di clienti e partner in diverse aree del mondo. Molte transazioni vengono eseguite ogni giorno e ogni transazione deve essere monitorata e protetta indipendentemente dal tipo o dai dispositivi e dagli utenti coinvolti. La strategia di sicurezza e monitoraggio dell'organizzazione deve concentrarsi sulla sicurezza e il monitoraggio a livello aziendale.

Questa unità descrive in che modo Microsoft Sentinel consente di monitorare e rispondere alle minacce alla sicurezza in un'organizzazione a livello aziendale. È possibile usare Microsoft Sentinel per eseguire queste operazioni:

- Ottenere una panoramica dettagliata dell'azienda, potenzialmente in più cloud e posizioni locali.

- Evitare di usare strumenti diversi e complessi.

- Usare l'intelligenza artificiale di livello aziendale, creata da esperti, per identificare e gestire le minacce in tutta l'organizzazione.

Connessione origini dati in Microsoft Sentinel

Per implementare Microsoft Sentinel, è necessaria un'area di lavoro Log Analytics. Quando si crea una risorsa di Microsoft Sentinel nella portale di Azure, è possibile creare una nuova area di lavoro Log Analytics o connettere un'area di lavoro esistente.

Dopo aver creato la risorsa di Microsoft Sentinel e connetterla a un'area di lavoro, è necessario connettere le origini dati per l'azienda. Installare soluzioni con connettori dati dall'hub del contenuto. Microsoft Sentinel si integra con soluzioni Microsoft, tra cui Microsoft Entra ID e Microsoft 365, tramite connettori.

È possibile visualizzare tutti i connettori dati disponibili selezionando Connettori dati in Configurazione nel riquadro di spostamento a sinistra di Microsoft Sentinel.

Selezionare il connettore dati appropriato per l'origine dati, leggere le informazioni sul connettore e selezionare Apri pagina connettore per esaminare i prerequisiti per il connettore. Assicurarsi di risolvere tutti i prerequisiti per connettere correttamente l'origine dati.

Quando si connette l'origine dati, i log vengono sincronizzati con Microsoft Sentinel. Viene visualizzato un riepilogo dei dati raccolti nel grafico Dati ricevuti per il connettore. È anche possibile visualizzare i diversi tipi di dati raccolti per l'origine. Ad esempio, il connettore account Archiviazione di Azure può raccogliere dati di log BLOB, code, file o tabelle.

Dopo aver connesso le origini dati, Microsoft Sentinel inizia a monitorare l'azienda.

Usare gli avvisi per monitorare l'azienda

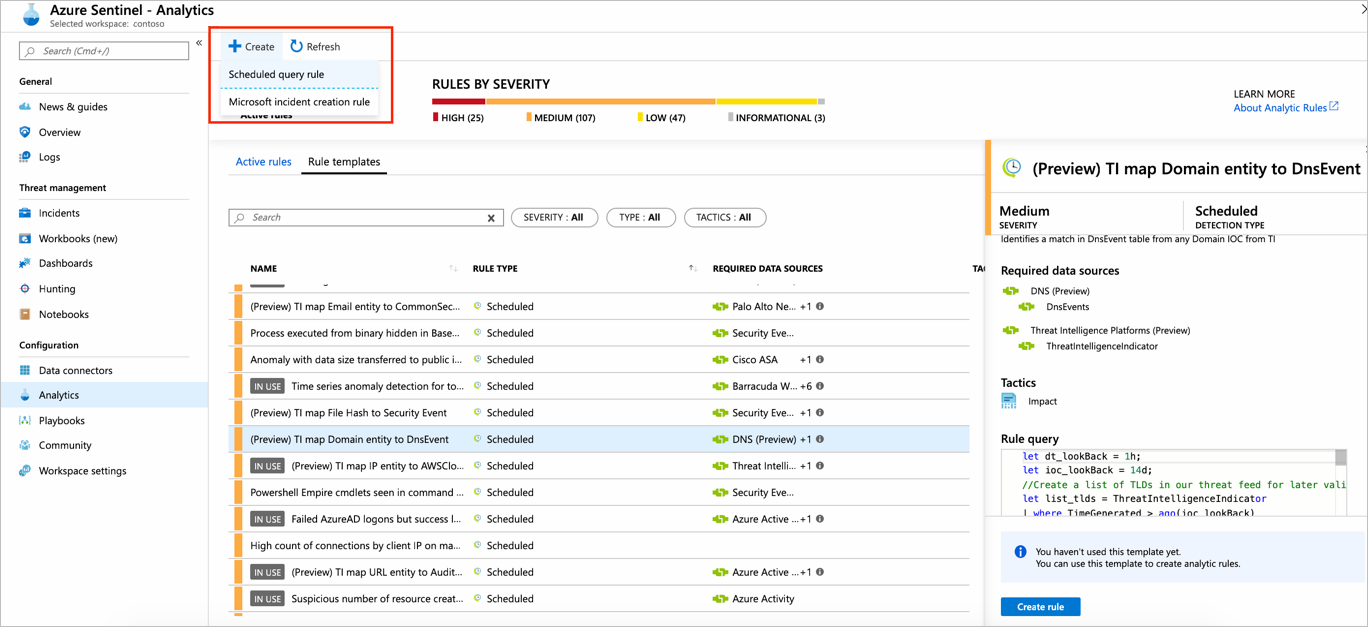

È possibile configurare regole di avviso da usare per eseguire indagini sulle anomalie e sulle minacce in modo più intelligente. Le regole di avviso specificano le minacce e le attività che devono generare avvisi. È possibile rispondere manualmente o usando playbook per risposte automatizzate.

Selezionare Analisi nel riquadro di spostamento a sinistra di Microsoft Sentinel in Configurazione per visualizzare tutte le regole disponibili e creare nuove regole.

Quando si crea una regola, specificare se deve essere abilitata o disabilitata e la gravità dell'avviso. Nel campo Query regola della scheda Imposta logica regola immettere una query regola.

Ad esempio, la query seguente può determinare se viene creato o aggiornato un numero sospetto di macchine virtuali di Azure o se si verifica un numero sospetto di distribuzioni di risorse.

AzureActivity

| where OperationName == "Create or Update Virtual Machine" or OperationName == "Create Deployment"

| where ActivityStatus == "Succeeded"

| make-series dcount(ResourceId) default=0 on EventSubmissionTimestamp in range(ago(7d), now(), 1d) by Caller

Nella sezione Pianificazione query è possibile impostare la frequenza di esecuzione della query e il periodo di ricerca dei dati da cercare. Nella sezione Soglia avviso è possibile specificare il livello a cui generare un avviso.

Eseguire indagini sugli eventi imprevisti

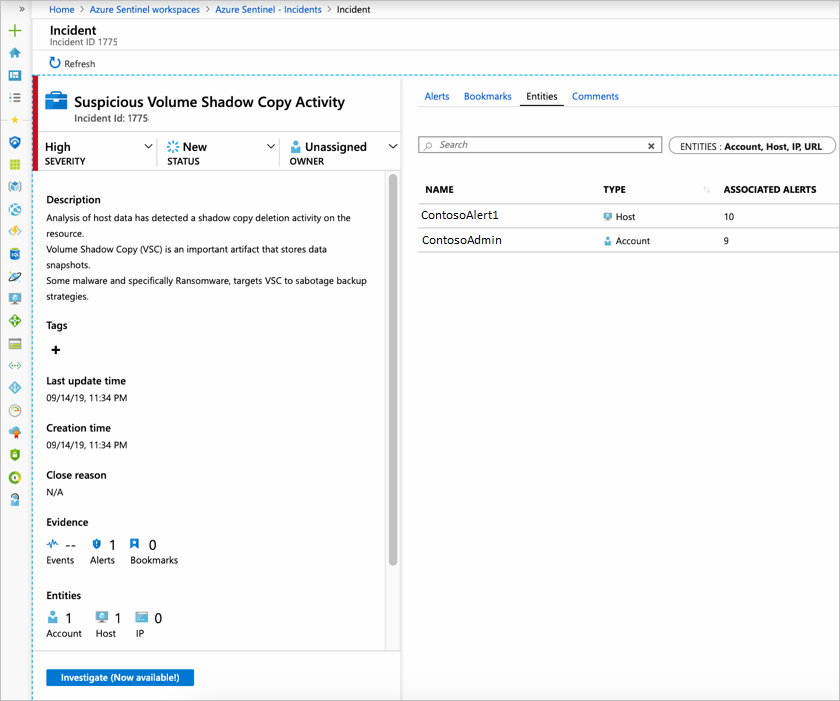

Microsoft Sentinel combina gli avvisi generati in eventi imprevisti per ulteriori indagini. Selezionare Eventi imprevisti nel riquadro di spostamento a sinistra di Microsoft Sentinel in Gestione delle minacce per visualizzare i dettagli su tutti gli eventi imprevisti, ad esempio il numero di eventi imprevisti chiusi, il numero di eventi aperti, quando si sono verificati gli eventi imprevisti e la relativa gravità.

Per iniziare a analizzare un evento imprevisto, selezionare l'evento imprevisto. Si ottengono informazioni sull'evento imprevisto nel riquadro destro. Selezionare Visualizza i dettagli completi per ottenere altre informazioni.

Per analizzare l'evento imprevisto, aggiornarne lo stato da Nuovo a Attivo, assegnarlo a un proprietario e selezionare Analizza.

La mappa di indagine consente di comprendere cosa ha causato un evento imprevisto e l'ambito interessato. È anche possibile usare la mappa per correlare i dati che circondano un evento imprevisto.

La mappa di indagine consente di eseguire il drill-down di un evento imprevisto. È possibile eseguire il mapping di più entità, inclusi utenti, dispositivi e appliance, a un evento imprevisto. Ad esempio, è possibile ottenere informazioni dettagliate su un utente identificato come parte dell'evento imprevisto.

Se si passa il puntatore del mouse su un'entità, viene visualizzato un elenco di query di esplorazione progettate da analisti e esperti di sicurezza Microsoft. È possibile usare le query di esplorazione per analizzare in modo più efficace.

La mappa di indagine mette a disposizione anche una sequenza temporale che aiuta a comprendere quale evento si è verificato in un momento specifico. Usare la funzionalità di sequenza temporale per comprendere il percorso che una minaccia specifica può avere seguito nel tempo.