DevOps Security in Microsoft Defender per il cloud

Microsoft Defender per il cloud offre visibilità completa, gestione del comportamento e protezione dalle minacce in ambienti multicloud, tra cui Azure, AWS, GCP e risorse locali.

La sicurezza DevOps all'interno di Defender per il cloud usa una console centrale per consentire ai team di sicurezza di proteggere le applicazioni e le risorse dal codice al cloud in ambienti multi-pipeline, tra cui Azure DevOps, GitHub e GitLab. Le raccomandazioni sulla sicurezza DevOps possono quindi essere correlate ad altre informazioni contestuali sulla sicurezza del cloud per classificare in ordine di priorità le correzioni al codice. Le principali funzionalità di sicurezza di DevOps includono:

- Visibilità unificata sul comportamento di sicurezza DevOps: Gli amministratori della sicurezza hanno ora visibilità completa sull'inventario DevOps e sul comportamento di sicurezza del codice dell'applicazione di preproduzione in ambienti multi-pipeline e multicloud, che include i risultati ottenuti da codice, segreti e analisi delle vulnerabilità delle dipendenze open source. Possono anche valutare le configurazioni di sicurezza dell'ambiente DevOps.

- Rafforzare le configurazioni delle risorse cloud durante l’intero ciclo di vita dello sviluppo: È possibile abilitare la sicurezza dei modelli di Infrastruttura come codice (IaC, Infrastructure as Code) e delle immagini del contenitore per ridurre al minimo gli errori di configurazione del cloud che raggiungono gli ambienti di produzione, consentendo agli amministratori della sicurezza di concentrarsi su eventuali minacce critiche in evoluzione.

- Classificare in ordine di priorità la correzione dei problemi critici nel codice: Applicare informazioni dettagliate contestuali dal codice al cloud all'interno di Defender per il cloud. Gli amministratori della sicurezza possono assistere gli sviluppatori nell'assegnare priorità alle correzioni di codice critiche con annotazioni delle richieste di pull e assegnare la proprietà agli sviluppatori, attivando flussi di lavoro personalizzati che confluiscono direttamente negli strumenti da loro usati e apprezzati.

Queste caratteristiche consentono di unificare, rafforzare e gestire le risorse DevOps multi-pipeline.

Gestire gli ambienti DevOps in Defender per il cloud

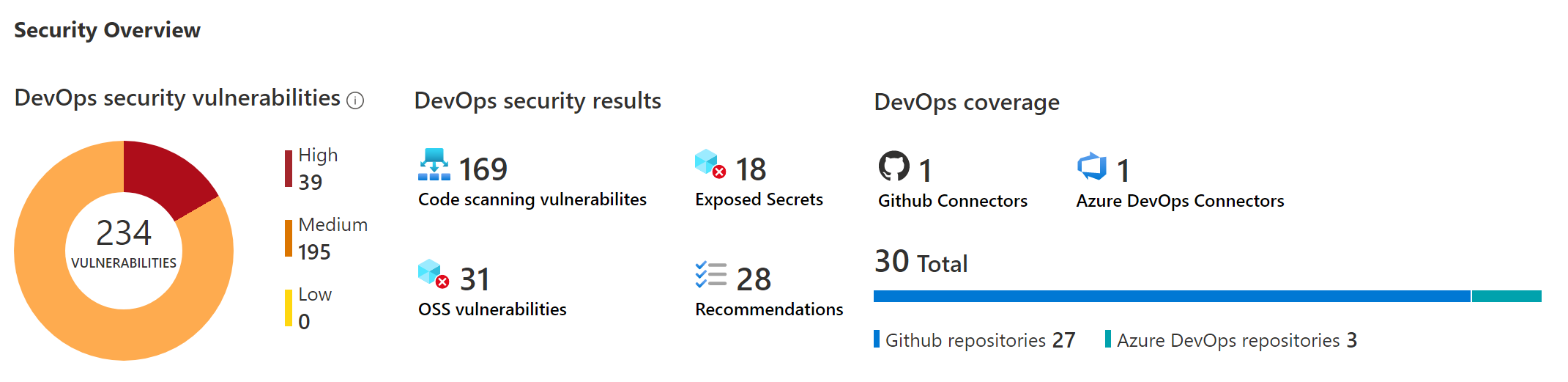

La sicurezza DevOps in Defender per il cloud consente di gestire gli ambienti connessi e di fornire ai team di sicurezza una panoramica di alto livello dei problemi individuati in tali ambienti tramite la console di sicurezza DevOps.

Qui è possibile aggiungere ambienti Azure DevOps, GitHub e GitLab, personalizzare la cartella di lavoro DevOps per visualizzare le metriche desiderate e configurare le annotazioni delle richieste pull.

Informazioni sulla sicurezza DevOps

Esaminare i risultati

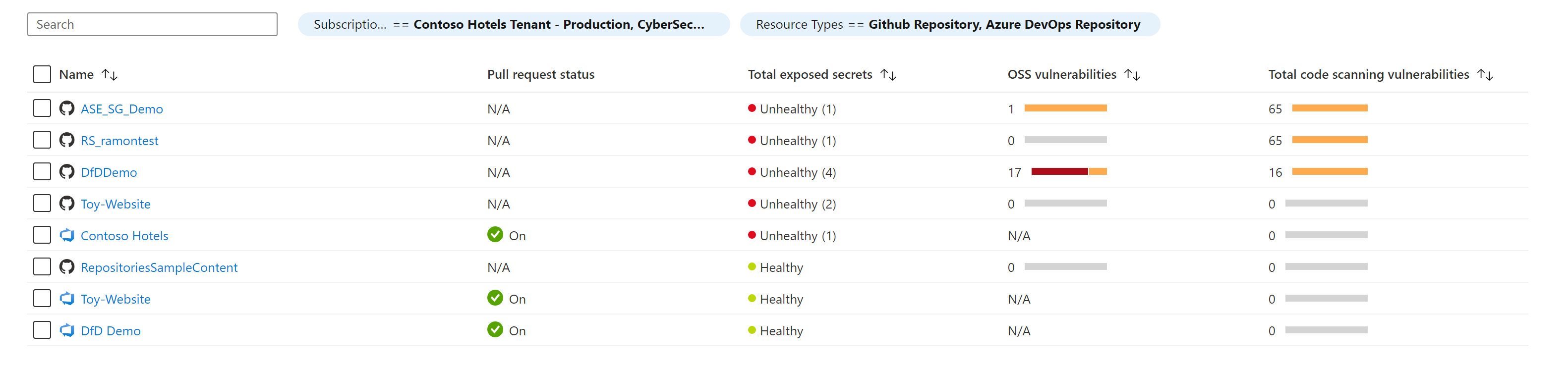

La tabella dell'inventario DevOps consente di esaminare le risorse DevOps di cui è stato eseguito l'onboarding e le informazioni di sicurezza ad esse correlate.

In questa parte della schermata viene visualizzato:

In questa parte della schermata viene visualizzato:

- Nome: elenca le risorse DevOps di cui è stato eseguito l'onboarding da Azure DevOps, GitHub e/o GitLab. Visualizzare la pagina relativa all'integrità delle risorse selezionandola.

- Ambiente DevOps: descrive l'ambiente DevOps per la risorsa, ovvero Azure DevOps, GitHub, GitLab. Usare questa colonna per ordinare in base all'ambiente se è stato eseguito l'onboarding di più ambienti.

- Stato di sicurezza avanzato: indica se le funzionalità di sicurezza avanzate sono abilitate per la risorsa DevOps.

On: la sicurezza avanzata è abilitata.Off: la sicurezza avanzata non è abilitata.Partially enabled: alcune funzionalità di sicurezza avanzate non sono abilitate (ad esempio, l'analisi del codice è disattivata).N/A: Defender per il cloud non dispone di informazioni sull'abilitazione.

Nota

Queste informazioni sono attualmente disponibili solo per i repository Azure DevOps e GitHub.

- Stato di annotazione della richiesta pull: indica se le annotazioni della richiesta pull sono abilitate per il repository.

On: le annotazioni della richiesta pull sono abilitate.Off: le annotazioni della richiesta pull non sono abilitate.N/A: Defender per il cloud non dispone di informazioni sull'abilitazione.

Nota

Queste informazioni sono attualmente disponibili solo per i repository Di Azure DevOps.

- Risultati: mostra il numero totale di codici, segreti, dipendenze e risultati dell'infrastruttura come codice identificati nella risorsa DevOps.

Questa tabella può essere visualizzata come visualizzazione piatta a livello di risorsa DevOps (repository per Azure DevOps e GitHub, progetti per GitLab) o in una visualizzazione di raggruppamento che mostra la gerarchia di organizzazioni/progetti/gruppi. La tabella può anche essere filtrata per sottoscrizione, tipo di risorsa, tipo di ricerca o gravità.