Analizzare i log di accesso e cercare le cause degli eventuali errori per risolvere i problemi di accesso

L'architettura di creazione di report in Microsoft Entra è costituita dai componenti seguenti:

Attività

- Accessi - Informazioni sull'uso delle applicazioni gestite e sulle attività di accesso degli utenti.

- Log di controllo - I log di controllo forniscono informazioni sulle attività di sistema relative alla gestione di utenti e gruppi, alle applicazioni gestite e alle attività della directory.

- Log di provisioning - I log di provisioning consentono ai clienti di monitorare le attività del servizio di provisioning, come la creazione di un gruppo in ServiceNow o l'importazione di un utente da Workday.

Sicurezza

- Accessi a rischio - Un accesso rischioso è indicativo di un tentativo di accesso da parte di qualcuno che non è il legittimo proprietario di un account utente.

- Utenti contrassegnati per il rischio - Un utente a rischio è indicativo di un account utente che potrebbe essere stato compromesso.

Chi può accedere ai dati?

- Utenti con il ruolo di amministratore della sicurezza oppure con un ruolo con autorizzazioni di lettura per la sicurezza, di lettura globali e di lettura per i report

- Amministratori globali

- Qualsiasi utente (non amministratore) può visualizzare i propri accessi

Quale licenza di Microsoft Entra è necessaria per accedere all'attività di accesso?

Il report sulle attività di accesso è disponibile in tutte le edizioni di Microsoft Entra ed è accessibile anche tramite l'API Microsoft Graph.

Report sugli accessi

Il report relativo agli accessi utente fornisce le risposte alle domande seguenti:

- Qual è il modello di accesso di un utente?

- Quanti utenti hanno effettuato l'accesso nell'arco di una settimana?

- Qual è lo stato di questi accessi?

Nel menu portale di Azure selezionare Microsoft Entra ID oppure cercare e selezionare Microsoft Entra ID da qualsiasi pagina.

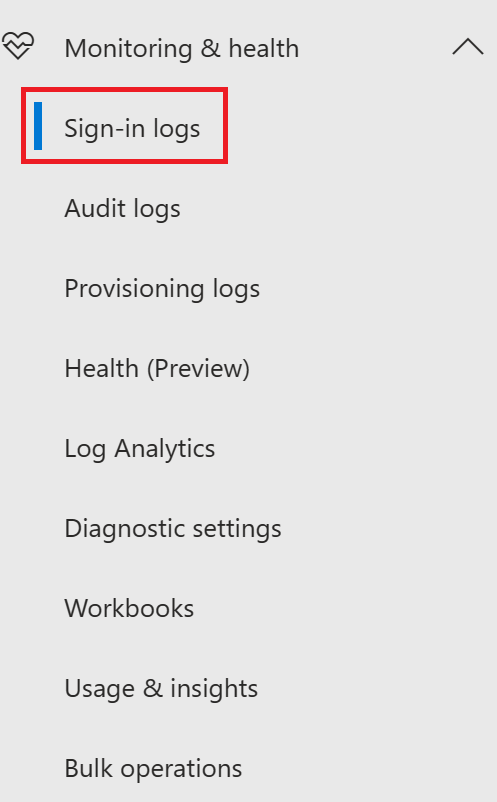

In Monitoraggio selezionare Accessi per aprire il report degli accessi.

Per visualizzare record di accesso nel portale sono necessarie fino a due ore.

Importante

Il report degli accessi mostra solo gli accessi interattivi, ossia quelli eseguiti manualmente da un utente usando nome utente e password. Gli accessi non interattivi, ad esempio l'autenticazione da servizio a servizio, non vengono visualizzati nel report degli accessi.

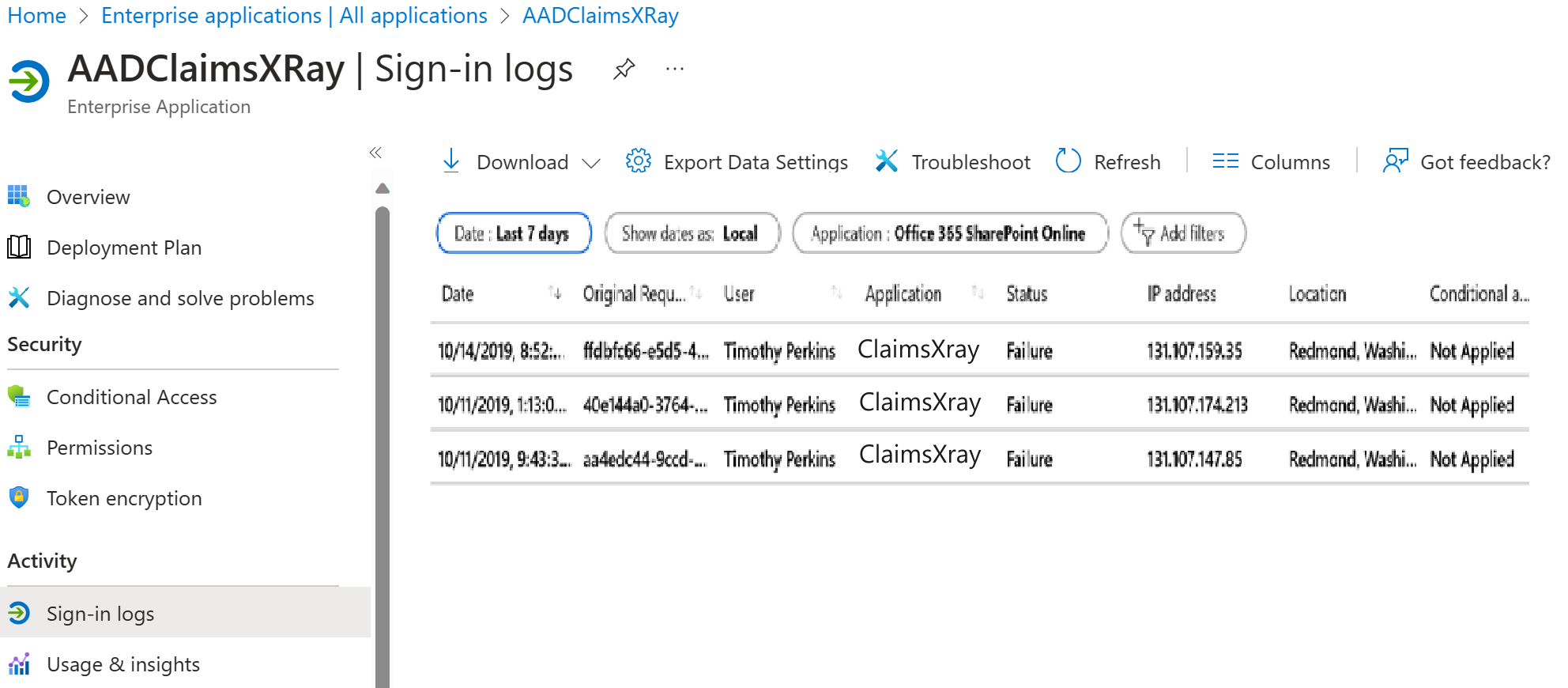

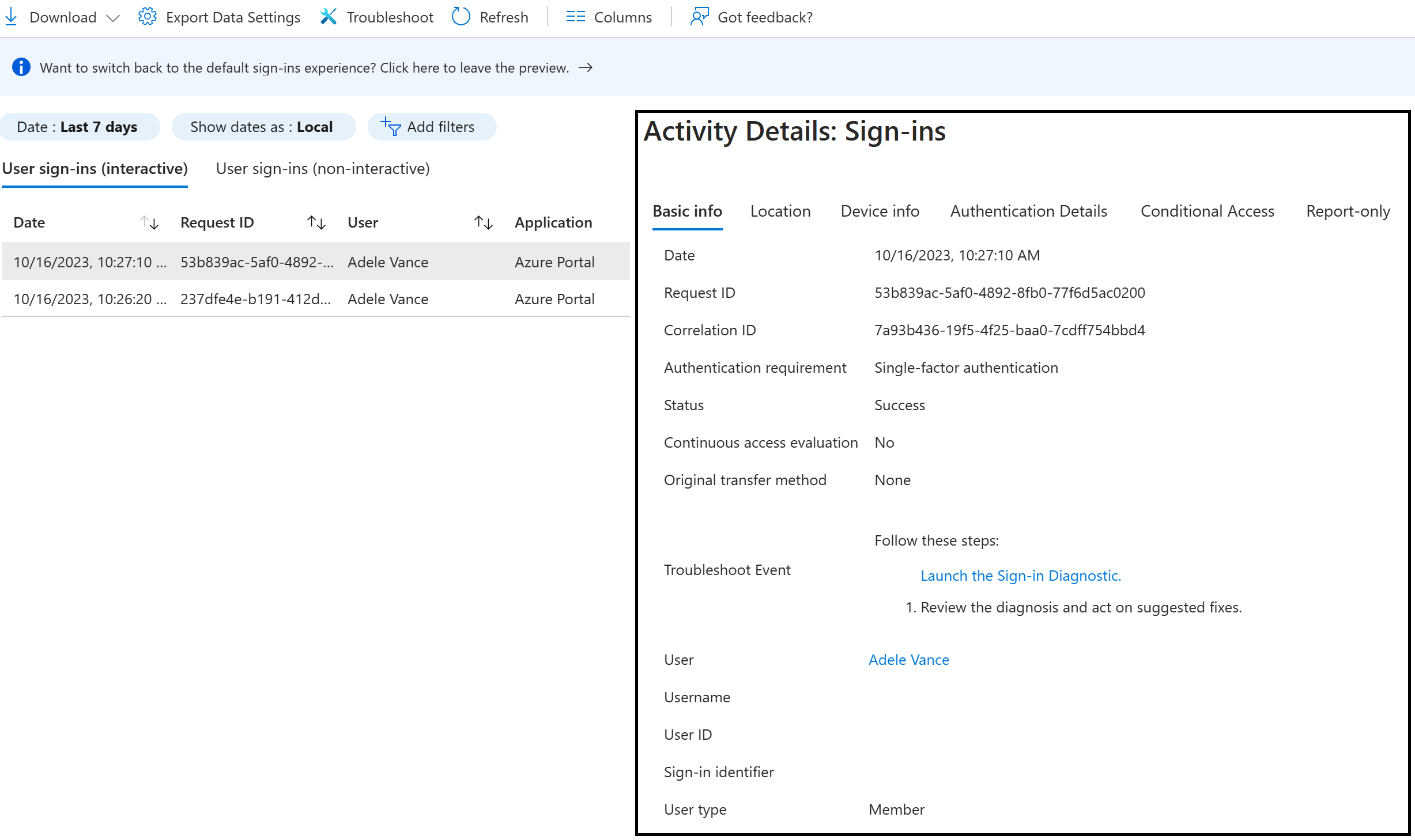

Un log degli accessi ha una visualizzazione elenco predefinita che mostra:

Data di accesso

Utente correlato

Applicazione a cui l'utente ha eseguito l'accesso

Stato accesso

Status of the risk detection (Stato di rilevamento rischi)

Stato del requisito di autenticazione a più fattori (MFA)

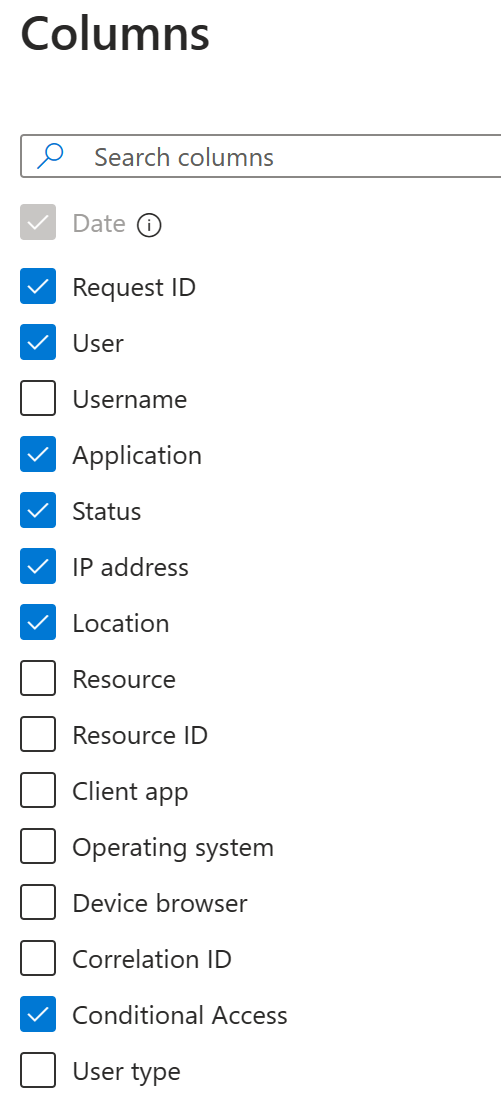

Per personalizzare la visualizzazione elenco, fare clic su Colonne nella barra degli strumenti.

La finestra di dialogo Colonne consente di accedere agli attributi selezionabili. In un report degli accessi non possono essere presenti campi con più di un valore per una determinata richiesta di accesso come colonna. Questa regola vale, ad esempio, per i dettagli di autenticazione, i dati di accesso condizionale e il percorso di rete.

Selezionare un elemento nella visualizzazione elenco per ottenere maggiori informazioni dettagliate.

I clienti possono ora risolvere i problemi dei criteri di accesso condizionale tramite tutti i report degli accessi. Quando un amministratore seleziona la scheda Accesso condizionale per un record di accesso, i clienti possono esaminare lo stato di accesso condizionale e approfondire i dettagli dei criteri applicati all'accesso e il risultato per ogni criterio. Per altre informazioni, vedere le domande frequenti sui report di Azure Active Directory.

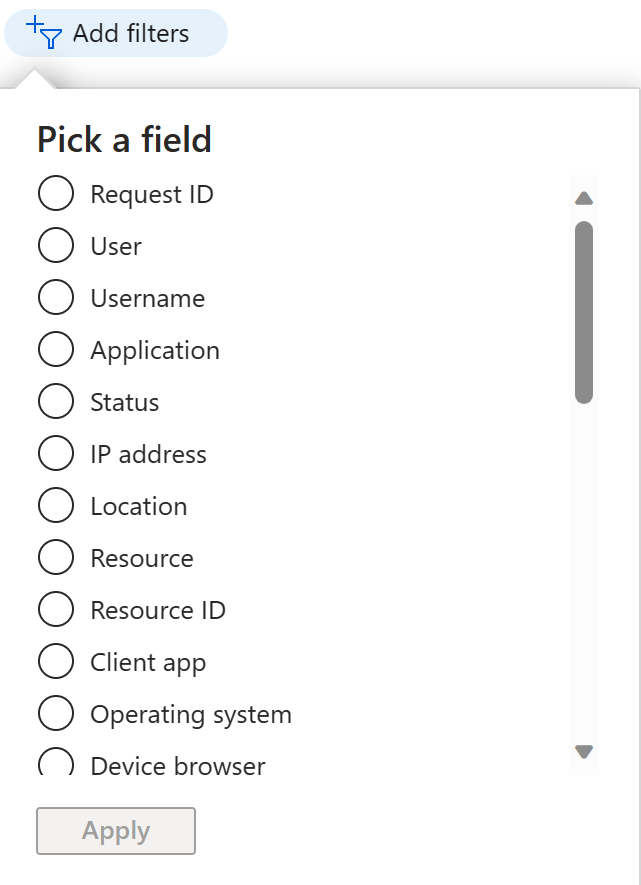

Filtrare le attività di accesso

Prima di tutto, limitare i dati segnalati nel report in base alle esigenze. Quindi, filtrare i dati di accesso usando il campo data come filtro predefinito. Microsoft Entra ID offre un'ampia gamma di filtri aggiuntivi che è possibile impostare:

ID richiesta: ID della richiesta a cui si è interessati.

Utente: nome o nome dell'entità utente (UPN) dell'utente a cui si è interessati.

Applicazione: nome dell'applicazione di destinazione.

Stato: stato di accesso a cui si è interessati:

- Riuscita

- Errore

- Interrotto

Indirizzo IP: indirizzo IP del dispositivo usato per connettersi al tenant.

Località: luogo da cui è stata avviata la connessione:

- City

- Provincia

- Paese/area geografica

Risorsa: nome del servizio usato per l'accesso.

ID risorsa: ID del servizio usato per l'accesso.

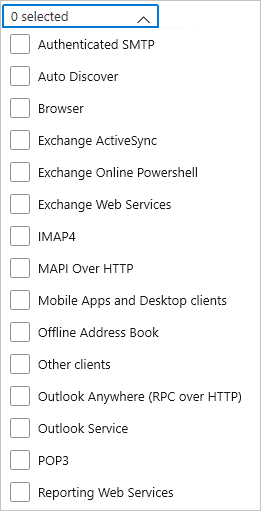

App client: tipo di app client usato per connettersi al tenant:

| Nome | Autenticazione moderna | Descrizione |

|---|---|---|

| SMTP autenticato | Usato dai client POP e IMAP per inviare messaggi di posta elettronica. | |

| Individuazione automatica | Usata dai client Outlook e EAS per trovare le cassette postali in Exchange Online e connettersi a esse. | |

| Exchange ActiveSync | Mostra tutti i tentativi di accesso con il protocollo EAS. | |

| Browser | Sì | Mostra tutti i tentativi di accesso da parte degli utenti tramite Web browser. |

| Exchange ActiveSync | Mostra tutti i tentativi di accesso da parte degli utenti di app client che usano Exchange ActiveSync per connettersi a Exchange Online. | |

| Exchange Online PowerShell | Usato per connettersi a Exchange Online con PowerShell remoto. Se si blocca l'autenticazione di base per Exchange Online PowerShell, occorre usare il modulo Exchange Online PowerShell per connettersi. | |

| Servizi Web Exchange | Interfaccia di programmazione usata da Outlook, Outlook per Mac e app di terze parti. | |

| IMAP4 | Client di posta legacy che usa IMAP per recuperare la posta elettronica. | |

| MAPI su HTTP | Usato da Outlook 2010 e versioni successive. | |

| App per dispositivi mobili e client desktop | Sì | Mostra tutti i tentativi di accesso da parte degli utenti tramite app per dispositivi mobili e client desktop. |

| Rubrica offline | Copia delle raccolte di elenchi di indirizzi scaricate e usate da Outlook. | |

| Outlook via Internet (RPC su HTTP) | Usato da Outlook 2016 e versioni precedenti. | |

| Servizio Outlook | Usato dall'app di posta elettronica e calendario per Windows 10. | |

| POP3 | Client di posta legacy che usa POP3 per recuperare la posta elettronica. | |

| Servizi Web per la creazione di report | Funzionalità usata per recuperare i dati dei report in Exchange Online. | |

| Altri client | Mostra tutti i tentativi di accesso da parte degli utenti con un'app client non inclusa o sconosciuta. |

Sistema operativo: sistema operativo in esecuzione nel dispositivo usato per accedere al tenant.

Browser dispositivi: se la connessione è stata avviata da un browser, questo campo consente di filtrare in base al nome del browser.

ID di correlazione: ID di correlazione dell'attività.

Accesso condizionale: stato delle regole di accesso condizionale applicate.

- Non applicato: nessun criterio applicato all'utente e all'applicazione durante l'accesso.

- Operazione riuscita: uno o più criteri di accesso condizionale applicati all'utente e all'applicazione (ma non necessariamente alle altre condizioni) durante l'accesso.

- Errore: l'accesso ha soddisfatto la condizione dell'utente e dell'applicazione di almeno un criterio di accesso condizionale e i controlli di concessione non sono soddisfatti o sono impostati per bloccare l'accesso.

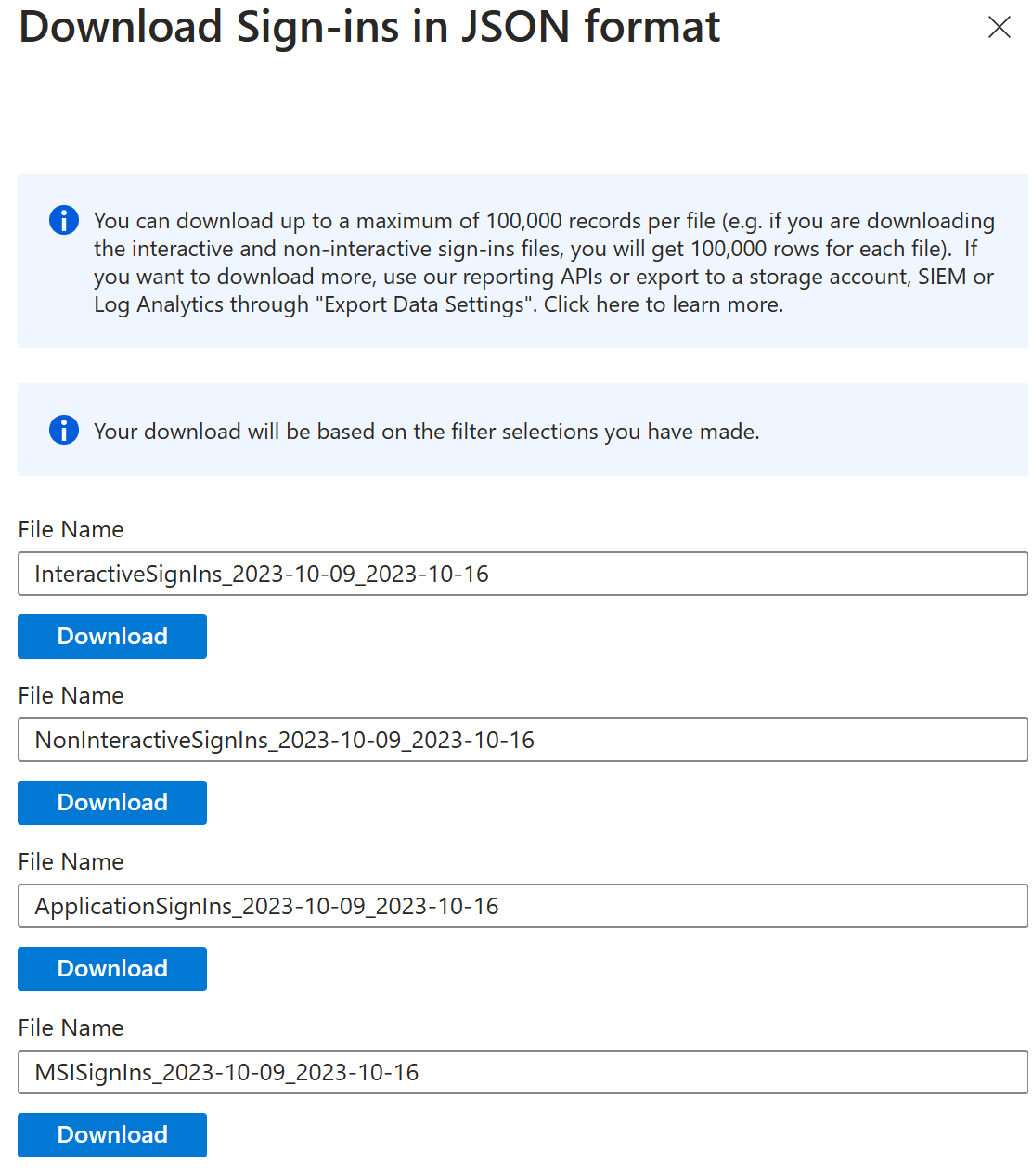

Scaricare le attività di accesso

Selezionare l'opzione Scarica per creare un file CSV o JSON dei 250.000 record più recenti. Iniziare con la pagina Scarica gli accessi se si vogliono usare i dati all'esterno del portale di Azure.

Importante

Il numero di record che è possibile scaricare è vincolato dai criteri di conservazione dei report di Microsoft Entra.

Tasti di scelta rapida per i dati degli accessi

Sia Microsoft Entra ID sia il portale di Azure forniscono punti di ingresso aggiuntivi ai dati di accesso:

- Identity Protection, disponibile in Microsoft Entra ID - Sicurezza - Identity Protection

- Utenti

- Gruppi

- Applicazioni aziendali

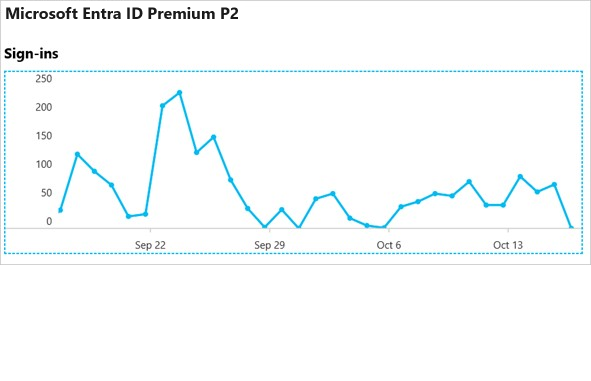

Dati di accesso degli utenti in Identity Protection

Il grafo degli accessi dell'utente nella pagina di panoramica di Identity Protection mostra le aggregazioni settimanali degli accessi. Il valore predefinito per il periodo è 30 giorni.

Selezionare un giorno nel grafo degli accessi per ottenere una panoramica delle attività di accesso per tale giorno.

Ogni riga dell'elenco delle attività di accesso mostra:

- Chi ha effettuato l'accesso?

- Qual era l'applicazione di destinazione dell'accesso?

- Qual è lo stato dell'accesso?

- Qual è lo stato MFA dell'accesso?

Quando l'amministratore seleziona un elemento, si ottengono altri dettagli sull'operazione di accesso:

ID utente

Utente

Username

ID applicazione

Applicazione

Client

Titolo

Indirizzo IP

Data

Autenticazione a più fattori obbligatoria

Stato accesso

Nota

gli indirizzi IP vengono rilasciati in modo che non esista una connessione certa tra un IP e la posizione in cui si trova fisicamente il computer con tale indirizzo. Il mapping degli indirizzi IP è complicato dal fatto che provider di telefonia mobile e VPN possono rilasciare indirizzi IP da pool centrali spesso molto distanti dal luogo in cui viene effettivamente usato il dispositivo client. Attualmente nei report di Microsoft Entra la conversione di un indirizzo IP in una posizione fisica è un'approssimazione basata su tracce, dati del Registro di sistema, ricerche inverse e altre informazioni.

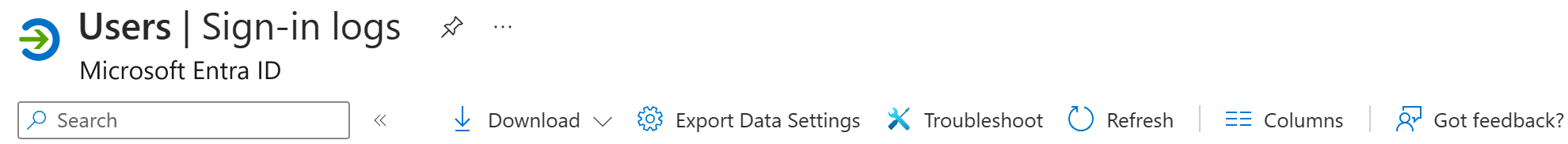

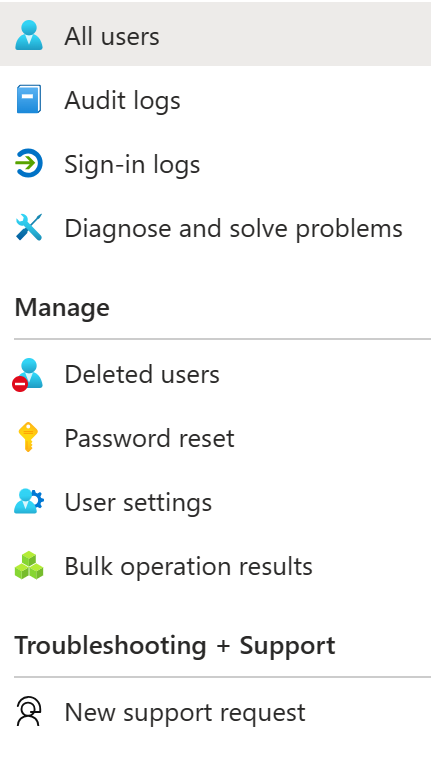

Nella pagina Utenti è possibile accedere a una panoramica completa di tutti gli accessi degli utenti selezionando Accessi nella sezione Attività.

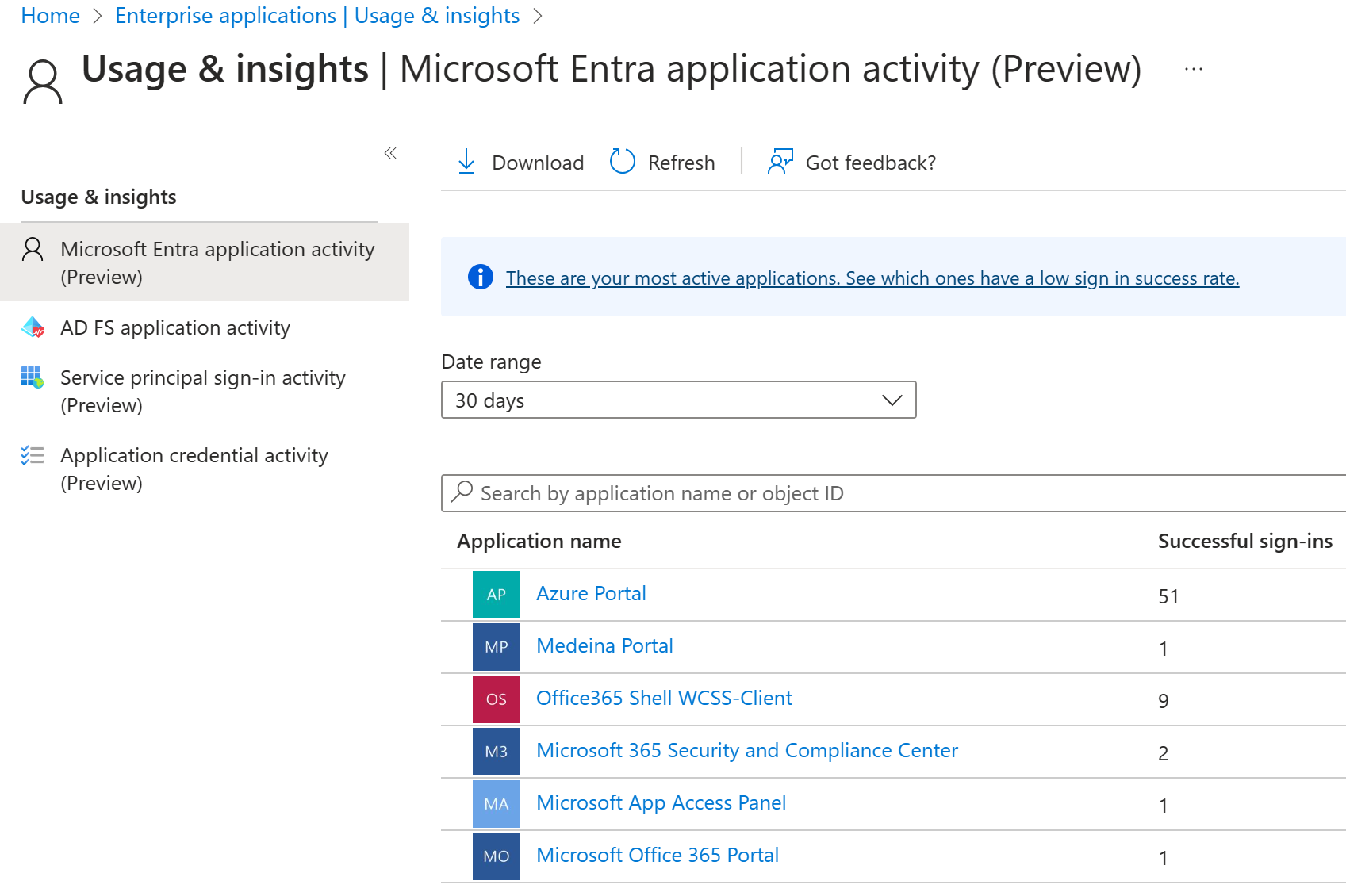

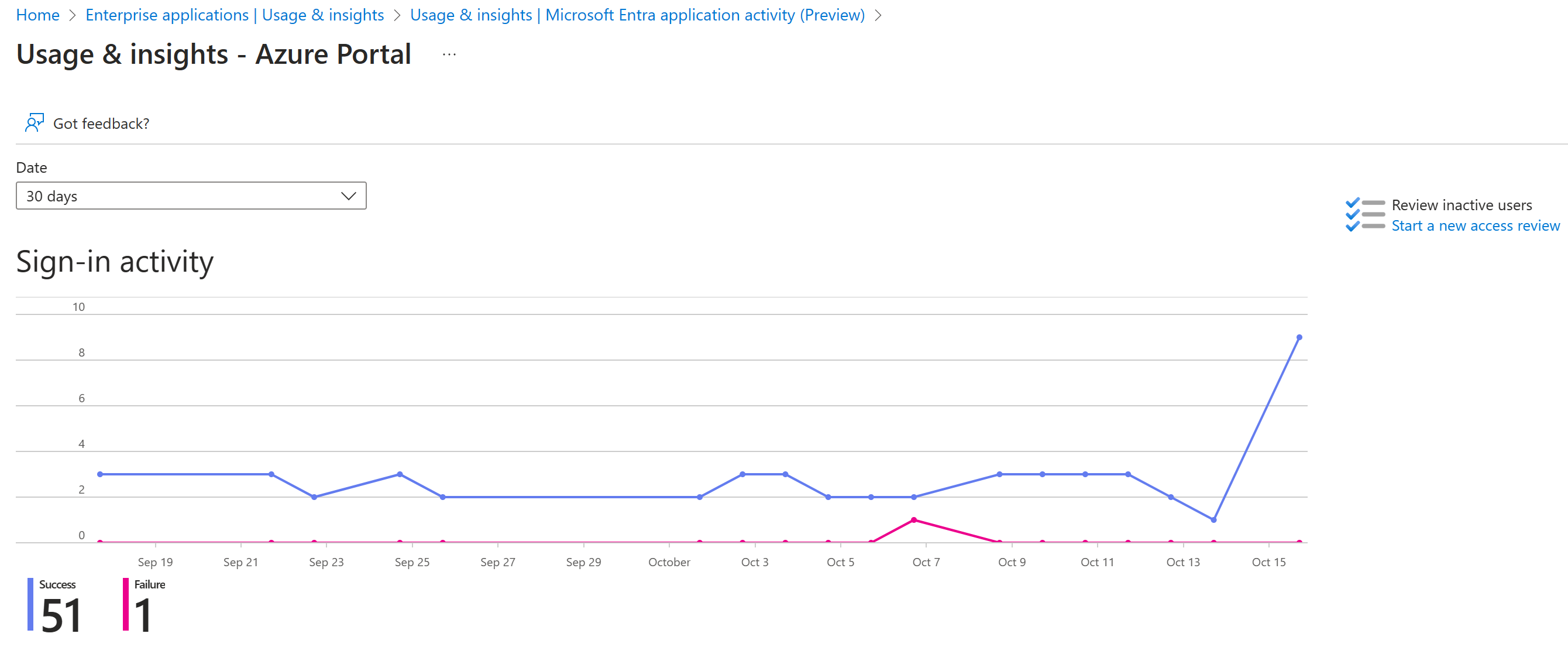

Utilizzo di applicazioni gestite

Con una visualizzazione dei dati di accesso basata sulle applicazioni, è possibile rispondere a domande come:

- Chi sta usando le applicazioni?

- Quali sono le tre applicazioni più usate nell'organizzazione?

- Come sono le prestazioni dell'applicazione più recente?

Il punto di ingresso a questi dati è costituito dalle tre applicazioni più usate dell'organizzazione. I dati sono contenuti nel report degli ultimi 30 giorni nella sezione Panoramica, in Applicazioni aziendali.

I grafi dell'utilizzo delle app mostrano aggregazioni settimanali degli accessi per le tre applicazioni più usate in un determinato periodo di tempo. Il periodo di tempo predefinito è di 30 giorni.

Se si preferisce, è possibile mettere in evidenza un'applicazione specifica.

Quando si seleziona un giorno nel grafico dell'utilizzo dell'app, si ottiene un elenco dettagliato delle attività di accesso.

L'opzione Accessi offre una panoramica completa di tutti gli eventi di accesso nell'applicazione.

Log attività di Microsoft 365

È possibile visualizzare i log attività di Microsoft 365 dall'interfaccia di amministrazione di Microsoft 365. I log attività di Microsoft 365 e Microsoft Entra condividono un numero significativo di risorse di directory. Solo l'interfaccia di amministrazione di Microsoft 365 offre una visualizzazione completa dei log attività di Microsoft 365.

È possibile accedere ai log attività di Microsoft 365 anche a livello di codice tramite le API di gestione di Office 365.