Pianificare e configurare i gruppi di accesso con privilegi

In Privileged Identity Management (PIM) è ora possibile assegnare l'idoneità per l'appartenenza o la proprietà dei gruppi di accesso con privilegi. È possibile assegnare ruoli predefiniti di Microsoft Entra ID ai gruppi cloud e usare PIM per gestire l'idoneità e l'attivazione dei membri del gruppo e del proprietario. Con l'anteprima dei gruppi di accesso con privilegi, è possibile concedere agli amministratori specifici di un carico di lavoro l'accesso rapido a più ruoli con una singola richiesta JIT.

Esempio: gli amministratori di Office di livello 0 potrebbero richiedere l'accesso JUST-In-Time ai ruoli amministratore di Exchange, amministratore di Office Apps, amministratore di Teams e amministratore di ricerca per analizzare accuratamente gli eventi imprevisti ogni giorno.

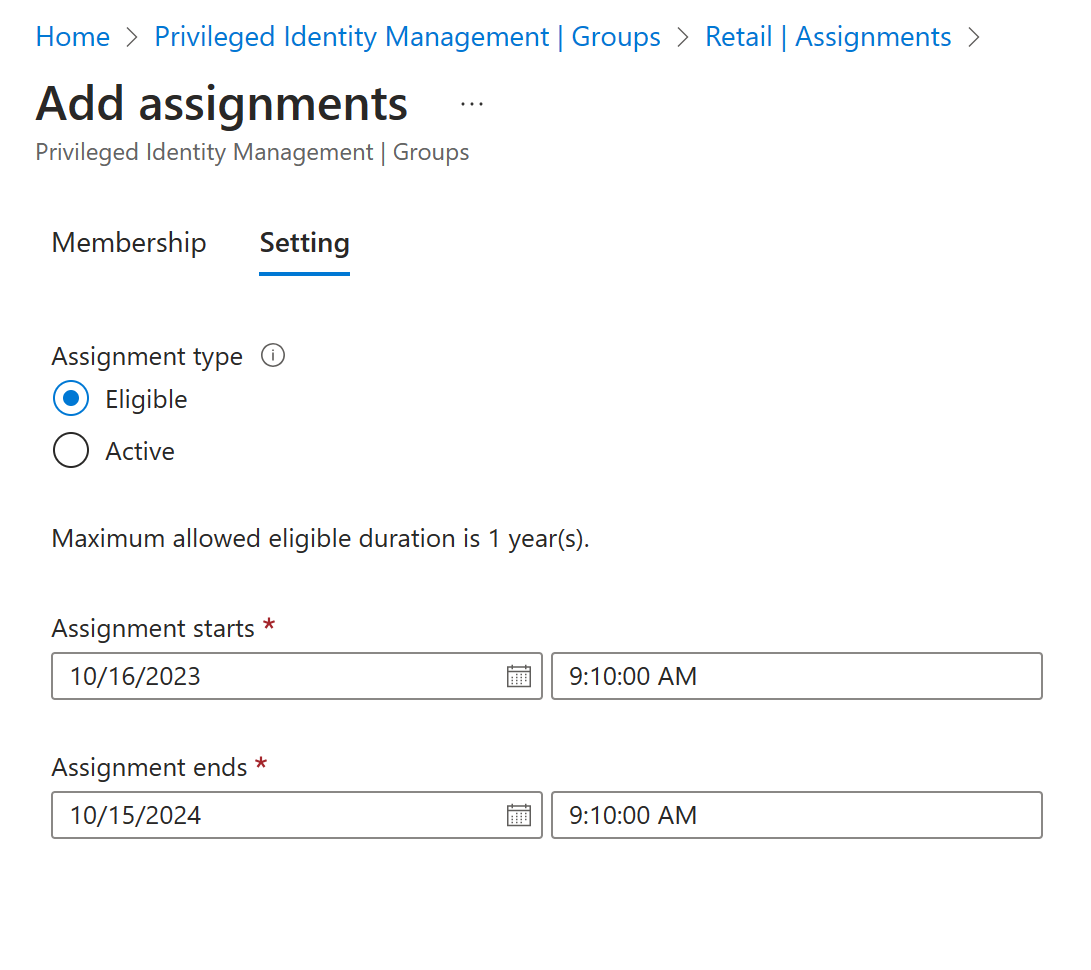

È possibile creare un gruppo assegnabile a ruoli denominato "Amministratori di Office di livello 0" e renderlo idoneo per l'assegnazione ai quattro ruoli indicati in precedenza (o a qualsiasi ruolo predefinito di Microsoft Entra). Abilitarlo quindi per l'accesso con privilegi nella sezione Attività del gruppo. Dopo aver abilitato l'accesso con privilegi, è possibile assegnare gli amministratori e i proprietari al gruppo. Quando gli amministratori elevano il gruppo nei ruoli, il personale avrà le autorizzazioni di tutti e quattro i ruoli di Microsoft Entra.

Richiedere criteri diversi per ogni gruppo assegnabile di ruolo

Alcune organizzazioni usano strumenti come la collaborazione business-to-business (B2B) di Microsoft Entra per invitare i loro partner come ospiti nell'organizzazione Microsoft Entra. Anziché un singolo criterio JIT per tutte le assegnazioni a un ruolo con privilegi, è possibile creare due diversi gruppi di accesso con privilegi con i rispettivi criteri. È possibile imporre requisiti meno rigidi per i dipendenti considerati attendibili e requisiti più rigidi, come il flusso di lavoro di approvazione, per i partner che richiedono l'attivazione nel gruppo assegnato.