Introduzione

La protezione dei dati è al centro di un framework Zero Trust. I dati protetti in modo inadeguato possono danneggiare gli utenti e l'organizzazione nel suo complesso. L'organizzazione deve adottare misure appropriate per conoscere i dati, proteggere i dati e assicurarsi di poter evitare la perdita di dati. Questi tre aspetti possono essere affrontati in qualsiasi ordine, ma tutti devono essere raggiunti per una protezione efficace dei dati.

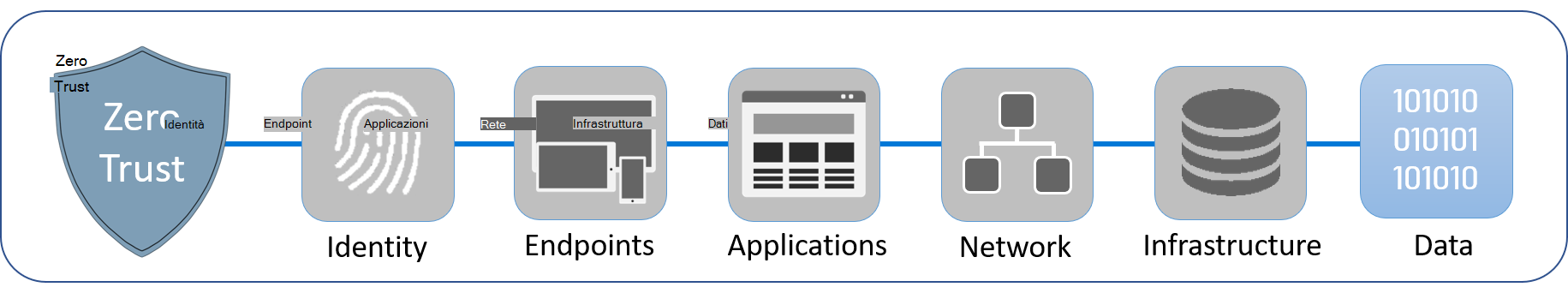

I dati sono ora disponibili nel percorso Zero Trust. Con una strategia Zero Trust, l'organizzazione può garantire che i dati siano protetti, indipendentemente dal tipo o dal fatto che siano in uso, in movimento o nell'archiviazione a lungo termine.

Tenere presente che Zero Trust richiede di seguire tre principi di sicurezza:

- Verificare esplicitamente

- Usare l'accesso con privilegi minimi

- Presupporre le violazioni

Per proteggere l'organizzazione e gli utenti, questi principi devono essere applicati a tutti i dati. Qui si apprenderà come proteggere i dati usando una strategia Zero Trust.