Note sulla versione di Visual Studio 2019 versione 16.4

Note sulla versione di Visual Studio 2019 versione 16.4

Requisiti di sistema | della community | degli sviluppatori Compatibilità Compatibilità | delle condizioni | di licenza della cronologia delle versioni del codice | | distribuibile Blog | Whats New in Visual Studio Docs

Nota

Questa non è la versione più recente di Visual Studio. Per scaricare la versione più recente, visitare il sito di Visual Studio .

Intervallo di tempo del supporto

Visual Studio 2019 versione 16.4 è ora non supportato.

Gli utenti Enterprise e Professional di Visual Studio 2019 versione 16.4 sono stati supportati e hanno ricevuto correzioni alle vulnerabilità di sicurezza fino a ottobre 2021. Questo intervallo di tempo è stato determinato dal fatto che nel mese di agosto 2020 Visual Studio 2019 versione 16.7 è stato designato come baseline di manutenzione successiva per il prodotto Visual Studio 2019. Per altre informazioni sulle baseline supportate di Visual Studio, vedere i criteri di supporto per Visual Studio 2019.

Fare riferimento alla versione più recente delle note sulla versione o visitare il sito di Visual Studio per scaricare la versione supportata più recente di Visual Studio 2019.

Rilasci di Visual Studio 2019 versione 16.4

- 12 ottobre 2021 - Visual Studio 2019 versione 16.4.27

- 14 settembre 2021 - Visual Studio 2019 versione 16.4.26

- 10 agosto 2021 - Visual Studio 2019 versione 16.4.25

- 13 luglio 2021 - Visual Studio 2019 versione 16.4.24

- 8 giugno 2021 - Visual Studio 2019 versione 16.4.23

- 11 maggio 2021 - Visual Studio 2019 versione 16.4.22

- 13 aprile 2021 - Visual Studio 2019 versione 16.4.21

- 09 marzo 2021 - Visual Studio 2019 versione 16.4.20

- 10 febbraio 2021 - Visual Studio 2019 versione 16.4.19

- 09 febbraio 2021 - Visual Studio 2019 versione 16.4.18

- 12 gennaio 2021 - Visual Studio 2019 versione 16.4.17

- 8 dicembre 2020 - Visual Studio 2019 versione 16.4.16

- 10 novembre 2020 - Visual Studio 2019 versione 16.4.15

- 13 ottobre 2020 - Visual Studio 2019 versione 16.4.14

- 8 settembre 2020 - Visual Studio 2019 versione 16.4.13

- 11 agosto 2020 - Visual Studio 2019 versione 16.4.12

- 14 luglio 2020 - Visual Studio 2019 versione 16.4.11

- 09 giugno 2020 - Visual Studio 2019 versione 16.4.10

- 27 maggio 2020 - Visual Studio 2019 versione 16.4.9

- 12 maggio 2020 - Visual Studio 2019 versione 16.4.8

- 14 aprile 2020 - Visual Studio 2019 versione 16.4.7

- 10 marzo 2020 - Visual Studio 2019 versione 16.4.6

- 11 febbraio 2020 - Visual Studio 2019 versione 16.4.5

- 30 gennaio 2020 - Visual Studio 2019 versione 16.4.4

- 14 gennaio 2020 - Visual Studio 2019 versione 16.4.3

- 17 dicembre 2019 - Visual Studio 2019 versione 16.4.2

- 10 dicembre 2019 - Visual Studio 2019 versione 16.4.1

- 3 dicembre 2019 - Visual Studio 2019 versione 16.4.0

Note sulla Versione Archiviate

- Note sulla versione di Visual Studio 2019 versione 16.3

- Note sulla versione di Visual Studio 2019 versione 16.2

- Note sulla versione di Visual Studio 2019 versione 16.1

- Note sulla versione di Visual Studio 2019 versione 16.0

Blog di Visual Studio 2019

Il blog di Visual Studio 2019 è la fonte ufficiale di informazioni dettagliate sul prodotto da parte del team Visual Studio Engineering. È possibile trovare informazioni approfondite sulle versioni di Visual Studio 2019 nei post seguenti:

- 'Tis the Season for Visual Studio 2019 v16.4 Release (È il momento di Visual Studio 2019 v16.4)

- Visual Studio 2019 v 16.4 Preview 2, Fall Sports e Pumpkin Spice (Visual Studio 2019 v 16.4 Preview 2, tempo di sport autunnali e zucche)

- Supporto di .NET Core e altro ancora in Visual Studio 2019 versione 16.3 - Eseguire subito l'aggiornamento!

- Visual Studio 2019 versione 16.3 Preview 2 e Visual Studio 2019 per Mac versione 8.3 Preview 2 sono ora disponibili.

- Sono ora disponibili Visual Studio 2019 versione 16.2 e 16.3 Preview 1

- Visual Studio 2019 versione 16.2 Preview 2

- Visual Studio 2019 versione 16.1 e 16.2 Preview

- Visual Studio 2019: Codice più veloce. Work smarter. Create the future. (Visual Studio 2019: Crea codice più velocemente. Lavora in modo più intelligente. Crea il futuro)

Vedere questo elenco completo di tutti gli elementi della community degli sviluppatori acquisiti in Visual Studio 2019 versione 16.4

Visual Studio 2019 versione 16.4.27

Visual Studio 2019 versione 16.4.27

Data di rilascio: 12 ottobre 2021

Principali problemi risolti in Visual Studio 2019 versione 16.4.27

Avviso di sicurezza

CVE-2021-1971 Vulnerabilità Denial of Service OpenSSL

Esiste una potenziale vulnerabilità Denial of Service nella libreria OpenSSL, usata da Git.

CVE-2021-3449 Vulnerabilità Denial of Service OpenSSL

Esiste una potenziale vulnerabilità Denial of Service nella libreria OpenSSL, usata da Git.

CVE-2021-3450 Vulnerabilità Denial of Service OpenSSL

Esiste un potenziale bypass del flag nella libreria OpenSSL, che viene usata da Git.

Visual Studio 2019 versione 16.4.26

Visual Studio 2019 versione 16.4.26

Data di rilascio: 14 settembre 2021

Principali problemi risolti in Visual Studio 2019 versione 16.4.26

Avviso di sicurezza

CVE-2021-26434 Vulnerabilità di escalation dei privilegi di assegnazione autorizzazioni non corretta di Visual Studio

Una vulnerabilità di assegnazione di autorizzazioni esiste in Visual Studio dopo l'installazione dello sviluppo di giochi con C++ e la selezione del carico di lavoro Programma di installazione del motore Unreal. Il sistema è vulnerabile a LPE durante l'installazione che crea una directory con accesso in scrittura a tutti gli utenti.

CVE-2021-36952 Vulnerabilità di esecuzione remota del codice di Visual Studio

Esiste una vulnerabilità di esecuzione del codice remoto in Visual Studio quando gestisce in modo non corretto gli oggetti in memoria. Un utente malintenzionato può sfruttare efficacemente questa vulnerabilità ed eseguire codice arbitrario nel contesto dell'utente corrente.

Visual Studio 2019 versione 16.4.25

Visual Studio 2019 versione 16.4.25

Data di rilascio: 10 agosto 2021

Principali problemi risolti in Visual Studio 2019 versione 16.4.25

- È stato risolto un problema che interessava l'esecuzione della riga di comando del comando update. Se l'aggiornamento ha esito negativo la prima volta, un successivo rilascio del comando di aggiornamento ora fa sì che l'aggiornamento riprenda l'operazione precedente in cui è stata interrotta.

Avviso di sicurezza

CVE-2021-26423 Vulnerabilità Denial of Service di .NET Core

Esiste una vulnerabilità Denial of Service in cui le applicazioni server .NET (Core) che forniscono endpoint WebSocket potrebbero essere ingannate in un ciclo infinito durante il tentativo di leggere un singolo frame WebSocket.

CVE-2021-34485 Vulnerabilità di divulgazione di informazioni .NET Core

Esiste una vulnerabilità di divulgazione di informazioni quando i dump creati dallo strumento per raccogliere dump e dump di arresto anomalo su richiesta vengono creati con autorizzazioni di lettura globali in Linux e macOS.

CVE-2021-34532 ASP.NET vulnerabilità di divulgazione di informazioni di base

Esiste una vulnerabilità di divulgazione di informazioni in cui viene registrato un token JWT se non può essere analizzato.

Visual Studio 2019 versione 16.4.24

Visual Studio 2019 versione 16.4.24

Data di rilascio: 13 luglio 2021

Principali problemi risolti in Visual Studio 2019 versione 16.4.24

- .NET 3.1.117 SDK inserito in Visual Studio 2019.

Visual Studio 2019 versione 16.4.23

Visual Studio 2019 versione 16.4.23

Data di rilascio: 8 giugno 2021

Problemi principali risolti in Visual Studio 2019 versione 16.4.23

Avviso di sicurezza

CVE-2021-31957 ASP.NET vulnerabilità Denial of Service

Esiste una vulnerabilità Denial of Service quando ASP.NET Core gestisce in modo non corretto la disconnessione del client.

Visual Studio 2019 versione 16.4.22

Visual Studio 2019 versione 16.4.22

Data di rilascio: 11 maggio 2021

Problemi principali risolti in Visual Studio 2019 versione 16.4.22

- È stato risolto un problema che causava l'esito negativo degli aggiornamenti quando un amministratore crea un nuovo layout di Visual Studio per la distribuzione degli aggiornamenti. L'aggiornamento del computer client avrà esito negativo perché il layout ha spostato le posizioni.

Avviso di sicurezza

CVE-2021-27068 RCE possibile quando si pianta python.exe nella cartella nidificata

Esiste una vulnerabilità di esecuzione remota del codice quando si apre un'area di lavoro con codice Python e tale area di lavoro contiene un python.exe in una sottocartella degli script.

CVE-2021-31204 Vulnerabilità di elevazione dei privilegi di .NET Core

Esiste una vulnerabilità di elevazione dei privilegi in .NET 5.0 e .NET Core 3.1 quando un utente esegue una singola applicazione file nei sistemi operativi basati su Linux o macOS.

Visual Studio 2019 versione 16.4.21

Visual Studio 2019 versione 16.4.21

Data di rilascio: 13 aprile 2021

Problemi principali risolti in Visual Studio 2019 versione 16.4.21

Avviso di sicurezza

CVE-2021-27064 Programma di installazione di Visual Studio vulnerabilità di elevazione dei privilegi

Esiste una vulnerabilità di esecuzione remota del codice quando il programma di installazione di Visual Studio esegue il client di feedback in uno stato con privilegi elevati.

CVE-2021-28313 / CVE-2021-28321 / CVE-2021-28322 Vulnerabilità di elevazione dei privilegi del servizio di raccolta standard dell'hub di diagnostica

Esiste una vulnerabilità di elevazione dei privilegi quando l'agente di raccolta standard dell'hub di diagnostica gestisce in modo non corretto le operazioni sui dati.

Visual Studio 2019 versione 16.4.20

Visual Studio 2019 versione 16.4.20

Data di rilascio: 9 marzo 2021

Problemi principali risolti in Visual Studio 2019 versione 16.4.20

Avviso di sicurezza

CVE-2021-21300 Vulnerabilità relativa all'esecuzione di codice remoto di Git per Visual Studio

Esiste una vulnerabilità di esecuzione remota del codice quando Visual Studio clona un repository dannoso.

CVE-2021-26701 Vulnerabilità di esecuzione di codice remoto .NET Core

Esiste una vulnerabilità di esecuzione remota del codice in .NET 5 e .NET Core a causa della modalità di esecuzione della codifica del testo.

Visual Studio 2019 versione 16.4.19

Visual Studio 2019 versione 16.4.19

Data di rilascio: 10 febbraio 2021

Problemi principali risolti in Visual Studio 2019 versione 16.4.19

Visual Studio 2019 versione 16.4.18

Visual Studio 2019 versione 16.4.18

Data di rilascio: 9 febbraio 2021

Problemi principali risolti in Visual Studio 2019 versione 16.4.18

Avviso di sicurezza

CVE-2021-1639 Vulnerabilità di esecuzione remota del servizio di linguaggio TypeScript

Esiste una vulnerabilità di esecuzione remota del codice quando Visual Studio carica un repository dannoso contenente file di codice JavaScript o TypeScript.

CVE-2021-1721 Vulnerabilità Denial of Service di .NET Core

Esiste una vulnerabilità Denial of Service durante la creazione di una richiesta Web HTTPS durante la compilazione della catena di certificati X509.

CVE-2021-24112 vulnerabilità di esecuzione di codice remoto .NET 5 e .NET Core

Esiste una vulnerabilità di esecuzione remota del codice quando si eliminano metafile quando un'interfaccia grafica contiene ancora un riferimento. Questa vulnerabilità esiste solo nei sistemi in esecuzione in MacOS o Linux.

Visual Studio 2019 versione 16.4.17

Visual Studio 2019 versione 16.4.17

Data di rilascio: 12 gennaio 2020

Principali problemi risolti in Visual Studio 2019 versione 16.4.17

Avviso di sicurezza

CVE-2021-1651 / CVE-2021-1680 Vulnerabilità di elevazione dei privilegi del servizio agente di raccolta standard dell'hub di diagnostica

Esiste una vulnerabilità di elevazione dei privilegi quando l'agente di raccolta standard dell'hub di diagnostica gestisce in modo non corretto le operazioni sui dati.

CVE-2020-26870 Programma di installazione di Visual Studio vulnerabilità di esecuzione di codice remoto

Esiste una vulnerabilità di esecuzione remota del codice quando il Programma di installazione di Visual Studio tenta di visualizzare codice Markdown dannoso.

CVE-2021-1723 vulnerabilità .NET Core e Visual Studio Denial of Service

Esiste una vulnerabilità Denial of Service nell'implementazione di Kestrel.

Visual Studio 2019 versione 16.4.16

Visual Studio 2019 versione 16.4.16

Data di rilascio: 08 dicembre 2020

Principali problemi risolti in Visual Studio 2019 versione 16.4.16

Avviso di sicurezza

CVE-2020-17156 Vulnerabilità di esecuzione remota del codice di Visual Studio

Esiste una vulnerabilità di esecuzione remota del codice quando Visual Studio clona un repository dannoso.

Visual Studio 2019 versione 16.4.15

Visual Studio 2019 versione 16.4.15

Data di rilascio: 10 novembre 2020

Principali problemi risolti in Visual Studio 2019 versione 16.4.15

Avviso di sicurezza

CVE-2020-17100 Vulnerabilità di manomissione di Visual Studio

Quando Python Tools per Visual Studio crea la cartella python27, esiste una vulnerabilità alla manomissione. Un utente malintenzionato che riesce a sfruttare questa vulnerabilità potrebbe eseguire processi in un contesto con privilegi elevati.

Visual Studio 2019 versione 16.4.14

Visual Studio 2019 versione 16.4.14

Data di rilascio: 13 ottobre 2020

Principali problemi risolti in Visual Studio 2019 versione 16.4.14

- È stato aggiunto un flag di consenso esplicito per attenuare l'effetto sulle prestazioni di JCC erratum in alcuni processori Intel.

- L'opzione PGO MEMMAX dovrebbe ora comportarsi in modo che l'input dell'utente venga più probabilmente rispettato.

- La quantità di memoria riservata per la profilatura di PGO è stata ridotta.

- Runtime di .NET Core 2.1.13 e SDK 3.1.109 (3.1.9) aggiunti a Visual Studio 2019.

Visual Studio 2019 versione 16.4.13

Visual Studio 2019 versione 16.4.13

Data di rilascio: 8 settembre 2020

Principali problemi risolti in Visual Studio 2019 versione 16.4.13

Avviso di sicurezza

CVE-2020-1130 Vulnerabilità di elevazione dei privilegi dell'agente di raccolta standard dell'hub di diagnostica

Esiste una vulnerabilità di elevazione dei privilegi quando l'agente di raccolta standard dell'hub di diagnostica gestisce in modo non corretto le operazioni sui dati. Un utente malintenzionato che riesce a sfruttare questa vulnerabilità potrebbe eseguire processi in un contesto con privilegi elevati.

CVE-2020-1133 Vulnerabilità di elevazione dei privilegi dell'agente di raccolta standard dell'hub di diagnostica

Esiste una vulnerabilità di elevazione dei privilegi quando l'agente di raccolta standard dell'hub di diagnostica gestisce in modo non corretto le operazioni sui file. Un utente malintenzionato che riesce a sfruttare questa vulnerabilità potrebbe eseguire processi in un contesto con privilegi elevati.

CVE-2020-16856 Vulnerabilità di esecuzione remota del codice di Visual Studio

Esiste una vulnerabilità di esecuzione del codice remoto in Visual Studio quando gestisce in modo non corretto gli oggetti in memoria. Un utente malintenzionato può sfruttare efficacemente questa vulnerabilità ed eseguire codice arbitrario nel contesto dell'utente corrente.

CVE-2020-16874 Vulnerabilità di esecuzione remota del codice di Visual Studio

Esiste una vulnerabilità di esecuzione del codice remoto in Visual Studio quando gestisce in modo non corretto gli oggetti in memoria. Un utente malintenzionato può sfruttare efficacemente questa vulnerabilità ed eseguire codice arbitrario nel contesto dell'utente corrente.

CVE-2020-1045 Vulnerabilità di bypass delle funzionalità di sicurezza principali di Microsoft ASP.NET

Esiste una vulnerabilità di bypass della funzionalità di sicurezza nel modo in cui Microsoft ASP.NET Core analizza i nomi dei cookie codificati. Il parser del cookie di ASP.NET Core decodifica intere stringhe di cookie e ciò potrebbero consentire a un utente malintenzionato di impostare un secondo cookie con il nome codificato con percentuale.

Correzioni aggiuntive nella versione 16.4.13

- Correzione di un problema a causa del quale Visual Studio o MSBuild a volte smette di rispondere dopo l'annullamento di una compilazione C++.

- Le versioni non più supportate di .NET Core non verranno più reinstallate durante un ripristino o un aggiornamento se sono state rimosse all'esterno dell'installazione di Visual Studio.

Visual Studio 2019 versione 16.4.12

Visual Studio 2019 versione 16.4.12

Data di rilascio: 11 agosto 2020

Principali problemi risolti in Visual Studio 2019 versione 16.4.12

Avviso di sicurezza

CVE-2020-1597

Esiste una vulnerabilità Denial Of Service quando ASP.NET Core gestisce le richieste Web in modo non corretto. Un utente malintenzionato potrebbe sfruttare questa vulnerabilità e causare un attacco Denial of Service contro un'applicazione Web ASP.NET Core. La vulnerabilità può essere sfruttata da remoto, senza autenticazione.

Visual Studio 2019 versione 16.4.11

Visual Studio 2019 versione 16.4.11

Data di rilascio: 14 luglio 2020

Principali problemi risolti in Visual Studio 2019 versione 16.4.11

- Correzione di un bug occasionale in cui l'analisi del codice di C/C++ smette di rispondere.

- Correzione di un bug per cui potevano essere ripristinati valori errati dopo setjmp.

- I runtime di .NET Core 1.0 e 2.0 sono stati contrassegnati come "non più supportati" nell'interfaccia utente di installazione e sono stati impostati come facoltativi per tutti gli scenari.

Avviso di sicurezza

CVE-2020-1393 Vulnerabilità di elevazione dei privilegi del servizio di raccolta standard dell'hub di diagnostica

Esiste una vulnerabilità di elevazione dei privilegi quando il servizio dell'agente di raccolta standard dell'hub di diagnostica di Windows non riesce a purificare correttamente l'input, causando un comportamento di caricamento delle librerie non sicuro.

CVE-2020-1416 Vulnerabilità di elevazione dei privilegi di Visual Studio

Esiste una vulnerabilità di elevazione dei privilegi in Visual Studio durante il caricamento delle dipendenze software.

CVE-2020-1147 Vulnerabilità Denial of Service di .NET Core

Un utente malintenzionato non autenticato remoto potrebbe sfruttare questa vulnerabilità inviando richieste appositamente predisposte a un'applicazione ASP.NET Core o a un'altra applicazione che analizza determinati tipi di XML. L'aggiornamento della sicurezza risolve la vulnerabilità limitando i tipi che possono essere presenti nel payload XML.

Visual Studio 2019 versione 16.4.10

Visual Studio 2019 versione 16.4.10

Data di rilascio: 09 giugno 2020

Principali problemi risolti in Visual Studio 2019 versione 16.4.10

- Correzione di un bug per cui potevano essere ripristinati valori errati dopo setjmp.

Avviso di sicurezza

CVE-2020-1108 / CVE-2020-1108.NET Core Denial of Service vulnerabilità

Per risolvere in modo completo CVE-2020-1108, Microsoft ha rilasciato aggiornamenti per .NET Core 2.1 e .NET Core 3.1. I clienti che usano una di queste versioni di .NET Core devono installare la versione più recente di .NET Core. Vedere le note sulla versione per i numeri di versione più recenti e istruzioni per l'aggiornamento di .NET Core.

CVE-2020-1202 / CVE-2020-1203 Vulnerabilità di elevazione dei privilegi del servizio agente di raccolta standard dell'hub di diagnostica

Esiste una vulnerabilità di elevazione dei privilegi quando l'agente di raccolta standard dell'hub di diagnostica o l'agente di raccolta standard di Visual Studio non riesce a gestire correttamente gli oggetti in memoria.

CVE-2020-1293 / CVE-2020-1278 / CVE-2020-1257 Vulnerabilità di elevazione dei privilegi del servizio agente di raccolta standard dell'hub di diagnostica

Esiste una vulnerabilità di elevazione dei privilegi quando il servizio dell'agente di raccolta standard dell'hub di diagnostica gestisce in modo non corretto le operazioni sui file.

Visual Studio 2019 versione 16.4.9

Visual Studio 2019 versione 16.4.9

Data di rilascio: 27 maggio 2020

Principali problemi risolti in Visual Studio 2019 versione 16.4.9

- Correzione di un bug di memorizzazione nella cache in un'analisi usata da un'ottimizzazione, con l'effetto di rimuovere istruzioni erroneamente contrassegnate come non necessarie. La correzione consiste nel rilevare i casi in cui verrebbero altrimenti archiviati dati non aggiornati nella cache. È difficile definire con esattezza quando si presenta questo errore, ma nella segnalazione era un operatore modulo per un indice in un ciclo. Per il futuro è stato aggiunto il flag /d2ssa-bit-estimator- (non supportato) per disattivare completamente l'ottimizzazione specifica. Questo flag è stato aggiunto con la correzione e non è presente nelle versioni precedenti.

- Aggiunta del supporto per attenuare l'effetto sulle prestazioni dell'aggiornamento del microcodice per l'errore JCC (Jump Conditional Code) Intel in alcuni processori Intel.

- Correzione di falsi avvisi C6244 e arresto anomalo in cl.exe durante l'analisi del codice causati dalle variabili locali lambda.

- ICE in PREfast 16.5 in esecuzione su codice Office

Visual Studio 2019 versione 16.4.8

Visual Studio 2019 versione 16.4.8

Data di rilascio: 12 maggio 2020

Principali problemi risolti in Visual Studio 2019 versione 16.4.8

- Aggiunta di una modifica che consente agli amministratori IT aziendali e ai tecnici della distribuzione di configurare strumenti come il client Microsoft Update e SCCM per determinare l'applicabilità degli aggiornamenti di VS2019 16.4 ospitati nel catalogo di Microsoft Update e in WSUS.

Avviso di sicurezza

CVE-2020-1108 Vulnerabilità Denial of Service di .NET Core

Un utente malintenzionato non autenticato remoto potrebbe sfruttare questa vulnerabilità inviando richieste appositamente predisposte all'applicazione .NET Core. L'aggiornamento della sicurezza risolve la vulnerabilità correggendo il modo in cui l'applicazione Web .NET Core gestisce le richieste Web.

CVE-2020-1161 Vulnerabilità Denial of Service di .NET Core

Un utente malintenzionato non autenticato remoto potrebbe sfruttare questa vulnerabilità inviando richieste appositamente predisposte all'applicazione ASP.NET Core. L'aggiornamento della sicurezza risolve la vulnerabilità correggendo il modo in cui l'applicazione Web ASP.NET Core gestisce le richieste Web.

Visual Studio 2019 versione 16.4.7

Visual Studio 2019 versione 16.4.7

Data di rilascio: 14 aprile 2020

Principali problemi risolti in Visual Studio 2019 versione 16.4.7

Avviso di sicurezza

CVE-2020-0899 Vulnerabilità di elevazione dei privilegi in Microsoft Visual Studio

Esiste una vulnerabilità di elevazione dei privilegi quando il servizio di aggiornamento di Microsoft Visual Studio gestisce in modo errato le autorizzazioni per i file. Un utente malintenzionato che riesce a sfruttare questa vulnerabilità potrebbe sovrascrivere contenuto di file arbitrario nel contesto di sicurezza del sistema locale.

CVE-2020-0900 Vulnerabilità di elevazione dei privilegi del servizio di installazione delle estensioni di Visual Studio

Esiste una vulnerabilità di elevazione dei privilegi quando il servizio di installazione delle estensioni di Visual Studio gestisce in modo errato le operazioni su file. Un utente malintenzionato che riesce a sfruttare questa vulnerabilità potrebbe eliminare file in posizioni arbitrarie con autorizzazioni elevate.

CVE-2020-5260 Vulnerabilità di perdita delle credenziali in Git per Visual Studio a causa di convalida insufficiente degli URL

Esiste una vulnerabilità di perdita delle credenziali quando gli URL creati appositamente vengono analizzati e inviati ai programmi di supporto per le credenziali. Questa condizione può portare all'invio di credenziali all'host errato.

Visual Studio 2019 versione 16.4.6

Visual Studio 2019 versione 16.4.6

Data di rilascio: 10 marzo 2020

Principali problemi risolti in Visual Studio 2019 versione 16.4.6

- Errore di compilazione, condizione booleana dedotta come sempre true.

- Problema con lo srotolamento dei cicli nel compilatore di Visual Studio 2019

- Arresto anomalo di CL (VC v19.24) durante la compilazione in una cartella del volume docker

- Arresto anomalo di CL (VC v19.22) quando inizia con il parametro/ZI nel contenitore docker

- Compilazione degli intrinseci SSE con il compilatore MSVC 19.20: il codice compilato produce risultati non corretti in un caso specifico

- Il codice C++ AMP non verrà compilato in Visual Studio 2019 16.3.1

- A volte coroutine_handle<>::d estroy() riprende la coroutine invece di distruggerla.

- Nuove opzioni di mitigazione Spectre nel compilatore C++: /Qspectre-load & /Qspectre-load-cf per la protezione avanzata del carico speculativo.

Avviso di sicurezza

CVE-2020-0793 & CVE-2020-0810 Vulnerabilità di elevazione dei privilegi del servizio di raccolta standard dell'hub di diagnostica

Esiste una vulnerabilità di elevazione dei privilegi quando l'agente di raccolta standard dell'hub di diagnostica gestisce in modo errato le operazioni sui file o il servizio dell'agente di raccolta standard dell'hub di diagnostica di Windows non riesce a purificare correttamente l'input.

CVE-2020-0884 Vulnerabilità di spoofing quando si crea il componente aggiuntivo di Outlook Web

Esiste una vulnerabilità di spoofing quando si crea un componente aggiuntivo di Outlook Web se è abilitata l'autenticazione a più fattori, perché include un URL di risposta non protetto da SSL. Un utente malintenzionato che riesce a sfruttare questa vulnerabilità potrebbe compromettere i token di accesso, con conseguenti rischi per la sicurezza e la privacy.

CVE-2020-0789 Vulnerabilità di tipo Denial of Service del servizio di installazione delle estensioni di Visual Studio

Visual Studio 2019 versione 16.4.5

Visual Studio 2019 versione 16.4.5

Data di rilascio: 11 febbraio 2020

Principali problemi risolti in Visual Studio 2019 versione 16.4.5

- Conflitto di merge: manca "Take Source"/"Keep Target"

- Arresti anomali durante i tentativi di debug di un'applicazione UWP

- Non è possibile selezionare la piattaforma di destinazione Azure v12 per il progetto di database

- Sono stati corretti arresti anomali o errori che possono verificarsi durante l'esecuzione di Visual Studio dopo un'azione di installazione che richiede un riavvio.

- È stato risolto un problema di distribuzione delle app Xamarin.Android. Era precedentemente richiesta la disinstallazione manuale dell'app dal dispositivo o dall'emulatore.

- Questa modifica corregge un bug a causa del quale il compilatore può talvolta rimuovere erroneamente un'istruzione in una coroutine C++.

Visual Studio 2019 versione 16.4.4

Visual Studio 2019 versione 16.4.4

Data di rilascio: 30 gennaio 2020

Principali problemi risolti in Visual Studio 2019 versione 16.4.4

- Modello di progetto personalizzato non trovato

- Arresto anomalo di msvsmon.exe quando raggiunge il punto di interruzione nel codice C++ nativo

- Cercare una cartella in Esplora soluzioni, quindi fare clic su Home o sulla X nella casella di ricerca. La visualizzazione viene reimpostata.

- La riga corrente dell'argomento Strumenti esterni è sempre zero.

- Non è possibile creare un progetto di funzione v3.

- 0xFFFFFFFFFFFFFFFF di lettura delle violazioni di accesso. dopo l'aggiornamento a VS 2019 Update 16.4.3

- Non è possibile creare un'app per le funzioni nella versione 16.4

- MSVC2019 genera un'istruzione AVX-512 in modalità AVX/AVX2

- Generazione di codice non valida con rsqrtss (sostituzione registro)

- Arresto anomalo del debugger di Visual Studio 2019 durante la visualizzazione dello stack FastLink.

- C#: correzione di un arresto anomalo quando un costruttore di attributi è decorato con se stesso e i tipi riferimento nullable sono abilitati.

- Correzione di un bug di analisi dell'ottimizzazione a causa del quale si perde traccia delle informazioni sugli alias per matrici di lunghezza indeterminata (dichiarate come extern int a[]) quando si srotolano i cicli, causando una possibile rimozione non corretta di archivi morti.

Visual Studio 2019 versione 16.4.3

Visual Studio 2019 versione 16.4.3

Data di rilascio: 14 gennaio 2020

Avviso di sicurezza

CVE-2020-0602 Vulnerabilità Denial Of Service ASP.NET Core

Un utente malintenzionato non autenticato remoto potrebbe sfruttare questa vulnerabilità inviando richieste appositamente predisposte all'applicazione ASP.NET Core. L'aggiornamento della sicurezza risolve la vulnerabilità correggendo il modo in cui l'applicazione Web ASP.NET Core gestisce le richieste Web.

CVE-2020-0603 Vulnerabilità di esecuzione remota del codice di ASP.NET Core

Un utente malintenzionato non autenticato remoto potrebbe sfruttare questa vulnerabilità inviando richieste appositamente predisposte all'applicazione ASP.NET Core. L'aggiornamento della sicurezza risolve la vulnerabilità correggendo il modo in cui l'applicazione Web ASP.NET Core gestisce la memoria.

CVE-2020-0605 Vulnerabilità di esecuzione remota del codice di .NET Core

Per sfruttare la vulnerabilità è necessario che un utente apra un file appositamente predisposto con una versione di .NET Core interessata dal problema. In uno scenario di attacco tramite posta elettronica, un utente malintenzionato potrebbe sfruttare la vulnerabilità inviando il file appositamente predisposto all'utente e convincendolo ad aprirlo. L'aggiornamento della sicurezza risolve la vulnerabilità correggendo il modo in cui .NET Core controlla il markup di origine di un file.

CVE-2020-0606 Vulnerabilità di esecuzione remota del codice di .NET Core

Per sfruttare la vulnerabilità è necessario che un utente apra un file appositamente predisposto con una versione di .NET Core interessata dal problema. In uno scenario di attacco tramite posta elettronica, un utente malintenzionato potrebbe sfruttare la vulnerabilità inviando il file appositamente predisposto all'utente e convincendolo ad aprirlo. L'aggiornamento della sicurezza risolve la vulnerabilità correggendo il modo in cui .NET Core controlla il markup di origine di un file.

Principali problemi risolti in Visual Studio 2019 versione 16.4.3

- DateTime.Now = Non è possibile specificare il valore: il valore host non è stato trovato

- Errore codegen MSVC vettore reverse_iterator x64 build di debug C++17

- Errore C2440 durante la compilazione di atlenc.h con /permissive- in VS 16.4 Preview 1

- L'ultimo aggiornamento di Visual Studio interrompeva l'autenticazione NTLM in Android (apparentemente il motivo è la nuova versione di Momo)

- Visual Studio 16.3.1 non riesce a compilare il codice del modello (ad esempio da Basler Pilon SDK)

- Uso di TypeScript 3.7 per IntelliSense

- XCode 11.3 è troppo recente all'improvviso dopo l'aggiornamento a 8.4

- È stato caricato un bundle di app Android o APK con informazioni di firma non valide o mancanti per alcuni file. È necessario creare un bundle di app Android o APK firmato valido.

- Non è possibile eseguire il progetto UWP

- JavaScript IntelliSense non funziona dopo l'aggiornamento a 16.4.1

- Xib: Xcode sta per new(problema di rendering quando si usano componenti personalizzati)

- Errore dello storyboard: 'Xcode è troppo nuovo'

- Miglioramenti della stabilità per il debug delle applicazioni watchOS.

- Aggiunge il supporto per Xcode 11.3 SDK.

- Correzione di un arresto anomalo quando il flag fstack-protector-strong è abilitato.

- Correzione di comportamenti incoerenti con il debugger.

Visual Studio 2019 versione 16.4.2

Visual Studio 2019 versione 16.4.2

Data di rilascio: 17 dicembre 2019

Principali problemi risolti in Visual Studio 2019 versione 16.4.2

- In VS2019 Preview 4 non funzionano più i simboli di compilazione condizionale in C#

- API deprecata

- Il debug Android non funziona nella versione più recente 16.4 "L'oggetto del debug ha restituito il codice di errore INVALID_ARGUMENT"

- Correzione di un ritardo dell'interfaccia utente frequente che può verificarsi durante l'uso dell'editor.

- Correzione di un arresto anomalo quando un costruttore di attributo viene decorato con se stesso e i tipi riferimento nullable sono abilitati quando si usa C#.

- Correzione di un problema che causava un errore di avvio o l'arresto anomalo di Visual Studio durante il caricamento di una soluzione C# in determinate configurazioni di macchine virtuali.

- Correzione di un bug a causa del quale i simboli di compilazione condizionale definiti vanno perduti alla riapertura della pagina delle proprietà di compilazione.

Visual Studio 2019 versione 16.4.1

Visual Studio 2019 versione 16.4.1

Data di rilascio: 10 dicembre 2019

Principali problemi risolti in Visual Studio 2019 versione 16.4.1

- Correzione di "l'operazione di scrittura non è riuscita. È necessario prima acquisire l'accesso in scrittura da dataschemamodelcontroller" errore durante il tentativo di pubblicare un database

- Correzione delle eccezioni ExecutionEngineException quando si usa SignalR nei dispositivi iOS in alcune configurazioni

- Runtime: correzione dell'arresto anomalo "CEE_RET: stack dei tipi valore" con l'interprete abilitato con alcune librerie

- TypeScript 3.7.3 è ora incluso per impostazione predefinita e contiene diverse correzioni per i problemi con effetti sull'esperienza di modifica di JavaScript e TypeScript.

- Può consentire la mitigazione di un arresto anomalo relativo alla compatibilità in base al singolo monitor in Visual Studio

Avviso di sicurezza

CVE-2019-1349 Vulnerabilità di esecuzione remota di Git per Visual Studio a causa di restrizioni troppo permissive per i nomi dei moduli secondari

Esiste una vulnerabilità di esecuzione remota del codice quando Git riscontra collisioni per i nomi di moduli secondari per le directory di moduli secondari di pari livello. Un utente malintenzionato che riesce a sfruttare questa vulnerabilità potrebbe eseguire codice da remoto nel computer di destinazione. L'aggiornamento della sicurezza risolve la vulnerabilità con una nuova versione di Git per Windows che richiede che la directory per il clone dei moduli secondari sia vuota.

CVE-2019-1350 Vulnerabilità di esecuzione remota di Git per Visual Studio a causa di virgolette non corrette per gli argomenti della riga di comando

Esiste una vulnerabilità di esecuzione remota del codice quando Git interpreta gli argomenti della riga di comando con determinate virgolette durante una clonazione ricorsiva in combinazione con URL SSH. Un utente malintenzionato che riesce a sfruttare questa vulnerabilità potrebbe eseguire codice da remoto nel computer di destinazione. L'aggiornamento della sicurezza risolve la vulnerabilità con una nuova versione di Git per Windows che corregge il problema.

CVE-2019-1351 Vulnerabilità di sovrascrittura di file arbitrari di Git per Visual Studio causata dall'utilizzo di nomi di unità non composti da lettere durante la clonazione

Esiste una vulnerabilità di sovrascrittura di file arbitrari in Git quando i nomi di unità non composti da lettere ignorano i controlli di sicurezza in git clone. Un utente malintenzionato che riesce a sfruttare questa vulnerabilità potrebbe scrivere in file arbitrari nel computer di destinazione. L'aggiornamento della sicurezza risolve la vulnerabilità con una nuova versione di Git per Windows che corregge il problema.

CVE-2019-1352 Vulnerabilità di esecuzione remota di Git per Visual Studio a causa del mancato riconoscimento dei flussi dei dati alternativi NTFS

Esiste una vulnerabilità di esecuzione remota del codice in Git durante la clonazione e la scrittura nella directory . git/ tramite flussi dei dati alternativi NTFS. Un utente malintenzionato che riesce a sfruttare questa vulnerabilità potrebbe eseguire codice da remoto nel computer di destinazione. L'aggiornamento della sicurezza risolve la vulnerabilità con una nuova versione di Git per Windows che riconosce i flussi dei dati alternativi NTFS.

CVE-2019-1354 Vulnerabilità di sovrascrittura di file arbitrari di Git per Visual Studio a causa del mancato rifiuto di scrivere file tracciati contenenti barre rovesciate

Esiste una vulnerabilità di sovrascrittura di file arbitrari in Git a causa della quale le voci dell'albero con barre rovesciate e collegamenti simbolici dannosi potrebbero uscire dall'albero di lavoro. Un utente malintenzionato che riesce a sfruttare questa vulnerabilità potrebbe scrivere in file arbitrari nel computer di destinazione. L'aggiornamento della sicurezza risolve la vulnerabilità con una nuova versione di Git per Windows che non consente l'utilizzo di barre rovesciate.

CVE-2019-1387 Vulnerabilità di esecuzione remota di Git per Visual Studio a causa di una convalida troppo permissiva per i nomi dei moduli secondari nei cloni ricorsivi

Esiste una vulnerabilità di esecuzione di codice remota in Git durante la clonazione ricorsiva con moduli secondari. Un utente malintenzionato che riesce a sfruttare questa vulnerabilità potrebbe eseguire codice da remoto nel computer di destinazione. L'aggiornamento della sicurezza risolve la vulnerabilità con una nuova versione di Git per Windows che applica criteri più restrittivi per la convalida dei nomi dei moduli secondari.

CVE-2019-1486 Vulnerabilità del reindirizzamento URL dell'estensione Live Share

È stata rilevata una vulnerabilità di spoofing nell'estensione Visual Studio Live Share, a causa della quale un guest connesso a una sessione di Live Share veniva reindirizzato a un URL arbitrario specificato dall'host della sessione. Un utente malintenzionato avrebbe potuto sfruttare questa vulnerabilità e ottenere l'apertura di un browser nel computer del guest con passaggio a un URL dannoso senza consenso esplicito. Questo faceva parte della funzionalità "server condiviso" di Live Share che consentiva l'inoltro automatico delle porte durante una sessione di Live Share attiva. L'aggiornamento più recente risolve questa vulnerabilità richiedendo il consenso al guest di Live Share prima di passare all'URL specificato dall'host.

Visual Studio 2019 versione 16.4

Visual Studio 2019 versione 16.4

Data di rilascio: 3 dicembre 2019

Riepilogo delle novità di Visual Studio 2019 versione 16.4

- Visual Studio ora supporta la "modalità di compatibilità FIPS"

- L'impostazione predefinita della posizione dello zoom è ora Adatta tutto.

- È stata aggiunta la finestra di dialogo Crea data binding.

- Miglioramenti alle aree IntelliSense

- Frammenti di codice in XAML IntelliSense

- Editor XAML popup come finestra separata dalla finestra di progettazione

- Visualizzazione di risorse per gli assembly a cui viene fatto riferimento

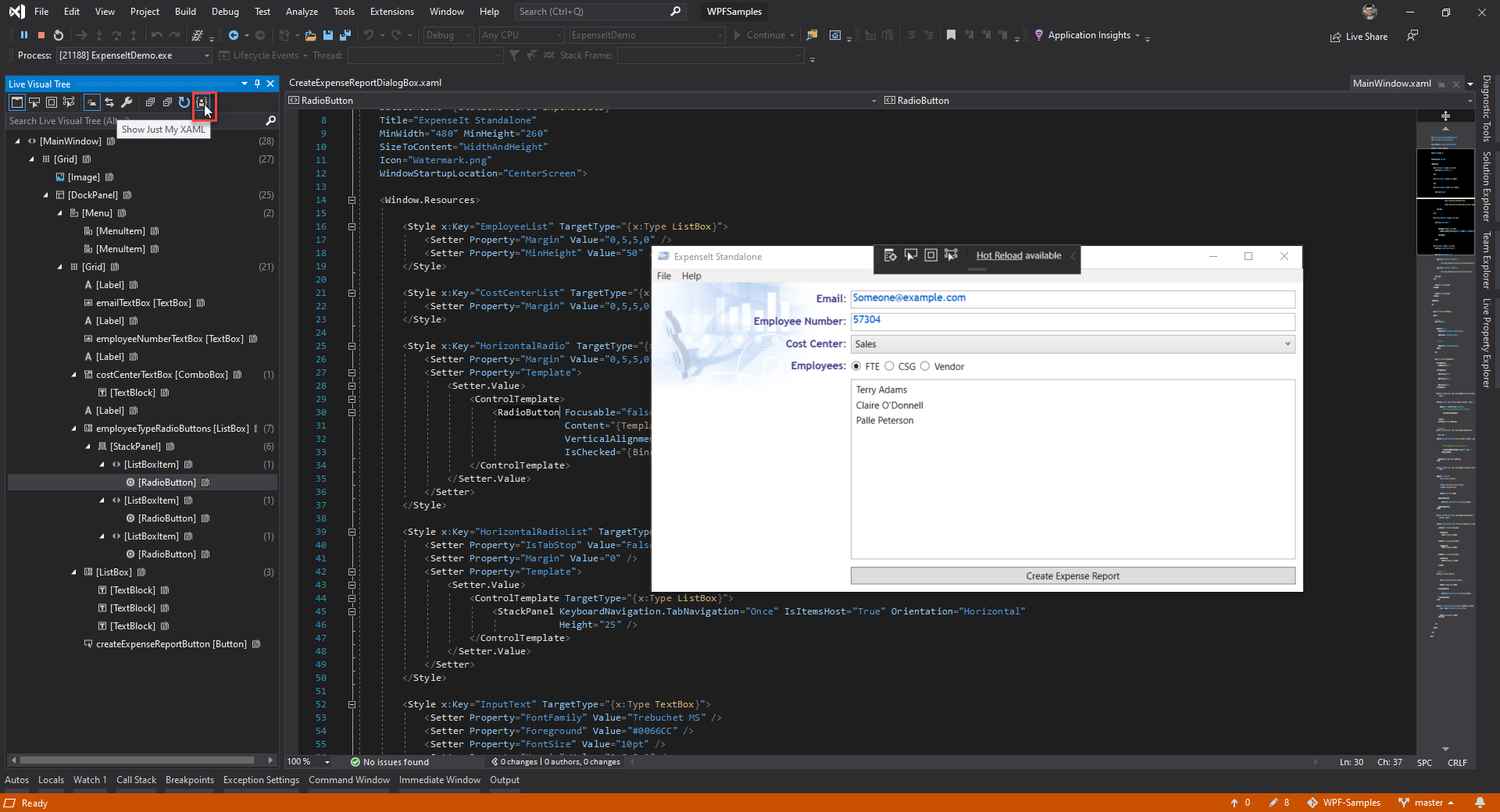

- Just My XAML nella struttura ad albero visuale attiva

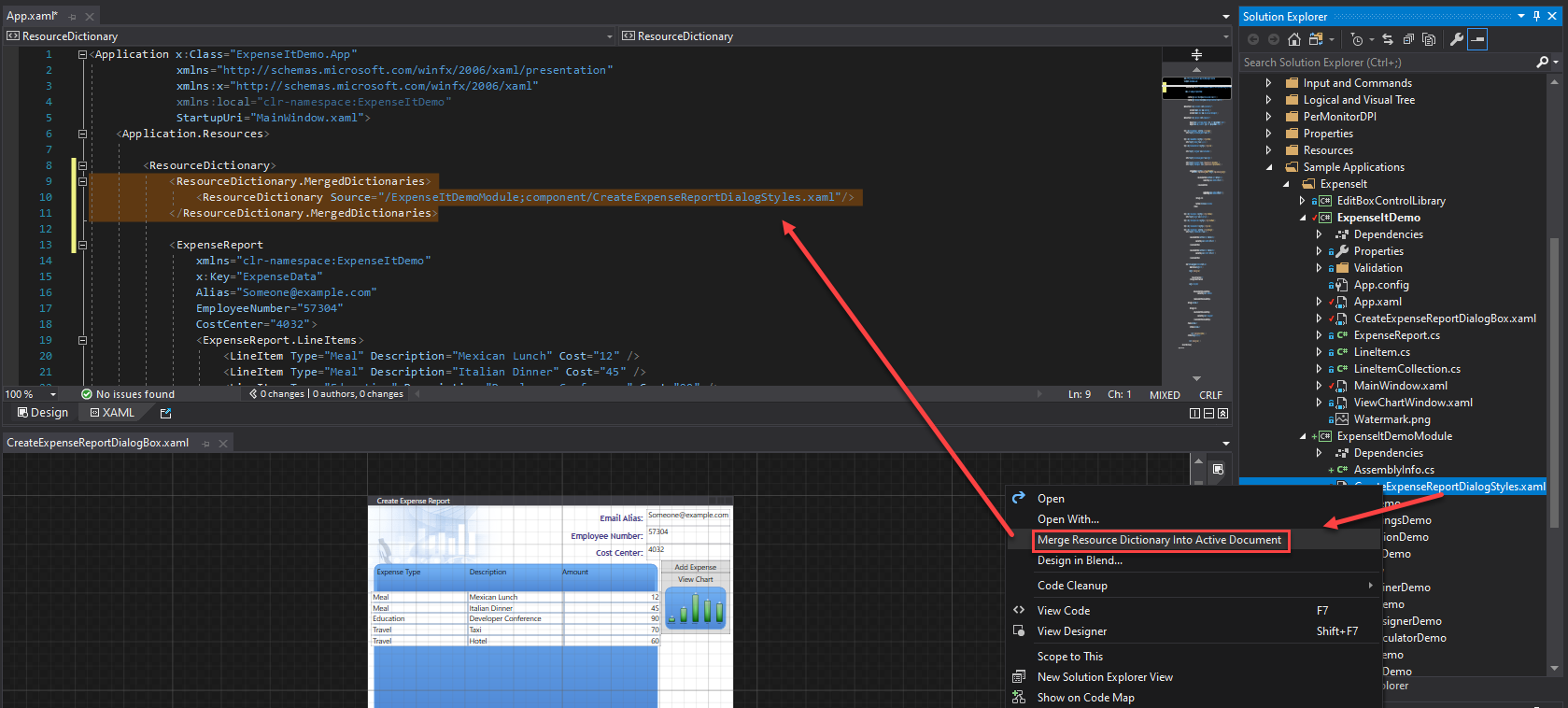

- Unione del dizionario risorse

- Supporto delle isole XAML

- Modifica modello ora funziona con i controlli di terze parti.

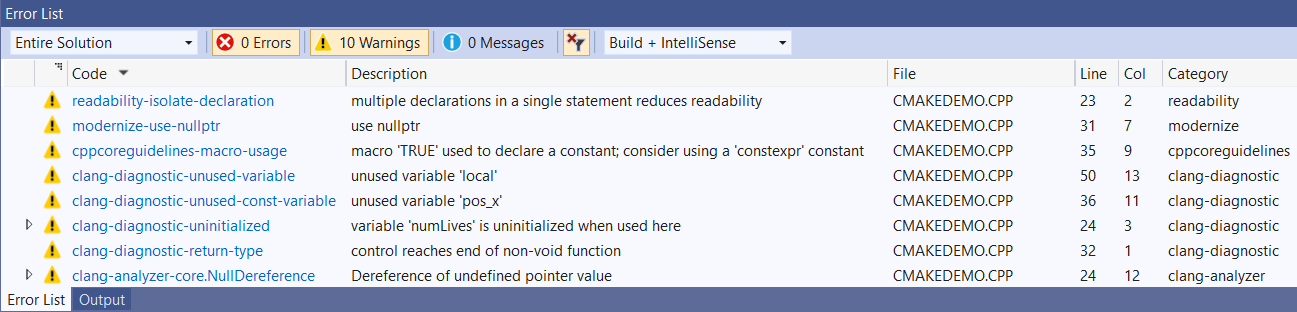

- Supporto di Clang-Tidy nei progetti MSBuild e CMake C++, sia per Clang che per MSVC.

- Supporto di AddressSanitizer per i progetti compilati con MSVC in Windows.

- Supporto per la pubblicazione dei repository Git locali in GitHub.

- Layout verticale per le schede dei documenti con le schede dei documenti verticali.

- Le aggiunte di produttività .NET in questa versione includono: possibilità di configurare il livello di gravità di una regola di stile di codice direttamente nell'elenco errori, Trova tutti i riferimenti ora include un'opzione per raggruppare in base al tipo e al membro e refactoring per rendere statica una funzione locale e passare variabili definite all'esterno della funzione alla dichiarazione e alle chiamate della funzione.

- È possibile personalizzare rapidamente la modalità di visualizzazione degli oggetti nelle finestre del debugger usando a nuova funzionalità Pinnable Properties (Proprietà aggiungibili).

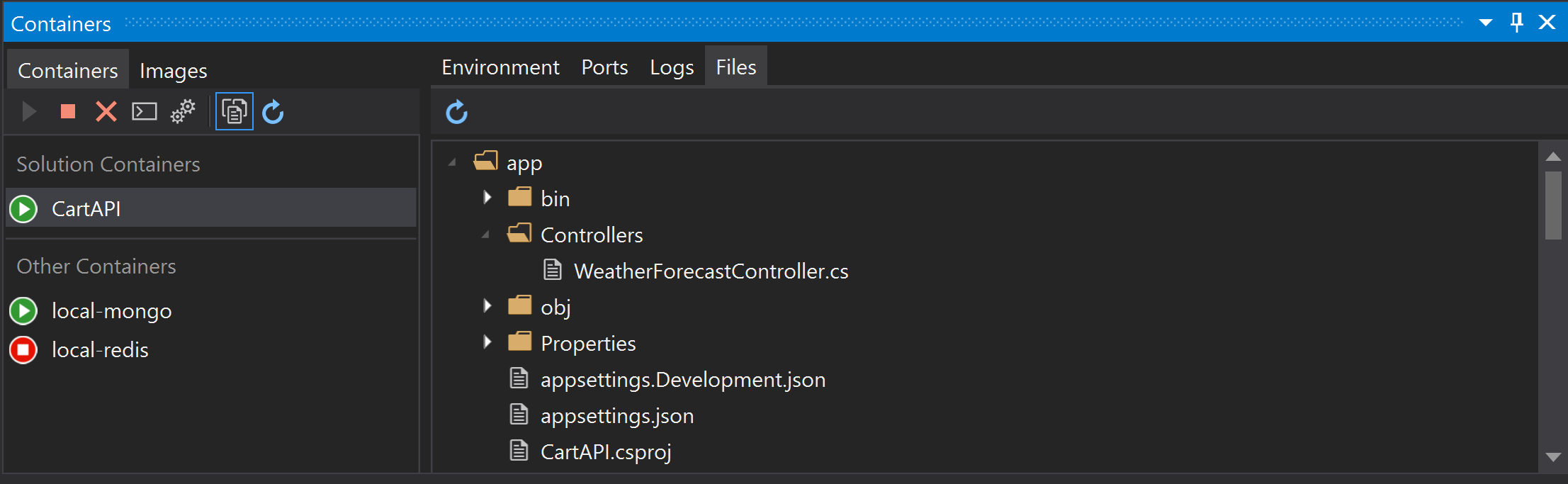

- La finestra degli strumenti Contenitori aggiunge la possibilità di ispezionare, arrestare, avviare e rimuovere contenitori e immagini Docker

- Opzione per migliorare le prestazioni di avvio nascondendo automaticamente le finestre degli strumenti

- Rilevamento automatico delle stringhe di connessione di SQL Server e Archiviazione di Azure quando si gestiscono le dipendenze di pubblicazione o si usa Servizi connessi.

- Aggiunta del supporto per lo sviluppo di Funzioni di Azure con il runtime a 64 bit.

- Aggiunta del supporto per le opzioni di pubblicazione di app .NET Core 3.0: Pronto per l'esecuzione (crossgen), collegamento e SingleExe

- Le aggiunte per la produttività .NET in questa versione includono la possibilità di configurare il livello di gravità di una regola di stile del codice direttamente tramite l'editor, di spostarsi facilmente verso l'alto nella catena di ereditarietà con il nuovo comando Vai a base, aggiungendo controlli Null per tutti parametri e documentazione XML per l'override dei metodi.

- Ricaricamento rapido XAML per Xamarin.Forms

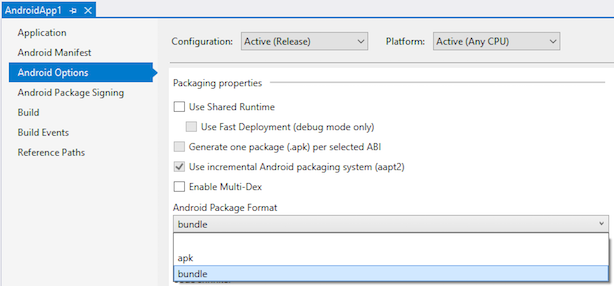

- Pubblicazione bundle dell'app Android

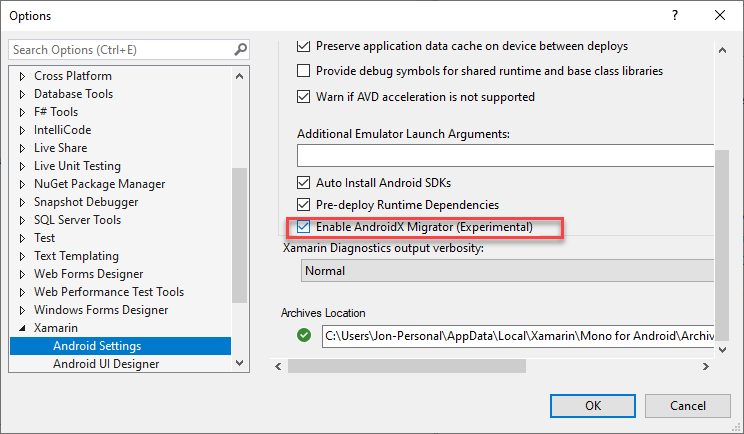

- Migrazione guidata AndroidX

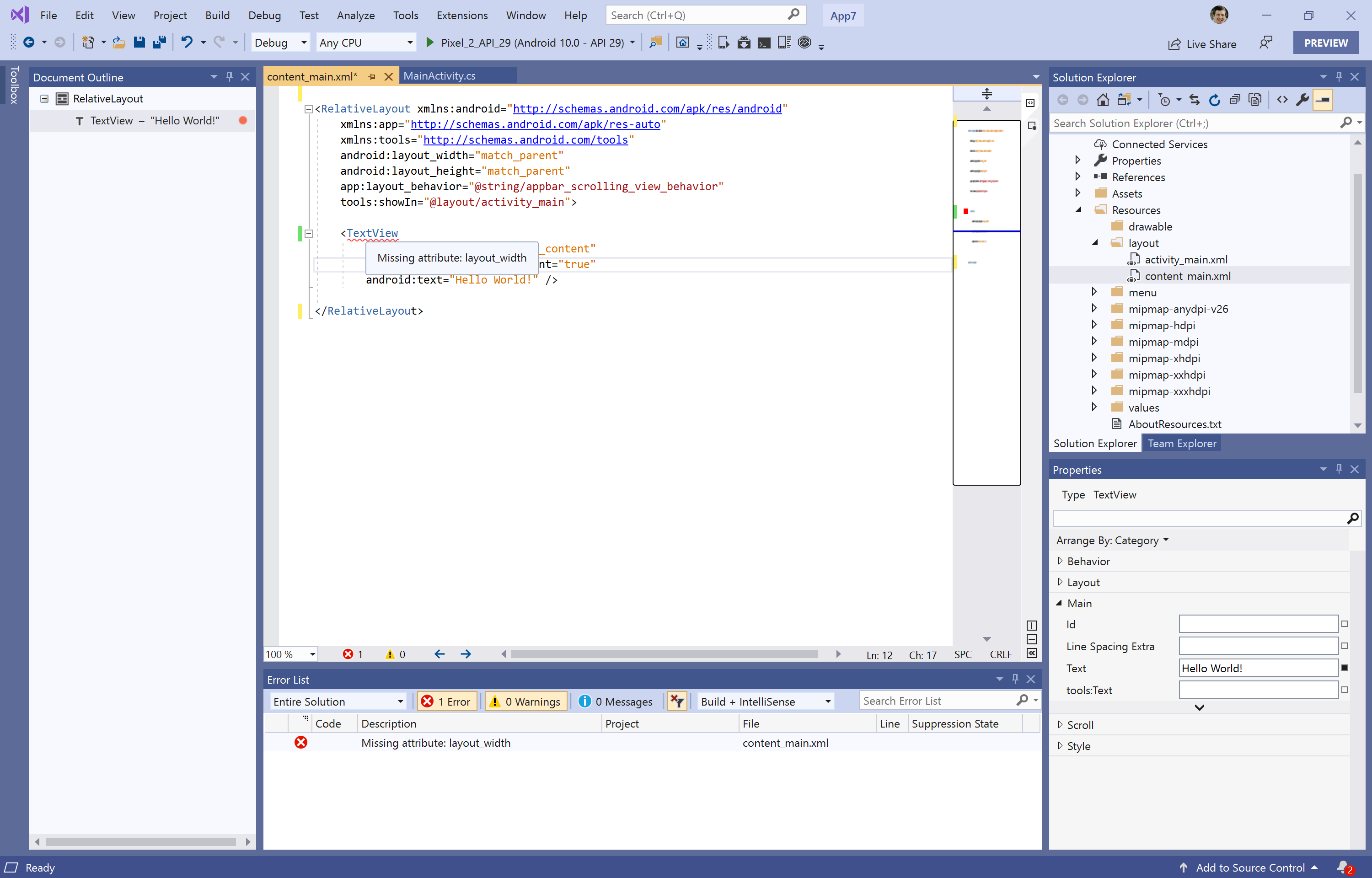

- Linting di layout Android

Dettagli delle novità di Visual Studio 2019 versione 16.4

Visual Studio ora supporta la "modalità di compatibilità FIPS"

A partire dalla versione 16.4 Visual Studio 2019 supporta la "modalità di compatibilità FIPS 140-2" per lo sviluppo di app e soluzioni per Windows, Azure e .NET. Quando si sviluppano app o soluzioni per piattaforme non Microsoft come Linux, iOS o Android, è possibile che queste piattaforme usino algoritmi non approvati da FIPS 140-2. Anche il software di terze parti incluso in Visual Studio o le estensioni installate potrebbero non usare algoritmi approvati da FIPS 140-2. Inoltre lo sviluppo per le soluzioni SharePoint non supporta la modalità di conformità FIPS 140-2.

Per configurare la modalità di conformità FIPS 140-2 per Visual Studio, installare .NET Framework 4.8 e abilitare l'impostazione di Criteri di gruppo di Windows: "Crittografia di sistema: Usare algoritmi conformi FIPS per la crittografia, l'hashing e la firma".

Strumenti WPF/UWP

I clienti che creano applicazioni WPF/UWP noteranno i miglioramenti seguenti per gli strumenti XAML di Visual Studio:

Progettista

- Lo zoom/posizione della finestra di progettazione XAML ora è impostato su Adatta tutto: in base al feedback dei clienti, è stato rivalutato il comportamento di zoom predefinito di Progettazione XAML che si verifica quando si apre una finestra/pagina/controllo XAML e così via. L'esperienza precedente ha archiviato il livello di zoom e la posizione per ogni file tra le sessioni di Visual Studio, causando confusione quando i clienti tornavano a un file dopo qualche tempo. A partire da questa versione, il livello e la posizione dello zoom vengono memorizzati solo per la durata della sessione attiva e tornano all'impostazione predefinita "Adatta tutto" dopo il riavvio di Visual Studio.

- Finestra di dialogo Crea data binding: Visual Studio dispone di una finestra di dialogo di data binding disponibile per gli sviluppatori .NET Framework WPF dal clic con il pulsante destro del mouse sulla finestra di progettazione XAML e Esplora proprietà e questa finestra di dialogo era disponibile anche per gli sviluppatori UWP. In questa versione tale esperienza viene ripristinata per gli sviluppatori per la piattaforma UWP e viene aggiunto il supporto per le applicazioni .NET Core WPF. Questa funzionalità è ancora in fase di sviluppo e continuerà a migliorare in futuro, allo scopo di ripristinare la parità con le funzionalità della finestra di dialogo di .NET Framework.

Editor XAML

- Miglioramenti a #regions IntelliSense: a partire da Visual Studio 2015 #region è stato disponibile per sviluppatori XAML WPF e UWP e più di recente per Xamarin.Forms. In questa versione è stato corretto un bug di IntelliSense, con questa correzione #regions ora verrà visualizzato correttamente man mano che si inizia a digitare <!.

- Frammenti di codice in XAML IntelliSense: IntelliSense è stato migliorato per supportare la visualizzazione di frammenti XAML, questo funzionerà sia per i frammenti predefiniti che per tutti i frammenti personalizzati aggiunti manualmente. A partire da questa versione sono inclusi anche alcuni frammenti di codice XAML predefiniti: #region, Definizione colonna, Definizione riga, Setter e Tag.

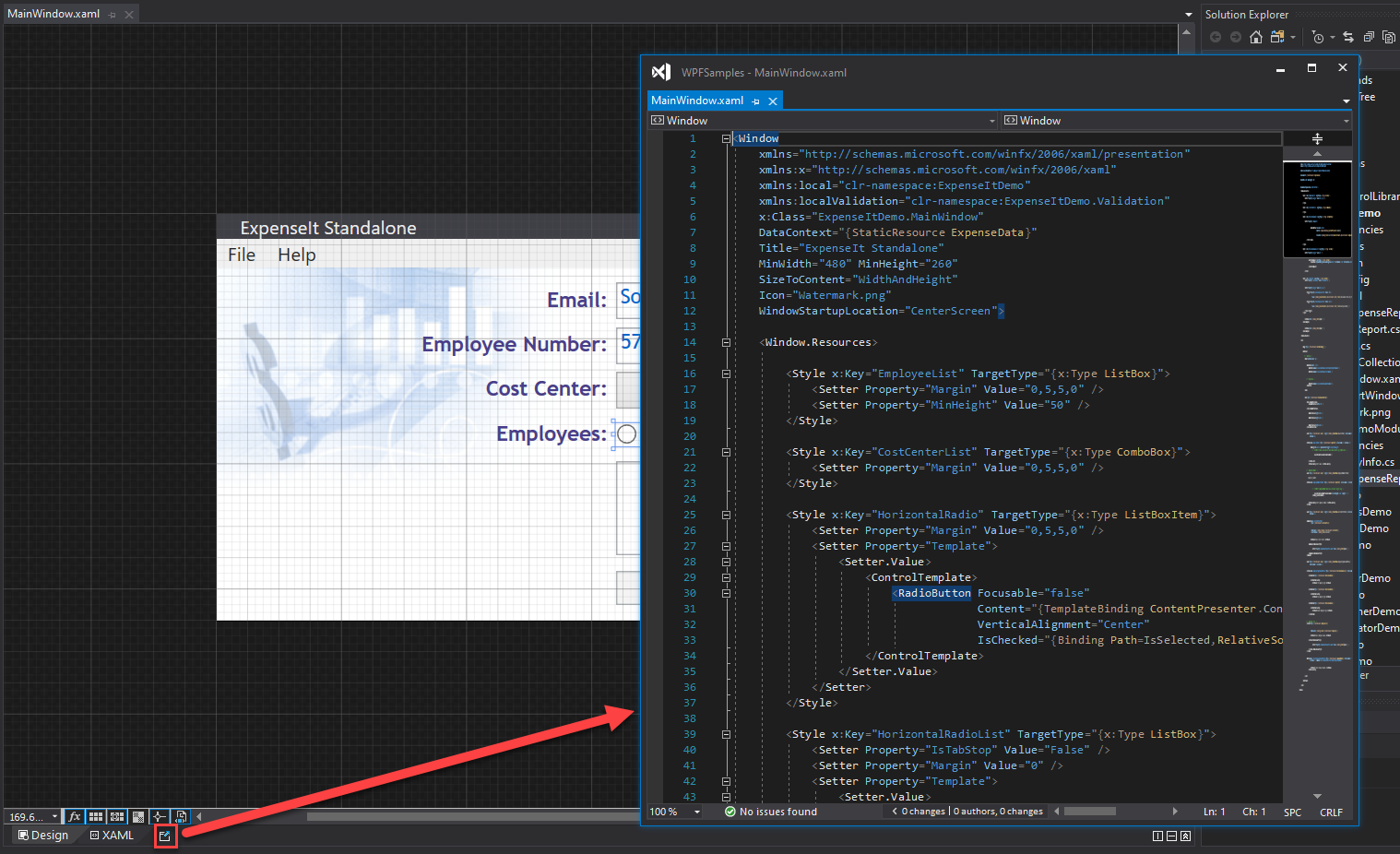

- Popup editor XAML come finestra separata dalla finestra di progettazione: è ora possibile suddividere facilmente la finestra di progettazione XAML e il relativo editor XAML sottostante in finestre separate usando il nuovo pulsante XAML popup accanto alla scheda XAML. Quando si fa clic sulla finestra di progettazione XAML, la scheda XAML associata viene ridotta a icona e si apre una nuova finestra solo per la visualizzazione dell'editor XAML. È possibile spostare la nuova finestra in qualsiasi visualizzazione o gruppo di schede in Visual Studio. Si noti che è ancora possibile espandere la visualizzazione XAML per tornare a quella originale. In ogni caso, tuttavia, tutte le visualizzazioni XAML dello stesso file rimangono sincronizzate in tempo reale.

- Visualizzazione delle risorse per gli assembly a cui si fa riferimento: XAML IntelliSense è stato aggiornato per supportare la visualizzazione di risorse XAML da un assembly a cui viene fatto riferimento (quando l'origine non è disponibile) per i progetti WPF Framework e WPF .NET Core.

Strumenti di debug XAML

- Just My XAML in Live Visual Tree: The Live Visual Tree è una funzionalità disponibile per gli sviluppatori UWP e WPF quando eseguono l'applicazione in modalità di debug ed è parte degli strumenti di modifica in tempo reale correlati ai Ricaricamento rapido XAML. In precedenza la funzionalità visualizzava la struttura ad albero visuale attiva completa dell'applicazione in esecuzione collegata, senza possibilità di applicare un filtro per visualizzare solo il codice XAML scritto dall'utente nell'app. Per questo motivo l'esperienza risultava estremamente confusa e quindi, in base al feedback dei clienti, è stata aggiunta la nuova impostazione predefinita "Just My XAML", che limita l'albero ai soli controlli scritti dall'utente nell'applicazione. Anche se questo è il nuovo valore predefinito è ancora possibile tornare al comportamento precedente tramite il pulsante all'interno di tine Live Visual Tree stesso o tramite una nuova impostazione (disponibile in: Opzioni > Debug > generale > Abilita JUST MY XAML)

Risorse e modelli

- Unisci dizionario risorse: è ora possibile unire facilmente un dizionario risorse esistente all'interno del progetto UWP/WPF con qualsiasi file XAML valido usando la nuova funzionalità disponibile tramite Esplora soluzioni. È sufficiente aprire il file XAML in cui si vuole aggiungere l'istruzione di unione, individuare il file che si vuole unire e fare clic con il pulsante destro del mouse su di esso in Esplora soluzioni. Nel menu di scelta rapida selezionare l'opzione "Merge Resource Dictionary Into Active Window" (Unisci dizionario risorse nella finestra attiva), che aggiungerà il codice XAML di unione corretto con il percorso.

- Modifica modello ora funziona con i controlli di terze parti: è ora possibile creare una copia di un modello di controlli anche quando non fa parte della soluzione come codice sorgente. Con questa modifica la funzionalità "Modifica modello" sarà disponibile e funzionerà allo stesso modo che per gli elementi di prime parti di cui è disponibile il codice sorgente. Si noti che questa funzionalità è applicabile alle librerie di controlli sia di terze parti che di prime parti di cui il codice sorgente non è disponibile.

Isole XAML:

- Supporto migliorato per le isole XAML: è stato aggiunto il supporto per lo scenario delle isole XAML per le app Windows Form e WPF .NET Core 3 che semplificano l'aggiunta del controllo XAML UWP in queste applicazioni. Con questi miglioramenti un progetto .NET Core 3 può fare riferimento a un progetto UWP contenente controlli XAML UWP personalizzati. Questi controlli personalizzati possono essere usati dai controlli WindowsXamlHost inclusi in Windows Community Toolkit V6 (Microsoft.Toolkit.Wpf.UI.XamlHost v6.0). È anche possibile usare il progetto di creazione pacchetti di applicazioni Windows per generare MSIX per .NET Core 3 con le isole. Per informazioni su come iniziare, vedere la documentazione.

C++

- L'analisi del codice supporta ora in modo nativo Clang-Tidy per i progetti MSBuild e CMake, sia che si usi il set di strumenti Clang o MSVC. I controlli clang-tidy possono essere eseguiti come parte dell'analisi del codice in background, visualizzati come avvisi nell'editor (controllo ortografia) e visualizzati nell'Elenco errori.

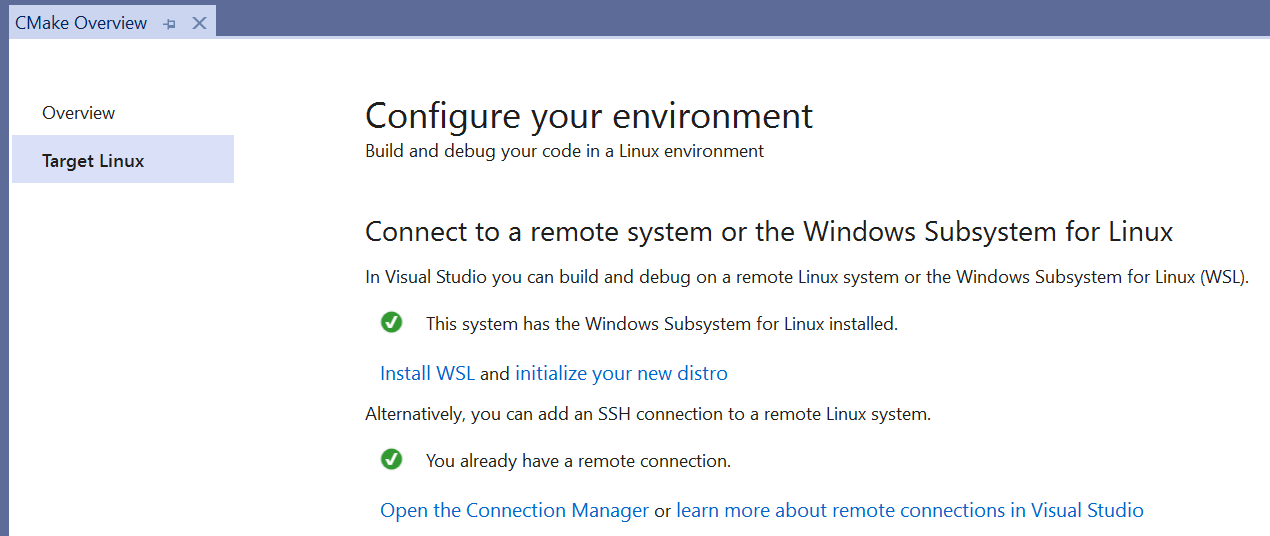

- I progetti di Visual Studio CMake ora hanno pagine Panoramica con opzioni introduttive per lo sviluppo multipiattaforma. Queste pagine sono dinamiche e consentono di connettersi a un sistema Linux e di aggiungere una configurazione Linux o WSL al progetto CMake.

- Il menu a discesa di avvio per i progetti CMake ora visualizza le destinazioni usate più di recente e può essere filtrato.

- C++/CLI supporta ora l'interoperabilità con .NET Core 3.1 e versioni successive in Windows.

- È ora possibile abilitare ASan per i progetti compilati con MSVC in Windows per la strumentazione di runtime del codice C++, che consente di rilevare gli errori di memoria.

- Aggiornamenti alla libreria standard C++ di MSVC:

- C++17: implementazione

to_chars()della precisione generale, completamento P0067R5 conversioni di stringhe elementari (carbonnv). Viene così completata l'implementazione di tutte le funzionalità della libreria nello standard C++17. - C++20: implementazione P1754R1 Rinominare i concetti in standard_case. Per includere le funzionalità di anteprima della bozza di lavoro C++ più recente, usare il flag del compilatore. Il flag

/std:c++latestpuò essere impostato anche nella pagina delle proprietà del progetto linguaggio C/C++ > tramite la proprietà Standard del linguaggio C++.

- C++17: implementazione

- È ora disponibile una nuova raccolta di strumenti denominata C++ Build Insights. Per altre informazioni, vedere il blog del team di C++.

Supporto per la pubblicazione in GitHub

- La funzionalità di pubblicazione in GitHub che faceva parte dell'estensione GitHub per Visual Studio è ora inclusa in GitHub Essentials di Visual Studio.

- È ora possibile pubblicare repository Git locali in GitHub usando il pulsante Publish to GitHub (Pubblica in GitHub) nella pagina Team Explorer Synchronization (Sincronizzazione di Team Explorer).

Schede dei documenti verticali in Visual Studio

È possibile gestire le schede dei documenti in un elenco verticale sul lato sinistro o destro dell'editor.

Strumento di debug delle proprietà pinnable

È ora possibile identificare e controllare rapidamente gli oggetti in fase di debug aggiungendo le proprietà nella parte superiore di Suggerimenti dati o nelle finestre Espressione di controllo, Auto e Variabili locali usando la funzionalità Pinnable Properties (Proprietà aggiungibili).

Finestra degli strumenti Contenitori

- È possibile elencare, ispezionare, arrestare, avviare e rimuovere contenitori

- È possibile visualizzare log e contenuto dei file dei contenitori in esecuzione e anche aprire una finestra del terminale nei contenitori

- È possibile visualizzare, controllare e rimuovere immagini

Nascondere automaticamente le finestre degli strumenti

L'abilitazione di questa funzionalità di anteprima consente di evitare i ritardi di avvio introdotti dall'avvio di Visual Studio con più finestre degli strumenti aperte.

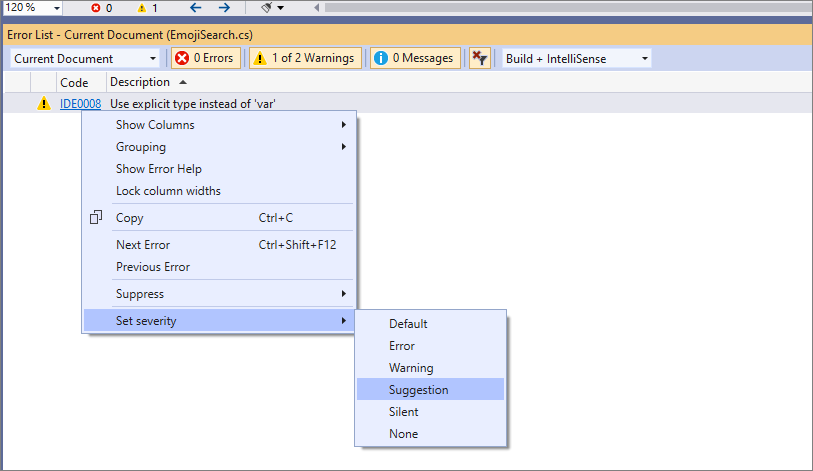

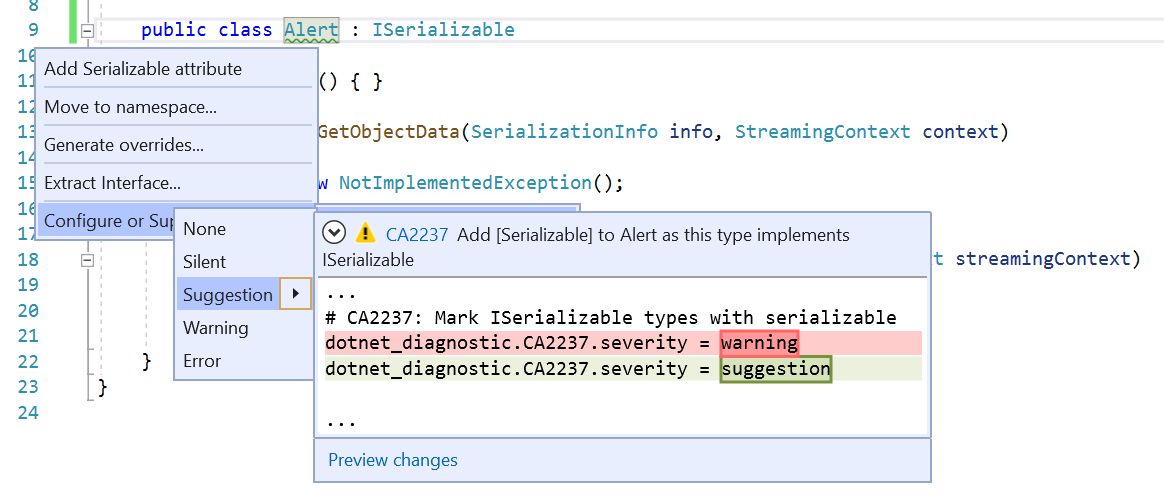

Produttività .NET

- È ora possibile configurare il livello di gravità di una regola di stile del codice direttamente tramite l'elenco errori. Posizionare il cursore sull'errore, l'avviso o il suggerimento. Fare clic con il pulsante destro del mouse e scegliere Set severity (Imposta gravità). Selezionare quindi il livello di gravità che si vuole configurare per la regola. Il file EditorConfig esistente verrà così aggiornato con la nuova gravità della regola. Questa operazione funziona anche per gli analizzatori di terze parti.

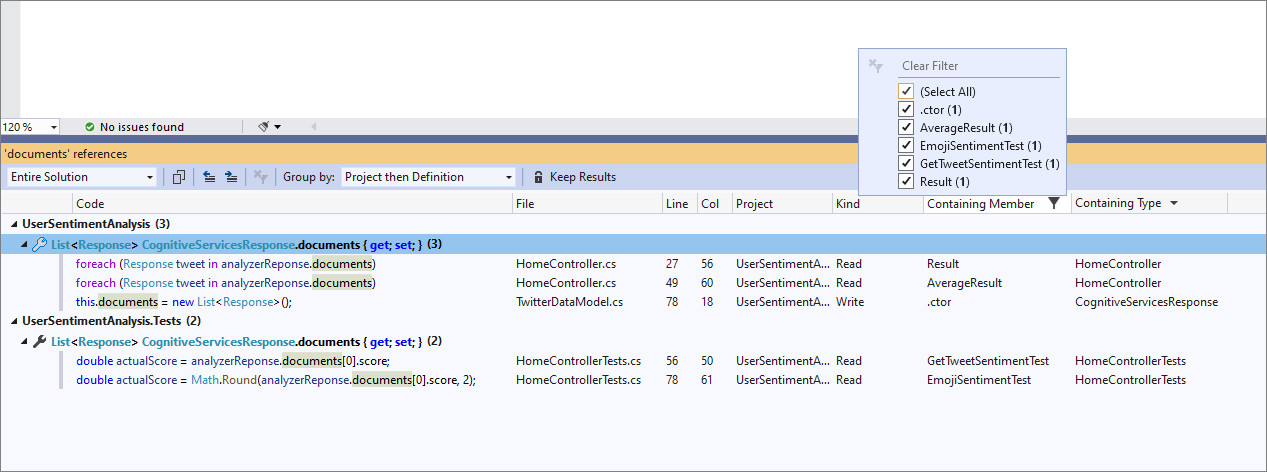

- Trova tutti i riferimenti consente ora di raggruppare per tipo e membro.

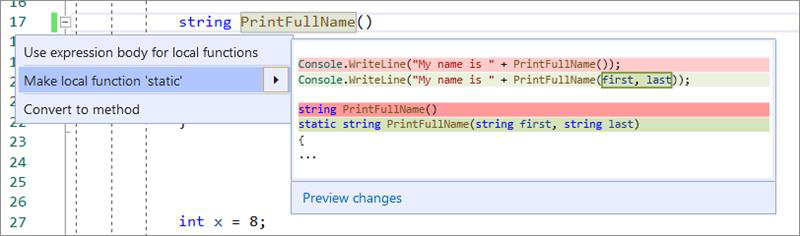

- È ora possibile rendere statica una funzione locale e passare variabili definite all'esterno della funzione alla dichiarazione e alle chiamate della funzione. Posizionare il cursore sul nome della funzione locale. Premere CTRL+. per attivare il menu Azioni rapide e refactoring. Selezionare Make local function

static(Imposta funzione locale come statica).

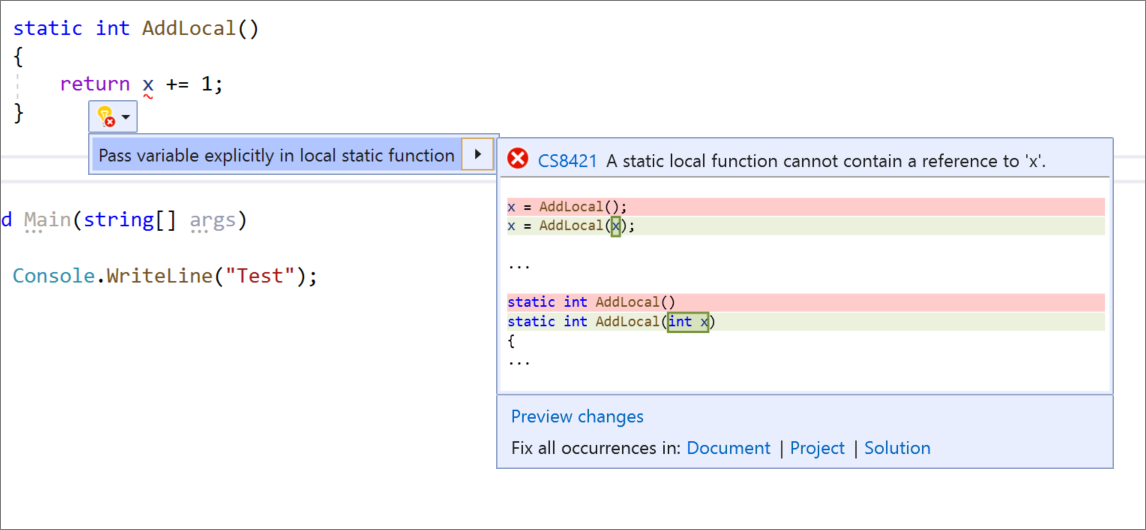

- È ora possibile passare una variabile in modo esplicito in una funzione statica locale. Posizionare il cursore sulla variabile nella funzione locale statica. Premere CTRL+. per attivare il menu Azioni rapide e refactoring. Selezionare Pass variable explicitly in local static function(Passa variabile in modo esplicito in una funzione statica locale).

Produttività .NET

- È ora possibile configurare il livello di gravità di una regola di stile del codice direttamente tramite l'editor. Se un utente non ha attualmente un file con estensione editorconfig, ne verrà generato uno. Posizionare il cursore sull'errore, l'avviso o il suggerimento e digitare (CTRL+.) per aprire il menu Azioni rapide e refactoring. Selezionare 'Configura o elimina problemi'. Selezionare quindi la regola e scegliere il livello di gravità che si vuole configurare per la regola. Il file EditorConfig esistente verrà così aggiornato con la nuova gravità della regola. Questa operazione funziona anche per gli analizzatori di terze parti.

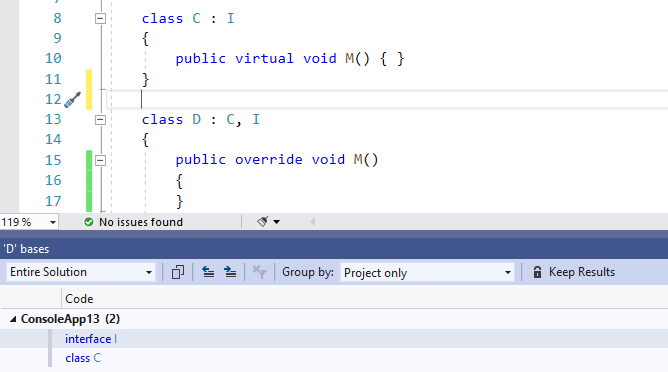

- È ora possibile usare il comando Vai a base per spostarsi verso l'alto nella catena di ereditarietà. Il comando Vai a base è disponibile nel menu di scelta rapida (clic con il pulsante destro del mouse) dell'elemento per il quale si vuole esplorare la gerarchia di ereditarietà. In alternativa, è possibile digitare ALT+HOME. Se è presente più di un risultato, verrà visualizzata una finestra degli strumenti con tutti i risultati a cui è possibile scegliere di passare.

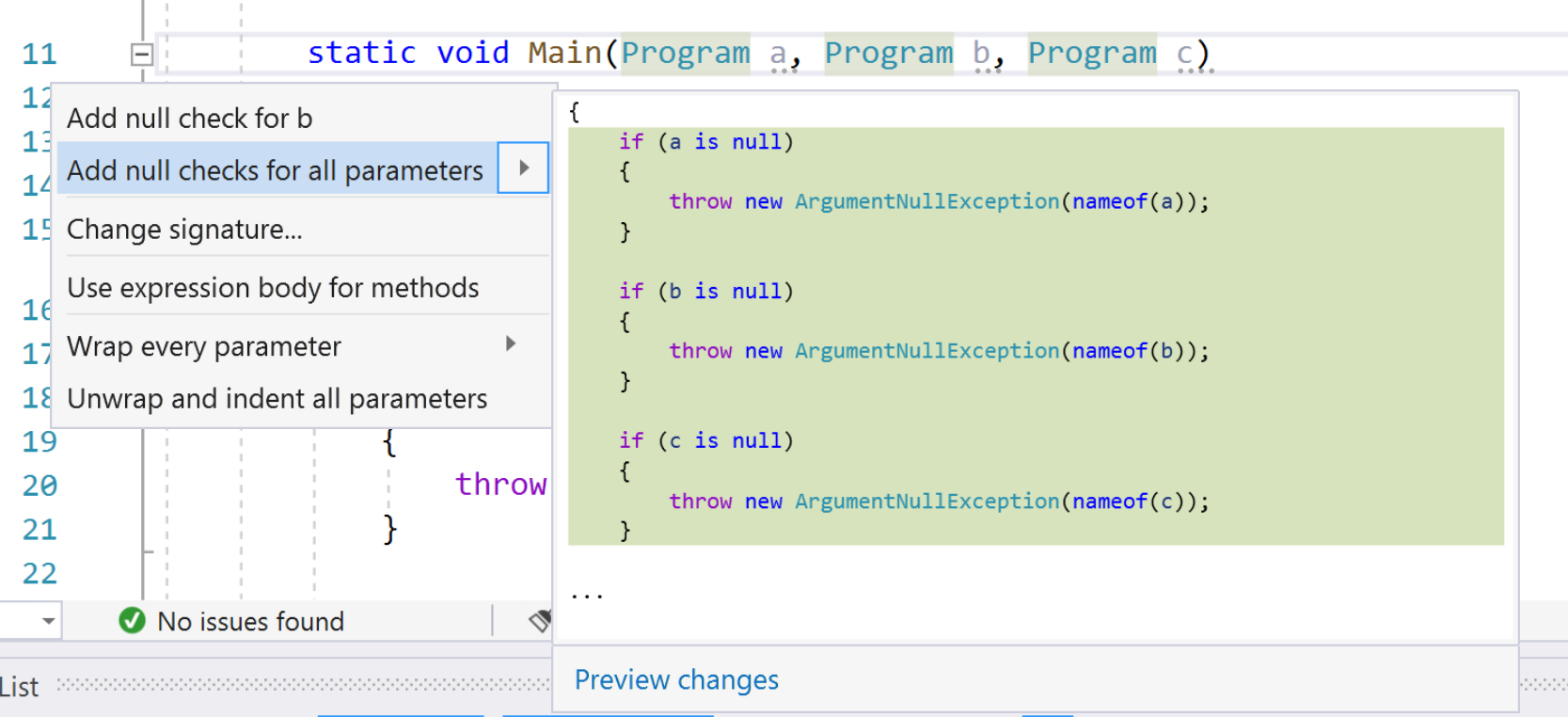

- È ora possibile aggiungere controlli Null per tutti i parametri. Verranno aggiunte le istruzioni if che controllano la presenza di valori Null in tutti i parametri Nullable non controllati. Posizionare il cursore su qualsiasi parametro all'interno del metodo. Premere CTRL+. per attivare il menu Azioni rapide e refactoring. Selezionare l'opzione 'Add null checks for all parameters' (Aggiungi i controlli Null per tutti i parametri).

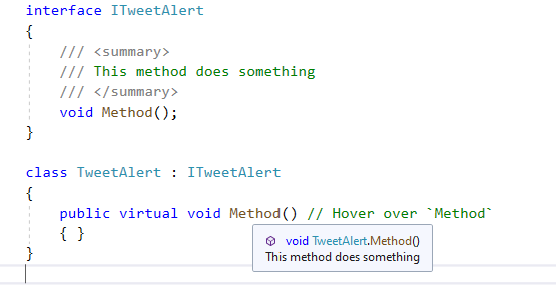

- I metodi privi di documentazione XML ora possono ereditare automaticamente la documentazione XML dal metodo di cui eseguono l'override. Posizionare il cursore sul metodo non documentato che implementa un metodo di interfaccia documentato. Le informazioni rapide visualizzeranno la documentazione XML dal metodo di interfaccia. È anche possibile ereditare commenti XML da classi di base e interfacce con il tag

<inheritdoc>. Esempio in Docs.

Xamarin

Ricaricamento rapido XAML per Xamarin.Forms

Il ricaricamento rapido XAML per Xamarin.Forms accelera lo sviluppo e rende più facile compilare, sperimentare ed eseguire l'iterazione sull'interfaccia utente. Non è più necessario ricompilare l'applicazione ogni volta che si modifica l'interfaccia utente: le modifiche vengono visualizzate istantaneamente nell'applicazione in esecuzione.

Pubblicazione bundle dell'app Android

È ora possibile creare bundle di applicazioni Android durante la pubblicazione delle applicazioni Android in Visual Studio. I bundle dell'app offrono agli utenti APK ottimizzati in base alle specifiche del dispositivo quando scaricano un'applicazione da Google Play Store o da vari App Store Android.

Migrazione guidata AndroidX

È ora possibile usare una migrazione guidata AndroidX per convertire la propria applicazione Android esistente in AndroidX dalla libreria di assistenza Android.

Linting di layout Android

A questo punto viene proposto un insieme di problemi comuni quando si modificano i layout all'interno di Android Designer.

Principali problemi risolti in Visual Studio 2019 versione 16.4

- Generazione di codice non corretto con Visual Studio 2019 16.3.0

- Impossibile connettersi a Mac-Server utilizzando l'indirizzo XXX e l'utente ... Buildprocess non può continuare senza connessione.

- Bug di compilazione MSVC 14.23.28019

- System.MethodAccessException: Tenta per metodo

- Vai a definizione passa alla definizione errata negli scenari CRTP

- VS2019 ComboBox的闪退问题-Problema di uscita di VS2019 ComboBox

- L'accesso a Commenti e suggerimenti di Visual Studio non riesce per "Non è stato possibile acquisire il blocco dei file in ... AadConfiguration.lock"

- Impossibile caricare il file di progetto cmake

- La pubblicazione FTP non carica tutte le cartelle

- Raccolta obbligatoria dei log di sistema di Visual Studio

- L'avvio di Visual Studio 2019 dalla riga di comando per caricare il progetto CMake non funziona.

- Arresto anomalo dello strumento per l'invio di commenti e suggerimenti su Visual Studio durante il tentativo di ritagliare uno screenshot non esistente

- La ricerca e l'invio di commenti e suggerimenti non funzionano quando si è dietro a un proxy

- Il passaggio alla definizione di Risultati ricerca simbolo non elenca il simbolo corretto

- Arresto anomalo ripetuto di Visual Studio 2019 quando si fa clic sul numero di riferimenti

- Errore durante l'esecuzione del generatore di codice selezionato "la sequenza non contiene elementi corrispondenti"

- Stampa di un diagramma classi

- Supporto dell'istruzione ADD SENSITIVITY CLASSIFICATION per SSDT

- Lo strumento per l'invio di commenti e suggerimenti non applica il tema di Contrasto elevato nero

- Non è possibile aprire la finestra Esplora test

- Mantenere lo stato degli unit test dopo l'aggiornamento del repository

- Bug esplicito dell'interfaccia introdotto in Mono 6.4

- Errore di progettazione-compilazione per debug/ARM quando si configura il progetto per lo sviluppo Linux.

- Nel componente aggiuntivo VSTO, Visual Studio non consente di creare una nuova classe WPF

- L'ultimo aggiornamento di Visual Studio interrompeva l'autenticazione NTLM in Android (apparentemente il motivo è la nuova versione di Momo)

- Senza alcuna modifica ai file di origine, viene visualizzato il messaggio "Sono state effettuate modifiche che non possono essere compilate".

- Mostra finestra di output a inizio compilazione" non funziona correttamente

- Possibilità di impostare runsettings nel file di progetto

- L'evidenziatore C++ smette parzialmente di funzionare dopo la visualizzazione del messaggio "Un'eccezione di tipo NullReferenceException"

- Quando viene premuto, il tasto punto e virgola chiude IntelliSense anziché visualizzare un punto e virgola.

- Conversione automatica del file ANSI con estensione rc in !! UTF8 (non voleva !!)

- I progetti di Funzioni di Azure non raggiungono mai punti di interruzione quando è abilitata l'opzione "Chiudi automaticamente la console quando viene arrestato il debug"

- L'aggiunta di un'area da un progetto di Razor Pages genera il messaggio "Non esistono scaffolder supportati per questo elemento".

- In vs2017rc, Modifica e continua non funziona

- Le finestre non WPF nascoste automaticamente di strumenti generano talvolta un errore di inizializzazione

- Eccezione di riferimento Null generata dal debugger

- Problema durante l'uso di Clang-Tidy nei progetti con intestazioni precompilate

- Impossibile creare l'archivio iOS. Non è possibile eseguire il processo nel server XMA (percorso o nome file troppo lungo)

- Visual Studio si blocca quando si usa git blame

- "Analyse Code Coverage" (Analizza code coverage) mancante nel menu test

- C++IntelliSense in VS2019 segnala incorrettamente errori non segnalati da IntelliSense in VS2017

- explicit operator bool può essere richiamato in modo implicito dagli operatori di confronto

- CodeLens non funziona

- ICE molto fragile

- Errore irreversibile C1001: quando si usa la funzione modello constexpr nella macro MFC ON_COMMAND_RANGE () con una build di DEBUG

- La sincronizzazione con documento attivo mentre Esplora soluzioni è chiuso seleziona tutti i file

- L'allineamento dei binding strutturati (C++ 17) non funziona

- VS2019 C++ non è stato in grado di specializzare SFINAE (regressione)

- IntelliSense nell'interfaccia della riga di comando C++ avvisa erroneamente che la proprietà non ha una funzione di accesso 'set'

- Xamarin fastlane: "Si è verificato un errore durante la sincronizzazione delle informazioni per gli sviluppatori: 'È stato raggiunto il limite di richieste a iTunes Connect'".

- Descrizione comando IntelliSense troncata

- Parole chiave di controllo C++ non visualizzate nei suggerimenti degli elenchi di membri IntelliSense

- Strumenti di debug dell'interfaccia utente XAML - Funzionamento non corretto del pulsante "Abilita selezione"

- L'elenco dei parametri della funzione non viene visualizzato completamente in un popup quando si chiama la funzione con molti parametri.

- Formattazione del codice errata con l'operatore e commerciale v2

- Rilevamento errato del supporto di nodiscard con reason

- IntelliSense non vede le directory di inclusione vcpkg per la configurazione di WSL per il progetto CMake

- errore LNK2005: "__cdecl Windows::Foundation::operator co_await(struct Windows::Foundation::IAsyncAction ^)" (?? __LFoundation@Windows@@YA@PE$AAUIAsyncAction@01@@Z) già definito in pch.obj

- Messaggio #pragme VS2019 显示异常-Il messaggio #pragme VS2019 mostra un'eccezione

- Tag identificatore

- Il pacchetto VCManagedPackage non viene caricato correttamente quando si partecipa alla sessione LiveShare

- Il messaggio #pragme VS2019 16.2.1 mostra un'eccezione

- VS2019 Win10 1703 Modeling SDK DiagramClientView vuoto al ricaricamento

- C++/CLR + .NET Core causa l'arresto anomalo di Visual Studio

- C++: generazione di codice non corretta per l'operazione di copia della struttura

- La disabilitazione dei limiti delle risorse degli strumenti di diagnostica non è persistente

- Esplora test/CMake cercano i test prima di eseguire i test

- I frammenti XAML row e col di VS2019 Preview funzionano male con IntelliSense

- VS2019 16.3 sembra rilevare erroneamente AVX512 su Windows 7 a 64 bit quando non è presente

Problemi noti

Vedere tutti i problemi e le soluzioni alternative disponibili in Visual Studio 2019 versione 16.4 facendo clic sul collegamento seguente.

Feedback e suggerimenti

I commenti degli utenti sono molto apprezzati. È possibile segnalare un problema tramite l'opzione Segnala un problema disponibile nell'angolo superiore destro del programma di installazione o dell'IDE di Visual Studio. L'icona ![]() si trova nell'angolo superiore destro.

È possibile inviare un suggerimento sul prodotto o monitorare lo stato dei problemi nella community degli sviluppatori di Visual Studio, dove è possibile porre domande, trovare risposte e proporre nuove funzionalità.

È anche possibile usufruire gratuitamente del supporto per l'installazione con Assistenza live chat.

si trova nell'angolo superiore destro.

È possibile inviare un suggerimento sul prodotto o monitorare lo stato dei problemi nella community degli sviluppatori di Visual Studio, dove è possibile porre domande, trovare risposte e proporre nuove funzionalità.

È anche possibile usufruire gratuitamente del supporto per l'installazione con Assistenza live chat.

Blog

Sfruttare i vantaggi delle informazioni dettagliate e delle raccomandazioni disponibili nel sito dei blog sugli strumenti di sviluppo per mantenersi aggiornati su tutte le nuove versioni con post di approfondimento su una vasta gamma di funzionalità.

Cronologia delle note sulla versione di Visual Studio 2019

Per altre informazioni relative a versioni precedenti di Visual Studio 2019, vedere la pagina Cronologia delle note sulla versione di Visual Studio 2019.