Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

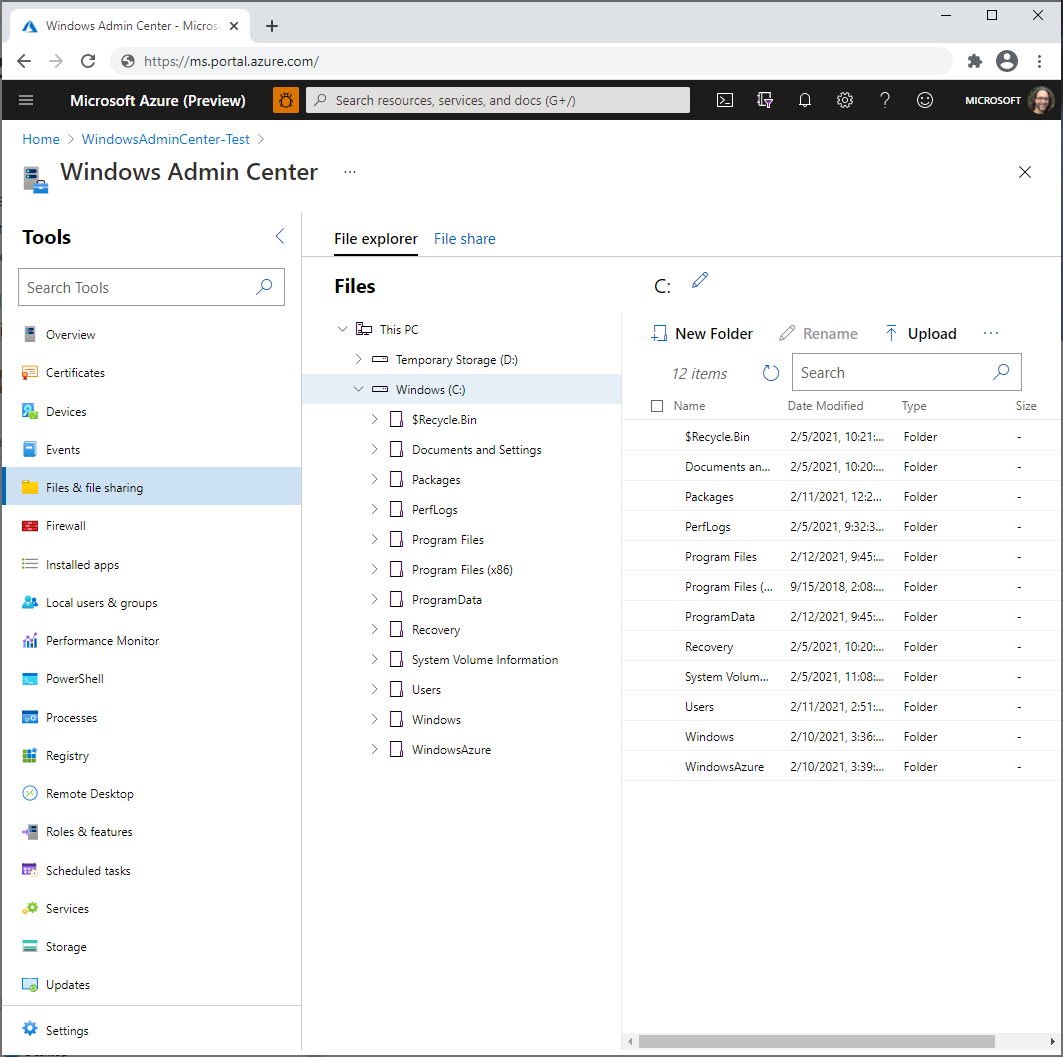

Ora è possibile usare Windows Admin Center nel portale di Azure per gestire il sistema operativo Windows all'interno di una macchina virtuale di Azure. Gestire le funzioni del sistema operativo dal portale di Azure e usare i file nella macchina virtuale senza usare Desktop remoto o PowerShell.

Questo articolo offre una panoramica delle funzionalità fornite, dei requisiti e di come installare Windows Admin Center e utilizzarlo per gestire una singola macchina virtuale. Inoltre, risponde alle domande più frequenti e fornisce un elenco di problemi noti e suggerimenti per la risoluzione dei problemi nel caso in cui qualcosa non funzioni.

Panoramica delle funzionalità

Windows Admin Center nel portale di Azure offre un insieme fondamentale di strumenti di gestione per amministrare VM Windows Server e Client Azure:

- Certificati

- Dispositivi

- eventi

- File e condivisione di file

- Muro di Fuoco

- App installate

- Utenti e gruppi locali

- Monitoraggio prestazioni

- PowerShell

- Processi

- Registro

- Desktop remoto

- Ruoli e funzionalità

- Attività pianificate

- Servizi

- Archiviazione

- Aggiornamenti

Al momento non sono supportate le estensioni di Windows Admin Center nel portale di Azure.

Se Windows Admin Center è stato precedentemente installato manualmente nella macchina virtuale per gestire vari sistemi, l'aggiunta di questa estensione limita le funzionalità alla gestione esclusiva della macchina virtuale in cui l'estensione è stata installata. Disinstallare l'estensione per ripristinare la piena funzionalità.

Requisiti

In questa sezione vengono elencati i requisiti necessari per utilizzare Windows Admin Center nel portale di Azure per gestire le macchine virtuali IaaS di Azure:

- Account Azure con una sottoscrizione attiva

- Autorizzazioni di Azure

- Requisiti delle macchine virtuali

- Requisiti di rete

- Requisiti del PC per la gestione

Account Azure con una sottoscrizione attiva

Per distribuire Windows Admin Center, è necessario un account di Azure con una sottoscrizione attiva. Se non si dispone di un account di Azure, è possibile creare un account gratuitamente.

Autorizzazioni di Azure

Per installare l'estensione Windows Admin Center nella macchina virtuale IaaS, l’account deve avere il ruolo di Proprietario o Collaboratore in Azure.

Per connettersi a Windows Admin Center è necessario disporre delle autorizzazioni di Lettore e di Accesso amministratore di Windows Admin Center a livello di risorse della macchina virtuale.

Altre informazioni sulla configurazione dell'assegnazione dei ruoli per la macchina virtuale.

Requisiti delle macchine virtuali

Per utilizzare Windows Admin Center nel portale Azure, installiamo Windows Admin Center in ogni macchina virtuale Azure che si intende utilizzare per la gestione. La macchina virtuale di Azure ha i seguenti requisiti:

- Windows Server 2016 o versioni successive, Windows 10 o Windows 11

- Almeno 3 GiB di memoria

- Essere in qualsiasi area di un cloud pubblico di Azure (non è supportato in Azure Cina, Azure per enti pubblici o altri cloud non pubblici)

Requisiti di rete

La macchina virtuale ha anche i seguenti requisiti di rete, che vengono illustrati durante la procedura di installazione:

Accesso Internet in uscita o una regola di porta in uscita che consente il traffico HTTPS verso i tag del servizio

WindowsAdminCentereAzureActiveDirectoryUna regola di porta in ingresso se si usa un indirizzo IP pubblico per connettersi alla macchina virtuale (non consigliato)

Come per Desktop remoto, è consigliabile connettersi alla macchina virtuale usando un indirizzo IP privato nella rete virtuale della macchina virtuale per aumentare la sicurezza. L'uso di un indirizzo IP privato non richiede una regola di porta in ingresso, anche se richiede l'accesso alla rete virtuale (di cui parleremo in seguito).

Nota

La connettività in ingresso viene reindirizzata da un altro servizio (ad esempio Firewall di Azure) non è supportata. È necessario disporre della connettività in ingresso dal portale di Azure a uno degli indirizzi IP diretti della macchina virtuale, come illustrato nella scheda Rete della macchina virtuale di Azure nel portale di Azure, nella porta è installato Windows Admin Center.

Requisiti del PC per la gestione

Il PC per la gestione o il sistema usato per la connessione al portale Azure deve soddisfare i seguenti requisiti:

- Browser Web Microsoft Edge o Google Chrome

- L'accesso alla rete virtuale connessa alla macchina virtuale è più sicuro rispetto all'uso di un indirizzo IP pubblico per la connessione. Esistono molti modi per connettersi a una rete virtuale, tra cui l'utilizzo di un gateway VPN.

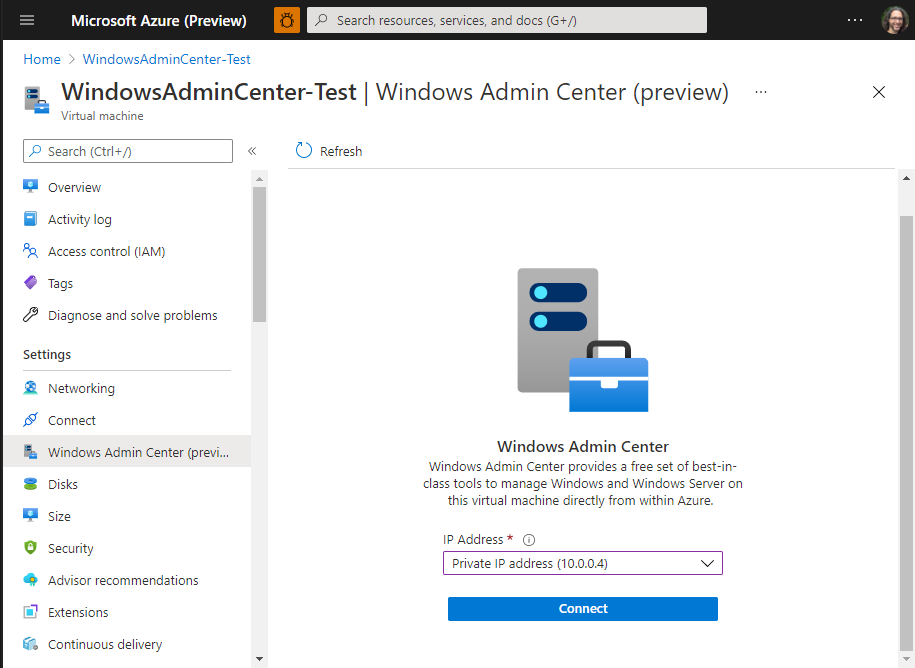

Installare in una macchina virtuale

Prima di usare Windows Admin Center nel portale di Azure, è necessario installarlo nella macchina virtuale da gestire. In tal caso, eseguire la procedura seguente:

Aprire il portale di Azure e passare alle impostazioni della macchina virtuale.

Se la macchina virtuale ha bloccato tutto il traffico Internet in uscita, creare una regola di porta in uscita per connettersi al servizio Windows Admin Center.

A tale scopo, passare a Windows Admin Center (disponibile nel gruppo Impostazioni) e selezionare la casella di controllo "Apri una porta in uscita per l’installazione di Windows Admin Center" nella schermata Installa di Windows Admin Center. In alternativa, è possibile eseguire i comandi di PowerShell seguenti:

$allowWindowsAdminCenter = New-AzNetworkSecurityRuleConfig -Name "PortForWACService" -Access Allow -Protocol Tcp -Direction Outbound -Priority 100 -DestinationAddressPrefix WindowsAdminCenter -SourcePortRange * -SourceAddressPrefix * -DestinationPortRange 443 $allowAAD = New-AzNetworkSecurityRuleConfig -Name "PortForAADService" -Access Allow -Protocol Tcp -Direction Outbound -Priority 101 -DestinationAddressPrefix AzureActiveDirectory -SourcePortRange * -SourceAddressPrefix * -DestinationPortRange 443Nelle impostazioni della macchina virtuale, passare a Windows Admin Center (nel gruppo Impostazioni).

Per garantire l'accesso alla macchina virtuale da Internet indipendentemente dall'indirizzo IP (una soluzione comoda per i test, ma che rende la macchina vulnerabile ad attacchi da qualsiasi host su Internet), è possibile selezionare l'opzione Apri questa porta per me.

Tuttavia, è consigliabile usare una connessione tramite un indirizzo IP privato o, in alternativa, creare manualmente una regola di porta in ingresso che accetti traffico esclusivamente da specifici indirizzi IP.

Selezionare Installa.

L'installazione richiede pochi minuti. Se è stata selezionata l'opzione Apri questa porta per me o è stata creata manualmente una regola per la porta in ingresso negli ultimi due minuti, potrebbero essere necessari ancora un paio di minuti prima di potersi connettere con Windows Admin Center.

Utilizzare con una macchina virtuale

Dopo aver installato Windows Admin Center in una macchina virtuale di Azure, ecco come connettersi e usarlo per gestire Windows:

- Aprire il portale di Azure e passare alla macchina virtuale, quindi a Windows Admin Center.

- Selezionare l'indirizzo IP da usare per la connessione alla macchina virtuale e quindi selezionare Connetti.

Windows Admin Center si apre nel portale, consentendo di accedere agli stessi strumenti di Windows Admin Center in una distribuzione locale.

Se viene visualizzato un messaggio "Non è stato possibile connettersi", verificare che l'account sia membro del ruolo Accesso amministratore di Windows Admin Center nella risorsa della macchina virtuale.

Creare una regola di porta in ingresso per la connessione da indirizzi IP pubblici specifici

Come nel caso di Desktop remoto, l'apertura di una regola di porta in ingresso sull'indirizzo IP pubblico della macchina virtuale espone quest'ultima a potenziali attacchi da parte di qualsiasi host su Internet. Pertanto, è consigliabile accedere alla macchina virtuale utilizzando un indirizzo IP privato.

Tuttavia, se è necessario utilizzare un indirizzo IP pubblico, è possibile migliorare la sicurezza limitando gli indirizzi IP che possono raggiungere le macchine virtuali esclusivamente a quelli utilizzati dai sistemi di connessione al portale di Azure. In tal caso, eseguire la procedura seguente:

Aprire il portale di Azure e passare alla macchina virtuale >Rete>Regole porta in ingresso.

Se Windows Admin Center è installato e configurato e si desidera aprire una porta in ingresso per l'indirizzo IP pubblico, selezionare PortForWAC. In caso contrario, selezionare Aggiungi regola porta in ingresso.

Specificare i valori seguenti, specificando gli indirizzi IP pubblici dei sistemi di gestione (separati da virgole) e, facoltativamente, modificando la porta di destinazione dalla porta 6516. Selezionare Aggiungi.

Campo Valore Origine Indirizzo IP Indirizzi IP di origine IP del sistema di gestione Intervalli delle porte di origine * Destinazione Qualsiasi Intervalli di porte di destinazione 6516Protocollo Qualsiasi Azione Consenti

Potrebbe essere necessario usare un sito Web o un'app non Microsoft per trovare l'indirizzo IP pubblico del sistema usato per connettersi al portale di Azure.

Configurare le assegnazioni di ruolo per la macchina virtuale

L'accesso a Windows Admin Center è controllato dal ruolo Azure Accesso amministratore di Windows Admin Center.

Nota

Il ruolo di accesso amministratore di Windows Admin Center usa dataActions e pertanto non può essere assegnato nell'ambito del gruppo di gestione. Attualmente questi ruoli possono essere assegnati solo a livello di sottoscrizione, del gruppo di risorse o dell'ambito della risorsa.

Configurare le assegnazioni di ruolo per le VM usando l'esperienza dell'interfaccia di amministrazione di Microsoft Entra:

Selezionare il gruppo di risorse contenente la macchina virtuale e la relativa rete virtuale associata, l'interfaccia di rete, l'indirizzo IP pubblico o la risorsa di Bilanciamento del carico.

Seleziona Controllo di accesso (IAM).

Selezionare Aggiungi>Aggiungi assegnazione di ruolo per aprire la pagina Aggiungi assegnazione di ruolo.

Assegnare il ruolo seguente. Per la procedura dettagliata, vedere Assegnare ruoli di Azure usando il portale di Azure.

Impostazione Valore Ruolo Accesso amministratore di Windows Admin Center Assegna accesso a Utente, gruppo, principale del servizio o identità gestita

Per ulteriori informazioni su come utilizzare Azure RBAC per gestire l'accesso alle risorse della sottoscrizione di Azure, consultare i seguenti articoli:

- Assegnare i ruoli di Azure usando l'interfaccia della riga di comando di Azure

- Assegnare i ruoli di Azure usando gli esempi dell'interfaccia della riga di comando di Azure. L'interfaccia della riga di comando di Azure può essere usata anche nell'esperienza di Azure Cloud Shell.

- Assegnare ruoli di Azure usando il portale di Azure

- Assegnare i ruoli di Azure usando Azure PowerShell.

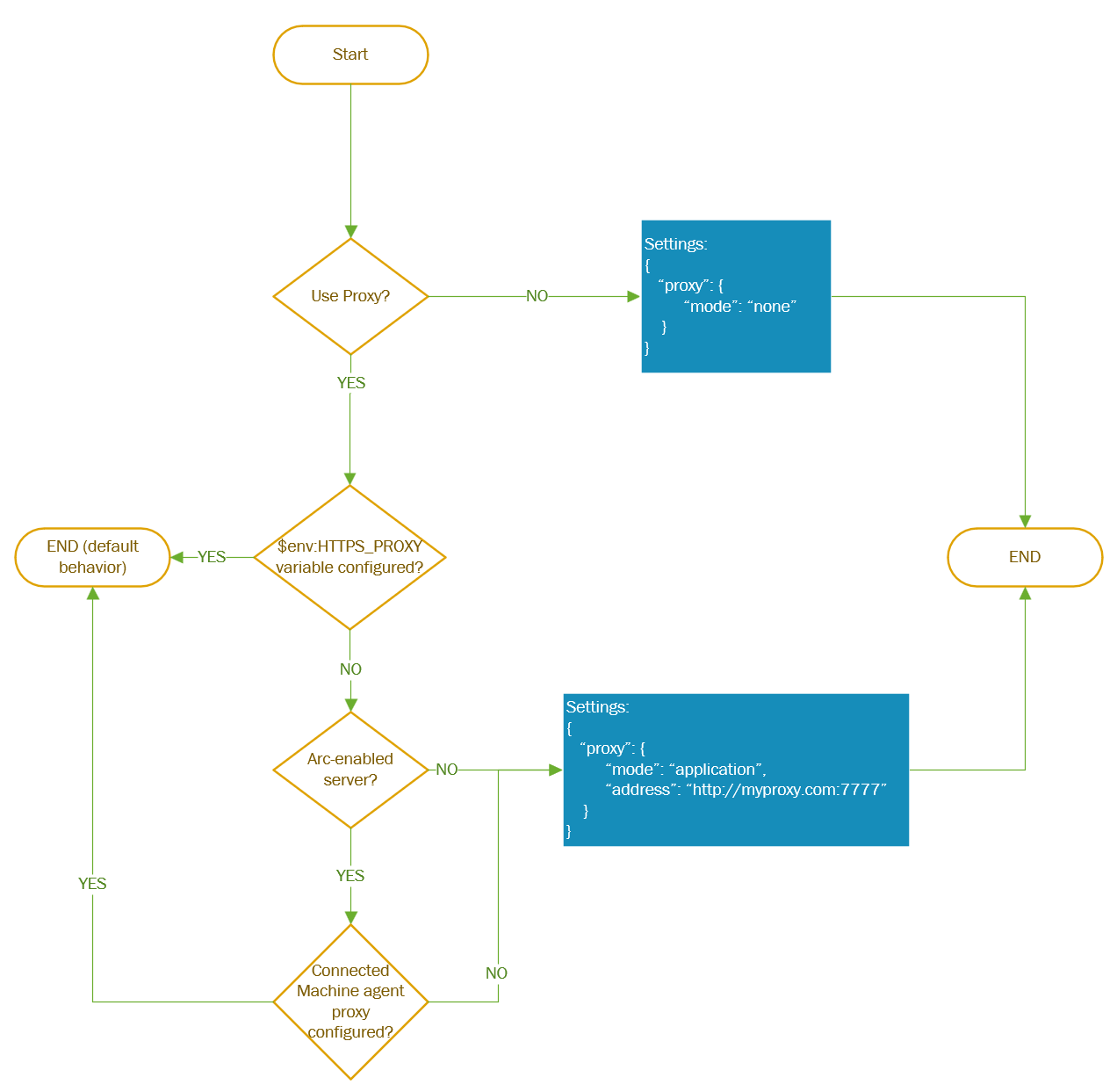

Configurazione proxy

Se il computer si connette tramite un server proxy per comunicare su Internet, esaminare i seguenti requisiti per comprendere la configurazione di rete necessaria.

L'estensione Windows Admin Center può comunicare tramite un server proxy usando il protocollo HTTPS. Usare le impostazioni delle estensioni per la configurazione come descritto nei passaggi seguenti. I proxy autenticati non sono supportati.

Usare questo diagramma di flusso per determinare i valori dei parametri

Settings

Dopo aver determinato i valori dei parametri

Settings, specificare questi altri parametri quando si distribuisce l’agente AdminCenter. Usare i comandi di PowerShell, come illustrato nell'esempio seguente:

$wacPort = "6516"

$settings = @{"port" = $wacPort; "proxy" = @{"mode" = "application"; "address" = "http://[address]:[port]";}}

Set-AzVMExtension -ExtensionName AdminCenter -ExtensionType AdminCenter -Publisher Microsoft.AdminCenter -ResourceGroupName <resource-group-name> -VMName <virtual-machine-name> -Location <location> -TypeHandlerVersion "0.0" -settings $settings

Aggiornare Windows Admin Center

Stiamo rilasciando costantemente nuove versioni di Windows Admin Center. Affinché Windows Admin Center venga aggiornato automaticamente alla versione più recente, la macchina virtuale di Azure deve eseguire un'operazione del piano di controllo. Se si vuole eseguire prima l'aggiornamento, è possibile eseguire i seguenti comandi:

Set-AzContext <subscription_id>

Set-AzVMExtension -ExtensionName "AdminCenter" -Publisher "Microsoft.AdminCenter" -ExtensionType "AdminCenter" -ResourceGroupName <RG_name> -VMName <VM_name>

Dettagli sull'implementazione

Attualmente, Windows Admin Center è integrato nel portale di Azure come un'estensione. Questa viene installata in ogni macchina virtuale di Azure su cui si intende utilizzare Windows Admin Center.

Questa estensione si connette a un servizio esterno che gestisce i certificati e i record DNS in modo da potersi connettere facilmente alla macchina virtuale.

Ogni macchina virtuale Azure che utilizza l'estensione di Windows Admin Center riceve un record DNS pubblico che Microsoft mantiene nel DNS di Azure. Il nome del record viene sottoposto a hash per rendere anonimo l'indirizzo IP della macchina virtuale quando viene salvato nel DNS. L'indirizzo IP non viene salvato in chiaro nel DNS. Questo record DNS viene utilizzato per emettere un certificato per Windows Admin Center nella macchina virtuale, consentendo la comunicazione crittografata con la macchina virtuale.

La connessione di una macchina virtuale di Azure a Windows Admin Center distribuisce un account virtuale nel gruppo dell'amministratore, offrendo l'accesso amministratore completo nella macchina virtuale. L'accesso alla macchina virtuale è controllato dal ruolo Windows Admin Center Administrator Login in Azure. Un utente Azure con i ruoli di Proprietario o Collaboratore assegnati a una macchina virtuale non ha automaticamente i privilegi per accedere alla macchina virtuale.

Risoluzione dei problemi

Di seguito sono elencati alcuni suggerimenti da provare nel caso in cui qualcosa non funzioni. Per informazioni generali sulla risoluzione dei problemi di Windows Admin Center (non specificatamente in Azure), vedere Risoluzione dei problemi di Windows Admin Center.

Errore di connessione non riuscita

In una nuova scheda aprire

https://<ip_address>:<port>. Se questa pagina viene caricata correttamente, ma con un errore di certificato, creare una richiesta di supporto.Se questa pagina non viene caricata correttamente, c'è un problema di connessione a Windows Admin Center stesso. Assicurarsi di essere connessi alla rete virtuale corretta e di usare l'indirizzo IP corretto prima di provare a risolvere i problemi.

In caso di utilizzo di un indirizzo IP pubblico, accertarsi che la porta selezionata al momento dell'installazione sia aperta a Internet. Per impostazione predefinita, la porta è impostata su 6516. Nella macchina virtuale passare a Rete>Aggiungi regola porta in ingresso.

Assicurarsi che la porta sia raggiungibile.

- Nel portale di Azure passare a Rete e assicurarsi che non siano presenti regole in conflitto con una priorità più alta che potrebbe bloccare la porta di Windows Admin Center

- Nel portale di Azure passare a Risoluzione dei problemi di connessione per verificare se la connessione funziona e la porta è raggiungibile.

Assicurarsi che il traffico in uscita verso Windows Admin Center sia consentito nella macchina virtuale

Nel portale di Azure passare a Rete e Regole porta in uscita.

Creare una nuova regola di porta per i tag di servizio

Windows Admin CentereAzure Active Directory.È possibile testare la regola eseguendo il comando seguente usando PowerShell all'interno della macchina virtuale:

Invoke-RestMethod -Method GET -Uri https://<your_region>.service.waconazure.comMicrosoft Certificate and DNS service for Windows Admin Center in the Azure PortalSe è stato consentito tutto il traffico in uscita e viene comunque visualizzato un errore dal

Invoke-RestMethodcomando, verificare che non siano presenti regole del firewall che bloccano la connessione. Se sembra che sia tutto a posto, creare una richiesta di supporto perché il servizio potrebbe riscontrare problemi.

Verificare che nella macchina virtuale sia in esecuzione il servizio Windows Admin Center.

- Nel portale di Azure passare a Connetti>RDP>Scarica file RDP.

- Aprire il file RDP e accedere con le credenziali di amministratore.

- Aprire Gestione attività (CTRL+MAIUSC+ESC) e passare a Servizi.

- Assicurarsi che WindowsAdminCenter sia in esecuzione: Avviare il servizio se non è già attivo.

Verificare che l'installazione sia in uno stato corretto.

- Nel portale di Azure passare a Connetti>RDP>Scarica file RDP.

- Aprire il file RDP e accedere con le credenziali di amministratore.

- Aprire un browser e digitare

https://localhost:<port>sostituendo<port>con la porta in cui è installato Windows Admin Center. Non si è sicuri della porta su cui è stato installato? Vedere le domande frequenti più avanti in questo articolo. - Se il caricamento non riesce, potrebbe trattarsi di un problema di l'installazione. Tornare al portale di Azure, passare a Estensioni e disinstallare l'estensione Admin Center. Tornare a Windows Admin Center e reinstallare l'estensione.

Verificare che la regola del firewall sia aperta per SmeInboundOpenException.

- Nel portale di Azure passare a Connetti>RDP>Scarica file RDP.

- Aprire il file RDP e accedere con le credenziali di amministratore.

- Aprire il Pannello di controllo e passare a Pannello di controllo\Sistema e sicurezza\Firewall Windows Defender\App consentite.

- Assicurarsi che la regola SmeInboundOpenException sia abilitata sia per Private che per Public, quindi provare di nuovo a connettersi.

Si blocca nella pagina di caricamento di Windows Admin Center con il logo

Questo problema può verificarsi se il browser blocca i cookie di terze parti. Al momento, Windows Admin Center richiede di non bloccare i cookie di terze parti. Stiamo lavorando per rimuovere questo requisito. Nel frattempo, consenti cookie di terze parti nel tuo browser.

In Edge:

- Passare ai puntini di sospensione nell'angolo superiore destro e passare a Impostazioni

- Passare a Cookie e autorizzazioni del sito

- Passare a Gestisci ed elimina i cookie e i dati del sito

- Assicurarsi che la casella di controllo per Blocca cookie di terze parti sia disattivata

In Chrome

- Passare ai puntini di sospensione nell'angolo superiore destro e passare a Impostazioni

- Vai a Privacy e sicurezza

- Passare a Cookie e altri dati del sito

- Selezionare il pulsante di opzione per Blocca cookie di terze parti nella modalità di navigazione in incognito o Accetta tutti i cookie

Uno degli strumenti di Windows Admin Center non viene caricato o restituisce un errore

Passare a qualsiasi altro strumento in Windows Admin Center e tornare a quello che non viene caricato.

Se non viene caricato alcun strumento, potrebbe trattarsi di un problema con la connettività di rete. Provare a chiudere la lama e quindi connettersi di nuovo. Se non funziona, aprire un ticket di supporto.

L'installazione dell'estensione Windows Admin Center non è riuscita

Verificare che la macchina virtuale soddisfi i requisiti.

Assicurarsi che il traffico in uscita verso Windows Admin Center sia consentito nella macchina virtuale.

Nel portale di Azure passare a Rete e Regole porta in uscita.

Creare una nuova regola di porta in uscita per Windows Admin Center.

È possibile testare la connettività eseguendo il comando seguente usando PowerShell all'interno della macchina virtuale:

Invoke-RestMethod -Method GET -Uri https://<your_region>.service.waconazure.comMicrosoft Certificate and DNS service for Windows Admin Center in the Azure Portal

Se è stato consentito tutto il traffico in uscita e viene visualizzato un errore dal

Invoke-RestMethodcomando, verificare che non siano presenti regole del firewall che bloccano la connessione.

Se non viene visualizzato alcun errore e Windows Admin Center continua a non installarsi, aprire una richiesta di supporto con le informazioni seguenti:

- Accedi al portale di Azure. Questa opzione è disponibile in Impostazioni > Estensioni > AdminCenter > Visualizza stato dettagliato

- Registri nella macchina virtuale. Condividi i log dai seguenti percorsi:

- C:\WindowsAzure\Logs\Plugins\AdminCenter

- C:\Packages\Plugins\AdminCenter

- Traccia di rete, se appropriato. Le tracce di rete possono contenere dati dei clienti e dettagli di sicurezza sensibili, ad esempio le password, quindi è consigliabile esaminarle e rimuovere eventuali dettagli sensibili prima di condividerli.

Automatizzare la distribuzione di Windows Admin Center usando un modello di ARM

È possibile automatizzare la distribuzione di Windows Admin Center nel portale di Azure usando questo modello di Azure Resource Manager.

const deploymentTemplate = {

"$schema": "https://schema.management.azure.com/schemas/2015-01-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"parameters": {

"vmName": {

"type": "string"

},

"location": {

"type": "string"

},

"extensionName": {

"type": "string"

},

"extensionPublisher": {

"type": "string"

},

"extensionType": {

"type": "string"

},

"extensionVersion": {

"type": "string"

},

"port": {

"type": "string"

},

"salt": {

"type": "string"

}

},

"resources": [

{

"type": "Microsoft.Compute/virtualMachines/extensions",

"name": "[concat( parameters('vmName'), '/' , parameters('extensionName') )]",

"apiVersion": "2018-10-01",

"location": "[parameters('location')]",

"properties": {

"publisher": "[parameters('extensionPublisher')]",

"type": "[parameters('extensionType')]",

"typeHandlerVersion": "[parameters('extensionVersion')]",

"autoUpgradeMinorVersion": true,

"settings": {

"port": "[parameters('port')]",

"salt": "[parameters('salt')]",

}

}

}

];

const parameters = {

vmName: <VM name>,

location: <VM location>,

extensionName: "AdminCenter",

extensionPublisher: "Microsoft.AdminCenter",

extensionType: "AdminCenter",

extensionVersion: "0.0",

port: "6516",

salt: ""

}

Automatizzare la distribuzione di Windows Admin Center con PowerShell

È anche possibile automatizzare la distribuzione di Windows Admin Center nel portale di Azure usando questo script di PowerShell.

$resourceGroupName = <get VM's resource group name>

$vmLocation = <get VM location>

$vmName = <get VM name>

$vmNsg = <get VM's primary nsg>

$salt = ""

$wacPort = "6516"

$Settings = @{"port" = $wacPort; "salt" = $salt}

# Open outbound port rule for WAC service

Get-AzNetworkSecurityGroup -Name $vmNsg -ResourceGroupName $resourceGroupName | Add-AzNetworkSecurityRuleConfig -Name "PortForWACService" -Access "Allow" -Direction "Outbound" -SourceAddressPrefix "VirtualNetwork" -SourcePortRange "*" -DestinationAddressPrefix "WindowsAdminCenter" -DestinationPortRange "443" -Priority 100 -Protocol Tcp | Set-AzNetworkSecurityGroup

# Open outbound port rule for AAD

Get-AzNetworkSecurityGroup -Name $vmNsg -ResourceGroupName $resourceGroupName | Add-AzNetworkSecurityRuleConfig -Name "PortForAADService" -Access "Allow" -Direction "Outbound" -SourceAddressPrefix "VirtualNetwork" -SourcePortRange "*" -DestinationAddressPrefix "AzureActiveDirectory" -DestinationPortRange "443" -Priority 101 -Protocol Tcp | Set-AzNetworkSecurityGroup

# Install VM extension

Set-AzVMExtension -ResourceGroupName $resourceGroupName -Location $vmLocation -VMName $vmName -Name "AdminCenter" -Publisher "Microsoft.AdminCenter" -Type "AdminCenter" -TypeHandlerVersion "0.0" -settings $Settings

# Open inbound port rule on VM to be able to connect to WAC

Get-AzNetworkSecurityGroup -Name $vmNsg -ResourceGroupName $resourceGroupName | Add-AzNetworkSecurityRuleConfig -Name "PortForWAC" -Access "Allow" -Direction "Inbound" -SourceAddressPrefix "*" -SourcePortRange "*" -DestinationAddressPrefix "*" -DestinationPortRange $wacPort -Priority 100 -Protocol Tcp | Set-AzNetworkSecurityGroup

Problemi noti

- Se si cambia una delle regole di rete, Windows Admin Center richiede circa un minuto per aggiornare la rete. La connessione potrebbe non riuscire per alcuni minuti.

- Se è stata appena avviata la macchina virtuale, è necessario attendere circa un minuto la registrazione dell'indirizzo IP con Windows Admin Center, che quindi potrebbe non essere caricato.

- Il primo caricamento di Windows Admin Center potrebbe richiedere più tempo. Il caricamento successivo è di pochi secondi.

- La modalità Incognito di Chrome non è supportata.

- L'app desktop del portale di Azure non è supportata.

Domande frequenti

Quanto costa usare Windows Admin Center?

Non è previsto alcun costo per l'uso di Windows Admin Center nel portale di Azure.

È possibile usare Windows Admin Center per gestire le macchine virtuali in esecuzione nella macchina virtuale di Azure?

È possibile installare il ruolo Hyper-V usando l'estensione Ruoli e funzionalità. Dopo l'installazione, aggiorna il browser e Windows Admin Center mostrerà le estensioni della Macchina Virtuale e del Commutatore.

Quali sistemi operativi è possibile gestire usando questa estensione?

È possibile usare l'estensione per gestire le VM che eseguono Windows Server 2016 o versione successiva oppure Windows 10/11.

In che modo Windows Admin Center gestisce la sicurezza?

Il traffico dal portale di Azure a Windows Admin Center in esecuzione nella macchina virtuale usa HTTPS. La macchina virtuale di Azure viene gestita usando PowerShell e WMI su WinRM.

Per una porta in ingresso, perché è necessario aprire una porta e perché l'origine deve essere impostata su “Qualsiasi”?

Windows Admin Center viene installato nella macchina virtuale di Azure. L'installazione è costituita da un server Web e un gateway. Pubblicando il server Web in DNS e aprendo il firewall (la porta in ingresso nella macchina virtuale), è possibile accedere a Windows Admin Center dal portale di Azure. Le regole per questa porta eseguono operazioni simili alla porta "RDP". Se non si vuole aprire questa porta a "Qualsiasi", raccomandiamo di specificare la regola per l'indirizzo IP del computer utilizzato per aprire il portale di Azure.

Perché è necessario creare una regola di porta in uscita?

È disponibile un servizio esterno di Windows Admin Center che gestisce automaticamente i certificati e i record DNS. Per consentire alla macchina virtuale di interagire con il servizio, è necessario creare una regola di porta in uscita.

È possibile usare PowerShell o l'interfaccia della riga di comando di Azure per installare l'estensione nella macchina virtuale?

Sì:

- PowerShell: Set-AzVMExtension

- CLI di Azure: az vm extension set

Nella macchina virtuale è già installato Windows Admin Center. È possibile accedervi dal portale?

Sì, tuttavia è comunque necessario installare l'estensione.

Esiste una documentazione sulla funzionalità generale di Windows Admin Center e dei relativi strumenti?

Sì, vedere Panoramica di Windows Admin Center e Gestire server.

È necessario installare Windows Admin Center in ogni macchina virtuale di Azure?

Sì, per l'implementazione iniziale, Windows Admin Center deve essere installato in ogni macchina virtuale di Azure in cui si desidera utilizzarlo.

È possibile usare Windows Admin Center per gestire tutti i server e le macchine virtuali?

Sì, è possibile usare Windows Admin Center locale per gestire server e macchine virtuali in locale e in Azure. Per informazioni dettagliate, vedere Gestire macchine virtuali di Azure con Windows Admin Center.

Windows Admin Center nel portale di Azure funziona con Azure Bastion?

No, purtroppo no.

Windows Admin Center è supportato per le macchine virtuali dietro un bilanciatore di carico?

Sì.