注意

この機能は以前は強制トンネリングと呼ばれていました。 当初、管理ネットワーク インターフェイスは強制トンネリングにのみ必要でした。 ただし、今後の特定のファイアウォール機能では、管理ネットワーク インターフェイスも必要になるため、強制トンネリングから切り離されています。

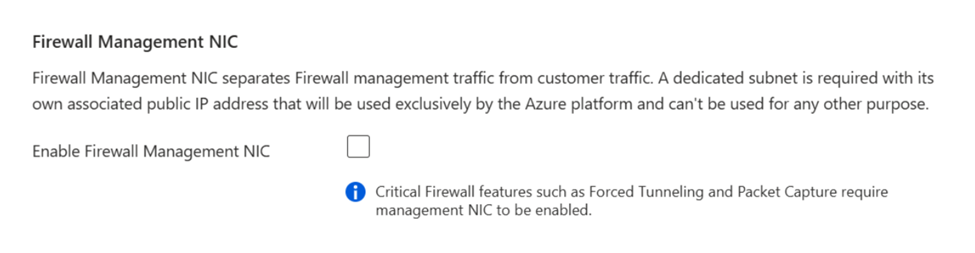

Azure Firewall Management ネットワーク インターフェイスは、ファイアウォール管理トラフィックとお客様のトラフィックを分離します。 強制トンネリングやその他の管理機能をサポートするには、ファイアウォール管理ネットワーク インターフェイスを有効にして Azure Firewall を作成するか、既存の Azure Firewall で有効にしてサービスの中断を回避する必要があります。

管理ネットワーク インターフェイスを有効にするとどうなりますか

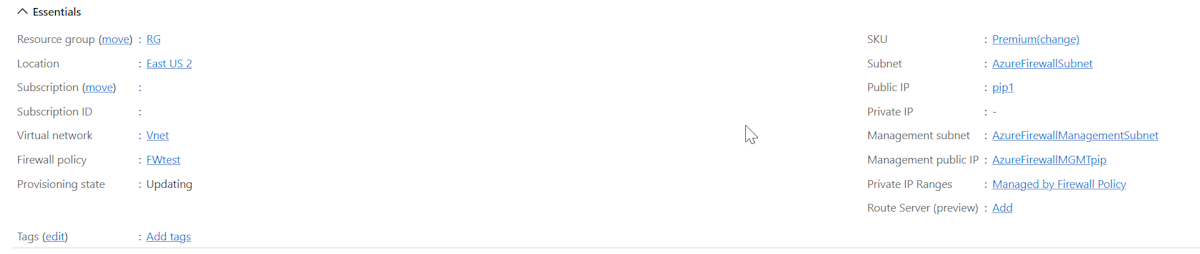

管理 NIC を有効にした場合、ファイアウォールは管理トラフィックを AzureFirewallManagementSubnet (最小サブネット サイズ /26) と関連付けられたパブリック IP アドレスでルーティングします。 トラフィックを管理するために、ファイアウォールにこのパブリック IP アドレスを割り当てます。 AzureFirewallManagementSubnet には、ファイアウォールの運用目的に必要なすべてのトラフィックが含まれています。

既定では、サービスはシステム提供のルート テーブルを管理サブネットに関連付けします。 このサブネットで許可される唯一のルートはインターネットへの既定のルートであり、"ゲートウェイ伝達"ルートを無効にする必要があります。 この構成はサービスの中断を引き起こす可能性があるため、顧客ルート テーブルを管理サブネットに関連付けないでください。 ルート テーブルを関連付ける場合は、サービスの中断を回避するために、インターネットへの既定のルートがあることを確認します。

既存のファイアウォールで管理 NIC を有効にする

Standard および Premium のファイアウォール バージョンの場合は、前に示したように、作成プロセス中にファイアウォール管理 NIC を手動で有効にする必要があります。 ただし、すべての Basic ファイアウォール バージョンとすべてのセキュリティで保護されたハブ ファイアウォールでは、常に管理 NIC が有効になっています。

既存のファイアウォールの場合は、ファイアウォールを停止してから、ファイアウォール管理ネットワーク インターフェイスを有効にして再起動し、強制トンネリングをサポートする必要があります。 ファイアウォールの停止または起動を使用して、既存のファイアウォールを削除して新しいファイアウォールを再デプロイしなくても、ファイアウォール管理 NIC を有効にすることができます。 ファイアウォール管理 NIC を有効にしようとしたときなど、中断を避けるために、メンテナンス時間中は常にファイアウォールを起動または停止します。

Azure portal で

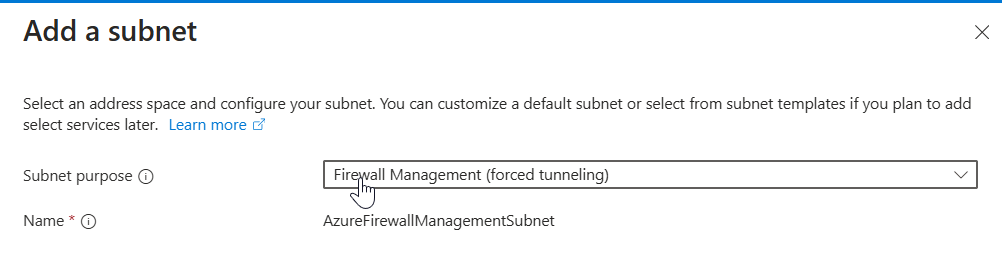

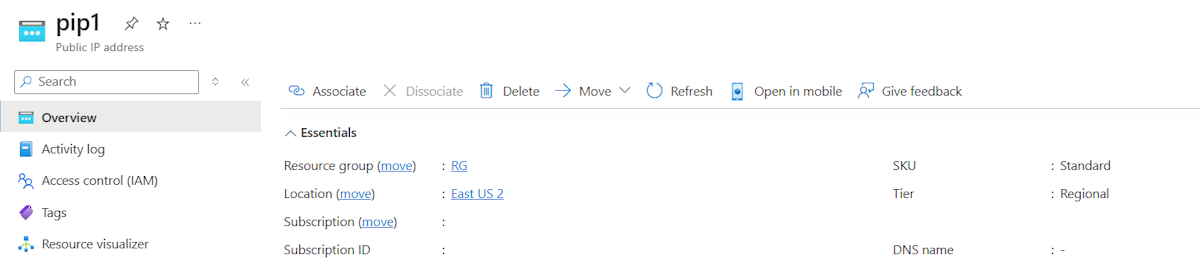

AzureFirewallManagementSubnetを作成し、仮想ネットワークに適した IP アドレス範囲を使用します。既存のファイアウォールのパブリック IP アドレス (SKU、層、場所) と同じプロパティを使用して、新しい管理パブリック IP アドレスを作成します。

ファイアウォールを停止します。

「Azure Firewall に関する FAQ」の情報を使用してファイアウォールを停止します。

$azfw = Get-AzFirewall -Name "FW Name" -ResourceGroupName "RG Name" $azfw.Deallocate() Set-AzFirewall -AzureFirewall $azfw管理パブリック IP アドレスとサブネットを設定してファイアウォールを起動します。

1 つのパブリック IP アドレスと管理パブリック IP アドレスでファイアウォールを開始します。

$azfw = Get-AzFirewall -Name "FW Name" -ResourceGroupName "RG Name" $vnet = Get-AzVirtualNetwork -Name "VNet Name" -ResourceGroupName "RG Name" $pip = Get-AzPublicIpAddress -Name "azfwpublicip" -ResourceGroupName "RG Name" $mgmtPip = Get-AzPublicIpAddress -Name "mgmtpip" -ResourceGroupName "RG Name" $azfw.Allocate($vnet, $pip, $mgmtPip) $azfw | Set-AzFirewall2 つのパブリック IP アドレスと管理パブリック IP アドレスを使用してファイアウォールを開始します。

$azfw = Get-AzFirewall -Name "FW Name" -ResourceGroupName "RG Name" $vnet = Get-AzVirtualNetwork -Name "VNet Name" -ResourceGroupName "RG Name" $pip1 = Get-AzPublicIpAddress -Name "azfwpublicip" -ResourceGroupName "RG Name" $pip2 = Get-AzPublicIpAddress -Name "azfwpublicip2" -ResourceGroupName "RG Name" $mgmtPip = Get-AzPublicIpAddress -Name "mgmtpip" -ResourceGroupName "RG Name" $azfw.Allocate($vnet,@($pip1,$pip2), $mgmtPip) $azfw | Set-AzFirewall注意

ファイアウォールとパブリック IP を、元のリソース グループとサブスクリプションに再割り当てする必要があります。 ファイアウォールを停止または開始すると、プライベート IP アドレスがサブネット内の別の IP アドレスに変わる可能性があります。 これは、以前に構成されたルート テーブルの接続に影響を与える可能性があります。

Azure portal でファイアウォールを表示すると、割り当てられた管理パブリック IP アドレスが表示されます。

注意

ファイアウォール上の他のすべての IP アドレス構成を削除すると、管理 IP アドレス構成も削除され、ファイアウォールの割り当てが解除されます。 管理 IP アドレス構成に割り当てられているパブリック IP アドレスは削除できませんが、別のパブリック IP アドレスを割り当てることができます。

強制トンネリング用の管理ネットワーク インターフェイスを使用して新しい Azure Firewall をデプロイする

stop/start メソッドを使用する代わりに新しい Azure Firewall をデプロイする場合は、構成の一部として管理サブネットと管理 NIC を必ず含めてください。

Important

- 仮想ネットワークごとに 1 つのファイアウォール: 同じ仮想ネットワーク内に 2 つのファイアウォールを存在できないため、同じ仮想ネットワークを再利用する予定の場合は、新しいデプロイを開始する前に古いファイアウォールを削除してください。

- サブネットを事前に作成する: 既存の仮想ネットワークを使用するときにデプロイの問題を回避するために、 AzureFirewallManagementSubnet が事前に作成されていることを確認します。

前提条件

-

AzureFirewallManagementSubnet を作成します:

- 最小サブネット サイズ: /26

- 例: 10.0.1.0/26

デプロイメントの手順

- Azure portal で [リソースの作成] に移動します。

- [ファイアウォール] を検索し [作成] を選択します。

- [ ファイアウォールの作成] で、次の設定を構成します。

- [サブスクリプション]:サブスクリプションを選択します。

- リソース グループ: 既存のリソース グループを選択するか、新しいリソース グループを作成します。

- 名前: ファイアウォールの名前を入力します。

- リージョン: ご自分のリージョンを選択します。

- ファイアウォール SKU: [Basic]、[Standard]、または [Premium] を選択します。

- Virtual Network: 新しい仮想ネットワークを作成することも、既存のものを使用することもできます。 たとえば、AzureFirewallSubnet にはアドレス空間 10.0.0.0/16 とサブネット 10.0.0.0/26 を使用します。

- パブリック IP アドレス: 新しいパブリック IP アドレスを追加します。 たとえば、FW-PIP という名前を付けます。

- ファイアウォール管理 NIC を有効にする: このオプションを選択します。 AzureFirewallManagementSubnet アドレス範囲 (10.0.1.0/26 など) を設定し、管理パブリック IP アドレス (Mgmt-PIPなど) を作成します。

- [確認と作成] を選択して、ファイアウォールを検証してデプロイします。 デプロイには数分かかります。