インシデント調査でユーザー アカウント、ホスト名、IP アドレス、またはAzure リソースに遭遇した場合は、その詳細を知りたいと判断できます。 たとえば、アクティビティ履歴を知りたい場合や、他のアラートやインシデントに表示されるかどうか、予期しない操作やキャラクター外の操作などについて知りたいとします。 要するに、これらのエンティティが表す脅威の種類を特定し、それに応じて調査をガイドするのに役立つ情報が必要です。

この記事では、Azure portal Microsoft Sentinelエンティティ ページについて説明します。 Defender ポータルのエンティティ ページの詳細については、次を参照してください。

- Microsoft Defenderの [ユーザー エンティティ] ページ

- Microsoft Defenderの [デバイス エンティティ] ページ

- Microsoft Defenderの IP アドレス エンティティ ページ

重要

2027 年 3 月 31 日以降、Microsoft SentinelはAzure portalでサポートされなくなり、Microsoft Defender ポータルでのみ使用できるようになります。 Azure portalでMicrosoft Sentinelを使用しているすべてのお客様は、Defender ポータルにリダイレクトされ、Defender ポータルでのみMicrosoft Sentinelを使用します。

Azure portalでMicrosoft Sentinelを引き続き使用している場合は、スムーズな移行を確保し、Microsoft Defenderによって提供される統合セキュリティ操作エクスペリエンスを最大限に活用するために、Defender ポータルへの移行の計画を開始することをお勧めします。

エンティティ ページ

このような状況では、エンティティを選択し (クリック可能なリンクとして表示されます)、 エンティティ ページ (そのエンティティに関する有用な情報がいっぱいのデータシート) に移動できます。 エンティティの動作ページでエンティティを直接検索することで、エンティティ ページMicrosoft Sentinel表示することもできます。 エンティティ ページに表示される情報の種類には、エンティティに関する基本的な事実、このエンティティに関連する注目すべきイベントのタイムライン、エンティティの動作に関する分析情報が含まれます。

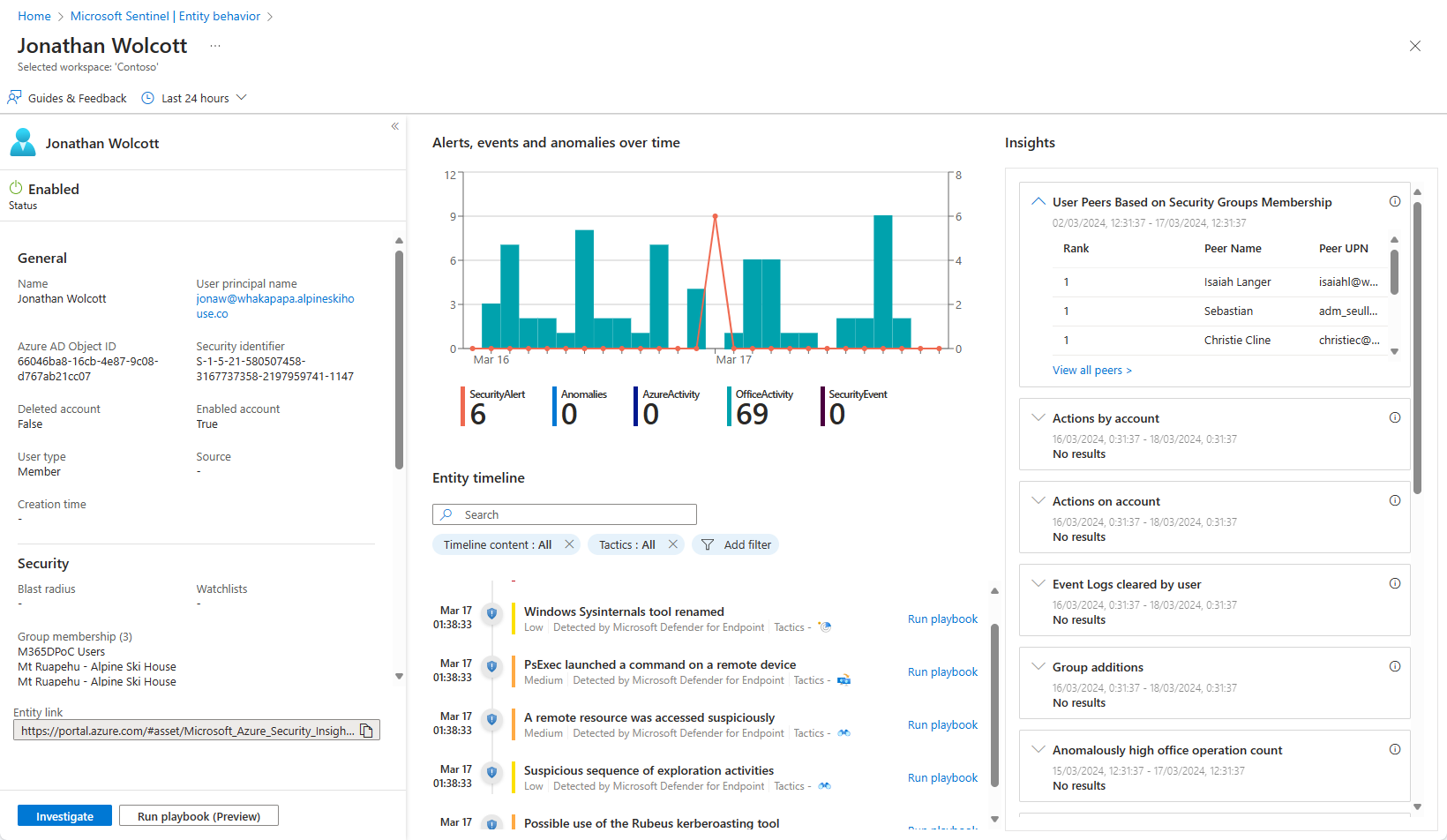

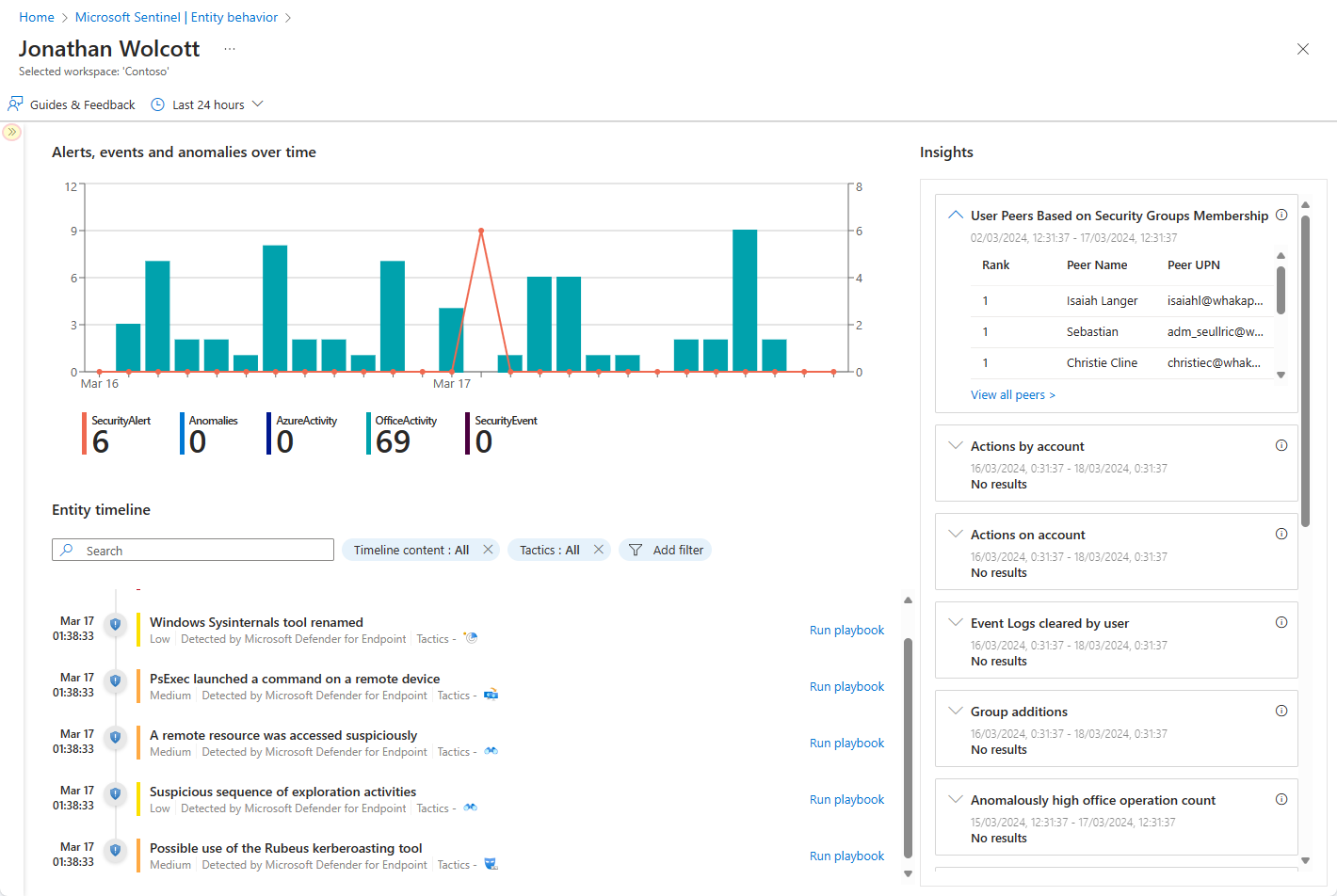

具体的には、エンティティ ページは次の 3 つの部分で構成されます。

左側のパネルには、Microsoft Entra ID、Azure Monitor、Azure アクティビティ、Azure Resource Manager、Cloud、CEF/Syslog、Microsoft Defenderなどのデータ ソースから収集されたエンティティの識別情報が含まれています。Microsoft Defender XDR (すべてのコンポーネントを含む)。

中央のパネルには、アラート、ブックマーク、異常、アクティビティなど、エンティティに関連する注目すべきイベントのグラフィカルおよびテキスト形式のタイムラインが表示されます。 アクティビティは、Log Analytics からの注目すべきイベントの集計です。 これらのアクティビティを検出するクエリは、Microsoft セキュリティ調査チームによって開発され、 独自のカスタム クエリを追加して 、選択したアクティビティを検出できるようになりました。

右側のパネルには、エンティティに 対する行動分析情報 が表示されます。 これらの分析情報は、Microsoft セキュリティ調査チームによって継続的に開発されています。 これらはさまざまなデータ ソースに基づいており、エンティティとその観察されたアクティビティのコンテキストを提供し、 異常な動作 とセキュリティの脅威をすばやく特定するのに役立ちます。

新しい調査エクスペリエンスを使用してインシデントを調査している場合は、インシデントの詳細ページのすぐ内側に、パネル化されたバージョンのエンティティ ページが表示されます。 特定のインシデントのすべてのエンティティの一覧が表示され、エンティティを選択すると、インシデント内のアラートに対応する特定の時間枠内で、上記のすべての同じ情報が表示される 3 つの "カード" (情報、タイムライン、分析情報) が表示されたサイド パネルが開きます。

Defender ポータルでMicrosoft Sentinelを使用している場合は、Defender エンティティ ページの [Sentinel イベント] タブに [タイムラインと分析情報] パネルが表示されます。

タイムライン

タイムラインは、Microsoft Sentinelでの行動分析に対するエンティティ ページの貢献の主要な部分です。 エンティティ関連のイベントに関するストーリーが表示され、特定の期間内にエンティティのアクティビティを理解するのに役立ちます。

いくつかのプリセット オプション (過去 24 時間など) の中から時間範囲を選択するか、カスタム定義の時間枠に設定できます。 さらに、タイムライン内の情報を特定の種類のイベントまたはアラートに制限するフィルターを設定できます。

タイムラインには、次の種類の項目が含まれています。

アラート: エンティティが マップされたエンティティとして定義されているアラート。 organizationで分析ルールを使用してカスタム アラートが作成されている場合は、ルールのエンティティ マッピングが正しく実行されていることを確認する必要があることに注意してください。

ブックマーク: ページに表示される特定のエンティティを含むブックマーク。

異常: さまざまなデータ入力にわたって各エンティティに対して作成された動的ベースライン、および独自の履歴アクティビティ、ピアのアクティビティ、およびorganization全体に対して作成された動的ベースラインに基づく UEBA 検出。

アクティビティ: エンティティに関連する注目すべきイベントの集計。 さまざまなアクティビティが自動的に収集され、自分で選択した アクティビティを追加してこのセクションをカスタマイズ できるようになりました。

エンティティの分析情報

エンティティ分析情報は、アナリストがより効率的かつ効果的に調査するのに役立つ、Microsoft セキュリティ研究者によって定義されたクエリです。 分析情報はエンティティ ページの一部として表示され、ホストとユーザーに関する重要なセキュリティ情報を表形式のデータとグラフの形式で提供します。 ここで情報を入手すると、Log Analytics に迂回する必要はありません。 分析情報には、サインイン、グループの追加、異常なイベントなどのデータが含まれており、異常な動作を検出するための高度な ML アルゴリズムが含まれます。

分析情報は、次のデータ ソースに基づいています。

- Syslog (Linux)

- SecurityEvent (Windows)

- AuditLogs (Microsoft Entra ID)

- SigninLogs (Microsoft Entra ID)

- OfficeActivity (Office 365)

- BehaviorAnalytics (UEBA Microsoft Sentinel)

- ハートビート (Azure モニター エージェント)

- CommonSecurityLog (Microsoft Sentinel)

一般に、エンティティ ページに表示される各エンティティ分析情報には、分析情報の基になるクエリと結果が表示されるページへのリンクが付属しているため、結果をより深く調べることができます。

- Azure portalのMicrosoft Sentinelで、リンクから [ログ] ページに移動します。

- Microsoft Defender ポータルで、リンクから [高度なハンティング] ページに移動します。

エンティティ ページを使用する方法

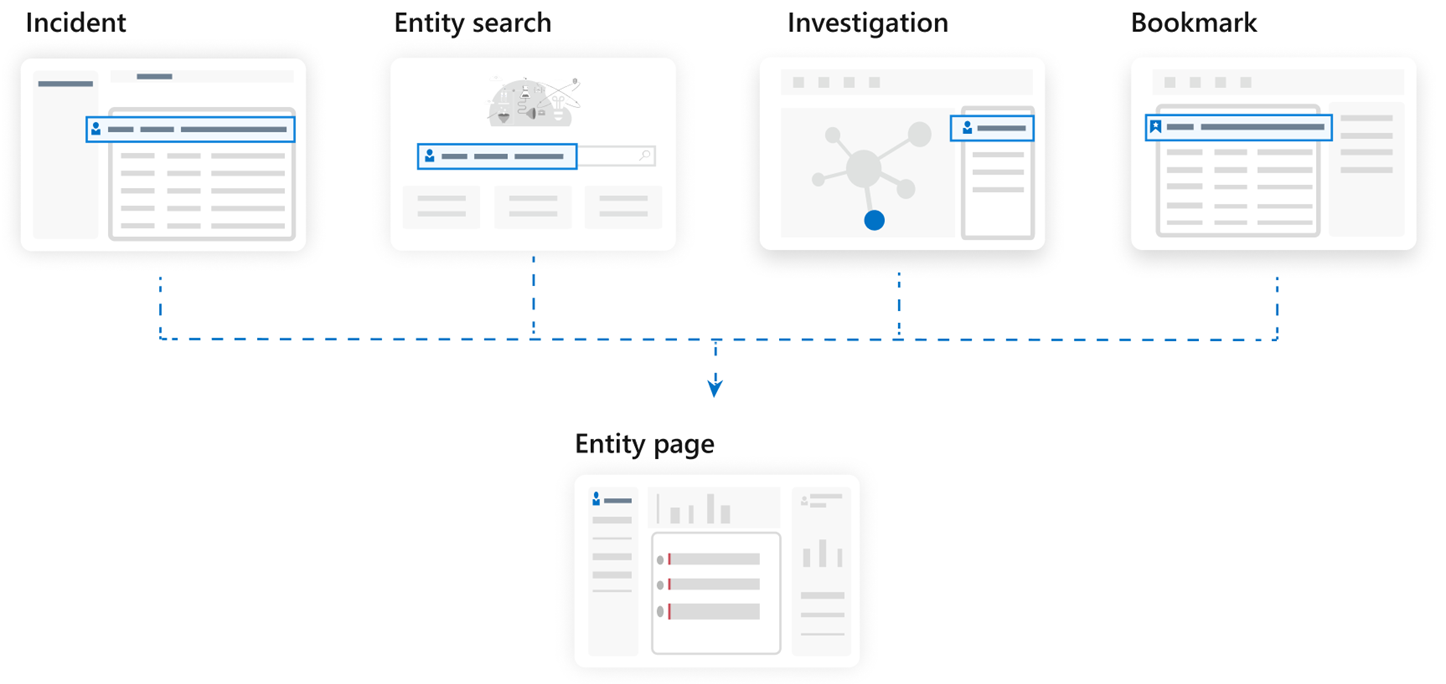

エンティティ ページは、複数の使用シナリオの一部として設計されており、インシデント管理、調査グラフ、ブックマークからアクセスすることも、Microsoft Sentinelメイン メニューの [エンティティの動作] の下にあるエンティティ検索ページから直接アクセスすることもできます。

エンティティ ページ情報は、MICROSOFT SENTINEL UEBA リファレンスで詳しく説明されている BehaviorAnalytics テーブルに格納されます。

サポートされているエンティティ ページ

Microsoft Sentinel現在、次のエンティティ ページが提供されています。

ユーザー アカウント

ホスト

IP アドレス (プレビュー)

注:

IP アドレス エンティティ ページ (プレビュー段階) には、Microsoft Threat Intelligence サービスによって提供される位置情報データが含まれています。 このサービスは、Microsoft ソリューションとサード パーティのベンダーとパートナーからの位置情報データを組み合わせたものです。 その後、データは、セキュリティ インシデントのコンテキストでの分析と調査に使用できます。 詳細については、「REST API を使用して位置情報データを使用してMicrosoft Sentinelのエンティティをエンリッチする (パブリック プレビュー)」も参照してください。

Azure リソース (プレビュー)

IoT デバイス (プレビュー) - 現時点では、Azure portalのMicrosoft Sentinelでのみ。

次の手順

このドキュメントでは、エンティティ ページを使用してMicrosoft Sentinelのエンティティに関する情報を取得する方法について説明しました。 エンティティとその使用方法の詳細については、次の記事を参照してください。