この記事では、次のサンプル要件を持つ組織に推奨される Log Analytics ワークスペース設計について説明します。

- ヨーロッパのデータ主権要件を持つ複数のテナントとリージョン

- 複数のクラウドを持つシングル テナント

- 複数のリージョンと一元化されたセキュリティを備えた複数のテナント

詳細については、「 Log Analytics ワークスペース アーキテクチャの設計」を参照してください。

この記事は、Microsoft Sentinelのデプロイ ガイドの一部です。

サンプル 1: 複数のテナントとリージョン

Contoso Corporation は、ロンドンに本社を置く多国籍企業です。 Contoso は、ニューヨーク市と東京に重要なハブを持つ世界中のオフィスを持っています。 最近、Contoso は生産性スイートをOffice 365に移行し、多くのワークロードをAzureに移行しました。

Contoso テナント

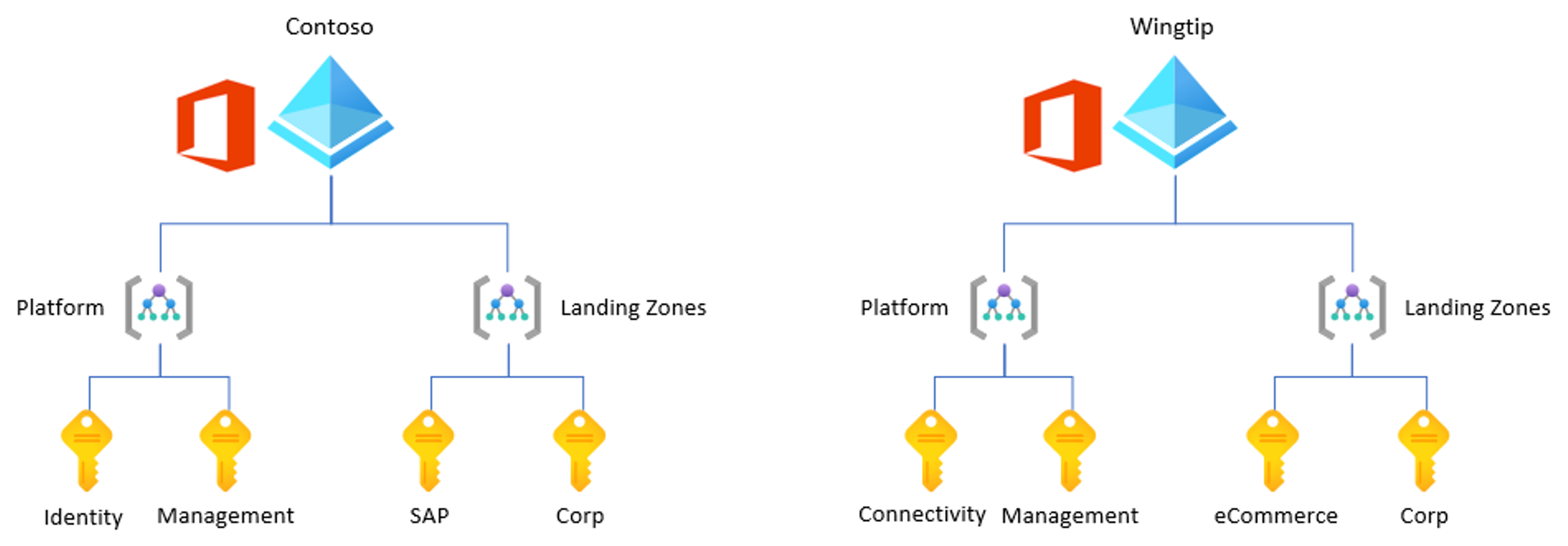

数年前の買収により、Contoso には contoso.onmicrosoft.com と wingtip.onmicrosoft.com の 2 つのMicrosoft Entra テナントがあります。 各テナントには、次の図に示すように、独自のOffice 365 インスタンスと複数のAzure サブスクリプションがあります。

Contoso のコンプライアンスとリージョン展開

Contoso は現在、米国東部、EU 北部、西日本の 3 つの異なるリージョンでホストされているAzureリソースと、ヨーロッパで生成されたすべてのデータをヨーロッパリージョン内に保持するための厳格な要件を持っています。

Contoso のMicrosoft Entra テナントの両方が、米国東部、EU 北部、西日本の 3 つのリージョンすべてにリソースを持っています

Contoso リソースの種類とコレクションの要件

Contoso は、次のデータ ソースからイベントを収集する必要があります。

- Office 365

- サインイン ログと監査ログのMicrosoft Entra

- Azure アクティビティ

- Windows セキュリティ イベント(オンプレミスとAzureの両方の VM ソースから)

- オンプレミスとAzureの両方の VM ソースからの Syslog

- Palo Alto、Cisco ASA、Cisco Meraki などの複数のオンプレミス ネットワーク デバイスからの CEF

- Azure Firewall、AKS、Key Vault、Azure Storage、Azure SQLなど、複数のAzure PaaS リソース

- Cisco Umbrella

Azure VM は主に EU 北部リージョンに配置され、米国東部と西日本にはごくわずかです。 Contoso は、すべてのAzure VM 上のサーバーにMicrosoft Defenderを使用します。

Contoso は、すべてのデータ ソースから 1 日あたり約 300 GB を取り込む予定です。

Contoso のアクセス要件

Contoso のAzure環境には、運用チームがインフラストラクチャを監視するために使用する既存の Log Analytics ワークスペースが既に 1 つ存在します。 このワークスペースは、CONTOSO Microsoft Entra テナント内の EU 北部リージョン内にあり、すべてのリージョンAzure VM からログを収集するために使用されています。 現在、1 日あたり約 50 GB を取り込んでいる。

Contoso Operations チームは、ワークスペースに現在存在するすべてのログにアクセスできる必要があります。これには、 Perf、 InsightsMetrics、 ContainerLog など、SOC で必要とされないいくつかのデータ型が含まれます。 オペレーション チームは、Microsoft Sentinelで収集された新しいログにアクセスすることはできません。

Contoso のソリューション

Constoso のソリューションには、次の考慮事項が含まれています。

- Contoso には既に既存のワークスペースがあり、同じワークスペースでMicrosoft Sentinelを有効にすることを検討したいと思います。

- Contoso には規制要件があるため、ヨーロッパのMicrosoft Sentinelに対して少なくとも 1 つの Log Analytics ワークスペースが有効になっている必要があります。

- Contoso の VM のほとんどは、既にワークスペースを持つ EU 北部リージョンです。 そのため、この場合、帯域幅のコストは問題になりません。

- Contoso には 2 つの異なるMicrosoft Entra テナントがあり、テナント レベルのデータ ソース (Office 365やMicrosoft Entraサインインと監査ログなど) から収集され、テナントごとに少なくとも 1 つのワークスペースが必要です。

- Contoso は、SOC 以外のデータを収集する必要がありますが、SOC データと非 SOC データの間に重複はありません。 また、SOC データは 1 日に約 250 GB を占めるので、コスト効率のために個別のワークスペースを使用する必要があります。

- Contoso には、Microsoft Sentinelを使用する 1 つの SOC チームがあるため、余分な分離は必要ありません。

- Contoso の SOC チームのすべてのメンバーは、すべてのデータにアクセスできるため、余分な分離は必要ありません。

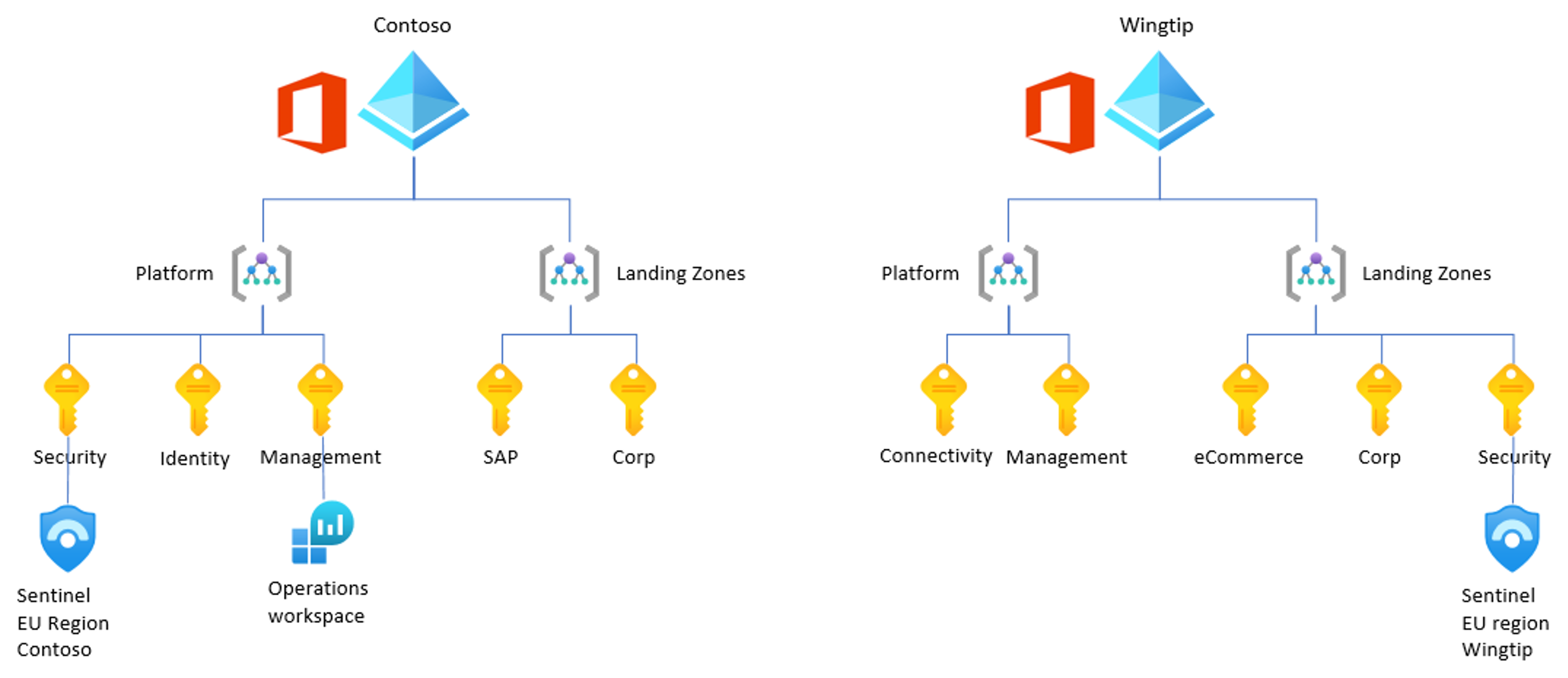

Contoso の結果のワークスペース 設計を次の図に示します。

推奨されるソリューションには、次のものが含まれます。

- Contoso Operations チーム用の別の Log Analytics ワークスペース。 このワークスペースには、Contoso の SOC チームが必要としていないデータ ( Perf、 InsightsMetrics、 ContainerLog テーブルなど) のみが含まれます。

- Office 365、Azure アクティビティ、Microsoft Entra ID、およびすべての Microsoft Entra Azure PaaS サービスからデータを取り込むため、Microsoft Sentinelに対して有効になっている 2 つの Log Analytics ワークスペース (各テナントに 1 つ)。

- オンプレミスのデータ ソースから取得されたその他のすべてのデータは、2 つのワークスペースのいずれかにルーティングできます。

サンプル 2: 複数のクラウドを持つシングル テナント

Fabrikamはニューヨーク市に本社を置き、米国周辺にオフィスを構えたorganizationです。 Fabrikam はクラウド体験を開始しており、引き続き最初のAzure ランディング ゾーンをデプロイし、最初のワークロードを移行する必要があります。 Fabrikam には AWS に既にいくつかのワークロードがあり、Microsoft Sentinelを使用して監視する予定です。

Fabrikam テナントの要件

Fabrikam には、1 つのMicrosoft Entra テナントがあります。

Fabrikam のコンプライアンスとリージョン展開

Fabrikam にはコンプライアンス要件がありません。 Fabrikam には、米国内のいくつかのAzureリージョンにリソースがありますが、リージョン間の帯域幅コストは大きな問題ではありません。

Fabrikam リソースの種類とコレクションの要件

Fabrikam では、次のデータ ソースからイベントを収集する必要があります。

- サインイン ログと監査ログのMicrosoft Entra

- Azure アクティビティ

- オンプレミスとAzureの両方の VM ソースからのセキュリティ イベント

- オンプレミスとAzureの両方の VM ソースからの Windows イベント

- オンプレミスとAzureの両方の VM ソースからのパフォーマンス データ

- AWS CloudTrail

- AKS 監査ログとパフォーマンス ログ

Fabrikam のアクセス要件

Fabrikam Operations チームは、次にアクセスする必要があります。

- オンプレミスとAzureの両方の VM ソースからのセキュリティ イベントと Windows イベント

- オンプレミスとAzureの両方の VM ソースからのパフォーマンス データ

- AKS のパフォーマンス (Container Insights) と監査ログ

- すべてのAzure アクティビティ データ

Fabrikam SOC チームは、次にアクセスする必要があります。

- サインイン ログと監査ログのMicrosoft Entra

- すべてのAzure アクティビティ データ

- オンプレミスとAzureの両方の VM ソースからのセキュリティ イベント

- AWS CloudTrail ログ

- AKS 監査ログ

- 完全なMicrosoft Sentinel ポータル

Fabrikam のソリューション

Fabrikam のソリューションには、次の考慮事項が含まれています。

Fabrikam には既存のワークスペースがないため、新しいワークスペースが自動的に必要になります。

Fabrikam には、データを分離する必要がある規制要件はありません。

Fabrikam にはシングル テナント環境があり、テナントごとに個別のワークスペースは必要ありません。

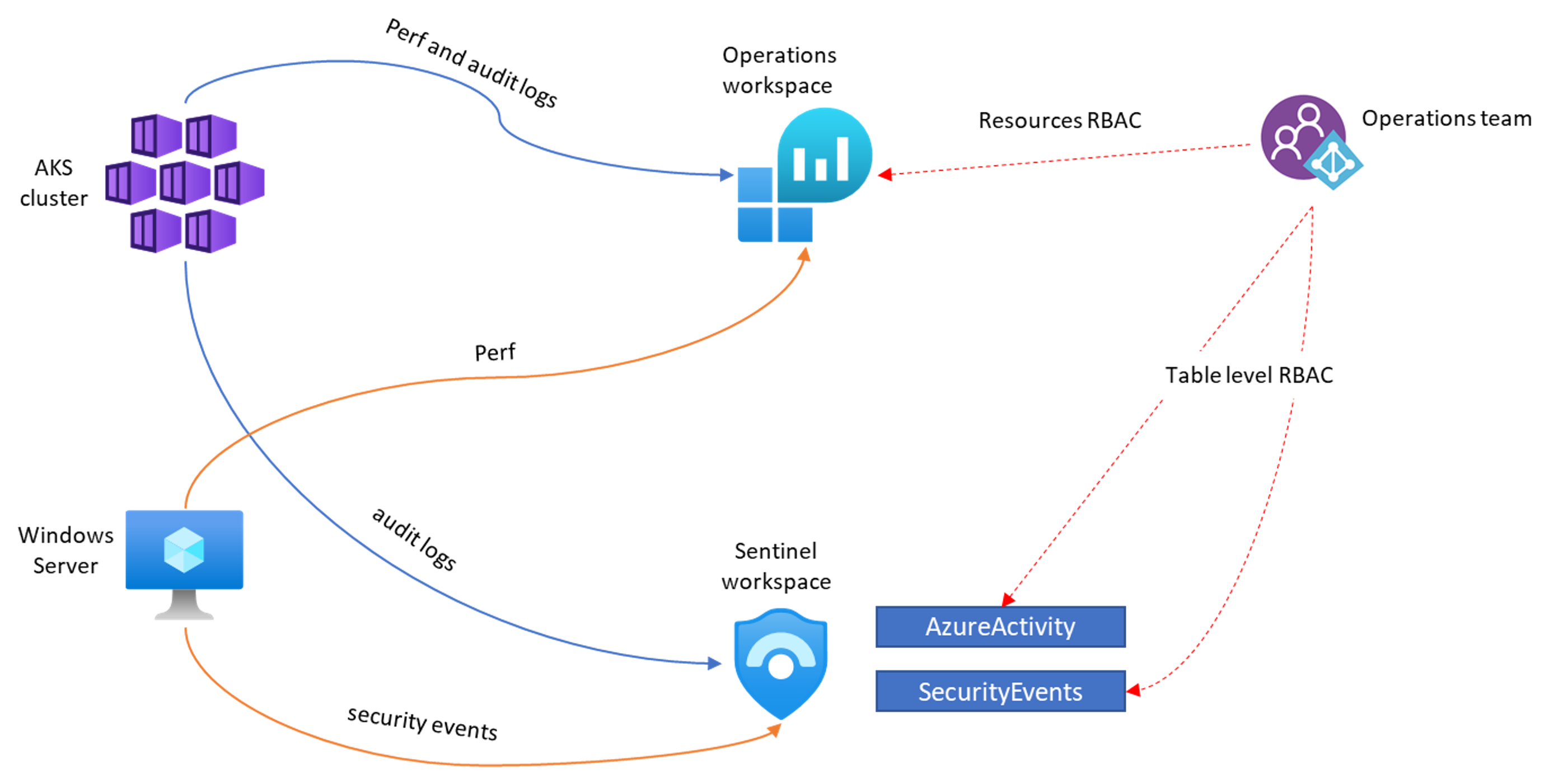

ただし、Fabrikam には 、SOC チームと運用チーム用に個別のワークスペースが必要になります。

Fabrikam Operations チームは、VM と AKS の両方からパフォーマンス データを収集する必要があります。 AKS は診断設定に基づいているため、特定のログを選択して特定のワークスペースに送信できます。 Fabrikam では、Microsoft Sentinelが有効になっている Log Analytics ワークスペースに AKS 監査ログを送信し、Microsoft Sentinelが有効になっていない別のワークスペースにすべての AKS ログを送信することを選択できます。 Microsoft Sentinelが有効になっていないワークスペースで、Fabrikam によって Container Insights ソリューションが有効になります。

Windows VM の場合、Fabrikam はAzure監視エージェント (AMA) を使用してログを分割し、セキュリティ イベントをワークスペースに送信し、パフォーマンスと Windows イベントをMicrosoft Sentinelせずにワークスペースに送信できます。

Fabrikam は、セキュリティ イベントやAzure アクティビティ イベントなどの重複するデータを SOC データとしてのみ考慮し、Microsoft Sentinelを使用してこのデータをワークスペースに送信することを選択します。

Fabrikam では、セキュリティ イベントやAzure アクティビティ イベントなど、重複するデータのアクセスを制御する必要がありますが、行レベルの要件はありません。 セキュリティ イベントとAzure アクティビティ イベントはカスタム ログではないため、Fabrikam はテーブル レベルの RBAC を使用して、Operations チームのこれら 2 つのテーブルへのアクセスを許可できます。

Fabrikam の結果のワークスペース設計を次の図に示します。これには、設計の簡略化のために重要なログ ソースのみが含まれます。

推奨されるソリューションには、次のものが含まれます。

- 米国リージョンの 2 つの独立したワークスペース:Microsoft Sentinelが有効な SOC チーム用と、Microsoft Sentinelを使用しない Operations チーム用のワークスペース。

- Azure監視エージェント (AMA) は、Azureとオンプレミスの VM から各ワークスペースに送信されるログを決定するために使用されます。

- 診断設定。AKS などのリソースから各ワークスペースに送信されるログAzure決定するために使用されます。

- Microsoft Sentinelが有効になっている Log Analytics ワークスペースに送信される重複するデータ。テーブル レベルの RBAC を使用して、必要に応じてオペレーション チームへのアクセスを許可します。

サンプル 3: 複数のテナントとリージョンと一元化されたセキュリティ

Adventure Works は、東京に本社を置く多国籍企業です。 Adventure Works には、世界中のさまざまな国/地域に基づいて、10 の異なるサブエンティティがあります。

Adventure Works は顧客Microsoft 365 E5であり、既にAzureにワークロードを持っています。

Adventure Works テナントの要件

Adventure Works には、アジア、ヨーロッパ、アフリカのサブエンティティを持つ大陸ごとに 1 つずつ、3 つの異なるMicrosoft Entra テナントがあります。 異なるサブエンティティの国/地域は、所属する大陸のテナントに ID を持っています。 たとえば、日本のユーザーは アジア テナントに、ドイツのユーザーは ヨーロッパ テナントに、エジプトのユーザーは アフリカ テナントにいます。

Adventure Works のコンプライアンスと地域の要件

Adventure Works では現在、3 つのAzureリージョンが使用されており、それぞれがサブエンティティが存在する大陸に合わせて配置されています。 Adventure Works には厳格なコンプライアンス要件はありません。

Adventure Works のリソースの種類とコレクションの要件

Adventure Works では、サブエンティティごとに次のデータ ソースを収集する必要があります。

- サインイン ログと監査ログのMicrosoft Entra

- ログのOffice 365

- エンドポイント生ログのMicrosoft Defender XDR

- Azure アクティビティ

- Microsoft Defender for Cloud

- Azure PaaS リソース (Azure Firewall、Azure Storage、Azure SQL、Azure WAF など)

- Azure VM からのセキュリティイベントと Windows イベント

- オンプレミス ネットワーク デバイスからの CEF ログ

Azure VM は 3 つの大陸に分散していますが、帯域幅コストは問題になりません。

Adventure Works のアクセス要件

Adventure Works には、すべての異なるサブエンティティのセキュリティ操作を監督する、1 つの一元化された SOC チームがあります。

Adventure Works には、大陸ごとに 1 つずつ、3 つの独立した SOC チームもあります。 各大陸の SOC チームは、他の大陸 からのデータを表示することなく、そのリージョン内で生成されたデータにのみアクセスできる必要があります。 たとえば、アジア SOC チームは、アジアにデプロイされたAzureリソースからのデータ、アジア テナントからのサインインMicrosoft Entra、アジア テナントからの Defender for Endpoint ログからのデータにのみアクセスする必要があります。

各大陸の SOC チームは、完全なMicrosoft Sentinel ポータル エクスペリエンスにアクセスする必要があります。

Adventure Works の運用チームは独立して実行され、Microsoft Sentinelのない独自のワークスペースがあります。

Adventure Works ソリューション

Adventure Works ソリューションには、次の考慮事項が含まれています。

Adventure Works のオペレーション チームには既に独自のワークスペースがあるため、新しいワークスペースを作成する必要はありません。

Adventure Works には、データを分離する必要がある規制要件はありません。

Adventure Works には 3 つのMicrosoft Entraテナントがあり、Office 365 ログなどのテナント レベルのデータ ソースを収集する必要があります。 そのため、Adventure Works は、各テナントでMicrosoft Sentinelに対して有効になっている少なくとも 1 つの Log Analytics ワークスペースを作成する必要があります。

この決定で考慮されるすべてのデータは Adventure Works SOC チームによって使用されますが、各 SOC チームは、そのチームに関連するデータにのみアクセスする必要があるため、所有権によってデータを分離する必要があります。 各 SOC チームは、完全なMicrosoft Sentinel ポータルにもアクセスする必要があります。 Adventure Works では、テーブルによるデータ アクセスを制御する必要はありません。

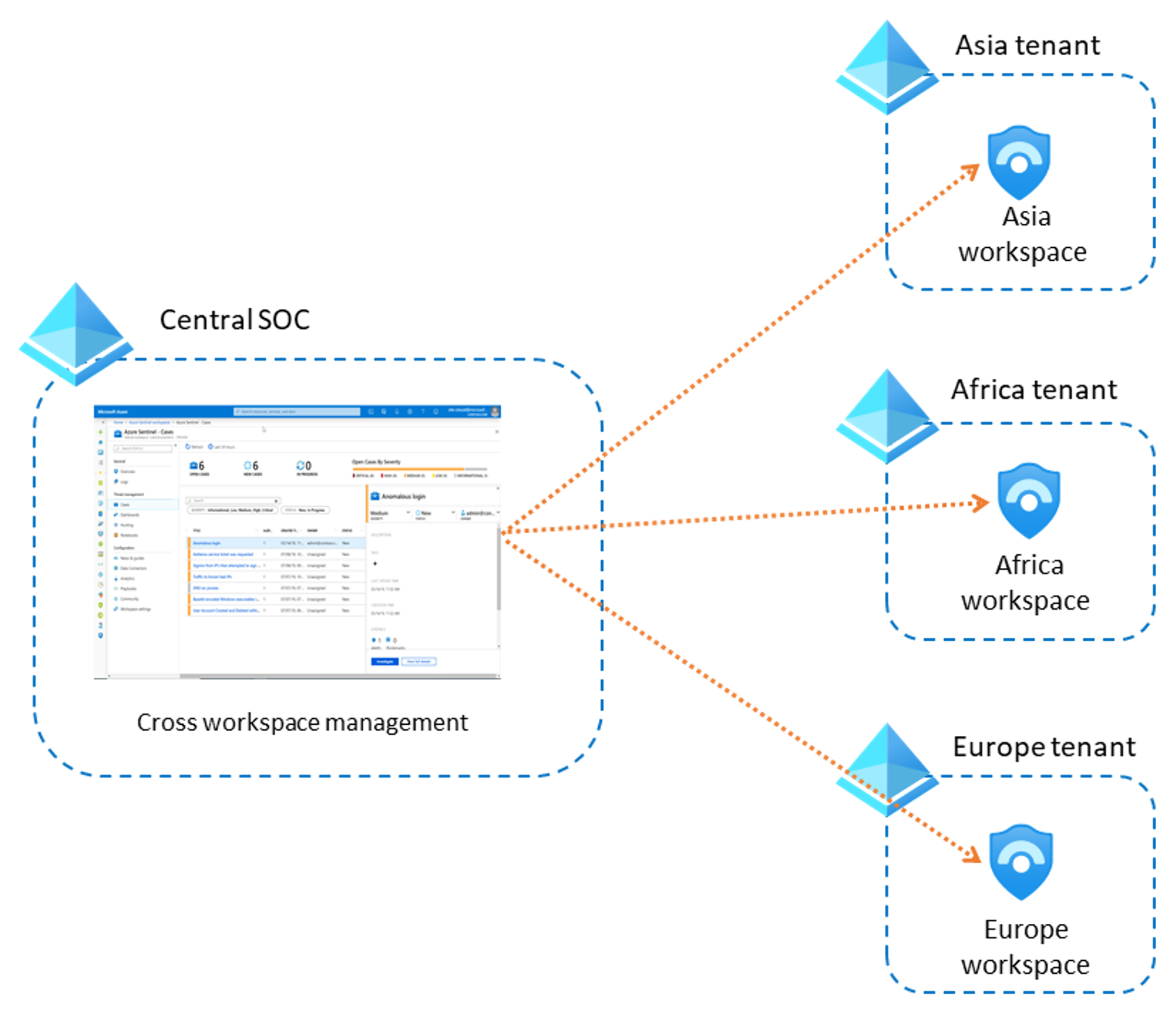

Adventure Works の結果のワークスペース デザインを次の図に示します。これには、設計の簡略化のために重要なログ ソースのみが含まれます。

推奨されるソリューションには、次のものが含まれます。

- テナントごとにMicrosoft Sentinelに対して有効になっている個別の Log Analytics ワークスペースMicrosoft Entra。 各ワークスペースは、すべてのデータ ソースのテナントに関連するデータを収集します。

- 各大陸の SOC チームは、独自のテナント内のワークスペースにのみアクセスでき、テナント境界内で生成されたログにのみ各 SOC チームがアクセスできるようにします。

- 中央の SOC チームは、Azure Lighthouse を使用して、さまざまなMicrosoft Sentinel環境にアクセスして、別のMicrosoft Entra テナントから引き続き運用できます。 他のテナントがない場合でも、中央 SOC チームはAzure Lighthouse を使用してリモート ワークスペースにアクセスできます。

- 中央 SOC チームは、大陸の SOC チームから非表示のままの成果物を格納する必要がある場合、または大陸の SOC チームに関連しない他のデータを取り込みたい場合にも、別のワークスペースを作成できます。

次の手順

この記事では、組織に推奨されるワークスペース デザインのセットを確認しました。