仮想ネットワーク ピアリング

仮想ネットワーク ピアリングを使用すると、Azure で 2 つ以上の Virtual Network をシームレスに接続できます。 仮想ネットワークは、接続において、見かけ上 1 つのネットワークとして機能します。 ピアリングされた仮想ネットワーク内の仮想マシン間のトラフィックには、Microsoft のバックボーンインフラストラクチャが使用されます。 同じネットワーク内の仮想マシン間のトラフィックと同様に、トラフィックは Microsoft のプライベート ネットワークのみを介してルーティングされます。

Azure では、次の種類のピアリングがサポートされています。

仮想ネットワーク ピアリング: 同じ Azure リージョン内の仮想ネットワークを接続します。

グローバル仮想ネットワーク ピアリング: Azure リージョン間で仮想ネットワークを接続します。

ローカルまたはグローバルの仮想ネットワーク ピアリングを使うことには、次のような利点があります。

異なる仮想ネットワーク内のリソース間で、待ち時間の短い広帯域幅の接続が可能である。

ある仮想ネットワーク内のリソースは別の仮想ネットワーク内のリソースとの通信できる。

Azure サブスクリプション、Microsoft Entra テナント、デプロイ モデル、Azure リージョン間で仮想ネットワーク間でデータを転送する機能。

Azure Resource Manager によって作成された仮想ネットワークをピアリングする機能。

Resource Manager を使用して作成された仮想ネットワークを、クラシック デプロイ モデルで作成されたものにピアリングする機能。 Azure のデプロイメント モデルについて詳しくは、Azure のデプロイメント モデルの概要に関する記事をご覧ください。

ピアリングの作成時またはピアリングの作成後に、いずれの仮想ネットワークのリソースにもダウンタイムは発生しない。

ピアリングされた仮想ネットワーク間のネットワーク トラフィックはプライベートである。 仮想ネットワーク間のトラフィックは、Microsoft のバックボーン ネットワーク上で保持されます。 仮想ネットワーク間の通信では、パブリック インターネット、ゲートウェイ、暗号化が必要ありません。

接続

ピアリングされた仮想ネットワークでは、一方の仮想ネットワーク内のリソースが、ピアリングされているもう一方の仮想ネットワーク内のリソースに直接接続できるようになります。

同一リージョンでピアリングされた仮想ネットワーク内の仮想マシン間のネットワーク待ち時間は、単一の仮想ネットワーク内での待ち時間と同じです。 ネットワーク スループットは、仮想マシンに許可された帯域幅を基準としています。許可されている帯域幅は、仮想マシンのサイズに比例するものです。 ピアリング内の帯域幅に関して他の制限は一切ありません。

ピアリングされた仮想ネットワーク内の仮想マシン間のトラフィックは、ゲートウェイやパブリック インターネット経由ではなく、Microsoft のバックボーン インフラストラクチャを通じて直接ルーティングされます。

どちらかの仮想ネットワークにネットワーク セキュリティ グループを適用して、もう一方の仮想ネットワークやサブネットへのアクセスを適宜ブロックすることができます。 仮想ネットワーク ピアリングを構成するときに、仮想ネットワーク間のネットワーク セキュリティ グループの規則を開く、または閉じます。 ピアリングされた仮想ネットワーク間で完全な接続を開く場合、ネットワーク セキュリティ グループを適用して、特定のアクセスをブロック (拒否) することができます。 完全な接続が規定のオプションです。 ネットワーク セキュリティ グループの詳細については、セキュリティ グループに関するページをご覧ください。

ピアリングされている Azure 仮想ネットワークのアドレス空間のサイズを変更する

現在ピアリングされているアドレス空間で、ダウンタイムを発生させずに、ピアリングされている Azure 仮想ネットワークのアドレス空間のサイズを変更することが可能です。 この機能は、ワークロードのスケーリング後に仮想ネットワークのアドレス空間をサイズ変更する必要がある場合に便利です。 アドレス空間のサイズを変更したら、ピアは新しいアドレス空間の変更と同期する必要があります。 サイズ変更は、IPv4 アドレス空間と IPv6 アドレス空間の両方で機能します。

アドレスは以下の方法でサイズ変更できます。

既存のアドレス範囲のアドレス範囲プレフィックスを変更する (たとえば、10.1.0.0/16 を 10.1.0.0/18 に変更する)

仮想ネットワークにアドレス範囲を追加する

仮想ネットワークからアドレス範囲を削除する

テナント間でのアドレス空間のサイズ変更はサポートされています

仮想ネットワーク ピアの同期は、Azure portal または Azure PowerShell を使用して実行できます。 アドレス空間のサイズ変更操作を複数回行ってから同期操作を実行する代わりに、サイズ変更操作を行うたびに同期を実行することをお勧めします。 ピアリングされた仮想ネットワークのアドレス空間を更新する方法については、「ピアリングされた仮想ネットワークのアドレス空間を更新する」を参照してください。

重要

この機能では、更新する仮想ネットワークが以下でピアリングされているシナリオはサポートされません。

- クラシック仮想ネットワーク

サービス チェイニング

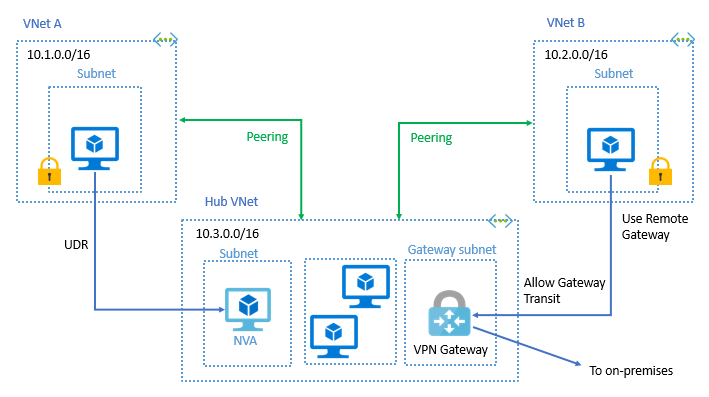

サービス チェイニングを利用すると、一方の仮想ネットワークのトラフィックを、ユーザー定義ルートを介して、ピアリングされたネットワーク内の仮想アプライアンスまたはゲートウェイに向けることができます。

サービス チェイニングを可能にするには、ピアリングされた仮想ネットワーク内の仮想マシンを指し示すユーザー定義ルートを次ホップの IP アドレスとして構成します。 ユーザー定義のルートを仮想ネットワーク ゲートウェイをポイントして、サービス チェーンを有効にすることもできます。

ハブ アンド スポーク型のネットワークを展開することができます。この場合、ハブ仮想ネットワークでインフラストラクチャ コンポーネント (ネットワーク仮想アプライアンスや VPN ゲートウェイなど) をホストします。 すべてのスポーク仮想ネットワークが、ハブ仮想ネットワークとピアリングできるようになります。 トラフィックは、ハブ仮想ネットワークでネットワーク仮想アプライアンスまたは VPN ゲートウェイを経由します。

仮想ネットワーク ピアリングによって、ユーザー定義ルート上の次ホップを、ピアリングされた仮想ネットワーク内の仮想マシンまたは VPN ゲートウェイの IP アドレスにすることができます。 Azure ExpressRoute ゲートウェイを次ホップの種類として指定するユーザー定義のルートを使用して、仮想ネットワーク間をルーティングすることはできません。 ユーザー定義ルートの詳細については、ユーザー定義ルートの概要に関する記事をご覧ください。 ハブとスポークのネットワーク トポロジを作成する方法については、「Azure のハブスポーク ネットワーク トポロジ」を参照してください。

ゲートウェイとオンプレミスの接続

各仮想ネットワークには、ピアリングされた仮想ネットワークも含め、独自のゲートウェイを持つことができます。 仮想ネットワークは、独自のゲートウェイを使用して、オンプレミス ネットワークに接続できます。 ピアリングされた仮想ネットワークであっても、ゲートウェイを使用して仮想ネットワーク間接続を構成できます。

仮想ネットワーク間の接続に両方の方法を構成すると、ピアリング構成を介して仮想ネットワーク間のトラフィックが流れます。 トラフィックは、Azure のバックボーンを使用します。

そのピアリングされた仮想ネットワークのゲートウェイを、オンプレミスのネットワークへのトランジット ポイントとして構成することもできます。 この場合、リモート ゲートウェイを使用する仮想ネットワークが、自身のゲートウェイを持つことはできません。 仮想ネットワークに含めることができるゲートウェイは 1 つだけです。ゲートウェイは、次の図に示すようにローカル ゲートウェイまたはピアリングされた仮想ネットワーク内のリモート ゲートウェイのいずれかである必要があります。

仮想ネットワーク ピアリングとグローバル仮想ネットワーク ピアリングの両方で、ゲートウェイ転送がサポートされます。

異なるデプロイメント モデルを使用して作成された仮想ネットワーク間のゲートウェイ転送がサポートされています。 ゲートウェイは、Resource Manager モデルの仮想ネットワーク内にある必要があります。 ゲートウェイ転送の使用についての詳細は、「仮想ネットワーク ピアリングの VPN ゲートウェイ転送を構成する」をご覧ください。

1 つの Azure ExpressRoute 接続を共有する仮想ネットワークをピアリングする場合、その間のトラフィックはピアリング関係を経由します。 トラフィックは、Azure のバックボーン ネットワークを使用します。 それでも、各仮想ネットワークのローカル ゲートウェイを使用してオンプレミス回線に接続できます。 また、共有ゲートウェイを使用して、オンプレミス接続用の転送を構成することもできます。

トラブルシューティング

仮想ネットワークがピアリングされていることを確認するには、有効なルートを確認します。 仮想ネットワーク内の任意のサブネット内のネットワーク インターフェイスのルートを確認します。 仮想ネットワークのピアリングが存在する場合、仮想ネットワーク内のすべてのサブネットには、ピアリングされている各仮想ネットワークのアドレス空間ごとに、VNet ピアリングという種類の次ホップとのルートがあります。 詳しくは、「仮想マシンのルーティングに関する問題を診断する」をご覧ください。

Azure Network Watcher を使って、ピアリングされた仮想ネットワーク内の仮想マシンへの接続をトラブルシューティングすることもできます。 接続チェックを実行すると、接続元の仮想マシンのネットワーク インターフェイスから接続先の仮想マシンのネットワーク インターフェイスまでのトラフィックのルーティング方法がわかります。 詳細については、「Azure portal を使用した Azure Network Watcher との接続のトラブルシューティング」を参照してください。

また、「仮想ネットワーク ピアリングの問題をトラブルシューティングする」もお試しください。

ピアリングした仮想ネットワークの制約

仮想ネットワークがグローバルにピアリングされている場合のみ、次の制約が適用されます。

仮想ネットワーク内のリソースは、グローバルにピアリングされた仮想ネットワークの Basic Load Balancer (内部またはパブリック) のフロントエンド IP アドレスと通信することはできません。

Basic ロード バランサーを使用する一部のサービスは、グローバルな仮想ネットワーク ピアリングでは動作しません。 詳細については、「グローバル VNet ピアリングとロード バランサーに関連する制約は何ですか?」を参照してください。

詳細については、「要件と制約」を参照してください。 サポートされているピアリングの数の詳細については、「ネットワークの制限」を参照してください。

アクセス許可

仮想ネットワーク ピアリングを作成するために必要なアクセス許可については、アクセス許可に関するページを参照してください。

価格

仮想ネットワーク ピアリング接続を利用するイングレスとエグレス トラフィックには少額の料金が発生します。 詳細については、「Virtual Network の価格」を参照してください。

ゲートウェイ転送は、1 つの仮想ネットワークがピアリングされた仮想ネットワーク内の VPN/ExpressRoute ゲートウェイを活用できるようにするピアリング プロパティです。 ゲートウェイの転送は、クロス プレミスとネットワーク間接続の両方で機能します。 ピアリングされた仮想ネットワークでのゲートウェイ (イングレスまたはエグレス) へのトラフィックには、スポーク仮想ネットワーク (または VPN ゲートウェイを使用しない仮想ネットワーク) で仮想ネットワーク ピアリングの料金が発生します。 VPN gateway の料金については、「VPN Gateway の価格」、ExpressRoute ゲートウェイの料金については、ExpressRoute ゲートウェイの料金についてのページを参照してください。

Note

このドキュメントの以前のバージョンでは、仮想ネットワークのピアリングの料金は、スポーク VNet (または非ゲートウェイ VNet) のゲートウェイ転送には適用されないと規定されていました。 価格ページごとに正確な価格が反映されるようになりました。

次のステップ

2 つの仮想ネットワーク間のピアリングを作成できます。 ネットワークは、同じサブスクリプション、同じサブスクリプション内の異なるデプロイメント モデル、または異なるサブスクリプションに属することができます。 次のいずれかのシナリオのチュートリアルを完了します。

Azure デプロイメント モデル サブスクリプション 両方が Resource Manager 同じ 異なる 一方が Resource Manager、もう一方がクラシック 同じ 異なる ハブとスポークのネットワーク トポロジを作成する方法については、「Azure のハブスポーク ネットワーク トポロジ」を参照してください。

すべての仮想ネットワーク ピアリング設定の詳細については、「仮想ネットワーク ピアリングの作成、変更、削除」を参照してください。

一般的な仮想ネットワーク ピアリングとグローバル仮想ネットワーク ピアリングの質問に対する回答については、「VNet ピアリング」を参照してください。