重要

2025 年 5 月 1 日より、Azure AD B2C は新規のお客様向けに購入できなくなります。 詳細については、FAQ を参照してください。

Azure Active Directory B2C (Azure AD B2C) と、可視性、セキュリティ、ガバナンスを備えた Saviynt Security Manager プラットフォームを統合する方法について説明します。 Saviynt には、アプリケーションのリスクとガバナンス、インフラストラクチャ管理、特権アカウント管理、顧客リスク分析が組み込まれています。

詳細情報: Saviynt for Azure AD B2C

Azure AD B2C ユーザーのアクセス制御の委任された管理を設定するには、次の手順に従います。 Saviynt は、ユーザーが次を使用して Azure AD B2C ユーザーを管理する権限を持っているかどうかを判断します。

- ユーザーが操作を実行できるかどうかを判断するための機能レベルのセキュリティ

- たとえば、ユーザーの作成、ユーザーの更新、ユーザー パスワードのリセットなどです。

- ユーザー管理操作中にユーザー属性を読み取り/書き込みできるかどうかを判断するためのフィールド レベルのセキュリティ

- たとえば、ヘルプ デスク エージェントは電話番号を更新できます。その他の属性は読み取り専用です

- ユーザーが別のユーザーに対して操作を実行できるかどうかを判断するためのデータ レベルのセキュリティ

- たとえば、英国リージョンのヘルプ デスク管理者が英国のユーザーを管理している場合などです。

[前提条件]

開始するには、次のものが必要です。

Azure サブスクリプション

- お持ちでない場合は、Azure 無料アカウントを入手してください

Azure サブスクリプションにリンクされた Azure AD B2C テナント

saviynt.com にアクセスし、お問い合わせページでデモをリクエストしてください

シナリオの説明

Saviynt 統合には、次のコンポーネントが含まれています。

- Azure AD B2C – 顧客のサインアップ、サインイン、プロファイル管理のカスタム制御のためのサービスとしての ID

-

Azure AD B2C の Saviynt – ユーザー ライフ サイクル管理とアクセス ガバナンスの委任された管理のための ID ガバナンス

- Azure AD B2C の Saviynt を参照してください

-

Microsoft Graph API – Saviynt が Azure AD B2C ユーザーとそのアクセスを管理するためのインターフェイス

- Microsoft Graph API の使用に関する説明を参照してください

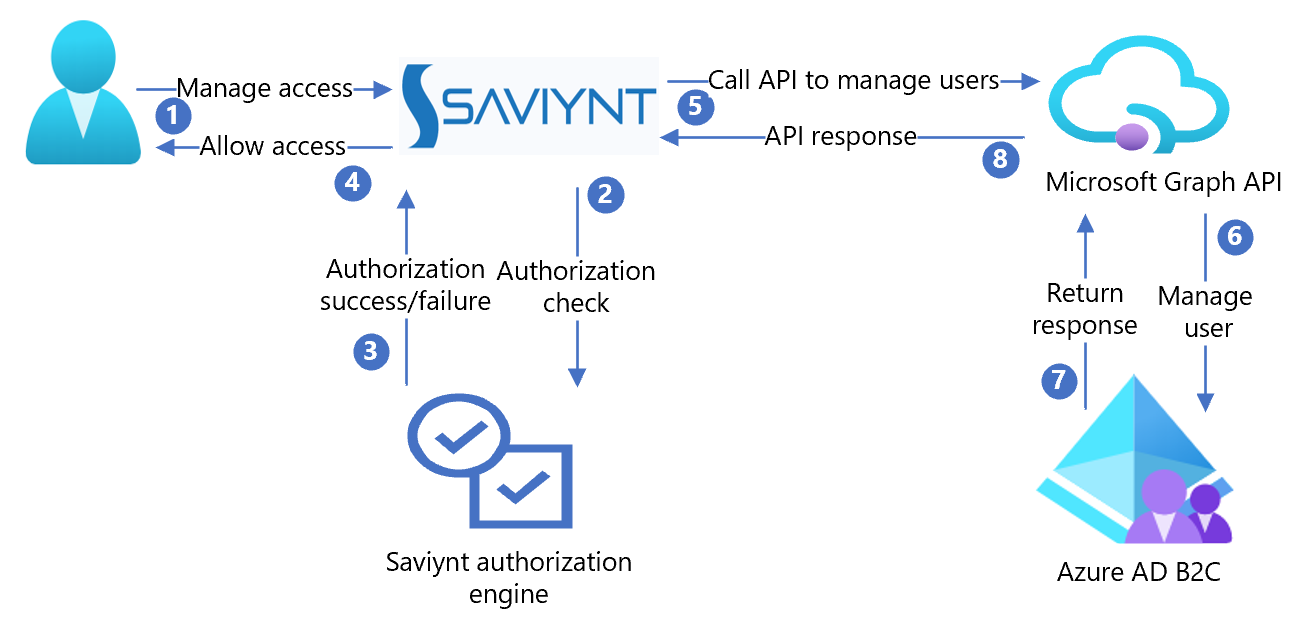

次のアーキテクチャ図は、実装を示しています。

- 委任された管理者が、Saviynt を使用して Azure AD B2C ユーザー操作を開始します。

- Saviynt は、委任された管理者が操作を実行できることを確認します。

- Saviynt は、承認の成功または失敗の応答を送信します。

- Saviynt を使用すると、委任された管理者が操作を実行できます。

- Saviynt は、ユーザー属性を使用して Microsoft Graph API を呼び出して、Azure AD B2C でユーザーを管理します。

- Microsoft Graph API は、Azure AD B2C でユーザーを作成、更新、または削除します。

- Azure AD B2C は成功または失敗の応答を送信します。

- Microsoft Graph API は、応答を Saviynt に返します。

Saviynt アカウントを作成し、委任されたポリシーを作成する

- Saviynt アカウントを作成します。 始めるには、saviynt.com お問い合わせ にアクセスしてください。

- 委任された管理ポリシーを作成します。

- 委任された管理者ロールをユーザーに割り当てます。

注

サービス プリンシパル名 (SPN) を Saviynt EIC システムと統合するには、ユーザー管理者ロールが必要です。

Saviynt を使用して Azure AD B2C を構成する

次の手順に従って、アプリケーションの作成、ユーザーの削除などを行います。

Saviynt 用の Microsoft Entra アプリケーションを作成する

次の手順では、Azure AD B2C テナントでディレクトリを使用します。

Azure portal にサインインします。

ポータルのツール バーで、[ ディレクトリとサブスクリプション] を選択します。

ポータルの 設定の [ディレクトリとサブスクリプション ] ページの [ディレクトリ名 ] 一覧で、Azure AD B2C ディレクトリを見つけます。

[ 切り替え] を選択します。

Azure portal で、 Azure AD B2C を検索して選択します。

[アプリの登録]>[新しい登録] の順に選びます。

アプリケーション名を入力します。 たとえば、Saviynt です。

を選択してを作成します。

API アクセス許可に移動します。

[+ アクセス許可の追加] を選択します。

[API のアクセス許可の要求] ページが表示されます。

[Microsoft API] タブを選択します。

一般的に使用される Microsoft API として Microsoft Graph を選択します。

次のページに移動します。

[アプリケーションのアクセス許可] を選択します。

[ ディレクトリ] を選択します。

[Directory.Read.All] チェック ボックスと [Directory.ReadWrite.All] チェック ボックスをオンにします。

アクセス許可の追加 を選択します。

アクセス許可を確認します。

[ 既定のディレクトリに管理者の同意を付与する] を選択します。

保存 を選択します。

[証明書とシークレット] に移動します。

[ + クライアント シークレットの追加] を選択します。

クライアント シークレットの説明を入力します。

有効期限オプションを選択します。

[] を選択し、[] を追加します。

[クライアント シークレット] セクションにシークレット キーが表示されます。 後で使用するためにクライアント シークレットを保存します。

[概要] に移動します。

クライアント ID とテナント ID をコピーします。

テナント ID、クライアント ID、およびクライアント シークレットを保存して、セットアップを完了します。

Saviynt でユーザーを削除できるようにする

Saviynt で Azure AD B2C でユーザー削除操作を実行できるようにします。

詳細情報: Microsoft Entra ID のアプリケーション およびサービス プリンシパル オブジェクト

- 最新バージョンの Microsoft Graph PowerShell モジュールを Windows ワークステーションまたはサーバーにインストールします。

詳細については、Microsoft Graph PowerShell のドキュメントを参照してください。

- PowerShell モジュールに接続し、次のコマンドを実行します。

Connect-MgGraph #Enter Admin credentials of the Azure portal

$webApp = Get-MgServicePrincipal –AppPrincipalId “<ClientId of Azure AD Application>”

New-MgDirectoryRoleMemberByRef -RoleName "Company Administrator" -RoleMemberType ServicePrincipal -RoleMemberObjectId $webApp.ObjectId

ソリューションをテストする

Saviynt アプリケーション テナントを参照し、ユーザーのライフサイクル管理とアクセス ガバナンスのユース ケースをテストします。