Microsoft Entra ID では、多岐にわたるサインイン シナリオをサポートできるよう、さまざまな認証方法を使用できます。 使用可能なオプションの概要については、「 Microsoft Entra ID の認証方法」を参照してください。 管理者は、ユーザー エクスペリエンスとセキュリティの目標に合わせて、各手法を具体的に構成できます。 このトピックでは、Microsoft Entra ID の認証方法を管理する方法と、構成オプションがユーザーのサインインおよびパスワードのリセットのシナリオにどのように影響するかについて説明します。

認証方法ポリシー

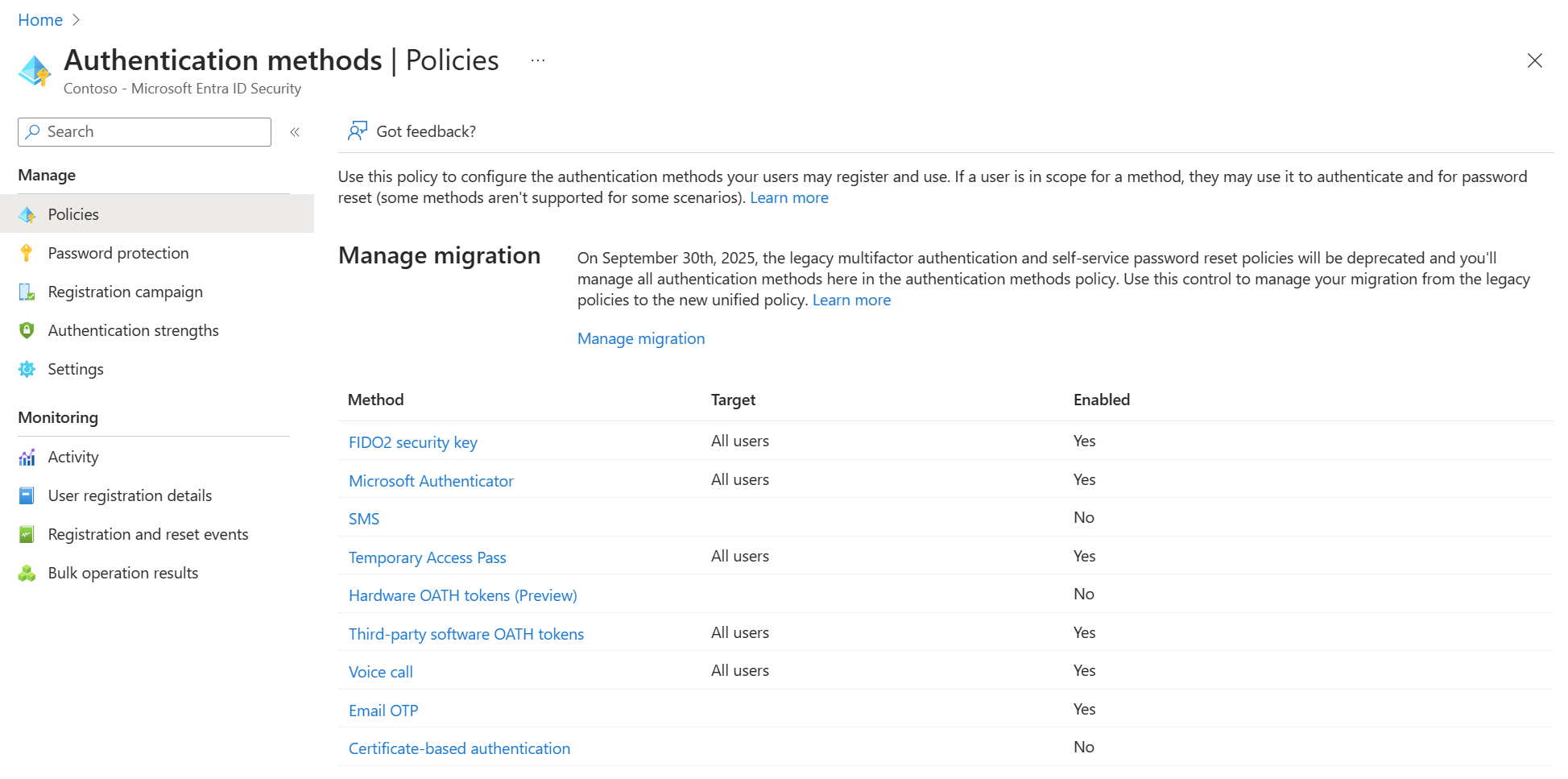

認証方法ポリシーは、パスワードレス認証のような最新の方法を含む、認証方法を管理するための推奨方法です。 認証ポリシー管理者は、 このポリシーを編集して、すべてのユーザーまたは特定のグループの認証方法を有効にすることができます。

認証方法ポリシーで有効にした方法は、通常、認証とパスワード リセットの両方のシナリオで、Microsoft Entra ID の任意の場所で使用できます。 ただし、FIDO2 や Windows Hello for Business など、もともと認証での使用に限定されるメソッドや、セキュリティの質問など、パスワード リセットでの使用に限定されるメソッドは例外です。 特定の認証シナリオで使用できる方法をより詳細に制御する場合は、 認証強度 機能の使用を検討してください。

ほとんどのメソッドには、そのメソッドの使用方法をより正確に制御するための構成パラメーターもあります。 たとえば、 音声通話を有効にした場合、携帯電話に加えて会社の電話を使用できるかどうかを指定することもできます。

あるいは、Microsoft Authenticator によるパスワードレス認証を有効にするとします。 ユーザーのサインイン場所や、サインインしているアプリの名前を表示するなどの追加パラメーターを設定できます。 これらのオプションは、ユーザーがサインインするときにより多くのコンテキストを提供し、誤った MFA の承認を防ぐのに役立ちます。

認証方法ポリシーを管理するには、少なくとも認証ポリシー管理者として Microsoft Entra 管理センターにサインインし、Entra ID>Authentication メソッド>Policies を参照します。

統合された登録エクスペリエンスのみが認証方法ポリシーを認識します。 認証方法ポリシーのスコープ内にあるが、統合された登録エクスペリエンスではないユーザーには、登録する正しい方法が表示されません。

レガシ MFA と SSPR ポリシー

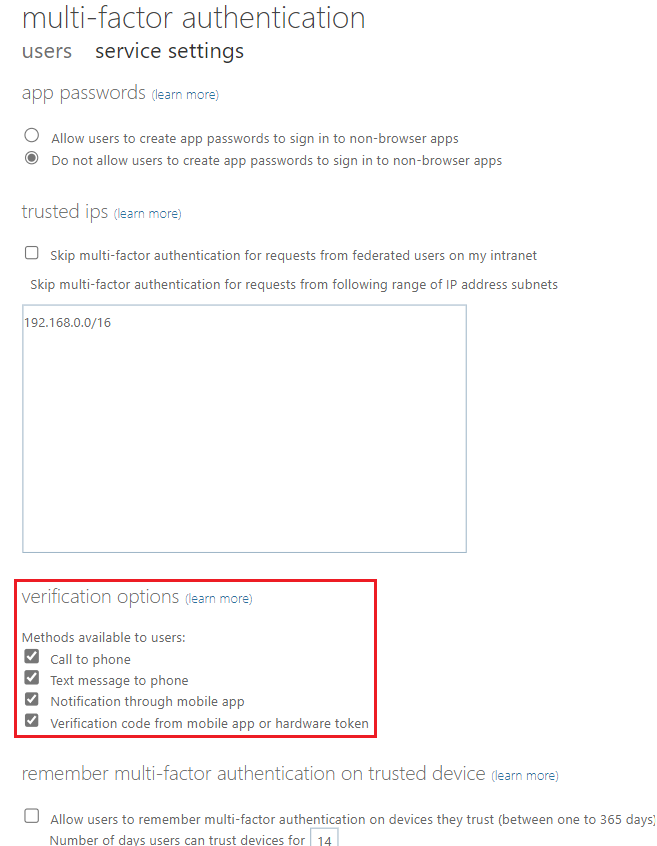

多要素認証設定とパスワード リセット設定にある他の 2 つのポリシーは、テナント内のすべてのユーザーに対して一部の認証方法を管理する従来の方法を提供します。 有効にした認証方法を使うユーザーや、その方法をどのように使用できるかを制御することはできません。

重要

2023 年 3 月に、レガシ多要素認証とセルフサービス パスワード リセット (SSPR) ポリシーでの認証方法の管理の廃止を発表しました。 2025 年 9 月 30 日より、これらのレガシ MFA および SSPR ポリシーでは認証方法を管理できません。 顧客には、手動移行制御を使用して、非推奨となる日までに認証方法ポリシーに移行することをお勧めします。

従来の MFA ポリシーを管理するには、Entra ID>多要素認証>開始>構成>追加のクラウドベースの多要素認証設定に移動します。

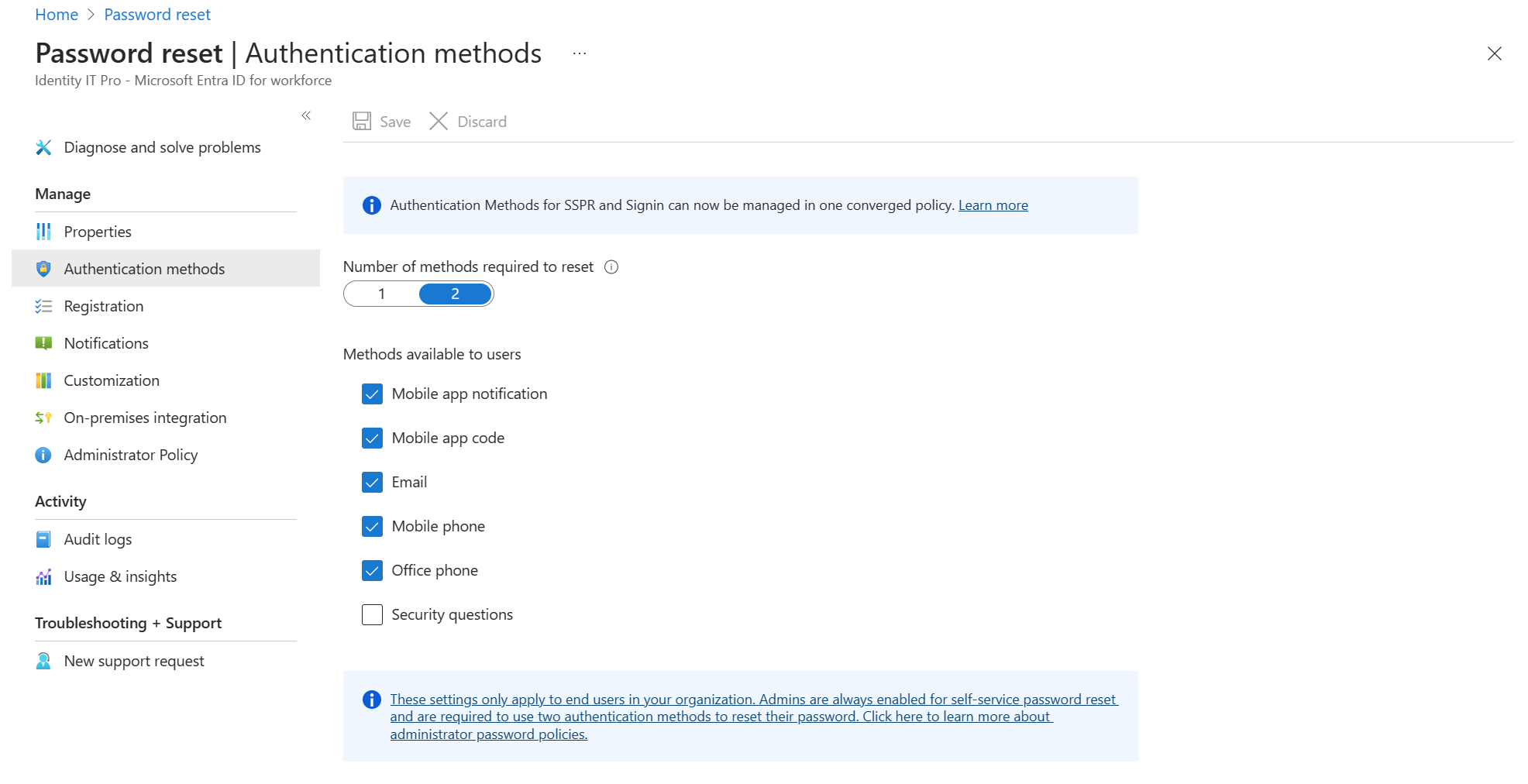

セルフサービス パスワード リセット (SSPR) の認証方法を管理するには、 Entra ID>Password reset>Authentication メソッドを参照します。 このポリシーの [携帯電話 ] オプションを使用すると、音声通話またはテキスト メッセージを携帯電話に送信できます。 Office 電話オプションでは、音声通話のみが許可されます。

ポリシーの連動について

設定はポリシー間で同期されないため、管理者は各ポリシーを個別に管理できます。 Microsoft Entra ID は、すべてのポリシーの設定を尊重するため、 任意 のポリシーで認証方法を有効にしたユーザーは、その方法を登録して使用できます。 ユーザーがある方法を使用できないようにするには、すべてのポリシーでそれを無効にする必要があります。

会計グループに所属するユーザーが、Microsoft Authenticator を登録する例を見てみましょう。 登録プロセスでは、まず認証方法ポリシーを確認します。 会計グループが Microsoft Authenticator に対して有効な場合、ユーザーはそれを登録できます。

そうでない場合、登録プロセスはレガシ MFA ポリシーを確認します。 このポリシーでは、これらの設定のいずれかが MFA に対して有効になっていれば、どのユーザーも Microsoft Authenticator を登録できます。

- モバイル アプリを使用した通知

- モバイル アプリまたはハードウェア トークンからの確認コード

ユーザーがこれらのポリシーのいずれかに基づいて Microsoft Authenticator を登録できない場合、登録プロセスではレガシ SSPR ポリシーが確認されます。 このポリシーでも、ユーザーが SSPR に対して有効になっており、これらの設定のいずれかが有効な場合、ユーザーは Microsoft Authenticator を登録できます。

- モバイル アプリの通知

- モバイル アプリ コード

SSPR の 携帯電話 に対して有効になっているユーザーの場合、ポリシー間の独立した制御がサインイン動作に影響する可能性があります。 他のポリシーにテキスト メッセージと音声通話用の個別のオプションがある場合、SSPR の 携帯電話 では両方のオプションが有効になります。 その結果、SSPR に 携帯電話 を使用するすべてのユーザーは、他のポリシーで音声通話が許可されていない場合でも、パスワードリセットのために音声通話を使用できます。

同様に、グループに対して 音声通話 を有効にしたとします。 有効にした後、グループのメンバーでないユーザーでも音声通話でサインインできることに気づきます。 この場合、これらのユーザーは、従来の SSPR ポリシーで 携帯電話 に対して有効になっている可能性があります。または、従来の MFA ポリシーで 電話を呼び出 す可能性があります。

ポリシー間の移行

認証方法ポリシーには、すべての認証方法の統合管理への移行ガイドが用意されています。 ポリシーの対象が意図したユーザーグループ、またはすべてのユーザーである場合、すべての希望するメソッドを「認証方法」ポリシーで有効にすることができます。 認証方法移行ガイドでは、MFAとSSPRに関する現在のポリシー設定を監査する手順を自動化し、それらを認証方法ポリシーに統合します。 Microsoft Entra 管理センターからガイドにアクセスするには、Entra ID>Authentication メソッド>Policies を参照します。

![ウィザードのエントリ ポイントが強調表示されている [認証方法ポリシー] ブレードのスクリーンショット。](media/how-to-authentication-methods-manage/wizard-entry-point.png)

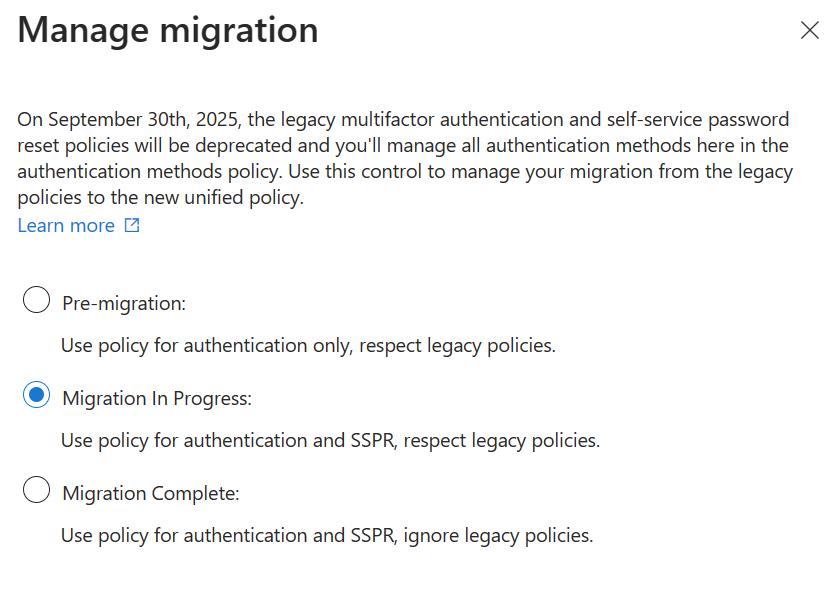

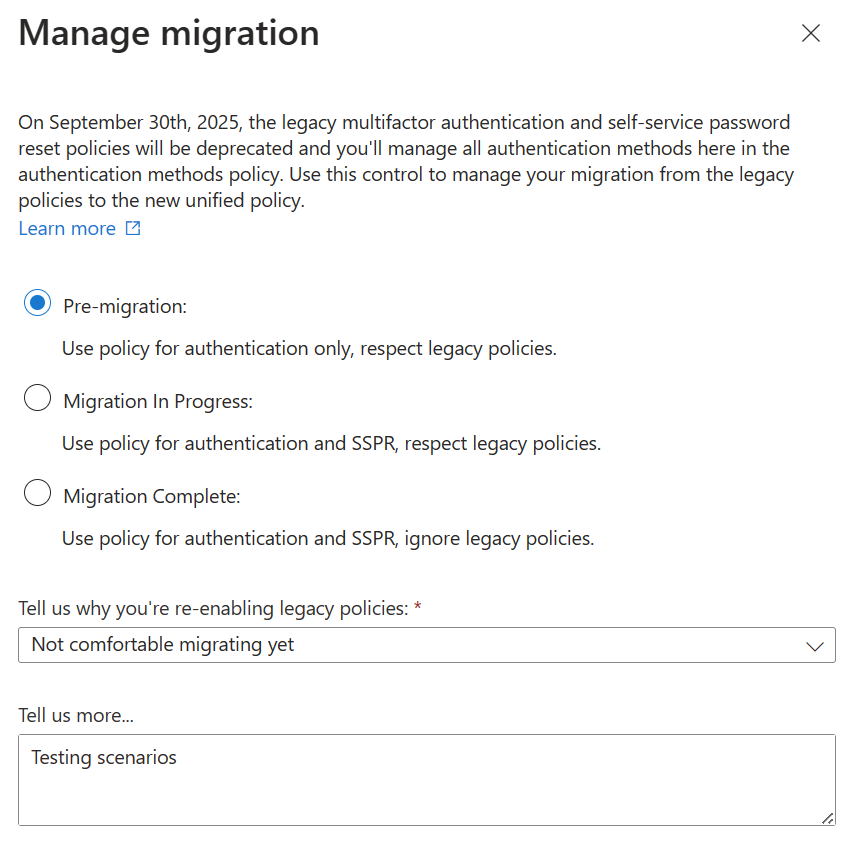

ポリシー設定を手動で移行もできます。 移行には、自分のペースで進められ、移行中のサインインまたは SSPR の問題を回避するための 三つの設定があります。

移行が完了したら、従来の MFA ポリシーと SSPR ポリシーのメソッドを無効にできます。 サインインと SSPR の両方の認証方法のコントロールを 1 か所に集中でき、レガシ MFA と SSPR のポリシーは無効にします。

注

セキュリティの質問は、現在、レガシ SSPR ポリシーを使用することでのみ有効にすることができます。 秘密の質問を使用していて、それらを無効にしたくない場合は、移行コントロールが使用可能になるまで、レガシ SSPR ポリシーで秘密の質問を有効にしておく必要があります。 認証方法の残りの部分を移行し、レガシ SSPR ポリシーでセキュリティの質問を管理し続けることができます。

移行オプションを表示するには、認証方法ポリシーを開き、[ 移行の管理] をクリックします。

各オプションの説明を次の表に示します。

| オプション | 説明 |

|---|---|

| 移行前 | 認証方法ポリシーは、認証にのみ使用されます。 レガシ ポリシー設定は維持されます。 |

| 移行が進行中 | 認証方法ポリシーは、認証と SSPR に使用されます。 レガシ ポリシー設定は維持されます。 |

| 移行の完了 | 認証方法ポリシーのみが、認証と SSPR に使用されます。 レガシ ポリシー設定は無視されます。 |

テナントは、そのテナントの現在の状態に応じて、既定で [移行前] または [移行が進行中] のいずれかに設定されます。 "移行前" で開始する場合は、任意の状態にいつでも移動できます。 移行中に移行を開始した場合は、いつでも移行中と移行完了の間を移動できますが、移行前への移行は許可されません。 [移行の完了] に移行した後、以前の状態にロールバックすることを選んだ場合、製品のパフォーマンスを評価するために、その理由をお客様に確認します。

注

すべての認証方法が完全に移行された後も、レガシ SSPR ポリシーの次の要素はアクティブなままになります。

- 制御 をリセットするために必要な方法の数 : 管理者は、ユーザーが SSPR を実行する前に確認する必要がある認証方法の数を変更し続けることができます。

- SSPR 管理者ポリシー: 管理者は、レガシ SSPR 管理者ポリシーに一覧表示されている方法、または認証方法ポリシーで使用できるようになっている方法を引き続き登録および使用できます。

将来、これらの機能はどちらも認証方法ポリシーと統合される予定です。

既知の問題と制限事項

最近の更新で、個々のユーザーをターゲットにする機能が削除されました。 過去にターゲットとされていたユーザーはポリシー内に残りますが、ターゲットとされるグループにそれらを移動することをお勧めします。

認証方法ポリシーまたは登録キャンペーンに多数のグループが含まれている場合、認証方法の登録が失敗する可能性があります。 認証方法ごとに複数のグループを 1 つのグループに統合することをお勧めします。 統合中にユーザーの登録を維持するには、同じ操作内で新しいグループを追加して現在のグループを削除します。

注

多数のグループを対象とし、ポリシー サイズが 20 KB を超える場合、認証方法ポリシーに更新を保存できない場合があります。 この制限を回避するには、ターゲット グループを可能な限り統合します。

ユーザーが使用できるメソッドと使用できないメソッド

管理者は、Microsoft Entra 管理センターでユーザー認証方法を表示できます。 使用可能なメソッドが最初に一覧表示され、その後に使用できないメソッドが続きます。

各認証方法は、さまざまな理由で使用できなくなる可能性があります。 たとえば、一時アクセス パスの有効期限が切れたり、FIDO2 セキュリティ キーが構成証明に失敗したりする場合があります。 ポータルが更新され、メソッドが使用できない理由が説明されます。

[多要素認証の再登録を要求する] のために使用できなくなった認証方法もここに表示されます。