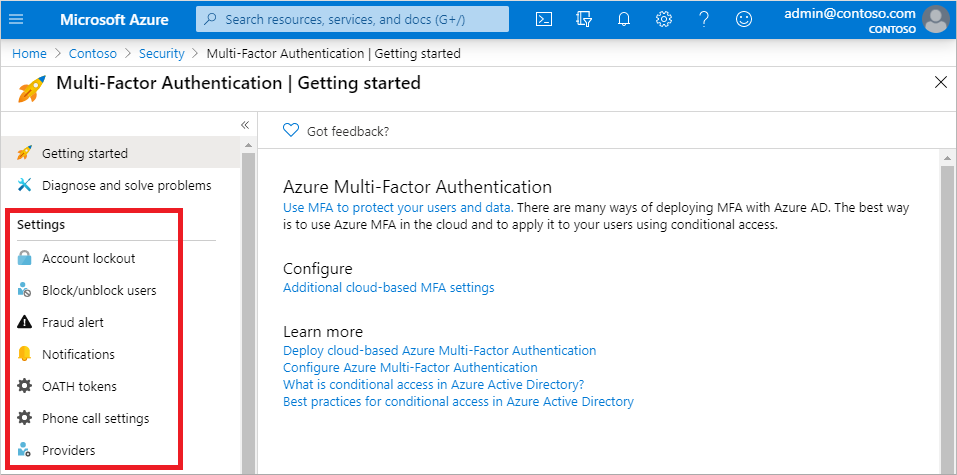

Microsoft Entra 多要素認証の設定を構成する

Microsoft Entra 多要素認証 (MFA) のエンドユーザー エクスペリエンスをカスタマイズするには、アカウント ロックアウトのしきい値や、不正アクセスのアラートと通知などの設定のオプションを構成できます。

Microsoft Entra MFA の次の設定を使用できます。

| 機能 | 説明 |

|---|---|

| アカウント ロックアウト (MFA サーバーのみ) | 連続して拒否された認証試行が多すぎる場合に、Microsoft Entra MFA を使用しないようにアカウントを一時的にロックします。 この機能は、MFA Server を使用して認証のために PIN を入力するユーザーにのみ適用されます。 |

| ユーザーのブロック/ブロック解除 | 特定のユーザーを、Microsoft Entra MFA 要求を受信できないようにブロックします。 ブロックされているユーザーを認証しようとすると、自動的に拒否されます。 ユーザーは、ブロックされた時点から 90 日間、MFA を求められません |

| 不正アクセスのアラート | ユーザーが不正な確認要求を通報できるようにする設定を構成します。 |

| 疑わしいアクティビティの報告 | ユーザーが不正な確認要求を通報できるようにする設定を構成します。 |

| 通知 | MFA サーバーからのイベントの通知を有効にします。 |

| OATH トークン | クラウドベースの Microsoft Entra MFA 環境で、ユーザーの OATH トークンを管理するために使われます。 |

| 電話の設定 | クラウド環境とオンプレミス環境の電話と案内メッセージに関連する設定を構成します。 |

| プロバイダー | アカウントに関連付けた既存の認証プロバイダーが表示されます。 2018 年 9 月 1 日より、新しいプロバイダーの追加は無効になっています。 |

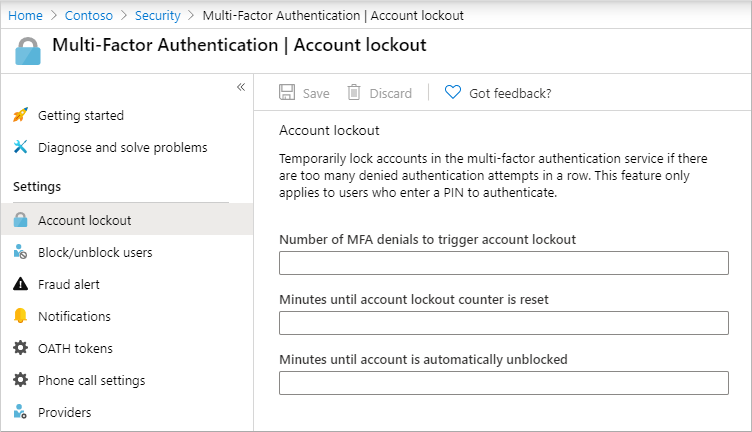

アカウント ロックアウト (MFA サーバーのみ)

注意

アカウント ロックアウトは、オンプレミスの MFA Server を使用してサインインするユーザーにのみ影響します。

攻撃の一部としての MFA の試行が繰り返されないようにするために、アカウント ロックアウトの設定では、アカウントが一定の期間ロックアウトされるまでに許可する試行の失敗回数を指定できます。 アカウント ロックアウトの設定は、オンプレミスの MFA Server を使用して、MFA プロンプトに PIN コードが入力された場合にのみ適用されます。

次の設定を使用できます。

- アカウント ロックアウトがトリガーされる MFA の拒否回数

- アカウント ロックアウトのカウンターがリセットされるまでの時間 (分)

- アカウントのブロックが自動的に解除されるまでの時間 (分)

アカウント ロックアウトの設定を構成するには、次のステップを完了します。

少なくとも認証ポリシー管理者として Microsoft Entra 管理センターにサインインします。

[保護]>[多要素認証]>[アカウント ロックアウト] の順に移動します。 [多要素認証] を表示するには、[さらに表示] をクリックすることが必要な場合があります。

お使いの環境の値を入力し、[保存] を選択します。

ユーザーのブロックおよびブロック解除

ユーザーがデバイスをなくしたり盗まれたりした場合は、関連付けられているアカウントでの Microsoft Entra MFA の試みをブロックできます。 ブロックされているユーザーに対する Microsoft Entra MFA の試みは、自動的に拒否されます。 ユーザーは、ブロックされた時点から 90 日間、MFA を求められません。

ユーザーのブロック

ユーザーをブロックするには、次のステップを完了します。

- [保護]、[多要素認証]、[ユーザーのブロック/ブロック解除] の順に移動します。

- [追加] を選択してユーザーをブロックします。

- ブロックされるユーザーのユーザー名を

username@domain.comの形式で入力し、[理由] ボックスにコメン トを入力します。 - [OK] を選択して、ユーザーをブロックします。

ユーザーのブロック解除

ユーザーのブロックを解除するには、次の手順を実行します。

- [保護]、[多要素認証]、[ユーザーのブロック/ブロック解除] に移動します。

- ユーザーの横にある [アクション] 列で [ブロック解除] を選択します。

- [ブロックを解除する理由] ボックスにコメントを入力します。

- [OK] を選択して、ユーザーのブロックを解除します。

不正アクセスのアラート

不正アクセスのアラート機能を使うと、ユーザーは自分のリソースへの不正アクセスの試みを報告できます。 不明または疑わしい MFA プロンプトを受け取った場合、ユーザーは Microsoft Authenticator アプリを使用するか、または電話で不正アクセスの試行を通報できます。

Microsoft は、不正アクセスのアラートではなく、リスク駆動型の修復、より優れたレポート機能、最小特権の管理のために ID 保護と統合されている疑わしいアクティビティのレポートを使うことをお勧めします。

次の不正アクセスのアラート構成オプションを使用できます。

不正を通報するユーザーを自動的にブロックする。 ユーザーが不正アクセスを報告した場合、そのユーザー アカウントに対する Microsoft Entra 多要素認証の試行は、90 日間、または管理者がアカウントのブロックを解除するまで、ブロックされます。 管理者はサインイン レポートを使用してサインインを確認し、将来の不正アクセスを防止するための適切なアクションを実行できます。 その後、管理者はそのユーザーのアカウントのブロックを解除できます。

案内メッセージ中に入力する不正アクセス通報コード。 ユーザーは、多要素認証を実行する電話を受けた場合、通常、# を押してサインインを確認します。 不正アクセスを通報する場合は、# を押す前にコードを入力します。 このコードは、既定では 0 ですが、カスタマイズすることができます。 自動ブロックが有効になっている場合、ユーザーは 0# を押して不正行為を報告した後、1 キーを押してアカウントのブロックを確認する必要があります。

Note

Microsoft の既定の音声案内では、不正アクセスのアラートを送信するには 0# を押すようにユーザーに指示します。 0 以外のコードを使用する場合は、ユーザーに適切な指示を行う独自のカスタム音声案内を記録し、アップロードする必要があります。

不正アクセスのアラートを有効にして構成するには、次の手順を実行します。

- 少なくとも認証ポリシー管理者として Microsoft Entra 管理センターにサインインします。

- [保護]>[多要素認証]>[不正アクセスのアラート] に移動します。

- [ユーザーが不正アクセスを通報できるようにする] をオンに設定します。

- [不正を通報するユーザーを自動的にブロックする] または [案内メッセージ後に入力する不正アクセス通報コード] 設定を必要に応じて構成します。

- [保存] を選択します。

疑わしいアクティビティの報告

MFA 不正アクセスのアラートの更新された機能である疑わしいアクティビティの報告が使用可能になりました。 不明または疑わしい MFA プロンプトを受け取った場合、ユーザーは Microsoft Authenticator を使用するか、または電話で不正アクセスの試行を通報できます。 これらのアラートは Identity Protection と統合され、より包括的なカバレッジと機能を実現します。

MFA プロンプトを疑わしいと報告するユーザーは、[高いユーザー リスク] に設定されます。 管理者は、リスクベースのポリシーを使用して、これらのユーザーのアクセスを制限したり、ユーザーが自分で問題を修復するためのセルフサービス パスワード リセット (SSPR) を有効にしたりすることができます。 以前に不正アクセスのアラートの自動ブロック機能を使っていて、リスクベースのポリシーに Microsoft Entra ID P2 ライセンスがない場合は、リスク検出イベントを使って、影響を受けるユーザーを特定して無効にし、サインインを自動的に防止できます。 リスクベースのポリシーの使用の詳細については、「リスクベースのアクセス ポリシー」を参照してください。

認証方法の設定から疑わしいアクティビティの報告を有効にするには:

- 少なくとも認証ポリシー管理者として Microsoft Entra 管理センターにサインインします。

- [保護]>[認証方法]>[設定] の順に進みます。

- [疑わしいアクティビティの報告] を [有効] に設定します。 Microsoft マネージドを選択した場合、この機能は無効のままです。 Microsoft マネージドの値の詳細については、「Microsoft Entra ID の認証方法の保護」を参照してください。

- [すべてのユーザー] または特定のグループを選択します。

- テナントのカスタムあいさつ文もアップロードする場合は、[レポーティング コード] を選択します。 レポーティング コードは、疑わしいアクティビティを報告するためにユーザーが電話に入力する数字です。 レポーティング コードは、認証ポリシー管理者によってカスタムあいさつ文もアップロードされた場合にのみ適用されます。 それ以外の場合、ポリシーで指定された値に関係なく、既定のコードは 0 です。

- [保存] をクリックします。

Note

[疑わしいアクティビティの報告] を有効にし、テナントでカスタム音声レポート番号が構成されているのと並行して [不正通知] が有効な状態で、カスタム音声レポート値を指定した場合は、[不正アクセスのアラート] の代わりに [疑わしいアクティビティの報告] 値が使用されます。

疑わしいアクティビティに関するイベントを表示する

ユーザーが MFA プロンプトを疑わしいと報告すると、イベントがサイン イン レポート (ユーザーによって拒否されたサインインとして)、監査ログ、およびリスク検出レポートに表示されます。

リスク検出レポートを表示するには、[保護]、[Identity Protection]、[Iリスク検出] の順に選択します。 リスク イベントは、標準のリスク検出レポートの一部であり、検出の種類 [ユーザーからの疑わしいアクティビティの報告]、リスク レベル [高]、ソース [エンド ユーザーが報告されました] として表示されます。

サインイン レポートで不正アクセスの通報を確認するには、[ID]、>[監視と正常性]、>[サインイン ログ]、>[認証の詳細] の順に選択します。 不正レポートは標準の Microsoft Entra サインイン レポートに含まれており、[結果の詳細] に MFA 拒否、不正コードが入力された として表示されます。

監査ログで不正アクセスの通報を確認するには、[ID]、>[監視と正常性]、>[監査ログ] の順に選択します。 不正アクセス レポートは、不正アクセス レポートのテナント レベルの設定に基づいて、 [Fraud reported - user is blocked for MFA](不正アクセスが通報されました - ユーザーは MFA に対してブロックされました) または [Fraud reported - no action taken](不正アクセスが通報されました - アクションは実行されませんでした) のアクティビティの種類の下に表示されます。

Note

ユーザーがパスワードレス認証を実行しても、ユーザーは高リスクとして報告されません。

疑わしいアクティビティに関するイベントを管理する

ユーザーがプロンプトを疑わしいと報告したら、リスクを調査し、Identity Protection を使用して修復する必要があります。

疑わしいアクティビティの報告と不正アクセスのアラート

疑わしいアクティビティの報告と、従来の不正アクセスのアラートの実装は並列で動作できます。 対象となるテスト グループで疑わしいアクティビティの報告の使用を開始する一方で、テナント全体で不正アクセスのアラート機能を維持できます。

自動ブロックで不正アクセスのアラートが有効になっていて、疑わしいアクティビティの報告が有効になっている場合、ユーザーはブロックリストに追加され、構成されている他のポリシーに対して高リスクかつ対象であると設定されます。 これらのユーザーはブロックリストから削除し、リスクを修復して MFA でサインインできるようにする必要があります。

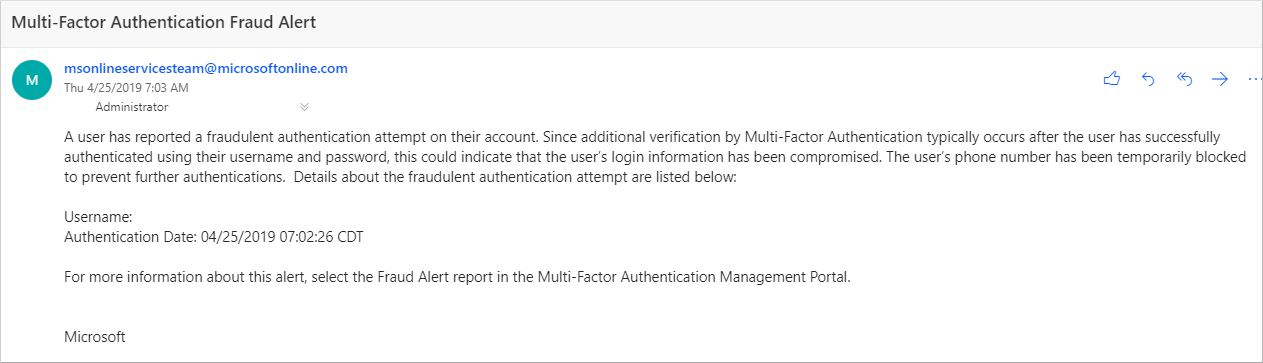

Notifications

ユーザーが不正アクセスのアラートを通報するとメールで通知が送信されるように Microsoft Entra ID を構成できます。 ユーザーのアカウントの資格情報が漏えいした可能性があるため、通常、これらの通知は、ID 管理者に送信されます。 次の例は、不正アクセスのアラート通知の電子メールの内容を示しています。

不正アクセスのアラート通知を構成するには:

- [保護]>[多要素認証]>[通知] に移動します。

- 通知の送信先のメール アドレスを入力します。

- 既存のメール アドレスを削除するには、メール アドレスの横にある [...] を選択し、[削除] を選択します。

- [保存] を選択します。

OATH トークン

Microsoft Entra ID では、30 秒または 60 秒ごとにコードを更新する OATH-TOTP SHA-1 トークンの使用をサポートしています。 これらのトークンは、選択したベンダーから購入できます。

OATH TOTP ハードウェア トークンには、通常、トークンで事前にプログラミングされた秘密鍵 (シード) が付属しています。 これらのキーは、次の手順に従って Microsoft Entra ID に入力する必要があります。 秘密鍵は 128 文字に制限されていて、すべてのトークンと互換性があるとは限りません。 秘密キーには a-z または A-Z の文字と 1-7 の数字のみを含めることができます。 Base32 でエンコードする必要があります。

再シードできるプログラミング可能な OATH TOTP ハードウェア トークンは、ソフトウェア トークンのセットアップ フローで Microsoft Entra ID に設定することもできます。

OATH ハードウェア トークンはパブリック プレビュー段階でサポートされています。 詳細については、「Microsoft Azure プレビューの追加使用条件」を参照してください。

![[OATH トークン] セクションを示すスクリーンショット。](media/concept-authentication-methods/oath-tokens.png)

トークンを取得した後は、コンマ区切り値 (CSV) ファイル形式でアップロードする必要があります。 次の例に示すように、UPN、シリアル番号、秘密鍵、期間、製造元、モデルを含めてください。

upn,serial number,secret key,time interval,manufacturer,model

Helga@contoso.com,1234567,1234567abcdef1234567abcdef,60,Contoso,HardwareKey

Note

CSV ファイルにヘッダー行が含まれていることを確認します。

全体管理者として [Microsoft Entra 管理センター] にサインインし、[保護]>[多要素認証]>[OATH トークン] に移動して、CSV ファイルをアップロードします。

CSV ファイルのサイズによって異なりますが、この処理には数分間かかることがあります。 [最新の情報に更新] を選択して、状態を取得します。 ファイルにエラーがある場合、それが一覧表示された CSV ファイルをダウンロードできます。 ダウンロードした CSV ファイル内のフィールド名は、アップロードされたバージョンとは異なります。

すべてのエラーに対処したら、管理者は各キーをアクティブにすることができます。トークンの [アクティブ化] を選択し、トークンに表示されている OTP を入力します。

ユーザーは、最大 5 つの OATH ハードウェア トークンまたはいつでも使用されるように構成された認証アプリケーション (Microsoft Authenticator アプリなど) を組み合わせることもできます。

重要

各トークンを 1 人のユーザーのみに割り当てるようにしてください。 今後、セキュリティ リスクを防ぐために、複数のユーザーに 1 つのトークンを割り当てるサポートが停止されます。

電話の設定

ユーザーが MFA プロンプトの電話を受ける場合は、発信者番号や音声案内など、ユーザーのエクスペリエンスを構成できます。

北米では、MFA 発信者番号を構成していない場合、Microsoft からの音声通話は次の番号から発信されます。 迷惑メール フィルターを使用しているユーザーは、これらの番号を除外する必要があります。

既定値: +1 (855) 330-8653

次の表に、さまざまな国のその他の数値を示します。

| 国/地域 | 番号 |

|---|---|

| オーストリア | +43 6703062076 |

| バングラデシュ | +880 9604606026 |

| クロアチア | +385 15507766 |

| エクアドル | +593 964256042 |

| エストニア | +372 6712726 |

| フランス | +33 744081468 |

| ガーナ | +233 308250245 |

| ギリシャ | +30 2119902739 |

| グアテマラ | +502 23055056 |

| 香港特別行政区 | +852 25716964 |

| インド | +91 3371568300、+91 1205089400、+91 4471566601、+91 2271897557、+91 1203524400、+91 3335105700、+91 2235544120、+91 4435279600 |

| ヨルダン | +962 797639442 |

| ケニア | +254 709605276 |

| オランダ | +31 202490048 |

| ナイジェリア | +234 7080627886 |

| パキスタン | +92 4232618686 |

| ポーランド | +48 699740036 |

| サウジアラビア | +966 115122726 |

| 南アフリカ | +27 872405062 |

| スペイン | +34 913305144 |

| スリランカ | +94 117750440 |

| スウェーデン | +46 701924176 |

| 台湾 | +886 277515260 |

| トルコ | +90 8505404893 |

| ウクライナ | +380 443332393 |

| アラブ首長国連邦 | +971 44015046 |

| ベトナム | +84 2039990161 |

Note

公衆電話網経由で Microsoft Entra 多要素認証の電話がかけられた場合、発信者番号をサポートしていない通信事業者を通じてルーティングされることがあります。 このため、発信者番号は、Microsoft Entra 多要素認証が常にそれを送信しているにもかかわらず保証されません。 このことは、Microsoft Entra 多要素認証から提供される電話とテキスト メッセージの両方に当てはまります。 テキスト メッセージが Microsoft Entra 多要素認証からのものかどうかを確認する必要がある場合、メッセージを送る際に使われるショート コードに関する記事を参照してください。

独自の発信者番号を構成するには、次の手順を実行します。

- [保護]、[多要素認証]、[電話の設定] の順に進みます。

- [MFA 発信者の ID 番号] をユーザーの電話に表示する番号に設定します。 米国ベースの番号だけを使用できます。

- [保存] を選択します。

Note

公衆電話網経由で Microsoft Entra 多要素認証の電話がかけられた場合、発信者番号をサポートしていない通信事業者を通じてルーティングされることがあります。 このため、発信者番号は、Microsoft Entra 多要素認証が常にそれを送信しているにもかかわらず保証されません。 このことは、Microsoft Entra 多要素認証から提供される電話とテキスト メッセージの両方に当てはまります。 テキスト メッセージが Microsoft Entra 多要素認証からのものかどうかを確認する必要がある場合、メッセージを送る際に使われるショート コードに関する記事を参照してください。

カスタム音声メッセージ

Microsoft Entra 多要素認証では、独自の録音や案内を使用できます。 これらのメッセージは、既定の Microsoft の録音に加えて使用するか、その代わりに使用できます。

開始する前に、次の制限に注意してください。

- サポートされているファイルの形式は .wav と .mp3 です。

- ファイル サイズの上限は 1 MB です。

- 認証メッセージは、20 秒より短くする必要があります。 20 秒より長いメッセージの場合は、確認に失敗する可能性があります。 メッセージが終わる前にユーザーが応答しない場合、確認がタイムアウトになります。

カスタム メッセージ言語の動作

カスタム音声メッセージがユーザーに再生されるときのメッセージの言語は、次の要因によって決まります。

- ユーザーの言語。

- ユーザーのブラウザーで検出された言語。

- 他の認証シナリオでは、異なる動作になる可能性があります。

- 使用できるカスタム メッセージの言語。

- この言語は、カスタム メッセージが追加されるときに管理者が選択します。

たとえば、カスタム メッセージが 1 つしかなく、それがドイツ語である場合は、次のようになります。

- ドイツ語で認証されたユーザーには、カスタムのドイツ語のメッセージが聞こえます。

- 英語で認証されたユーザーには、標準の英語メッセージが聞こえます。

カスタム音声メッセージの既定値

次のサンプル スクリプトを使用すると、独自のカスタム メッセージを作成できます。 これらのフレーズは、独自のカスタム メッセージを構成しない場合の既定値です。

| メッセージ名 | スクリプト |

|---|---|

| 認証成功 | サインインの確認が完了しました。 ご利用いただきありがとうございます。 |

| 内線接続用 | Microsoft のサインイン確認システムをご利用いただきありがとうございます。 シャープを押して、次の操作に進んでください。 |

| 不正アクセスの確認 | 不正アクセスが通報されました。 アカウントのブロックを解除するには、お客様の会社の IT ヘルプ デスクにお問い合わせください。 |

| 不正アクセスの案内 (標準) | Microsoft のサインイン確認システムをご利用いただきありがとうございます。 確認を完了するために、シャープを押してください。 この確認を開始した覚えがない場合は、他のユーザーがお客様のアカウントにアクセスしようとしている可能性があります。 不正アクセスを通報するには、0、シャープの順に押してください。 お客様の会社の IT チームに通知され、今後の確認操作がブロックされます。 |

| 不正アクセスの通報 | 不正アクセスが通報されました。 アカウントのブロックを解除するには、お客様の会社の IT ヘルプ デスクにお問い合わせください。 |

| アクティブ化 | Microsoft のサインイン確認システムをご利用いただきありがとうございます。 確認を完了するために、シャープを押してください。 |

| 認証拒否後の再試行 | 確認は拒否されました。 |

| 再試行 (標準) | Microsoft のサインイン確認システムをご利用いただきありがとうございます。 確認を完了するために、シャープを押してください。 |

| 案内 (標準) | Microsoft のサインイン確認システムをご利用いただきありがとうございます。 確認を完了するために、シャープを押してください。 |

| 案内 (PIN) | Microsoft のサインイン確認システムをご利用いただきありがとうございます。 確認を完了するために、PIN を入力してから、シャープを押してください。 |

| 不正アクセスの案内 (PIN) | Microsoft のサインイン確認システムをご利用いただきありがとうございます。 確認を完了するために、PIN を入力してから、シャープを押してください。 この確認を開始した覚えがない場合は、他のユーザーがお客様のアカウントにアクセスしようとしている可能性があります。 不正アクセスを通報するには、0、シャープの順に押してください。 お客様の会社の IT チームに通知され、今後の確認操作がブロックされます。 |

| 再試行 (PIN) | Microsoft のサインイン確認システムをご利用いただきありがとうございます。 確認を完了するために、PIN を入力してから、シャープを押してください。 |

| 内線番号ダイヤル後 | 既にこの内線番号に接続済みの場合は、シャープを押して、次の操作に進んでください。 |

| 認証拒否 | 申し訳ございません。ただ今、サインインすることができません。 後でもう一度やり直してください。 |

| アクティブ化の案内 (標準) | Microsoft のサインイン確認システムをご利用いただきありがとうございます。 確認を完了するために、シャープを押してください。 |

| アクティブ化の再試行 (標準) | Microsoft のサインイン確認システムをご利用いただきありがとうございます。 確認を完了するために、シャープを押してください。 |

| アクティブ化の案内 (PIN) | Microsoft のサインイン確認システムをご利用いただきありがとうございます。 確認を完了するために、PIN を入力してから、シャープを押してください。 |

| 内線番号ダイヤル前 | Microsoft のサインイン確認システムをご利用いただきありがとうございます。 この電話を次の内線番号 <内線番号> に転送してください。 |

カスタム メッセージを設定する

独自のカスタム メッセージを使用するには、次の手順を実行します。

- [保護]、[多要素認証]、[電話の設定] の順に進みます。

- [案内の追加] を選択します。

- 案内の [種類] を選択します。たとえば、[案内 (標準)] や [認証成功] です。

- [言語] を選択します。 前のセクションの「カスタム メッセージ言語の動作」を参照してください。

- アップロードする .mp3 または .wav サウンド ファイルを参照して、選択します。

- [追加] を選択し、次に [保存] を選択します。

MFA サービスの設定

サービス設定には、アプリのパスワード、信頼できる IP、認証オプション、信頼済みデバイスでの多要素認証の記憶などの設定があります。 これは、従来のポータルです。

[Microsoft Entra 管理センター] からサービス設定にアクセスするには、[保護]>[多要素認証]>[概要]>[構成]>[追加のクラウドベースの MFA 設定] の順に移動します。 ウィンドウまたはタブが開き、追加のサービス設定のオプションが表示されます。

信頼できる IP

場所の条件は、IPv6 のサポートやその他の機能強化により、条件付きアクセスを使用して MFA を構成するための推奨される方法です。 場所の条件の詳細については、「条件付きアクセス ポリシーでの場所の条件の使用」を参照してください 場所を定義し、条件付きアクセス ポリシーを作成する手順については、「条件付きアクセス: 場所によるアクセスをブロックする」を参照してください。

Microsoft Entra 多要素認証の信頼できる IP 機能では、定義済みの IP アドレス範囲からサインインするユーザーに対する MFA プロンプトもバイパスされます。 オンプレミス環境の信頼できる IP の範囲を設定できます。 ユーザーがこれらの場所のいずれかにいる場合、Microsoft Entra 多要素認証プロンプトは表示されません。 信頼できる IP 機能には、Microsoft Entra ID P1 エディションが必要です。

Note

信頼できる IP には、MFA Server を使用する場合にのみ、プライベート IP 範囲を含めることができます。 クラウドベースの Microsoft Entra 多要素認証では、パブリック IP アドレス範囲のみを使用できます。

IPv6 範囲は、ネームド ロケーションでサポートされています。

組織がオンプレミスのアプリケーションに MFA を提供するために NPS 拡張機能をデプロイしている場合は、ソース IP アドレスが常に認証が試行される NPS サーバーとして表示されます。

| Microsoft Entra テナントの種類 | 信頼できる IP 機能のオプション |

|---|---|

| マネージド | 特定の IP アドレス範囲: 管理者は、会社のイントラネットからサインインするユーザーの多要素認証をバイパスできる IP アドレスの範囲を指定します。 最大 50 件の信頼できる IP 範囲を構成できます。 |

| フェデレーション | すべてのフェデレーション ユーザー: 組織の内部からサインインするすべてのフェデレーション ユーザーは多要素認証をバイパスできます。 ユーザーは、Active Directory フェデレーション サービス (AD FS) によって発行される要求を使用して認証をバイパスします。 特定の IP アドレス範囲: 管理者は、会社のイントラネットからサインインするユーザーの多要素認証をバイパスできる IP アドレスの範囲を指定します。 |

信頼できる IP のバイパスは、会社のイントラネット内からのみ機能します。 [すべてのフェデレーション ユーザー] オプションを選んだ場合、ユーザーが会社のイントラネットの外部からサインインするときは、多要素認証を使ってそのユーザーを認証する必要があります。 ユーザーが AD FS 要求を提示している場合でもプロセスは同じです。

Note

テナントでユーザーごとの MFA ポリシーと条件付きアクセス ポリシーの両方が構成されている場合は、条件付きアクセス ポリシーに信頼できる IP を追加し、MFA サービスの設定を更新する必要があります。

企業ネットワーク内のユーザー エクスペリエンス

信頼できる IP 機能が無効な場合、ブラウザーのフローでは多要素認証が必要です。 以前のリッチ クライアント アプリケーションではアプリ パスワードが必要です。

信頼できる IP が使われる場合、ブラウザーのフローで多要素認証は不要です。 ユーザーがアプリ パスワードを作成していない場合は、以前のリッチ クライアント アプリケーションにアプリ パスワードは不要です。 アプリ パスワードを使用している場合は、パスワードが必要です。

企業ネットワーク外のユーザー エクスペリエンス

信頼できる IP が定義されているかどうかに関係なく、ブラウザーのフローで多要素認証が必要です。 以前のリッチ クライアント アプリケーションではアプリ パスワードが必要です。

条件付きアクセスを使用したネームド ロケーションの有効化

条件付きアクセス規則を利用すると、次のステップを使用してネームド ロケーションを定義できます。

- 条件付きアクセス管理者以上として Microsoft Entra 管理センターにサインインします。

- [保護]>[条件付きアクセス]>[ネームド ロケーション] の順に移動します。

- [新しい場所] を選択します。

- 場所の名前を入力します。

- [信頼できる場所としてマークする] を選択します。

- お使いの環境の IP 範囲を CIDR 表記で入力します。 たとえば、40.77.182.32/27 です。

- [作成] を選択します

条件付きアクセスを使用して信頼できる IP 機能を有効化する

条件付きアクセス ポリシーを使用して信頼できる IP を有効にするには、次のステップを実行します。

条件付きアクセス管理者以上として Microsoft Entra 管理センターにサインインします。

[保護]>[条件付きアクセス]>[ネームド ロケーション] の順に移動します。

[多要素認証の信頼済み IP の構成] を選択します。

[サービス設定] ページの [信頼できる IP] で、次のオプションのいずれかを選択します。

イントラネット内から送信されたフェデレーション ユーザーからのリクエストの場合: このオプションを選択する場合は、チェック ボックスをオンにします。 企業ネットワークからサインインするすべてのフェデレーション ユーザーは、AD FS によって発行される要求を使って多要素認証をバイパスします。 イントラネットの要求を適切なトラフィックに追加する規則が AD FS にあることを確認します。 規則が存在しない場合は、AD FS で次の規則を作成します。

c:[Type== "https://schemas.microsoft.com/ws/2012/01/insidecorporatenetwork"] => issue(claim = c);Note

[イントラネット内のフェデレーション ユーザーからのリクエストの場合、多要素認証をスキップする] オプションは、場所に対する条件付きアクセスの評価に影響します。 insidecorporatenetwork クレームを含む要求は、そのオプションが選択されている場合、信頼できる場所からの要求として扱われます。

特定範囲のパブリック IP から送信されたリクエストの場合: このオプションを選択する場合は、CIDR 表記で、テキスト ボックスに IP アドレスを入力します。

- xxx.xxx.xxx.1 から xxx.xxx.xxx.254 の範囲の IP アドレスの場合は、xxx.xxx.xxx.0/24 などの表記を使用します。

- 単一の IP アドレスの場合は、xxx.xxx.xxx.xxx/32 などの表記を使用します。

- 最大で 50 の IP アドレス範囲を入力します。 これらの IP アドレスからサインインしたユーザーは、多要素認証をバイパスします。

[保存] を選択します。

サービス設定を使用して信頼できる IP 機能を有効化する

条件付きアクセス ポリシーを使って信頼できる IP を有効にしない場合は、次の手順に従って、Microsoft Entra 多要素認証のサービス設定を構成できます。

少なくとも認証ポリシー管理者として Microsoft Entra 管理センターにサインインします。

[保護]>[多要素認証]>[追加のクラウドベースの MFA 設定] の順に移動します。

[サービス設定] ページの [信頼できる IP] で、次のオプションのどちらか (または両方) を選択します。

イントラネット内のフェデレーション ユーザーから送信されたリクエストの場合: このオプションを選択する場合は、チェック ボックスをオンにします。 企業ネットワークからサインインするすべてのフェデレーション ユーザーは、AD FS によって発行される要求を使って多要素認証をバイパスします。 イントラネットの要求を適切なトラフィックに追加する規則が AD FS にあることを確認します。 規則が存在しない場合は、AD FS で次の規則を作成します。

c:[Type== "https://schemas.microsoft.com/ws/2012/01/insidecorporatenetwork"] => issue(claim = c);特定範囲の IP アドレス サブネットからのリクエストの場合: このオプションを選択する場合は、CIDR 表記で、テキスト ボックスに IP アドレスを入力します。

- xxx.xxx.xxx.1 から xxx.xxx.xxx.254 の範囲の IP アドレスの場合は、xxx.xxx.xxx.0/24 などの表記を使用します。

- 単一の IP アドレスの場合は、xxx.xxx.xxx.xxx/32 などの表記を使用します。

- 最大で 50 の IP アドレス範囲を入力します。 これらの IP アドレスからサインインしたユーザーは、多要素認証をバイパスします。

[保存] を選択します。

検証方法

サービス設定ポータルでユーザーが使用できる検証方法を選択できます。 ユーザーは、自分のアカウントを Microsoft Entra 多要素認証に登録するときに、有効にしたオプションから優先する検証方法を選びます。 ユーザー登録プロセスのガイダンスについては、多要素認証用のアカウントの設定に関するページを参照してください。

重要

2023 年 3 月に、レガシ多要素認証とセルフサービス パスワード リセット (SSPR) ポリシーでの認証方法の管理の廃止を発表しました。 2025 年 9 月 30 日より、これらのレガシ MFA および SSPR ポリシーでは認証方法を管理できません。 顧客には、手動移行制御を使用して、非推奨となる日までに認証方法ポリシーに移行することをお勧めします。 移行制御のヘルプについては、「MFA と SSPR のポリシー設定を Microsoft Entra ID の認証方法ポリシーに移行する方法」を参照してください。

次の検証方法を使用できます。

| Method | 説明 |

|---|---|

| 電話の呼び出し | 自動音声通話を行います。 ユーザーは、呼び出しに応答し、電話の # を押して認証を行います。 電話番号は、オンプレミスの Active Directory には同期されません。 |

| 電話へのテキスト メッセージ | 確認コードを含むテキスト メッセージを送信します。 ユーザーは、この確認コードをサインイン インターフェイスに入力するように求められます。 このプロセスを一方向の SMS といいます。 双方向の SMS は、ユーザーが特定のコードを返信する必要があることを意味します。 双方向の SMS は非推奨となり、2018 年 11 月 14 日以降はサポートされなくなります。 管理者は、以前に双方向の SMS を使用していたユーザーに対して別の方法を有効にする必要があります。 |

| モバイル アプリでの通知 | 電話または登録されたデバイスにプッシュ通知が送信されます。 ユーザーは通知を表示し、 [確認] を選択して認証を完了します。 Microsoft Authenticator アプリは、Windows Phone、Android、IOS で利用できます。 |

| モバイル アプリからの確認コードまたはハードウェア トークン | Microsoft Authenticator アプリは、30 秒ごとに新しい OATH 確認コードを生成します。 ユーザーは確認コードをサインイン インターフェイスに入力します。 Microsoft Authenticator アプリは、Windows Phone、Android、IOS で利用できます。 |

詳細については、「Microsoft Entra ID で使用できる認証方法と検証方法」を参照してください。

検証方法を有効または無効にする

検証方法を有効または無効にするには、次の手順を実行します。

- 少なくとも認証ポリシー管理者として Microsoft Entra 管理センターにサインインします。

- [ID]、[ユーザー] の順に進みます。

- ユーザーごとの MFA を選択します。

- ページ上部の [多要素認証] で、[サービス設定] を選択します。

- [サービス設定] ページの [認証オプション] で、適切なチェックボックスをオンまたはオフにします。

- [保存] を選択します。

多要素認証を記憶する

多要素認証を記憶する機能を使うと、ユーザーは、MFA を使って正常にデバイスにサインインした後、指定された日数の間、以降の検証をバイパスすることができます。 使いやすさを向上させ、かつユーザーが指定のデバイスに対して MFA を実行する必要がある回数を最小限に抑えるには、90 日以上の期間を選択します。

重要

アカウントまたはデバイスが侵害された場合、信頼できるデバイスに対する MFA の記憶はセキュリティに影響する可能性があります。 企業アカウントが侵害された場合や、信頼済みデバイスを紛失したり盗難に遭ったりした場合は、MFA セッションを取り消す必要があります。

取り消し操作により、信頼された状態がすべてのデバイスから失われると、ユーザーは多要素認証を再度実行する必要があります。 多要素認証設定の管理に関する記事に記載されているように、各自のデバイスの元の MFA の状態を復元するようユーザーに指示することもできます。

機能のしくみ

多要素認証を記憶する機能では、ユーザーがサインイン時に [今後 X 日間はこのメッセージを表示しない] オプションを選択したときに永続的な Cookie をブラウザーに設定します。 この場合、Cookie の有効期限が切れるまでは、同じブラウザーからユーザーが再度 MFA を求められることはありません。 そのユーザーが同じデバイスで異なるブラウザーを開くか、Cookie をクリアした場合は、再度、認証が求められます。

ブラウザーではないアプリケーションでは、アプリで先進認証がサポートされているかどうかに関係なく、[今後 X 日間はこのメッセージを表示しない] オプションは表示されません。 これらのアプリでは、新しいアクセス トークンが 1 時間おきに支給される 更新トークン が使用されます。 更新トークンの検証時に、前回の多要素認証が、指定された日数内に実行されたことが Microsoft Entra ID によって確認されます。

この機能を使用すると、Web アプリでの認証回数 (通常は毎回プロンプトが表示される) が減ります。 より短い期間が構成されている場合、この機能では、先進認証クライアントの認証の回数 (通常は 180 日ごとにプロンプトが表示される) が増える場合があります。 条件付きアクセス ポリシーと組み合わされた場合にも認証数が増える場合があります。

重要

ユーザーが MFA Server、またはサードパーティの多要素認証ソリューションを介して AD FS の多要素認証を行う場合、多要素認証を記憶する機能は、AD FS のサインインしたままにする機能とは互換性がありません。

ユーザーが AD FS の [サインインしたままにする] を選んで、さらに MFA に対してデバイスを信頼済みとしてマークした場合、多要素認証を記憶する日数が過ぎるとユーザーは自動的に検証されません。 Microsoft Entra ID によって新しい多要素認証を行うように要求されても、AD FS によって多要素認証が再実行されるのではなく、元の MFA 要求と日付を含むトークンが返されます。 "その結果、Microsoft Entra ID と AD FS との間で検証のループが発生します。"

多要素認証を記憶する機能は、B2B ユーザーとは互換性がなく、招待されたテナントにサインインしても B2B ユーザーには表示されません。

多要素認証を記憶する機能は、サインイン頻度の条件付きアクセス制御と互換性がありません。 詳細については、「条件付きアクセスを使用して認証セッション管理を構成する」を参照してください。

多要素認証の記憶を有効にする

ユーザーが MFA の状態を記憶し、プロンプトをバイパスできるオプションを有効にして構成するには、次のステップを実行します。

- 少なくとも認証ポリシー管理者として Microsoft Entra 管理センターにサインインします。

- [ID]、[ユーザー] の順に進みます。

- ユーザーごとの MFA を選択します。

- ページ上部の [多要素認証] で、[サービス設定] を選択します。

- [サービス設定] ページの [多要素認証を記憶する] で、[信頼済みデバイスでユーザーが多要素認証を記憶できるようにする] を選びます。

- 信頼できるデバイスが多要素認証をバイパスできるようにする日数を設定します。 最適なユーザー エクスペリエンスを実現するには、期間を 90 日以上に延長します。

- [保存] を選択します。

デバイスを信頼済みとマークする

多要素認証を記憶する機能を有効にすると、ユーザーは、サインイン時に [今後このメッセージを表示しない] を選ぶことで、デバイスを信頼済みとしてマークできます。

次のステップ

詳細については、「Microsoft Entra ID で使用できる認証方法と検証方法」を参照してください。

フィードバック

以下は間もなく提供いたします。2024 年を通じて、コンテンツのフィードバック メカニズムとして GitHub の issue を段階的に廃止し、新しいフィードバック システムに置き換えます。 詳細については、「https://aka.ms/ContentUserFeedback」を参照してください。

フィードバックの送信と表示