チュートリアル:Atlassian Cloud を構成し、自動ユーザー プロビジョニングに対応させる

このチュートリアルでは、自動ユーザー プロビジョニングを構成するために Atlassian Cloud と Microsoft Entra ID の両方で行う必要がある手順について説明します。 構成すると、Microsoft Entra ID で、Microsoft Entra プロビジョニング サービスを使用して、Atlassian Cloud に対するユーザーおよびグループのプロビジョニングおよびプロビジョニング解除が自動的に行われます。 このサービスが実行する内容、しくみ、よく寄せられる質問の重要な詳細については、「Microsoft Entra ID による SaaS アプリへのユーザー プロビジョニングとプロビジョニング解除の自動化」を参照してください。

サポートされる機能

- Atlassian Cloud でユーザーを作成する

- アクセスが不要になった場合に Atlassian Cloud のユーザーを削除する

- Microsoft Entra ID と Atlassian Cloud の間でユーザー属性の同期を維持する

- Atlassian Cloud でグループとグループ メンバーシップをプロビジョニングする

- Atlassian Cloud へのシングル サインオン (推奨)

前提条件

このチュートリアルで説明するシナリオでは、次の前提条件目があることを前提としています。

プロビジョニングを構成するためのアクセス許可を持つ Microsoft Entra ID のユーザー アカウント (アプリケーション管理者、クラウド アプリケーション管理者、アプリケーション所有者、グローバル管理者など)。

Atlassian 組織の管理者であることを確認します。 組織の管理に関するページを参照してください。

組織内の 1 つ以上のドメインを確認します。 ドメイン検証に関するページを参照してください。

組織から Atlassian Access をサブスクライブします。 Atlassian Access のセキュリティ ポリシーと機能に関するページを参照してください。

Atlassian Access 付き Atlassian Cloud テナント サブスクリプション。

同期されたユーザーにアクセス権を付与する少なくとも 1 つの Jira または Confluence サイトの管理者であることを確認します。

Note

この統合は、Microsoft Entra 米国政府クラウド環境から利用することもできます。 このアプリケーションは、Microsoft Entra 米国政府クラウドのアプリケーション ギャラリーにあり、パブリック クラウドの場合と同じように構成できます。

手順 1:プロビジョニングのデプロイを計画する

- プロビジョニング サービスのしくみを確認します。

- プロビジョニングの対象となるユーザーを決定します。

- Microsoft Entra ID と Atlassian Cloud の間でマップするデータを決定します。

手順 2: Microsoft Entra ID を使用したプロビジョニングをサポートするように Atlassian Cloud を構成する

Atlassian 管理コンソールに移動します。 複数の組織がある場合は、組織を選択します。

[セキュリティ]>[ID プロバイダー] を選択します。

ID プロバイダー ディレクトリを選択します。

[ユーザー プロビジョニングの設定](Set up user provisioning) を選択します。

[SCIM base URL](SCIM ベース URL) と [API キー] の値をコピーします。 Azure を構成するときに必要になります。

SCIM の構成を保存します。

注意

これらの値は再び表示されないため、安全な場所に保存してください。

ユーザーとグループは、組織に自動的にプロビジョニングされます。 ユーザーとグループを組織と同期する方法の詳細については、「ユーザー プロビジョニング」ページを参照してください。

手順 3: Microsoft Entra アプリケーション ギャラリーから Atlassian Cloud を追加する

Microsoft Entra アプリケーション ギャラリーから Atlassian Cloud を追加して、Atlassian Cloud へのプロビジョニングの管理を開始します。 SSO のために Atlassian Cloud を以前に設定している場合は、その同じアプリケーションを使用することができます。 ただし、統合を初めてテストするときは、別のアプリを作成することをお勧めします。 ギャラリーからアプリケーションを追加する方法の詳細については、こちらを参照してください。

手順 4:プロビジョニングの対象となるユーザーを定義する

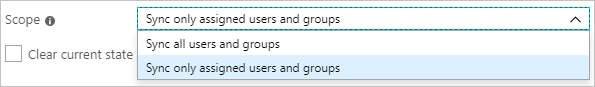

Microsoft Entra プロビジョニング サービスを使うと、アプリケーションへの割り当てや、ユーザーやグループの属性に基づいて、プロビジョニングされるユーザーのスコープを設定できます。 割り当てに基づいてアプリにプロビジョニングされるユーザーのスコープを設定する場合、以下の手順を使用して、ユーザーとグループをアプリケーションに割り当てることができます。 ユーザーまたはグループの属性のみに基づいてプロビジョニングされるユーザーのスコープを設定する場合、こちらで説明されているスコープ フィルターを使用できます。

小さいところから始めましょう。 全員にロールアウトする前に、少数のユーザーとグループでテストします。 プロビジョニングのスコープが割り当て済みユーザーとグループに設定される場合、これを制御するには、1 つまたは 2 つのユーザーまたはグループをアプリに割り当てます。 スコープがすべてのユーザーとグループに設定されている場合は、属性ベースのスコープ フィルターを指定できます。

追加のロールが必要な場合は、アプリケーション マニフェストを更新して新しいロールを追加できます。

手順 5: Atlassian Cloud への自動ユーザー プロビジョニングの構成

このセクションでは、Microsoft Entra ID でのユーザーおよび/またはグループ割り当てに基づいて、Atlassian Cloud でユーザーおよび/またはグループが作成、更新、無効化されるように Microsoft Entra プロビジョニング サービスを構成する手順について説明します。

Microsoft Entra ID で Atlassian Cloud の自動ユーザー プロビジョニングを構成するには:

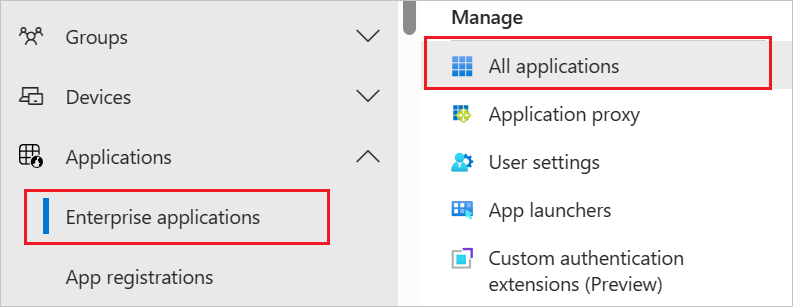

クラウド アプリケーション管理者以上として Microsoft Entra 管理センターにサインインします。

[ID]>[アプリケーション]>[エンタープライズ アプリケーション]>[Atlassian Cloud] を参照します。

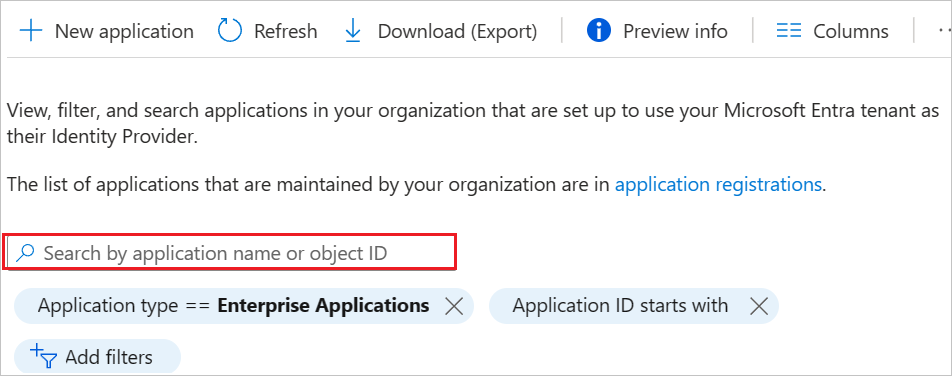

アプリケーションの一覧で [Atlassian Cloud] を選択します。

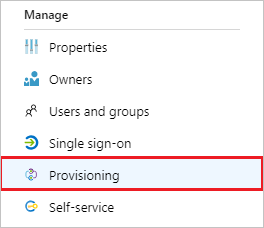

[プロビジョニング] タブを選択します。

[プロビジョニング モード] を [自動] に設定します。

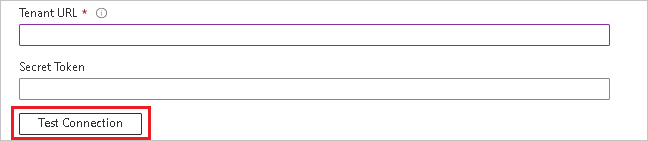

[管理者資格情報] セクションで、Atlassian Cloud のアカウントから先ほど取得した [テナントの URL] と [シークレット トークン] を入力します。 [接続テスト] をクリックして、Microsoft Entra ID で Atlassian Cloud に接続できることを確認します。 接続できない場合は、使用中の Atlassian Cloud アカウントに管理者アクセス許可があることを確認してから、もう一度お試しください。

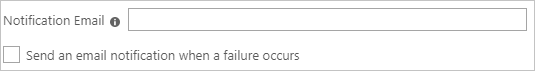

[通知用メール] フィールドに、プロビジョニングのエラー通知を受け取るユーザーまたはグループの電子メール アドレスを入力して、 [エラーが発生したときにメール通知を送信します] チェック ボックスをオンにします。

[保存] をクリックします。

[マッピング] セクションで、[Microsoft Entra ユーザーを Atlassian に同期する] を選択します。

[属性マッピング] セクションで、Microsoft Entra ID から Atlassian Cloud に同期されるユーザー属性を確認します。 メール属性は、Atlassian Cloud アカウントと Microsoft Entra アカウントを照合するのに使用されます。 [保存] ボタンをクリックして変更をコミットします。

属性 Type userName String active Boolean name.familyName String name.givenName String emails[type eq "work"].value String [マッピング] セクションで、[Microsoft Entra ユーザーを Atlassian Cloud に同期する] を選択します。

[属性マッピング] セクションで、Microsoft Entra ID から Atlassian Cloud に同期されるグループ属性を確認します。 表示名属性は、Atlassian Cloud グループと Microsoft Entra グループを照合するために使用されます。 [保存] ボタンをクリックして変更をコミットします。

属性 Type displayName String externalId String members リファレンス スコープ フィルターを構成するには、スコープ フィルターのチュートリアルの次の手順を参照してください。

Atlassian Cloud に対して Microsoft Entra プロビジョニング サービスを有効にするには、[設定] セクションで [プロビジョニングの状態] を [オン] に変更します。

[設定] セクションの [スコープ] で目的の値を選択して、Atlassian Cloud にプロビジョニングするユーザーやグループを定義します。

プロビジョニングの準備ができたら、 [保存] をクリックします。

これにより、 [設定] セクションの [スコープ] で 定義したユーザーやグループの初期同期が開始されます。 初期同期は、Microsoft Entra のプロビジョニング サービスが実行されている限り約 40 分ごとに実行される後続の同期よりも実行に時間がかかります。

手順 6:デプロイを監視する

プロビジョニングを構成したら、次のリソースを使用してデプロイを監視します。

- プロビジョニング ログを使用して、正常にプロビジョニングされたユーザーと失敗したユーザーを特定します。

- 進行状況バーを確認して、プロビジョニング サイクルの状態と完了までの時間を確認します。

- プロビジョニング構成が異常な状態になったと考えられる場合、アプリケーションは検疫されます。 検疫状態の詳細については、こちらを参照してください。

コネクタの制限事項

- Atlassian Cloud では、ドメインが検証済みであるユーザーに関してのみ、更新プログラムのプロビジョニングがサポートされます。 検証されていないドメインのユーザーに対して行われた変更は、Atlassian Cloud にプッシュされません。 Atlassian の検証済みドメインについて詳しくは、こちらをご覧ください。

- Atlassian Cloud では、現在のところグループ名の変更はサポートされていません。 つまり、Microsoft Entra ID でグループの displayName を変更しても、Atlassian Cloud には更新および反映されません。

- Microsoft Entra ID の mail ユーザー属性の値は、ユーザーの Microsoft Exchange メールボックスが存在する場合にのみ設定されます。 ユーザーのメールボックスが存在しない場合は、別の適切な属性を Atlassian Cloud の emails 属性にマップすることをお勧めします。

ログの変更

- 2020 年 6 月 15 日 - グループ向けのバッチ PATCH のサポートが追加されました。

- 332021 年 4 月 21 日 - スキーマ検出のサポートが追加されました。

- 2022 年 10 月 14 日 - コネクタの制限事項を更新しました。