適用対象: Azure VM 上の SQL Server

透過的なデータ暗号化 (TDE)、列レベルの暗号化 (CLE)、バックアップ暗号化 など、SQL Server 暗号化機能が複数存在します。 これらの形態の暗号化では、暗号化に利用する暗号鍵を管理し、保存する必要があります。 Azure Key Vault サービスは、セキュリティで保護され、かつ可用性の高い場所でこれらのキーのセキュリティと管理を向上させるように設計されています。 SQL Server コネクタを使用すると、SQL Server は Azure Key Vault と Azure Key Vault マネージド ハードウェア セキュリティ モジュール (HSM) からこれらのキーを使用できます。

SQL Server をオンプレミスで実行している場合、いくつかの手順を踏んでオンプレミスの SQL Server インスタンスから Azure Key Vault にアクセスできます。 同じ手順が Azure VM の SQL Server にも適用されますが、Azure Key Vault の統合機能を利用することで時間を節約できます。

Note

Azure Key Vault の統合は、SQL Server の Enterprise Edition、Developer Edition、および評価版でのみ使用できます。 SQL Server 2019 からは、Standard Edition もサポートされています。

この機能が有効になっていると、SQL Server コネクタが自動的にインストールされ、Azure Key Vault にアクセスするように EKM プロバイダーが構成され、Vault へのアクセスを許可する資格情報が作成されます。 前述のオンプレミス文書の手順を確認すると、この機能で手順 3、4、および 5 (資格証明を作成するための 5.4 まで) が自動化されることがわかります。 キー コンテナーが既に作成されていることを確認します (手順 2)。 そこから先は、SQL Server VM の設定全体が自動化されます。 この機能でこの設定が完了したら、Transact-SQL (T-SQL) ステートメントを実行し、通常どおり、データベースやバックアップの暗号化を開始できます。

Note

テンプレートを使用して Key Vault 統合を構成することもできます。 詳細については、 Azure Key Vault 統合用の Azure クイックスタート テンプレートに関するページをご覧ください。

SQL Server コネクタ バージョン 1.0.4.0 は、サービスとしての SQL インフラストラクチャ (IaaS) 拡張機能を介して SQL Server VM にインストールされます。 SQL IaaS Agent 拡張機能をアップグレードしても、プロバイダーのバージョンは更新されません。 必要に応じて (たとえば、少なくともバージョン 15.0.2000.440 が必要な Azure Key Vault マネージド HSM を使用する場合)、SQL Server コネクタのバージョンを手動でアップグレードすることを検討します。

Key Vault 統合を有効にして構成する

Key Vault 統合はプロビジョニング時に有効にできます。または、既存の VM 用に構成できます。

新しい VM

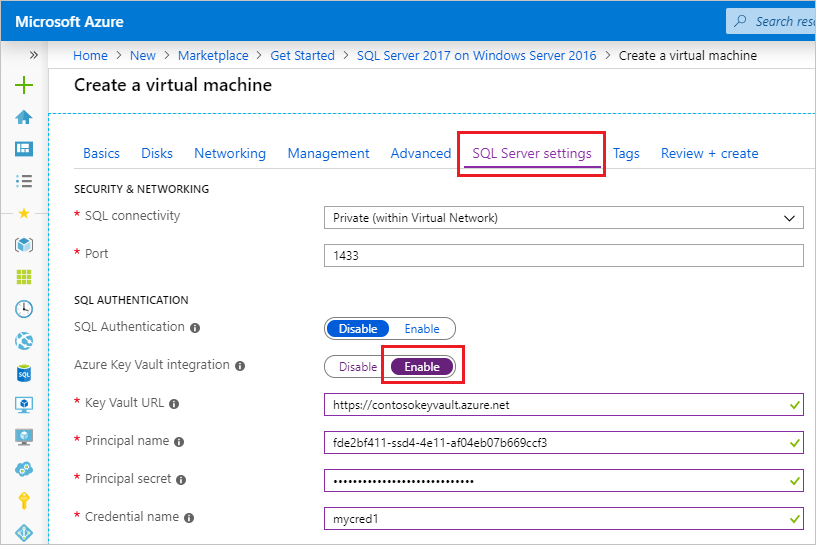

リソース マネージャーで新しい SQL 仮想マシンをプロビジョニングしている場合は、Azure Portal で Azure Key Vault 統合を有効にすることができます。

プロビジョニングの詳細なチュートリアルについては、「Azure VM 上で SQL Server をプロビジョニングする (Azure portal)」を参照してください。

既存の VM

既存の SQL 仮想マシンの場合、SQL 仮想マシン リソースを開き、[セキュリティ] で [セキュリティ構成] を選択します。 [有効にする] を選択し、Azure Key Vault の統合を有効にします。

次のスクリーンショットは、Azure VM 上の既存の SQL Server に対してポータルで Azure Key Vault を有効にする方法を示しています。

完了したら、 [セキュリティ] ページの下にある [適用] ボタンを選択して変更内容を保存します。

Note

ここで作成した資格情報名は、後で SQL ログインにマップされます。 これにより、SQL ログインで Key Vault にアクセスできるようになります。

「Azure Key Vault を使用した SQL Server TDE 拡張キー管理を設定する」の手順 5.5 に進み、EKM のセットアップを完了します。