ユーザー、サービス プリンシパル、グループを管理する

この記事では、Azure Databricks の ID 管理モデルを紹介し、Azure Databricks でユーザー、グループ、サービス プリンシパルを管理する方法について概説します。

Azure Databricks で ID を最適に構成する方法については、ID のベスト プラクティスに関する記事を参照してください。

ユーザー、サービス プリンシパル、およびグループのアクセスを管理するには、「認証とアクセス制御」を参照してください。

Azure Databricks の ID

以下の 3 種類の Azure Databricks ID があります。

- ユーザー: Azure Databricks で認識され、メール アドレスで表されるユーザー ID。

- サービス プリンシパル: ジョブ、自動化ツール、システム (スクリプト、アプリ、CI/CD プラットフォームなど) での使用を目的に作成された ID。

- グループ: ワークスペースやデータなどのセキュリティ保護可能なオブジェクトへのグループ アクセスを管理するために管理者が使用する ID のコレクション。 すべての Databricks ID は、グループのメンバーとして割り当てることができます。 Azure Databricks には、アカウント グループとワークスペースローカル グループの 2 種類のグループがあります。 詳細については、アカウント グループとワークスペースローカル グループの違いをご覧ください。

1 つのアカウントには、ユーザーとサービス プリンシパルの合計で最大 10,000 個と、5,000 個のグループ含めることができます。 各ワークスペースには、ユーザーとサービス プリンシパルの合計で最大 10,000 個と、5,000 個のグループを含めることができます。

詳しい手順については、以下を参照してください。

Azure Databricks で ID を管理できるロール

Azure Databricks で ID を管理するには、アカウント管理者ロール、ワークスペース管理者ロール、またはサービス プリンシパルまたはグループのマネージャー ロールのいずれかを持っている必要があります。

アカウント管理者は、アカウントにユーザー、サービス プリンシパル、グループを追加し、管理者ロールを割り当てることができます。 アカウント管理者は、アカウント内のユーザー、サービス プリンシパル、グループの更新と削除ができます。 また、ワークスペースで ID フェデレーションを使用している限り、そのワークスペースへのアクセス権をユーザーに付与することができます。

最初のアカウント管理者を設置するには、最初のアカウント管理者の設置に関するページを参照してください

ワークスペース管理者は、Azure Databricks アカウントにユーザーとサービス プリンシパルを追加できます。 ワークスペースで ID フェデレーションが有効になっている場合は、Azure Databricks アカウントにグループを追加することもできます。 ワークスペース管理者は、ユーザー、サービス プリンシパル、グループに自分のワークスペースへのアクセス権を付与できます。 ワークスペース管理者は、アカウントからユーザーとサービス プリンシパルを削除できません。

ワークスペース管理者は、ワークスペースローカル グループも管理できます。 詳細については、ワークスペースローカル グループの管理 (レガシ) をご覧ください。

グループ マネージャーは、グループ メンバーシップを管理し、グループを削除できます。 また、他のユーザーにグループ マネージャー ロールを割り当てることもできます。 アカウント管理者は、アカウント内のすべてのグループに対するグループ マネージャー ロールを持っています。 ワークスペース管理者は、自分が作成するアカウント グループに対するグループ マネージャー ロールを持っています。 アカウント グループを管理できるユーザーをご覧ください。

サービス プリンシパル マネージャーは、サービス プリンシパル上のロールを管理できます。 アカウント管理者には、アカウント内のすべてのサービス プリンシパルに対するサービス プリンシパル マネージャー ロールがあります。 ワークスペース管理者には、作成するサービス プリンシパルに対するサービス プリンシパル マネージャー ロールがあります。 詳細については、サービス プリンシパルの管理に関するページをご覧ください。

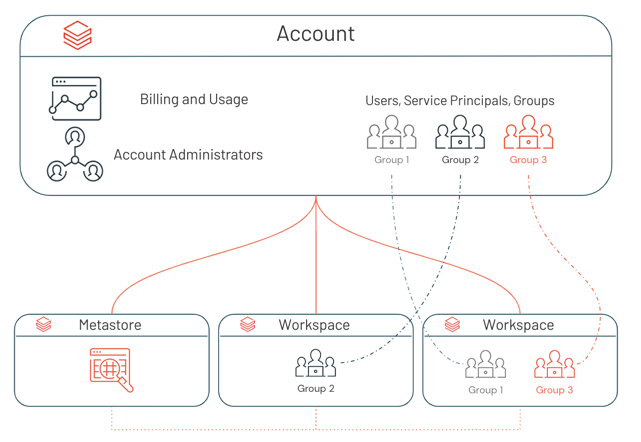

管理者がアカウントにユーザーを割り当てる方法

Databricks では、SCIM プロビジョニングを使って、すべてのユーザーとグループを Microsoft Entra ID (旧称 Azure Active Directory) から Azure Databricks アカウントに自動的に同期することをお勧めします。 Azure Databricks アカウントのユーザーは、ワークスペース、データ、またはコンピューティング リソースへの既定のアクセス権を持っていません。 アカウント管理者とワークスペース管理者は、アカウント ユーザーをワークスペースに割り当てることができます。 また、ワークスペース管理者は、新しいユーザーをワークスペースに直接追加することもできます。これにより、ユーザーが自動的にアカウントに追加され、そのワークスペースに割り当てられます。

ユーザーは、アカウントへのダッシュボード共有を使用して、発行済みのダッシュボードを Databricks アカウントの他のユーザーと共有できます。ユーザーがワークスペースのメンバーでない場合でも可能です。 詳細については、「アカウントへの共有とは?」を参照してください。

アカウントにユーザーを追加する手順の詳細については、以下を参照してください。

管理者がワークスペースにユーザーを割り当てる方法

ユーザー、サービス プリンシパル、またはグループが Azure Databricks ワークスペースで動作できるようにするには、アカウント管理者またはワークスペース管理者がそれらをワークスペースに割り当てる必要があります。 ワークスペースで ID フェデレーションが有効になっていれば、アカウント内にあるユーザー、サービス プリンシパル、グループにワークスペース アクセス権を割り当てることができます。

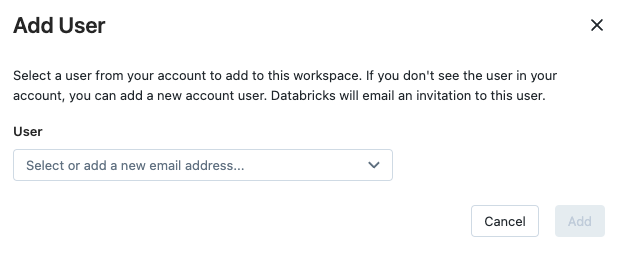

ワークスペース管理者は、新しいユーザー、サービス プリンシパル、またはアカウント グループをワークスペースに直接追加することもできます。 このアクションでは、選択したユーザー、サービス プリンシパル、またはアカウント グループが自動的にアカウントに追加され、その特定のワークスペースに割り当てられます。

Note

ワークスペース管理者は、ワークスペース グループ API を使用して、ワークスペースにレガシ ワークスペース ローカル グループを作成することもできます。 ワークスペース ローカル グループがアカウントに自動で追加されることはありません。 Unity Catalog メタストア内で、ワークスペース ローカル グループを追加のワークスペースに割り当てたり、データへのアクセスをこれらのグループに許可したりすることはできません。

ID フェデレーションが有効になっていないワークスペースの場合、ワークスペース管理者は、ワークスペースのスコープ内で完全に自分のワークスペースのユーザー、サービス プリンシパル、グループを管理します。 非 ID フェデレーション ワークスペースに追加されたユーザーとサービス プリンシパルは、アカウントに自動的に追加されます。 非 ID フェデレーション ワークスペースに追加されるグループはレガシ ワークスペース ローカル グループであり、アカウントには追加されません。

詳しい手順については、以下を参照してください。

管理者がワークスペースで ID フェデレーションを有効にする方法

お使いのアカウントが 2023 年 11 月 9 日以降に作成されている場合、すべての新しいワークスペースで ID フェデレーションが既定で有効になり、無効にすることはできません。

ワークスペースで ID フェデレーションを有効にするには、アカウント管理者が Unity Catalog メタストアを割り当てて、Unity Catalog 用のワークスペースを有効にする必要があります。 「Unity Catalog のワークスペースを有効にする」を参照してください。

割り当てが完了すると、アカウント コンソールのワークスペースにある [構成] タブで、ID フェデレーションが [有効] としてマークされます。

ワークスペース管理者は、ワークスペース管理者設定ページで、ワークスペースの ID フェデレーションが有効かどうかを確認できます。 ID フェデレーション ワークスペースには、ワークスペース管理者設定でユーザー、サービス プリンシパル、またはグループの追加を選ぶと、ワークスペースに追加するユーザー、サービス プリンシパル、またはグループをアカウントから選ぶオプションがあります。

非 ID フェデレーション ワークスペースでは、アカウントからユーザー、サービス プリンシパル、またはグループを追加するオプションはありません。

管理者ロールの割り当て

アカウント管理者は、他のユーザーをアカウント管理者として割り当てることができます。 また、メタストアを作成することで Unity Catalog メタストア管理者になることができ、メタストア管理者ロールを別のユーザーまたはグループに移転することもできます。

アカウント管理者とワークスペース管理者の両者とも、他のユーザーをワークスペース管理者として割り当てることができます。 ワークスペース管理者ロールは、ワークスペース管理者 グループのメンバーシップによって決まります。このグループは Azure Databricks の既定のグループで、削除できません。

アカウント管理者は、他のユーザーを Marketplace 管理者として割り当てることもできます。

参照トピック

- ユーザーにアカウント管理者権限を割り当てる

- ワークスペース管理者設定ページを使用してワークスペース管理者ロールをユーザーに割り当てる

- メタストア管理者を割り当てる

- Marketplace 管理者ロールを割り当てる

シングル サインオン (SSO) を設定する

Microsoft Entra ID (旧称 Azure Active Directory) を使用したログイン形式のシングル サインオン (SSO) は、Azure Databricks 内ですべての顧客が使用できます。 アカウント コンソールとワークスペースの両方で Microsoft Entra ID シングル サインオンを使用できます。

「シングル サインオン」を参照してください。