メモ

この機能は、Premium プランでのみ使用できます。

Databricks ファイル システム (DBFS) は、Azure Databricks ワークスペースにマウントされ、Azure Databricks クラスター上で使用できる分散ファイル システムです。 DBFS は、Azure Databricks ワークスペースのマネージド リソース グループにストレージ アカウントとして実装されます。 DBFS の既定の場所は、DBFS ルートと呼ばれます。

Azure Storage では、256 ビット AES 暗号化を使用して、DBFS ルート ストレージを含め、ワークスペース ストレージ アカウント内のすべてのデータをサービス レベルで自動的に暗号化します。 これは、使用可能な最も強力なブロック暗号の 1 つであり、FIPS 140-2 に準拠しています。 データのセキュリティ保護についてより高いレベルの保証が必要な場合は、Azure Storage のインフラストラクチャ レベルで 256 ビットの AES 暗号化を有効にすることもできます。 インフラストラクチャ暗号化が有効な場合、ストレージ アカウントのデータは、2 つの異なる暗号化アルゴリズムと 2 つの異なるキーを使用して 2 回 (サービス レベルで 1 回とインフラストラクチャ レベルで 1 回) 暗号化されます。 Azure Storage データの二重暗号化を使用すると、暗号化アルゴリズムまたはキーの 1 つが侵害されるシナリオから保護されます。 このシナリオでは、追加の暗号化レイヤーによって引き続きデータが保護されます。

この記事では、ワークスペース ストレージ アカウントに対してインフラストラクチャ暗号化 (したがって二重暗号化) を追加するワークスペースを作成する方法について説明します。 インフラストラクチャ暗号化は、ワークスペースの作成時に有効にする必要があります。既存のワークスペースにインフラストラクチャ暗号化を追加することはできません。

必要条件

Azure portal を使用して二重暗号化を行うワークスペースを作成する

「クイックスタート: Azure portal を使用して Azure Databricks ワークスペースで Spark ジョブを実行する」の手順に従って Azure portal を使用してワークスペースを作成するため、以下の手順を追加します。

PowerShell で次のコマンドを実行します。これで、Azure portal でインフラストラクチャ暗号化を有効にできます。

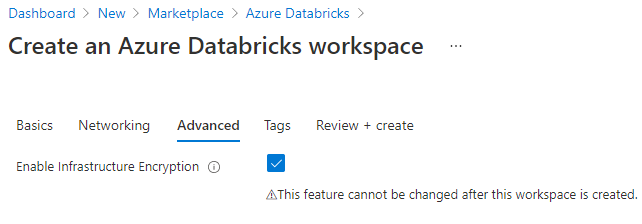

Register-AzProviderFeature -ProviderNamespace Microsoft.Storage -FeatureName AllowRequireInfraStructureEncryption Get-AzProviderFeature -ProviderNamespace Microsoft.Storage -FeatureName AllowRequireInfraStructureEncryption[Azure Databricks ワークスペースの作成] ページ ([リソースの作成] > [Analytics] > [Azure Databricks]) で、[詳細設定] タブをクリックします。

[インフラストラクチャ暗号化を有効にする] の横の [はい] を選択します。

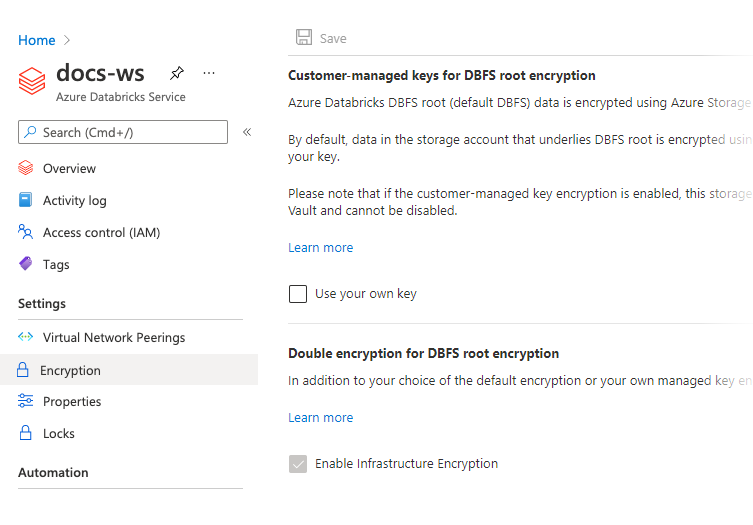

ワークスペースの構成を完了してワークスペースを作成したら、インフラストラクチャ暗号化が有効になっていることを確認します。

Azure Databricks ワークスペースのリソース ページで、サイドバー メニューに移動し、[設定] > [暗号化] を選択します。 [インフラストラクチャ暗号化を有効にする] が選択されていることを確認します。

PowerShell を使用して二重暗号化を行うワークスペースを作成する

PowerShell を使用したワークスペースのデプロイの手順に従い、「-RequireInfrastructureEncryption」の手順で実行するコマンドにオプションを追加します。

たとえば、次のように入力します。

New-AzDatabricksWorkspace -Name databricks-test -ResourceGroupName testgroup -Location eastus -ManagedResourceGroupName databricks-group -Sku premium -RequireInfrastructureEncryption

ワークスペースが作成されたら、次を実行して、インフラストラクチャ暗号化が有効になっていることを確認します。

Get-AzDatabricksWorkspace -Name <workspace-name> -ResourceGroupName <resource-group> | fl

RequireInfrastructureEncryption は true に設定する必要があります。

Azure Databricks ワークスペースのための PowerShell コマンドレットの詳細については、Az.Databricks モジュールのリファレンスを参照してください。

Azure CLI を使用して二重暗号化を行うワークスペースを作成する

Azure CLI を使用してワークスペースを作成するときに、オプション --require-infrastructure-encryption を含めます。

たとえば、次のように入力します。

az databricks workspace create --name <workspace-name> --location <workspace-location> --resource-group <resource-group> --sku premium --require-infrastructure-encryption

ワークスペースが作成されたら、次を実行して、インフラストラクチャ暗号化が有効になっていることを確認します。

az databricks workspace show --name <workspace-name> --resource-group <resource-group>

暗号化のプロパティ内に requireInfrastructureEncryption フィールドが存在していて、true に設定されている必要があります。

Azure Databricks ワークスペースのための Azure CLI コマンドの詳細については、az Databricks ワークスペース コマンドのリファレンスを参照してください。