Resource ManagerアラートのMicrosoft Defenderに応答する

Azure DefenderのResource Manager からアラートを受け取った場合は、下の説明に従って調査し、アラートに対応することをお勧めします。 Defender for Resource Manager は接続しているすべてのリソースを保護します。そのため、アラートをトリガーしたアプリケーションやユーザーについてよく知っているとしても、それぞれのアラートを取り巻く状況を確認することが重要です。

Contact

- リソース所有者に問い合わせて、動作が想定されていたか、意図的であったかを判断します。

- そのアクティビティが想定されている場合は、アラートを無視します。

- そのアクティビティが想定されていない場合は、関連するユーザー アカウント、サブスクリプション、および仮想マシンをセキュリティ侵害されたものとして扱い、次の手順で説明するように軽減します。

Microsoft Defender for Resource Manager からのアラートを調査する

Defender for Resource Manager からのセキュリティ アラートは、Azure Resource Manager 操作を監視することで検出された脅威に基づいています。 Defender for Cloud では、Azure Resource Manager の内部ログ ソースに加え、Azure アクティビティ ログが使用されます。これは Azure のプラットフォーム ログであり、サブスクリプションレベルのイベントについての分析情報が得られます。

Defender for Resource Manager では、リソース マネージャー アラートの一部として委任されたアクセス権を持つ、サードパーティ サービス プロバイダーのアクティビティを可視化できます。 たとえば、Azure Resource Manager operation from suspicious proxy IP address - delegated access のようにします。

Delegated access は、Azure Lighthouse または代理管理特権を使用したアクセスを指します。

Delegated access が表示されるアラートには、カスタマイズされた説明と修復手順も含まれます。

詳細については、「Azure アクティビティ ログ」を参照してください。

Defender for Resource Manager からのセキュリティ アラートを調査するには、次のことを行います。

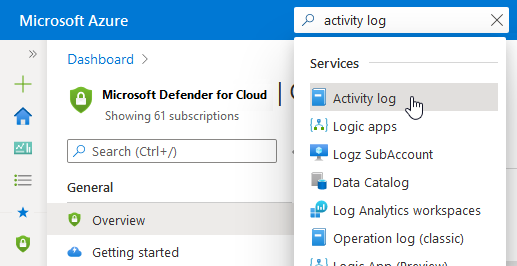

Azure のアクティビティ ログを開きます。

イベントに次のフィルターを適用します。

- アラート内で言及されているサブスクリプション

- 検出されたアクティビティの期間

- 関連するユーザー アカウント (該当する場合)

不審なアクティビティを探します。

ヒント

調査エクスペリエンスを向上させるには、「Azure アクティビティ ログからデータを接続する」の説明に従って、Azure アクティビティ ログを Microsoft Sentinel にストリーム配信してください。

直ちに緩和する

侵害されたユーザー アカウントを修復します。

- 見慣れないものである場合は、脅威アクターによって作成された可能性があるため、削除します

- 見慣れたものである場合は、その認証資格情報を変更します

- Azure アクティビティ ログを使用して、ユーザーによって実行されるすべてのアクティビティを確認し、疑わしいものをすべて特定します

侵害されたサブスクリプションを修復します。

- 侵害された Automation アカウントから見慣れない Runbook を削除します

- サブスクリプションの IAM アクセス許可を確認し、見慣れないすべてのユーザー アカウントのアクセス許可を削除します

- サブスクリプション内のすべての Azure リソースを確認し、見慣れないものをすべて削除します

- CloudのMicrosoft Defender でサブスクリプションのセキュリティ アラートを確認し、調査します

- Azure アクティビティ ログを使用して、サブスクリプション内で実行されるすべてのアクティビティを確認し、疑わしいものをすべて特定します

侵害された仮想マシンを修復します

- すべてのユーザーのパスワードを変更します

- マシン上でマルウェア対策のフル スキャンを実行します

- マルウェアのないソースからマシンを再イメージ化します

次のステップ

このページでは、Defender for Resource Manager のアラートに対応するプロセスについて説明しました。 関連情報については、次のページを参照してください。

フィードバック

以下は間もなく提供いたします。2024 年を通じて、コンテンツのフィードバック メカニズムとして GitHub の issue を段階的に廃止し、新しいフィードバック システムに置き換えます。 詳細については、「https://aka.ms/ContentUserFeedback」を参照してください。

フィードバックの送信と表示