Microsoft Defender for Cloud、Cloud-Native Application Protection Platform (CNAPP) として、マルチクラウド環境全体のサーバーレス ワークロードの包括的な可視性、セキュリティ、およびポスチャ管理を提供します。 これにより、カバレッジがAzure Web Apps、Azure Functions、Amazon Web Service (AWS) ラムダに拡張され、これらのリソースが完全に保護されます。

サーバーレス保護は、環境内のすべてのWeb Apps、Azure Functions、AWS Lambda 関数を自動的に検出してインベントリします。 これらのリソースが検出されると、Defender for Cloudは、構成の誤り、脆弱性、および安全でない依存関係を特定します。 Defender for Cloud修復ガイダンスと継続的な体制評価を提供し、組織が強力な体制管理を維持し、動的なサーバーレス アーキテクチャのリスクを軽減するのに役立ちます。

この機能の クラウドの可用性 の詳細について説明します。

サーバーレス保護の要件と可用性

サーバーレス保護は、Defender Cloud Security Posture Management (CSPM) プランの一部として使用できます。

サーバーレス保護を有効にするには、サブスクリプションでDefender CSPMプランを有効にし、Defender CSPM プランのサーバーレス保護コンポーネントを有効にする必要があります。

現在、使用可能な機能はポータルによって異なります。 次の表に、各ポータルで使用できる機能を示します。

| 特徴 | Defender for Cloud ポータル | Defender ポータル |

|---|---|---|

| Defender CSPM プランを使用したオンボーディング | ||

| 構成ミスに関する推奨事項を確認する | ||

| クラウド セキュリティ エクスプローラーを使用してクエリを作成する | ||

| Cloud Inventory のワークロードを調べる | ||

| 攻撃パスを調査する | ||

| 脆弱性評価 | - |

可用性を表示するには、 クラウドサポートを参照してください。

サーバーレス リソース の制限事項 を参照してください。

サーバーレス保護の利点

Defender for Cloudは、次の機能を使用して継続的な可視性とリスク評価を提供することで、CSPM 機能をサーバーレス ワークロードに拡張します。

自動リソース検出: すべてのサーバーレス リソース (Azure Functions、Web Apps、AWS Lambda) を検出し、それらを統合インベントリに一覧表示します。

継続的な姿勢評価: パブリック エンドポイント、弱い認証、暗号化の欠如などのリスクについて設定を評価します。

構成ミスの検出: 次のものが含まれます。

- Access Control: ネットワークの公開を制限し、認証を適用します。

- ID とアクセス許可: 横移動、データ流出、特権の悪用を防止します。

- コードの整合性: 承認されていないコード変更 (AWS Lambda コード署名など) から保護します。

脆弱性評価: 関数パッケージをスキャンして脆弱な依存関係を検出し、修復ガイダンスを提供します。

攻撃パス分析: プロアクティブなリスク軽減のために、サーバーレス リソースを含む潜在的な攻撃チェーンをマップします。

Defender for Cloudでは、これらの機能を使用して、組織がサーバーレス ワークロードをセキュリティで保護し、動的なクラウド環境での堅牢なセキュリティ体制管理を確保します。

これらの主要な利点に加えて、Defender for Cloudのサーバーレス セキュリティは、ライフサイクル全体でアプリケーションをセキュリティで保護することを目的とする CNAPP の広範なビジョンに沿っています。

サーバーレス保護は、Defender ポータルにも統合されます。 この統合により、構成ミスの検出、攻撃パスの分析、脆弱性評価を 1 つのインターフェイスで可視化できます。

サーバーレス保護のセキュリティに関する推奨事項を表示します。

サーバーレス保護のしくみ

Defender for Cloudのサーバーレス保護は、自動検出、継続的監視、リスク評価の組み合わせによって機能します。 Defender CSPMプランを有効にしてサーバーレス保護コンポーネントをアクティブ化すると、Defender for Cloudはクラウド環境をスキャンして、Azure Web Apps、Azure Functions、AWS Lambda 関数を含むすべてのサーバーレス リソースを識別します。

Defender for Cloudがリソースを検出すると、その構成とランタイム環境が継続的に監視されます。 これらのリソースは、一連のセキュリティのベスト プラクティスとコンプライアンス標準に照らして評価され、構成の誤り、脆弱性、および安全でない依存関係を特定します。 リスクが検出されると、Defender for Cloudは、問題に対処するのに役立つ詳細な修復手順を含むセキュリティに関する推奨事項を生成します。

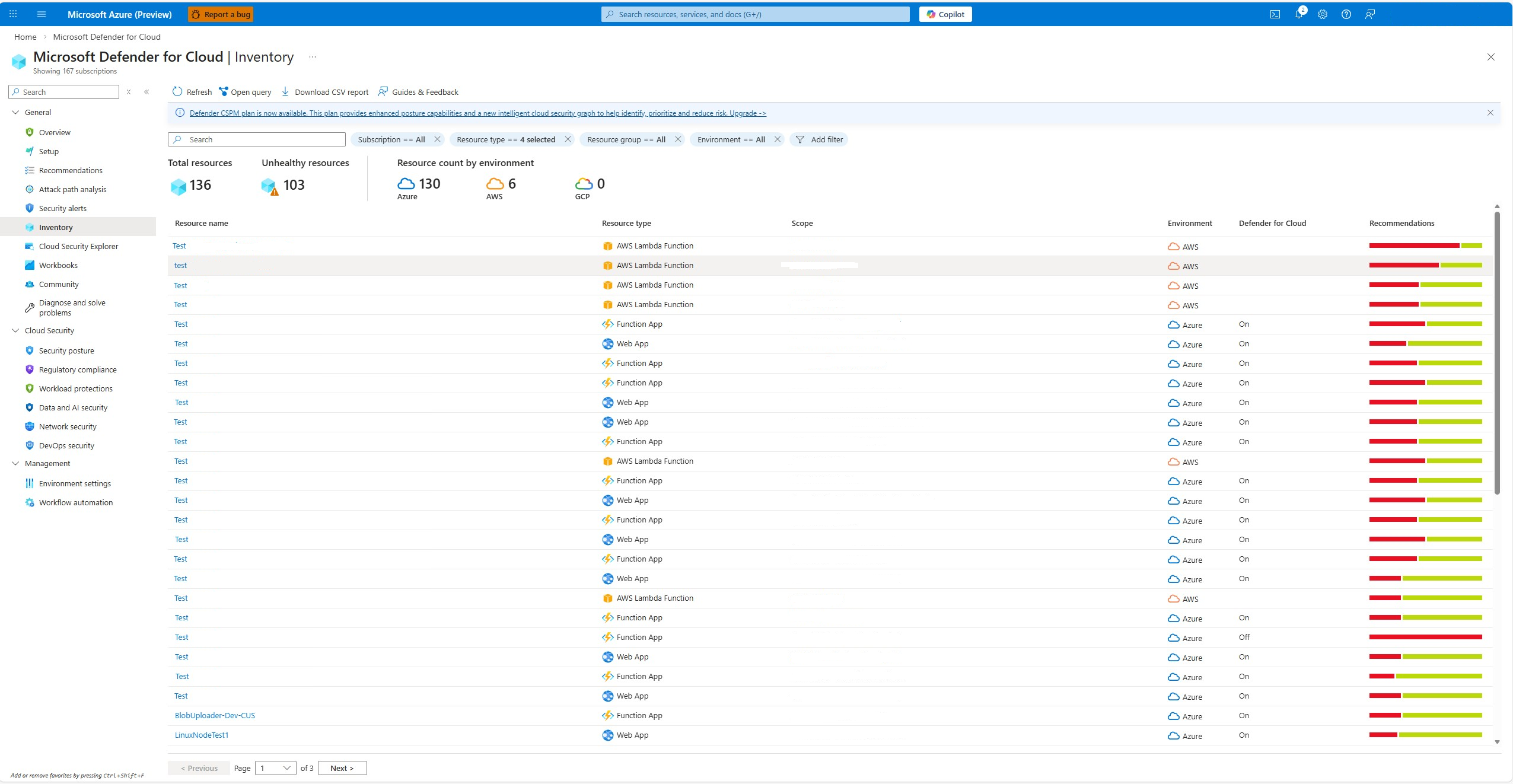

インベントリ

Defender for Cloudでは、検出されたすべてのサーバーレス リソースの統一されたインベントリが提供されるため、それらを簡単に表示および管理できます。 [インベントリ] ページには、リソース名、種類、場所、関連するセキュリティ結果などの詳細が表示されます。 リソースの種類に基づいて結果をフィルター処理するだけで、Web Apps、Azure Functions、または AWS Lambda 関数に焦点を当てます。

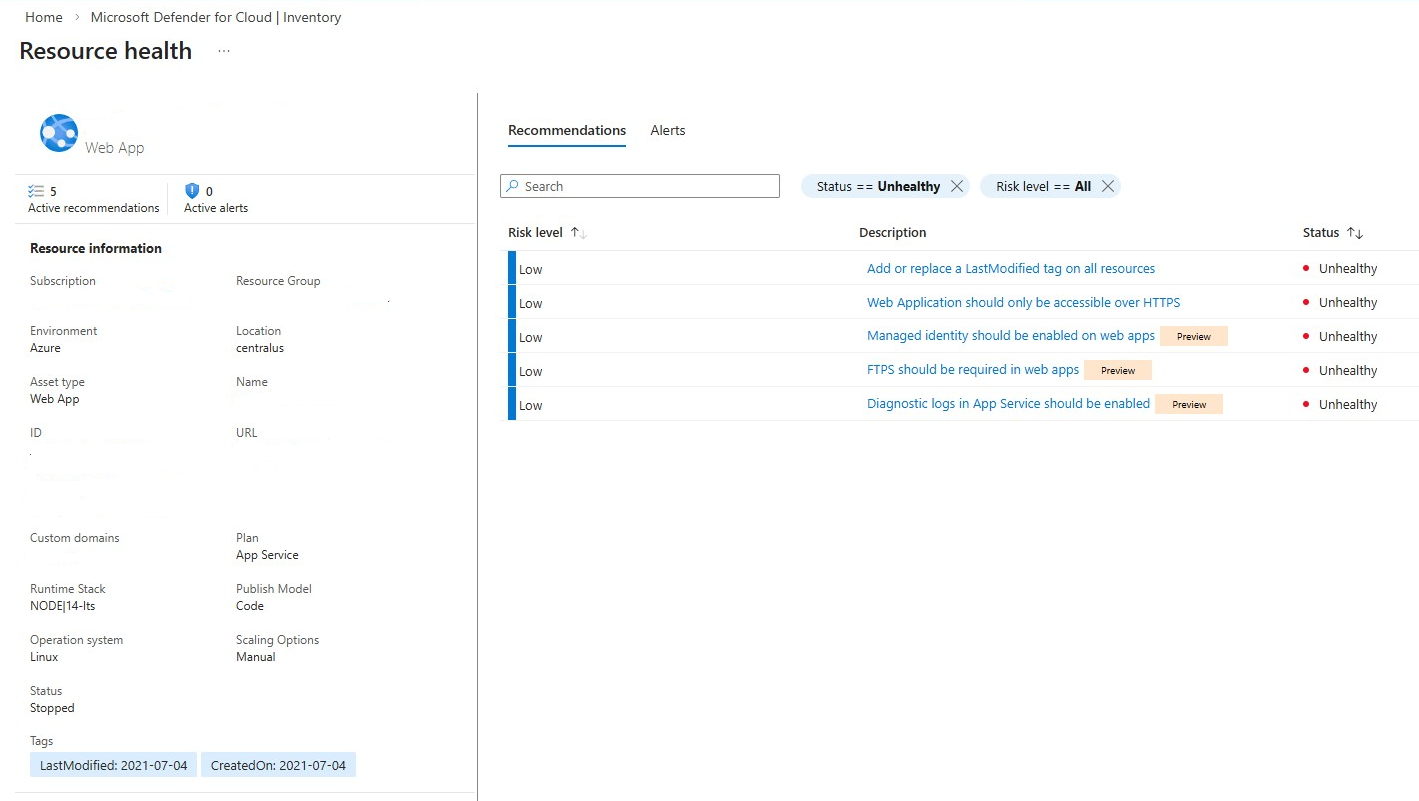

結果をフィルター処理したら、いずれかのリソースを選択して、アクティブなセキュリティに関する推奨事項とその重大度レベルなど、そのセキュリティ体制に関する詳細を表示します。

また、各リソースに関連付けられているセキュリティに関する推奨事項を確認して、結果の重大度に基づいて修復作業に優先順位を付け、修復することもできます。

セキュリティに関する推奨事項を修復する方法について説明します。

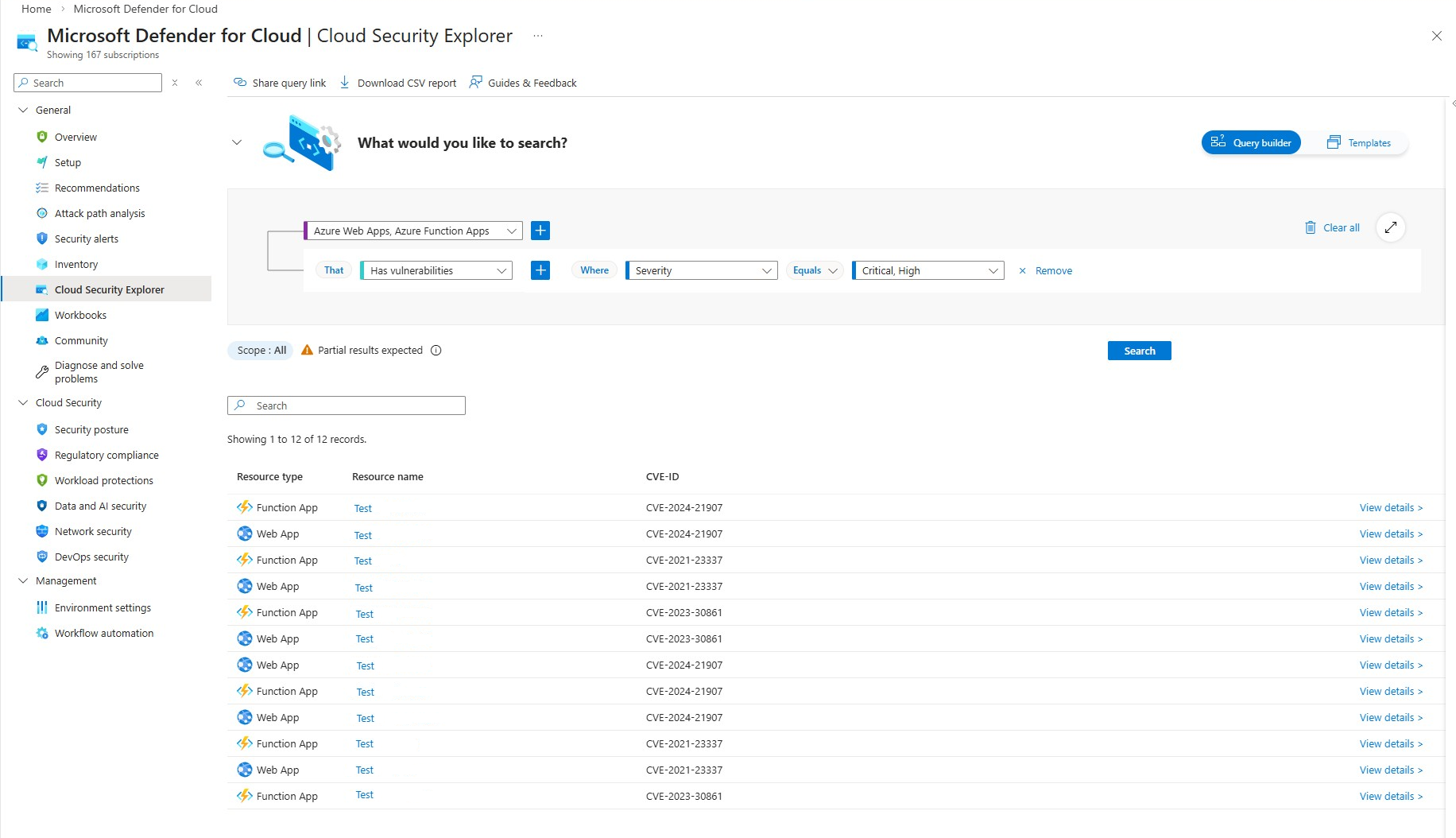

クラウド セキュリティ エクスプローラー

Defender for Cloudの Cloud Security Explorer には、サーバーレス リソースのセキュリティ体制を分析できる高度なフィルター処理とクエリ機能が用意されています。 カスタム クエリを作成して、サーバーレス ワークロード全体の特定の構成ミスや脆弱性を特定できます。

クラウド セキュリティ エクスプローラーを使用してクエリを作成する方法について説明します。

制限事項

脆弱性評価の対象ではないサーバーレス リソースは次のとおりです。

- 電源状態が "実行中" ではない Web Apps および関数アプリ

- インターネットにアクセスできないWebアプリやファンクションアプリ

- 次の 'kind' 値を持つ WebApps と Function Apps はスキャンされません。

- アプリ、移行; 関数アプリ、ボットアプリ; アプリ、linux、aspiredashboard; アプリ、コンテナー、xenon; アプリ、ボットアプリ; アプリ、linux、Kubernetes; アプリ、関数アプリ,windows; 関数アプリ、linux、コンテナー、Kubernetes; アプリ、linux、コンテナー、Kubernetes; アプリ、xenon; 関数アプリ、linux、Kubernetes; アプリ、関数アプリ

関連コンテンツ

Defender CSPM - Microsoft Defender for Cloud の推奨事項を是正します

- クラウド セキュリティ エクスプローラーを使用してクエリを作成する