このチュートリアルでは、Defender for IoT マイクロ エージェントをインストールして認証する方法について説明します。

このチュートリアルでは、次の方法を学習します。

- マイクロ エージェントをダウンロードしてインストールする

- マイクロ エージェントを認証する

- インストールを検証する

- システムをテストする

- 特定のマイクロ エージェント バージョンをインストールする

注:

Defender for IoT は、2025 年 8 月 1 日にマイクロ エージェントを廃止する予定です。

前提条件

アクティブなサブスクリプションを持つAzure アカウント。 無料でアカウントを作成します。

次のいずれかの オペレーティング システムを実行していることを確認します。

Azure IoT Hubで IoT のMicrosoft Defenderを有効にしている必要があります。

IoT ソリューションにリソース グループを追加している必要があります。

Defender for IoT マイクロ エージェント モジュール ツインを作成している必要があります。

マイクロ エージェントをダウンロードしてインストールする

セットアップに応じて、適切な Microsoft パッケージをインストールする必要があります。

適切な Microsoft パッケージ リポジトリを追加するには:

デバイスのオペレーティング システムに一致するリポジトリ構成をダウンロードします。

Ubuntu 18.04 の場合:

curl https://packages.microsoft.com/config/ubuntu/18.04/multiarch/prod.list > ./microsoft-prod.listUbuntu 20.04 の場合:

curl https://packages.microsoft.com/config/ubuntu/20.04/prod.list > ./microsoft-prod.listDebian 9 (AMD64 と ARM64 の両方) の場合:

curl https://packages.microsoft.com/config/debian/stretch/multiarch/prod.list > ./microsoft-prod.list

次のコマンドを使用して、リポジトリ構成を

sources.list.dディレクトリにコピーします。sudo cp ./microsoft-prod.list /etc/apt/sources.list.d/次のコマンドを使用して、Microsoft GPG 公開キーをインストールします。

curl https://packages.microsoft.com/keys/microsoft.asc | gpg --dearmor > microsoft.gpg sudo cp ./microsoft.gpg /etc/apt/trusted.gpg.d/次のコマンドを使用して apt を更新したことを確認します。

sudo apt-get update次のコマンドを使用して、Debian または Ubuntu ベースの Linux ディストリビューションに Defender for IoT マイクロ エージェント パッケージをインストールします。

sudo apt-get install defender-iot-micro-agent

プロキシ経由で接続する

この手順では、プロキシ経由で Defender for IoT マイクロ エージェントをIoT Hubに接続する方法について説明します。

プロキシ経由で接続を構成するには:

マイクロ エージェント コンピューターで、次の内容の

/etc/defender_iot_micro_agent/conf.jsonファイルを作成します。{ "IothubModule_ProxyConfig": "<proxy_ipv4>,<port>,<username>,<password>", "IothubModule_TransportProtocol": "MQTT_WebSocket_Protocol" }ユーザー フィールドとパスワード フィールドは省略可能です。 不要な場合は、代わりに次の構文を使用します。

{ "IothubModule_ProxyConfig": "<proxy_ipv4>,<port>", "IothubModule_TransportProtocol": "MQTT_WebSocket_Protocol" }/var/lib/defender_iot_micro_agent/cache.jsonでキャッシュされたファイルを削除します。

マイクロ エージェントを再起動します。 実行:

sudo systemctl restart defender-iot-micro-agent.service

AMQP プロトコルのサポートを追加する

この手順では、AMQP プロトコルをサポートするために必要な追加の手順について説明します。

AMQP プロトコルのサポートを追加するには:

マイクロ エージェント コンピューターで、

/etc/defender_iot_micro_agent/conf.jsonファイルを開き、次の内容を追加します。{ "IothubModule_TransportProtocol": "AMQP_Protocol" }/var/lib/defender_iot_micro_agent/cache.jsonでキャッシュされたファイルを削除します。

マイクロ エージェントを再起動します。 実行:

sudo systemctl restart defender-iot-micro-agent.service

WEB ソケット プロトコルのサポート経由で AMQP を追加するには:

マイクロ エージェント コンピューターで、

/etc/defender_iot_micro_agent/conf.jsonファイルを開き、次の内容を追加します。{ "IothubModule_TransportProtocol": "AMQP_WebSocket_Protocol" }/var/lib/defender_iot_micro_agent/cache.jsonでキャッシュされたファイルを削除します。

マイクロ エージェントを再起動します。 実行:

sudo systemctl restart defender-iot-micro-agent.service

エージェントはこのプロトコルを使用し、ポート 443 のIoT Hubと通信します。 このプロトコルでは HTTP プロキシ構成がサポートされています。プロキシも構成されている場合、プロキシとの通信ポートはプロキシ構成で定義されています。

マイクロ エージェントを認証する

Defender for IoT マイクロ エージェントの認証に使用できるオプションは 2 つあります。

モジュール ID 接続文字列を使用して認証する

モジュール ID 接続文字列を DefenderIoTMicroAgent モジュール ID の詳細からコピーする必要があります。

モジュール ID の接続文字列をコピーするには:

IoT Hub>

Your hub>Device management>Devices に移動します。![左側のメニューから [IoT デバイス] を選択します。](media/quickstart-standalone-agent-binary-installation/iot-devices.png)

[デバイス ID] ボックスの一覧からデバイスを選択します。

[ モジュール ID] タブを 選択します。

デバイスに関連付けられているモジュール ID の一覧から DefenderIotMicroAgent モジュールを選択します。

![[モジュール ID] タブを選択します。](media/quickstart-standalone-agent-binary-installation/module-identities.png)

[コピー] ボタンを選択して、接続文字列 (主キー) を コピー します。

![[コピー] ボタンを選択して、接続文字列 (主キー) をコピーします。](media/quickstart-standalone-agent-binary-installation/copy-button.png)

次のコマンドを入力して、

/etc/defender_iot_micro_agentconnection_string.txtという名前のファイル 接続文字列を作成します。sudo bash -c 'echo "<connection string>" > /etc/defender_iot_micro_agent/connection_string.txt'connection_string.txtは、次のパスの場所/etc/defender_iot_micro_agent/connection_string.txtに配置されます。注:

接続文字列には、モジュール自体への直接アクセスを可能にするキーが含まれているため、ルート ユーザーのみが使用して読み取り可能な機密情報が含まれます。

次のコマンドを使用してサービスを再起動します。

sudo systemctl restart defender-iot-micro-agent.service

証明書を使用した認証

証明書を使用して認証するには:

次の手順に従って証明書を調達します。

証明書の PEM でエンコードされた公開部分と秘密キーを

/etc/defender_iot_micro_agentに、certificate_public.pemと呼ばれるファイルに配置し、certificate_private.pemします。適切な接続文字列を

connection_string.txtファイルに配置します。 接続文字列は次のようになります。HostName=<the host name of the iot hub>;DeviceId=<the id of the device>;ModuleId=<the id of the module>;x509=trueこの文字列は、認証のために証明書が提供されることを Defender for IoT エージェントに通知します。

次のコマンドを使用してサービスを再起動します。

sudo systemctl restart defender-iot-micro-agent.service

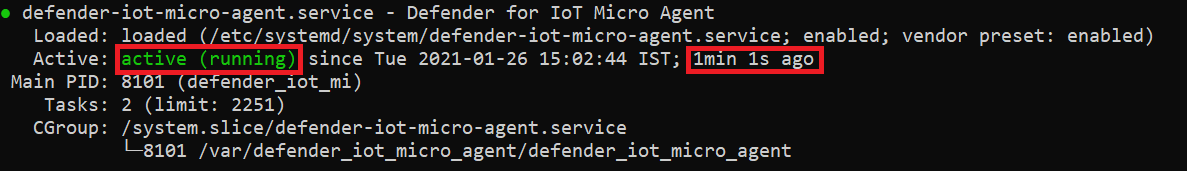

インストールを検証する

インストールを検証するには:

マイクロ エージェントが正しく実行されていることを確認するには、次のコマンドを使用します。

systemctl status defender-iot-micro-agent.serviceサービスが

activeであることを確認し、プロセスのアップタイムが適切であることを確認して、サービスが安定していることを確認します。

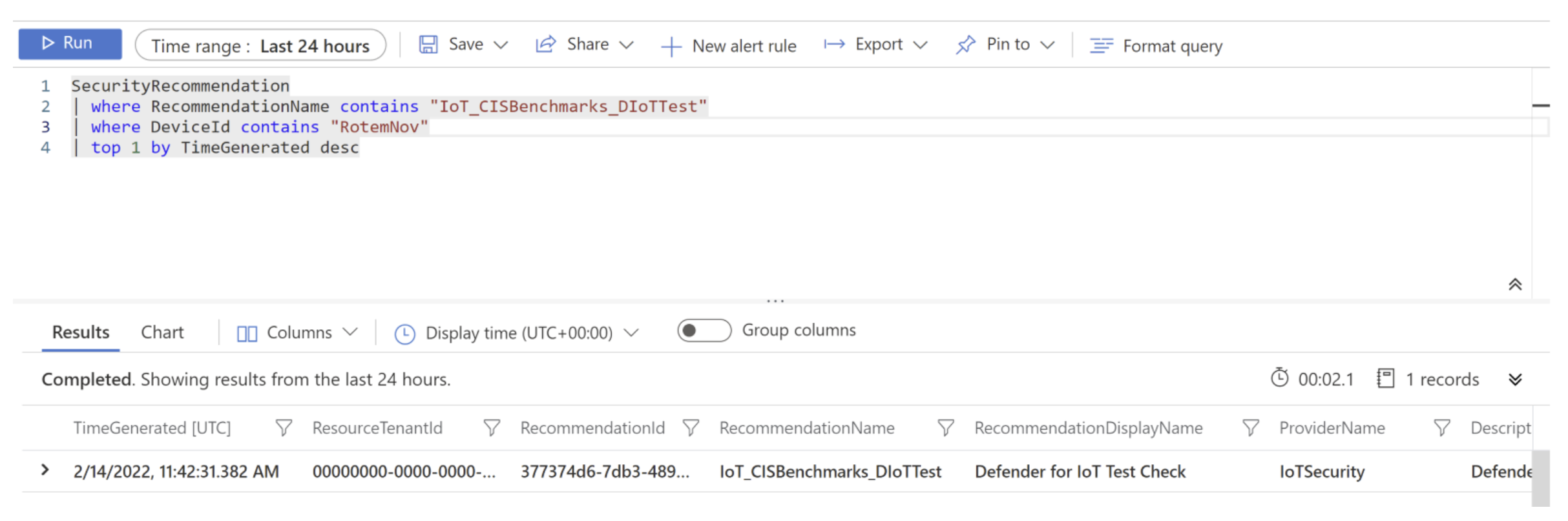

システムをテストする

システムをテストするには、デバイスにトリガー ファイルを作成します。 トリガー ファイルによって、エージェントのベースライン スキャンによって、ベースライン違反としてファイルが検出されます。

次のコマンドを使用して、ファイル システムにファイルを作成します。

sudo touch /tmp/DefenderForIoTOSBaselineTrigger.txtLog Analytics ワークスペースが IoT ハブにアタッチされていることを確認します。 詳細については、「 ログ分析ワークスペースの作成」を参照してください。

コマンドを使用してエージェントを再起動します。

sudo systemctl restart defender-iot-micro-agent.service

ハブに推奨事項が表示されるには、最大 1 時間を許可します。

"IoT_CISBenchmarks_DIoTTest" というベースラインの推奨事項が作成されます。 この推奨事項は、Log Analytics から次のように照会できます。

SecurityRecommendation

| where RecommendationName contains "IoT_CISBenchmarks_DIoTTest"

| where DeviceId contains "<device-id>"

| top 1 by TimeGenerated desc

例:

特定のマイクロ エージェント バージョンをインストールする

特定のコマンドを使用して、特定のバージョンのマイクロ エージェントをインストールできます。

特定のバージョンの Defender for IoT マイクロ エージェントをインストールするには:

ターミナルを開きます。

次のコマンドを実行します。

sudo apt-get install defender-iot-micro-agent=<version>

リソースをクリーンアップする

クリーンするリソースはありません。