Microsoft Defender 外部攻撃面管理 (Defender EASM) には、ユーザーが承認済みインベントリから派生した貴重な分析情報をすばやく表示できるように設計された一連の 4 つのダッシュボードが用意されています。 これらのダッシュボードは、組織が攻撃 Surface に最大の脅威をもたらす脆弱性、リスク、コンプライアンスの問題に優先順位を付け、重要な問題を簡単に軽減するのに役立ちます。

Defender EASMには、次の 8 つのダッシュボードが用意されています。

- 概要: このダッシュボードは、Defender EASMにアクセスするときの既定のランディング ページです。 これは、攻撃面に慣れるのに役立つ重要なコンテキストを提供します。

- インベントリの変更: このダッシュボードには、資産数に対する変更が表示され、インベントリからの追加と削除が個別に一覧表示されます。 このダッシュボードには、資産がorganizationによってライブまたは所有されなくなったことがシステムによって判断されたため、インベントリから自動的に削除された資産も表示されます。

- 攻撃面の概要: このダッシュボードは、インベントリから派生した主要な観察結果をまとめたものです。 攻撃用 Surface とそれを構成する資産の種類の概要を示し、重大度 (高、中、低) によって潜在的な脆弱性を表示します。 このダッシュボードには、攻撃用 Surface を構成するインフラストラクチャに関する重要なコンテキストも用意されています。 このコンテキストには、クラウド ホスティング、機密性の高いサービス、SSL 証明書とドメインの有効期限、IP 評判に関する分析情報が含まれます。

- セキュリティ体制: このダッシュボードは、承認済みインベントリ内の資産から派生したメタデータに基づいて、組織がセキュリティ プログラムの成熟度と複雑さを理解するのに役立ちます。 これは、外部の脅威のリスクを軽減する技術的および非技術的なポリシー、プロセス、制御で構成されています。 このダッシュボードでは、CVE の公開、ドメインの管理と構成、ホスティングとネットワーク、オープン ポート、SSL 証明書の構成に関する分析情報を提供します。

- GDPR コンプライアンス: このダッシュボードは、ヨーロッパ諸国がアクセスできるオンライン インフラストラクチャに関する一般的なデータ保護規則 (GDPR) 要件に基づいて、コンプライアンス リスクの重要な領域を示します。 このダッシュボードには、Web サイトの状態、SSL 証明書の問題、公開されている個人を特定できる情報 (PII)、ログイン プロトコル、および Cookie のコンプライアンスに関する分析情報が表示されます。

- OWASP Top 10: このダッシュボードは、OWASP の最も重要な Web アプリケーションのセキュリティ リスクの一覧に従って脆弱な資産を表示します。 このダッシュボードでは、組織は、OWASP で定義されているように、アクセス制御、暗号化エラー、インジェクション、安全でない設計、セキュリティの構成ミス、その他の重大なリスクを持つ資産をすばやく特定できます。

- CWE の上位 25 のソフトウェアの弱点: このダッシュボードは、MITRE によって毎年提供される上位 25 の一般的な弱点列挙 (CWE) リストに基づいています。 これらの CW は、見つけて悪用しやすい最も一般的でインパクトのあるソフトウェアの弱点を表します。

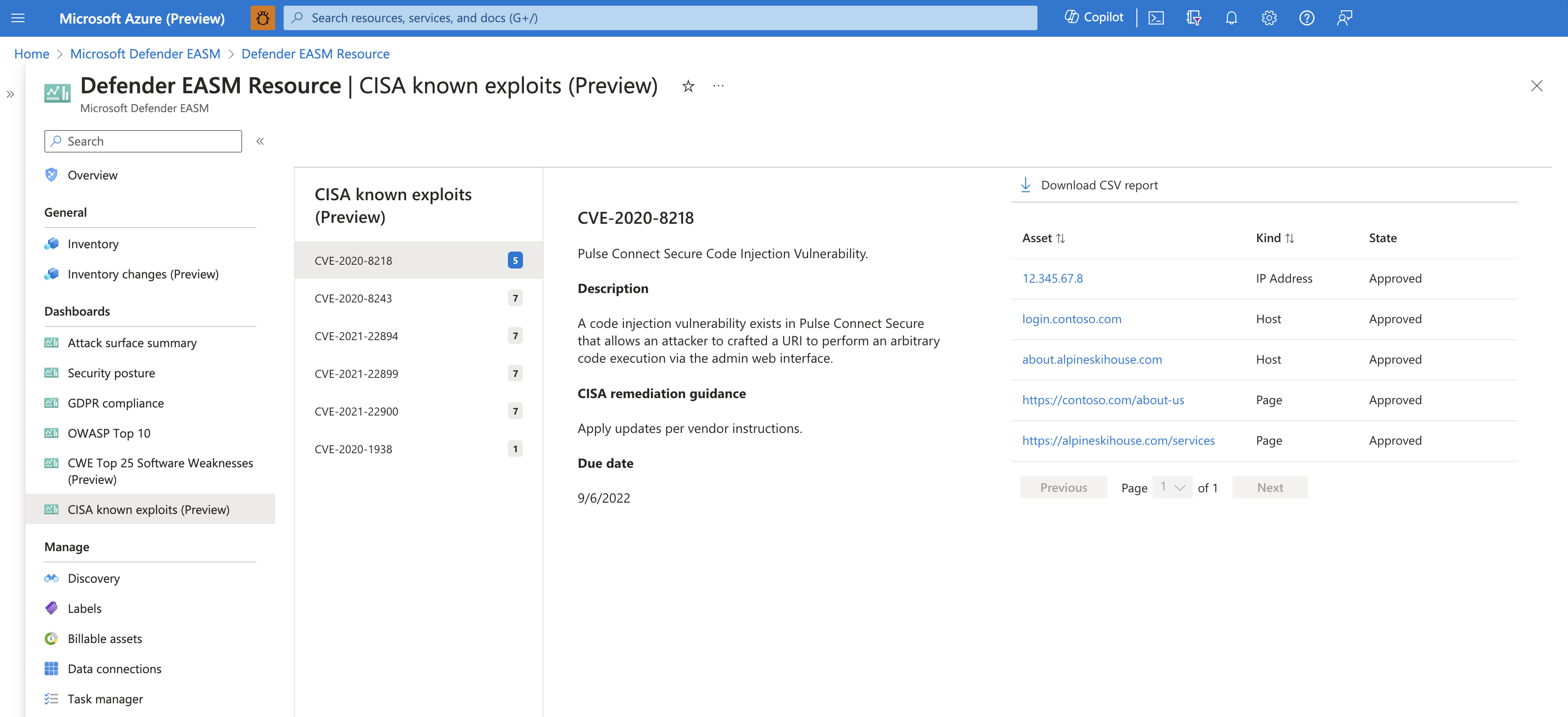

- CISA 既知の悪用: このダッシュボードには、CISA によって定義された既知の悪用につながった脆弱性の影響を受ける可能性のある資産が表示されます。 このダッシュボードは、過去に悪用された脆弱性に基づいて修復作業の優先順位を付けるのに役立ち、organizationに対するリスクのレベルが高いことを示します。

ダッシュボードへのアクセス

Defender EASM ダッシュボードにアクセスするには、まず Defender EASM インスタンスに移動します。 左側のナビゲーション列で、表示するダッシュボードを選択します。 これらのダッシュボードには、Defender EASM インスタンス内の多くのページから、このナビゲーション ウィンドウからアクセスできます。

グラフ データのダウンロード

ダッシュボード グラフの基になるデータを CSV ファイルにエクスポートできます。 このエクスポートは、Defender EASMデータをサード パーティのツールにインポートしたり、問題を修復するときに CSV ファイルをオフにしたりしたいユーザーに役立ちます。 グラフ データをダウンロードするには、まず、ダウンロードするデータを含む特定のグラフ セグメントを選択します。 グラフのエクスポートでは、現在、個々のグラフ セグメントがサポートされています。同じグラフから複数のセグメントをダウンロードするには、個々のセグメントをエクスポートする必要があります。

個々のグラフ セグメントを選択すると、データのドリルダウン ビューが開き、セグメント数を構成するすべての資産が一覧表示されます。 このページの上部にある [ CSV レポートのダウンロード ] を選択してエクスポートを開始します。 このアクションにより、エクスポートの状態を追跡できるタスク マネージャー通知が作成されます。

Microsoft Excel では、セルあたり 32,767 文字の文字数制限が適用されます。 "最後のバナー" 列などの一部のフィールドは、この制限により正しく表示されない可能性があります。 問題が発生した場合は、CSVファイルをサポートする別のプログラムでファイルを開いてください。

CVEs を適用不可としてマークする

多くのDefender EASM ダッシュボードには CVE データが含まれています。攻撃対象領域を強化する Web コンポーネント インフラストラクチャに基づいて潜在的な脆弱性に注意を向ける必要があります。 たとえば、CVE は攻撃 Surface の概要ダッシュボードに表示され、潜在的な重大度によって分類されます。 これらの CVEs を調査すると、organizationに関連しないものがあると判断される場合があります。 これは、未編集のバージョンの Web コンポーネントを実行しているか、その特定の脆弱性からユーザーを保護するために、organizationに異なる技術的ソリューションが用意されている可能性があります。

CVE 関連のグラフのドリルダウン ビューで、[CSV レポートのダウンロード] ボタンの横に、観測値を適用不可として設定できるようになりました。 この値をクリックすると、その観測に関連付けられているすべての資産のインベントリ リストに移動し、このページからすべての観測値を適用不可としてマークするように選択できます。 観測値を適用不可としてマークする方法の詳細については、「 インベントリ資産の変更」を参照してください。

![[監視を適用不可としてマークする] ボタンが強調表示されているダッシュボードドリルダウン ビューのスクリーンショット。](media/cves-1.png)

インベントリの変更

攻撃面は絶えず変化しているため、Defender EASMは在庫を継続的に分析して更新し、精度を確保します。 資産はインベントリから頻繁に追加および削除されるため、これらの変更を追跡して攻撃対象領域を理解し、重要な傾向を特定することが重要です。 [インベントリの変更] ダッシュボードには、これらの変更の概要が表示され、資産の種類ごとに "追加済み" と "削除済み" の数が表示されます。 ダッシュボードは、過去 7 日または 30 日間の 2 つの日付範囲でフィルター処理できます。

[日付別の変更] セクションでは、攻撃対象領域が毎日どのように変化したかについて、より詳細なコンテキストが提供されます。 このセクションでは、削除を "ユーザーによって削除された" または "システムによって削除された" として分類します。ユーザーの削除には、個々の、一括または連鎖的な資産状態の変更を含むすべての手動削除と、ユーザーが構成した資産ポリシーによってトリガーされる削除が含まれます。 システムの削除は自動的に行われます。 最近のスキャンでインベントリへの接続が観察されなくなったため、攻撃対象領域に関連しなくなった資産が削除されます。 資産の種類に応じて、スキャンで 30 日から 60 日間観察されていない場合、資産は排除の対象となります。 在庫に手動で追加された資産は、削除の対象になりません。 [日付別の変更] セクションで、一覧表示されている値をクリックすると、追加または削除された資産の完全な一覧を表示できます。

![追加数と削除数を含む [インベントリの変更] ダッシュボードのスクリーンショット。](media/inventory-changes-date.png)

攻撃面の概要

攻撃 Surface の概要ダッシュボードは、攻撃 Surface の構成の概要を提供するように設計されており、セキュリティ態勢を改善するために対処する必要がある主要な観察結果を確認できます。 このダッシュボードでは、organizationの資産内のリスクを高、中、低の重大度で識別し、優先順位を付け、影響を受ける資産の一覧にアクセスして、ユーザーが各セクションにドリルダウンできるようにします。 さらに、ダッシュボードには、攻撃 Surface の構成、クラウド インフラストラクチャ、機密性の高いサービス、SSL とドメインの有効期限のタイムライン、IP 評判に関する重要な詳細が表示されます。

Microsoft は、最初に既知の資産のセットへのインフラストラクチャ接続に基づいて、organizationに属するインターネットに接続する資産を検出する独自のテクノロジを通じて組織の攻撃対象領域を特定します。 ダッシュボードのデータは、新しい観測値に基づいて毎日更新されます。

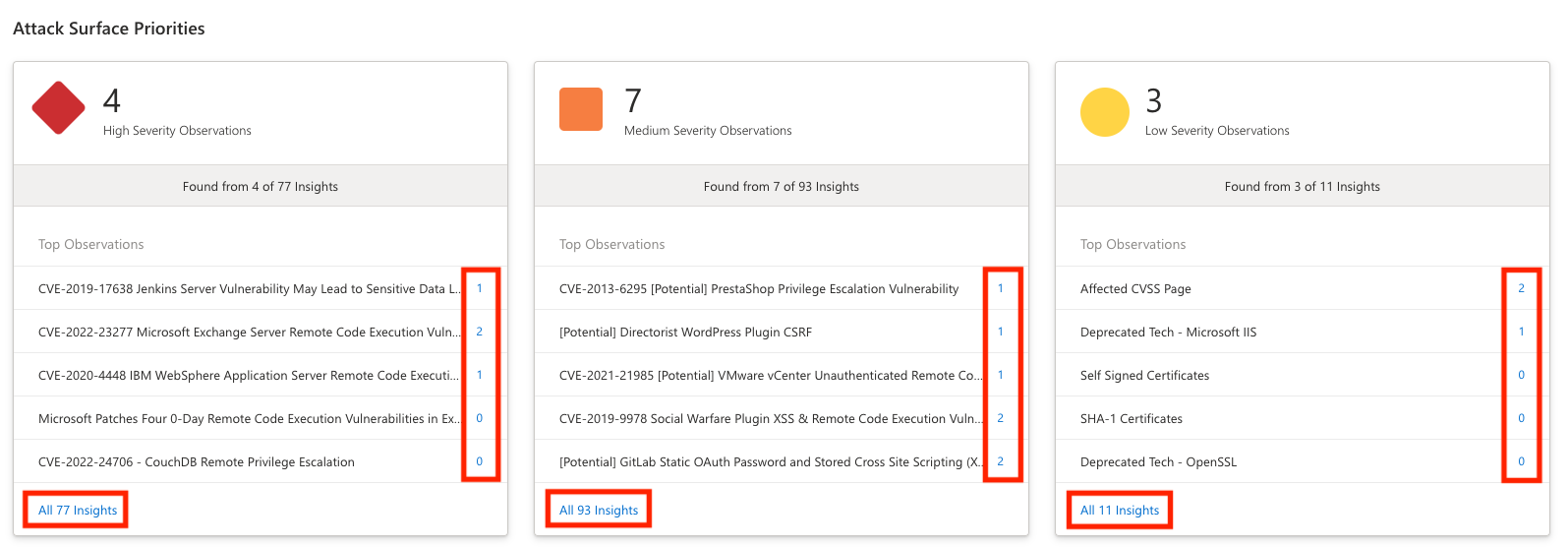

攻撃面の優先順位

このダッシュボードの上部にあるDefender EASMは、重大度 (高、中、低) 別に編成されたセキュリティの優先順位の一覧を提供します。 大規模な組織の攻撃対象領域は非常に広範囲に及びます。そのため、広範なデータから得られる重要な結果を優先することで、ユーザーは攻撃面の最も重要な公開要素に迅速かつ効率的に対処できます。 これらの優先順位には、重要な CVEs、侵害されたインフラストラクチャへの既知の関連付け、非推奨のテクノロジの使用、インフラストラクチャのベスト プラクティス違反、またはコンプライアンスの問題が含まれる場合があります。

分析情報の優先順位は、各分析情報の潜在的な影響に関する Microsoft の評価によって決定されます。 たとえば、重大度の高い分析情報には、新しい脆弱性、頻繁に悪用される脆弱性、特に損傷を与える脆弱性、スキル レベルの低いハッカーによって簡単に悪用される脆弱性が含まれる場合があります。 重大度の低い分析情報には、サポートされなくなった非推奨のテクノロジの使用、インフラストラクチャの期限が間もなく切れる、セキュリティのベスト プラクティスに合わないコンプライアンスの問題などがあります。 各分析情報には、潜在的な悪用から保護するための推奨される修復アクションが含まれています。

Defender EASM プラットフォームに最近追加された分析情報には、このダッシュボードに "NEW" ラベルが付きます。 確認済みインベントリの資産に影響を与える新しい分析情報を追加すると、影響を受ける資産の一覧を含むこの新しい分析情報の詳細ビューにルーティングするプッシュ通知も配信されます。

一部の分析情報には、タイトルに "Potential" というフラグが設定されています。 "潜在的な" 分析情報は、資産が脆弱性の影響を受Defender EASM確認できない場合に発生します。 潜在的な分析情報は、スキャン システムが特定のサービスの存在を検出したが、バージョン番号を検出できない場合に発生します。 たとえば、一部のサービスでは、管理者がバージョン情報を非表示にすることができます。 脆弱性は多くの場合、特定のバージョンのソフトウェアに関連付けられているため、資産が影響を受けるかどうかを判断するには手動で調査する必要があります。 その他の脆弱性は、検出できない手順Defender EASM修復できます。 たとえば、ユーザーはサービス構成に対して推奨される変更を加えたり、バックポートされたパッチを実行したりできます。 分析情報が "Potential" の前に存在する場合、システムは資産が脆弱性の影響を受けていると考える理由がありますが、上記のいずれかの理由で確認できません。 手動で調査するには、分析情報の名前をクリックして、資産が影響を受けるかどうかを判断するのに役立つ修復ガイダンスを確認します。

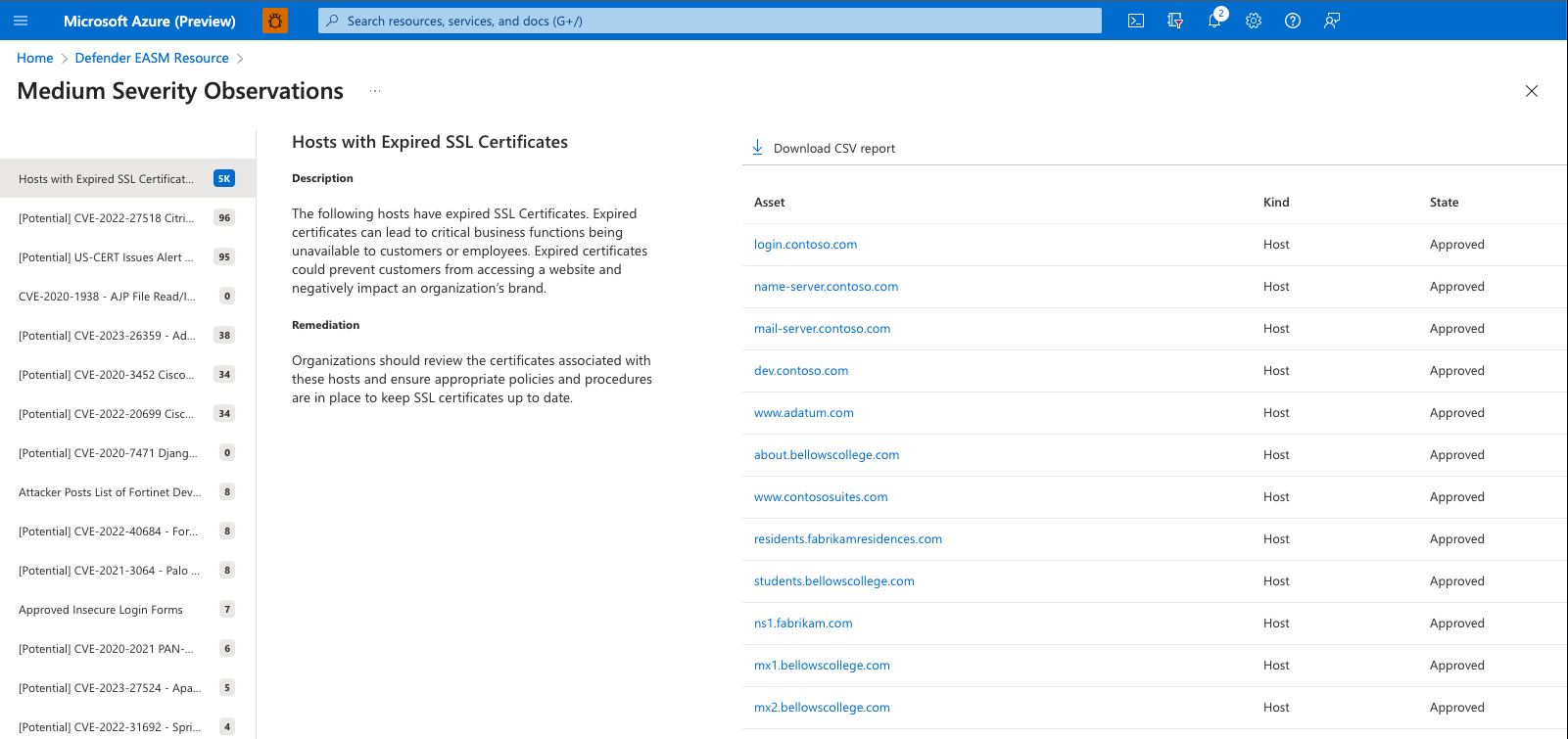

通常、ユーザーは最初に重大度の高い観測値を調査することを決定します。 最上位の観測値をクリックして、影響を受ける資産の一覧に直接ルーティングするか、代わりに [すべての __ Insights を表示] を選択して、その重大度グループ内のすべての潜在的な観測値の包括的で展開可能な一覧を表示できます。

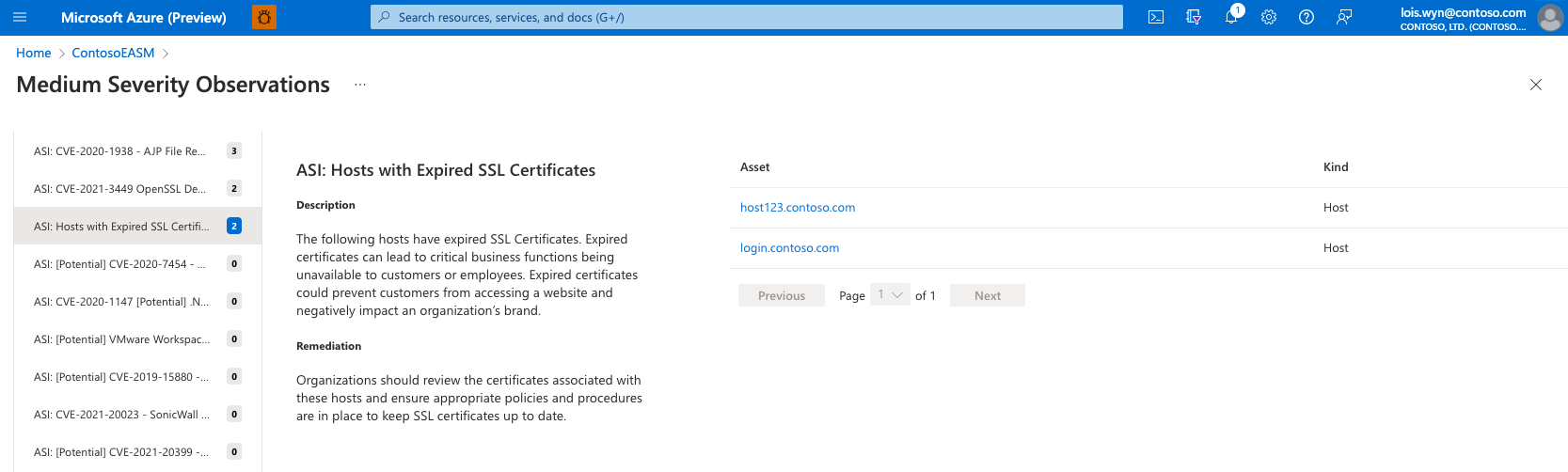

[観測値] ページには、左側の列にあるすべての潜在的な分析情報の一覧が表示されます。 この一覧は、各セキュリティ リスクの影響を受けた資産の数で並べ替えられます。最初に最も多くの資産に影響する問題が表示されます。 セキュリティ リスクの詳細を表示するには、この一覧からクリックします。

すべての観察のこの詳細ビューには、問題のタイトル、説明、Defender EASM チームからの修復ガイダンスが含まれます。 この例では、有効期限が切れた SSL 証明書によって重要なビジネス機能が利用できなくなったり、顧客や従業員が Web コンテンツにアクセスできなくなるため、organizationのブランドが破損したりする原因について説明します。 [修復] セクションでは、問題を迅速に解決する方法に関するアドバイスを提供します。この例では、影響を受けるホスト資産に関連付けられている証明書を確認し、一致する SSL 証明書を更新し、SSL 証明書がタイムリーに更新されるように内部手順を更新することをお勧めします。

最後に、[資産] セクションには、この特定のセキュリティ上の懸念の影響を受けたエンティティが一覧表示されます。 この例では、ユーザーが影響を受ける資産を調査して、有効期限が切れた SSL 証明書の詳細を確認したいと考えています。 この一覧から任意の資産名をクリックして、[資産の詳細] ページを表示できます。

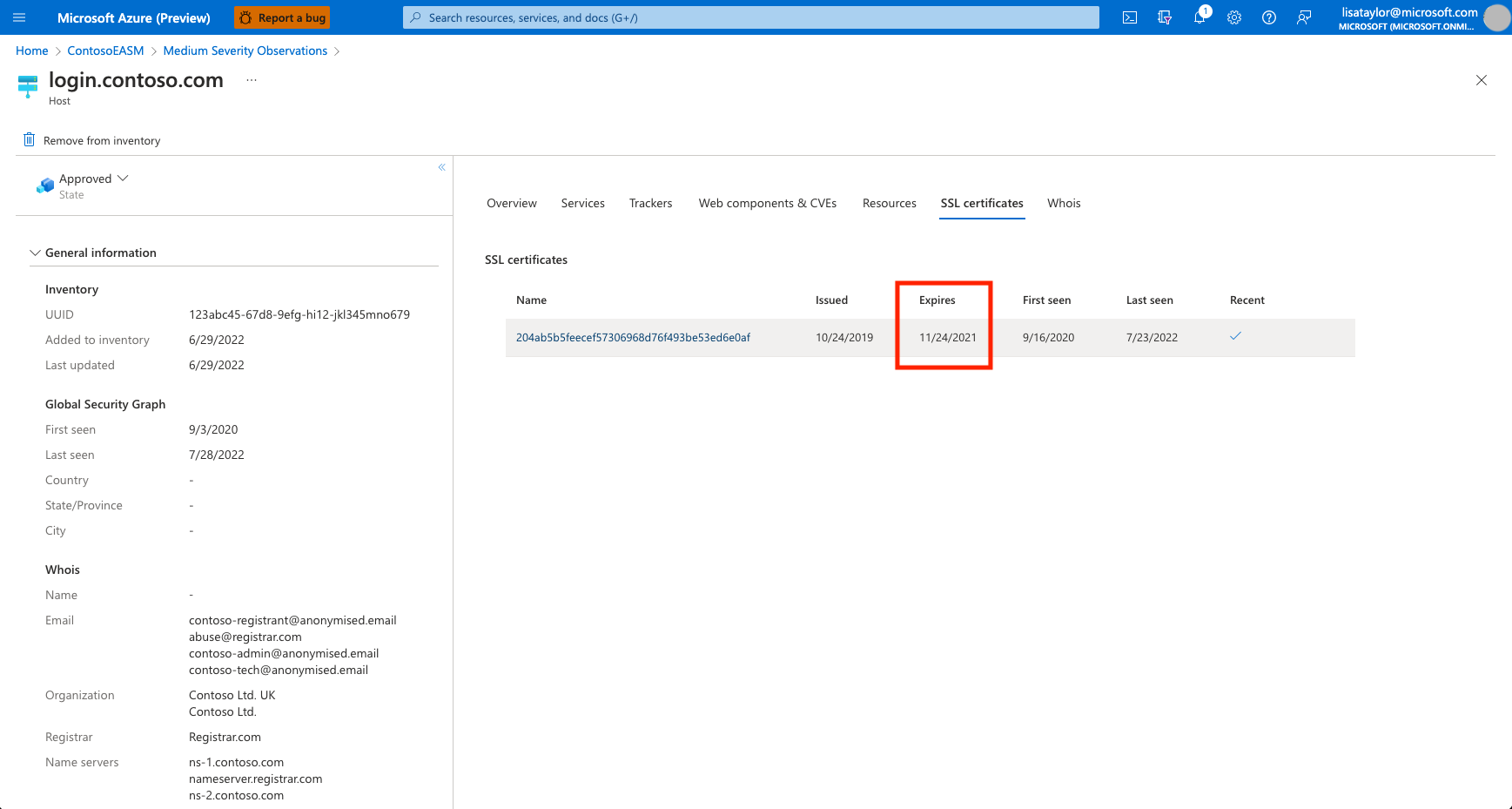

[資産の詳細] ページで、[SSL 証明書] タブをクリックして、有効期限が切れた証明書の詳細を表示します。 この例では、一覧表示された証明書に過去の "有効期限" の日付が表示され、証明書の有効期限が現在切れているため、非アクティブである可能性が高くなります。 このセクションでは、迅速な修復のためにorganization内の適切なチームに送信できる SSL 証明書の名前も示します。

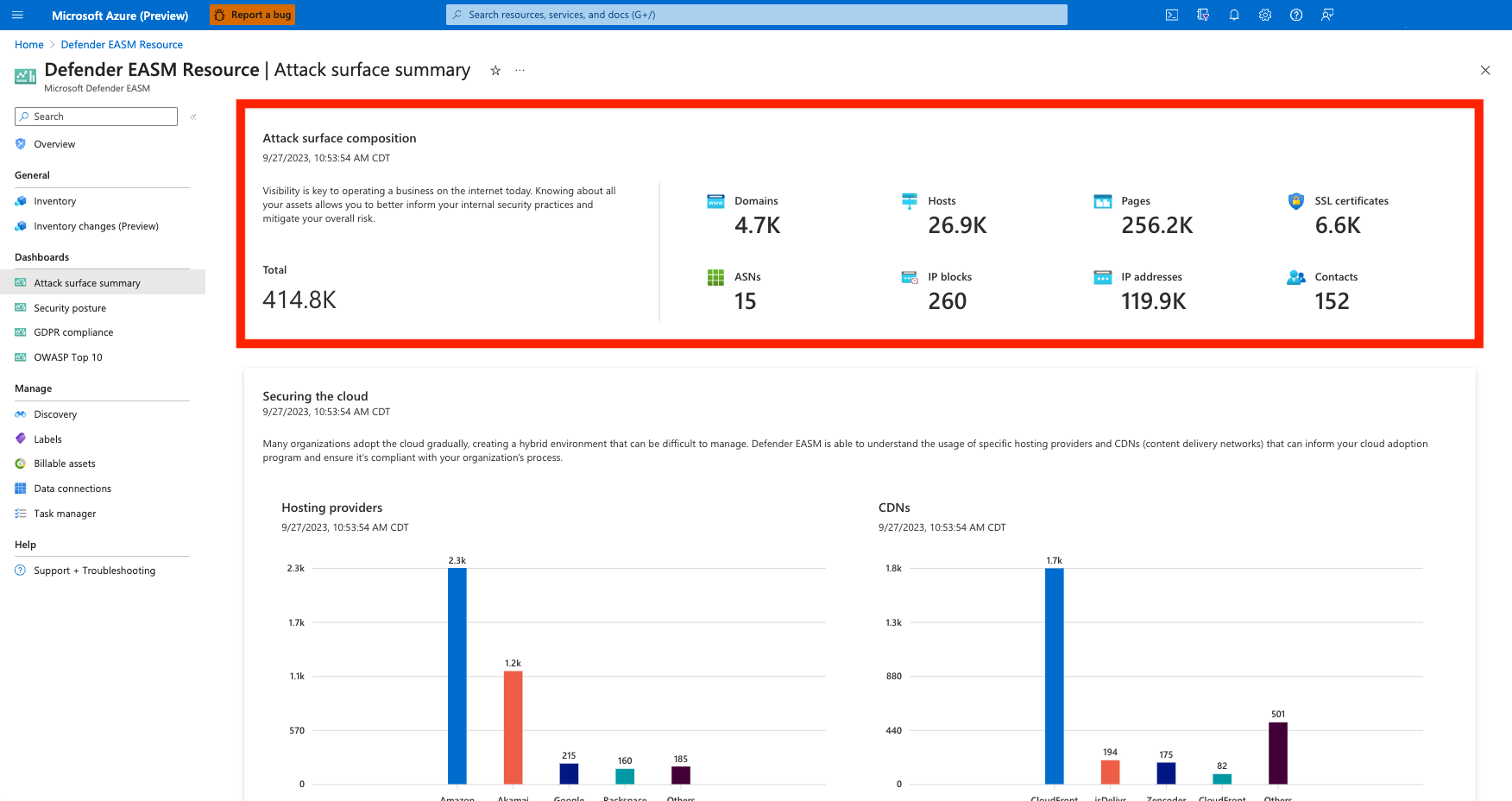

攻撃面の構成

次のセクションでは、攻撃面の構成の概要を示します。 このグラフでは、各資産の種類の数を示します。ユーザーは、インフラストラクチャがドメイン、ホスト、ページ、SSL 証明書、ASN、IP ブロック、IP アドレス、電子メール連絡先にどのように分散されているかを理解するのに役立ちます。

各値はクリック可能で、ユーザーをインベントリ リストにルーティングして、指定された種類の資産のみを表示するようにフィルター処理されます。 このページでは、任意の資産をクリックして詳細を表示したり、必要に応じてフィルターを追加してリストを絞り込むことができます。

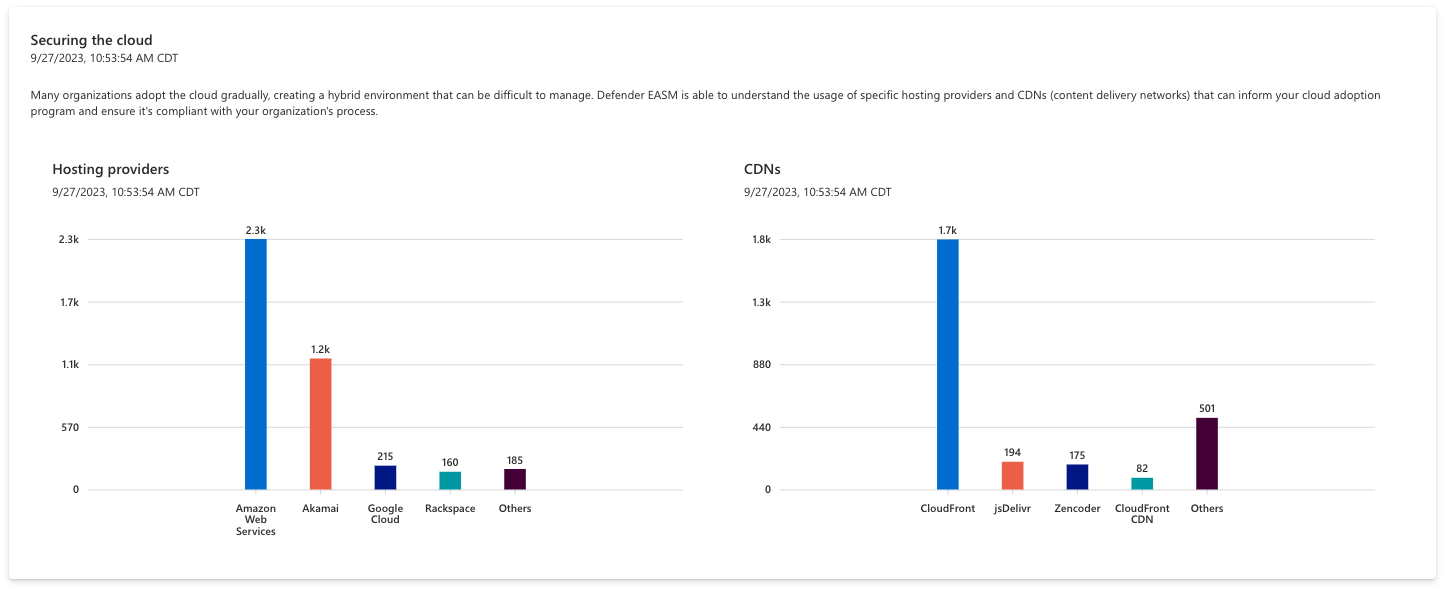

クラウドのセキュリティ保護

[攻撃画面の概要] ダッシュボードのこのセクションでは、インフラストラクチャ全体で使用されるクラウド テクノロジに関する分析情報を提供します。 ほとんどの組織がクラウドに徐々に適応するため、オンライン インフラストラクチャのハイブリッド性を監視および管理するのが困難になる場合があります。 Defender EASMは、組織が攻撃 Surface 全体の特定のクラウド テクノロジの使用状況を理解し、クラウド ホスト プロバイダーを確認済みの資産にマッピングして、クラウド導入プログラムに通知し、組織プロセスへのコンプライアンスを確保するのに役立ちます。

たとえば、organizationは、すべてのクラウド インフラストラクチャを 1 つのプロバイダーに移行して、攻撃 Surface を簡素化して統合することを決定する場合があります。 このグラフは、まだ移行する必要がある資産を特定するのに役立ちます。 グラフの各バーはクリック可能で、グラフ値を構成する資産を表示するフィルター処理されたリストにユーザーをルーティングします。

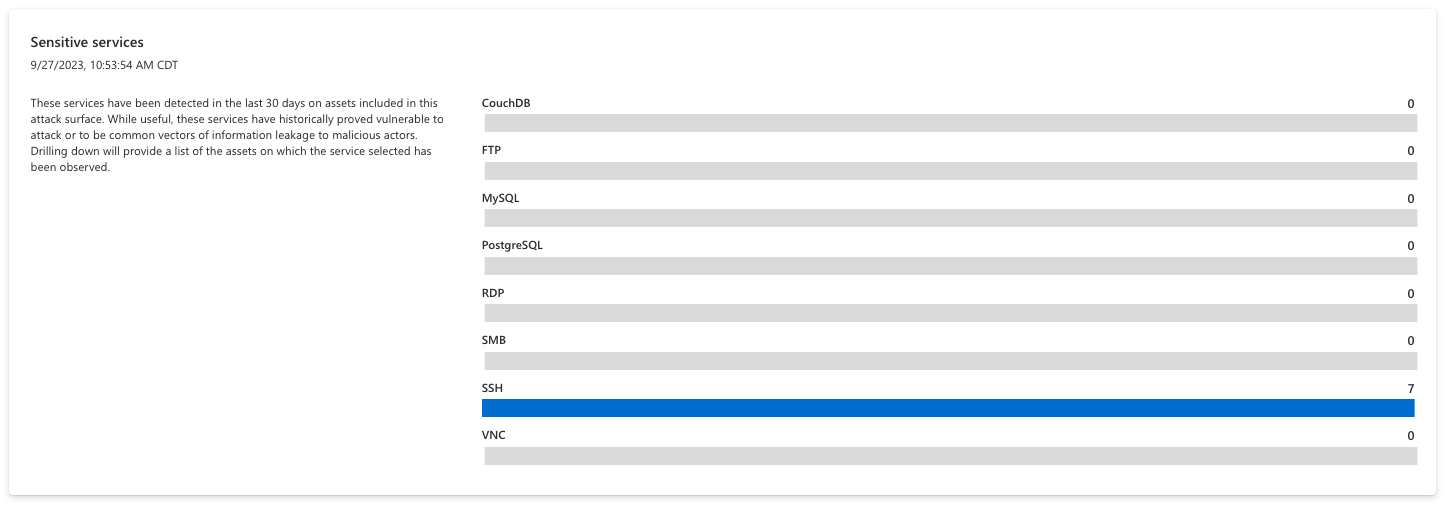

機密性の高いサービス

このセクションでは、Organizationのセキュリティを確保するために評価および調整する必要がある、攻撃 Surface で検出された機密性の高いサービスを表示します。 このグラフでは、過去に攻撃に対して脆弱なサービス、または悪意のあるアクターへの情報漏えいの一般的なベクトルであるサービスを示します。 このセクションのすべての資産を調査する必要があります。Microsoft は、組織がリスクを軽減するために、セキュリティ態勢を強化した代替サービスを検討することをお勧めします。

グラフは、各サービスの名前で構成されます。個々のバーをクリックすると、その特定のサービスを実行している資産の一覧が返されます。 次のグラフは空で、organizationが現在、特に攻撃を受けやすいサービスを実行していないことを示しています。

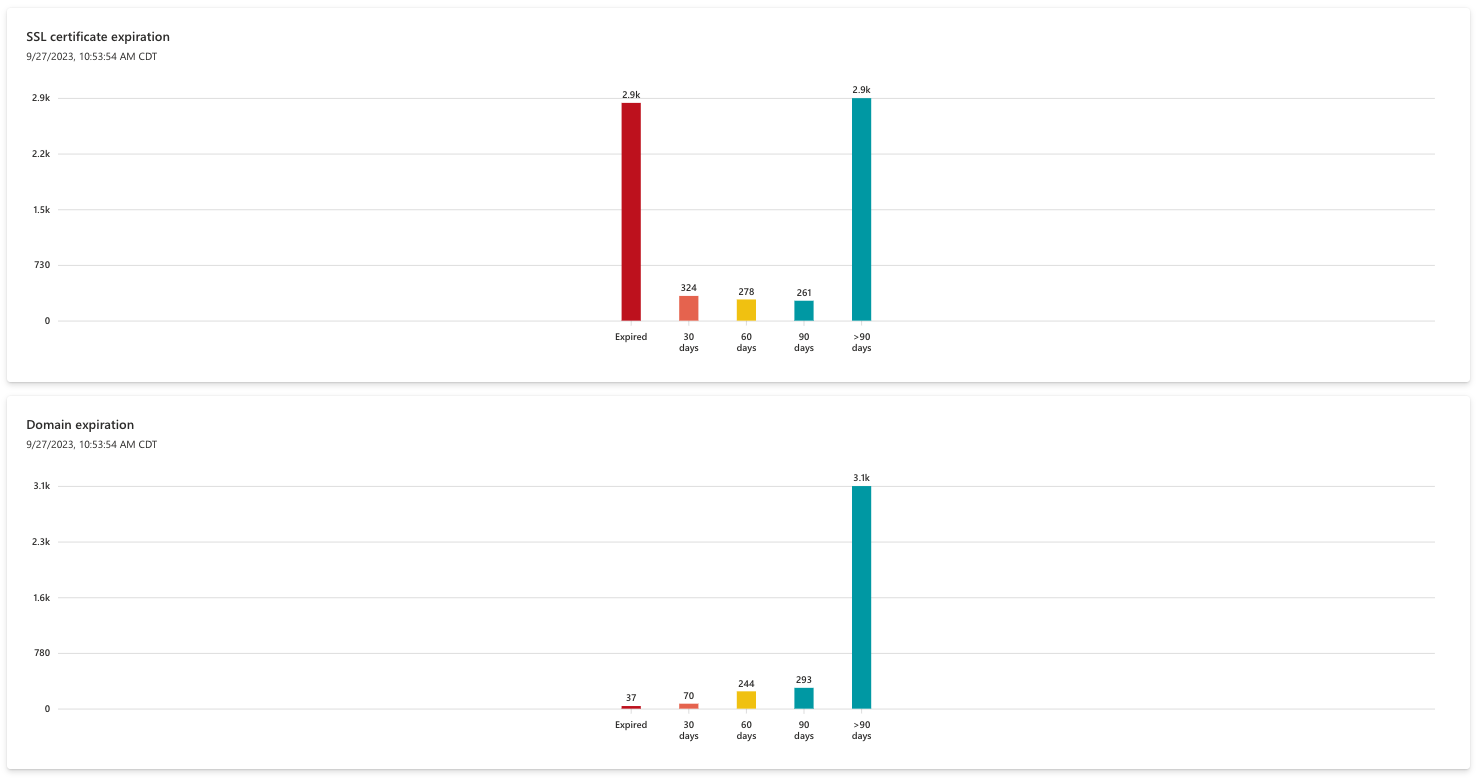

SSL とドメインの有効期限

これら 2 つの有効期限のグラフには、今後の SSL 証明書とドメインの有効期限が表示され、organizationが重要なインフラストラクチャの今後の更新を十分に把握できます。 期限切れのドメインでは、キー コンテンツに突然アクセスできなくなる可能性があり、organizationをターゲットにする悪意のあるアクターがドメインを迅速に購入する可能性もあります。 SSL 証明書が期限切れになると、対応する資産が攻撃の影響を受けやすくなります。

どちらのグラフも、"90 日を超える" から既に期限切れまで、有効期限の時間枠で構成されます。 Microsoft は、組織が期限切れの SSL 証明書またはドメインを直ちに更新し、30 から 60 日以内に期限切れになる資産の更新を事前に手配することをお勧めします。

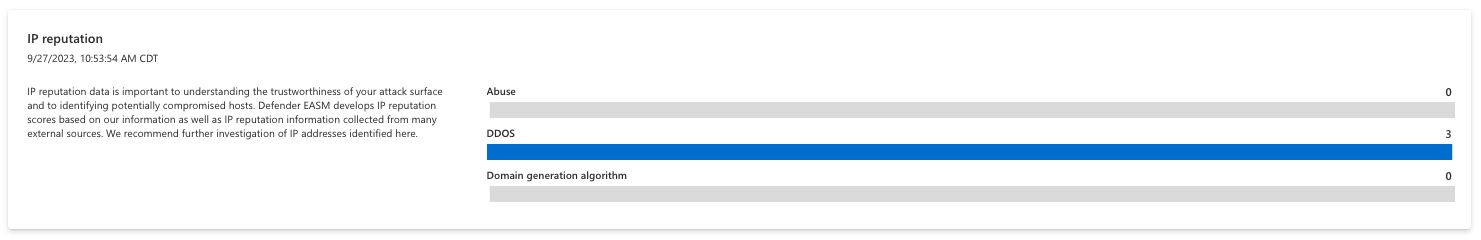

IP 評判

IP 評判データは、ユーザーが攻撃対象領域の信頼性を理解し、侵害される可能性のあるホストを特定するのに役立ちます。 Microsoft では、独自のデータと外部ソースから収集された IP 情報に基づいて IP 評判スコアを開発しています。 所有資産に関連付けられている疑わしいスコアまたは悪意のあるスコアは、資産が攻撃の影響を受けやすいか、悪意のあるアクターによって既に利用されていることを示しているため、ここで特定された IP アドレスをさらに調査することをお勧めします。

このグラフは、否定的な評判スコアをトリガーした検出ポリシーによって編成されています。 たとえば、DDOS 値は、IP アドレスが分散型サービス拒否攻撃に関与していることを示します。 ユーザーは、任意のバー値をクリックして、それを構成する資産の一覧にアクセスできます。 次の例では、グラフは空で、インベントリ内のすべての IP アドレスに満足のいく評判スコアがあることを示しています。

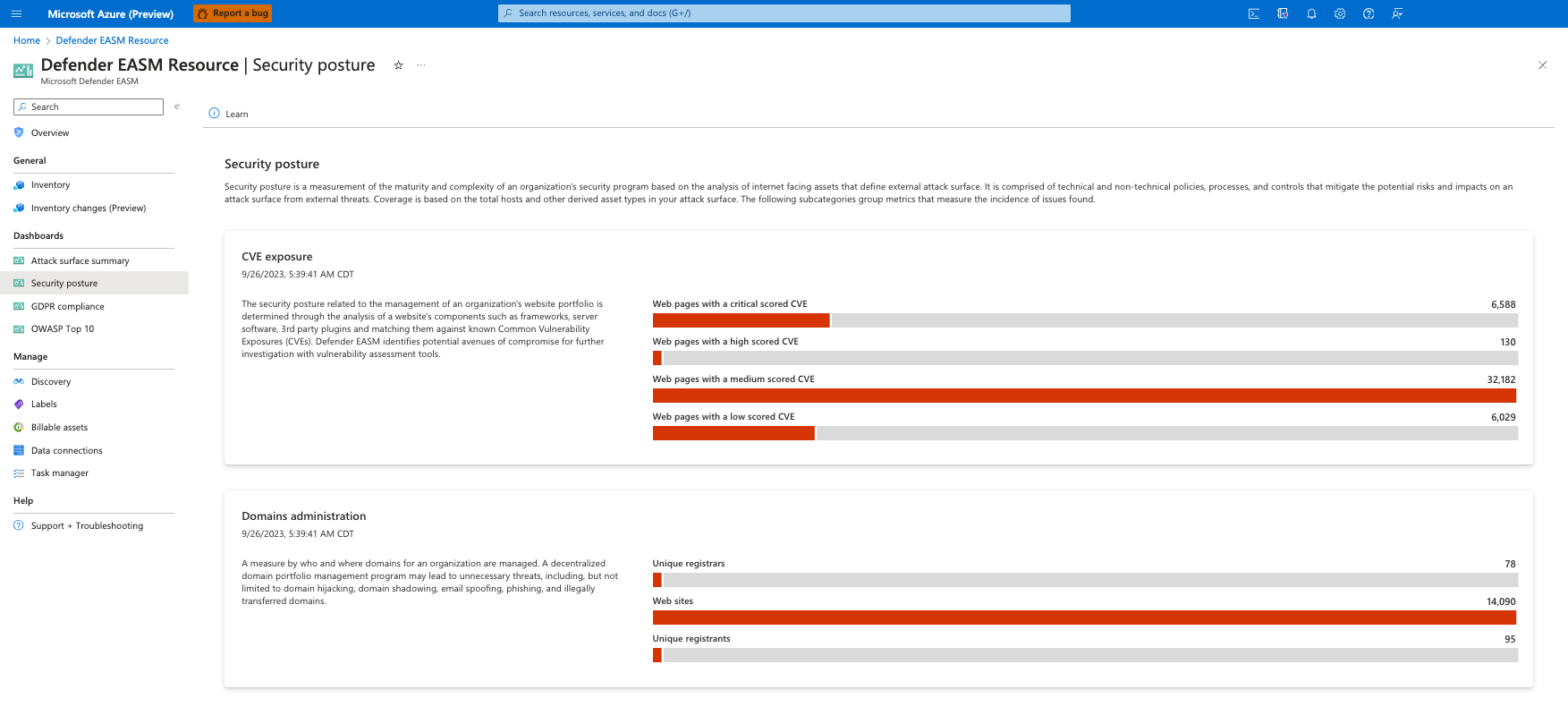

セキュリティ体制ダッシュボード

[セキュリティ体制] ダッシュボードは、組織が確認済みインベントリの資産の状態に基づいて、セキュリティ プログラムの成熟度を測定するのに役立ちます。 これは、外部の脅威のリスクを軽減する技術的および非技術的なポリシー、プロセス、制御で構成されています。 このダッシュボードでは、CVE の公開、ドメインの管理と構成、ホスティングとネットワーク、オープン ポート、SSL 証明書の構成に関する分析情報を提供します。

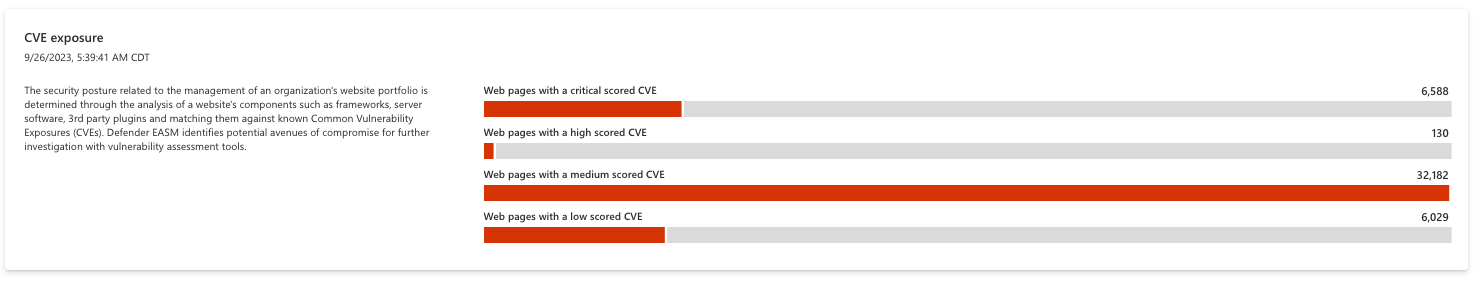

CVE の公開

Security Posture ダッシュボードの最初のグラフは、organizationの Web サイト ポートフォリオの管理に関連しています。 Microsoft は、フレームワーク、サーバー ソフトウェア、サード パーティ製プラグインなどの Web サイト コンポーネントを分析し、現在の一般的な脆弱性露出 (CVEs) の一覧に一致させて、organizationに対する脆弱性リスクを特定します。 各 Web サイトを構成する Web コンポーネントは、毎日検査され、正確性と正確性が確保されます。

ユーザーは、CVE 関連の脆弱性に直ちに対処し、Web コンポーネントを更新するか、各 CVE の修復ガイダンスに従ってリスクを軽減することをお勧めします。 グラフの各バーはクリック可能で、影響を受ける資産の一覧が表示されます。

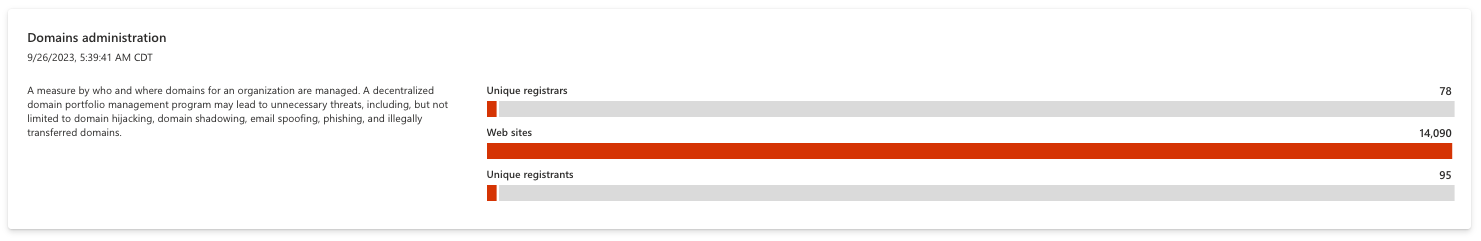

ドメイン管理

このグラフは、organizationがドメインを管理する方法に関する分析情報を提供します。 分散型ドメイン ポートフォリオ管理プログラムを持つ企業は、ドメインの乗っ取り、ドメイン シャドウ、電子メールのなりすまし、フィッシング、違法なドメイン転送など、不要な脅威の影響を受けやすくなります。 一貫性のあるドメイン登録プロセスによって、このリスクが軽減されます。 たとえば、組織では、ドメインに同じレジストラーと登録者の連絡先情報を使用して、すべてのドメインが同じエンティティにマップ可能であることを確認する必要があります。 これにより、ドメインを更新して維持するときに、ドメインが亀裂をすり抜けないようにすることができます。

グラフの各バーはクリック可能で、値を構成するすべての資産の一覧にルーティングします。

ホスティングとネットワーク

このグラフでは、organizationのホストが配置されている場所に関連するセキュリティ体制に関する分析情報を提供します。 自律システムの所有権に関連するリスクは、organizationの IT 部門の規模、成熟度によって異なります。

グラフの各バーはクリック可能で、値を構成するすべての資産の一覧にルーティングします。

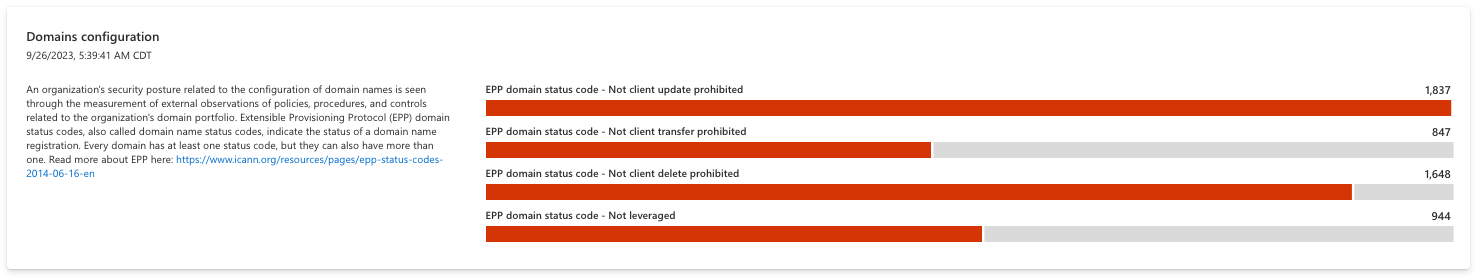

ドメインの構成

このセクションは、組織がドメイン名の構成を理解し、不要なリスクの影響を受けやすいドメインを表示するのに役立ちます。 拡張プロビジョニング プロトコル (EPP) ドメインの状態コードは、ドメイン名の登録の状態を示します。 すべてのドメインに少なくとも 1 つのコードがありますが、複数のコードを 1 つのドメインに適用できます。 このセクションは、ドメインを管理するためのポリシーや、ドメインが脆弱なままになっているポリシーが見つからないことを理解するのに役立ちます。

たとえば、"clientUpdateProhibited" 状態コードを使用すると、ドメイン名の未承認の更新が防止されます。organizationはレジストラーに連絡してこのコードを解除し、更新する必要があります。 次のグラフでは、この状態コードを持たないドメイン資産を検索し、ドメインが現在更新プログラムに対して開かれていることを示しています。これは、詐欺の可能性がある可能性があります。 ユーザーは、このグラフの任意のバーをクリックして、適切な状態コードが適用されていない資産の一覧を表示して、それに応じてドメイン構成を更新できるようにする必要があります。

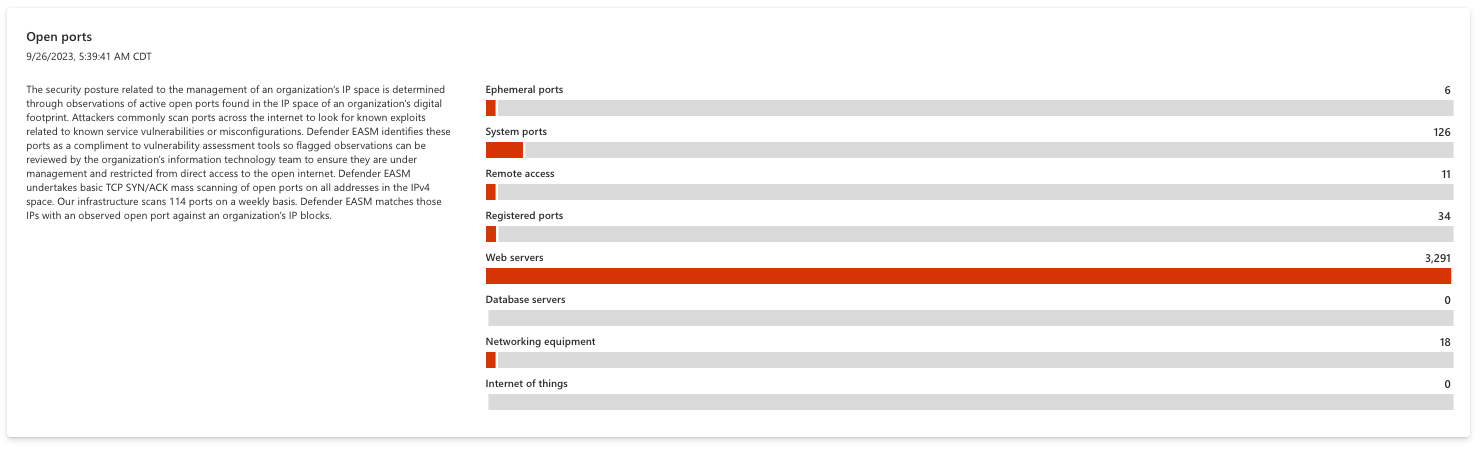

ポートを開く

このセクションは、ユーザーが自分の IP 領域がどのように管理されているかを理解し、オープン インターネット上で公開されているサービスを検出するのに役立ちます。 攻撃者は通常、インターネット経由でポートをスキャンして、サービスの脆弱性や構成ミスに関連する既知の悪用を探します。 Microsoft は、脆弱性評価ツールを補完するために、これらのオープン ポートを特定し、情報テクノロジ チームによって適切に管理されていることを確認するための監視にフラグを付けます。

IP 空間内のアドレス上のすべての開いているポートで基本的な TCP SYN/ACK スキャンを実行することで、開いているインターネットへの直接アクセスを制限する必要がある可能性があるポートを検出します。 たとえば、データベース、DNS サーバー、IoT デバイス、ルーター、スイッチなどがあります。 このデータは、シャドウ IT 資産または安全でないリモート アクセス サービスを検出するためにも使用できます。 このグラフのすべてのバーはクリック可能で、値を構成する資産の一覧を開き、organizationが問題の開いているポートを調査し、リスクを修復できるようにします。

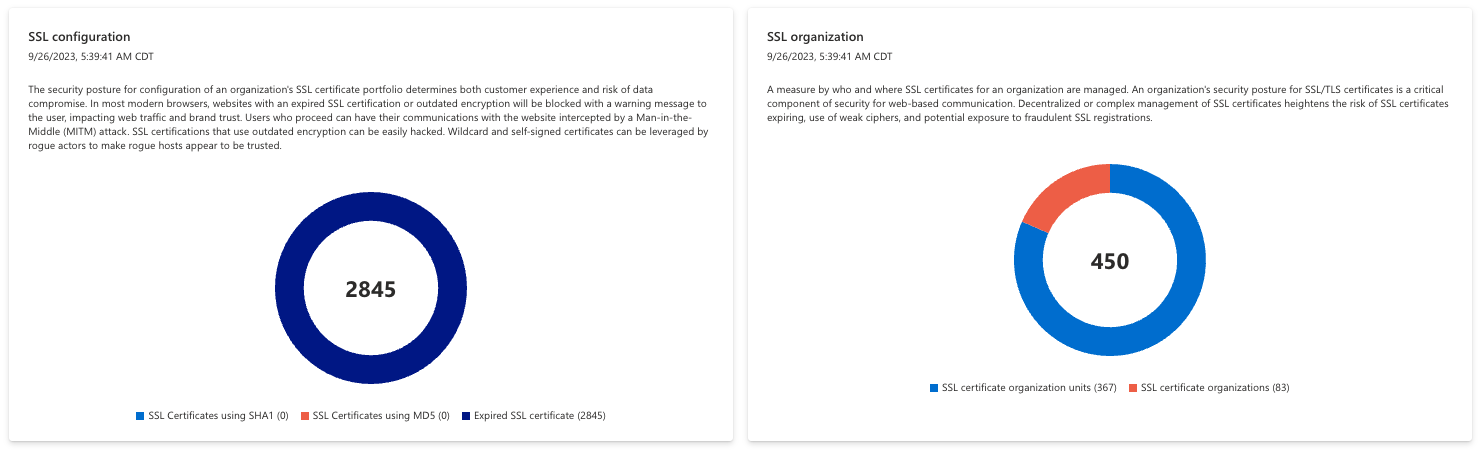

SSL 構成とorganization

SSL 構成とorganizationグラフには、オンライン インフラストラクチャの機能に影響を与える可能性がある SSL 関連の一般的な問題が表示されます。

たとえば、SSL 構成グラフには、検出された構成の問題が表示され、オンライン サービスが中断される可能性があります。 これには、SHA1 や MD5 などの古い署名アルゴリズムを使用した有効期限切れの SSL 証明書と証明書が含まれており、その結果、organizationに不要なセキュリティ リスクが発生します。

SSL organization グラフには、SSL 証明書の登録に関する分析情報が表示され、各証明書に関連付けられているorganizationと部署が示されます。 これは、ユーザーがこれらの証明書の指定された所有権を理解するのに役立ちます。企業は、適切な管理を確実に進めるために、可能な限りorganizationとユニットリストを統合することをお勧めします。

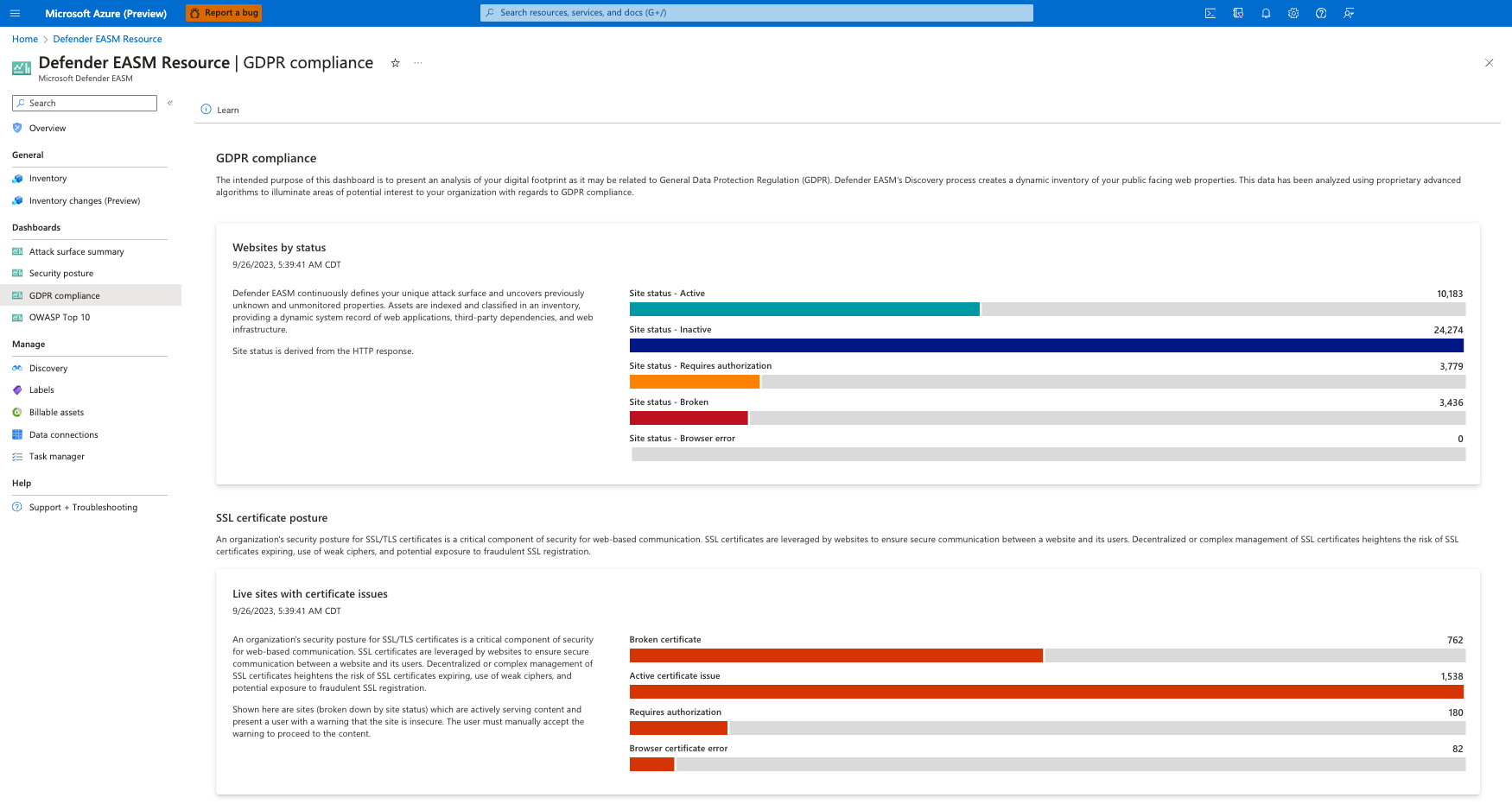

GDPR コンプライアンス ダッシュボード

GDPR コンプライアンス ダッシュボードには、一般的なデータ保護規則 (GDPR) に記載されている要件に関連する、確認済みインベントリの資産の分析が表示されます。 GDPR は、EU がアクセスできるオンライン エンティティに対してデータ保護とプライバシー標準を適用する欧州連合 (EU) 法の規制です。 これらの規制は、EU 外の同様の法律のモデルとなっているため、世界中のデータ プライバシーを処理する方法に関する優れたガイドとして機能します。

このダッシュボードでは、organizationの一般向け Web プロパティを分析して、GDPR に準拠していない可能性のある資産を表示します。

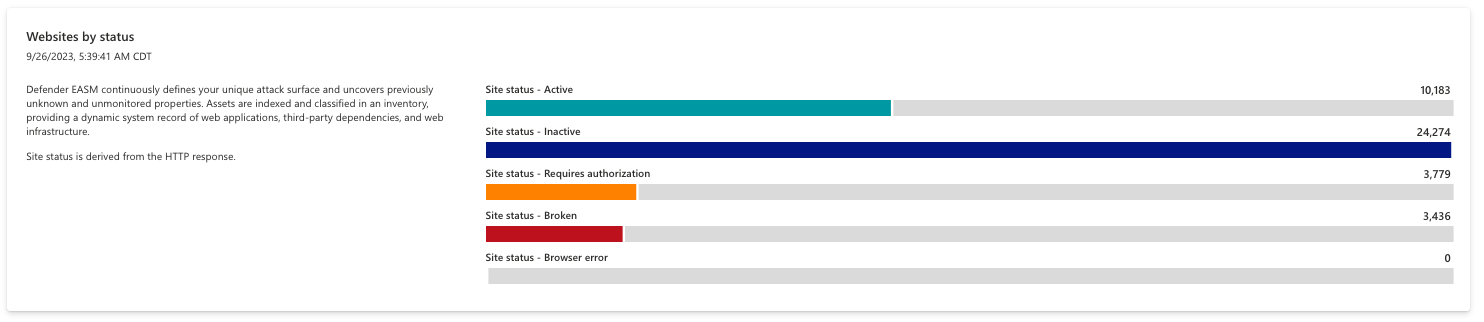

状態別の Web サイト

このグラフは、HTTP 応答状態コードによって Web サイト資産を整理します。 これらのコードは、特定の HTTP 要求が正常に完了したか、サイトにアクセスできない理由に関するコンテキストを提供するかを示します。 HTTP コードでは、リダイレクト、サーバー エラーの応答、クライアント エラーを警告することもできます。 HTTP 応答 "451" は、Web サイトが法的な理由で利用できないことを示します。 これは、GDPR に準拠していないため、EU 内のユーザーに対してサイトがブロックされていることを示している可能性があります。

このグラフは、状態コードによって Web サイトを整理します。 オプションには、アクティブ、非アクティブ、承認が必要、破損、ブラウザー エラーが含まれます。ユーザーは棒グラフ上の任意のコンポーネントをクリックして、値を構成する資産の包括的な一覧を表示できます。

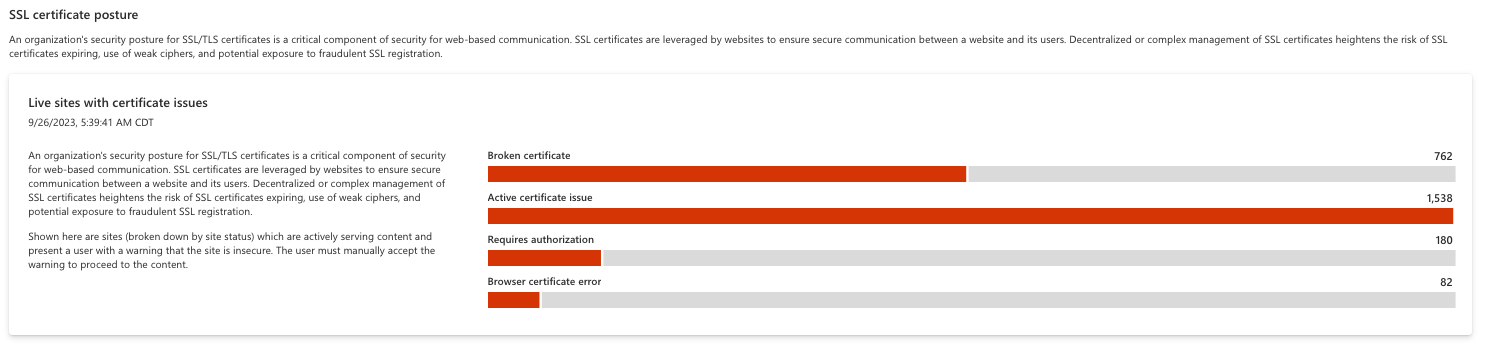

証明書の問題があるライブ サイト

このグラフには、アクティブにコンテンツを提供しているページが表示され、サイトが安全でないという警告がユーザーに表示されます。 ユーザーは、これらのページのコンテンツを表示するには、警告を手動で受け入れる必要があります。 これはさまざまな理由で発生する可能性があります。このグラフは、簡単な軽減策の特定の理由によって結果を整理します。 オプションには、破損した証明書、アクティブな証明書の問題、承認とブラウザー証明書エラーが必要です。

SSL 証明書の有効期限

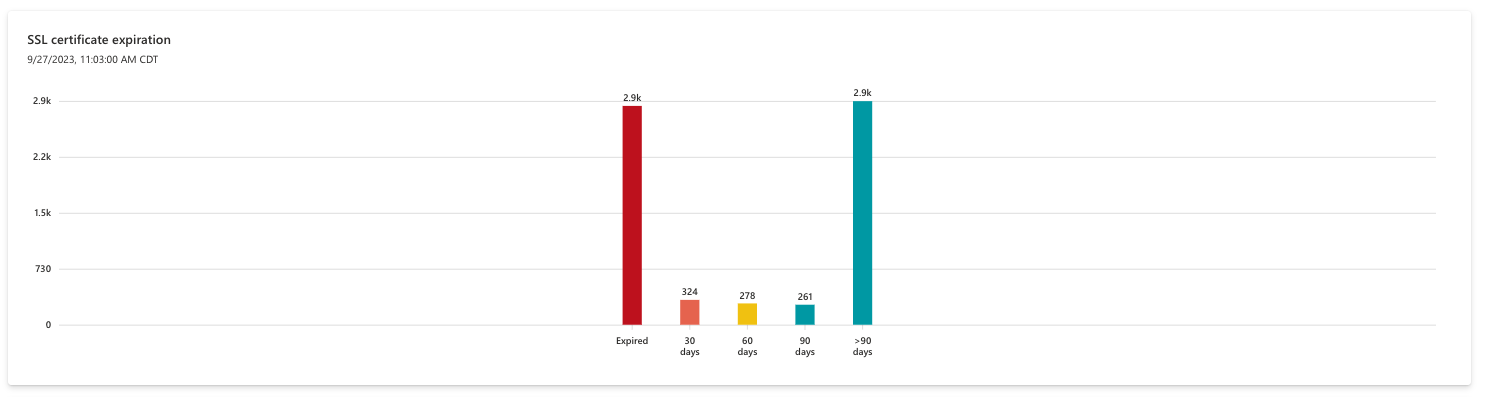

このグラフには、今後の SSL 証明書の有効期限が表示され、organizationで今後の更新が十分に可視化されます。 SSL 証明書が期限切れになると、対応する資産が攻撃を受けやすくなります。また、ページのコンテンツがインターネットにアクセスできなくなる可能性があります。

このグラフは、既に期限切れから 90 日を超える期限切れまで、検出された期限切れウィンドウで構成されています。 ユーザーは棒グラフ内の任意のコンポーネントをクリックして該当する資産の一覧にアクセスできるため、修復のために証明書名の一覧を IT 部門に簡単に送信できます。

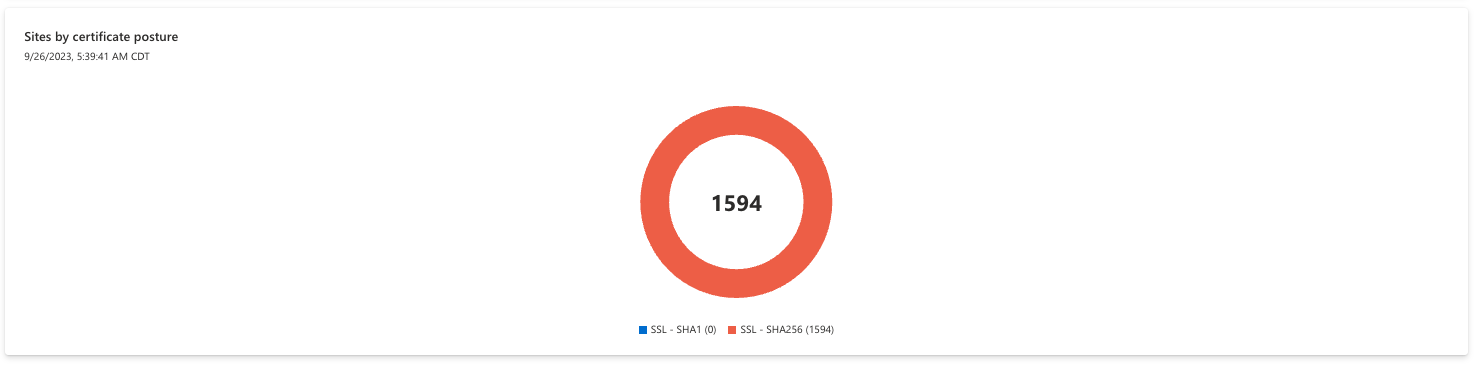

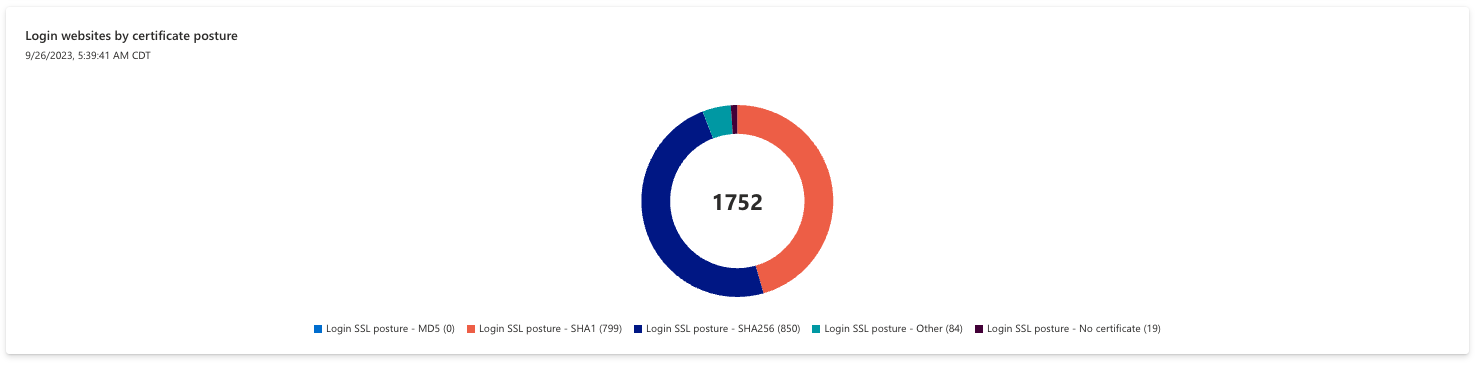

証明書のポスチャ別サイト

このセクションでは、SSL 証明書を利用する署名アルゴリズムについて説明します。 SSL 証明書は、さまざまな暗号化アルゴリズムで保護できます。特定の新しいアルゴリズムは、古いアルゴリズムよりも信頼性が高く安全であると見なされるため、企業は SHA-1 のような古いアルゴリズムを廃止することをお勧めします。

ユーザーは円グラフの任意のセグメントをクリックして、選択した値を構成する資産の一覧を表示できます。 SHA256 は安全と見なされますが、組織は SHA1 アルゴリズムを使用して証明書を更新する必要があります。

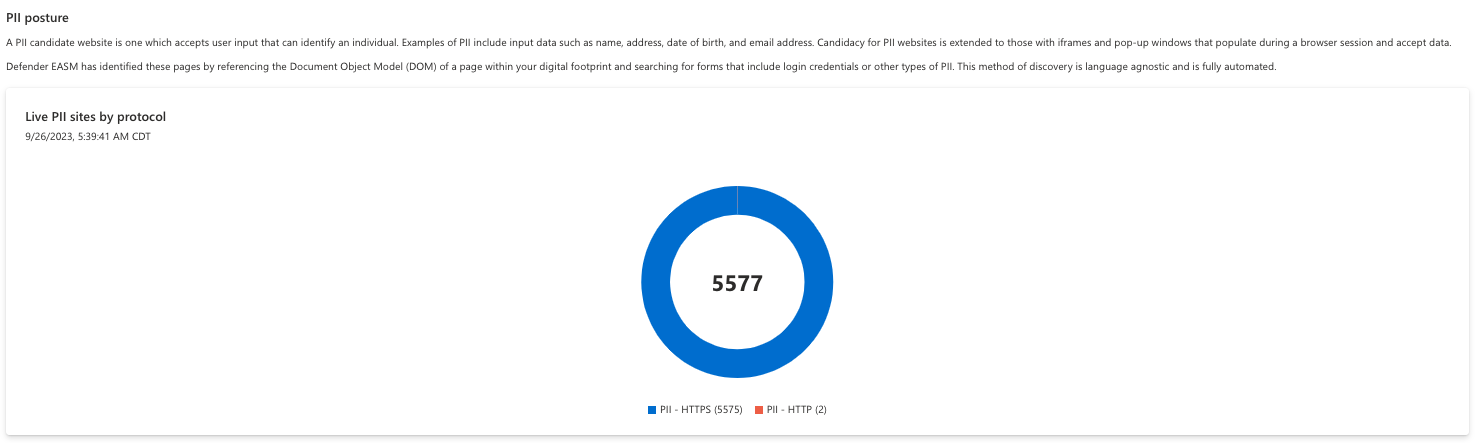

プロトコル別のライブ PII サイト

個人を特定できる情報 (PII) の保護は、一般データ保護規則にとって重要な要素です。 PII は、名前、住所、誕生日、メール アドレスなど、個人を識別できる任意のデータとして定義されます。 フォームを通じてこのデータを受け入れる Web サイトは、GDPR ガイドラインに従って徹底的にセキュリティ保護する必要があります。 Microsoft は、ページのドキュメント オブジェクト モデル (DOM) を分析することで、PII を受け入れることができ、欧州連合の法律に従って評価する必要があるフォームとログイン ページを識別します。 このセクションの最初のグラフでは、HTTP プロトコルと HTTPS プロトコルを使用してサイトを識別し、プロトコル別にライブ サイトを表示します。

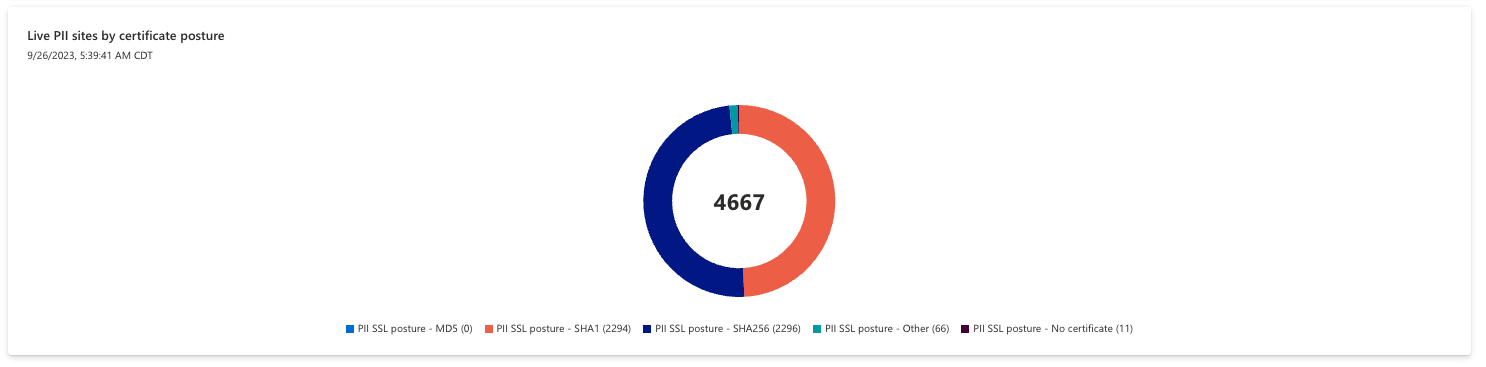

証明書のポスチャ別のライブ PII サイト

このグラフには、SSL 証明書の使用状況によってライブ PII サイトが表示されます。 このグラフを参照することで、個人を特定できる情報を含むサイト全体で使用されるハッシュ アルゴリズムをすばやく理解できます。

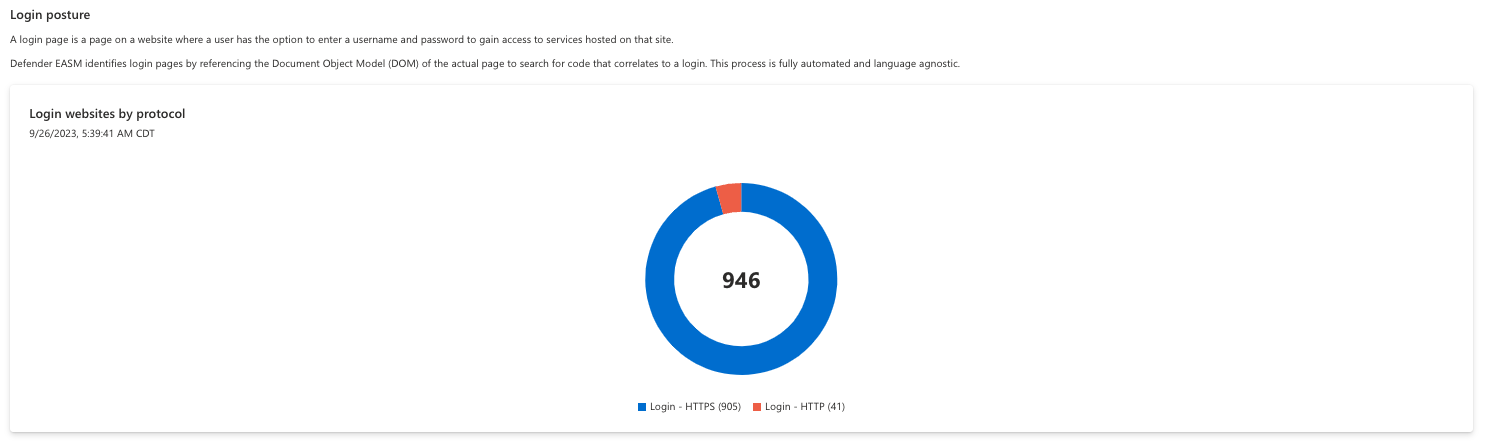

プロトコルによる Web サイトのログイン

ログイン ページは、Web サイト上のページであり、ユーザーはユーザー名とパスワードを入力して、そのサイトでホストされているサービスにアクセスできます。 ログイン ページには GDPR に基づく特定の要件があるため、Defender EASMはスキャンされたすべてのページの DOM を参照して、ログインに関連付けるコードを検索します。 たとえば、ログイン ページは準拠するためにセキュリティで保護されている必要があります。 この最初のグラフには、プロトコル別のログイン Web サイト (HTTP または HTTPS) と 2 つ目の Web サイトが証明書のポスチャ別に表示されます。

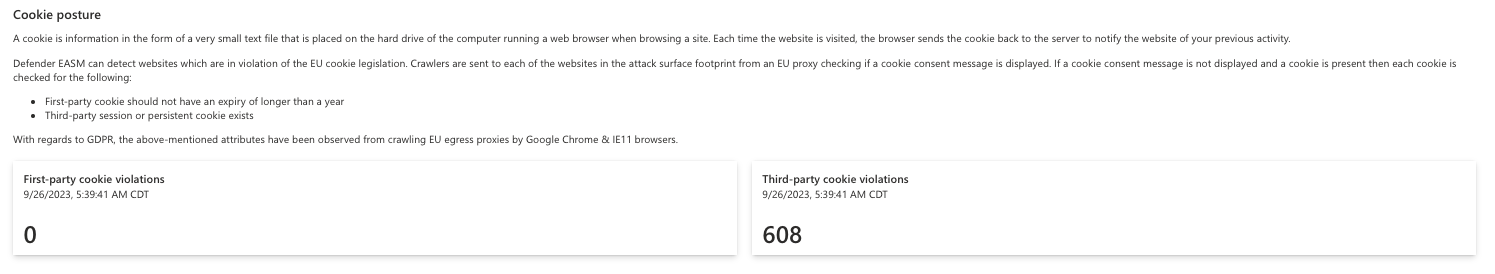

Cookie の姿勢

Cookie は、サイトを閲覧するときに Web ブラウザーを実行しているコンピューターのハード ドライブに配置される小さなテキスト ファイルの形式の情報です。 Web サイトにアクセスするたびに、ブラウザーは Cookie をサーバーに送信して、以前のアクティビティを Web サイトに通知します。 GDPR には、Cookie の発行に対する同意を得るための特定の要件と、ファースト パーティ Cookie とサード パーティ Cookie の異なるストレージ規制があります。

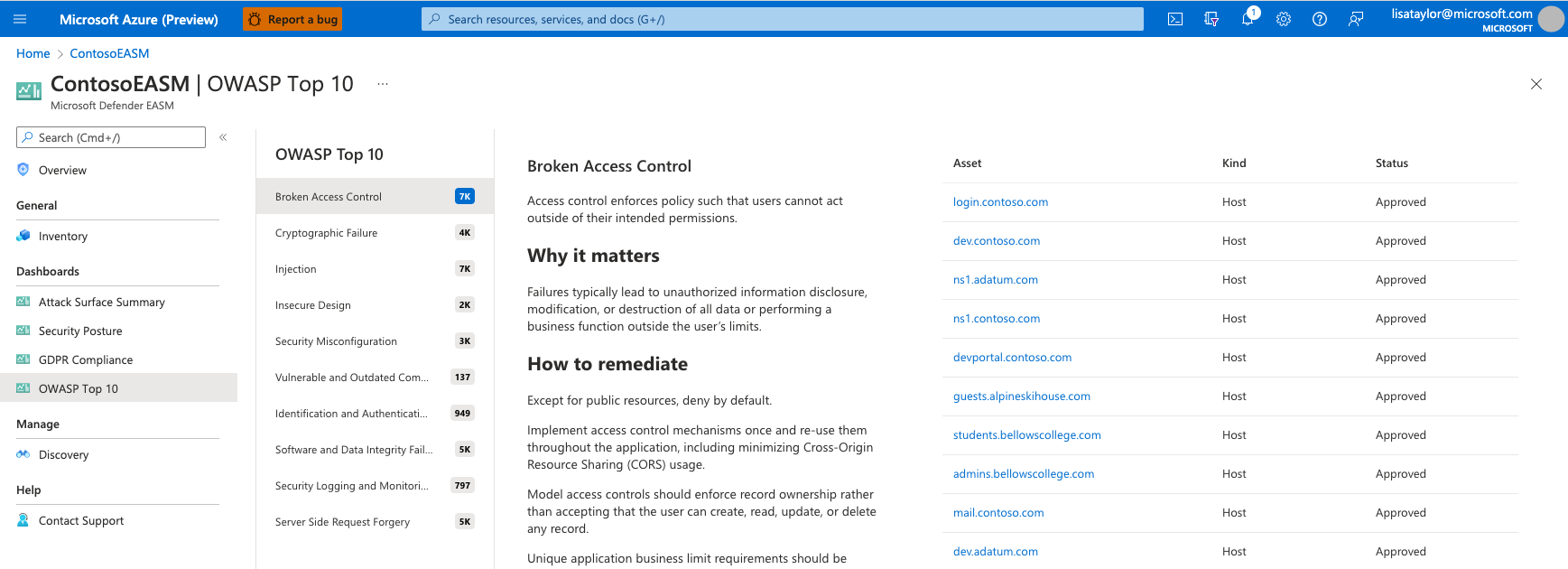

OWASP トップ 10 ダッシュボード

OWASP Top 10 ダッシュボードは、Web アプリケーション セキュリティの信頼できるオープン ソース基盤である OWASP によって指定された、最も重要なセキュリティに関する推奨事項に関する分析情報を提供するように設計されています。 この一覧は、コードのセキュリティを確保する開発者にとって重要なリソースとしてグローバルに認識されます。 OWASP は、上位 10 のセキュリティ リスクに関する重要な情報と、問題を回避または修復する方法に関するガイダンスを提供します。 このDefender EASMダッシュボードでは、攻撃 Surface 内でこれらのセキュリティ リスクの証拠を探し、それらを表示し、該当する資産とリスクを修復する方法を示します。

現在の OWASP 上位 10 の重要証券リストには、次のものが含まれます。

- 壊れたアクセス制御: ユーザーが目的のアクセス許可の外部で行動できないようにポリシーを適用するアクセス制御インフラストラクチャの障害。

- 暗号化エラー: 暗号化 (またはその欠如) に関連するエラー。多くの場合、機密データが公開される可能性があります。

- インジェクション: アプリケーションは、データの不適切な処理やその他のコンプライアンス関連の問題により、インジェクション攻撃に対して脆弱です。

- 安全でない設計: アプリケーションの弱点をもたらすセキュリティ対策が見つからないか、無効です。

- セキュリティ構成の誤り: 不十分に定義された構成プロセスの結果であるセキュリティ構成が見つからない、または正しくない。

- 脆弱なコンポーネントと古いコンポーネント: 最新のソフトウェアと比較して、追加された公開のリスクを実行する古いコンポーネント。

- 識別と認証の失敗: 認証関連の攻撃から保護するために、ユーザーの ID、認証、またはセッション管理を適切に確認できない。

- ソフトウェアとデータの整合性エラー: 信頼されていないソースからのプラグインなど、整合性違反から保護しないコードとインフラストラクチャ。

- セキュリティ ログと監視: 適切なセキュリティ ログ記録とアラートの欠如、または関連する構成の誤りにより、organizationの可視性とその後のセキュリティ体制に対する説明責任に影響を与える可能性があります。

- サーバー側の要求フォージェリ: ユーザーが指定した URL を検証せずにリモート リソースをフェッチする Web アプリケーション。

このダッシュボードには、各重要なリスクの説明、重要な理由に関する情報、および影響を受ける可能性がある資産の一覧と共に修復ガイダンスが表示されます。 詳細については、 OWASP Web サイトを参照してください。

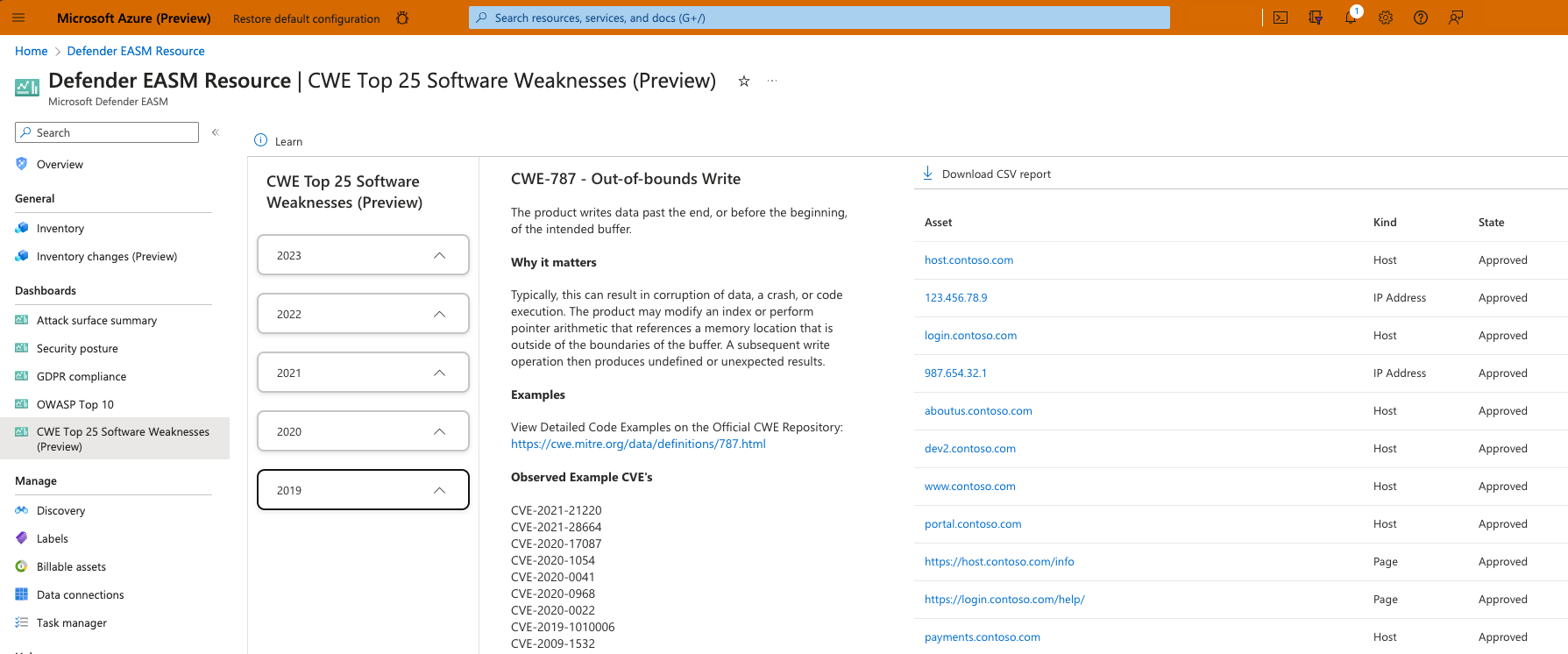

CWE 上位 25 のソフトウェアの弱点ダッシュボード

このダッシュボードは、MITRE によって毎年提供される上位 25 の一般的な弱点列挙 (CWE) リストに基づいています。 これらの CW は、見つけて悪用しやすい最も一般的でインパクトのあるソフトウェアの弱点を表します。 このダッシュボードには、過去 5 年間にリストに含まれていたすべての CW が表示され、各 CWE の影響を受ける可能性があるすべてのインベントリ資産が一覧表示されます。 各 CWE について、ダッシュボードには脆弱性の説明と例が示され、関連する CVEs が一覧表示されます。 CWEs は年単位で編成され、各セクションは展開可能または折りたたみ可能です。 このダッシュボードを参照すると、他の観察された悪用に基づいてorganizationに対する最大のリスクを特定し、脆弱性仲介の取り組みに役立ちます。

CISA 既知の悪用

識別された CVE の脆弱性は数十万ありますが、最近脅威アクターによって悪用されたサイバーセキュリティ & インフラストラクチャ セキュリティ機関 (CISA) によって特定されたサブセットはごくわずかです。 このリストには、識別されたすべての CVEs の .5% 未満が含まれます。このため、セキュリティプロフェッショナルがorganizationに対する最大のリスクの修復に優先順位を付けるのに役立ちます。 このリストに基づいて脅威を修復するユーザーは、実際のセキュリティ インシデントの原因になった脆弱性を優先しているため、最高の効率で動作します。