Microsoft Discovery には、ワークスペース リソースとデータ プレーン トラフィックを保護するための 2 つの層のネットワーク セキュリティが用意されています。

| レイヤー | 保護対象 | どのように機能するのか |

|---|---|---|

| ネットワークのセキュリティ強化 | データベース、ストレージ、AI サービス、その他のバックエンド サービスなどのマネージド リソース | マネージド リソース グループ (MRG) リソースのネットワーク セキュリティ境界 (NSP) とプライベート エンドポイントは、承認された探索コンポーネントへのアクセスのみを制限します |

| プライベート エンドポイント | ワークスペースとブックシェルのデータ プレーン API | Azure Private Linkは、AZURE バックボーンを介して API トラフィックをルーティングし、パブリック インターネットの公開を排除します |

ネットワークのセキュリティ強化は、 2026-02-01-preview API バージョン以降で管理されているすべてのワークスペースとブックシェルに対して既定で有効になっています。 データ プレーン アクセス用のプライベート エンドポイントは省略可能であり、個別に構成できます。

ネットワーク セキュリティが重要な理由

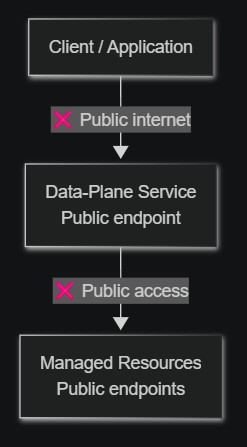

Microsoft Discovery ワークスペースまたはブックシェルを作成すると、サービスによってマネージド リソース (データベース、ストレージ アカウント、AI サービス) がユーザーに代わってプロビジョニングされます。 初期プレビュー期間中、これらのリソースにはパブリック エンドポイントがあり、データ プレーン API トラフィックはパブリック インターネットを通過しました。

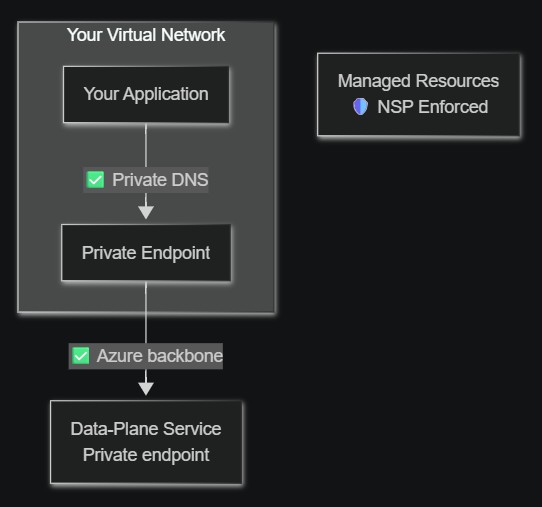

既定でネットワークのセキュリティ強化が有効になっていると、すべてのマネージド リソースが自動的に保護されるようになりました。 データ プレーン アクセスのプライベート エンドポイントを有効にすると、セキュリティが強化されます。

- Data protection - すべてのトラフィックがAzureバックボーン ネットワークに残り、パブリック インターネットを通過することはありません。

- コンプライアンス - ネットワークのセキュリティ強化とプライベート接続に関する規制要件を満たします。

- 攻撃対象領域の縮小 - マネージド リソースには、承認された探索サービス コンポーネントのみがアクセスできます。

- 多層防御 - ネットワーク境界、プライベート エンドポイント、仮想ネットワークインジェクション、ID ベースのアクセス制御を組み合わせます。

ビフォーアフターの比較

Before: パブリックプレビュー(ネットワークハードニングなし)

後: パブリック プレビュー (ネットワークのセキュリティ強化あり)

| 特徴 | ネットワークのセキュリティ強化なし (早期プレビュー) | ネットワークのセキュリティ強化を使用する (既定) |

|---|---|---|

| マネージド リソース | パブリック エンドポイント | NSP + プライベート エンドポイントの背後でロックされている |

| データ プレーン トラフィック | パブリック インターネット | Azureのバックボーンを介したPrivate Link |

ネットワークのセキュリティ強化のしくみ

ワークスペースを作成すると、探索コントロール プレーンは自動的に次の操作を行います。

- ワークスペース用にプロビジョニングされたマネージド リソースを囲むネットワーク セキュリティ境界 (NSP) を作成します。

- マネージド リソース (データベース、ストレージ、AI サービス) のプライベート エンドポイントをデプロイして、Azureバックボーン経由で通信できるようにします。

- 委任されたサブネットを使用してワークスペース サービスの仮想ネットワークインジェクションを構成し、ワークスペース プラットフォーム サービスとエージェントが仮想ネットワーク内で確実に実行されるようにします。

NSP は、承認された探索サービス コンポーネントのみがマネージド リソースにアクセスできるように強制します。 Discovery コンポーネント間でパブリック インターネット経由でデータが移動しません。

必要なロールの割り当て

NSP の関連付けを作成するには、探索ファースト パーティ サービス プリンシパル (Discovery コントロール プレーン サービス アプリ) に、サブスクリプションに対して次の 2 つのロールの割り当てが必要です。

- 探索 NSP 境界結合者 (カスタム ロール) - サービス プリンシパルが NSP 受信アクセス規則を作成できるようにします。

- 少なくとも 閲覧者 (組み込みロール) - サービス プリンシパルがネットワーク構成の検証のためにサブスクリプション リソースを列挙できるようにします。 所有者または共同作成者が既に割り当てられている場合は、別の閲覧者の割り当ては必要ありません。

これらのロールを作成して割り当てる手順については、「 ネットワーク セキュリティの構成」を参照してください。

プライベート エンドポイントがデータ プレーン トラフィックをルーティングする方法

Azure Private Linkを使用すると、仮想ネットワーク内のプライベート エンドポイント経由でワークスペースとブックシェルのデータ プレーン API にアクセスできます。 構成すると次のようになります。

- プライベート エンドポイントが仮想ネットワーク サブネットに作成され、プライベート IP アドレスが受信されます。

- プライベート DNS ゾーンは、探索サービスの FQDN をプライベート IP にマップします。

- 仮想ネットワークからのすべての API トラフィックはプライベート エンドポイントに解決され、Microsoftバックボーン ネットワークを通過します。

プライベート エンドポイントがない場合、データ プレーン API 呼び出しはパブリック インターネットを経由します。 プライベート エンドポイントでは、トラフィックは完全に Azure バックボーン内に留まります。

publicNetworkAccess 値 |

プライベート エンドポイント経由 | パブリック インターネット経由 |

|---|---|---|

Enabled (既定値) |

許可 | 許可 |

Disabled |

許可 | 403 許可されていません |

プライベート エンドポイントでサポートされているリソースの種類

| リソースの種類 | グループ識別子 | プライベート DNS ゾーン |

|---|---|---|

Microsoft.Discovery/workspaces |

workspace |

privatelink.workspace.discovery.azure.com |

Microsoft.Discovery/bookshelves |

bookshelf |

privatelink.bookshelf.discovery.azure.com |

検出リソースは、同じテナント内で作成されたプライベート エンドポイントの自動承認をサポートします。 テナント間接続では、リソース所有者による手動承認が必要です。

NSP 境界結合者ロールのセキュリティに関する注意事項

-

最小限のアクセス許可 - このカスタム ロールは、

joinPerimeterRule/actionとnetworkSecurityPerimeterOperationStatuses/readのみを付与します。NSP アクセス 規則の作成に対して可能な限り狭いアクセス許可です。 - データ アクセスなし - このアクセス許可は、顧客データまたはリソースの読み取り、書き込み、または削除へのアクセス権を付与しません。

- サブスクリプション スコープが必要 - NSP 受信アクセス規則は、許可されたソースとしてサブスクリプションを参照するため、アクセス許可はサブスクリプション スコープである必要があります。

制限事項

- リージョン間のプライベート エンドポイントはサポートされていません。 プライベート エンドポイントは、探索リソースと同じリージョンに存在する必要があります。

- 各プライベート エンドポイント接続のスコープは、1 つのワークスペースまたはブックシェル リソースです。

- 各探索リソース (ワークスペース、ブックシェル、スーパーコンピューター) には、独自の一意の重複しないサブネットが必要です。 異なる探索リソース インスタンス間でサブネットを共有することはできません。

- スーパーコンピューターの AKS API サーバーにはパブリック FQDN があります。 ワークロード トラフィックは仮想ネットワーク内に留まりますが、Kubernetes API サーバー エンドポイントにはパブリックにアクセスできます。 プライベート クラスターのサポートは、今後のリリースで予定されています。

- NSP をサポートしていないマネージド リソースは、代わりに仮想ネットワークの挿入または委任されたサブネットによって保護されます。

- ネットワークのセキュリティ強化は、 米国東部、 英国南部、 スウェーデン中部のリージョンでサポートされています。

次のステップ

- ネットワーク セキュリティの構成 - ロールの割り当て、サブネットの構成、プライベート エンドポイントの作成。

- エンドツーエンドのネットワーク強化デプロイ - 完全にネットワーク分離された探索スタックをデプロイします。

- Azure Private Linkとは

- ネットワーク セキュリティ境界とは