この記事では、Azure Migrate プロジェクトを作成し、Azure Migrate アプライアンスを設定し、それを使用して 、Azure Private Link を使用して移行用のサーバーを検出して評価する方法について説明します。 Azure Migrate: Discovery and Assessment ツールを使用すると、プライベート リンクを使用して、Azure ExpressRoute プライベート ピアリングまたはサイト間 (S2S) VPN 接続経由でプライベートかつ安全に Azure Migrate に接続できます。

プライベート エンドポイント接続を使用してプロジェクトを作成する

新しい Azure Migrate プロジェクトを設定するには、「プロジェクトの 作成と管理」を参照してください。

注

既存の Azure Migrate プロジェクトの接続方法をプライベート エンドポイント接続に変更することはできません。

[ 詳細な 構成] セクションで、次の詳細を入力して、Azure Migrate プロジェクトのプライベート エンドポイントを作成します。

[接続方法] で、[プライベート エンドポイント] を選択します。

[ パブリック エンドポイント アクセスを無効にする] で、既定の設定 [いいえ] のままにします。 移行ツールによっては、公衆ネットワーク アクセスが無効になっていると、利用状況データを Azure Migrate プロジェクトにアップロードできない場合があります。 その他の統合ツールの詳細をご覧ください。

仮想ネットワーク サブスクリプションで、プライベート エンドポイント仮想ネットワークのサブスクリプションを選択します。

[仮想ネットワーク] で、プライベート エンドポイントの仮想ネットワークを選択します。 Azure Migrate プロジェクトに接続する必要のある Azure Migrate アプライアンスおよびその他のソフトウェア コンポーネントは、このネットワークまたは接続された仮想ネットワーク上に存在する必要があります。

[ サブネット] で、プライベート エンドポイントのサブネットを選択します。

![[プロジェクトの作成] ページの [詳細設定] セクションを示すスクリーンショット。](media/how-to-use-azure-migrate-with-private-endpoints/create-project.png?view=migrate)

[ 作成] を選択して移行プロジェクトを作成し、それにプライベート エンドポイントをアタッチします。 Azure Migrate プロジェクトがデプロイされるまで数分待ちます。 プロジェクトの作成中にこのページを閉じないでください。

注

プロジェクトを既に作成してある場合は、そのプロジェクトを使用し、より多くのアプライアンスを登録してより多くのサーバーの検出と評価を行えます。 プロジェクトを管理する方法について説明します。

Azure Migrate アプライアンスを設定する

[ マシンの検出>マシンを仮想化しますか? で、仮想化サーバーの種類を選択します。

[ Azure Migrate の生成] プロジェクト キーで、Azure Migrate アプライアンスの名前を指定します。

[ キーの生成] を選択して、必要な Azure リソースを作成します。

重要

リソースの作成時に [ マシンの検出 ] ページを閉じないでください。

- この手順では、キー コンテナー、ストレージ アカウント、Recovery Services コンテナー (エージェントレス VMware 移行の場合のみ) のほか、いくつかの内部リソースが Azure Migrate によって作成されます。 Azure Migrate によって、各リソースにプライベート エンドポイントがアタッチされます。 プライベート エンドポイントは、プロジェクトの作成時に選択した仮想ネットワーク内に作成されます。

- プライベート エンドポイントが作成されると、Azure Migrate リソースの DNS CNAME リソース レコードが、プレフィックス privatelink を持つサブドメイン内のエイリアスに更新されます。 既定では、Azure Migrate では、リソースの種類ごとに privatelink サブドメインに対応するプライベート DNS ゾーンも作成され、関連付けられているプライベート エンドポイントの DNS A レコードが挿入されます。 この操作により、ソース ネットワークに存在する Azure Migrate アプライアンスおよびその他のソフトウェア コンポーネントは、プライベート IP アドレス上にある Azure Migrate リソースのエンドポイントに到達できるようになります。

- Azure Migrate では、移行プロジェクトと Recovery Services コンテナーの マネージド ID も有効になり、ストレージ アカウントに安全にアクセスするためのアクセス許可がマネージド ID に付与されます。

キーが正常に生成されたら、そのキーの詳細をコピーして、アプライアンスの構成と登録を行います。

アプライアンスのインストーラー ファイルをダウンロードする

Azure Migrate の検出および評価では、軽量の Azure Migrate アプライアンスを使用します。 このアプライアンスによって、サーバー検出が実行され、サーバーの構成とパフォーマンス メタデータが Azure Migrate に送信されます。

注

プライベート エンドポイントのあるプロジェクトからは、OVA または VHD テンプレートをダウンロードしてアプライアンスをデプロイする機能は提供されません。 テンプレート (VMware 環境上のサーバーの場合は OVA、Hyper-V 環境の場合は VHD) を使用してアプライアンスをデプロイした場合は、同じアプライアンスを使用して、プライベート エンドポイント接続で Azure Migrate プロジェクトに登録できます。 Azure Migrate インストーラー スクリプトを実行し、以下の手順で説明されているプライベート エンドポイント接続オプションを選択する必要があります。

アプライアンスを設定するには:

- インストーラー スクリプトを含んだ ZIP ファイルをポータルからダウンロードします。

- アプライアンスのホストとなるサーバー上に ZIP ファイルをコピーします。

- ZIP ファイルをダウンロードした後、ファイルのセキュリティを確認します。

- インストーラー スクリプトを実行して、アプライアンスを展開します。

セキュリティを確認する

展開する前に、zip 形式のファイルが セキュリティで保護されていることを確認します。

Azure Migrate インストーラー スクリプトを実行する

アプライアンスをホストするサーバー上のフォルダーに ZIP ファイルを抽出します。 既存の Azure Migrate アプライアンスが存在するサーバー上でスクリプトを実行しないよう注意してください。

管理 (昇格された) 特権を使用して上記のサーバーで PowerShell を起動します。

PowerShell ディレクトリを、ダウンロードした ZIP ファイルの内容が抽出されたフォルダーに変更します。

次のコマンドを実行して

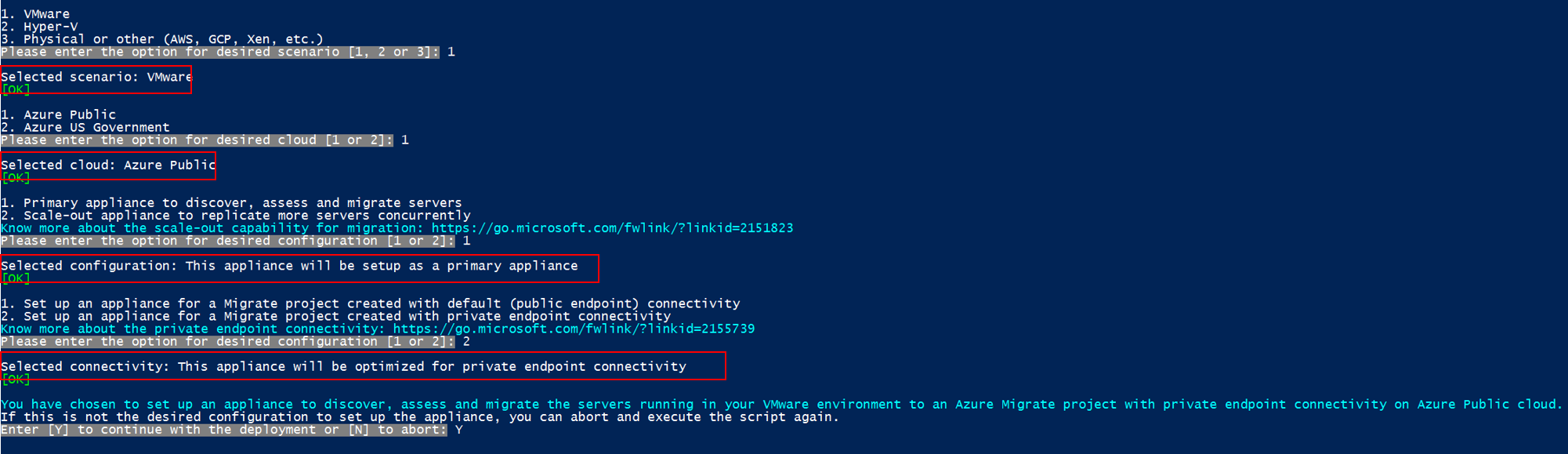

AzureMigrateInstaller.ps1という名前のスクリプトを実行します。PS C:\Users\administrator\Desktop\AzureMigrateInstaller> .\AzureMigrateInstaller.ps1シナリオ、クラウド、接続性からそれぞれオプションを選択して、必要な構成でアプライアンスをデプロイします。 たとえば、次に示す選択では、VMware 環境で実行されているサーバーを検出して評価するアプライアンスが、Azure パブリック クラウド上のプライベート エンドポイント接続を使用して Azure Migrate プロジェクトに設定されます。

スクリプトが正常に実行されると、アプライアンス構成マネージャーが自動的に起動します。

注

問題が発生した場合は、トラブルシューティングのために C:\ProgramData\Microsoft Azure\Logs\AzureMigrateScenarioInstaller_Timestamp.log のスクリプト ログにアクセスできます。

プライベート エンドポイントへの DNS 解決の有効化

- プライベート エンドポイントに必要な DNS レコードは、Azure Migrate プロジェクトからダウンロードできます。 DNS エントリをダウンロードする方法については、こちらをご覧ください。

- プライベート エンドポイント接続に関するドキュメントを使用して、これらの DNS レコードをオンプレミスの DNS サーバーに追加するか、Azure Migrate アプライアンスのローカル ホスト ファイルにこれらの DNS レコードを追加します。

アプライアンスを構成して継続的な検出を開始する

アプライアンス サーバーに接続できるいずれかのマシンでブラウザーを開きます。 アプライアンス構成マネージャーの URL (https://appliance name or IP address: 44368) を開きます。 または、アプライアンス サーバーのデスクトップから構成マネージャーへのショートカットを選択して、構成マネージャーを開くこともできます。

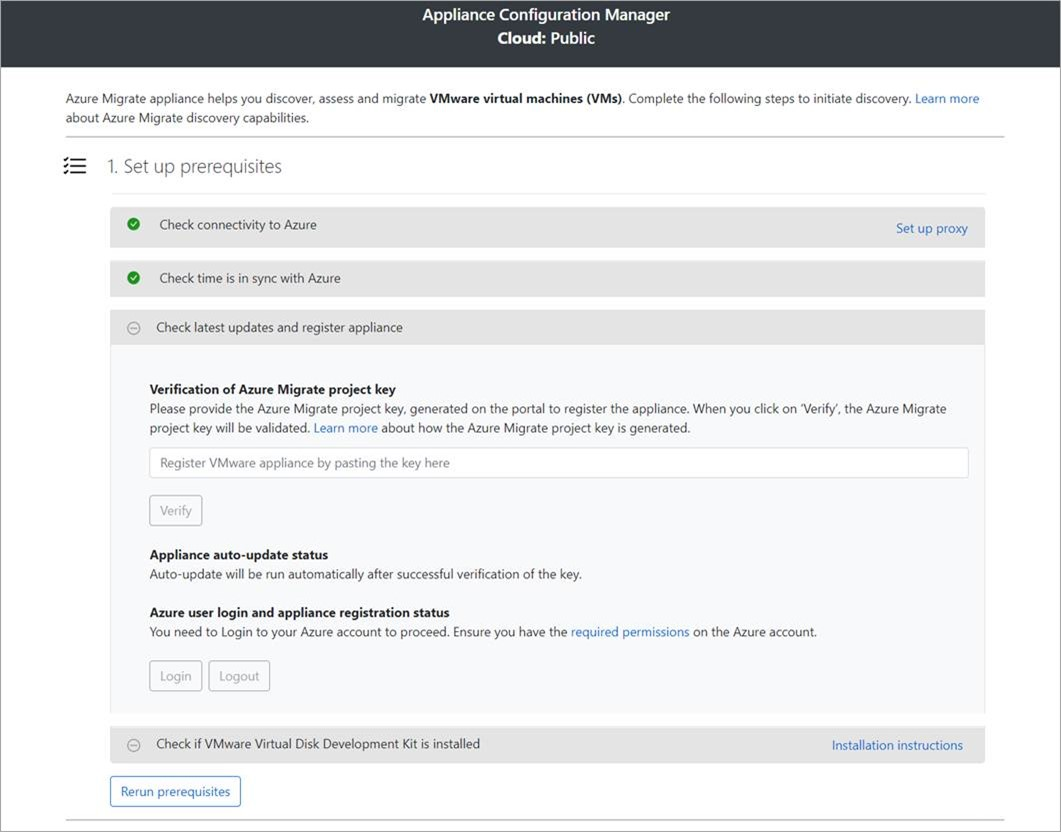

前提条件の設定

- サード パーティの情報を読み、 ライセンス条項に同意します。

前提条件の設定とアプライアンスの登録

構成マネージャーで、[前提条件の 設定] を選択し、次の手順を実行します。

接続: アプライアンスは、サーバーがインターネットにアクセスできることを確認します。 サーバーでプロキシを使用する場合は、次の操作を行います。

プロキシ アドレス (FQDN が

http://ProxyIPAddressを参照する場合はhttp://ProxyFQDNまたは ) とリッスン ポートを指定するには、[セットアップ プロキシ] を選択します。プロキシで認証が必要な場合は資格情報を入力します。

プロキシの詳細を追加した場合、またはプロキシまたは認証を無効にした場合は、[ 保存] を選択して接続をトリガーし、接続を再度確認します。

サポートされるのは HTTP プロキシのみです。

時刻同期: 検出が正常に機能するために、アプライアンスの時刻がインターネット時刻と同期していることを確認します。

更新プログラムをインストールしてアプライアンスを登録する: 自動更新を実行してアプライアンスを登録するには、次の手順に従います。

注

これは Azure Migrate アプライアンスの新しいユーザー エクスペリエンスであり、ポータルからダウンロードした最新の OVA/インストーラー スクリプトを使用してアプライアンスを設定した場合にのみ使用できます。 既に登録されているアプライアンスでは、引き続き前のバージョンのユーザー エクスペリエンスが提供されて問題なく動作します。

アプライアンスで自動更新を実行するには、ポータルからコピーしたプロジェクト キーを貼り付けます。 キーがない場合は、 Azure Migrate: Discovery and assessment>Overview>Manage 既存のアプライアンスにアクセスしてください。 プロジェクト キーを生成したときに指定したアプライアンスの名前を選択して、表示されたキーをコピーします。

アプライアンスでキーが検証され、自動更新サービスが開始されることにより、アプライアンス上のすべてのサービスが最新バージョンに更新されます。 自動更新が実行されたら、[ アプライアンス サービスの表示 ] を選択して、アプライアンス サーバーで実行されているサービスの状態とバージョンを確認できます。

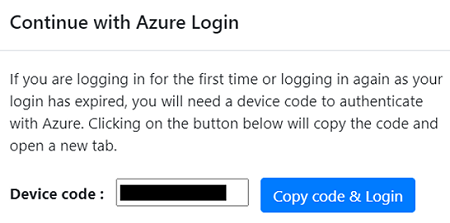

アプライアンスを登録するには、[ ログイン] を選択する必要があります。 [ Azure ログインの続行] で、[ コードのコピー] と [ログイン ] を選択してデバイス コードをコピーし (Azure で認証するにはデバイス コードが必要です)、新しいブラウザー タブで Azure ログイン プロンプトを開きます。ブラウザーでポップアップ ブロックを無効にして、プロンプトを表示していることを確認します。

ブラウザーの新しいタブで、デバイス コードを貼り付け、自分の Azure ユーザー名とパスワードを使用してサインインします。 PIN を使用したサインインはサポートされていません。

注

ログインせずにログイン タブを誤って閉じた場合は、アプライアンス構成マネージャーのブラウザー タブを最新の情報に更新して、デバイス コードと コードのコピーとログイン ボタンを表示します。

正常にログインしたら、アプライアンス構成マネージャーが表示されているブラウザー タブに戻ります。 ログインに使用した Azure ユーザー アカウントに、キーの生成時に作成された Azure リソースに対する必要なアクセス許可がある場合は、アプライアンスの登録が開始されます。

アプライアンスが正常に登録されたら、登録の詳細を表示するには、[詳細の 表示] を選択します。

VDDK をインストールします。アプライアンスは、VMware vSphere Virtual Disk Development Kit (VDDK) がインストールされているかどうかを確認します。 Broadcom 開発者ポータルから VDDK バージョン 8.0 をダウンロードします。 ダウンロード後、インストール手順で説明されているように、zip ファイルを既定の場所 C:\Program Files\VMware\VMware Virtual Disk Development Kit に抽出します。

アプライアンスの構成中に いつでも前提条件を再実行 して、アプライアンスがすべての前提条件を満たしているかどうかを確認できます。

注

アプライアンスの登録中または検出の開始時に DNS 解決の問題が発生する場合は、ポータルの [キーの生成 ] ステップで作成された Azure Migrate リソースに、Azure Migrate アプライアンスをホストするオンプレミス サーバーから到達できることを確認します。 ネットワーク接続を確認する方法の詳細について説明します。

Azure への移行に備えてサーバーを評価する

検出が完了したら、Azure Migrate: Discovery and assessment ツールを使用して、 VMware VM、 Hyper-V VM、 物理サーバー、 AWS VM、 GCP VM などのサーバーを評価して、Azure VM または Azure VMware Solution に移行します。

インポートした CSV ファイルを使用して、Azure Migrate: Discovery and Assessment ツールを使用して オンプレミスのマシン を評価することもできます。