自分のサービスを参照する Private Link サービスを作成してみましょう。 Private Link には、Azure Standard Load Balancer の背後にデプロイされたサービスやリソースへのアクセス権を付与することができます。 サービスのユーザーは、各自の仮想ネットワークからプライベートにアクセスすることができます。

前提条件

- アクティブなサブスクリプションが含まれる Azure アカウント。 無料でアカウントを作成できます。

Azure へのサインイン

Azure アカウントで Azure portal にサインインします。

以下の手順ではリソース サブネットを持つ仮想ネットワークが作成されます。

ポータルで、[仮想ネットワーク] を検索して選択します。

[仮想ネットワーク] ページで、[+ 作成] を選択します。

[仮想ネットワークの作成] の [基本] タブで、次の情報を入力するか選択します:

設定 値 プロジェクトの詳細 サブスクリプション サブスクリプションを選択します。 リソース グループ [新規作成] を選択します。

[名前] に「test-rg」と入力します。

[OK] を選択します。インスタンスの詳細 名前 「vnet-1」と入力します。 リージョン [米国東部 2] を選択します。 [次へ] を選択して、[セキュリティ] タブに進みます。

[次へ] を選択して、[IP アドレス] タブに進みます。

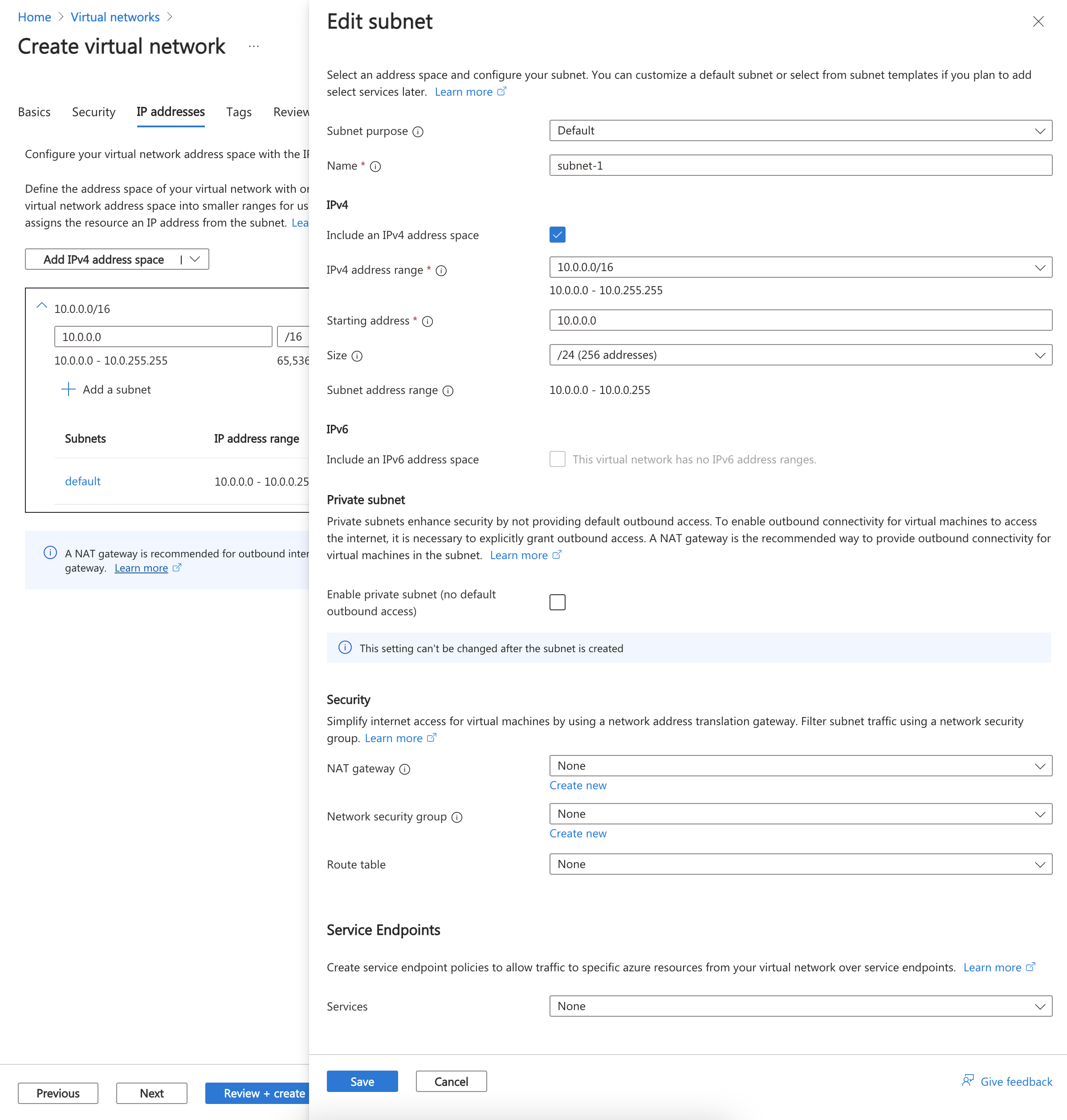

[サブネット] のアドレス空間ボックスで、既定のサブネットを選択します。

[サブネットの編集] ペインで、次の情報を入力または選択します:

設定 値 サブネットの詳細 サブネット テンプレート 既定値は [既定値] のままにします。 名前 「subnet-1」と入力します。 開始アドレス 既定値の 10.0.0.0 のままにします。 サブネットのサイズ 既定値の /24 (256 アドレス) のままにします。

[保存] を選択します。

画面の下部にある [確認および作成] を選択します。 検証に合格した後、[作成] を選択します。

ロード バランサーの作成

仮想マシンの負荷分散を行う内部ロード バランサーを作成します。

ロード バランサーの作成中に、次の構成を行います:

フロントエンド IP アドレス

バックエンド プール

インバウンドの負荷分散規則

ポータルの上部にある検索ボックスに、「ロード バランサー」と入力します。 検索結果で [ロード バランサー] を選択します。

[ロード バランサー] ページで、[+ 作成] を選択します。

[ロード バランサーの作成] ページの [基本] タブで、次の情報を入力または選択します:

設定 値 プロジェクトの詳細 サブスクリプション サブスクリプションを選択します。 リソース グループ [test-rg] を選択します。 インスタンスの詳細 名前 「load-balancer」と入力します リージョン [米国東部 2] を選択します。 SKU 既定値 [標準] のままにします。 タイプ [内部] を選択します。 レベル [リージョン] を選択します。 [次へ: フロントエンド IP 構成] を選びます。

[フロントエンド IP 構成] で、[+ フロントエンド IP 構成の追加] を選択します。

[フロントエンド IP 構成の追加] で、次の情報を入力または選びます。

設定 値 名前 「frontend」と入力します。 仮想ネットワーク [vnet-1 (test-rg)] を選択します。 Subnet [subnet-1 (10.0.0.0/24)] を選択します。 割り当て 既定値の [動的] のままにします。 可用性ゾーン 既定の [ゾーン冗長] のままにします。 注

Availability Zones があるリージョンでは、ゾーンなし (既定のオプション)、特定のゾーン、またはゾーン冗長を選択できます。 この選択は、特定のドメイン障害要件によって異なる場合があります。 Availability Zones がないリージョンでは、このフィールドは表示されません。

可用性ゾーンの詳細については、可用性ゾーンの概要に関するページを参照してください。[追加]を選択します。

[次へ: バックエンド プール] を選びます。

[バックエンド プール] で、[+ バックエンド プールの追加] を選択します。

[名前]に「backend-pool」と入力します。

[バックエンド プールの構成] には [NIC] または [IP アドレス] を選択します。

[保存] を選択します。

[次へ: 受信規則] を選択します。

[負荷分散規則] で、[+ 負荷分散規則の追加] を選択します。

[負荷分散規則の追加] で、次の情報を入力または選択します:

設定 値 名前 「http-rule」と入力します IP バージョン 要件に応じて、[IPv4] または [IPv6] を選択します。 フロントエンド IP アドレス [frontend-2] を選択します。 バックエンド プール [backend-pool] を選択します。 プロトコル [TCP] を選択します。 ポート 「80」と入力します。 バックエンド ポート 「80」と入力します。 正常性プローブ [新規作成] を選択します。

[名前] に「health-probe」と入力します。

[プロトコル] で、[HTTP] を選択します。

残りの部分は既定値のままにし、[保存] を選択します。セッション永続化 [なし] を選択します。 アイドル タイムアウト (分) 「15」を入力または選択します。 TCP リセットを有効にする ボックスを選択します。 フローティング IP を有効にする チェックボックスをオフのままにします。 [保存] を選択します。

青色の [確認および作成] ボタンを選択します。

[作成] を選択します。

プライベート リンク サービスを作成する

前のセクションで作成したロード バランサーの背後に Private Link サービスを作成します。

ポータルの上部にある検索ボックスに、「Private link」と入力します。 検索結果の [Private Link サービス] を選びます。

[+ 作成] を選択します。

[基本] タブで、次の情報を入力または選択します:

設定 値 プロジェクトの詳細 サブスクリプション サブスクリプションを選択します。 リソース グループ [test-rg] を選択します。 インスタンスの詳細 名前 「private-link-service」と入力します。 リージョン [米国東部 2] を選択します。 [次へ: 送信設定] を選択します。

[送信設定] タブで、次の情報を入力または選択します:

設定 値 ロード バランサー [load-balancer] を選択します。 ロード バランサーのフロントエンド IP アドレス [frontend (10.0.0.4)] を選択します。 ソース NAT サブネット [vnet-1/subnet-1 (10.0.0.0/24)] を選択します。 TCP プロキシ v2 を有効にする 既定値の [いいえ] のままにします。

アプリケーションで TCP プロキシ v2 ヘッダーが必要な場合は、[はい] を選択します。プライベート IP アドレスの設定 既定の設定のままにします [次へ: アクセス セキュリティ] を選択します。

[アクセス セキュリティ] タブは、既定値の [ロールベースのアクセス制御のみ] のままにします。

[次へ: タグ] を選択します。

[次へ: 確認と作成] を選択します。

[作成] を選択します。

Private Link サービスが作成され、トラフィックを受信できるようになります。 トラフィック フローを確認する場合は、アプリケーションを Standard Load Balancer の背後に構成します。

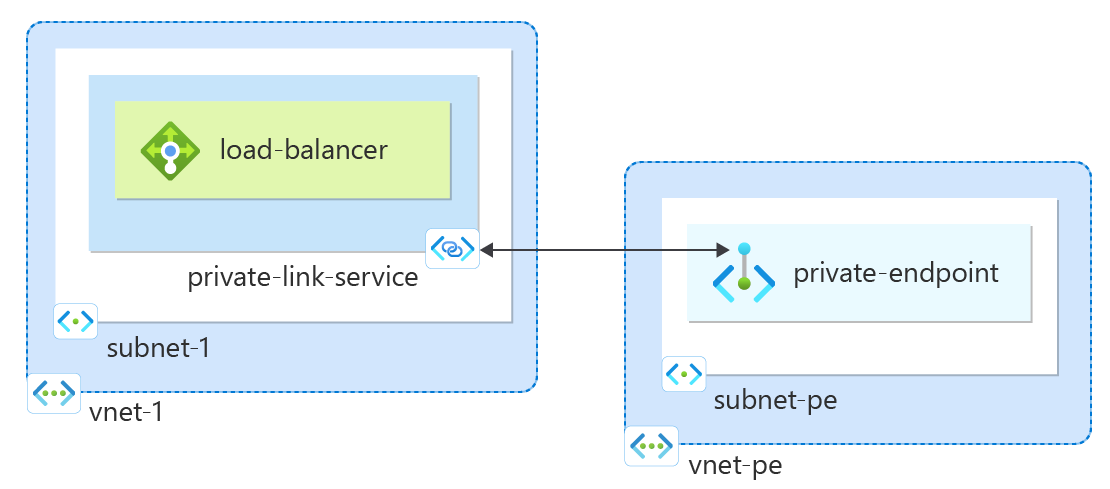

プライベート エンドポイントの作成

このセクションでは、プライベート リンク サービスをプライベート エンドポイントにマップします。 仮想ネットワークには、Private Link サービスのプライベート エンドポイントが含まれています。 この仮想ネットワークには、プライベート リンク サービスにアクセスするリソースが含まれています。

プライベート エンドポイントの仮想ネットワークを作成する

「仮想ネットワークを作成する」の手順を繰り返して、次の設定で仮想ネットワークを作成します:

| 設定 | 値 |

|---|---|

| 名前 | vnet-pe |

| 場所 | 米国東部 2 |

| アドレス空間 | 10.1.0.0/16 |

| サブネット名 | subnet-pe |

| サブネットのアドレス範囲 | 10.1.0.0/24 |

プライベート エンドポイントの作成

ポータルの上部にある検索ボックスに、「プライベート エンドポイント」と入力します。 検索結果の [プライベート エンドポイント] を選択します。

[+ 作成] を選択します。

[基本] タブで、次の情報を入力または選択します:

設定 値 プロジェクトの詳細 サブスクリプション サブスクリプションを選択します。 リソース グループ [test-rg] を選択します。 このリソース グループは、前のセクションで作成しました。 インスタンスの詳細 名前 「private-endpoint」と入力します。 ネットワーク インターフェイス名 既定値である [private-endpoint-nic] のままにします。 リージョン [米国東部 2] を選択します。 [次へ: リソース] を選択します。

[リソース] タブで、次の情報を入力または選びます:

設定 値 接続方法 [マイ ディレクトリ内の Azure リソースに接続します] を選択します。 サブスクリプション サブスクリプションを選択します。 リソースの種類 Microsoft.Network/privateLinkServices を選択します。 リソース [private-link-service] を選択します。 [次へ: Virtual Network] を選択します。

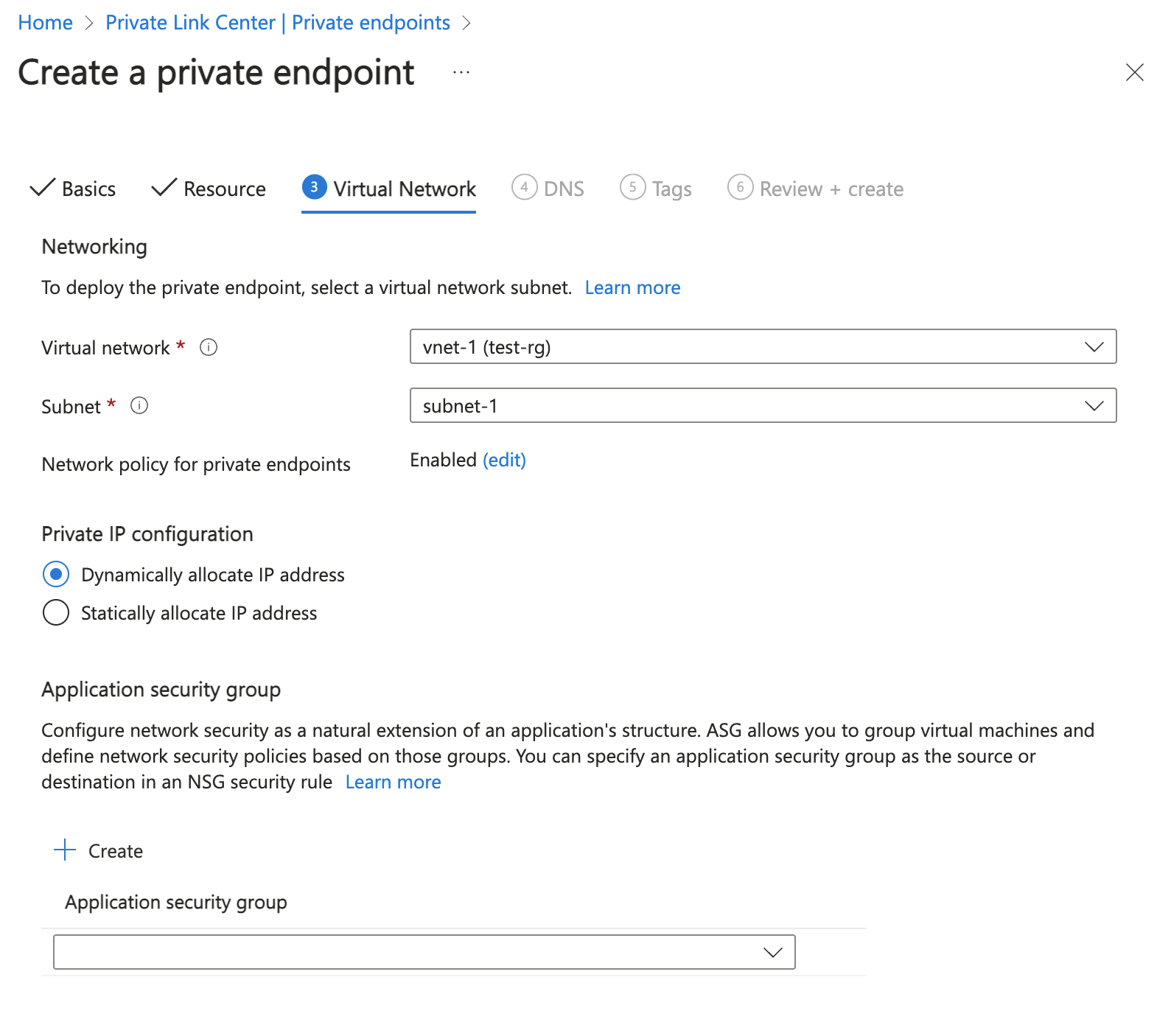

[仮想ネットワーク] で、次の情報を入力または選択します。

設定 値 ネットワーク 仮想ネットワーク [vnet-pe (test-rg)] を選択します。 Subnet [subnet-pe] を選択します。 プライベート エンドポイントのネットワーク ポリシー [編集] を選択して、プライベート エンドポイントにネットワーク ポリシーを適用します。

[サブネット ネットワーク ポリシーの編集] の [このサブネットのすべてのプライベート エンドポイントのネットワーク ポリシー設定] で、[ネットワーク セキュリティ グループ] と [ルート テーブル] を選択します。

[保存] を選びます。

詳細については、「プライベート エンドポイントのネットワーク ポリシーを管理する」を参照してください[次: DNS] を選びます。

[次へ: タグ] を選択します。

[次へ: 確認と作成] を選択します。

[作成] を選択します。

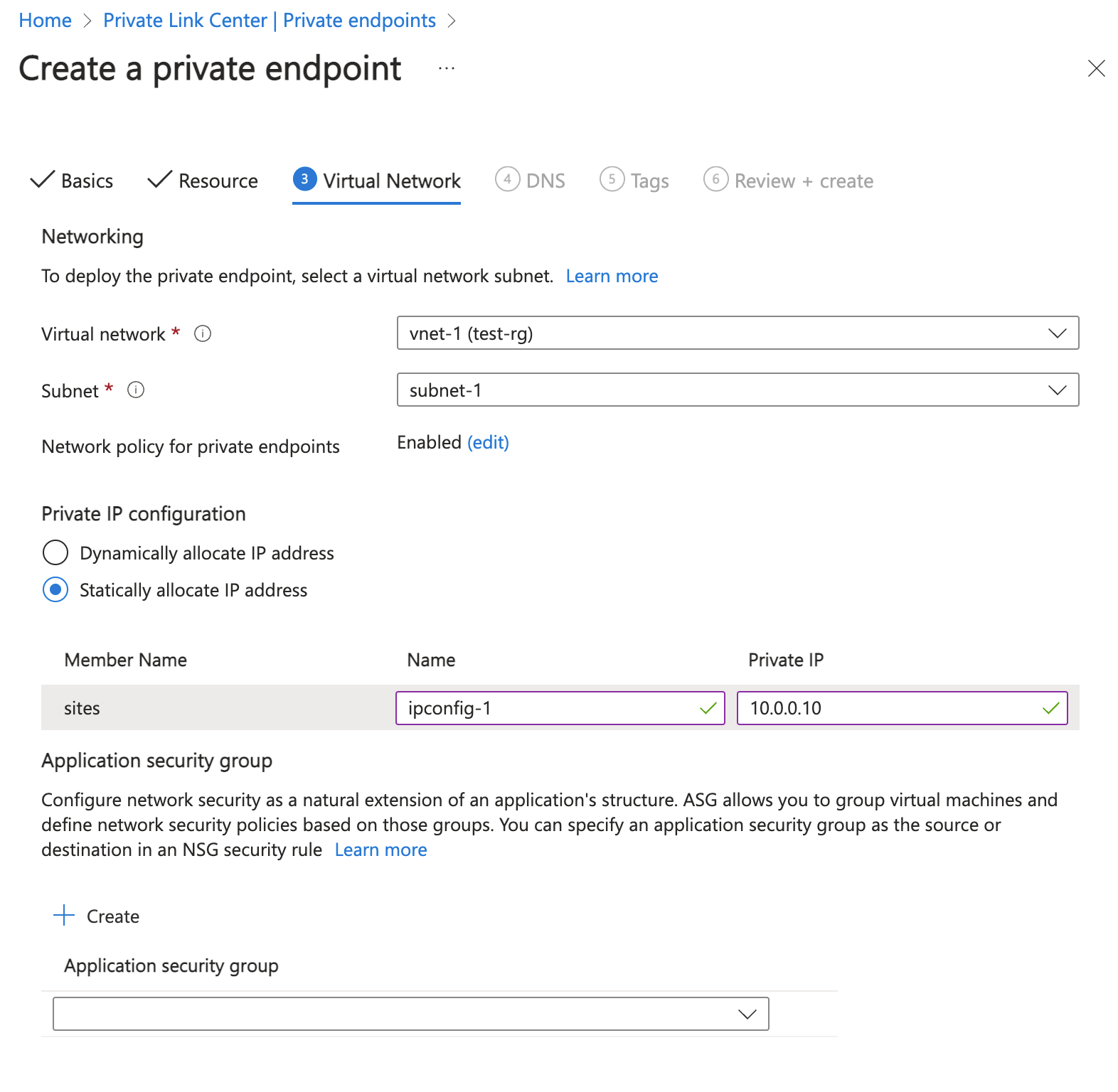

プライベート エンドポイントの IP アドレス

このセクションでは、ロード バランサーとプライベート リンク サービスに対応するプライベート エンドポイントの IP アドレスについて説明します。 次の手順は、前のセクションで [Dynamically allocate IP address](IP アドレスを動的に割り当てる) を選択した場合にのみ必要です。

ポータルの上部にある検索ボックスに、「test-rg」と入力します。 [リソース グループ] の検索結果から [test-rg] を選択します。

[test-rg] リソース グループで、[private-endpoint] を選択します。

[private-endpoint] の [概要] ページで、プライベート エンドポイントに関連付けられているネットワーク インターフェイスの名前を選択します。 ネットワーク インターフェイスの名前は、private-endpoint.nic で始まります。

このプライベート エンドポイント NIC の [概要] ページの [プライベート IP アドレス] に、エンドポイントの IP アドレスが表示されます。

作成したリソースの使用が終了したら、リソース グループとそのすべてのリソースを削除して構いません。

Azure portal で、「リソース グループ」を検索して選択します。

[リソース グループ] ページで、test-rg リソース グループを選択します。

[test-rg] ページで、[リソース グループの削除] を選択します。

[削除を確認するために、リソース グループ名を入力してください] に「test-rg」と入力し、[削除] を選びます。

次のステップ

このクイック スタートでは次の作業を行います:

仮想ネットワークと内部 Azure Load Balancer を作成しました。

Private Link サービスを作成しました。

Private Link サービスの仮想ネットワークとプライベート エンドポイントを作成しました。

Azure プライベート エンドポイントについてさらに学習するには、次の記事に進んでください:

![Azure portal の [仮想ネットワークの作成] の [基本] タブを示すスクリーンショット。](../reusable-content/ce-skilling/azure/includes/media/virtual-network-create/create-virtual-network-basics.png)