Microsoft Sentinelでのブックマークのハンティングは、関連があると見なされるクエリとクエリ結果を保持するのに役立ちます。 また、ノートやタグを追加することで、コンテキストの観察を記録し、結果を参照することもできます。 ブックマークされたデータは、共同作業を容易にするために、自分とチームメイトに表示されます。 詳細については、「 ブックマーク」を参照してください。

注:

ブックマークは、Azure portalでのみ作成できます。 Microsoft Defender ポータルではブックマークを追加できませんが、既に作成されているブックマークを表示できます。

重要

2027 年 3 月 31 日以降、Microsoft SentinelはAzure portalでサポートされなくなり、Microsoft Defender ポータルでのみ使用できるようになります。 Azure portalでMicrosoft Sentinelを使用しているすべてのお客様は、Defender ポータルにリダイレクトされ、Defender ポータルでのみMicrosoft Sentinelを使用します。

Azure portalでMicrosoft Sentinelを引き続き使用している場合は、スムーズな移行を確保し、Microsoft Defenderによって提供される統合セキュリティ操作エクスペリエンスを最大限に活用するために、Defender ポータルへの移行の計画を開始することをお勧めします。

ブックマークを追加する (Azure portalのみ)

クエリ、結果、観測結果、および結果を保持するブックマークを作成します。

[ 脅威の管理] で、[ハンティング] を選択 します。

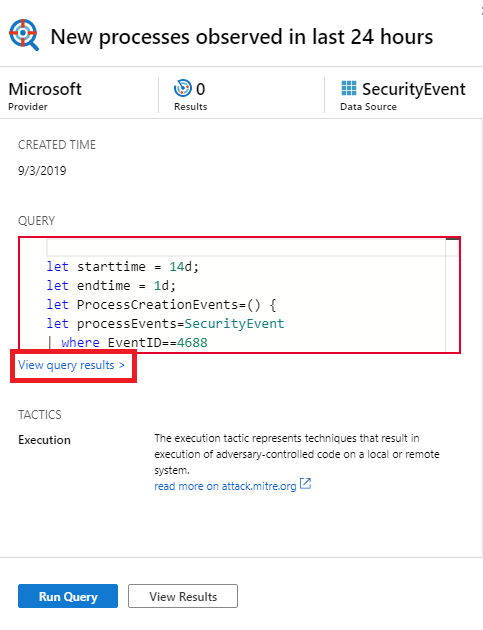

[ クエリ ] タブで、1 つ以上のハンティング クエリを選択します。

上部のコマンド バーで、[ 選択したクエリの実行] を選択します。

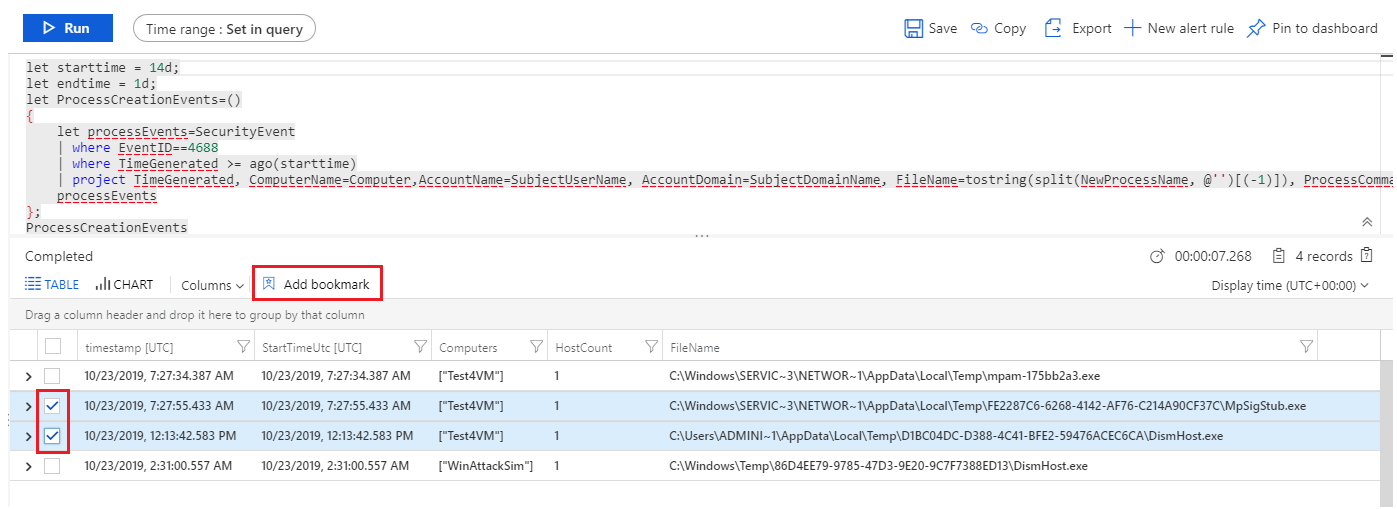

[ クエリ結果の表示] を選択します。 例:

このアクションにより、クエリ結果が [ ログ ] ウィンドウで開きます。

ログ クエリの結果の一覧から、チェック ボックスを使用して、興味のある情報を含む 1 つ以上の行を選択します。

Azure portalで、[ブックマークの追加] を選択します。

右側の [ ブックマークの追加 ] ウィンドウで、必要に応じて、ブックマーク名の更新、タグの追加、メモの追加を行い、アイテムの興味深い内容を特定するのに役立ちます。

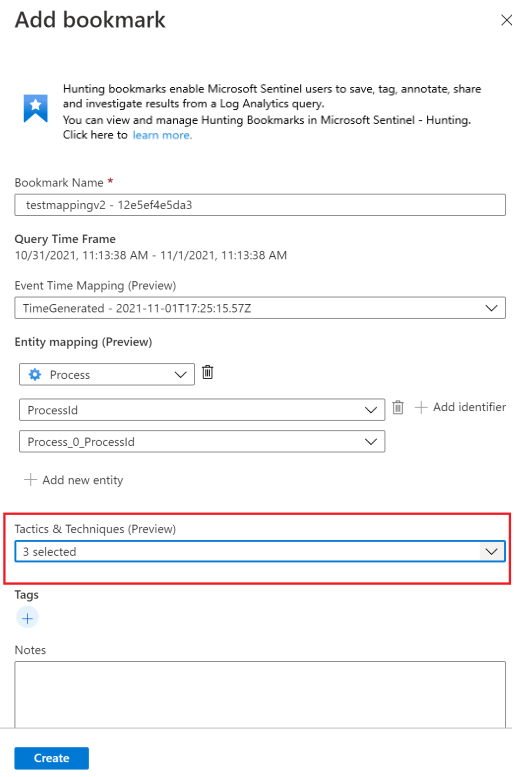

必要に応じて、CK 手法またはサブ手法&MITRE ATT にブックマークをマップできます。 MITRE ATT&CK マッピングは、ハンティング クエリでマップされた値から継承されますが、手動で作成することもできます。 [ブックマークの追加] ウィンドウの [戦術] & [手法] セクションのドロップダウン メニューから、目的の手法に関連付けられている MITRE ATT &CK 戦術を選択します。 メニューが展開され、すべての MITRE ATT&CK 手法が表示され、このメニューで複数の手法とサブ手法を選択できます。

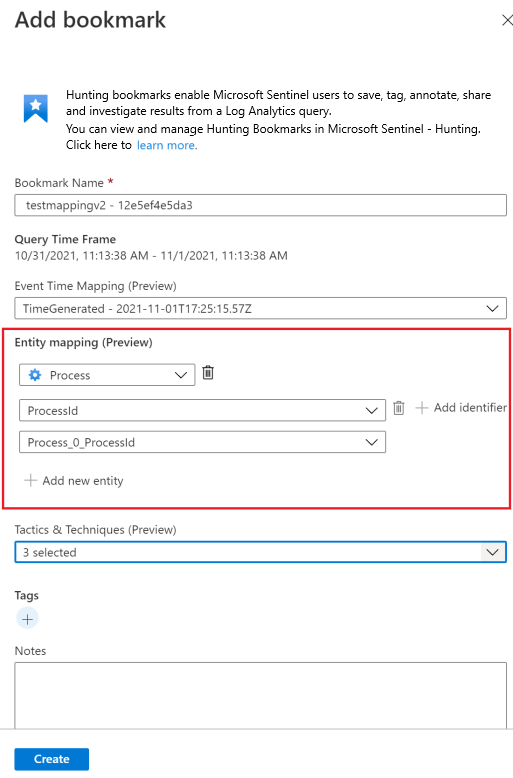

これで、詳細な調査のために、ブックマークされたクエリ結果から拡張された一連のエンティティを抽出できるようになりました。 [ エンティティ マッピング ] セクションで、ドロップダウンを使用して エンティティの種類と識別子を選択します。 次に、対応する識別子を含むクエリ結果の列をマップします。 例:

調査グラフでブックマークを表示するには、少なくとも 1 つのエンティティをマップする必要があります。 作成したアカウント、ホスト、IP、URL エンティティ型へのエンティティ マッピングがサポートされ、下位互換性が維持されます。

[ 作成] を 選択して変更をコミットし、ブックマークを追加します。 ブックマークされたデータはすべて他のアナリストと共有され、コラボレーション調査エクスペリエンスへの最初のステップです。

ログ クエリの結果は、このウィンドウがMicrosoft Sentinelから開かれるたびにブックマークをサポートします。 たとえば、ナビゲーション バーから [全般] >Logs を選択した場合は、調査グラフでイベント リンクを選択するか、インシデントの詳細からアラート ID を選択します。 [ログ] ウィンドウを別の場所から開いた場合 (たとえば、Azure Monitor から直接) ブックマークを作成することはできません。

ブックマークの表示と更新

ブックマーク タブからブックマークを検索して更新します。

Azure portalでMicrosoft Sentinelする場合は、[脅威管理] で [ハンティング] を選択します。

Defender ポータルでMicrosoft Sentinelする場合は、[Microsoft Sentinel>Threat management>Hunting] を選択します。[ブックマーク] タブ を 選択して、ブックマークの一覧を表示します。

検索またはフィルター処理して、特定のブックマークまたはブックマークを検索します。

個々のブックマークを選択して、右側のウィンドウにブックマークの詳細を表示します。

必要に応じて変更を加えます。 変更内容が自動的に保存されます。

注:

[ブックマーク] タブには最大 1,000 個のブックマークのみを表示できます。ブックマークされたデータの残りの部分をログに表示できます。 詳細情報

調査グラフでのブックマークの探索

対話型のエンティティ グラフ図とタイムラインを使用して、結果を表示、調査、視覚的に伝達できる調査エクスペリエンスを起動して、ブックマークされたデータを視覚化します。

[ブックマーク] タブ で 、調査するブックマークまたはブックマークを選択します。

ブックマークの詳細で、少なくとも 1 つのエンティティがマップされていることを確認します。

[ 調査] を選択して、調査グラフにブックマークを表示します。

調査グラフを使用する手順については、「 調査グラフを使用して詳細を確認する」を参照してください。

新規または既存のインシデントにブックマークを追加する (Azure portalのみ)

[ハンティング] ページの [ブックマーク] タブからインシデントにブックマークを追加します。

[ブックマーク] タブ で 、インシデントに追加するブックマークまたはブックマークを選択します。

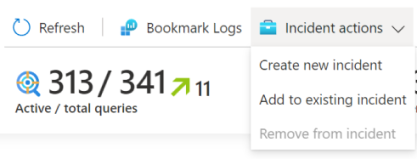

コマンド バーから [ インシデント アクション ] を選択します。

必要に応じて、[新しいインシデントの作成] または [既存のインシデントに追加] を選択します。 その後で以下の手順に従います。

- 新しいインシデントの場合: 必要に応じてインシデントの詳細を更新し、[ 作成] を選択します。

- 既存のインシデントにブックマークを追加する場合: 1 つのインシデントを選択し、[ 追加] を選択します。

インシデント内のブックマークを表示するには、

- [Microsoft Sentinel>Threat management>Incidents] に移動します。

- ブックマークを含むインシデントを選択し、 完全な詳細を表示します。

- インシデント ページの左側のウィンドウで、[ブックマーク] を選択 します。

ブックマークされたデータをログに表示する

ブックマークされたクエリ、結果、またはその履歴を表示します。

[ ハンティング>Bookmarks ] タブで、ブックマークを選択します。

詳細ウィンドウで、次のリンクを選択します。

[ログ] ウィンドウでソース クエリを表示するには、ソース クエリを表示します。

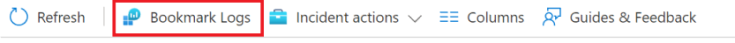

ブックマーク ログを表示 して、更新を行ったユーザー、更新された値、更新された時刻を含むすべてのブックマーク メタデータを表示します。

[ ハンティング>Bookmarks ] タブのコマンド バーで、[ ブックマーク ログ ] を選択して、すべてのブックマークの生のブックマーク データを表示します。

このビューには、関連付けられたメタデータを含むすべてのブックマークが表示されます。 Kusto 照会言語 (KQL) クエリを使用して、探している特定のブックマークの最新バージョンにフィルター処理できます。

ブックマークを作成してから [ブックマーク] タブに表示されるまでに、大幅な遅延 (分単位) が発生 する 可能性があります。

ブックマークを削除する

ブックマークを削除すると、[ブックマーク] タブの一覧から ブックマーク が削除されます。Log Analytics ワークスペースの HuntingBookmark テーブルには引き続き以前のブックマーク エントリが含まれていますが、最新のエントリでは SoftDelete 値が true に変更され、古いブックマークを簡単に除外できます。 ブックマークを削除しても、他のブックマークやアラートに関連付けられている調査エクスペリエンスからエンティティは削除されません。

ブックマークを削除するには、次の手順を実行します。

[ ハンティング>Bookmarks ] タブで、削除するブックマークまたはブックマークを選択します。

右クリックし、選択したブックマークを削除するオプションを選択します。

関連コンテンツ

この記事では、Microsoft Sentinelのブックマークを使用してハンティング調査を実行する方法について説明しました。 Microsoft Sentinelの詳細については、次の記事を参照してください。