この記事では、Microsoft Sentinelのカスタマー マネージド キー (CMK) を構成するための背景情報と手順について説明します。 Microsoft Sentinelに格納されているすべてのデータは、関連するすべてのストレージ リソースで Microsoft によって既に暗号化されています。 CMK は、ユーザーが作成して所有し、Azure Key Vaultに格納された暗号化キーを使用して、追加の保護レイヤーを提供します。

前提条件

- 少なくとも 100 GB/日のコミットメント レベルで Log Analytics 専用クラスターを構成します。 複数のワークスペースが同じ専用クラスターにリンクされている場合、それらは同じカスタマー マネージド キーを共有します。 Log Analytics 専用クラスターの価格について説明します。

- 専用クラスターで CMK を構成し、ワークスペースをそのクラスターにリンクします。 Azure Monitor の CMK プロビジョニング手順について説明します。

考慮事項

Microsoft Sentinelへの CMK ワークスペースのオンボードは、REST API と Azure CLI を介してのみサポートされ、Azure portal経由ではサポートされません。 Azure Resource Manager テンプレート (ARM テンプレート) は現在、CMK オンボードではサポートされていません。

次の場合、取り込まれたワークスペース データとログは CMK で暗号化されますが、分析ルールなどのセキュリティ コンテンツを含む他のMicrosoft Sentinel データだけでなく、アラート、インシデントなども Microsoft が管理するキーで暗号化されます。

- Microsoft Sentinelに既にオンボードされているワークスペースで CMK を有効にする。

- Microsoft Sentinel対応ワークスペースを含むクラスターで CMK を有効にする。

- Microsoft Sentinel対応の非 CMK ワークスペースを CMK 対応クラスターにリンクする。

次の CMK 関連の変更は、未定義で問題のある動作につながる可能性があるため 、サポートされていません 。

- Microsoft Sentinelに既にオンボードされているワークスペースで CMK を無効にする。

- CMK 対応専用クラスターからリンクを解除して、Sentinelオンボードの CMK 対応ワークスペースを非 CMK ワークスペースとして設定します。

- CMK 対応 Log Analytics 専用クラスターで CMK を無効にする。

Microsoft Sentinel対応ワークスペースを Defender ポータルにオンボードした場合、取り込まれたワークスペースのデータ/ログは CMK で暗号化されたままになります。 他のデータは CMK で暗号化されておらず、Microsoft マネージド キーを使用します。

Microsoft Sentinelでは、CMK 構成でシステム割り当て ID がサポートされます。 そのため、専用の Log Analytics クラスターの ID は システム割り当て 型である必要があります。 Log Analytics クラスターの作成時に自動的に割り当てられる ID を使用することをお勧めします。

カスタマー マネージド キーを別のキー (別の URI を使用) に変更 することは現在サポートされていません。 キーは回転して変更 する必要があります。

運用ワークスペースまたは Log Analytics クラスターに CMK を変更する前に、Microsoft Sentinel製品グループに問い合わせてください。

CMK のしくみ

Microsoft Sentinel ソリューションでは、ログの収集と機能に専用の Log Analytics クラスターを使用します。 Microsoft Sentinel CMK 構成の一環として、関連する Log Analytics 専用クラスターで CMK 設定を構成する必要があります。 Log Analytics 以外のストレージ リソースにMicrosoft Sentinelによって保存されたデータも、専用の Log Analytics クラスター用に構成されたカスタマー マネージド キーを使用して暗号化されます。

詳細については、以下を参照してください:

注:

Microsoft Sentinelで CMK を有効にした場合、CMK をサポートしていないパブリック プレビュー機能は有効になりません。

CMK を有効にする

CMK をプロビジョニングするには、次の手順に従います。

- Log Analytics ワークスペースがあり、CMK が有効になっている専用クラスターにリンクされていることを確認します。 ( 「前提条件」を参照してください)。

- Azure Cosmos DB リソース プロバイダーに登録します。

- Azure Key Vault インスタンスにアクセス ポリシーを追加します。

- オンボード API を使用してワークスペースをMicrosoft Sentinelにオンボードします。

- オンボードを確認するには、Microsoft Sentinel製品グループに問い合わせてください。

手順 1: 専用クラスター上の Log Analytics ワークスペースで CMK を構成する

前提条件で説明したように、CMK を使用して Log Analytics ワークスペースをオンボードしてMicrosoft Sentinelするには、まず、CMK が有効になっている専用の Log Analytics クラスターにこのワークスペースをリンクする必要があります。 Microsoft Sentinelは、専用クラスターで使用されるのと同じキーを使用します。 次の手順Azure Microsoft Sentinel ワークスペースとして使用される CMK ワークスペースを作成するには、「カスタマー マネージド キーの構成を監視する」の手順に従います。

手順 2: Azure Cosmos DB リソース プロバイダーを登録する

Microsoft Sentinelは、Azure Cosmos DB を追加のストレージ リソースとして使用できます。 CMK ワークスペースをMicrosoft Sentinelにオンボードする前に、Azure Cosmos DB リソース プロバイダーに登録してください。

手順に従って、Azure サブスクリプションのAzure Cosmos DB リソース プロバイダーを登録します。

手順 3: Azure Key Vault インスタンスにアクセス ポリシーを追加する

Azure Cosmos DB が専用の Log Analytics クラスターにリンクされているAzure Key Vault インスタンスにアクセスできるようにするアクセス ポリシーを追加します (同じキーがMicrosoft Sentinelによって使用されます)。

こちらの手順に従って、Azure Cosmos DB プリンシパルを使用してAzure Key Vault インスタンスにアクセス ポリシーを追加します。

手順 4: オンボード API を使用してワークスペースをMicrosoft Sentinelするようにオンボードする

trueとして customerManagedKey プロパティを使用してオンボード API を使用してMicrosoft Sentinelする CMK 対応ワークスペースをオンボードします。 オンボード API の詳細については、Microsoft Sentinel GitHub リポジトリのこのドキュメントを参照してください。

たとえば、次の URI と要求本文は、適切な URI パラメーターと承認トークンが送信されたときにMicrosoft Sentinelするワークスペースをオンボードするための有効な呼び出しです。

URI

PUT https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.OperationalInsights/workspaces/{workspaceName}/providers/Microsoft.SecurityInsights/onboardingStates/{sentinelOnboardingStateName}?api-version=2021-03-01-preview

要求本文

{

"properties": {

"customerManagedKey": true

}

}

手順 5: Microsoft Sentinel製品グループに問い合わせてオンボードを確認する

最後に、Microsoft Sentinel製品グループに問い合わせて、CMK 対応ワークスペースのオンボード状態を確認します。

キー暗号化キーの失効または削除

ユーザーがキー暗号化キー (CMK) を取り消した場合は、そのキーを削除するか、専用クラスターのアクセス権を削除し、Cosmos DB リソース プロバイダー Azureすることで、Microsoft Sentinel変更が適用され、データが使用できなくなった場合と同様に 1 時間以内に動作します。 この時点で、データ インジェスト、永続的な構成変更、インシデントの作成など、永続的なストレージ リソースを使用する操作はすべて禁止されます。 以前に保存されたデータは削除されませんが、アクセスできなくなります。 アクセスできないデータは、データ保持ポリシーによって管理され、そのポリシーに従って消去されます。

暗号化キーが取り消されるか削除された後に可能な唯一の操作は、アカウントの削除です。

失効後にアクセスが復元された場合、Microsoft Sentinelは 1 時間以内にデータへのアクセスを復元します。

専用 Log Analytics クラスターと Cosmos DB の両方について、キー コンテナーでカスタマー マネージド キーを無効にするか、キーへのアクセス ポリシーを削除することで、データへのアクセス Azureを取り消すことができます。 専用 Log Analytics クラスターからキーを削除するか、専用 Log Analytics クラスターに関連付けられている ID を削除することによってアクセスを取り消すことはサポートされていません。

Azure Monitor でのキー失効のしくみの詳細については、「CMK 失効Azure監視する」を参照してください。

カスタマー マネージド キーローテーション

Microsoft Sentinelと Log Analytics では、キーのローテーションがサポートされます。 ユーザーがKey Vaultでキーのローテーションを実行すると、Microsoft Sentinelは 1 時間以内に新しいキーをサポートします。

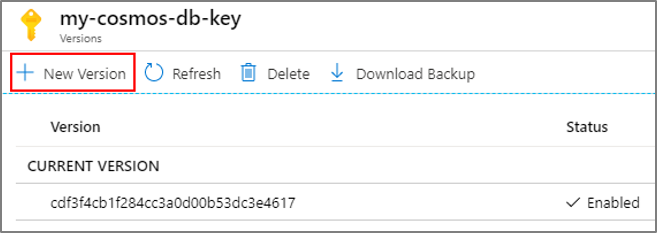

Azure Key Vaultで、新しいバージョンのキーを作成してキーのローテーションを実行します。

24 時間後、またはAzure Key Vault監査ログの後に以前のバージョンのキーを無効にすると、以前のバージョンを使用するアクティビティが表示されなくなります。

キーをローテーションした後、Log Analytics の専用 Log Analytics クラスター リソースを新しいAzure Key Vaultキー バージョンで明示的に更新する必要があります。 詳細については、「CMK ローテーションAzure監視する」を参照してください。

カスタマー マネージド キーの置き換え

Microsoft Sentinelでは、カスタマー マネージド キーの置き換えをサポートしていません。 代わりに 、キーローテーション機能を 使用する必要があります。

次の手順

このドキュメントでは、Microsoft Sentinelでカスタマー マネージド キーを設定する方法について説明しました。 Microsoft Sentinelの詳細については、次の記事を参照してください。

- データと潜在的な脅威を可視化する方法について説明します。

- Microsoft Sentinelで脅威の検出を開始します。

- ブックを使用して データを監視します。

![[アクセス ポリシーの追加] ページの [プリンシパルの選択] オプションのスクリーンショット。](../../reusable-content/ce-skilling/azure/media/cosmos-db/add-access-policy-principal.png)