Microsoft Sentinelのユーザーとエンティティの動作分析 (UEBA) は、接続されたデータ ソースからのログとアラートを分析して、ユーザー、ホスト、IP アドレス、アプリケーションなど、organizationのエンティティのベースライン動作プロファイルを構築します。 機械学習を使用して、UEBA は、侵害された資産を示す可能性のある異常なアクティビティを識別します。

ユーザーとエンティティの動作分析は、両方とも同じ結果で 2 つの方法で有効にすることができます。

- Microsoft Sentinel ワークスペース設定から: ワークスペースの UEBA を有効にし、Microsoft Defender ポータルまたはAzure portalで接続するデータ ソースを選択します。

- サポートされているデータ コネクタから: Microsoft Defender ポータルで UEBA でサポートされるデータ コネクタを構成するときに UEBA を有効にします。

この記事では、UEBA を有効にし、Microsoft Sentinel ワークスペース設定とサポートされているデータ コネクタからデータ ソースを構成する方法について説明します。

UEBA の詳細については、「 エンティティの動作分析を使用して脅威を特定する」を参照してください。

注:

米国政府機関向けクラウドでの機能の可用性の詳細については、米国政府機関のお客様向けのクラウド機能の可用性に関するMicrosoft Sentinelテーブルを参照してください。

重要

2027 年 3 月 31 日以降、Microsoft SentinelはAzure portalでサポートされなくなり、Microsoft Defender ポータルでのみ使用できるようになります。 Azure portalでMicrosoft Sentinelを使用しているすべてのお客様は、Defender ポータルにリダイレクトされ、Defender ポータルでのみMicrosoft Sentinelを使用します。

Azure portalでMicrosoft Sentinelを引き続き使用している場合は、スムーズな移行を確保し、Microsoft Defenderによって提供される統合セキュリティ操作エクスペリエンスを最大限に活用するために、Defender ポータルへの移行の計画を開始することをお勧めします。

前提条件

この機能を有効または無効にするには (これらの前提条件は、この機能を使用する必要はありません)。

ユーザーは、テナント内のMicrosoft Entra IDセキュリティ管理者ロールまたは同等のアクセス許可に割り当てられている必要があります。

ユーザーには、次のAzureロールの少なくとも 1 つを割り当てる必要があります (AZURE RBAC の詳細については、こちらをご覧ください)。

- リソース グループ レベル以上の所有者。

- リソース グループ レベル以上の共同作成者。

- (最小特権)Microsoft Sentinelワークスペース レベル以上の共同作成者と、リソース グループ レベル以上の Log Analytics 共同作成者。

ワークスペースにAzureリソース ロックを適用することはできません。 リソースロックAzure詳細を確認してください。

注:

- UEBA 機能をMicrosoft Sentinelに追加するために特別なライセンスは必要ありません。また、使用するための追加コストもありません。

- ただし、UEBA は新しいデータを生成し、UEBA が Log Analytics ワークスペースで作成する新しいテーブルに格納するため、 追加のデータ ストレージ料金が適用されます 。

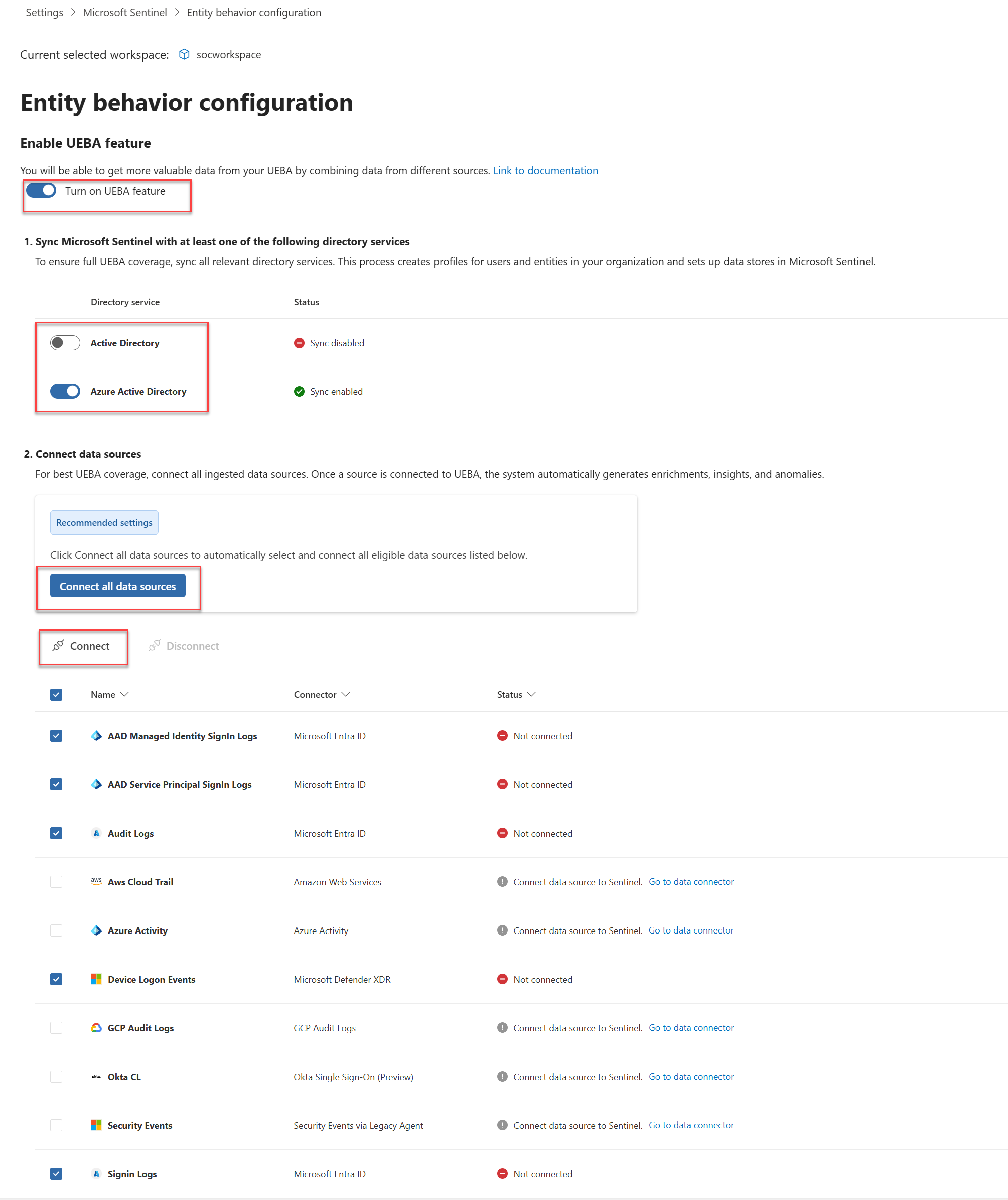

ワークスペース設定から UEBA を有効にする

Microsoft Sentinel ワークスペース設定から UEBA を有効にするには:

[エンティティ動作の構成] ページに移動します。

[ エンティティの動作] 構成 ページに移動するには、次の 3 つの方法のいずれかを使用します。

Microsoft Sentinel ナビゲーション メニューから [エンティティの動作] を選択し、上部のメニュー バーから [エンティティの動作設定] を選択します。

Microsoft Sentinel ナビゲーション メニューから [設定] を選択し、[設定] タブを選択し、[エンティティ動作分析] エキスパンダーで [UEBA の設定] を選択します。

[Microsoft Defender XDR データ コネクタ] ページで、[UEBA 構成ページに移動] リンクを選択します。

[ エンティティの動作の構成 ] ページ で、[UEBA 機能を有効にする] をオンに切り替えます。

ユーザー エンティティを Microsoft Sentinel と同期するディレクトリ サービスを選択します。

- Active Directory オンプレミス (プレビュー)

- Microsoft Entra ID

オンプレミスの Active Directoryからユーザー エンティティを同期するには、Azure テナントをMicrosoft Defender for Identity (スタンドアロンまたはMicrosoft Defender XDRの一部として) オンボードする必要があります。) と、Active Directory ドメイン コントローラーに MDI センサーがインストールされている必要があります。 詳細については、「Microsoft Defender for Identity前提条件」を参照してください。

[ すべてのデータ ソースの接続 ] を選択して、対象となるすべてのデータ ソースを接続するか、一覧から特定のデータ ソースを選択します。

これらのデータ ソースは、Defender ポータルとAzure ポータルからのみ有効にすることができます。

- Signin Logs

- 監査ログ

- Azure アクティビティ

- セキュリティ イベント

これらのデータ ソースは、Defender ポータルからのみ有効にすることができます (プレビュー)。

- AAD マネージド ID サインイン ログ (Microsoft Entra ID)

- AAD サービス プリンシパル のサインイン ログ (Microsoft Entra ID)

- AWS CloudTrail

- デバイス ログオン イベント

- Okta CL

- GCP 監査ログ

UEBA データ ソースと異常の詳細については、「UEBA リファレンスと UEBA の異常Microsoft Sentinel」を参照してください。

注:

UEBA を有効にした後、この記事で説明するように、UEBA でサポートされているデータ ソースを、データ コネクタ ウィンドウまたは Defender ポータルの [設定] ページから直接有効にすることができます。

[接続] を選択します。

Microsoft Sentinel ワークスペースで異常検出を有効にします。

- Microsoft Defender ポータルのナビゲーション メニューで、[設定]、[>Microsoft Sentinel>SIEM ワークスペース] の順に選択します。

- 構成するワークスペースを選択します。

- ワークスペース構成ページで [ 異常 ] を選択し、[ 異常の検出] を切り替えます。

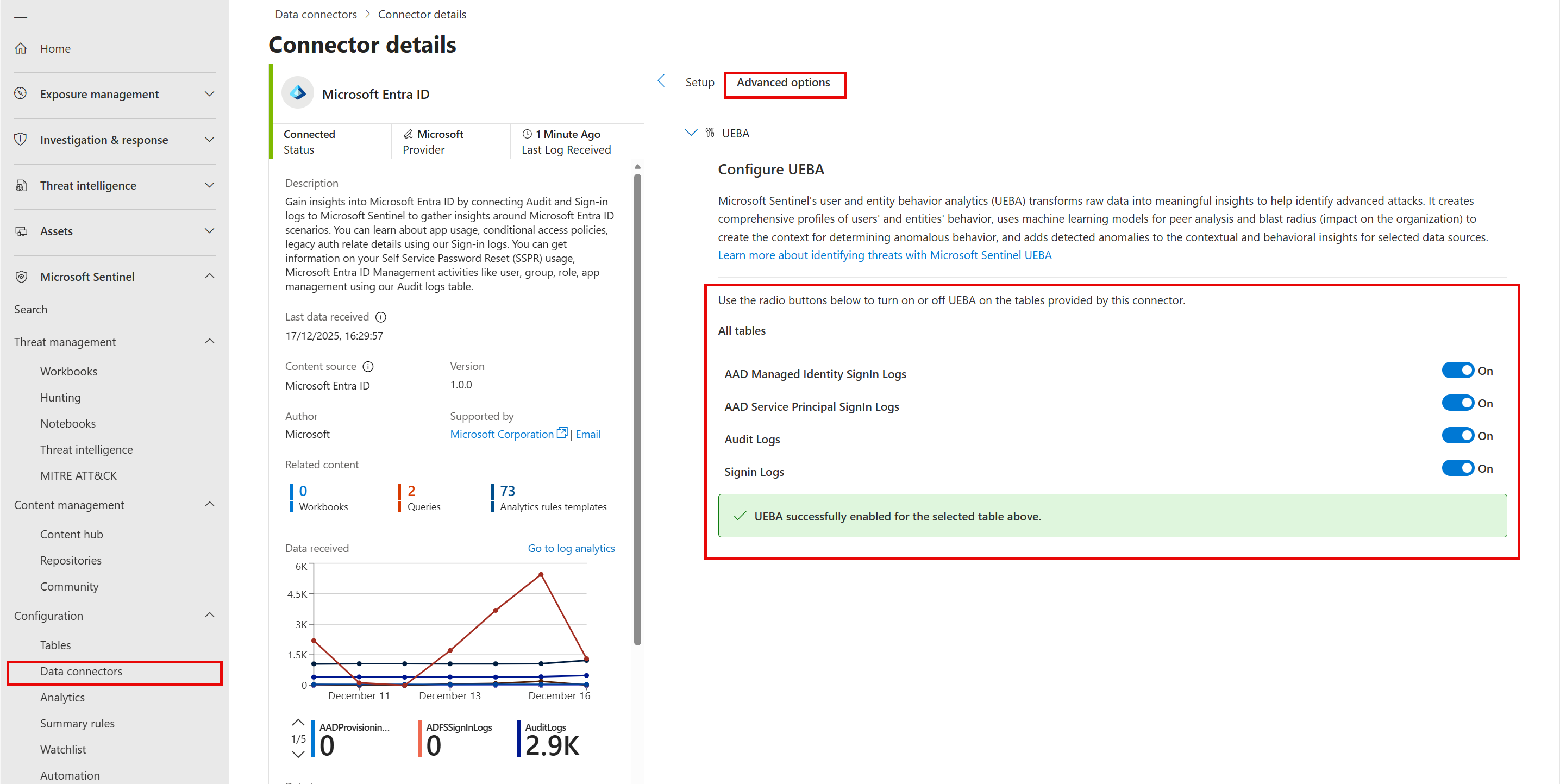

サポートされているコネクタから UEBA を有効にする

Microsoft Defender ポータルでサポートされているデータ コネクタから UEBA を有効にするには:

Microsoft Defender ポータルのナビゲーション メニューから、[構成] > [データ コネクタ] Microsoft Sentinel >選択します。

UEBA をサポートする UEBA サポートデータ コネクタを選択します。 UEBA でサポートされるデータ コネクタとテーブルの詳細については、UEBA リファレンスMicrosoft Sentinel参照してください。

データ コネクタ ウィンドウで、[ コネクタ ページを開く] を選択します。

[ コネクタの詳細 ] ページで、[ 詳細オプション] を選択します。

[ UEBA の構成] で、UEBA で有効にするテーブルを切り替えます。

Microsoft Sentinel データ コネクタの構成の詳細については、「データ コネクタを使用してデータ ソースをMicrosoft Sentinelに接続する」を参照してください。

UEBA Essentials ソリューションをインストールする (省略可能)

UEBA Essentials ソリューションは、Microsoft のセキュリティ専門家によってキュレーションおよび管理されている、事前に構築された数十のハンティング クエリのコレクションです。 このソリューションには、Azure、アマゾン ウェブ サービス (AWS)、Google Cloud Platform (GCP)、Okta にわたるマルチクラウド異常検出クエリが含まれています。

ソリューションをインストールして、これらの検出機能をゼロから構築するのではなく、UEBA データを使用して脅威ハンティングと調査を迅速に開始します。

詳細については、「Microsoft Sentinel ソリューションのインストールまたは更新」を参照してください。

UEBA 動作レイヤーを有効にする (プレビュー)

UEBA 動作レイヤーは、複数のデータ ソース間で観察されるアクティビティのエンリッチされた概要を生成します。 アラートや異常とは異なり、動作は必ずしもリスクを示すわけではありません。明確さ、コンテキスト、相関関係を強化することで、調査、ハンティング、検出のためにデータを最適化する抽象化レイヤーを作成します。

UEBA 動作レイヤーとその有効化方法の詳細については、「Microsoft Sentinelで UEBA 動作レイヤーを有効にする」を参照してください。

次の手順

UEBA の異常を調査し、調査で UEBA データを使用する方法について説明します。