重要

2027 年 3 月 31 日以降、Microsoft SentinelはAzure portalでサポートされなくなり、Microsoft Defender ポータルでのみ使用できるようになります。 Azure portalでMicrosoft Sentinelを使用しているすべてのお客様は、Defender ポータルにリダイレクトされ、Defender ポータルでのみMicrosoft Sentinelを使用します。

Azure portalでMicrosoft Sentinelを引き続き使用している場合は、スムーズな移行を確保し、Microsoft Defenderによって提供される統合セキュリティ操作エクスペリエンスを最大限に活用するために、Defender ポータルへの移行の計画を開始することをお勧めします。

デプロイの準備を行うには、複数のワークスペース アーキテクチャが環境に関連しているかどうかを判断する必要があります。 この記事では、この機能がorganizationのニーズに合っているかどうかを判断できるように、Microsoft Sentinelが複数のワークスペースとテナントにまたがって拡張する方法について説明します。 この記事は、Microsoft Sentinelのデプロイ ガイドの一部です。

ワークスペース間でMicrosoft Sentinelを拡張するために使用しているポータルに応じて、次のいずれかの設定手順を使用します。

| ポータル | 関連情報 |

|---|---|

| Microsoft Defender ポータル |

-

Defender ポータルの複数のMicrosoft Sentinel ワークスペース - マルチテナント管理のMicrosoft Defender |

| Azure portal |

-

ワークスペースとテナント間でMicrosoft Sentinelを拡張する - ワークスペース マネージャーでMicrosoft Sentinelが有効になっている複数の Log Analytics ワークスペースを一元的に管理する |

複数のワークスペースを使用する必要がある

Microsoft Sentinelオンボードするときは、最初に Log Analytics ワークスペースを選択します。 1 つのワークスペースでMicrosoft Sentinelエクスペリエンスの利点を最大限に活用できますが、場合によっては、ワークスペースを拡張して、ワークスペースとテナント間でデータのクエリと分析を行うことができます。

次の表に、これらのシナリオの一部を示し、可能であれば、シナリオに 1 つのワークスペースを使用する方法を示します。

| 要件 | 説明 | ワークスペースの数を減らす方法 |

|---|---|---|

| 主権と規制コンプライアンス | ワークスペースは特定のリージョンに関連付けられています。 規制要件を満たすためにデータをさまざまなAzure地域に保持するには、データを別のワークスペースに分割します。 Microsoft Sentinelでは、データは主に同じ地域またはリージョンに格納され、処理されます。ただし、Microsoft の機械学習を利用する検出ルールを使用する場合など、一部の例外があります。 このような場合は、処理のためにワークスペースの地域の外部にデータがコピーされる可能性があります。 |

|

| データの所有権 | 子会社や関連会社など、データ所有権の境界は、個別のワークスペースを使用してより適切に線引きされます。 | |

| 複数のAzure テナント | Microsoft Sentinelでは、Microsoft および Azure SaaS リソースからのデータ収集は、独自のMicrosoft Entra テナント境界内でのみサポートされます。 そのため、各Microsoft Entraテナントには個別のワークスペースが必要です。 | |

| 詳細なデータ アクセス制御 | organizationは、Microsoft Sentinelによって収集されたデータの一部にアクセスするために、organization内または外部のさまざまなグループにアクセスできるようにする必要がある場合があります。 例:

|

RBAC またはテーブル レベルAzure RBAC Azureリソースを使用する |

| きめ細かいリテンション期間の設定 | これまで、異なるデータ型に異なる保持期間を設定する唯一の方法は、複数のワークスペースでした。 テーブル レベルの保持設定の導入により、多くの場合、これは不要になります。 | テーブル レベルの保持設定を使用するか、データの削除を自動化する |

| 分割請求 | ワークスペースを別のサブスクリプションに配置することで、異なるパーティに課金できます。 | 使用状況レポートとクロスチャージ |

| レガシ アーキテクチャ | 複数のワークスペースを使用することは、制限事項やベスト プラクティスを考慮した履歴デザインに由来する可能性があります。これは、もはや当てはまりません。 また、Microsoft Sentinelに合わせて変更できる任意の設計の選択である場合もあります。 たとえば、次のような情報が含まれます。

|

ワークスペースを再設計する |

使用するテナントとワークスペースの数を決定する場合は、ほとんどのMicrosoft Sentinel機能が 1 つのワークスペースまたはMicrosoft Sentinel インスタンスを使用して動作し、ワークスペース内に収容されているすべてのログを取り込Microsoft Sentinelすることを検討してください。

マネージド セキュリティ サービス プロバイダー (MSSP)

MSSP の場合、上記のすべての要件が適用されない場合は、テナント間で複数のワークスペースを作成することをお勧めします。 具体的には、Microsoft Entra テナントごとに少なくとも 1 つのワークスペースを作成して、独自のMicrosoft Entra テナント内でのみ機能する組み込みのサービス間データ コネクタをサポートすることをお勧めします。

診断設定に基づくコネクタは、リソースが存在するのと同じテナントにないワークスペースに接続できません。 これは、Azure Firewall、Azure Storage、Azure アクティビティ、Microsoft Entra IDなどのコネクタに適用されます。

パートナー データ コネクタは、多くの場合、API またはエージェント コレクションに基づいているため、特定のMicrosoft Entra テナントにアタッチされません。

Azure Lighthouse を使用して、異なるテナント内の複数のMicrosoft Sentinel インスタンスを管理できます。

複数のワークスペース アーキテクチャをMicrosoft Sentinelする

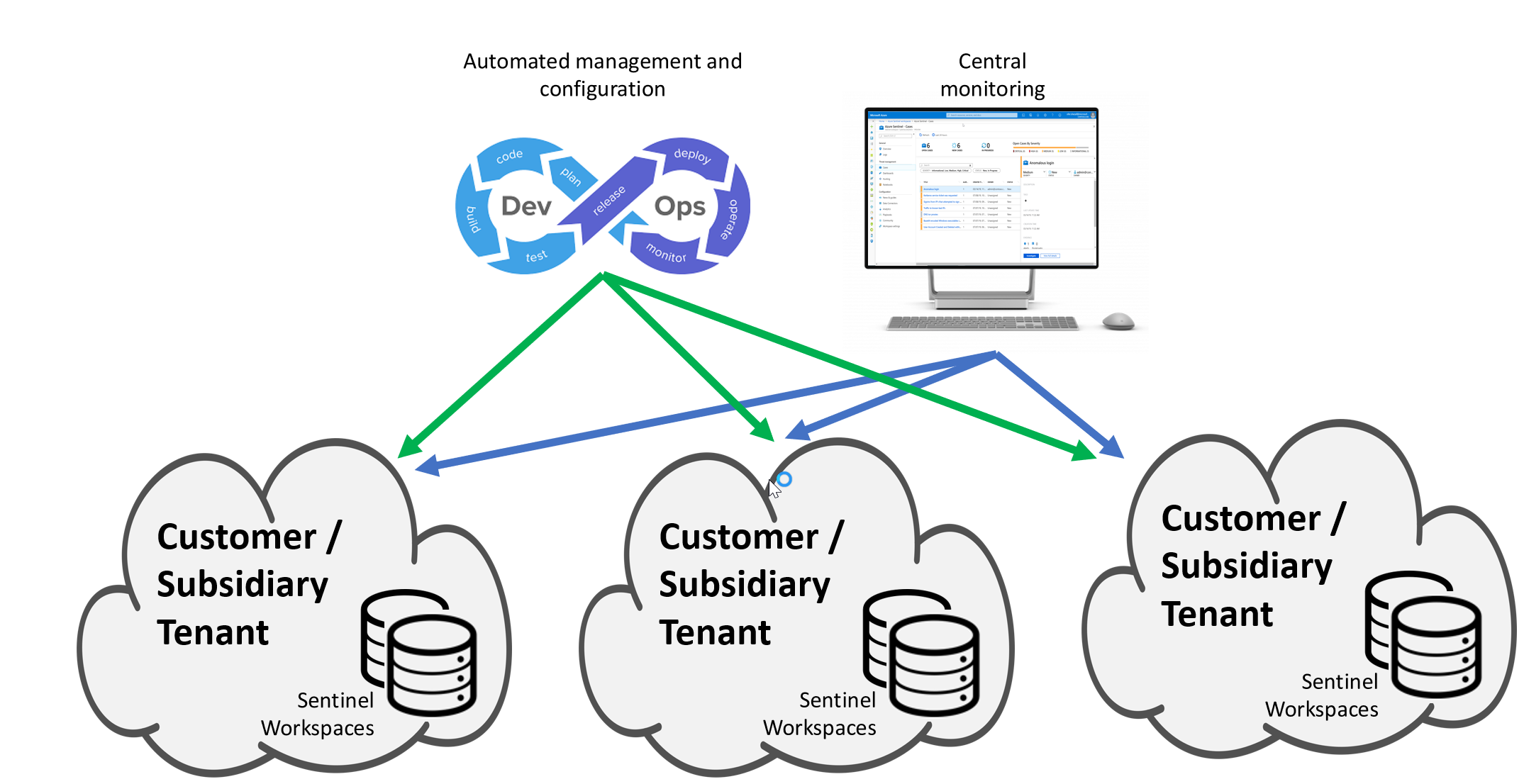

上記の要件で示されているように、1 つの SOC で、Microsoft Sentinelが有効になっている複数の Log Analytics ワークスペースを一元的に管理して監視する必要がある場合があります。Microsoft Entraテナント間で有効になる可能性があります。

- MSSP Microsoft Sentinel サービス。

- 複数の子会社にサービスを提供するグローバル SOC。それぞれが独自のローカル SOC を持っています。

- ORGANIZATION内の複数のMicrosoft Entra テナントを監視する SOC。

このような場合に対処するために、Microsoft Sentinelでは、一元的な監視、構成、管理を可能にする複数ワークスペース機能が提供され、SOC でカバーされるすべてのウィンドウに 1 つのウィンドウが提供されます。 次の図は、このようなユース ケースのアーキテクチャの例を示しています。

このモデルは、すべてのデータが 1 つのワークスペースにコピーされる完全に一元化されたモデルよりも大きな利点を提供します。

- グローバル SOC とローカル SOC、または MSSP の顧客への柔軟なロール割り当て。

- データの所有権、データプライバシー、規制コンプライアンスに関する課題が少なくなります。

- ネットワークの待機時間と料金を最小限に抑えます。

- 新しい子会社や顧客の簡単なオンボードとオフボーディング。

次の手順

この記事では、Microsoft Sentinelが複数のワークスペースとテナントにまたがって拡張する方法について説明しました。