SAP アプリケーション向け Microsoft Sentinel ソリューションを使用して、Microsoft Sentinel で SAP システムを監視し、SAP アプリケーションのビジネス ロジックとアプリケーション層全体で高度な脅威を検出します。

この記事では、SAP アプリケーション向け Microsoft Sentinel ソリューションのデプロイについて説明します。

重要

記載されている機能は、現在プレビュー段階です。 エージェントレス データ コネクタは 、制限付きプレビュー段階です。 ベータ版、プレビュー版、または一般提供としてまだリリースされていない Azure の機能に適用されるその他の法律条項については、「Microsoft Azure プレビューの追加使用条件」を参照してください。

ソリューション コンポーネント

SAP アプリケーション向けの Microsoft Sentinel ソリューションには、SAP システムからログを収集して Microsoft Sentinel ワークスペースに送信するデータ コネクタと、組織の SAP 環境に関する分析情報を取得し、セキュリティの脅威を検出して対応するのに役立つすぐに使用できるセキュリティ コンテンツが含まれています。

データ コネクタ

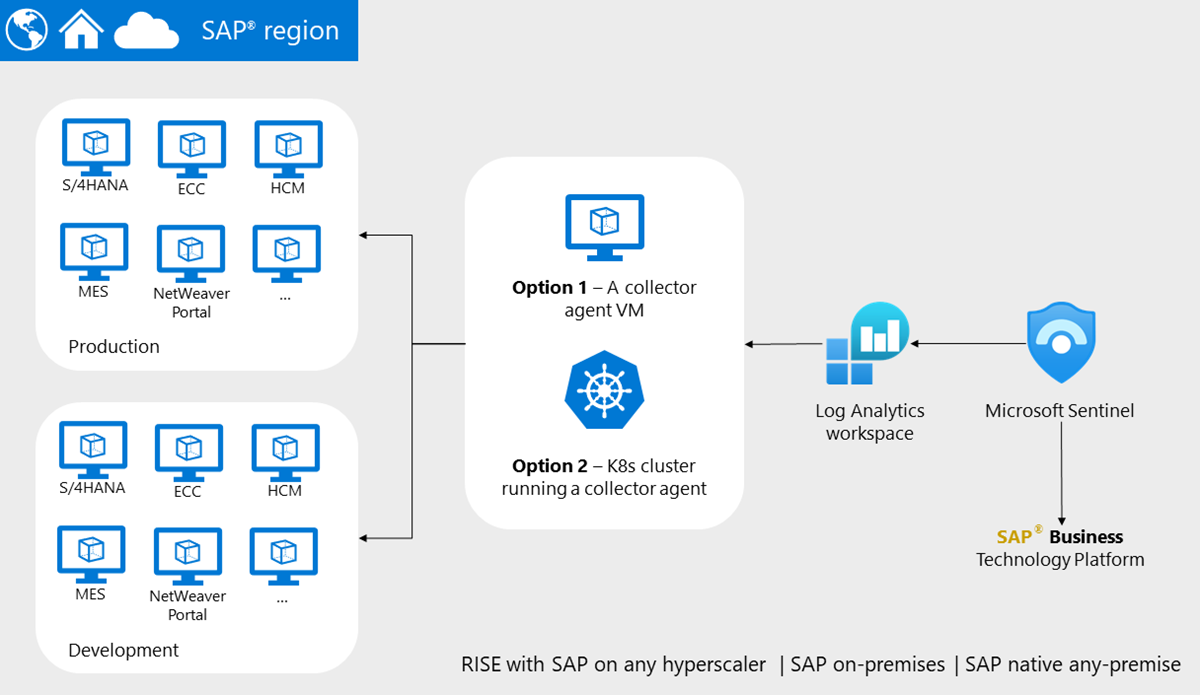

SAP アプリケーション用の Microsoft Sentinel ソリューションでは、エージェントレス データ コネクタとコンテナー化されたデータ コネクタ エージェントの両方がサポートされます。 どちらのエージェントも、オンボードされているすべての SAP SID のアプリケーション ログを SAP システム ランドスケープ全体から収集し、それらのログを Microsoft Sentinel の Log Analytics ワークスペースに送信します。

詳細については、次のいずれかのタブを選択してください。

次の図に示すように、SAP 用 Microsoft Sentinel エージェントレス データ コネクタでは、SAP Cloud Connector と SAP Integration Suite を使用して SAP システムに接続し、そこからログをプルします。

SAP Cloud Connector を使用すると、エージェントレス データ コネクタは、既存のセットアップと確立された統合プロセスから利益を得られます。 つまり、SAP Cloud Connector を実行しているユーザーが既にそのプロセスを完了しているため、ネットワークに関する問題に再度取り組む必要はありません。

エージェントレス データ コネクタは、SAP S/4HANA Cloud、Private Edition RISE with SAP、SAP S/4HANA on-premises、SAP ERP Central Component (ECC) と互換性があり、検出、ブック、プレイブックなど、既存のセキュリティ コンテンツの継続的な機能を保証します。

エージェントレス データ コネクタは、セキュリティ監査ログ、変更ドキュメント ログ、ユーザー ロールや承認などのユーザー マスター データなどの重要なセキュリティ ログを取り込みます。

セキュリティ コンテンツ

SAP アプリケーション向け Microsoft Sentinel ソリューションには、組織の SAP 環境に関する分析情報を取得し、セキュリティの脅威を検出して対応するのに役立つ次の種類のセキュリティ コンテンツが含まれています。

- 脅威検出のための分析ルールとウォッチリスト。

- データ アクセスを簡単にするための関数。

- 対話型のデータの可視化を作成するためのブック。

- 組み込みソリューションのパラメーターをカスタマイズするためのウォッチリスト。

- 脅威への対応を自動化するために使用できるプレイブック。

詳細については、「SAP アプリケーション用の Microsoft Sentinel ソリューション: セキュリティ コンテンツ リファレンス」を参照してください。

デプロイ フローとペルソナ

SAP アプリケーション用の Microsoft Sentinel ソリューションをデプロイするには、いくつかの手順が必要であり、エージェントレス データ コネクタとデータ コネクタ エージェントのどちらを使用しているかによって異なり、複数のチーム間でのコラボレーションが必要です。 詳細については、次のいずれかのタブを選択してください。

SAP アプリケーション向けの Microsoft Sentinel ソリューションをデプロイするには、いくつかの手順が必要であり、セキュリティおよび SAP BASIS チーム間でのコラボレーションが必要です。 次の図は、SAP アプリケーション向け Microsoft Sentinel ソリューションをデプロイする手順と、関係するチームを示しています。

作業が割り当てられ、デプロイを円滑に進めることができるように、デプロイを計画する際には、関係する両方のチームを参加させることをお勧めします。

デプロイの手順は次のとおりです。

コンテンツ ハブから SAP アプリケーション ソリューションをデプロイします。 この手順は、セキュリティ チームによって Azure portal で処理されます。

Microsoft Sentinel ソリューション用に SAP システムを構成します。たとえば、SAP 承認の構成、SAP 監査の構成などがあります。 これらの手順は SAP BASIS チームが行うことをお勧めします。Microsoft のドキュメントには SAP ドキュメントへの参照が含まれています。 この手順の一部の手順は、ソリューションをインストールする前に SAP BASIS チームが実行できます。

エージェントレス データ コネクタである SAP Cloud Connector を使用して、SAP システムを接続します。 この手順は、SAP BASIS チームから提供された情報を使用して、Azure portal のセキュリティ チームによって処理されます。

SAP の検出と脅威に対する保護を有効にします。 この手順は、セキュリティ チームによって Azure portal で処理されます。

関連するコンテンツ

詳細については、以下を参照してください:

- Microsoft Sentinel コンテンツとソリューションについて。

- SAP システムの正常性とロールを監視する

- Microsoft Sentinel の SAP データ コネクタ エージェントを更新する

次のステップ

前提条件を確認して、SAP アプリケーション向け Microsoft Sentinel ソリューションのデプロイを開始します。