Azure Application Gateway Web アプリケーション ファイアウォール (WAF) では、Web アプリケーションの保護が提供されます。 こうした保護は、Open Web Application Security Project (OWASP) コア ルール セット (CRS) によって提供されます。 ルールによっては誤検出を発生させて、実際のトラフィックを妨げることがあります。 このため、Application Gateway には、ルール グループとルールをカスタマイズする機能が用意されています。 特定の規則グループおよび規則の詳細については、Web アプリケーション ファイアウォールの CRS 規則グループと規則の一覧に関するページを参照してください。

注

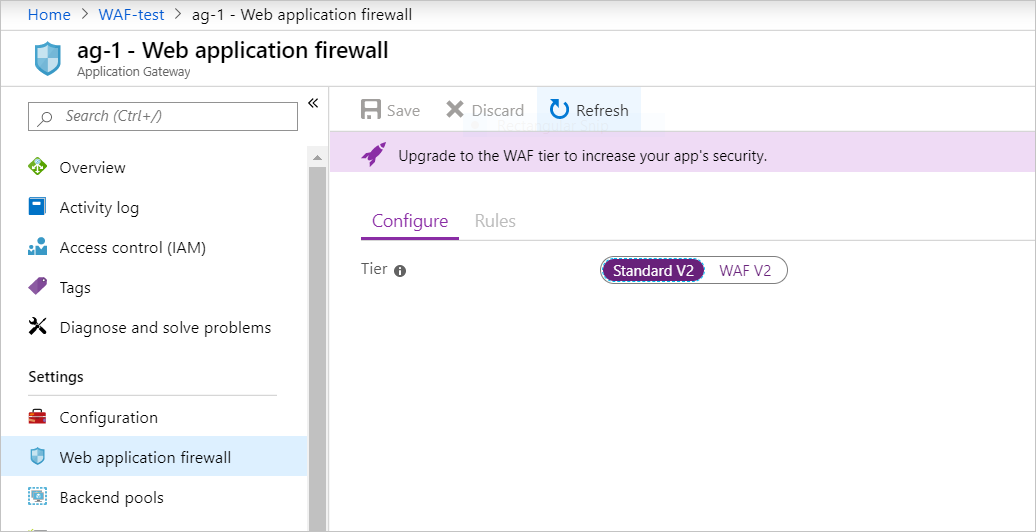

アプリケーション ゲートウェイが WAF レベルを使用していない場合、アプリケーション ゲートウェイを WAF レベルにアップグレードするオプションが右側のウィンドウに表示されます。

ルール グループとルールの表示

ルール グループとルールを表示するには

アプリケーション ゲートウェイに移動し、[Web アプリケーション ファイアウォール] を選択します。

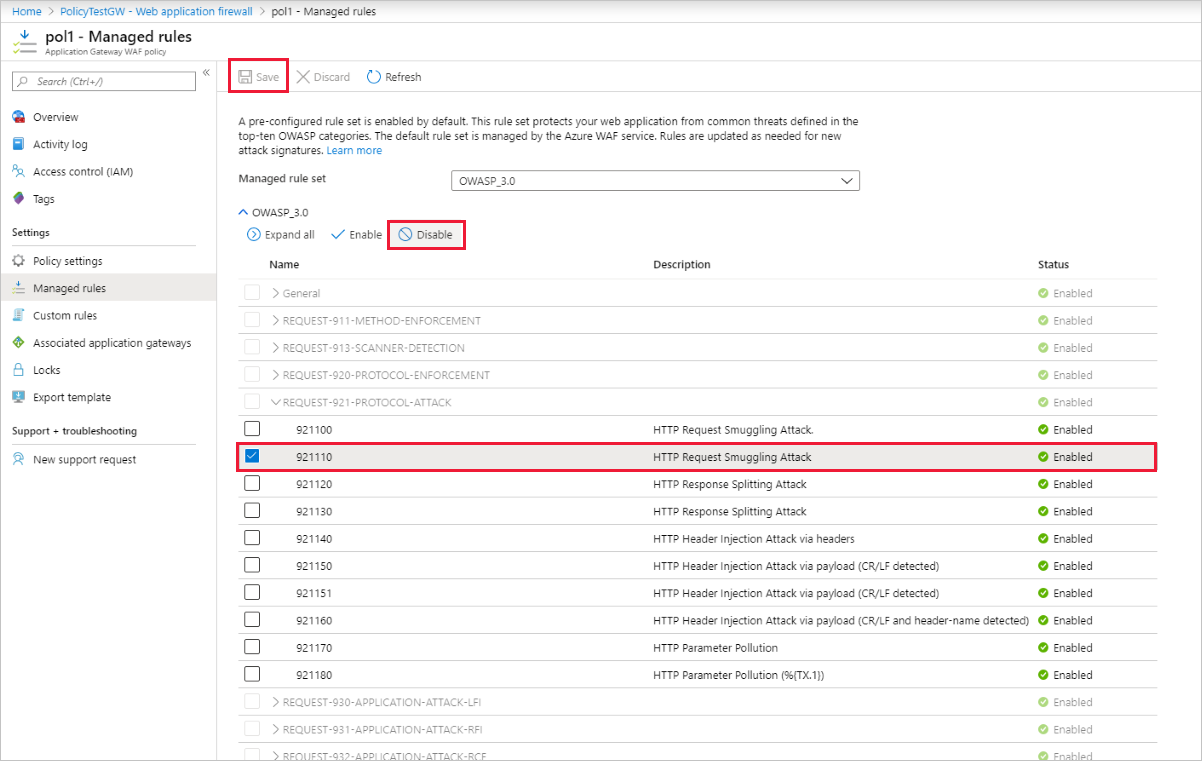

お使いの WAF ポリシーを選択します。

[管理されているルール] を選択します。

このビューでは、選択されたルール セットによって提供されるすべてのルール グループのテーブルがページに表示されます。 すべてのルールのチェック ボックスが選択されています。

ルール グループとルールの無効化

重要

ルール グループまたはルールを無効にする場合は、注意を使用します。 これにより、セキュリティ リスクが増大する可能性があります。 異常スコアはインクリメントされず、無効なルールのログ記録は行われません。

ルール グループまたは特定のルールを無効にするには

- 無効にするルールまたはルール グループを検索します。

- 無効にするルールのチェック ボックスをオンにします。

- ページの上部で、選択したルールについてのアクション (有効/無効) を選択します。

-

[保存] を選択します。

必須ルール

次の一覧には、防止モードの場合に WAF による要求のブロックをトリガーする条件が含まれます。 検出モードでは例外としてログ記録されます。

これらを構成したり、無効にしたりすることはできません。

- 本文の検査がオフになっている場合を除き (XML、JSON、フォーム データ)、要求本文の解析に失敗すると、要求がブロックされる

- 要求本文 (ファイルなし) のデータの長さが、構成されている制限を超えている場合

- 要求本文 (ファイルを含む) のサイズが制限を超えている場合

- WAF エンジンで内部エラーが発生した場合

CRS 3.x 固有:

- インバウンド異常スコアがしきい値を超えました

次のステップ

無効にするルールを構成したら、WAF ログを表示する方法を学習できます。 詳細については、Application Gateway の診断に関するトピックを参照してください。