この記事では、Microsoft Defender for Endpointのデバイス制御リムーバブル ストレージ機能に関してよく寄せられる質問に対する回答を示します。

グループ ID/PolicyRule ID/エントリ ID の GUID を生成操作方法?

GUID は、オンライン オープンソースまたは PowerShell を使用して生成できます。 詳細については、「 PowerShell を使用して GUID を生成する方法」を参照してください。

リムーバブル ストレージ メディアとポリシーの制限事項は何ですか?

バックエンド呼び出しは、Intuneまたは Microsoft Graph APIから OMA-URI (GET to read または PATCH to update) を介して実行されます。 この制限は、Microsoft の OMA-URI カスタム構成プロファイルと同じです。これは、XML ファイルの正式な 350,000 文字です。 たとえば、特定のユーザーに対してユーザー SID ごとに 2 つのエントリ ブロックを "許可" /"監査許可" し、最後に "拒否" するエントリの 2 ブロックが必要な場合は、2,276 人のユーザーを管理できます。

ポリシーが機能しないのはなぜですか?

最も一般的な理由は、マルウェア対策クライアントのバージョンが必要ない点です。

もう 1 つの理由は、XML ファイルが正しく書式設定されていない可能性があります。 たとえば、XML ファイルまたはテキスト エディターで "&" 文字に正しいマークダウン形式を使用していないと、ファイルの先頭にバイト オーダー マーク (BOM) 0xEF 0xBB 0xBFが追加され、XML 解析が機能しない可能性があります。 簡単な解決策の 1 つは、 サンプル ファイル をダウンロードし ( [未加工 ] を選択し、[ 名前を付けて保存] を選択)、更新することです。

グループ ポリシーを使用してポリシーを展開および管理する場合は、すべてのポリシー ルールを、PolicyRules という親ノード内の 1 つの XML ファイルに結合してください。 また、すべてのグループを、 PolicyGroupsという親ノード内の 1 つの XML ファイルに結合します。 Intuneを使用してデバイスを管理する場合は、Custom OMA-URIとして展開するときに、グループとポリシーごとに個別の XML ファイルを保持します。

デバイス (マシン) には有効な証明書が必要です。 コンピューターで次の PowerShell コマンドを実行して、チェックします。

Get-AuthenticodeSignature C:\Windows\System32\wbem\WmiPrvSE.exe

それでもポリシーが機能しない場合は、 C:\ProgramData\Microsoft\Windows Defender\Support\MpSupportFiles.cab ファイルを生成し、サポートにお問い合わせください。 手順については、「ウイルス対策診断データMicrosoft Defender収集する」を参照してください。

一部のポリシー グループの構成 UX がないのはなぜですか?

[デバイス制御ポリシー グループの定義] と [グループ ポリシーのデバイス制御ポリシー 規則の定義] の構成 UX はありません。 ただし、Windows 10 2022 Update (22H2) の管理用テンプレート (.admx) から関連する.admlファイルと.admx ファイルを引き続き取得できます。

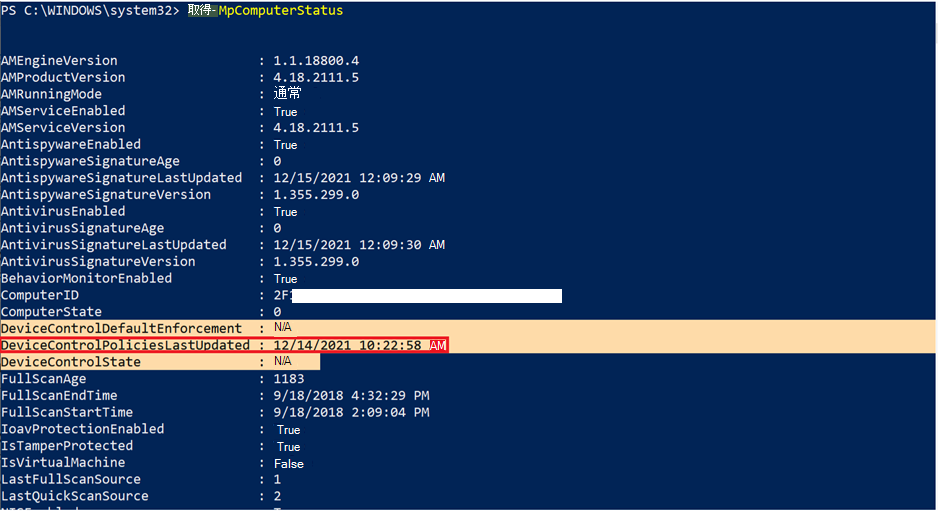

最新のポリシーがターゲット コンピューターに展開されていることを確認操作方法。

PowerShell コマンドレットは、管理者として Get-MpComputerStatus 実行できます。 次の値は、最新のポリシーがターゲット コンピューターに適用されているかどうかを示します。

organizationで古いマルウェア対策クライアント バージョンを使用しているコンピューターを確認するにはどうすればよいですか?

次のクエリを使用して、Microsoft 365 セキュリティ ポータルでマルウェア対策クライアントのバージョンを取得できます。

//check the anti-malware client version

DeviceFileEvents

|where FileName == "MsMpEng.exe"

|where FolderPath contains @"C:\ProgramData\Microsoft\Windows Defender\Platform\"

|extend PlatformVersion=tostring(split(FolderPath, "\\", 5))

//|project DeviceName, PlatformVersion // check which machine is using legacy platformVersion

|summarize dcount(DeviceName) by PlatformVersion // check how many machines are using which platformVersion

|order by PlatformVersion desc

デバイス マネージャーで media プロパティを見操作方法?

メディアを挿入した後、デバイス マネージャーを開きます (たとえば、コマンド

devmgmt.mscを実行します)。デバイス マネージャーでメディアを探し (ディスク ドライブなど)、メディアを右クリックし、[プロパティ] を選択します。

メディアのプロパティで、[ 詳細 ] タブを選択し、[ デバイス インスタンス パス ] プロパティを選択します。

メディア プロパティを見つけるもう 1 つの方法は、監査ポリシーをorganizationに展開し、高度なハンティングまたはデバイス コントロール レポートでイベントを表示することです。

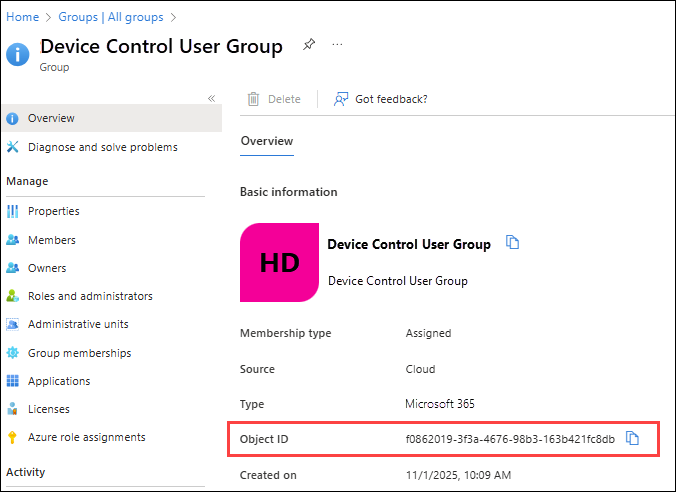

Microsoft Entra グループの Sid を見操作方法?

Sid は、Microsoft Entra グループのオブジェクト ID 値を使用します。 オブジェクト ID の値は、Microsoft Entra ポータルのグループ プロパティから確認できます。

organizationでプリンターがブロックされるのはなぜですか?

既定の適用設定は、すべてのデバイス コントロール コンポーネントに対するものです。つまり、Denyに設定すると、すべてのプリンターもブロックされます。 プリンターを明示的に許可するカスタム ポリシーを作成するか、既定の適用ポリシーをカスタム ポリシーに置き換えることができます。

ファイル システム レベルのアクセスによってフォルダーの作成がブロックされないのはなぜですか?

ファイル システム レベルのアクセス書き込みアクセス拒否が構成されている場合でも、空のフォルダーの作成はブロックされません。 空でないファイルはすべてブロックされます。

USB がまだ Allow-Ready ポリシーでブロックされているのはなぜですか?

一部の特定の USB デバイスでは、読み取りアクセス以上のものが必要です。次の一覧は、いくつかの例を示しています。

- 一部の Kingston で暗号化された USB への読み取りアクセスには、CDROM の Execute アクセスが必要です。

- 一部の WD My Passport USB への読み取りアクセスには、ディスク レベルの書き込みアクセスが必要です。 書き込みアクセスを拒否するには、 ファイル システム レベルのアクセスを使用します。

これを理解する最善の方法は、必要なアクセスマスクを明確に示す高度なハンティングでイベントをチェックすることです。

グループ ポリシーとIntuneの両方のデプロイ ポリシーを使用できますか?

グループ ポリシーとIntuneを使用してデバイス制御を管理できますが、1 台のコンピューターでは、グループ ポリシーまたはIntuneを使用します。 マシンが両方でカバーされている場合、デバイス制御はグループ ポリシー設定のみを適用します。

デバイス制御はMicrosoft Defender for Businessで使用できますか?

はい(Windows と Mac の場合)。

Windows でデバイス コントロールを設定するには、Defender for Businessで攻撃面の縮小ルールを使用します。 Microsoft Intuneが必要です。 スタンドアロン バージョンのDefender for BusinessにはIntuneは含まれませんが、追加することはできます。 Microsoft 365 Business PremiumにはIntuneが含まれます。 「デバイス コントロールリムーバブル 記憶域Access Control Microsoft Defender for Endpoint」を参照してください。

Mac でデバイス コントロールを設定するには、Intune または Jamf を使用します。 macOS のデバイス制御に関するページを参照してください。

![デバイス マネージャーでメディアを右クリックし、[プロパティ] を選択するスクリーンショット。](media/device-manager-select-media.png)

![デバイス マネージャーのメディア プロパティの [詳細] タブの [デバイス インスタンス パス] プロパティのスクリーンショット。](media/device-manager-media-properties.png)