この記事の目的は、Microsoft Entra IDから Box にユーザーアカウントを自動的にプロビジョニングおよびプロビジョニング解除する手順を示すことです。

注

この記事では、Microsoft Entra ユーザー プロビジョニング サービスの上に構築されたコネクタについて説明します。 このサービスの機能、しくみ、よく寄せられる質問の詳細については、「 Microsoft Entra ID を使用した SaaS アプリケーションへの自動ユーザー プロビジョニングとプロビジョニング解除」を参照してください。

Box は、次の 国内クラウド デプロイで使用できます。

| グローバル サービス | 米国政府 | 21Vianet が運営する中国 |

|---|---|---|

| ✅ | ✅ |

前提条件

Box との統合Microsoft Entra構成するには、次のものが必要です。

- Microsoft Entra テナント

- ボックス ビジネス プランまたは進化版

注

この記事の手順をテストするときは、運用環境を使用 しないことを お勧めします。

注

最初に Box アプリケーションでアプリを有効にする必要があります。

この記事の手順をテストするには、次の推奨事項に従います。

- 必要な場合を除き、運用環境を使用しないでください。

- Microsoft Entra試用版環境がない場合は、 1 か月の試用版を取得できます。

手順 1: Box にユーザーを割り当てる

Microsoft Entra IDでは、"割り当て" という概念を使用して、選択したアプリへのアクセスを受け取るユーザーを決定します。 自動ユーザー アカウント プロビジョニングのコンテキストでは、Microsoft Entra IDのアプリケーションに "割り当てられている" ユーザーとグループのみが同期されます。

プロビジョニング サービスを構成して有効にする前に、Box アプリにアクセスする必要があるユーザーを表すMicrosoft Entra ID内のユーザーやグループを決定する必要があります。 決定し終えたら、次の手順でこれらのユーザーを Box アプリに割り当てることができます。

手順 2: ユーザーとグループを割り当てる

Azure ポータルの Box > Users and Groups タブでは、Box へのアクセスを許可するユーザーとグループを指定できます。 ユーザーまたはグループを割り当てると、次の処理が実行されます。

Microsoft Entra IDは、割り当てられたユーザー (直接割り当てまたはグループ メンバーシップ) が Box に対する認証を許可します。 ユーザーが割り当てられていない場合、Microsoft Entra IDは Box へのサインインを許可せず、Microsoft Entraサインイン ページでエラーを返します。

Box のアプリ タイルがユーザーの アプリケーション起動ツールに追加されます。

自動プロビジョニングが有効になっている場合、割り当てられたユーザーまたはグループはプロビジョニング キューに追加され、自動的にプロビジョニングされます。

- ユーザー オブジェクトのみをプロビジョニングするよう構成した場合は、直接割り当てられたすべてのユーザーがプロビジョニング キューに配置され、さらに、割り当てられたグループのメンバーであるユーザーもすべてプロビジョニング キューに配置されます。

- グループ オブジェクトをプロビジョニングするよう構成した場合は、割り当てられたすべてのグループ オブジェクトと、それらのグループのメンバーであるユーザーもすべて Box にプロビジョニングされます。 Box への書き込み時に、グループとユーザーのメンバーシップは保持されます。

Attributes > シングル サインオン タブを使用して、SAML ベースの認証時に Box に表示されるユーザー属性 (または要求) を構成できます。 および Attributes > Provisioning タブを使用して、プロビジョニング操作中にユーザー属性とグループ属性が Microsoft Entra ID から Box に流れる方法を構成します。

ユーザーを Box に割り当てる際の重要なヒント

単一のMicrosoft Entra ユーザーを Box に割り当ててプロビジョニング構成をテストすることをお勧めします。 後でユーザーやグループを追加で割り当てられます。

Box にユーザーを割り当てるときに、有効なユーザー ロールを選択する必要があります。 "既定のAccess" ロールは、プロビジョニングでは機能しません。

手順 3: 自動ユーザー プロビジョニングを有効にする

このセクションでは、Microsoft Entra IDを Box のユーザー アカウント プロビジョニング API に接続し、Microsoft Entra IDのユーザーとグループの割り当てに基づいて、Box で割り当てられたユーザー アカウントを作成、更新、無効化するようにプロビジョニング サービスを構成する方法について説明します。

自動プロビジョニングが有効になっている場合、割り当てられたユーザーまたはグループはプロビジョニング キューに追加され、自動的にプロビジョニングされます。

ユーザー オブジェクトのみがプロビジョニングされるように構成した場合は、直接割り当てられたすべてのユーザーがプロビジョニング キューに配置され、さらに、割り当てられたグループのメンバーであるユーザーもすべてプロビジョニング キューに配置されます。

グループ オブジェクトをプロビジョニングするよう構成した場合は、割り当てられたすべてのグループ オブジェクトと、それらのグループのメンバーであるユーザーもすべて Box にプロビジョニングされます。 Box への書き込み時に、グループとユーザーのメンバーシップは保持されます。

ヒント

また、Azure ポータルに記載されている手順に従って、Box に対して SAML ベースの単一 Sign-On を有効にすることもできます。 シングル サインオンは自動プロビジョニングとは別に構成できますが、これらの 2 つの機能は相補的な関係にあります。

自動ユーザー アカウント プロビジョニングを構成する

このセクションの目的は、Box へのActive Directoryユーザー アカウントのプロビジョニングを有効にする方法について説明することです。

Microsoft Entra 管理センターに少なくとも Cloud アプリケーション管理者としてサインインします。

Entra ID>Enterprise アプリケーションに移動します。

シングル サインオンのために Box を既に構成している場合は、検索フィールドで Box のインスタンスを検索します。 それ以外の場合は、[ 追加] を選択し、アプリケーション ギャラリーで Box を検索します。 検索結果から Box を選択してアプリケーションの一覧に追加します。

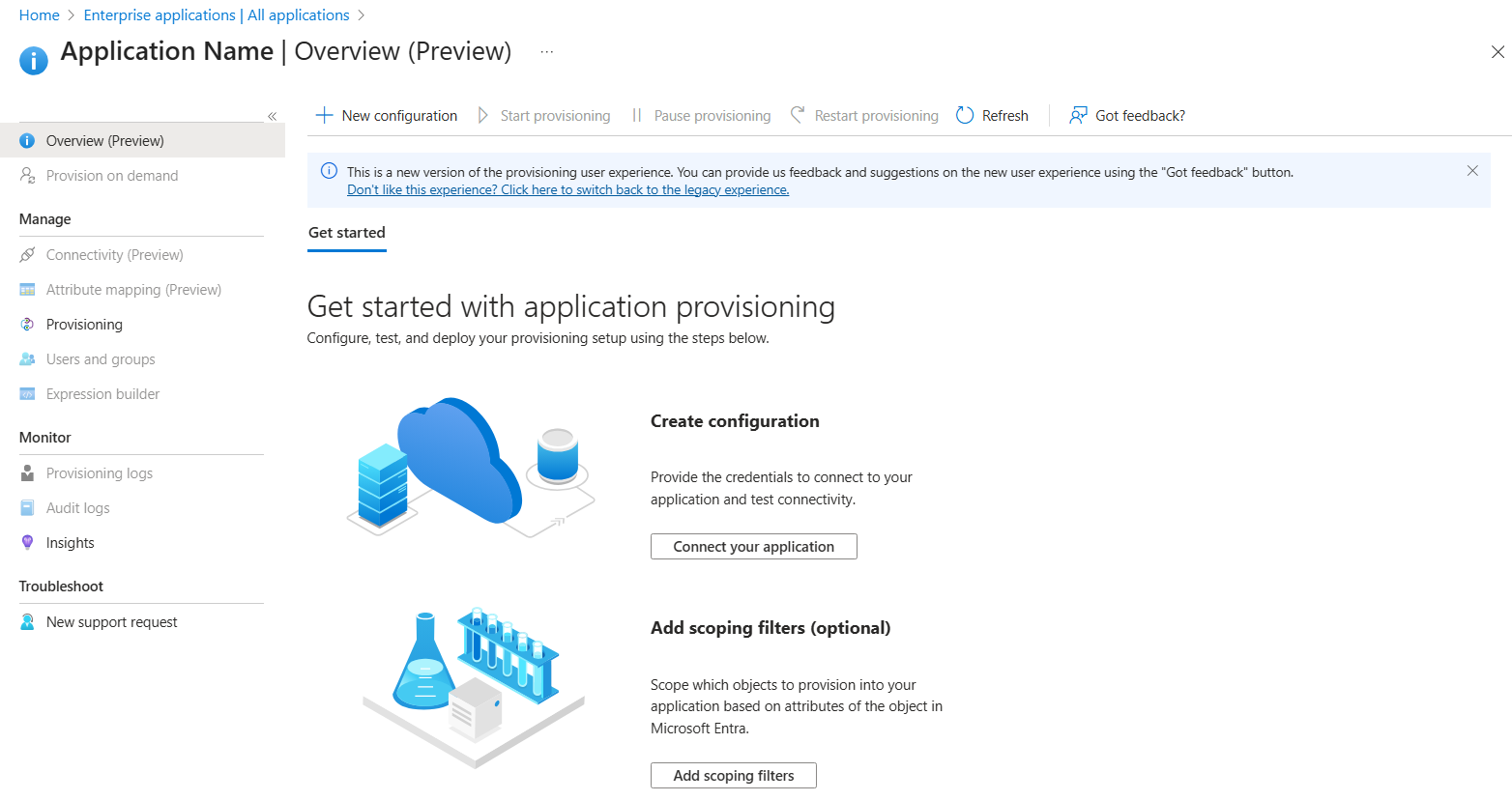

Box のインスタンスを選択し、[プロビジョニング] タブ を 選択します。

[ + 新しい構成] を選択します。

[ 管理者資格情報 ] セクションで、[ 承認 ] を選択して、新しいブラウザー ウィンドウで Box ログイン ダイアログを開きます。

「ログインして Box へのアクセス権を付与」ページで、必要な資格情報を入力し、 認証 を選択します。![自動ユーザー プロビジョニングを有効にする ボックス画面へアクセスを許可するためのログイン画面のスクリーンショット。電子メールとパスワードの入力フィールド、および[承認] ボタンが表示されています。](media/box-userprovisioning-tutorial/ic769546.png)

Box へのアクセス許可を選択して、この操作を承認し、Azure ポータルに戻ります。

![自動ユーザー プロビジョニングを有効にする Box の承認access画面のスクリーンショット。説明メッセージと [Box へのaccessの許可] ボタンが表示されます。](media/box-userprovisioning-tutorial/ic769549.png)

Test Connection を選択して、Microsoft Entra IDが Box アプリに接続できることを確認します。 接続に失敗した場合は、Box アカウントにチーム管理者のアクセス許可があることを確認し、もう一度 "承認" 手順を試してください。

[ 作成] を選択して構成を作成します。

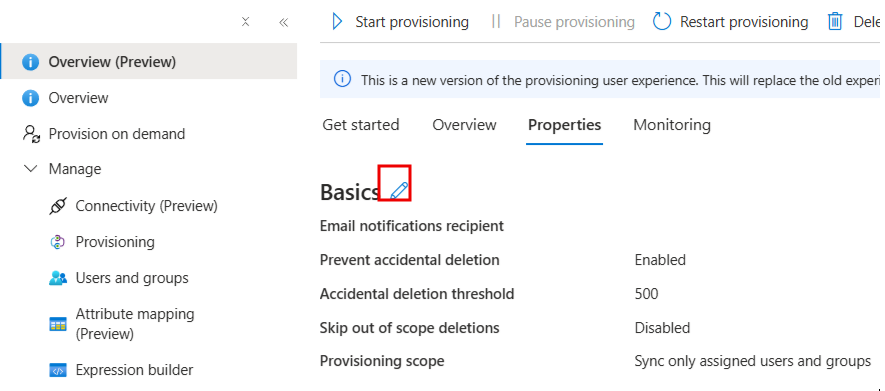

[概要] ページで [プロパティ] を選択します。

[編集] アイコンを選択してプロパティを編集します。 通知メールを有効にし、検疫通知を受信する電子メールを提供します。 誤削除防止を有効にします。 適用を選択して、変更を保存します。

左側のパネルで [属性マッピング ] を選択し、ユーザーを選択 します。

Attribute Mappings セクションで、Microsoft Entra IDから Box に同期されるユーザー属性を確認します。 [照合プロパティ] として選択されている属性は、更新操作で Box のユーザー アカウントとの照合に使用されます。 [保存] ボタンをクリックして変更をコミットします。

スコープ フィルターを構成するには、スコープ フィルターに関する記事に記載されている次の手順 を参照してください。

オンデマンド プロビジョニングを使用して、少数のユーザーとの同期を検証してから、組織内でより広範にデプロイします。

プロビジョニングの準備ができたら、[概要] ページから [プロビジョニングの開始] を選択します。

Microsoft Entra プロビジョニング ログを読み取る方法の詳細については、「自動ユーザー アカウント プロビジョニングに関するレポートを参照してください。

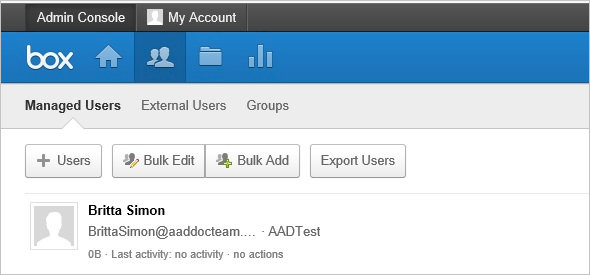

Box テナントでは、同期されたユーザーが管理コンソールの [管理対象ユーザー] の下に一覧表示されます。