この記事では、CloudSign と Microsoft Entra ID を統合する方法について説明します。 CloudSign を Microsoft Entra ID と統合すると、次のことが可能になります。

- CloudSign へのアクセス許可を持つ Microsoft Entra ID を管理する。

- ユーザーが Microsoft Entra アカウントを使って CloudSign に自動的にサインインできるようにする。

- 1 つの中央の場所でアカウントを管理します。

[前提条件]

この記事で説明するシナリオでは、次の前提条件が既にあることを前提としています。

- アクティブなサブスクリプションを持つ Microsoft Entra ユーザー アカウント。 アカウントをまだお持ちでない場合は、 無料でアカウントを作成できます。

- 次のいずれかのロール:

- シングル サインオン (SSO) が有効な CloudSign サブスクリプション。

シナリオの説明

この記事では、テスト環境で Microsoft Entra SSO を構成してテストします。

- CloudSign では、 SP Initiated SSO がサポートされます。

ギャラリーからの CloudSign の追加

Microsoft Entra ID への CloudSign の統合を構成するには、ギャラリーからマネージド SaaS アプリの一覧に CloudSign を追加する必要があります。

- Microsoft Entra 管理センターに、少なくともクラウド アプリケーション管理者としてサインインします。

- Entra ID>エンタープライズ アプリ>新しいアプリケーションに移動します。

- [ギャラリーからの追加] セクションで、検索ボックスに「CloudSign」と入力します。

- 結果パネルから CloudSign を選択し、アプリを追加します。 お使いのテナントにアプリが追加されるのを数秒待機します。

または、 エンタープライズ アプリ構成ウィザードを使用することもできます。 このウィザードでは、テナントにアプリケーションを追加したり、ユーザー/グループをアプリに追加したり、ロールを割り当てたり、SSO 構成を確認したりできます。 Microsoft 365 ウィザードの詳細を確認します。

CloudSign の Microsoft Entra SSO を構成してテストする

B.Simon というテスト ユーザーを使用して、CloudSign に対する Microsoft Entra SSO を構成してテストします。 SSO を機能させるには、Microsoft Entra ユーザーと CloudSign の関連ユーザーとの間にリンク関係を確立する必要があります。

CloudSign を使って Microsoft Entra SSO を構成およびテストするには、以下の手順を実行します。

- Microsoft Entra SSO を構成 する - ユーザーがこの機能を使用できるようにします。

- Microsoft Entra テスト ユーザーの作成 - B.Simon で Microsoft Entra のシングル サインオンをテストします。

- Microsoft Entra テスト ユーザーを割り当てる - B.Simon が Microsoft Entra シングル サインオンを使用できるようにします。

- CloudSign SSO の構成 - アプリケーション側でシングル サインオン設定を構成します。

- CloudSign テストユーザーの作成 - CloudSign において、Microsoft Entra における B.Simon に対応するユーザーを作成します。

- SSO のテスト - 構成が機能するかどうかを確認します。

Microsoft Entra SSO の構成

Microsoft Entra SSO を有効にするには、次の手順に従います。

Microsoft Entra 管理センターに、少なくともクラウド アプリケーション管理者としてサインインします。

Entra ID>エンタープライズ アプリ>CloudSign>シングル サインオンに移動します。

[ シングル サインオン方法の選択 ] ページで、[SAML] を選択 します。

[ SAML でのシングル サインオンの設定 ] ページで、[ 基本的な SAML 構成 ] の鉛筆アイコンを選択して設定を編集します。

[ 基本的な SAML 構成] セクションで、次の手順を実行します。

a. [ 識別子 (エンティティ ID)] テキスト ボックスに、次のパターンを使用して値を入力します。

urn:amazon:cognito:sp:ap-northeast-1_<CUSTOM_ID>b。 [ 応答 URL ] テキスト ボックスに、次のパターンを使用して URL を入力します。

https://cloudsign-<CUSTOM_ID>.auth.ap-northeast-1.amazoncognito.com/saml2/idpresponsec. [ サインオン URL ] テキスト ボックスに、URL を入力します。

https://www.cloudsign.jp/login注

これらの値は実際の値ではありません。 実際の識別子と応答 URL でこれらの値を更新します。 これらの値を取得するには、 CloudSign クライアント サポート チーム に問い合わせてください。 「 基本的な SAML 構成 」セクションに示されているパターンを参照することもできます。

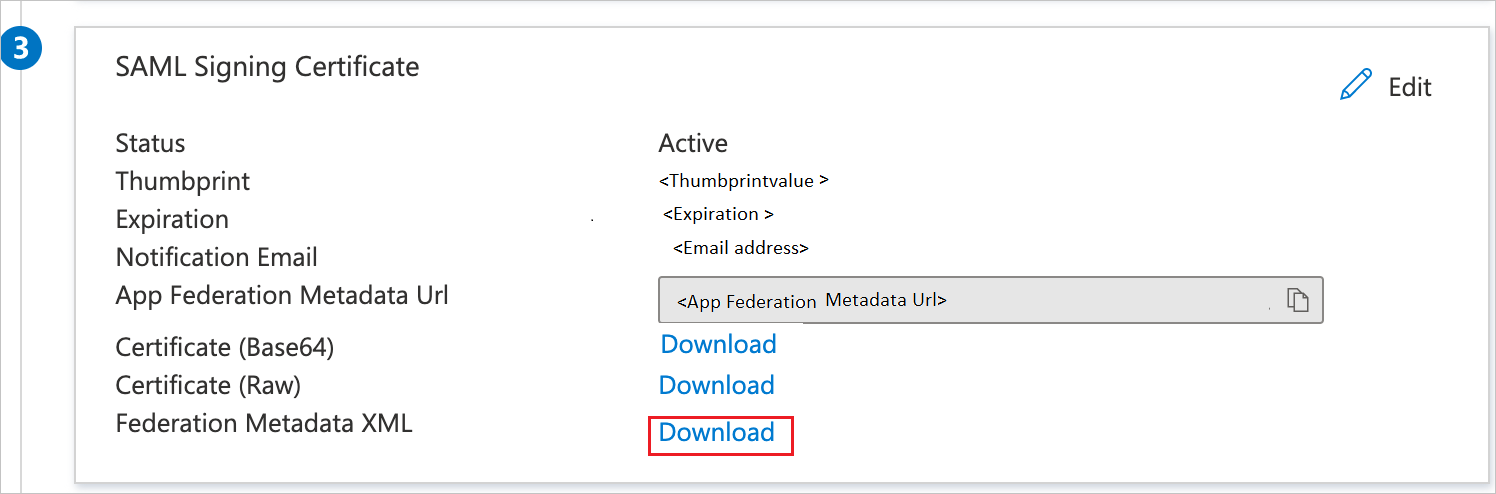

[ SAML でのシングル サインオンの設定 ] ページの [ SAML 署名証明書 ] セクションで、 フェデレーション メタデータ XML を探し、[ ダウンロード ] を選択して証明書をダウンロードし、コンピューターに保存します。

[ CloudSign のセットアップ ] セクションで、要件に基づいて適切な URL をコピーします。

Microsoft Entra テスト ユーザーの作成と割り当て

ユーザー アカウントの作成と割り当ての クイックスタートのガイドラインに従って、B.Simon というテスト ユーザー アカウントを作成します。

CloudSign の SSO の構成

CloudSign 側でシングル サインオンを構成するには、 CloudSign サポート ページの指示に従います。

CloudSign のテスト ユーザーの作成

このセクションでは、CloudSign で B.Simon というユーザーを作成します。 CloudSign サポート チームと協力して、CloudSign プラットフォームにユーザーを追加します。 シングル サインオンを使用する前に、ユーザーを作成してアクティブ化する必要があります。

SSO のテスト

このセクションでは、次のオプションを使用して Microsoft Entra のシングル サインオン構成をテストします。

[ このアプリケーションをテストする] を選択すると、このオプションはログイン フローを開始できる CloudSign のサインオン URL にリダイレクトされます。

CloudSign のサインオン URL に直接移動し、そこからログイン フローを開始します。

Microsoft マイ アプリを使用できます。 マイ アプリで [CloudSign] タイルを選択すると、このオプションは CloudSign のサインオン URL にリダイレクトされます。 詳細については、「 Microsoft Entra My Apps」を参照してください。

関連コンテンツ

CloudSign を構成したら、組織の機密データを流出と侵入からリアルタイムで保護するセッション制御を適用することができます。 セッション制御は条件付きアクセスから拡張されます。 Microsoft Cloud App Security でセッション制御を適用する方法について説明します。