この記事の目的は、Infor CloudSuite と Microsoft Entra ID で実行する手順を示して、ユーザーやグループを Infor CloudSuite に自動的にプロビジョニングおよびプロビジョニング解除するように Microsoft Entra ID を構成することです。

注

この記事では、Microsoft Entra ユーザー プロビジョニング サービスの上に構築されたコネクタについて説明します。 このサービスが実行する内容、しくみ、よく寄せられる質問の重要な詳細については、「Microsoft Entra ID による SaaS アプリへのユーザー プロビジョニングとプロビジョニング解除の自動化」を参照してください。

前提条件

この記事で説明するシナリオでは、次の前提条件が既にあることを前提としています。

- アクティブなサブスクリプションを持つ Microsoft Entra ユーザー アカウント。 まだアカウントがない場合は、無料でアカウントを作成することができます。

- 次のいずれかのロール:

- Infor CloudSuite テナント

- Admin アクセス許可がある Infor CloudSuite のユーザー アカウント。

Infor CloudSuite へのユーザーの割り当て

Microsoft Entra ID では、選択されたアプリへのアクセスが付与されるユーザーを決定する際に割り当てという概念が使用されます。 自動ユーザー プロビジョニングのコンテキストでは、Microsoft Entra ID 内のアプリケーションに割り当て済みのユーザーやグループのみが同期されます。

自動ユーザー プロビジョニングを構成して有効にする前に、Infor CloudSuite へのアクセスが必要な Microsoft Entra ID のユーザーやグループを決定しておく必要があります。 決定し終えたら、次の手順に従って、これらのユーザーやグループを Infor CloudSuite に割り当てることができます。

ユーザーを Infor CloudSuite に割り当てるときの重要なヒント

1 人の Microsoft Entra ユーザーを Infor CloudSuite に割り当てて、自動ユーザー プロビジョニング構成をテストすることをお勧めします。 後でユーザーやグループを追加で割り当てられます。

Infor CloudSuite にユーザーを割り当てるときは、有効なアプリケーション固有ロール (使用可能な場合) を割り当てダイアログで選択する必要があります。 既定のアクセス ロールのユーザーは、プロビジョニングから除外されます。

プロビジョニングのために Infor CloudSuite を設定する

Infor CloudSuite 管理コンソールにサインインします。 ユーザー アイコンを選択し、 ユーザー管理に移動します。

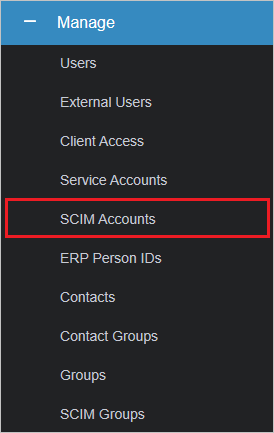

画面の左上隅にあるメニュー アイコンを選択します。 管理を選択します。

[SCIM Accounts](SCIM アカウント) に移動します。

プラス アイコンを選択して、管理者ユーザーを追加します。 [SCIM Password](SCIM パスワード) を入力し、 [Confirm Password](パスワードの確認) に同じパスワードを入力します。 フォルダー アイコンを選択してパスワードを保存します。 その後、管理者 ユーザー に対して生成されたユーザー識別子が表示されます。

ベアラー トークンを生成するには、 [ユーザー識別子] と [SCIM パスワード] をコピーします。 コロンで区切って notepad++ に貼り付けます。 [Plugins] (プラグイン) > MIME Tools (MIME ツール) > Basic64 Encode (Basic64 エンコード) の順に選択して文字列値をエンコードします。

![Notepad++ ドキュメントのスクリーンショット。[Plugins]\(プラグイン\) メニューの [MIME tools]\(MIME ツール\) が強調表示されています。[MIME tools]\(MIME ツール\) メニューの [Base64 encode]\(Base64 エンコード\) が強調表示されています。](media/infor-cloudsuite-provisioning-tutorial/token.png)

Notepad++ の代わりに PowerShell を使用してベアラー トークンを生成するには、次のコマンドを使用します。

$Identifier = "<User Identifier>" $SCIMPassword = "<SCIM Password>" $bytes = [System.Text.Encoding]::UTF8.GetBytes($($Identifier):$($SCIMPassword)) [Convert]::ToBase64String($bytes)ベアラー トークンをコピーします。 この値は、Infor CloudSuite アプリケーションの [プロビジョニング] タブの [シークレット トークン] フィールドに入力されます。

ギャラリーから Infor CloudSuite を追加する

Microsoft Entra ID での自動ユーザー プロビジョニング用に Infor CloudSuite を構成する前に、Microsoft Entra アプリケーション ギャラリーからマネージド SaaS アプリケーションのリストに Infor CloudSuite を追加する必要があります。

Microsoft Entra アプリケーション ギャラリーから Infor CloudSuite を追加するには、以下の手順を行います。

- クラウド アプリケーション管理者以上として Microsoft Entra 管理センターにサインインします。

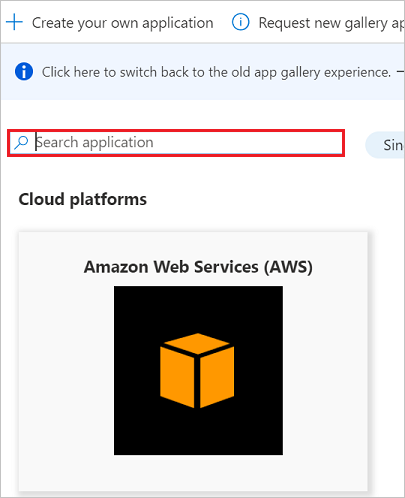

- Entra ID>のEnterprise apps>に移動し、新しいアプリケーションを選択します。

- [ギャラリーから追加する] セクションで、検索ボックスに「Infor CloudSuite」と入力し、検索ボックスで Infor CloudSuite を選択します。

- 結果パネルで [Infor CloudSuite] を選択し、アプリを追加します。 お使いのテナントにアプリが追加されるのを数秒待機します。

Infor CloudSuite への自動ユーザー プロビジョニングの構成

このセクションでは、Microsoft Entra ID でのユーザー割り当てやグループ割り当てに基づいて、Infor CloudSuite でユーザーが作成、更新、無効化されるように Microsoft Entra プロビジョニング サービスを構成する手順について説明します。

ヒント

Infor CloudSuite のシングル サインオンに関する記事で説明されている手順に従って、 Infor CloudSuite で SAML ベースのシングル サインオンを有効にすることもできます。 シングル サインオンは自動ユーザー プロビジョニングとは別に構成できますが、これらの 2 つの機能は相補的な関係にあります。

Microsoft Entra ID で Infor CloudSuite の自動ユーザー プロビジョニングを構成するには、次の手順を行います。

クラウド アプリケーション管理者以上として Microsoft Entra 管理センターにサインインします。

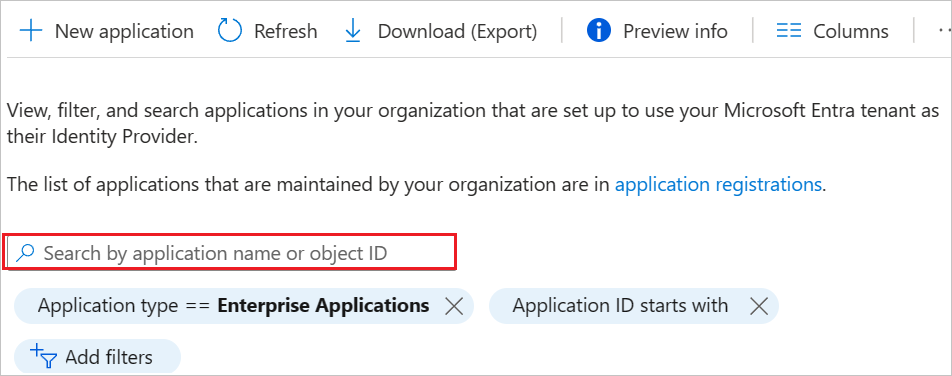

Entra ID>企業向けアプリケーションを参照する

![[エンタープライズ アプリケーション] ブレード](common/enterprise-applications.png)

アプリケーションの一覧で [Infor CloudSuite] を選択します。

[プロビジョニング] タブを選択します。

![[プロビジョニング] オプションが強調表示された [管理] オプションのスクリーンショット。](common/provisioning.png)

[プロビジョニング モード] を [自動] に設定します。

![[自動] オプションが強調表示された [プロビジョニング モード] ドロップダウン リストのスクリーンショット。](common/provisioning-automatic.png)

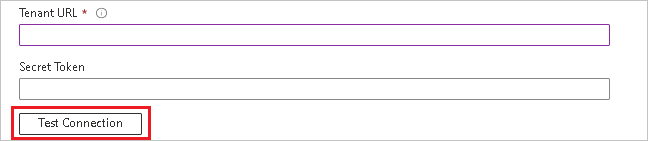

[管理者資格情報] セクションの

https://mingle-t20b-scim.mingle.awsdev.infor.com/INFORSTS_TST/v2/scimに「」と入力します。 [シークレット トークン] に、先ほど取得したベアラー トークンの値を入力します。 [ テスト接続] を選択して、Microsoft Entra ID が Infor CloudSuite に接続できることを確認します。 接続できない場合は、使用中の Infor CloudSuite アカウントに管理者のアクセス許可があることを確認してから、もう一度試します。

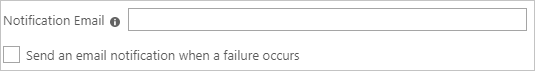

[通知用メール] フィールドに、プロビジョニングのエラー通知を受け取るユーザーまたはグループの電子メール アドレスを入力して、 [エラーが発生したときにメール通知を送信します] チェック ボックスをオンにします。

保存 を選択します。

[マッピング] セクションで、[Microsoft Entra ユーザーを Infor CloudSuite に同期する] を選択します。

[属性マッピング] セクションで、Microsoft Entra ID から Infor CloudSuite に同期されるユーザー属性を確認します。 [Matching](照合) プロパティとして選択されている属性は、更新処理で Infor CloudSuite のユーザー アカウントとの照合に使用されることに注意してください。 [保存] ボタンをクリックして変更をコミットします。

属性 タイプ フィルター処理のサポート Infor CloudSuite で必須 ユーザー名 糸 ✓ ✓ 活動中 ボーリアン ディスプレイ名 糸 エクスターナルID 糸 名前.姓 糸 名前.名 糸 ディスプレイ名 糸 タイトル 糸 emails[type eq "仕事"].value 糸 urn:ietf:params:scim:schemas:extension:enterprise:2.0:ユーザー:マネージャー 糸 urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:部門 糸 urn:ietf:params:scim:schemas:extension:infor:2.0:User:actorId 糸 urn:ietf:params:scim:schemas:extension:infor:2.0:User:federationId 糸 urn:ietf:params:scim:schemas:extension:infor:2.0:User:ifsPersonId 糸 urn:ietf:params:scim:schemas:extension:infor:2.0:User:lnUser 糸 urn:ietf:params:scim:schemas:extension:infor:2.0:User:userAlias 糸 [マッピング] セクションで、[Microsoft Entra グループを Infor CloudSuite に同期する] を選択します。

[属性マッピング] セクションで、Microsoft Entra ID から Infor CloudSuite に同期されるグループ属性を確認します。 [Matching](照合) プロパティとして選択されている属性は、更新処理で Infor CloudSuite のグループとの照合に使用されることに注意してください。 [保存] ボタンをクリックして変更をコミットします。

属性 タイプ フィルター処理のサポート Infor CloudSuite で必須 ディスプレイ名 糸 ✓ ✓ メンバー リファレンス エクスターナルID 糸 スコープ フィルターを構成するには、スコープ フィルターに関する記事に記載されている次の手順 を参照してください。

Infor CloudSuite に対して Microsoft Entra プロビジョニング サービスを有効にするには、[設定] セクションで [プロビジョニングの状態] を [オン] に変更します。

![プロビジョニングの状態を [オン] に切り替える](common/provisioning-toggle-on.png)

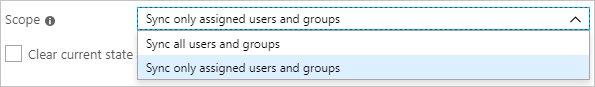

[設定] セクションの [スコープ] で目的の値を選択して、Infor CloudSuite にプロビジョニングするユーザーやグループを定義します。

プロビジョニングの準備ができたら、 [保存] を選択します。

この操作によって、 [設定] セクションの [スコープ] で定義したすべてのユーザーの初期同期サイクルが開始されます。 初期サイクルは後続の同期よりも実行に時間がかかります。後続のサイクルは、Microsoft Entra のプロビジョニング サービスが実行されている限り約 40 分ごとに実行されます。

手順 6:デプロイを監視する

プロビジョニングを構成したら、次のリソースを使用してデプロイを監視します。

- プロビジョニング ログを使用して、正常にプロビジョニングされたユーザーと失敗したユーザーを特定します。

- 進行状況バーを確認して、プロビジョニング サイクルの状態と完了までの時間を確認します

- プロビジョニング構成が異常な状態になったと考えられる場合、アプリケーションは検疫されます。 検疫状態の詳細については、こちらを参照してください。

ログの変更

2023 年 2 月 15 日 - カスタム拡張機能ユーザー属性 urn:ietf:params:scim:schemas:extension:infor:2.0:User:actorId、urn:ietf:params:scim:schemas:extension:infor:2.0:User:federationId、urn:ietf:params:scim:schemas:extension:infor:2.0:User:ifsPersonId、urn:ietf:params:scim:schemas:extension:infor:2.0:User:inUser、urn:ietf:params:scim:schemas:extension:infor:2.0:User:userAlias のサポートを追加しました。