Logz.io - Azure portal 統合のシングル サインオン (SSO)

Logz.io は Azure Marketplace との統合を提供します。 このトピックは、管理者が Logz.io - Azure portal 統合の SSO を設定するためのガイダンスとなります。これにより、Microsoft Azure Marketplace 経由で Logz.io リソースにアクセスするユーザーのための SSO リンクが有効になります。

メリット

SSO を介した Logz.io Azure リソースへのアクセスをユーザーに提供する利点は次の通りです。

- ユーザーごとに一意のユーザー名とパスワードを事前に定義する必要はありません。SSO リンクを持つすべてのユーザーがアプリケーションにサインインできます。

- ユーザー制御の向上: ユーザーを Azure アカウントで定義して、SSO リンクを使用できるようにする必要があります。

Logz.io の Azure リソースを設定する前に、SSO 接続を準備してください。 リソースを設定するには、このプロセスで作成した資格情報が必要です。

Microsoft Entra ID で Logz.io リソースの SSO 接続を作成する

SSO を使用して Azure リソースから Logz.io アカウントに接続できるようにするために、Microsoft Entra エンタープライズ アプリケーションを作成します。

前提条件:

開始するには、以下の特権が必要です。

- Microsoft Entra ID へのアクセス

- 新しいエンタープライズ アプリケーションを作成するためのアクセス許可

- Logz.io リソースを作成する Azure サブスクリプションの所有者ロールのアクセス許可

Logz.io-Azure 統合リソース用に作成された SSO リンクにアクセスして使用できるようにするには、関連付けられている Azure アカウントでユーザーを定義する必要があります。

Logz.io - Azure portal リソースの SSO リンクを設定する

ギャラリーから Logz.io - Microsoft Entra 統合を追加する

Azure portal で Logz.io リソースの SSO を構成するには、Logz.io - Microsoft Entra 統合をギャラリーからマネージド SaaS アプリの一覧に追加する必要があります。

Microsoft Entra 管理センターに、少なくともクラウド アプリケーション管理者としてサインインします。

Entra ID>エンタープライズ アプリ>新しいアプリケーションに移動します。

[ギャラリーからの追加] セクションで、検索ボックスに「Logz.io - Microsoft Entra Integration」と入力します。

結果のパネルから [Logz.io - Microsoft Entra Integration ] を選択し、アプリを追加します。 お使いのテナントにアプリが追加されるのを数秒待機します。

統合の名前を関連する名前に変更し、[ 作成] を選択します。 (次の手順では、 logz.io リソースに App という名前を使用しました)

アプリケーション ID をコピーする

logz.io リソースのアプリで |概要>Properties、アプリケーション ID プロパティをコピーします。

Microsoft Entra SSO を構成する

logz.io リソースのアプリ | オーバービュー > はじめに、2. シングルサインオンを設定して、スタートを選択してシングルサインオンを開きます。

logz.ioリソースのアプリでシングルサインオンを行い、SAMLメソッドを選択します。

基本的な SAML 構成

logz.io リソースのアプリで |SAML ベースのサインオンで、[編集] を選択して [基本的な SAML 構成] パネルを開きます。

[ 識別子 (エンティティ ID)] テキスト ボックスに、パターン

urn:auth0:logzio:*を使用して値を入力します。*を手順 2. でコピーした アプリケーション ID に置き換え、[ 既定 ] オプションを選択します。応答 URL (Assertion Consumer Service URL)ボックスに、次の形式で URL を入力します。

https://logzio.auth0.com/login/callback?connection=を手順 2 でコピーしたCONNECTION_NAMEに置き換えてください。パネルの上部にある [保存] を選択します。

ユーザー割り当てオプションを構成する

logz.io リソースのアプリで|[プロパティ] ([>プロパティの管理)]、[ユーザーの割り当てが必要ですか?] を [いいえ] に設定し、[保存] を選択します。

この手順により、SSO リンクにアクセスできるユーザーが Microsoft Azure portal を介して Logz.io にサインインできるようになり、Active Directory で各ユーザーを事前に定義する必要はありません。

このオプションにより、Active Directory で定義されているユーザーが SSO リンクを使用できるようになり、先ほど作成した AD アプリから各ユーザーに対して特定のアクセス権を定義する必要はありません。

このオプションを構成したくない場合、組織は Logz.io に対する特定のアクセス権を各ユーザーに割り当てる必要があります。

Microsoft Entra ID を介して Logz.io リソースの SSO を有効にする

Logz.io アカウントを作成するときに、Logz.io リソース用に作成したアプリを使用して、Microsoft Entra ID によるシングル サインオンを有効にします。

Azure portal の Logz.io アカウントで、[ Sigle のサインオン ] タブを選択します。 [選択済み] の Logz.io Microsoft Entra アプリ のリソース名は、入力時に自動的に設定されます。

SSO リンクは、Logz.io リソースにサインインすると表示されます。

Logz.io でアカウントにアクセスするリンクを選択します。

Logz.io リソースの作成時に SSO を構成しない場合は、後で [シングル サインオン] ブレードで構成できます。

ログが Logz.io に送信されるように、Azure でログを構成する必要があります。

既存の Logz.io アカウントに対する Microsoft Entra シングル サインオン

このセクションでは、Logz.io - Microsoft Entra Integration と Microsoft Entra ID を統合する方法について説明します。 Logz.io - Microsoft Entra 統合と Microsoft Entra ID をすると、次のことができます。

- Logz.io - Microsoft Entra 統合にアクセスできるユーザーを Microsoft Entra ID で制御する。

- ユーザーが自分の Microsoft Entra アカウントを使って、Logz.io - Microsoft Entra 統合に自動的にサインインできるようにする。

- アカウントを一元的に管理する。

前提条件

開始するには、次が必要です。

- Microsoft Entra サブスクリプション。 サブスクリプションをお持ちでない場合は、 無料アカウントを取得できます。

- Logz.io - Microsoft Entra 統合でのシングル サインオンが有効なサブスクリプション。

シナリオの説明

この記事では、テスト環境で Microsoft Entra SSO を構成してテストします。

- Logz.io - Microsoft Entra Integration では、 IDP Initiated SSO がサポートされます。

ギャラリーから Logz.io - Microsoft Entra 統合を追加する

Microsoft Entra ID への Logz.io - Microsoft Entra 統合を構成するには、ギャラリーから管理対象 SaaS アプリの一覧に Logz.io - Microsoft Entra 統合を追加する必要があります。

- Microsoft Entra 管理センターに、少なくともクラウド アプリケーション管理者としてサインインします。

- Entra ID>エンタープライズ アプリ>新しいアプリケーションに移動します。

- [ギャラリーからの追加] セクションで、検索ボックスに「Logz.io - Microsoft Entra Integration」と入力します。

- 結果のパネルから [Logz.io - Microsoft Entra Integration ] を選択し、アプリを追加します。 お使いのテナントにアプリが追加されるのを数秒待機します。

または、 エンタープライズ アプリ構成ウィザードを使用することもできます。 このウィザードでは、テナントにアプリケーションを追加したり、ユーザー/グループをアプリに追加したり、ロールを割り当てたり、SSO 構成を確認したりできます。 Microsoft 365 ウィザードの詳細を確認します。

Logz.io - Microsoft Entra 統合 に対する Microsoft Entra SSO の構成とテスト

B.Simon というテスト ユーザーを使用して、Logz.io - Microsoft Entra Integration に対する Microsoft Entra SSO を構成してテストします。 SSO を機能させるためには、Microsoft Entra ユーザーと Logz.io - Microsoft Entra 統合の関連ユーザーとの間にリンク関係を確立する必要があります。

Logz.io - Microsoft Entra 統合に対して Microsoft Entra SSO を構成してテストするには、次の手順を実行します。

- Microsoft Entra SSO を構成 する - ユーザーがこの機能を使用できるようにします。

- Microsoft Entra テスト ユーザーの作成 - B.Simon で Microsoft Entra のシングル サインオンをテストします。

- Microsoft Entra テスト ユーザーを割り当てる - B.Simon が Microsoft Entra シングル サインオンを使用できるようにします。

- Logz.io の構成 - Microsoft Entra Integration SSO - アプリケーション側でシングル サインオン設定を構成します。

- Logz.io - Microsoft Entra Integration テスト ユーザーの作成 - Logz.io - Microsoft Entra Integration で B.Simon に対応するユーザーを作成し、Microsoft Entra におけるB.Simon のユーザー表現と関連付けます。

- SSO のテスト - 構成が機能するかどうかを確認します。

Microsoft Entra SSO を構成する

Microsoft Entra SSO を有効にするには、次のステップを実行します。

Microsoft Entra 管理センターに、少なくともクラウド アプリケーション管理者としてサインインします。

[Entra ID]>[エンタープライズ アプリ]>[Logz.io - Microsoft Entra 統合]>[シングル サインオン] を参照します。

[ シングル サインオン方法の選択 ] ページで、[SAML] を選択 します。

[ SAML でのシングル サインオンの設定 ] ページで、[ 基本的な SAML 構成 ] の鉛筆アイコンを選択して設定を編集します。

[ SAML でのシングル サインオンの設定 ] ページで、次の手順に従います。

a. [ 識別子 ] テキスト ボックスに、次のパターンを使用して値を入力します。

urn:auth0:logzio:CONNECTION-NAMEb。 [ 応答 URL ] テキスト ボックスに、次のパターンを使用して URL を入力します。

https://logzio.auth0.com/login/callback?connection=CONNECTION-NAMENote

これらの値は実際の値ではありません。 実際の識別子と応答 URL でこれらの値を更新します。 これらの値を取得するには 、Logz.io - Microsoft Entra Integration クライアント サポート チーム にお問い合わせください。 「 基本的な SAML 構成 」セクションに示されているパターンを参照することもできます。

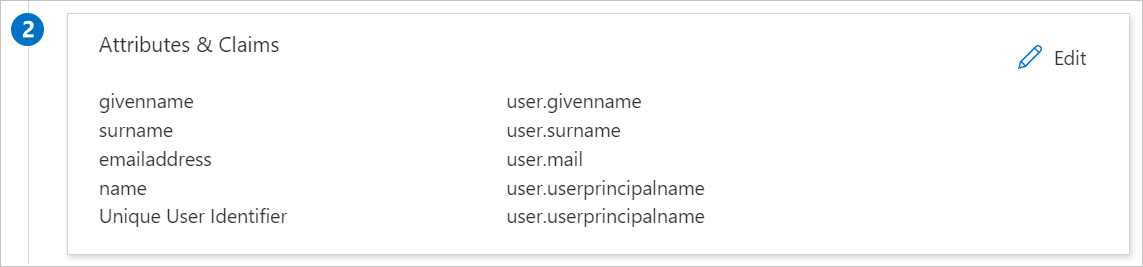

Logz.io - Microsoft Entra 統合アプリケーションでは、特定の形式の SAML アサーションを使用するため、カスタム属性マッピングを SAML トークン属性の構成に追加する必要があります。 次のスクリーンショットには、既定の属性一覧が示されています。

その他に、Logz.io - Microsoft Entra 統合アプリケーションでは、さらにいくつかの属性が SAML 応答で返されることが想定されています。それらの属性を次に示します。 これらの属性も値が事前に設定されますが、要件に従ってそれらの値を確認することができます。

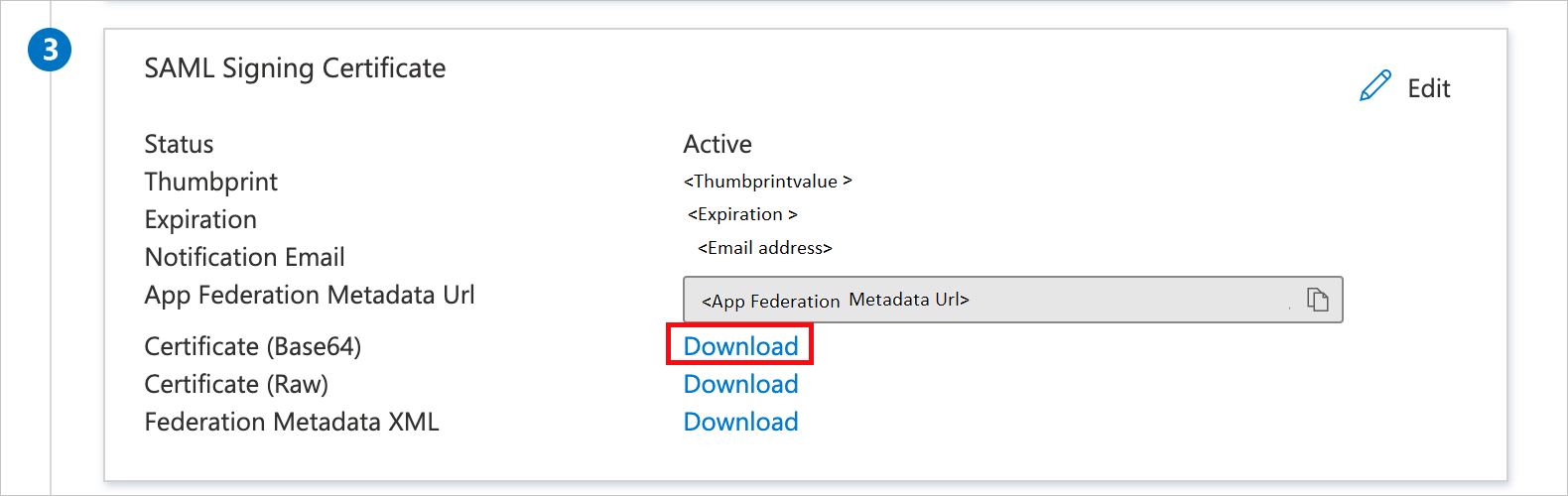

名前 ソース属性 セッションの有効期限 ユーザーセッションの有効期限切れ Eメール User.mail グループ ユーザー.グループ [ SAML でのシングル サインオンの設定 ] ページの [ SAML 署名証明書 ] セクションで、 証明書 (Base64) を探し、[ ダウンロード ] を選択して証明書をダウンロードし、コンピューターに保存します。

[ Logz.io - Microsoft Entra Integration のセットアップ ] セクションで、要件に基づいて適切な URL をコピーします。

Microsoft Entra テスト ユーザーを作成する

このセクションでは、B.Simon というテスト ユーザーを作成します。

- Microsoft Entra 管理センターに、少なくともユーザー管理者としてサインインします。

- Entra ID>Users に移動します。

- 画面の上部にある [ 新しいユーザー>新しいユーザーの作成] を選択します。

- ユーザーのプロパティで、次の手順に従います。

- [ 表示名 ] フィールドに「

B.Simon」と入力します。 - [ ユーザー プリンシパル名 ] フィールドに、 username@companydomain.extensionを入力します。 たとえば、「

B.Simon@contoso.com」のように入力します。 - [ パスワードの表示 ] チェック ボックスをオンにし、[ パスワード ] ボックスに表示される値を書き留めます。

- [ 確認と作成] を選択します。

- [ 表示名 ] フィールドに「

- 作成を選択します。

Microsoft Entra テスト ユーザーを割り当てる

このセクションでは、B.Simon に Logz.io - Microsoft Entra Integration へのアクセスを許可することで、シングル サインオンを使用できるようにします。

- Microsoft Entra 管理センターに、少なくともクラウド アプリケーション管理者としてサインインします。

- [Entra ID]>[エンタープライズ アプリ]>[Logz.io - Microsoft Entra 統合] を参照します。

- アプリの概要ページで、[ 管理 ] セクションを見つけて、[ ユーザーとグループ] を選択します。

- [ユーザーの追加] を選択し、[割り当ての追加] ダイアログで [ユーザーとグループ] を選択します。

- [ ユーザーとグループ ] ダイアログで、[ユーザー] の一覧から B.Simon を選択し、画面の下部にある [選択 ] ボタンを選択します。

- SAML アサーションにロール値が必要な場合は、[ ロールの選択 ] ダイアログで、一覧からユーザーに適したロールを選択し、画面の下部にある [選択 ] ボタンを選択します。

- [ 割り当ての追加 ] ダイアログで、[ 割り当て ] ボタンを選択します。

Logz.io - Microsoft Entra 統合の SSO を構成する

Logz.io - Microsoft Entra Integration 側でシングル サインオンを構成するには、ダウンロードした証明書 (Base64) と、アプリケーション構成からコピーした適切な URL を Logz.io - Microsoft Entra Integration サポート チームに送信する必要があります。 サポート チームはこれを設定して、SAML SSO 接続が両方の側で正しく設定されるようにします。

Logz.io Microsoft Entra 統合のテスト ユーザーを作成する

このセクションでは、Logz.io - Microsoft Entra 統合で Britta Simon というユーザーを作成します。 Logz.io - Microsoft Entra Integration サポート チームと連携して、Logz.io - Microsoft Entra Integration プラットフォームにユーザーを追加します。 シングル サインオンを使用する前に、ユーザーを作成し、有効化する必要があります。

SSO のテスト

このセクションでは、次のオプションを使用して Microsoft Entra のシングル サインオン構成をテストします。

[ このアプリケーションをテストする] を選択すると、SSO を設定した Logz.io Microsoft Entra Integration に自動的にサインインします。

Microsoft マイ アプリを使用することができます。 マイ アプリで [Logz.io Microsoft Entra Integration] タイルを選択すると、SSO を設定した Logz.io Microsoft Entra Integration に自動的にサインインします。 マイ アプリの詳細については、「マイ アプリの 概要」を参照してください。

関連コンテンツ

Logz.io Microsoft Entra 統合を構成したら、組織の機密データを流出と侵入からリアルタイムで保護するセッション制御を適用することができます。 セッション制御は、条件付きアクセスを拡張したものです。 Microsoft Defender for Cloud Apps でセッション制御を適用する方法について説明します。