この記事では、LoginRadius と Microsoft Entra ID を統合する方法について説明します。 LoginRadius を Microsoft Entra ID と統合すると、以下のことが可能になります。

- 誰が LoginRadius にアクセスできるかを Microsoft Entra ID で制御します。

- ユーザーが自分の Microsoft Entra アカウントを使用して LoginRadius に自動的にサインインできるようにします。

- 1 つの中央の場所でアカウントを管理します。

[前提条件]

この記事で説明するシナリオでは、次の前提条件が既にあることを前提としています。

- アクティブなサブスクリプションを持つ Microsoft Entra ユーザー アカウント。 まだアカウントがない場合は、無料でアカウントを作成することができます。

- 次のいずれかのロール:

- LoginRadius でのシングル サインオンが有効なサブスクリプション。

シナリオの説明

この記事では、テスト環境で Microsoft Entra のシングル サインオンを構成し、テストします。

- LoginRadius では、SP Initiated SSO がサポートされます。

注

このアプリケーションの識別子は固定文字列値であるため、1 つのテナントで構成できるインスタンスは 1 つだけです。

ギャラリーからの LoginRadius の追加

LoginRadius の Microsoft Entra ID への統合を構成するには、LoginRadius をギャラリーからマネージド SaaS アプリの一覧に追加する必要があります。

- クラウド アプリケーション管理者以上として Microsoft Entra 管理センターにサインインします。

- Entra ID>のEnterprise apps>に移動し、新しいアプリケーションを選択します。

- [ギャラリーから追加する] セクションで、検索ボックスに「LoginRadius」と入力します。

- 結果のパネルから [LoginRadius] を選択し、アプリを追加します。 お使いのテナントにアプリが追加されるのを数秒待機します。

または、 エンタープライズ アプリ構成ウィザードを使用することもできます。 このウィザードでは、テナントにアプリケーションを追加したり、ユーザー/グループをアプリに追加したり、ロールを割り当てたり、SSO 構成を確認したりできます。 Microsoft 365 ウィザードの詳細をご覧ください。

LoginRadius の Microsoft Entra SSO を構成してテストする

B.Simon というテスト ユーザーを使用して、LoginRadius での Microsoft Entra SSO を構成してテストします。 SSO が機能するためには、Microsoft Entra ユーザーと LoginRadius の関連ユーザーとの間にリンク関係を確立する必要があります。

LoginRadius で Microsoft Entra SSO を構成してテストするには、以下の手順を行います。

-

Microsoft Entra SSO を構成する - ユーザーがこの機能を使用できるようにします。

- Microsoft Entra テスト ユーザーの作成 - B.Simon で Microsoft Entra のシングル サインオンをテストします。

- Microsoft Entra テスト ユーザーを割り当てる - B.Simon が Microsoft Entra シングル サインオンを使用できるようにします。

-

LoginRadius SSO の構成 - アプリケーション側でシングル サインオン設定を構成します。

- LoginRadius テストユーザーの作成 - Microsoft Entra ユーザーである B.Simon に対応するユーザーを LoginRadius に作成し、リンクさせます。

- SSO のテスト - 構成が機能するかどうかを確認します。

Microsoft Entra SSO の構成

Microsoft Entra SSO を有効にするには、次の手順に従います。

クラウド アプリケーション管理者以上として Microsoft Entra 管理センターにサインインします。

Entra ID>Enterprise apps>LoginRadius>シングルサインオンに移動します。

[シングル サインオン方式の選択] ページで、 [SAML] を選択します。

[ SAML でのシングル サインオンの設定 ] ページで、[ 基本的な SAML 構成 ] の鉛筆アイコンを選択して設定を編集します。

[基本的な SAML 構成] セクションで、次の手順を実行します。

[識別子 (エンティティ ID)] ボックスに URL (

https://lr.hub.loginradius.com/) を入力します。[応答 URL (Assertion Consumer Service URL)] ボックスに、LoginRadius の ACS URL (

https://lr.hub.loginradius.com/saml/serviceprovider/AdfsACS.aspx) を入力します。[サインオン URL] ボックスに URL (

https://secure.loginradius.com/login) を入力します。

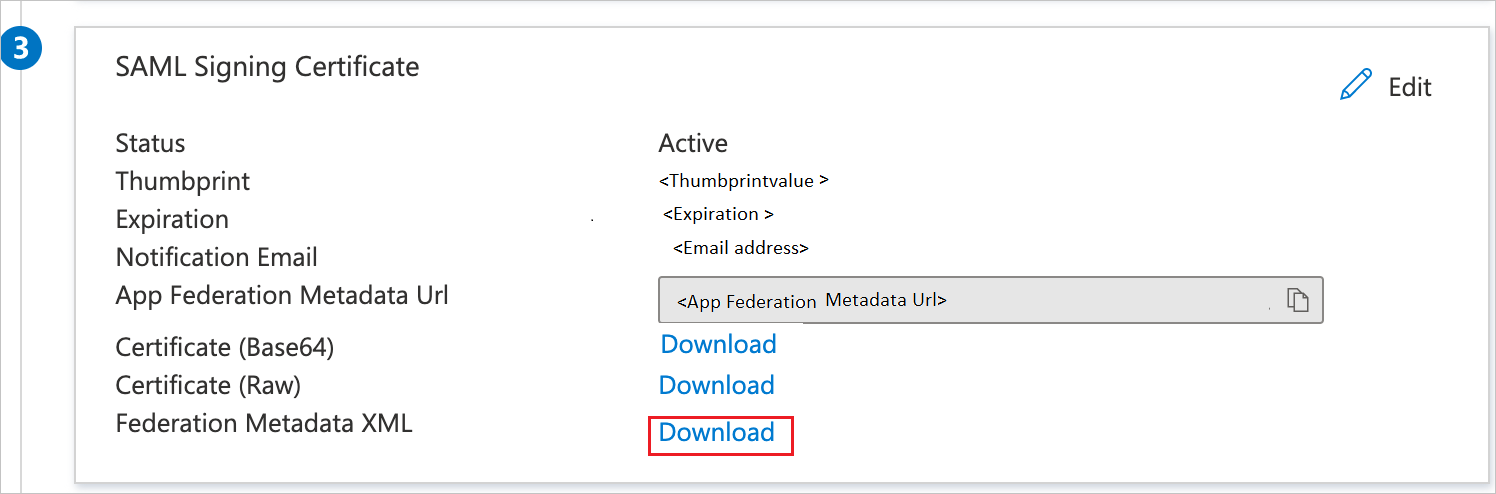

[SAML でシングル サインオンをセットアップします] ページの [SAML 署名証明書] セクションで、 [ダウンロード] を選択して、要件のとおりに指定したオプションからフェデレーション メタデータ XML をダウンロードして、お使いのコンピューターに保存します。

[LoginRadius のセットアップ] セクションで、要件に従って適切な URL をコピーします。

Microsoft Entra テスト ユーザーの作成と割り当て

ユーザー アカウントの作成と割り当ての クイックスタートのガイドラインに従って、B.Simon というテスト ユーザー アカウントを作成します。

LoginRadius SSO の構成

このセクションでは、LoginRadius 管理コンソールで Microsoft Entra シングル サインオンを有効にします。

LoginRadius 管理コンソール アカウントにログインします。

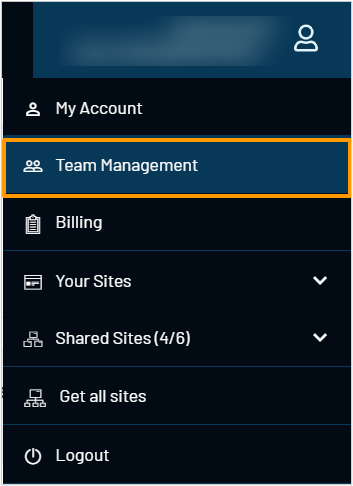

LoginRadius 管理コンソールの [Team Management](チーム管理) セクションに移動します。

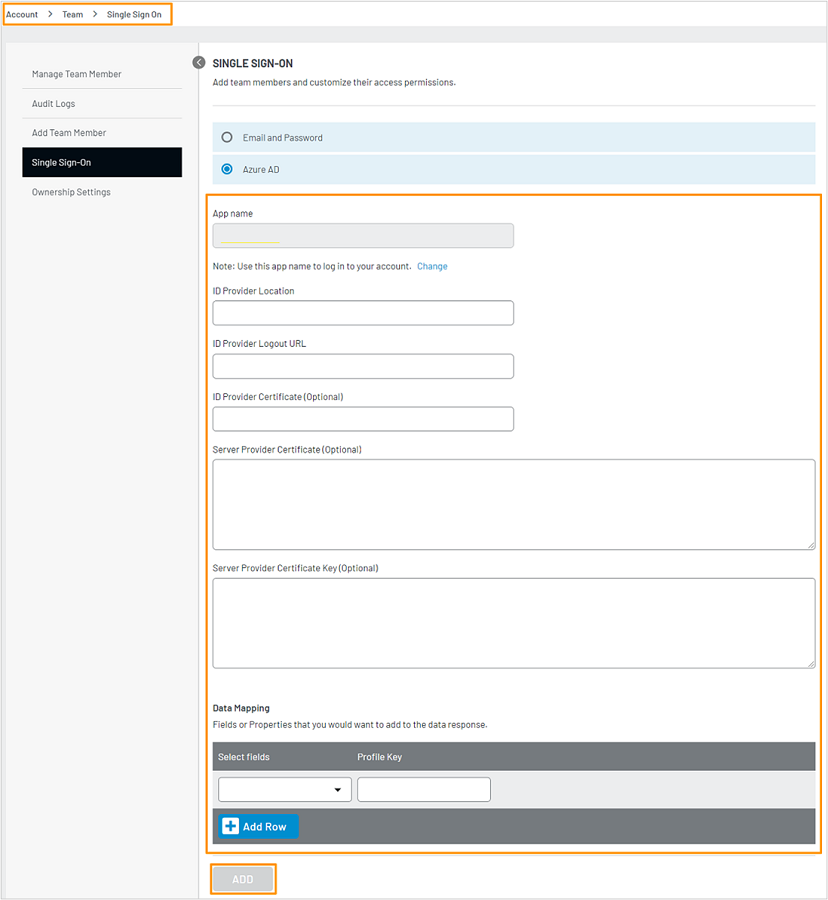

[シングル サインオン] タブを選択してから、[Microsoft Entra ID] を選択します。

![LoginRadius の [Team Management]\(チーム管理\) コンソールにあるシングル サインオン メニューを示すスクリーンショット](media/loginradius-tutorial/azure-ad.png)

Microsoft Entra の設定ページで、以下の手順を実行します。

[ID プロバイダーの場所] で、Microsoft Entra アカウントから取得したサインオン エンドポイントを入力します。

[ID プロバイダー ログアウト URL] に、Microsoft Entra アカウントから取得したサインアウト エンドポイントを入力します。

[ID プロバイダー証明書] で、Microsoft Entra アカウントから取得した Microsoft Entra 証明書を入力します。 ヘッダーとフッターを付けて証明書の値を入力します。 例:

-----BEGIN CERTIFICATE-----<certificate value>-----END CERTIFICATE-----[Service Provider Certificate](サービス プロバイダー証明書) と [Server Provider Certificate Key](サーバー プロバイダー証明書キー) に、自分の証明書とキーを入力します。

自己署名証明書は、コマンド ラインから次のコマンドを実行して作成できます (Linux または Mac)。

SP の証明書キーを取得するコマンド:

openssl genrsa -out lr.hub.loginradius.com.key 2048SP の証明書を取得するコマンド:

openssl req -new -x509 -key lr.hub.loginradius.com.key -out lr.hub.loginradius.com.cert -days 3650 -subj /CN=lr.hub.loginradius.com

注

証明書と証明書キーの値は、必ずヘッダーとフッターを付けて入力してください。

- 証明書の値の形式 (入力例):

-----BEGIN CERTIFICATE-----<certificate value>-----END CERTIFICATE----- - 証明書キーの値の形式 (入力例):

-----BEGIN RSA PRIVATE KEY-----<certificate key value>-----END RSA PRIVATE KEY-----

[データ マッピング] セクションで、フィールド (SP フィールド) を選択し、対応する Microsoft Entra ID フィールド (IdP フィールド) を入力します。

Microsoft Entra ID のフィールド名一覧の一部を次に示します。

田畑 プロファイル キー Email http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddressファーストネーム http://schemas.xmlsoap.org/ws/2005/05/identity/claims/givenname苗字 http://schemas.xmlsoap.org/ws/2005/05/identity/claims/surname注

Email フィールドのマッピングは必須です。 FirstName フィールドと LastName フィールドのマッピングは省略可能です。

LoginRadius のテスト ユーザーの作成

LoginRadius 管理コンソール アカウントにログインします。

LoginRadius 管理コンソールのチーム管理セクションに移動します。

サイド メニューの [Add Team Member](チーム メンバーの追加) を選択してフォームを開きます。

[Add Team Member](チーム メンバーの追加) フォームで、LoginRadius サイトに Britta Simon というユーザーを作成します。このユーザーの詳細を入力し、必要なアクセス許可を割り当ててください。 ロールに基づくアクセス許可の詳細については、LoginRadius の「チーム メンバーの管理」ドキュメントの「ロールのアクセス権」セクションを参照してください。 シングル サインオンを使用する前に、ユーザーを作成してアクティブ化する必要があります。

SSO のテスト

このセクションでは、MyApps を使用して Microsoft Entra シングル サインオン構成をテストします。

- ブラウザーで https://accounts.loginradius.com/auth.aspx に移動し、 [Fed SSO log in](フェデレーション SSO ログイン) を選択します。

- ご利用の LoginRadius アプリの名前を入力し、 [Login](ログイン) を選択します。

- これによって Microsoft Entra アカウントへのサインインを求めるポップアップが表示されるはずです。

- 認証が完了すると、ポップアップが閉じられ、LoginRadius 管理コンソールにログインします。

関連コンテンツ

LoginRadius を構成したら、組織の機密データを流出と侵入からリアルタイムで保護するセッション制御を適用することができます。 セッション制御は条件付きアクセスから拡張されます。 Microsoft Defender for Cloud Appsでセッション制御を適用する方法について説明します。