この記事では、Mitel Connect アプリを使用して Microsoft Entra ID を Mitel MiCloud Connect または CloudLink Platform と統合する方法について説明します。 Mitel Connect アプリは Azure ギャラリーで入手できます。 MiCloud Connect または CloudLink Platform と Microsoft Entra ID の統合には、次の利点があります。

- Microsoft Entra ID で、エンタープライズ資格情報を使用して、MiCloud Connect アプリまたは CloudLink アプリにアクセスできるユーザーを制御できます。

- お使いのアカウントで、ユーザーが自身の Microsoft Entra アカウントを使用して MiCloud Connect または CloudLink に自動的にサインイン (シングル サインオン) するように設定できます。

前提条件

この記事で説明するシナリオでは、次の前提条件が既にあることを前提としています。

- アクティブなサブスクリプションを持つ Microsoft Entra ユーザー アカウント。 まだアカウントがない場合は、無料でアカウントを作成することができます。

- 次のいずれかのロール:

- 構成するアプリケーションに応じて、Mitel MiCloud Connect アカウントまたは Mitel CloudLink アカウント。

シナリオの説明

この記事では、Microsoft Entra シングル サインオン (SSO) を構成してテストします。

- Mitel Connect では、SP initiated SSO をサポートしています。

ギャラリーからの Mitel Connect の追加

Microsoft Entra ID への Mitel Connect の統合を構成するには、ギャラリーからマネージド SaaS アプリの一覧に Mitel Connect を追加する必要があります。

- クラウド アプリケーション管理者以上として Microsoft Entra 管理センターにサインインします。

- Entra ID>のEnterprise apps>に移動し、新しいアプリケーションを選択します。

- [ギャラリーから追加する] セクションで、検索ボックスに、「Mitel Connect」と入力します。

- 結果のパネルから [Mitel Connect] を選択し、アプリを追加します。 お使いのテナントにアプリが追加されるのを数秒待機します。

または、Enterprise App Configuration ウィザードを使用することもできます。 このウィザードでは、テナントにアプリケーションを追加したり、ユーザー/グループをアプリに追加したり、ロールを割り当てたり、SSO 構成を確認したりできます。 Microsoft 365 ウィザードの詳細をご覧ください。

Microsoft Entra SSO の構成とテスト

このセクションでは、 Britta Simon というテスト ユーザーに基づいて、MiCloud Connect または CloudLink Platform に対する Microsoft Entra SSO を構成し、テストします。 シングル サインオンが機能するためには、Azure portal のユーザーと Mitel プラットフォームの対応するユーザーの間にリンクが確立されている必要があります。 MiCloud Connect または CloudLink Platform に対する Microsoft Entra SSO を構成してテストする方法については、以下のセクションを参照してください。

- MiCloud Connect に対する Microsoft Entra SSO の構成とテスト

- CloudLink Platform に対する Microsoft Entra SSO の構成とテスト

MiCloud Connect に対する Microsoft Entra SSO の構成とテスト

MiCloud Connect に対する Microsoft Entra シングル サインオンを構成およびテストするには、以下の手順を完了する必要があります。

- Microsoft Entra ID を使った SSO のための MiCloud Connect の構成 - ユーザーがこの機能を使用できるようにして、アプリケーション側で SSO 設定を構成します。

- Microsoft Entra テスト ユーザーの作成 - Britta Simon で Microsoft Entra のシングル サインオンをテストします。

- Microsoft Entra テスト ユーザーを割り当てる - Britta Simon が Microsoft Entra シングル サインオンを使用できるようにします。

- Mitel MiCloud Connect テスト ユーザーを作成する - Mitel MiCloud Connect アカウントに、Microsoft Entra での Britta Simon にリンクした対応ユーザーを作成します。

- SSO のテスト - 構成が機能するかどうかを確認します。

Microsoft Entra ID を使った SSO のための MiCloud Connect の構成

このセクションでは、Azure portal で MiCloud Connect に対して Microsoft Entra のシングル サインオンを有効にし、Microsoft Entra ID を使用した SSO を許可するように MiCloud Connect アカウントを構成します。

Microsoft Entra ID の SSO を使用して MiCloud Connect を構成するには、Azure portal と Mitel アカウント ポータルをサイド バイ サイドで開くのが最も簡単です。 一部の情報は Mitel アカウント ポータルに、一部は Mitel アカウント ポータルから Azure portal にコピーする必要があります。

Azure portal で構成ページを開くには、次のようにします。

Mitel Connect アプリケーション統合ページで、 [シングル サインオン] を選択します。

[シングル サインオン方式の選択] ダイアログ ボックスで、 [SAML] を選択します。 SAML ベースのサインオン ページが表示されます。

Mitel アカウント ポータルで構成ダイアログ ボックスを開くには、次の手順を実行します。

[Phone System](電話システム) メニューで、 [Add-On Features](アドオン機能) を選択します。

[Single Sign-On](シングル サインオン) の右側で、 [Activate](アクティブ化) または [Settings](設定) を選択します。

[Connect Single Sign-On 設定] ダイアログボックスが表示されます。

[Enable Single Sign-On](シングル サインオンを有効にする) チェック ボックスをオンにします。

![Mitel の [Connect Single Sign-On Settings]\(Connect シングル サインオン設定\) ページのスクリーンショット。[Enable Single Sign-On]\(シングル サインオンを有効にする\) チェック ボックスがオンになっています。](media/mitel-connect-tutorial/mitel-connect-enable.png)

Azure portal で、 [基本的な SAML 構成] セクションの [編集] アイコンを選択します。

![[SAML でのシングル サインオンの設定] ページを示すスクリーンショット。[編集] アイコンが選択されています。](common/edit-urls.png)

[基本的な SAML 構成] ダイアログ ボックスが開きます。

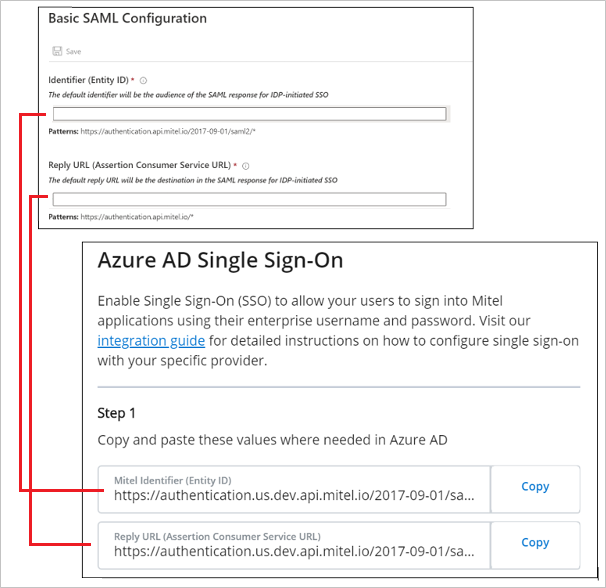

Mitel アカウント ポータル内の [Mitel Identifier (Entity ID)] (Mitel 識別子 (エンティティ ID)) フィールドの URL をコピーし、[識別子 (エンティティ ID)] フィールドに貼り付けます。

Mitel アカウントポータルの応答 URL (Assertion Consumer Service URL) フィールドから URL をコピーし、応答 URL (Assertion Consumer Service URL) フィールドに貼り付けます。

![Azure portal の [基本的な SAML 構成] および Mitel アカウント ポータルの [ID プロバイダーの設定] セクションを示すスクリーンショット。それらの関係が線で示されています。](media/mitel-connect-tutorial/mitel-azure-basic-configuration.png)

[サインオン URL] ボックスに、次のいずれかの URL を入力します。

- https://portal.shoretelsky.com - 既定の Mitel アプリケーションとして Mitel アカウント ポータルを使用する場合

- https://teamwork.shoretel.com - 既定の Mitel アプリケーションとして Teamwork を使用する場合

注意

既定の Mitel アプリケーションは、ユーザーがアクセス パネルで [Mitel Connect] タイルを選択したときにアクセスされるアプリケーションです。 また、Microsoft Entra ID からテスト セットアップを実行した場合にアクセスされるアプリケーションでもあります。

[基本的な SAML 構成] ダイアログ ボックスで [保存] を選択します。

Azure portal 内の [SAML ベースのサインオン] ページの [SAML 署名証明書] セクションで、 [証明書 (Base64)] の横にある [ダウンロード] を選択して署名証明書をダウンロードし、コンピューターに保存します。

![[SAML 署名証明書] ウィンドウを示すスクリーンショット。ここでは、証明書をダウンロードできます。](media/mitel-connect-tutorial/azure-signing-certificate.png)

テキスト エディターで署名証明書ファイルを開き、ファイル内のデータをすべてコピーして、Mitel アカウント ポータルの [Signing Certificate](署名証明書) フィールドに貼り付けます。

![[署名証明書] フィールドを示すスクリーンショット。](media/mitel-connect-tutorial/mitel-connect-signing-certificate.png)

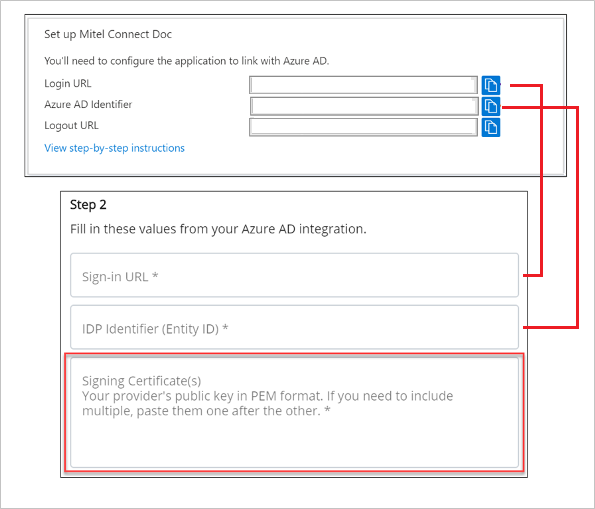

Azure portal の [SAML ベースのサインオン] ページの [Setup Mitel Connect](Mitel Connect の設定) セクションで、次の手順を実行します。

[ログイン URL] フィールドから URL をコピーして、Mitel アカウント ポータルの [Sign-in URL](サインイン URL) フィールドに貼り付けます。

[Microsoft Entra 識別子] フィールドから URL をコピーして、Mitel アカウント ポータルの [エンティティ ID] フィールドに貼り付けます。

Mitel アカウント ポータル内の [Connect Single Sign-On Settings](Connect シングル サインオンの設定) ダイアログ ボックスで、 [Save](保存) を選択します。

Microsoft Entra テスト ユーザーの作成と割り当て

ユーザー アカウントの作成と割り当ての クイックスタートのガイドラインに従って、B.Simon というテスト ユーザー アカウントを作成します。

Mitel MiCloud Connect のテスト ユーザーの作成

このセクションでは、お使いの MiCloud Connect アカウントで Britta Simon というユーザーを作成します。 シングル サインオンを使用する前に、ユーザーを作成し、アクティブにする必要があります。

Mitel アカウント ポータルでのユーザーの追加の詳細については、Mitel ナレッジ ベースのユーザーの追加に関する記事を参照してください。

次の詳細情報を使用して、MiCloud Connect アカウントにユーザーを作成します。

- [名前]: Britta Simon

-

勤務先のメール アドレス:

brittasimon@<yourcompanydomain>.<extension>

(例: brittasimon@contoso.com) -

ユーザー名:

brittasimon@<yourcompanydomain>.<extension>

(例: brittasimon@contoso.com。ユーザー名は通常、ユーザーの勤務先のメール アドレスと同じ)

注意

MiCloud Connect のユーザー名は、Azure 内のユーザーのメール アドレスと同じである必要があります。

SSO のテスト

このセクションでは、次のオプションを使用して Microsoft Entra のシングル サインオン構成をテストします。

[ このアプリケーションをテストする] を選択すると、このオプションは、サインイン フローを開始できる Mitel Connect のサインオン URL にリダイレクトされます。

Mitel Connect のサインオン URL に直接移動し、そこからログイン フローを開始します。

Microsoft マイ アプリを使用することができます。 マイ アプリで [Mitel Connect] タイルを選択すると、このオプションは MiCloud Connect のサインオン URL にリダイレクトされます。 マイ アプリの詳細については、「マイ アプリの概要」を参照してください。

CloudLink Platform に対する Microsoft Entra SSO の構成とテスト

このセクションでは、Azure portal で CloudLink Platform に対して Microsoft Entra SSO を有効にする方法と、Microsoft Entra ID を使用したシングル サインオンを許可するように CloudLink Platform アカウントを構成する方法について説明します。

Microsoft Entra ID のシングル サインオンを使用して CloudLink プラットフォームを構成するには、CloudLink アカウント ポータルに情報をコピーする必要があるため、Azure portal と CloudLink アカウント ポータルをサイド バイ サイドで開くことをお勧めします。その逆も同様です。

Azure portal で構成ページを開くには、次のようにします。

Mitel Connect アプリケーション統合ページで、 [シングル サインオン] を選択します。

[シングル サインオン方式の選択] ダイアログ ボックスで、 [SAML] を選択します。 [SAML ベースのサインオン] ページが開き、 [基本的な SAML 構成] セクションが表示されます。

![[SAML ベースのサインオン] ページを示すスクリーンショット。[基本的な SAML 構成] が表示されています。](media/mitel-connect-tutorial/mitel-azure-saml-settings.png)

CloudLink アカウント ポータルで [Microsoft Entra シングル サインオン] 構成パネルにアクセスするには、次のようにします。

統合を有効にする顧客アカウントの [Account Information](アカウント情報) ページに移動します。

[Integrations](統合) セクションで、 [+ Add new](新規追加) を選択します。 ポップアップ画面に [Integrations](統合) パネルが表示されます。

[3rd party](サード パーティ) タブを選択します。サポートされるサード パーティ アプリケーションの一覧が表示されます。 [Microsoft Entra シングル サインオン] に関連付けられている [追加] ボタンを選択し、[完了] を選択します。

顧客アカウントの Microsoft Entra シングル サインオンが有効になり、[アカウント情報] ページの [統合] セクションに追加されます。

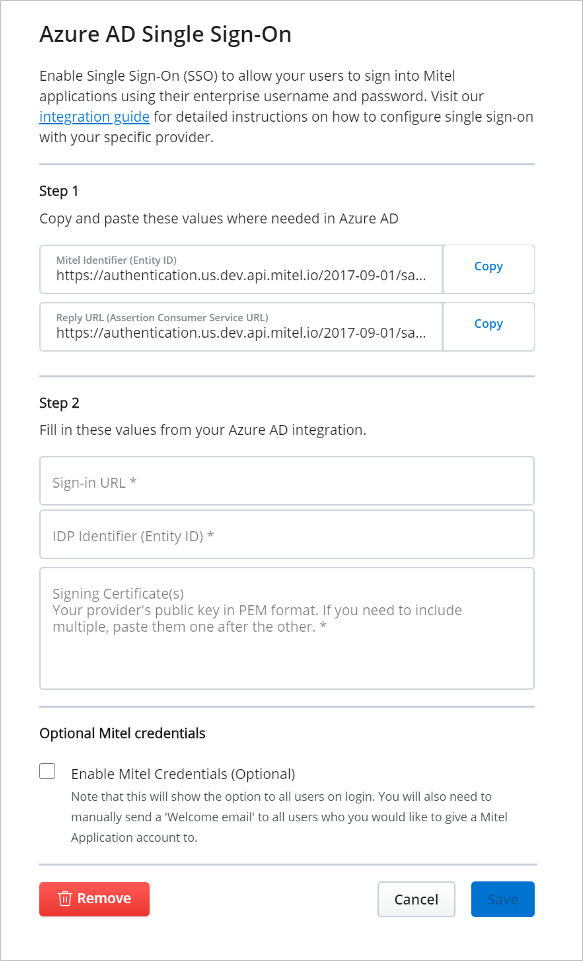

[Complete Setup](セットアップの完了) を選択します。 [Microsoft Entra シングル サインオン] 構成パネルが開きます。

Mitel では、 [Optional Mitel credentials](オプションの Mitel 資格情報) セクションの [Enable Mitel Credentials (Optional)](Mitel の資格情報を有効にする (オプション)) チェック ボックスをオフにすることを勧めします。 このチェック ボックスをオンにするのは、シングル サインオン オプションに加え、Mitel 資格情報を使用して、ユーザーが CloudLink アプリケーションにサインインできるようにする場合のみです。

Azure portal の [SAML ベースのサインオン] ページで、[基本的な SAML 構成] セクションの [編集] アイコンを選択します。 [基本的な SAML 構成] パネルが開きます。

![[基本的な SAML 構成] ウィンドウを示すスクリーンショット。[編集] アイコンが選択されています。](media/mitel-connect-tutorial/mitel-azure-saml-basic.png)

CloudLink アカウント ポータル内の [Mitel Identifier (Entity ID)] (Mitel 識別子 (エンティティ ID)) フィールドから URL をコピーし、[識別子 (エンティティ ID)] フィールドに貼り付けます。

CloudLink アカウント ポータル内の 返信 URL (Assertion Consumer Service URL) フィールドから URL をコピーし、返信 URL (Assertion Consumer Service URL) フィールドに貼り付けます。

[サインオン URL] テキスト ボックスに、CloudLink アカウント ポータルを既定の Mitel アプリケーションとして使用するための URL である「

https://accounts.mitel.io」を入力します。![[サインオン URL] テキスト ボックスを示すスクリーンショット。](media/mitel-connect-tutorial/mitel-cloudlink-sign-on-url.png)

注意

既定の Mitel アプリケーションとは、ユーザーがアクセス パネルの [Mitel Connect] タイルを選択したときに開くアプリケーションです。 また、ユーザーが Microsoft Entra ID からテスト セットアップを構成するときにアクセス先となるアプリケーションでもあります。

[基本的な SAML 構成] ダイアログ ボックスで [保存] を選択します。

Azure portal 内の [SAML ベースのサインオン] ページの [SAML 署名証明書] セクションで、 [証明書 (Base64)] の横にある [ダウンロード] を選択して署名証明書をダウンロードします。 お使いのコンピューターに証明書ファイルを保存します。

![[SAML 署名証明書] セクションを示すスクリーンショット。ここでは、Base64 の証明書をダウンロードできます。](media/mitel-connect-tutorial/mitel-cloudlink-save-certificate.png)

テキスト エディターで署名証明書ファイルを開き、ファイル内のデータをすべてコピーして、CloudLink アカウント ポータルの [Signing Certificate](署名証明書) フィールドに貼り付けます。

注意

複数の証明書がある場合は、それらを 1 つずつ貼り付けることをお勧めします。

Azure portal の [SAML ベースのサインオン] ページの [Set up Mitel Connect](Mitel Connect の設定) セクションで、次の手順を実行します。

[ログイン URL] フィールドから URL をコピーして、CloudLink アカウント ポータルの [Sign-in URL](サインイン URL) フィールドに貼り付けます。

[Microsoft Entra 識別子] フィールドから URL をコピーして、CloudLink アカウント ポータルの [IDP 識別子 (エンティティ ID)] フィールドに貼り付けます。

CloudLink アカウント ポータルの [Microsoft Entra シングル サインオン] パネルで、[保存] を選択します。

Microsoft Entra テスト ユーザーを作成する

このセクションでは、B.Simon というテスト ユーザーを作成します。

- Microsoft Entra 管理センターにユーザー管理者以上でサインインしてください。

- Entra ID>Users に移動します。

- 画面の上部で [新しいユーザー]>[新しいユーザーの作成] を選択します。

-

[ユーザー] プロパティで、以下の手順を実行します。

- "表示名" フィールドに「

B.Simon」と入力します。 -

[ユーザー プリンシパル名] フィールドに「username@companydomain.extension」と入力します。 たとえば、「

B.Simon@contoso.com」のように入力します。 - [パスワードを表示] チェック ボックスをオンにし、 [パスワード] ボックスに表示された値を書き留めます。

- [Review + create](レビュー + 作成) を選択します。

- "表示名" フィールドに「

- [作成] を選択します。

Microsoft Entra テスト ユーザーを割り当てる

このセクションでは、Mitel Connect へのアクセスを B.Simon に許可し、シングル サインオンを使用できるようにします。

- クラウド アプリケーション管理者以上として Microsoft Entra 管理センターにサインインします。

- Entra ID>Enterprise アプリ>Mitel Connect に移動します。

- アプリの概要ページで、[ユーザーとグループ] を選択します。

-

[ユーザーまたはグループの追加] を選択し、[追加された割り当て] ダイアログで [ユーザーとグループ] を選択します。

- [ユーザーとグループ] ダイアログ ボックスの [ユーザー] の一覧で [B.Simon] を選択し、画面の下部にある [選択] ボタンを選択します。

- ユーザーにロールが割り当てられることが想定される場合は、[ロールの選択] ドロップダウンからそれを選択できます。 このアプリに対してロールが設定されていない場合は、[既定のアクセス] ロールが選択されていることを確認します。

- [割り当ての追加] ダイアログで、[割り当て] ボタンを選択します。

CloudLink テスト ユーザーの作成

このセクションでは、CloudLink プラットフォームに Britta Simon という名前のテスト ユーザーを作成する方法について説明します。 ユーザーがシングル サインオンを使用できるようにするには、事前にユーザーを作成し、アクティブにする必要があります。

CloudLink アカウント ポータルでユーザーを追加する方法の詳細については、CloudLink アカウント ドキュメントの「ユーザーの管理」を参照してください。

次の詳細情報を使用して、CloudLink アカウント ポータルでユーザーを作成します。

- 名前:Britta Simon

- 名: Britta

- 姓: Simon

- 電子メール: BrittaSimon@contoso.com

注意

ユーザーの CloudLink メール アドレスは、ユーザー プリンシパル名と同じにする必要があります。

SSO のテスト

このセクションでは、次のオプションを使用して Microsoft Entra のシングル サインオン構成をテストします。

[ このアプリケーションをテストする] を選択すると、このオプションは CloudLink のサインオン URL にリダイレクトされ、そこでサインイン フローを開始できます。

CloudLink のサインオン URL に直接移動し、そこからログイン フローを開始します。

Microsoft マイ アプリを使用することができます。 マイ アプリで [Mitel Connect] タイルを選択すると、このオプションは CloudLink のサインオン URL にリダイレクトされます。 マイ アプリの詳細については、「マイ アプリの概要」を参照してください。

関連コンテンツ

Mitel Connect を構成したら、組織の機密データの流出と侵入をリアルタイムで保護するセッション制御を適用することができます。 セッション制御は、条件付きアクセスを拡張したものです。 Microsoft Defender for Cloud Apps でセッション制御を強制する方法をご覧ください。