Microsoft Defender for Endpointの合理化された接続を使用したデバイスのオンボード

適用対象:

- Microsoft Defender for Endpoint Plan 1

- Microsoft Defender for Endpoint Plan 2

- Microsoft Defender XDR

重要

この記事の一部の情報は、市販される前に大幅に変更される可能性があるプレリリース製品に関するものです。 Microsoft は、ここで提供されるいかなる情報に関して、明示または黙示を問わず、いかなる保証も行いません。

注:

合理化されたオンボード方法は、現在パブリック プレビュー段階です。 要件とサポートされているオペレーティング システムを確認するには、必ず前提条件を確認してください。

Microsoft Defender for Endpoint サービスでは、診断データを報告し、サービスにデータを通信するためにプロキシ構成の使用が必要になる場合があります。 合理化された接続方法が利用できる前は、他の URL が必要であり、Defender for Endpoint の静的 IP 範囲はサポートされていませんでした。 完全なMDE接続プロセスの詳細については、「手順 1: Defender for Endpoint サービスとの接続を確保するようにネットワーク環境を構成する」を参照してください。

この記事では、合理化されたデバイス接続方法と、新しいデバイスをオンボードして、Defender for Endpoint クラウド接続サービスのより簡単な展開と管理を使用する方法について説明します。 以前にオンボードされたデバイスの移行の詳細については、「 効率的な接続へのデバイスの移行」を参照してください。

ネットワークの構成と管理を簡素化するために、減らされた URL セットまたは静的 IP 範囲を使用してデバイスを Defender for Endpoint にオンボードできるようになりました。 合理化された URL リストを参照してください

Defender for Endpoint で認識される簡略化されたドメイン: *.endpoint.security.microsoft.com 次のコア Defender for Endpoint サービスが置き換えられます。

- Cloud Protection/MAPS

- マルウェアサンプル提出ストレージ

- Auto-IR サンプル ストレージ

- Defender for Endpoint コマンド & コントロール

- EDR Cyberdata

ホスト名の解決やワイルドカードのサポートなしでネットワーク デバイスをサポートするには、代わりに、専用の Defender for Endpoint 静的 IP 範囲を使用して接続を構成できます。 詳細については、「 静的 IP 範囲を使用して接続を構成する」を参照してください。

注:

簡略化された接続方法では、デバイスでのMicrosoft Defender for Endpoint機能の変更も、エンド ユーザー エクスペリエンスも変更されません。 サービスへの接続にデバイスが使用する URL または IP のみが変更されます。

重要

プレビューの制限事項と既知の問題:

- 合理化された接続では、API を使用したオンボードはサポートされていません (クラウドとIntuneのMicrosoft Defenderが含まれます)。

- このオンボード方法には、標準オンボード方法には適用されない特定の前提条件があります。

統合されたサービス

合理化されたドメインに統合された次の Defender for Endpoint URL は、接続が許可されていて、合理化されたオンボード パッケージを使用してデバイスがオンボードされている場合 *.endpoint.security.microsoft.com は、接続に必要ではなくなりました。 organizationに関連する統合されていない他の必要なサービス (CRL、SmartScreen/Network Protection、WNS など) との接続を維持する必要があります。

必要な URL の更新された一覧については、「 スプレッドシートのダウンロード」を参照してください。

重要

IP 範囲を使用して構成する場合は、EDR サイバーデータ サービスを個別に構成する必要があります。 このサービスは IP レベルでは統合されません。 詳細については、以下のセクションを参照してください。

| カテゴリ | 統合 URL |

|---|---|

| MAPS: クラウドによる保護 | *.wdcp.microsoft.com *.wd.microsoft.com |

| クラウド保護 & macOS と Linux 用のセキュリティ インテリジェンス更新プログラム |

unitedstates.x.cp.wd.microsoft.com europe.x.cp.wd.microsoft.com unitedkingdom.x.cp.wd.microsoft.comx.cp.wd.microsoft.com https://www.microsoft.com/security/encyclopedia/adlpackages.aspx |

| マルウェアサンプル提出ストレージ | ussus1eastprod.blob.core.windows.net ussus2eastprod.blob.core.windows.net ussus3eastprod.blob.core.windows.net ussus4eastprod.blob.core.windows.net wsus1eastprod.blob.core.windows.net wsus2eastprod.blob.core.windows.net ussus1westprod.blob.core.windows.net ussus2westprod.blob.core.windows.net ussus3westprod.blob.core.windows.net ussus4westprod.blob.core.windows.net wsus1westprod.blob.core.windows.netwsus2westprod.blob.core.windows.net usseu1northprod.blob.core.windows.net wseu1northprod.blob.core.windows.net usseu1westprod.blob.core.windows.net wseu1westprod.blob.core.windows.net ussuk1southprod.blob.core.windows.net wsuk1southprod.blob.core.windows.net ussuk1westprod.blob.core.windows.net wsuk1westprod.blob.core.windows.net |

| Defender for Endpoint Auto-IR サンプル ストレージ | automatedirstrprdcus.blob.core.windows.net automatedirstrprdeus.blob.core.windows.net automatedirstrprdcus3.blob.core.windows.net automatedirstrprdeus3.blob.core.windows.net automatedirstrprdneu.blob.core.windows.net automatedirstrprdweu.blob.core.windows.net automatedirstrprdneu3.blob.core.windows.net automatedirstrprdweu3.blob.core.windows.net automatedirstrprduks.blob.core.windows.net automatedirstrprdukw.blob.core.windows.net |

| Defender for Endpoint コマンドとコントロール | winatp-gw-cus.microsoft.com winatp-gw-eus.microsoft.com winatp-gw-cus3.microsoft.com winatp-gw-eus3.microsoft.com winatp-gw-neu.microsoft.com winatp-gw-weu.microsoft.com winatp-gw-neu3.microsoft.com winatp-gw-weu3.microsoft.com winatp-gw-uks.microsoft.com winatp-gw-ukw.microsoft.com |

| EDR Cyberdata | events.data.microsoft.com us-v20.events.data.microsoft.com eu-v20.events.data.microsoft.com uk-v20.events.data.microsoft.com |

はじめに

Defender for Endpoint の合理化された接続方法を使用するには、デバイスが特定の前提条件を満たしている必要があります。 オンボードを続行する前に、前提条件が満たされていることを確認します。

前提条件

ライセンス:

- Microsoft Defender for Endpoint Plan 1

- Microsoft Defender for Endpoint Plan 2

- Microsoft Defender for Business

- Microsoft Defender 脆弱性の管理

最小 KB 更新プログラム (Windows)

- SENSE バージョン: 10.8040.*/ 2022 年 3 月 8 日以降 (表を参照)

Microsoft Defender ウイルス対策のバージョン (Windows)

- マルウェア対策クライアント: 4.18.2211.5

- エンジン: 1.1.19900.2

- ウイルス対策 (セキュリティ インテリジェンス): 1.391.345.0

Defender ウイルス対策のバージョン (macOS/Linux)

- MDE製品バージョン 101.24022.*+ でサポートされている macOS バージョン

- MDE製品バージョン 101.24022.*+ でサポートされている Linux バージョン

サポートされているオペレーティング システム

- バージョン 1809 以降Windows 10

- Windows 10バージョン 1607、1703、1709、1803 は合理化されたオンボード パッケージでサポートされていますが、別の URL リストが必要です。合理化された URL シートを参照してください

- Windows 11

- Windows Server 2019

- Windows Server 2022

- Windows Server 2012 R2、Server 2016 R2、完全に更新された実行中の Defender for Endpoint モダン統合ソリューション (MSI によるインストール)。

- MDE製品バージョン 101.24022.*+ でサポートされている macOS バージョン

- MDE製品バージョン 101.24022.*+ でサポートされている Linux バージョン

重要

- MMA エージェントで実行されているデバイスは、合理化された接続方法ではサポートされていないため、標準の URL セット (Windows 7、Windows 8.1、Windows Server 2008 R2 MMA、Server 2012 & 2016 R2 は最新の統合エージェントにアップグレードされていない) を引き続き使用する必要があります。

- Windows Server 2012 R2 と Server 2016 R2 は、新しい方法を利用するために統合エージェントにアップグレードする必要があります。

- Windows 10 1607、1703、1709、1803 では、新しいオンボード オプションを利用できますが、より長いリストが使用されます。 詳細については、「 合理化された URL シート」を参照してください。

| Windows OS | 最小 KB 必須 (2022 年 3 月 8 日) |

|---|---|

| Windows 11 | KB5011493 (2022 年 3 月 8 日) |

| Windows 10 1809、Windows Server 2019 | KB5011503 (2022 年 3 月 8 日) |

| Windows 10 19H2 (1909) | KB5011485 (2022 年 3 月 8 日) |

| Windows 10 20H2、21H2 | KB5011487 (2022 年 3 月 8 日) |

| Windows 10 22H2 | KB5020953 (2022 年 10 月 28 日) |

| Windows 10 1803* | < サービスの終了 > |

| Windows 10 1709* | < サービスの終了 > |

| Windows Server 2022 | KB5011497 (2022 年 3 月 8 日) |

| Windows Server 2012 R2, 2016* | 統合エージェント |

| Windows Server 2016 R2 | 統合エージェント |

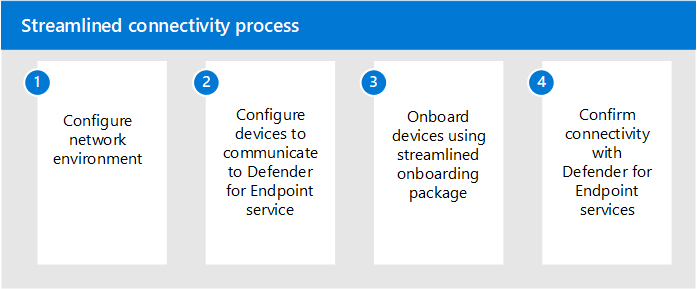

合理化された接続プロセス

次の図は、合理化された接続プロセスと対応するステージを示しています。

ステージ 1。 クラウド接続用にネットワーク環境を構成する

前提条件が満たされていることを確認したら、合理化された接続方法をサポートするようにネットワーク環境が適切に構成されていることを確認します。 合理化された方法 (プレビュー) を使用して、「 ネットワーク環境を構成して Defender for Endpoint サービスとの接続を確保する」で説明されている手順に従います。

簡素化された方法で統合された Defender for Endpoint サービスは、接続に必要ではなくなりました。 ただし、一部の URL は統合に含まれていません。

合理化された接続を使用すると、次のオプションを使用してクラウド接続を構成できます。

オプション 1: 簡略化されたドメインを使用して接続を構成する

簡素化された Defender for Endpoint ドメインとの接続を許可するように環境を構成します。 *.endpoint.security.microsoft.com 詳細については、「 Defender for Endpoint サービスとの接続を確保するようにネットワーク環境を構成する」を参照してください。

更新された一覧の下に表示される残りの必要なサービスとの接続を維持する必要があります。 たとえば、認定失効リスト、Windows 更新プログラム、SmartScreen などです。

オプション 2: 静的 IP 範囲を使用して接続を構成する

効率的な接続により、IP ベースのソリューションを URL の代替手段として使用できます。 これらの IP は、次のサービスに対応しています。

- マップ

- マルウェアサンプル提出ストレージ

- Auto-IR サンプル ストレージ

- Defender for Endpoint コマンドとコントロール

重要

IP メソッドを使用している場合は、EDR Cyber データ サービスを個別に構成する必要があります (このサービスは URL レベルでのみ統合されます)。また、SmartScreen、CRL、Windows Update、その他のサービスなど、他の必要なサービスとの接続も維持する必要があります。

IP 範囲を最新の状態に保つために、Microsoft Defender for Endpoint サービスについては、次の Azure サービス タグを参照することをお勧めします。 最新の IP 範囲は、常にサービス タグにあります。 詳細については、「 Azure IP 範囲」を参照してください。

| サービス タグ名 | Defender for Endpoint サービスが含まれています |

|---|---|

| MicrosoftDefenderForEndpoint | MAPS、マルウェア サンプル送信ストレージ、自動 IR サンプル ストレージ、コマンドと制御。 |

| OneDsCollector | EDR Cyberdata 注: このサービス タグの下のトラフィックは Defender for Endpoint に限定されず、他の Microsoft サービスの診断データ トラフィックが含まれる場合があります。 |

次の表に、現在の静的 IP 範囲を示します。 最新の一覧については、Azure サービス タグを参照してください。

| 地域 | IP 範囲 |

|---|---|

| US | 20.15.141.0/24 20.242.181.0/24 20.10.127.0/2413.83.125.0/24 |

| Eu | 4.208.13.0/24 20.8.195.0/24 |

| UK | 20.26.63.224/28 20.254.173.48/28 |

| Au | 68.218.120.64/28 20.211.228.80/28 |

重要

Defender for Endpoint のセキュリティとコンプライアンス標準に準拠して、データはテナントの物理的な場所に従って処理され、保存されます。 クライアントの場所に基づいて、トラフィックはこれらの IP リージョン (Azure データセンター リージョンに対応) のいずれかを通過する可能性があります。 詳細については、「 データ ストレージとプライバシー」を参照してください。

ステージ 2。 Defender for Endpoint サービスに接続するようにデバイスを構成する

接続インフラストラクチャを介して通信するようにデバイスを構成します。 デバイスが前提条件を満たし、センサーとMicrosoft Defenderウイルス対策のバージョンが更新されていることを確認します。 詳細については、「 デバイス プロキシとインターネット接続設定の構成 」を参照してください。

ステージ 3。 クライアント接続の事前オンボードを確認する

詳細については、「 クライアント接続の確認」を参照してください。

次の事前オンボード チェックは、Windows と Xplat MDE クライアント アナライザーの両方で実行できます。Microsoft Defender for Endpoint クライアント アナライザーをダウンロードします。

Defender for Endpoint にまだオンボードされていないデバイスの合理化された接続をテストするには、次のコマンドを使用して、Windows 用クライアント アナライザーを使用できます。

MDEClientAnalyzer フォルダー内から実行

mdeclientanalyzer.cmd -o <path to cmd file>します。 コマンドは、オンボード パッケージのパラメーターを使用して接続をテストします。パラメーターがGW_US、GW_EU、GW_UKである場合は、 を実行

mdeclientanalyzer.cmd -g <GW_US, GW_UK, GW_EU>します。 GW は合理化されたオプションを指します。 該当するテナント geo を使用して実行します。

補足チェックとして、クライアント アナライザーを使用して、デバイスが前提条件を満たしているかどうかをテストすることもできます。https://aka.ms/BetaMDEAnalyzer

注:

Defender for Endpoint にまだオンボードされていないデバイスの場合、クライアント アナライザーは標準の URL セットに対してテストします。 合理化されたアプローチをテストするには、この記事で前述したスイッチを使用して実行する必要があります。

ステージ 4。 合理化された接続に必要な新しいオンボード パッケージを適用する

サービスの完全な一覧と通信するようにネットワークを構成したら、合理化された方法を使用してデバイスのオンボードを開始できます。 API を使用したオンボードは現在サポートされていません (クラウドのIntune & Microsoft Defenderが含まれます)。

続行する前に、デバイスが前提条件を満たしていることを確認し、センサーとMicrosoft Defenderウイルス対策のバージョンを更新しました。

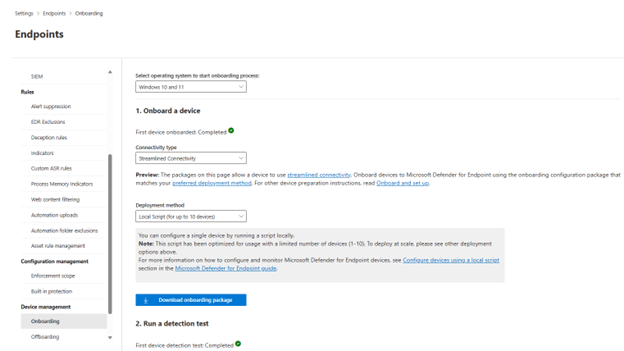

新しいパッケージを取得するには、Microsoft Defender XDRで、[設定>エンドポイント] [>デバイス管理>のオンボード] の順に選択します。

該当するオペレーティング システムを選択し、[接続の種類] ドロップダウン メニューから [合理化 (プレビュー)] を選択します。

この方法でサポートされている (Defender for Endpoint にオンボードされていない) 新しいデバイスの場合は、推奨されるデプロイ方法で、更新されたオンボード パッケージを使用して、前のセクションのオンボード手順に従います。

- Windows クライアントのオンボード

- Windows Server のオンボード

- Windows 以外のデバイスをオンボードする

- デバイスで検出テストを実行して、デバイスが正しくオンボードされていることを確認Microsoft Defender for Endpoint

標準オンボード パッケージを使用する既存のオンボード ポリシーからデバイスを除外します。

Defender for Endpoint に既にオンボードされているデバイスの移行については、「 合理化された接続へのデバイスの移行」を参照してください。 デバイスを再起動し、ここで特定のガイダンスに従う必要があります。

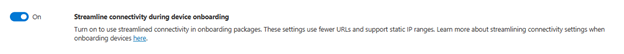

既定のオンボード パッケージを合理化に設定する準備ができたら、Microsoft Defender ポータル (設定>エンドポイント>の高度な機能) で次の高度な機能設定を有効にすることができます。

注:

このオプションを使用する前に、環境の準備が整い、すべてのデバイスが前提条件を満たしていることを確認します。

この設定により、適用されるオペレーティング システムの既定のオンボード パッケージが "合理化" に設定されます。 オンボード ページ内で標準オンボード パッケージを引き続き使用できますが、ドロップダウンで特別に選択する必要があります。

フィードバック

以下は間もなく提供いたします。2024 年を通じて、コンテンツのフィードバック メカニズムとして GitHub の issue を段階的に廃止し、新しいフィードバック システムに置き換えます。 詳細については、「https://aka.ms/ContentUserFeedback」を参照してください。

フィードバックの送信と表示