Microsoft Defenderでの Microsoft Copilot を使用したスクリプト分析

適用対象:

- Microsoft Defender XDR

- 統合セキュリティ オペレーション センター (SOC) プラットフォームのMicrosoft Defender

セキュリティ チームは、Microsoft Defender ポータルのMicrosoft Copilot for Securityから AI を利用した調査機能を使用して、悪意のあるスクリプトや疑わしいスクリプトやコマンド ラインの分析を高速化できます。

ランサムウェアのような最も複雑で高度な攻撃は、スクリプトや PowerShell コマンド ラインの使用など、さまざまな方法で検出を回避します。 さらに、これらのスクリプトは難読化されることが多いため、検出と分析の複雑さが増します。 セキュリティ運用チームは、スクリプトを迅速に分析して機能を理解し、適切な軽減策を適用し、攻撃がネットワーク内でさらに進行するのを直ちに停止する必要があります。

スクリプト分析機能により、セキュリティ チームは、外部ツールを使用せずにスクリプトを検査する容量を追加できます。 また、この機能により、分析の複雑さが軽減され、課題が最小限に抑えられます。また、セキュリティ チームは、スクリプトを悪意のあるスクリプトまたは無害なスクリプトとして迅速に評価して識別できるようになります。 スクリプト分析は、Microsoft Defender XDR プラグインを通じてCopilot for Securityスタンドアロン エクスペリエンスでも使用できます。 Copilot for Securityにプレインストールされているプラグインの詳細を確認してください。

このガイドでは、スクリプト分析機能とそのしくみについて説明します。生成された結果に関するフィードバックを提供する方法も含まれます。

スクリプトを分析する

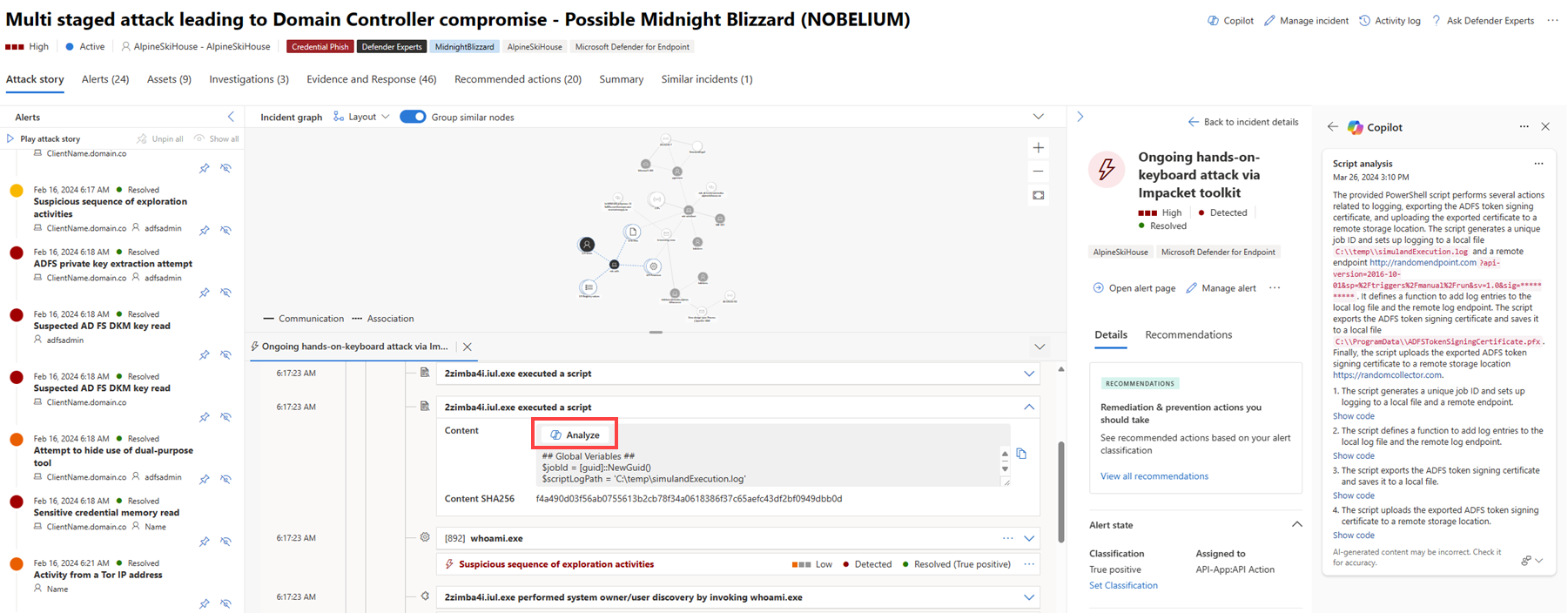

インシデント ページとデバイス タイムラインのインシデント グラフの下にある攻撃ストーリー内のスクリプト分析機能にアクセスできます。

分析を開始するには、次の手順を実行します。

インシデント ページを開き、左側のウィンドウで項目を選択して、インシデント グラフの下にある攻撃ストーリーを開きます。 攻撃ストーリー内で、分析するスクリプトまたはコマンド ラインを含むイベントを選択します。 [ 分析 ] をクリックして分析を開始します。

または、デバイス タイムライン ビューで検査するイベントを選択することもできます。 ファイルの詳細ウィンドウで、[ 分析 ] を選択してスクリプト分析機能を実行します。

Copilot はスクリプト分析を実行し、結果を Copilot ペインに表示します。 [ コードの表示 ] を選択してスクリプトを展開し、展開を閉じるには [コードを非表示にする] を選択します。

スクリプト分析の右上にある [その他のアクション] 省略記号 (...) を選択カード、結果をコピーまたは再生成するか、Copilot for Securityスタンドアロン エクスペリエンスで結果を表示します。 [Copilot for Securityで開く] を選択すると、Copilot スタンドアロン ポータルに新しいタブが開き、プロンプトを入力して他のプラグインにアクセスできます。

![Copilot スクリプト分析カードの [その他のアクション] オプションが強調表示されているスクリーンショット。](/ja-jp/defender/media/copilot-in-defender/script-analyzer/copilot-defender-script-analysis-more-actions.png)

結果を確認します。 [フィードバック] アイコン

] を選択すると、結果に関するフィードバックを提供できます。スクリプト分析カードの最後にあります。

] を選択すると、結果に関するフィードバックを提供できます。スクリプト分析カードの最後にあります。

関連項目

- ファイルを分析する

- デバイスの概要を生成する

- ガイド付き応答を使用してインシデントに対応する

- KQL クエリを生成する

- インシデント レポートを作成する

- Microsoft Copilot for Security の使用を開始する

- その他のCopilot for Security埋め込みエクスペリエンスについて学習する

ヒント

さらに多くの情報を得るには、 Tech Community: Microsoft Defender XDR Tech Community の Microsoft Security コミュニティとEngageします。

フィードバック

以下は間もなく提供いたします。2024 年を通じて、コンテンツのフィードバック メカニズムとして GitHub の issue を段階的に廃止し、新しいフィードバック システムに置き換えます。 詳細については、「https://aka.ms/ContentUserFeedback」を参照してください。

フィードバックの送信と表示

![デバイス タイムラインの [分析] ボタンを強調表示しているスクリーンショット。](/ja-jp/defender/media/copilot-in-defender/script-analyzer/copilot-defender-script-device-timeline-small.png)

![[Microsoft Defender XDR インシデント] ページのスクリプト分析結果を含む [Copilot] ウィンドウのスクリーンショット。](/ja-jp/defender/media/copilot-in-defender/script-analyzer/copilot-defender-script-analysis-results-small.png)