DevOps 環境のセキュリティ保護は、開発者にとって選択肢ではなくなりました。 不適切なアクターは左に移行するため、明示的な検証、最小限の特権アクセスの使用、DevOps 環境での侵害の想定を含む ゼロ トラスト原則 を実装する必要があります。

この記事では、悪意のあるアクターが開発者ボックスを侵害するのを防ぎ、リリース パイプラインを悪意のあるスクリプトに感染させ、テスト環境を介して運用データにアクセスすることを防ぐためのゼロ トラスト アプローチで DevOps 環境をセキュリティで保護するためのベスト プラクティスについて説明します。

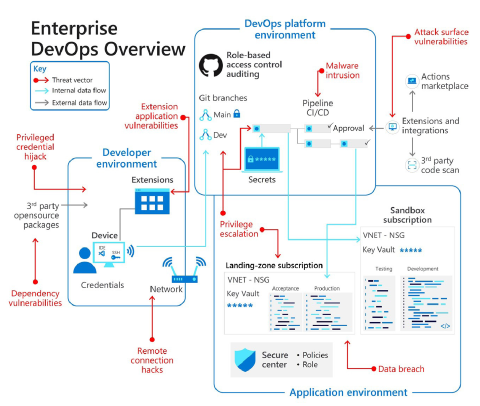

Microsoft の エンタープライズ DevOps 環境のセキュリティ保護 電子ブックでは、開発者、DevOps プラットフォーム、アプリケーション環境の次の視覚化と、それぞれの潜在的なセキュリティ上の脅威が特徴です。

前の図では、環境と外部統合との間の接続によって脅威の状況がどのように拡張されるかに注目してください。 これらの接続により、不適切なアクターがシステムを侵害する機会が増える可能性があります。

悪いアクターは、DevOps 環境を侵害し、アクセスを取得し、新しい危険を解き開くために、企業全体に広がります。 攻撃は、悪意のあるコードを挿入し、強力な開発者 ID を想定し、運用コードを盗むために、サイバーセキュリティ侵害の一般的な範囲を超えています。

企業がユビキタスでどこからでも作業できるシナリオに移行する場合、デバイスのセキュリティを強化する必要があります。 サイバーセキュリティ オフィスでは、開発者がコードをセキュリティで保護および構築する場所と方法について一貫した理解が欠けている可能性があります。 悪意のあるアクターは、リモート接続のハッキングや開発者の ID 盗難でこれらの弱点を利用します。

DevOps ツールは、パイプラインの自動化からコード検証とコード リポジトリまで、不適切なアクターの重要なエントリ ポイントです。 悪いアクターが運用システムに到達する前にコードに感染した場合、ほとんどの場合、サイバーセキュリティ チェックポイントを通過できます。 侵害を防ぐために、開発チームがピア レビュー、IDE セキュリティ プラグインによるセキュリティ チェック、セキュリティで保護されたコーディング標準、ブランチ レビューに関与していることを確認します。

サイバーセキュリティ チームは、悪いアクターが運用環境をジーグすることを防ぐことを目的としています。 ただし、現在、環境にはサプライ チェーン ツールと製品が含まれています。 オープンソース ツールの侵害によって、グローバルなサイバーセキュリティ リスクが高まる可能性があります。

開発者固有の記事の詳細については、ゼロ トラスト ガイダンス センターの開発者向けガイダンス セクションにある次の DevSecOps 記事を参照してください。

- DevOps プラットフォーム環境をセキュリティで保護すると、DevOps プラットフォーム環境にゼロ トラスト原則を実装するのに役立ち、シークレットと証明書の管理に関するベスト プラクティスが強調されます。

- 「開発者環境のセキュリティ保護」は、最小限の特権、ブランチ セキュリティ、および信頼性ツール、拡張機能、統合に関するベスト プラクティスを使用して、開発環境にゼロ トラストの原則を実装する上で役に立ちます。

- ゼロ トラスト セキュリティを開発者ワークフローに埋め込むこと は、迅速かつ安全にイノベーションを行うのに役立ちます。

次のステップ

- クラウド エクスペリエンスに対する最も高速で最も安全なコードを開発者に提供するツールにより、Azure DevOps を使用してコードを高速化し、セキュリティで保護します。

- Azure で開始するのにかかる時間を短縮するオープンソース ツールである Azure Developer CLI のサインアップをします。

- GitHub の OIDC をフェデレーション ID として信頼するように Azure を構成します。 OpenID Connect (OIDC) を使用すると、有効期間の長い GitHub シークレットとして Azure 資格情報を格納しなくても、GitHub Actions ワークフローから Azure 内のリソースにアクセスできます。

- DevOps リソース センターは、DevOps プラクティス、アジャイル メソッド、Git バージョン管理、Microsoft の DevOps、組織の DevOps の進行状況を評価する方法を支援します。

- Microsoft DevSecOps ソリューションがソフトウェア配信ライフサイクルのあらゆる側面にセキュリティを統合して、Azure と GitHub を使用してクラウド (および任意の場所) 上のアプリに対して DevSecOps またはセキュリティで保護された DevOps を有効にする方法について説明します。