Skype for Business Cloud Connector エディションの計画

Important

Cloud Connector Edition は、Skype for Business Online と共に 2021 年 7 月 31 日に廃止されます。 organizationが Teams にアップグレードされたら、ダイレクト ルーティングを使用してオンプレミスのテレフォニー ネットワークを Teams に接続する方法について説明します。

電話システム (クラウド PBX) を使用してオンプレミスの PSTN 接続を実装する一連のパッケージ化されたVirtual Machines (VM) Skype for Business クラウド コネクタ エディションに関する情報を確認します。

既存の Lync Server または Skype for Business Server 展開がない場合は、Cloud Connector Edition がorganizationに適したソリューションである可能性があります。 ビジネスに適した電話システム ソリューションをまだ調査している場合は、「 Microsoft テレフォニー ソリューション」を参照してください。

このドキュメントでは、Cloud Connector Edition の要件とサポートされているトポロジについて説明し、Cloud Connector Edition のデプロイを計画するのに役立ちます。 Cloud Connector 環境を構成する前に、この記事を必ずお読みください。 Cloud Connector Edition をデプロイして構成する準備ができたら、「Skype for Business クラウド コネクタ エディションの構成と管理」を参照してください。

Cloud Connector Edition 2.1 が利用可能になりました。 まだ 2.1 にアップグレードしていない場合は、「 新しいバージョンの Cloud Connector にアップグレードする」を参照してください。 インストール ファイルは にあります https://aka.ms/CloudConnectorInstaller。

注意

Microsoft では、新しいバージョンのリリース後 60 日間、以前のバージョンの Cloud Connector Edition がサポートされています。 Microsoft は、ユーザーによる更新期間を確保するため、2.1 のリリース後 60 日間においてバージョン 2.0.1 をサポートします。 2.0.1 以前のすべてのバージョンは今後サポートされなくなります。

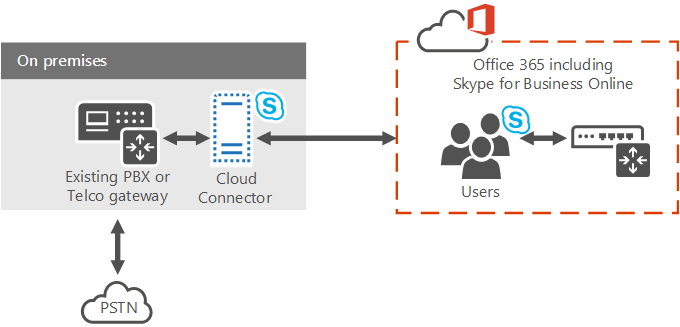

Cloud Connector Edition は、電話システムとのオンプレミス PSTN 接続を実装する一連のパッケージ化されたVirtual Machines (VM) で構成されるハイブリッド オファリングです。 仮想化された環境に最小限のSkype for Business Server トポロジをデプロイすることで、クラウドに所属するorganizationのユーザーは Microsoft クラウドから PBX サービスを受信できますが、PSTN 接続は既存のオンプレミス音声インフラストラクチャを介して提供されます。

Cloud Connector を使用すると、電話システム サービスを既存のテレフォニー環境 (PBX、アナログ デバイス、コール センターなど) と統合できるため、既存のテレフォニー ソリューションから電話システムへの段階的な移行を実装できます。

たとえば、電話システムで提供されていない特定の機能を備えた高度なコール センターが会社にあるとします。 既存のソリューションを使用してコール センター ユーザーを残したまま、他のユーザーを電話システムに移動することもできます。

Cloud Connector は、オンプレミスとオンラインのユーザー間のルーティングを提供し、電話システムで独自の PSTN プロバイダーを使用することを選択できます。

Cloud Connector Edition のデプロイを計画するときは、次の点を考慮してください。

クラウド コネクタを使用してクラウド音声ソリューションを利用するには、電話システムを含む Microsoft 365 またはOffice 365 organizationにサインアップする必要があります。 まだ Microsoft 365 または Office 365 organizationをお持ちでない場合は、Microsoft 365 for Business にサインアップする方法を確認できます。 Skype for Business Online を含むプランにサインアップする必要があります。

Cloud Connector アプライアンスを Skype for Business Online サービスに登録し、さまざまなコマンドレットを実行するには、Cloud Connector 2.0 以降には、Skype for Business テナント管理者権限を持つ専用の Microsoft 365 または Office 365 アカウントが必要です。 2.0 より前のバージョンの Cloud Connector には、テナントのグローバル管理者権限を持つ専用の Microsoft 365 またはOffice 365 アカウントが必要です。

Cloud Connector では、完全なオンプレミスのSkype for Business Serverデプロイは必要ありません。

現時点では、Cloud Connector と Lync またはオンプレミス サーバー Skype for Business共存することはできません。 既存の Lync または Skype for Business ユーザーを Microsoft 365 に移動し、オンプレミスのテレフォニーをユーザーに提供し続ける場合は、既存のSkype for Business Server展開を使用したオンプレミス接続を備えた電話システムを検討してください。 詳細については、「電話システム (クラウド PBX) ソリューションを計画する」と「Skype for Business Serverのオンプレミス PSTN 接続を使用した電話システムの計画」を参照してください。

以前のSkype for Businessまたは Lync Server の展開があり、スキーマを拡張した場合、環境からすべてのSkype for Businessまたは Lync Server コンポーネントを削除している限り、Cloud Connector 展開のスキーマをクリーンする必要はありません。

ユーザーはオンラインに所属します。

組織がディレクトリ同期 (DirSync) を構成した場合、ハイブリッド音声のために計画されたユーザーのすべてのアカウントが、まず既存のオンプレミス展開で作成されて、それからクラウドに同期される必要があります。

必要に応じて、現在の PSTN 通信事業者を保持できます。

Cloud Connector でホストされているユーザーにダイヤルイン会議を提供する場合は、PSTN 会議ライセンスを購入するか、Microsoft から電話会議オファーに移動するときに支払うことができます。

通話のエスカレーションには、電話会議ライセンス (またはオファーに従って支払う) も必要です。 Skype for Business ユーザーが外部 PSTN ユーザーから通話を受信し、その通話にもう 1 人の参加者を追加する (電話会議にエスカレートする) 場合、エスカレーションは Microsoft 電話会議サービスを介して実行されます。

Cloud Connector 2.0 以降では、メディア バイパスがサポートされるようになりました。 メディア バイパスを使用すると、クライアントは、ゲートウェイまたはセッション ボーダー コントローラー (SBC) である公衆交換電話網 (PSTN) の次ホップにメディアを直接送信し、メディア パスから Cloud Connector Edition コンポーネントを排除できます。 詳細については、「 Cloud Connector Edition でのメディア バイパスの計画」を参照してください。

Cloud Connector 2.1 以降では、Operations Management Suite (OMS) を使用して Cloud Connector を監視することがサポートされます。 詳細については、「Monitor Cloud Connector using Operations Management Suite (OMS)」を参照してください。

Cloud Connector は、Office 365 Enterprise E5 が利用可能なすべての国/リージョンで利用できます。

この記事には、次のセクションが含まれています。

Cloud Connector エディションのコンポーネント

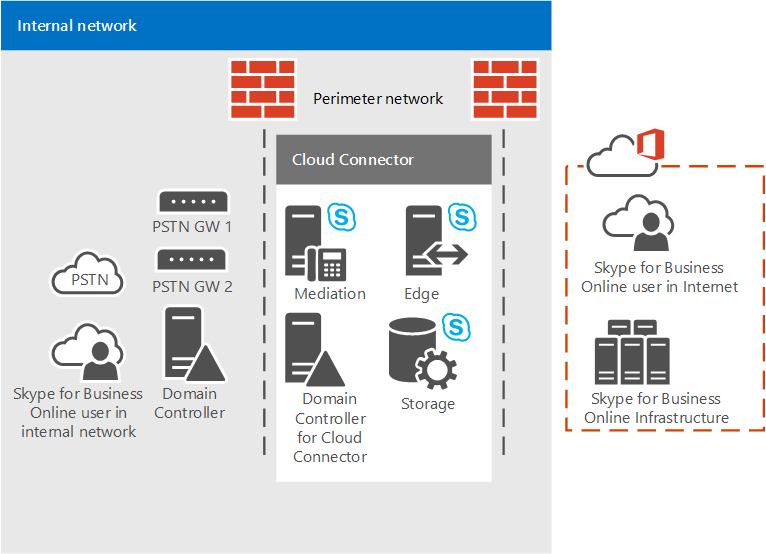

Cloud Connector Edition では、エッジ コンポーネント、仲介コンポーネント、および中央管理ストア (CMS) ロールで構成される、最小限のSkype for Business Server トポロジを含むパッケージ化された VM のセットをデプロイします。 ドメイン コントローラーをインストールします。これは、Cloud Connector の内部機能に必要です。 これらのサービスは、Skype for Business Online サービスを含む Microsoft 365 またはOffice 365 organizationとのハイブリッド用に構成されています。

Cloud Connector コンポーネントには、次の機能があります。

エッジ コンポーネント - オンプレミス トポロジとオンライン サービス間の通信は、次のコンポーネントを含む Edge コンポーネントを経由します。

Access Edge - オンプレミスの展開とオンラインSkype for Business間の SIP ルーティングを提供します。

Media Relay - 仲介コンポーネントと他のメディア エンドポイント間のメディアのルーティングを提供します。

メディア リレー認証/MRAS - メディア リレーへのアクセス用のトークンを生成します。

送信ルーティング - クラウド コネクタ アプライアンスに接続されているゲートウェイまたは SBC 間の音声トラフィックの負荷分散を提供します。 呼び出しは、Cloud Connector アプライアンスに接続されているすべてのゲートウェイまたは SBC 間で均等に分割されます。

ポリシーに基づいたゲートウェイへのルーティングを提供します。 宛先 (送信) PSTN 番号に基づくグローバル ポリシーのみがサポートされます。

中央管理ストア (CMS) ロール - CMS ファイル転送を含むトポロジ コンポーネントの構成ストアが含まれます。

中央管理ストア (CMS) レプリカ - CMS ロール サーバー上のグローバル CMS DB からの構成情報を同期します。

ドメイン コントローラー - Cloud Connector Active Directory Domain Services、Cloud Connector コンポーネントをデプロイするために必要なすべてのグローバル設定とグループを格納します。 Cloud Connector アプライアンスごとに 1 つのフォレストが作成されます。 ドメイン コントローラーは、運用 Active Directory との接続を持つ必要はありません。 Active Directory サービスには以下が含まれます。

Active Directory ドメイン サービス

内部証明書を発行するための Active Directory 証明書サービス

仲介コンポーネント - Skype for Businessゲートウェイと PSTN ゲートウェイ間の SIP および Media ゲートウェイ マッピング プロトコルを実装します。 グローバル CMS データベースから構成を同期する CMS レプリカが含まれています。

Cloud Connector エディションのトポロジ

この説明の目的については、PSTN サイトを参照してください。 PSTN サイトは、クラウド コネクタ アプライアンスの組み合わせであり、同じ場所に展開され、一般的な PSTN ゲートウェイが接続されています。 PSTN サイトでは以下を実現できます。

ユーザーに最も近いゲートウェイへの接続を提供する。

1 つ以上の PSTN サイト内に複数の Cloud Connector アプライアンスをデプロイすることで、スケーラビリティを実現します。

1 つの PSTN サイト内に複数の Cloud Connector アプライアンスをデプロイすることで、高可用性を実現します。

この記事では、PSTN サイトについて説明します。 PSTN サイトの計画の詳細については、「Plan for Cloud Connector Edition PSTN sites」を参照してください。

次の Cloud Connector トポロジをデプロイできます。

PSTN サイトごとに 1 つの Cloud Connector Edition アプライアンス。 このトポロジは、高可用性を提供しないため、評価目的でのみ推奨されます。

高可用性を提供するために、PSTN サイトごとに複数の Cloud Connector Edition アプライアンス。

複数の CLOUD Connector Edition アプライアンスを備えた複数の PSTN サイトを使用して、高可用性を実現するスケーラビリティを実現します。 高可用性のあるスケーラビリティが提供され、200 サイトまで展開できます。

トポロジを計画するときは、次の点を考慮してください。

Cloud Connector 2.0 以降では、1 つの PSTN サイトで最大 16 個の Cloud Connector アプライアンスを使用できます。 以前のバージョンでは、サイトごとに最大 4 つのアプライアンスがサポートされています。

Cloud Connector でテストされるハードウェア構成には、次の 2 種類があります。

大規模なバージョンでは大量の通話を同時に処理でき、あらゆる種類の本稼働環境でサポートされています。

小規模なバージョンは、性能がそれほど高くないハードウェアで実行することが意図されており、通話量の少ないサイトでの評価用として使用できます。 小規模バージョンの Cloud Connector を展開する場合でも、本稼働クラスのハードウェア要件 (電源の二重化など) を念頭に置く必要があります。

Cloud Connector バージョン 2.0 以降があり、16 個のアプライアンスの最大構成 (より大きなハードウェアを使用) を展開する場合、PSTN サイトは最大 8,000 個の同時呼び出しを処理できます。 小規模バージョンでは 800 件までに制限されます。

一部のアプライアンスを高可用性のための専用とする必要もあります。 最低限、1 つのアプライアンスを高可用性のために予約しておくことを推奨します。

バージョン 2 では、15+1 構成を展開すると、PSTN サイトで最大 7,500 件の同時通話を処理できます。

以前のバージョンが存在し、最大である 3 + 1 構成を (より大掛かりなハードウェアを使用して) 展開する場合は、PSTN サイトで最大 1500 件の通話を同時に処理できます。 小規模バージョンでは 150 件までに制限されます。

PSTN サイトでこれよりも多くの通話を処理する必要がある場合は、同じ場所に追加 PSTN サイトを展開することによってスケールアップできます。

注意

特に説明がない限り、以下の図と例では、より大きなバージョンの Cloud Connector を使用することを前提としています。

単一の PSTN サイト内の単一の Cloud Connector アプライアンス

次の図は、1 つの PSTN サイト内の 1 つの Cloud Connector Edition アプライアンスを示しています。 Cloud Connector は、セキュリティ上の目的で境界ネットワーク内にある 1 台の物理ホスト コンピューターにインストールされた 4 つの VM で構成されます。

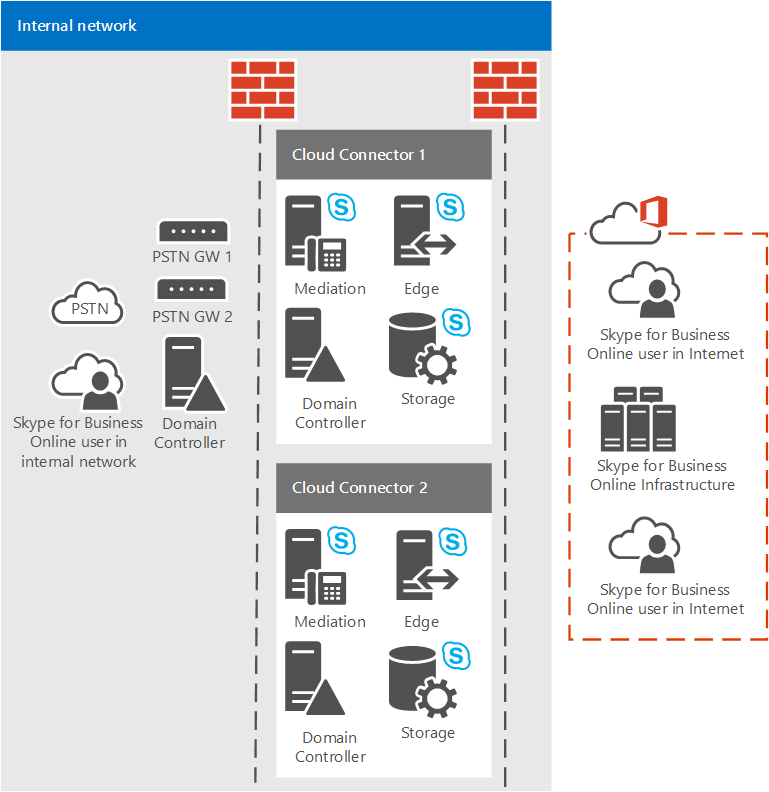

単一の PSTN サイト内の複数の Cloud Connector アプライアンス

スケーラビリティと高可用性を実現するために、次の図に示すように、1 つの PSTN サイト内に複数の Cloud Connector Edition を含めることができます。 次の状況について検討しましょう。

通話は、1 つのプール内の Cloud Connector 間でランダムな順序で割り当てられます。

処理能力の計画のためには、次の計算に基づいて、1 つまたは複数の Cloud Connector がオフラインになった場合の負荷への対応能力を検討する必要があります。

N+1 ボックス。 より大きなバージョンの Cloud Connector では、N+1 ボックスで 500*N の同時呼び出しがサポートされ、可用性は 99.8% になります。

小さいバージョンの Cloud Connector の場合、N+1 ボックスでは、99.8% の可用性を持つ 50*N の同時呼び出しがサポートされます。

N+2 ボックス。 より大きなバージョンの Cloud Connector では、N +2 ボックスで 500*N の同時呼び出しがサポートされ、可用性は 99.9% になります。

小さいバージョンの Cloud Connector では、N+2 ボックスで 50*N の同時呼び出しがサポートされ、99.9% の可用性が提供されます。

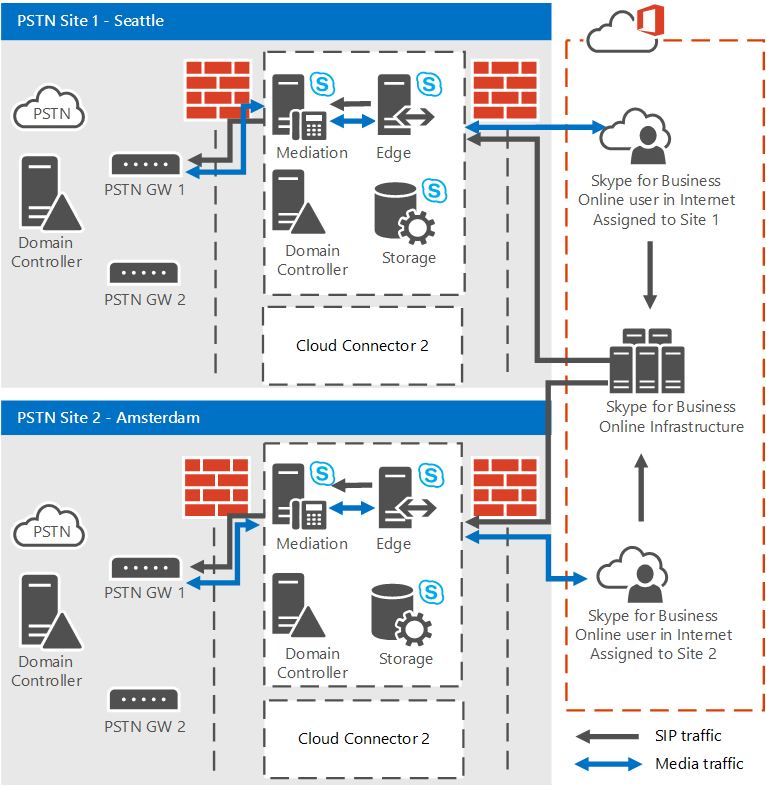

サイトあたり 1 つまたは複数の Cloud Connector が展開された複数の PSTN サイト

複数の PSTN サイトにそれぞれ 1 つまたは複数の Cloud Connector エディションを展開できます。 PSTN サイトが同時通話の制限に達した場合は、別の PSTN サイトを追加してその負荷に対応することができます。

複数の PSTN サイトを使用すると、ユーザーに最も近いゲートウェイへの接続を提供することもできます。 たとえば、シアトルとアムステルダムに PSTN ゲートウェイがあるとします。 シアトルとアムステルダムに 1 つずつ、2 つの PSTN サイトを展開し、最も近い PSTN サイトを使用するようにユーザーを割り当てます。 シアトルにいるユーザーはシアトルの PSTN サイトとゲートウェイに、アムステルダムにいるユーザーはアムステルダムの PSTN サイトとゲートウェイに、それぞれルーティングされます。

展開の要件

Cloud Connector Edition をデプロイする前に、ご利用の環境に対して次のものが用意されていることを確認してください。

ホスト コンピューターの場合 -Cloud Connector VM は、Hyper-V ロールが有効になっている R2 Datacenter エディション (英語) Windows Server 2012実行されている専用ハードウェアにデプロイする必要があります。

バージョン 2.0 以降では、Skype for Business Corpnet スイッチにバインドされたホスト コンピューターのネットワーク カードは、Cloud Connector の企業ネットワーク コンピューターと同じサブネットで構成された IP アドレスを持つ必要があります。

バージョン 2.1 以降の場合、ホスト アプライアンスには.NET Framework 4.6.1 以降がインストールされている必要があります。

仮想マシンの場合 -Windows Server 2012 R2 ISO (英語) イメージ (.iso)。 ISO は、Skype for Business クラウド コネクタ エディション実行される仮想マシンの VHD に変換されます。

デプロイ内の各 Cloud Connector Edition の 4 台の VM のインストールをサポートするために必要なハードウェア。 次の構成をお勧めします。

64 ビット デュアル プロセッサ、6 コア (12 リアル コア)、2.50 ギガヘルツ (GHz) 以上

64 GB の ECC RAM

RAID 5 構成で構成された 4 つの 600 GB (またはそれ以上) 10K RPM 128M Cache SAS 6 Gbps ディスク

3 つの 1 Gbps RJ45 高スループット ネットワーク アダプター

最大 50 個の同時呼び出しをサポートする小さいバージョンの Cloud Connector Edition をデプロイする場合は、次のハードウェアが必要です。

Intel i7 4790 クワッド コアと Intel 4600 Graphics (ハイエンドのグラフィックは不要)

32 GB DDR3-1600、ECC なし

2: RAID 0 で 1 TB 7200RPM SATA III (6 Gbps)

2: 1 Gbps イーサネット (RJ45)

ホスト コンピューターで、インターネットを閲覧するためにプロキシ サーバーが必要である場合は、次のように構成を変更する必要があります。

プロキシをバイパスするには、プロキシ サーバーで設定された WinHTTP プロキシ設定と、Cloud Connector Managements サービスで使用される "192.168.213.*" ネットワークや、CloudConnector.ini ファイルで定義されているSkype for Business Corpnet サブネットを含むバイパスリストを指定します。 そうしないと、管理接続が失敗し、Cloud Connector のデプロイと自動復旧が妨けられます。 winhttp 構成コマンドの例を次に示します。netsh winhttp set proxy "10.10.175:8080" bypass-list="*.local;1.*;172.20.*;192.168.218.*'<local>" です。

プロキシ設定を、ユーザーごとではなく、コンピューターごとに指定します。 それ以外の場合、Cloud Connector のダウンロードが失敗します。 次のようにレジストリを変更するか、グループ ポリシーを設定することで、コンピューターごとにプロキシ設定を指定できます。

レジストリ: HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\CurrentVersion\Internet Settings] ProxySettingsPerUser dword: 00000000

グループ ポリシー: コンピューター>管理用テンプレート>Windows コンポーネント> のインターネット エクスプローラー: コンピューターごとにプロキシ設定を行う (ユーザーごとではなく)

認定済み PBX/トランクまたは認定済み SBC/ゲートウェイ (2 つ以上のゲートウェイを推奨)。

Cloud Connector は Skype for Business で認証されている同じセッション ボーダー コントローラー (SBC) をサポートします。 詳細については、「テレフォニー インフラストラクチャ for Skype for Business」を参照してください。

ホスト サーバーに Hyper-V をインストールして構成するためのアクセス許可を持つローカル サーバー管理者アカウント。 このアカウントには、Hyper-V がインストールおよび構成されるローカル サーバーに対する管理者アクセス許可が必要です。

展開時に、Cloud Connector ドメイン内にトポロジを作成してパブリッシュするためのアクセス許可を持つドメイン管理者アカウントを作成するよう求められます。

外部 DNS レコード (インストール パッケージに含まれる CloudConnector.ini ファイルで定義されます)。

- Edge コンポーネントの Access Edge サービスの外部 DNS レコード。たとえば、ap です。<ドメイン名>。 PSTN サイトごとに 1 つのレコードが必要です。 このレコードには、そのサイトのすべてのエッジの IP アドレスが含まれている必要があります。

必要なすべての DNS レコードと SRV レコードが作成された Microsoft 365 または Office 365 organization。

Important

テナントを Cloud Connector Edition と統合する場合、organizationの SIP ドメインとしての既定のドメイン サフィックス .onmicrosoft.com の使用はサポートされていません。 >sip を使用することはできません。<この DNS レコードは Microsoft 365 および Office 365で使用されるため、Cloud Connector Edge Access プロキシ インターフェイスの名前としてのドメイン名>。

パブリック証明機関 (CA) から取得した外部エッジの証明書。

必要なポートを通過するトラフィックを許可するファイアウォール規則が作成されている必要があります。

ホスト コンピューターと VM のインターネット接続。 Cloud Connector は、インターネットからいくつかのソフトウェアをダウンロードします。そのため、Cloud Connector ホスト マシンと VM がインターネットに接続し、必要なソフトウェアをダウンロードできるように、ゲートウェイと DNS サーバーの情報を指定する必要があります。

ホスト コンピューターにインストールされた、テナントのリモート PowerShell モジュール。

リモート PowerShell を実行するためのSkype for Business管理者の資格情報。

Important

管理者アカウントでは、多要素認証を有効にしないようにします。

注意

Cloud Connector のデプロイは、Microsoft Hyper-V仮想化プラットフォームでのみサポートされます。 VMware や Amazon Web Services などの他のプラットフォームはサポートされていません。

注意

Cloud Connector を実行するための最小ハードウェア ガイダンスは、基本的なハードウェア容量 (コア、MHz、ギガバイトなど) に基づいており、任意のコンピューターのアーキテクチャに埋もれた無形のパフォーマンス障害に対応するためのバッファーがあります。 Microsoft は、最小ガイドに適合する、商業的に入手可能なハードウェアを用いて最悪のシナリオの負荷テストを実施しています。 メディア品質およびシステム パフォーマンスは検証済みです。 Microsoft の公式 Cloud Connector アプライアンス パートナーは、独自にパフォーマンスをテストし、負荷と品質の要件を満たすためにハードウェアの適合性を実現する特定の Cloud Connector ハードウェア実装を備えています。

注意

AudioCodes および Sonus によって製造されたデバイスは、コードが修正されているため Windows Server Standard エディションのサーバーで動作します。 これらのデバイスはサポートされています。

デプロイ前に収集する必要がある情報

展開を開始する前に、展開のサイズ、サービスを受ける SIP ドメイン、および展開を計画している各 PSTN サイトの構成情報を決定する必要があります。 最初に、次の作業を行います。

会社で使用されている SIP URI に基づいて、この展開によって提供されるすべての SIP ドメインを特定します。

展開する必要がある PSTN サイトの数を決定します。

Cloud Connector Edition ごとにインストールする 4 つの VM をサポートするために必要なハードウェアがあることを確認します。

展開する予定の PSTN サイトごとに、次の手順を実行する必要があります。

各 Cloud Connector アプライアンス内のすべてのコンポーネントの名前を作成します (「デプロイ パラメーターの決定」を参照)。

ポート範囲を定義します (「ポートとプロトコル」を参照してください)。

エッジ コンポーネントの外部 DNS レコードを作成します (「Requirements for deployment」を参照してください)。

エッジ コンポーネントの証明書の要件を決定します (「Certificate requirements」を参照してください)。

ポートとプロトコル

メディアのポートの範囲を定義する場合は、次のことに注意してください。

クライアントは常にメディア トラフィックにポート範囲 50000 から 50019 を使用します。この範囲は Skype for Business Online で事前に定義されており、変更できません。

仲介コンポーネントは、既定では、メディア トラフィックにポート範囲 49 152 から 57 500 を使用します。 ただし、接続は内部ファイアウォールを介して確立され、セキュリティ上の理由から、トポロジでこのポート範囲を制限できます。 呼び出しごとに最大 4 つのポートが必要です。 仲介コンポーネントと PSTN ゲートウェイの間のポート数を制限する場合は、ゲートウェイで対応するポート範囲を構成する必要もあります。

境界ネットワークに Cloud Connector をデプロイする必要があります。 つまり、2 つのファイアウォールを持つことになります。

最初のファイアウォールは、インターネットと境界ネットワークの間にある外部ファイアウォールです。

2 つ目のファイアウォールは、境界ネットワークと内部ネットワークの間の内部ファイアウォールです。

クライアントは、インターネットと内部ネットワークのどちらにあってもかまいません。

インターネット上のクライアントは、外部ファイアウォールとエッジ コンポーネントを介して PSTN に接続します。

内部ネットワーク内のクライアントは、内部ファイアウォールを介して境界ネットワーク内の仲介コンポーネントに接続します。これにより、トラフィックが SBC または PSTN ゲートウェイに接続されます。

これは、両方のファイアウォールのポートを開く必要があることを意味します。

次の表に、外部および内部ファイアウォールのポートおよびポート範囲を示します。

この表は、内部ネットワーク上のクライアントと仲介コンポーネントの間の通信を可能にするためのポートおよびポート範囲を示しています。

内部ファイアウォール

| 発信元 IP アドレス | 接続先 IP | 送信元ポート | 送信先ポート |

|---|---|---|---|

| Cloud Connector Mediation コンポーネント |

SBC/PSTN ゲートウェイ |

任意 |

TCP 5060** |

| SBC/PSTN ゲートウェイ |

Cloud Connector Mediation コンポーネント |

任意 |

TCP 5068/TLS 5067 |

| Cloud Connector Mediation コンポーネント |

SBC/PSTN ゲートウェイ |

UDP 49 152 - 57 500 |

任意*** |

| SBC/PSTN ゲートウェイ |

Cloud Connector Mediation コンポーネント |

任意*** |

UDP 49 152 - 57 500 |

| Cloud Connector Mediation コンポーネント |

内部クライアント |

TCP 49 152 - 57 500* |

TCP 50,000 ~ 50,019 (省略可能) |

| Cloud Connector Mediation コンポーネント |

内部クライアント |

UDP 49 152 - 57 500* |

UDP 50,000 ~ 50,019 |

| 内部クライアント |

Cloud Connector Mediation コンポーネント |

TCP 50,000 ~ 50,019 |

TCP 49 152 - 57 500* |

| 内部クライアント |

Cloud Connector Mediation コンポーネント |

UDP 50,000 ~ 50,019 |

UDP 49,152 ~ 57,500* |

* これは、仲介コンポーネントの既定のポート範囲です。 最適な通話フローのためには、通話ごとに 4 つのポートが必要です。

** このポートは SBC/PSTN ゲートウェイで構成する必要があります。5060 が例です。 SBC/PSTN ゲートウェイで他のポートを構成できます。

*** SBC/ゲートウェイの製造元が許していれば、SBC/ゲートウェイでポート範囲を制限することもできます。

セキュリティ上の理由から、 Set-CsMediationServer コマンドレットを使用して、仲介コンポーネントのポート範囲を制限できます。

たとえば、次のコマンドは、仲介コンポーネントがメディア トラフィックに使用するポートの数を、オーディオ (インおよびアウト) の場合は 50 000 から 51 000 に制限します。 この構成では、仲介コンポーネントは、250 件の同時通話を処理できます。 この範囲は、SBC/PSTN ゲートウェイで制限することもできます。

Set-CSMediationServer -Identity MediationServer:mspool.contoso.com -AudioPortStart 50000 - AudioPortCount 1000

仲介コンポーネントの名前を取得し、既定のポートを表示するには、次のように Get-CsService コマンドレットを 使用します。

Get-CsService -MediationServer | Select-Object Identity, AudioPortStart, AudioPortCount

次の表は、Cloud Connector Edge コンポーネントと外部ファイアウォール間の通信を有効にするポートとポート範囲を示しています。 この表に示されているのは最小限の推奨事項です。

この場合、インターネットへのすべてのメディア トラフィックは、次>>のようにオンライン エッジ経由でフローされます。

外部ファイアウォール - 最小構成

| 発信元 IP アドレス | 接続先 IP | ソース ポート | 宛先ポート |

|---|---|---|---|

| 任意 |

Cloud Connector Edge 外部インターフェイス |

任意 |

TCP(MTLS) 5061 |

| Cloud Connector Edge 外部インターフェイス |

任意 |

任意 |

TCP(MTLS) 5061 |

| Cloud Connector Edge 外部インターフェイス |

任意 |

任意 |

TCP 80 |

| Cloud Connector Edge 外部インターフェイス |

任意 |

任意 |

UDP 53 |

| Cloud Connector Edge 外部インターフェイス |

任意 |

任意 |

TCP 53 |

| Cloud Connector Edge 外部インターフェイス |

任意 |

UDP 3478 |

UDP 3478 |

| 任意 |

Cloud Connector Edge 外部インターフェイス |

TCP 50,000 ~ 59,999 |

TCP 443 |

| 任意 |

Cloud Connector Edge 外部インターフェイス |

UDP 3478 |

UDP 3478 |

| Cloud Connector Edge 外部インターフェイス |

任意 |

TCP 50,000 ~ 59,999 |

TCP 443 |

次の表に、Cloud Connector Edge コンポーネントと外部ファイアウォールとの間の通信を有効にするポートとポート範囲を示します。 次の表に、推奨されるソリューションを示します。

この場合、インターネット内のエンドポイントのすべてのメディア トラフィックは、Cloud Connector Edge コンポーネントに直接フローできます。 メディア パスは、ユーザー エンド ポイント -> クラウド コネクタ エッジになります。

注意

このソリューションは、ユーザー エンド ポイントが対称型 NAT の背後にある場合は機能しません。

外部ファイアウォール - 推奨構成

| 発信元 IP アドレス | 接続先 IP | 送信元ポート | 送信先ポート |

|---|---|---|---|

| 任意 |

Cloud Connector Edge 外部インターフェイス |

任意 |

TCP(MTLS) 5061 |

| Cloud Connector Edge 外部インターフェイス |

任意 |

任意 |

TCP(MTLS) 5061 |

| Cloud Connector Edge 外部インターフェイス |

任意 |

任意 |

TCP 80 |

| Cloud Connector Edge 外部インターフェイス |

任意 |

任意 |

UDP 53 |

| Cloud Connector Edge 外部インターフェイス |

任意 |

任意 |

TCP 53 |

| Cloud Connector Edge 外部インターフェイス |

任意 |

TCP 50,000 ~ 59,999 |

任意 |

| Cloud Connector Edge 外部インターフェイス |

任意 |

UDP 3478。UDP 50,000 ~ 59,999 |

任意 |

| 任意 |

Cloud Connector Edge 外部インターフェイス |

任意 |

TCP 443。TCP 50,000 ~ 59,999 |

| 任意 |

Cloud Connector Edge 外部インターフェイス |

任意 |

UDP 3478。UDP 50,000 ~ 59,999 |

ホストのインターネット接続の要件

Cloud Connector を正常にインストール、更新、管理するには、ホスト コンピューターが外部リソースにアクセスできる必要があります。 次の表に、ホスト マシンと外部リソースの間で必要となる送信先とポートを示します。

| 方向 |

発信元 IP アドレス |

送信先 IP アドレス |

発信元ポート |

送信先ポート |

プロトコル |

用途 |

|---|---|---|---|---|---|---|

| 発信 |

Cloud Connector ホスト IP |

任意 |

任意 |

53 |

TCP/UDP |

DNS |

| 発信 |

Cloud Connector ホスト IP |

任意 |

任意 |

80, 443 |

TCP |

証明書失効リスト (CRL) |

| 発信 |

Cloud Connector ホスト IP |

任意 |

任意 |

80, 443 |

TCP |

Cloud Connector の更新 Skype for Business Online Admin PowerShell Windows Update |

より制限の厳しい規則が必要な場合は、次の許可リスト URL を参照してください。

Windows Update: 追加のWindows Update設定を管理する

Skype for Business Online Admin PowerShell: *.online.lync.com

この宛先に対してプロキシの例外が必要な場合は、WinHTTP バイパス一覧に追加する必要があります。

クラウド コネクタの更新: ダウンロード センター、、 https://go.microsoft.comおよび https://download.microsoft.com

エッジ コンポーネントの DNS 名前解決

Edge コンポーネントは、Microsoft 365 または Office 365 サービスの外部名と、他の Cloud Connector コンポーネントの内部名を解決する必要があります。

各エッジ コンポーネントは、外部インターフェイスと内部インターフェイスを備えたマルチホーム コンピューターです。 Cloud Connector は、境界ネットワーク内のドメイン コントローラー コンポーネントに DNS サーバーをデプロイします。 エッジ サーバーは、すべての名前解決のために境界内の DNS サーバーをポイントできますが、他のパブリック DNS サーバーへの名前参照を参照する外部クエリの 1 つ以上の DNS A レコードを含む DNS ゾーンを設定することで、Cloud Connector DNS Server で外部名を解決できるようにする必要があります。

.ini ファイルにおいて、SIP ドメインと同じドメイン空間のゲートウェイに FQDN 名を設定すると、この SIP ドメインの認証ゾーンが境界内の DNS サーバーに作成されます。 名前を解決するためにエッジ サーバーがこの DNS サーバーを指している場合、Edge は_sipfederationtlsを解決しません。<呼び出しフローに必要な yourdomain> DNS レコード。 この場合、インターネット名の参照を解決するために、エッジ外部インターフェイスに DNS サーバーを提供することをお勧めします。また、各 Edge コンポーネントは HOST ファイルを使用して、他の Cloud Connector コンポーネント名を IP アドレスに解決する必要があります。

注意

セキュリティ上の理由から、名前解決のために Cloud Connector DNS サーバーを運用ドメイン内の内部サーバーにポイントしないことをお勧めします。

展開パラメーターの決定

まず、次の共通の展開パラメーターを定義する必要があります。

| 項目 | 説明 | メモ |

|---|---|---|

| SIP ドメイン |

SIP URI は会社のユーザーが使用しています。 この展開によるサービスを受けるすべての SIP ドメインを提供します。 複数の SIP ドメインを持つことができます。 |

|

| PSTN サイト数 |

展開する PSTN サイトの数。 |

展開を計画している PSTN サイトごとに、展開を開始する前に次の情報を収集する必要があります。 この情報は、CloudConnector.ini ファイルを更新するときに指定が必要になります。

ゲートウェイ情報を構成している場合は、以下に留意してください。

ゲートウェイが 1 つだけの場合は、.ini ファイルから第 2 のゲートウェイ用のセクションを削除します。 ゲートウェイが 3 つ以上の場合は、既存の形式に従って新しいセクションを追加します。

ゲートウェイの IP アドレスとポートが正しいことを確認します。

PSTN ゲートウェイ レベルの HA をサポートするには、第 2 ゲートウェイを維持するか、別のゲートウェイを追加します。

(オプション) 発信通話の数を制限するには、LocalRoute 値を更新します。

| サイト パラメーター | 説明 | メモ |

|---|---|---|

| 仮想マシンのドメイン名 |

Cloud Connector の内部コンポーネントのドメイン名。 このドメインは実稼働ドメインとは別である必要があります。 Cloud Connector のすべてのアプライアンスで同じ名前を使用する必要があります。 .ini ファイル内の名前: "VirtualMachineDomain" |

好ましいのは .local ドメインです。 |

| Cloud Connector ドメイン コントローラー名 |

ドメイン コントローラーの名前。 .ini ファイル内の名前: "ServerName" |

15 文字以下である必要があります。 Netbios 名のみを入力してください。 |

| Cloud Connector ドメイン コントローラーの IP/サブネット マスク |

ドメイン コントローラーの IP アドレス。 .ini ファイル内の名前: "IP" |

|

| Microsoft 365 または Office 365 Online サービス FQDN |

ほとんどの場合、世界中の Microsoft 365 または Office 365 インスタンスの既定値にする必要があります。 .ini ファイル内の名前: "OnlineSipFederationFqdn" |

|

| SiteName |

Skype for Businessサイト名。たとえば、Seattle です。 .ini ファイル内の名前: "SiteName" リリース 1.4.1 以降の場合、サイト名はサイトごとに異なる必要があり、名前が存在する場合は、Microsoft 365 または Office 365で定義されている PSTN サイトと一致する必要があります。 サイトに最初のアプライアンスを登録するときに PSTN サイトが自動的に作成されることに注意してください。 |

|

| HardwareType リリース 1.4.1 以降 |

ハードウェアの種類。 デフォルト値は標準です。 最小に設定することもできます。 |

|

| 国番号 |

ダイヤル用の国番号。 .ini ファイル内の名前: "CountryCode" |

|

| 市区町村 |

市区町村 (省略可能)。 .ini ファイル内の名前: "City" |

|

| 都道府県 |

都道府県 (省略可能)。 .ini ファイル内の名前: "State" |

|

| ベース VM IP アドレス |

すべての Cloud Connector 仮想マシンの VHDX の作成に使用される一時的なベース VM の IP アドレス。 この IP は下の欄で定義されている企業の境界ネットワーク サブネットと同じ範囲内である必要があり、インターネット アクセスが必要です。 企業の既定のゲートウェイと、インターネットへルーティングできる DNS を定義してください。 .ini ファイル内の名前: "BaseVMIP" |

|

| WSUSServer WSUSStatusServer リリース 1.4.1 以降 |

Windows Server Update Services (WSUS) (Microsoft Update からの更新プログラムをホストするイントラネット サーバー) のアドレス。 WSUS が不要な場合は、空白のままでかまいません。 |

|

| 内部ネットワークのサブネット マスク |

Cloud Connector は、Cloud Connector コンポーネント間の内部通信用の IP ネットワークを構成します。 エッジは、インターネット接続を許可する別のサブネットにも接続する必要があります。 .ini ファイル内の名前: [VM ネットワークのプールのパラメーター] の下の "CorpnetIPPrefixLength" |

|

| 外部ネットワークのサブネット マスク |

エッジ コンポーネントの外部ネットワーク用。 .ini ファイル内の名前: [VM ネットワークのプールのパラメーター] の下の "InternetIPPrefix" |

|

| 内部ネットワークのスイッチ名 |

内部 Cloud Connector ネットワークに使用されるスイッチの名前。 通常、既定で推奨される値を使用できます。 .ini ファイル内の名前: [VM ネットワークのプールのパラメーター] の下の "CorpnetSwitchName" |

|

| 外部ネットワークのスイッチ名 |

外部 Cloud Connector ネットワークに使用されるスイッチの名前。 通常、既定で推奨される値を使用できます。 .ini ファイル内の名前: [VM ネットワークのプールのパラメーター] の下の "InternetSwitchName" |

|

| 内部ネットワークの既定のゲートウェイ |

このゲートウェイは、インターネットへのアクセスを提供する必要があります (インターネットでも DNS サーバーを設定する必要があります)、Cloud Connector コンポーネントの内部インターフェイスで構成されます。 .ini ファイル内の名前: [VM ネットワークのプールのパラメーター] の下の "CorpnetDefaultGateway" |

|

| エッジ コンポーネントの外部インターフェイスの既定のゲートウェイ |

エッジ コンポーネントの外部インターフェイス上で構成されます。 .ini ファイル内の名前: [VM ネットワークのプールのパラメーター] の下の "InternetDefaultGateway" |

|

| 内部ネットワーク用の DNS サーバー |

一時 VM の内部インターフェイス上で構成されます。 インターネット名の名前解決を提供します。 DNS サーバーを提供しないと、インターネットに接続できず、展開が完了しなくなります。 .ini ファイル内の名前: [VM ネットワークのプールのパラメーター] の下の "CorpnetDNSIPAddress" |

|

| エッジ コンポーネントの外部インターフェイスの DNS サーバー |

エッジの外部インターフェイス上で構成されます。 .ini ファイル内の名前: [VM ネットワークのプールのパラメーター] の下の "InternetDNSIPAddress" |

|

| 管理スイッチ名 |

管理スイッチは、自動的に作成され、デプロイ中に Cloud Connector の構成に使用される一時的なスイッチです。 展開後は自動的に削除されます。 Cloud Connector で使用される他のネットワークとは異なるサブネットである必要があります。 通常、既定で推奨される値を使用できます。 .ini ファイル内の名前: [VM ネットワークのプールのパラメーター] の下の "ManagementSwitchName" |

|

| 管理サブネット アドレス/サブネット マスク |

管理サブネットは、自動的に作成される一時的なサブネットであり、デプロイ中に Cloud Connector の構成に使用されます。 展開後は自動的に削除されます。 Cloud Connector で使用される他のネットワークとは異なるサブネットである必要があります。 .ini ファイル内の名前: [VM ネットワークのプールのパラメーター] の下の "ManagementIPPrefix" と "ManagementIPPrefixLength" |

|

| 中央管理ストア (CMS) マシン |

中央管理ストア (CMS) に使用する単一の FQDN。 FQDN の生成には AD ドメイン名が使用されます。 .ini ファイル内の名前: [プライマリ中央管理サービスのパラメーター] の下の "ServerName" |

15 文字以下である必要があります。 Netbios 名のみを入力してください。 (CMS プール名 = サーバー名) |

| CMS マシン IP アドレス |

CMS サーバーの IP アドレス (境界ネットワーク内の内部)。 INI ファイルの名前: [プライマリ中央管理サービスのパラメーター] の下の "IP" |

|

| ファイル共有名 |

Skype for Businessレプリケーション データ (CmsFileStore など) 用に CMS サーバーに作成されるファイル共有名。 通常、既定で推奨される値を使用できます。 .ini ファイル内の名前: "プライマリ中央管理サービスのパラメーター" の下の "CmsFileStore" |

|

| 仲介コンポーネントプール名 |

仲介コンポーネントのプール名。 Netbios 名のみを入力します。 AD ドメイン名を使用して FQDN が生成されます。 .ini ファイル内の名前: [仲介サーバーのプールのパラメーター] の下の "PoolName" |

15 文字以下である必要があります。 Netbios 名のみを入力してください。 |

| 仲介コンポーネント名 |

仲介コンポーネント 1 のコンポーネント名。 Netbios 名のみを入力します。 AD ドメイン名を使用して FQDN が生成されます。 .ini ファイル内の名前: [仲介サーバーのプールのパラメーター] の下の "ServerName" |

15 文字以下である必要があります。 Netbios 名のみを入力してください。 |

| 仲介コンポーネント コンピューターの IP アドレス |

仲介コンポーネントの内部 Corpnet IP (境界ネットワーク内の内部)。 .ini ファイル内の名前: [仲介サーバーのプールのパラメーター] の下の "IP" |

|

| エッジ プールの内部名 |

エッジ コンポーネントのプール名。 Netbios 名のみを入力します。 AD ドメイン名を使用して FQDN が生成されます。 .ini ファイル内の名前: [エッジ サーバーのプールのパラメーター] の下の "InternalPoolName" |

15 文字以下である必要があります。 Netbios 名のみを入力してください。 |

| エッジ サーバーの内部名 |

エッジ コンポーネントの名前。 Netbios 名のみを入力します。 AD ドメイン名を使用して FQDN が生成されます。 .ini ファイル内の名前: [エッジ サーバーのプールのパラメーター] の下の "InternalServerName" |

15 文字以下である必要があります。 Netbios 名のみを入力してください。 |

| エッジ サーバーの内部 IP |

Cloud Connector の他のコンポーネントと通信するための Edge コンポーネントの内部境界ネットワーク IP。 .ini ファイル内の名前: [エッジ サーバーのプールのパラメーター] の下の "InternalServerIP" |

|

| アクセス プールの外部名 |

アクセス エッジの名前 (たとえば、AP)。 この名前は、SSL 証明書に指定された名前と一致する必要があります。 Netbios 名のみを入力します。 SIP ドメイン名を使用して FQDN が生成されます。 プール内のすべてのエッジ コンポーネントには、1 つの外部プール名が使用されます。 PSTN サイトごとに 1 つのエッジ アクセス プールが必要です。 .ini ファイル内の名前: "エッジ サーバーのプールのパラメーター" の下の "ExternalSIPPoolName" |

15 文字以下である必要があります。 Netbios 名のみを入力してください。 "sip" は予約されているため、名前として使用することはできません。 生成された FQDN 名は、SSL 証明書に指定された名前と一致している必要があります。 |

| アクセス エッジの外部 IP |

エッジ コンポーネントの外部 IP - 使用可能な NAT がない場合はパブリック IP、または変換された IP (マップされている場合は両方のアドレスを指定します)。 .ini ファイル内の名前: "エッジ サーバーのプールのパラメーター" の下の "ExternalSIPIP" |

|

| メディア リレー名 |

オーディオ ビデオ メディア リレー エッジの名前 (たとえば、MR)。 1 つの外部プール名がプール内のすべてのエッジ コンポーネントに使用されます。 PSTN サイトごとに 1 つのエッジ メディア リレー プールが必要です。 .ini ファイル内の名前: [エッジ サーバーのプールのパラメーター] の下の "ExternalMRFQDNPoolName" |

15 文字以下である必要があります。 Netbios 名のみを入力してください。 |

| メディア リレー エッジの外部 IP |

現在サポートされている IP は 1 つだけであるため、これは Access Edge と同じ IP (パブリック IP またはマップされた IP のいずれか) になります (マップされている場合は両方のアドレスを指定します)。 アクセス エッジのエッジ コンポーネントの外部 IP と同じアドレスを使用できます。 エッジが NAT の背後にある場合は、下の欄のパラメーターの値も設定する必要があります。 .ini ファイル内の名前: [エッジ サーバーのプールのパラメーター] の下の "ExternalMRIPs" |

|

| メディア リレー エッジの外部 IP (エッジが NAT の背後にある場合) |

エッジが NAT の背後にある場合は、NAT デバイスのパブリック アドレスも指定する必要があります。 .ini ファイル内の名前: [エッジ サーバーのプールのパラメーター] の下の "ExternalMRPublicIP" |

|

| Voice Gateway 1 の作成とモデル |

SBC/音声ゲートウェイの製造元とモデルを指定します。 でテストされたデバイスの一覧からデバイスまたは SIP トランクを接続できることに https://technet.Microsoft.com/UCOIP注意してください。 |

|

| Voice Gateway 2 Make and Model (2 つ以上のゲートウェイがある場合は、この行をコピーします) |

音声ゲートウェイの製造元とモデルを指定します。 テスト済みデバイスの一覧から デバイスを接続できることに https://technet.Microsoft.com/UCOIP注意してください。 |

|

| Voice Gateway 1 名 |

AD ドメインを含むコンピューターの FQDN を生成するために使用します。 仲介コンポーネントと音声ゲートウェイとの間で TLS を使用する場合に必要です。 FQDN を使用する予定がない場合 (たとえば、TLS は必要ありません)、Voice Gateway では FQDN (IP のみ) を使用した接続がサポートされていない場合は、 を指定します。 |

|

| Voice Gateway 2 Name (2 つ以上のゲートウェイがある場合は、この行をコピーします) |

AD ドメインを含むコンピューターの FQDN を生成するために使用します。 仲介コンポーネントと音声ゲートウェイとの間で TLS を使用する場合に必要です。 FQDN を使用する予定がない場合 (たとえば、TLS は必要ありません)、Voice Gateway では FQDN (IP のみ) を使用した接続がサポートされていない場合は、 を指定します。 |

|

| Voice Gateway 1 IP アドレス |

音声ゲートウェイの IP アドレス。 |

|

| Voice Gateway 2 IP アドレス (2 つ以上のゲートウェイがある場合は、この行をコピーします) |

音声ゲートウェイの IP アドレス。 |

|

| Voice Gateway 1 ポート # (2 つ以上のゲートウェイがある場合は、この行をコピーします) |

音声ゲートウェイ SIP トランクがリッスンするポート (5060 など)。 |

|

| Voice Gateway 2 ポート# |

音声ゲートウェイ SIP トランクがリッスンするポート (5060 など)。 |

|

| SIP トラフィック用の Voice Gateway 1 プロトコル |

TCP または TLS。 |

|

| SIP トラフィック用の Voice Gateway 2 プロトコル (2 つ以上のゲートウェイがある場合は、この行をコピーします) |

TCP または TLS。 |

|

| エッジ コンポーネントとの間で送受信されるトラフィックの外部メディア ポートの範囲 |

エッジの外部インターフェイスとの間で送受信されるメディア トラフィックの TCP/UDP ポートの範囲。 常に 50 000 から開始する必要があります。 詳細については、「ポートとプロトコル」を参照してください。 |

50000 - 59 999 |

| 内部ファイアウォールを介して仲介コンポーネントとの間で通信するメディア ポート範囲 |

仲介コンポーネントがクライアントとゲートウェイとの通信に使用する UDP ポート範囲 (呼び出しあたり 4 つのポートを推奨)。 |

|

| 内部ファイアウォールを介してクライアントとの間で通信するメディア ポート範囲Skype for Business |

計画時は変更できません。 内部ネットワーク内のクライアントと仲介コンポーネントとの間で通信するには、内部ファイアウォールでポートSkype for Business開く必要があります。 |

50 000 - 50 019 |

| 公開証明書のパスワード |

スクリプトで指定する必要があります。 |

|

| セーフ モード管理者パスワード バージョン 1.4.2 のみ |

内部 CC ドメインのセーフ モード管理者パスワード。 |

|

| Cloud Connector ドメイン管理者パスワード バージョン 1.4.2 のみ |

Cloud Connector Domain Administrator のパスワード (運用ドメインとは異なります)。 ユーザー名は Administrator です。 ユーザー名は変更できません。 |

|

| 仮想マシン管理者パスワード バージョン 1.4.2 のみ |

展開中に管理ネットワークを構成するために使用します。 ユーザー名は Administrator です。 ユーザー名は変更できません。 |

|

| CABackupFile バージョン 2.0 以降 |

Cloud Connector サイトに複数のアプライアンスを展開するときに、証明機関サービスを Active Directory サーバーからファイルに保存するために使用されます。 CA バックアップ ファイルを新たに追加されたアプライアンスに正常にインポートするために、1 つの Cloud Connector サイト内のすべてのアプライアンスで同じパスワードを使用するようにしてください。 |

|

| CCEService バージョン 2.0 以降 |

Cloud Connector Management サービスに使用されます。には、Cloud Connector サイト ディレクトリへのアクセスが必要です。 必ず、1 つの Cloud Connector サイト内のすべてのアプライアンスに同じパスワードを使用してください。 |

|

| Microsoft 365 または Office 365 テナント 管理 |

アカウントは Cloud Connector によって使用され、Cloud Connector のテナント設定を更新および管理します。 バージョン 2.0 以降: 管理者権限を持つ専用の Microsoft 365 またはOffice 365 アカウントの資格情報Skype for Business。 2.0 より前のバージョン: グローバル テナント管理者権限を持つ専用の Microsoft 365 またはOffice 365 アカウントの資格情報。 |

|

| REFER サポートの有効化 |

IP/PBX にのトランク構成で、SIP REFER サポートが有効と無効のどちらなのかを定義します。 既定値は True です。 IP/PBX ゲートウェイで REFER サポートがサポートされている場合は、True のままにします。 非対応の場合は、値を False に変更する必要があります。 ゲートウェイで REFER がサポートされているかどうかがわからない場合は、「 修飾された IP-PBXs とゲートウェイ」を参照してください。 |

|

| EnableFastFailoverTimer バージョン 2.0 以降 |

既定値が "True" の場合、送信呼び出しがゲートウェイから 10 秒以内に応答されない場合、次に使用可能なゲートウェイにルーティングされます。追加のトランクがない場合、コールは自動的にドロップされます。 ただし、ネットワークとゲートウェイの応答が遅い組織や、通話を確立する処理に 10 秒以上かかる場合においては、これにより通話が不必要に切断されてしまうことになる可能性があります。 アラブ首長国連邦やアフガニスタンなど、一部の国/地域に通話を発信する場合、通話の確立プロセスには 10 秒以上かかることがあります。 同様の問題が発生する場合は、値を False に変更する必要があります。 接続済みの SBC または Gateway 上の該当する設定も忘れずにを変更してください。 値は True または False です。 既定値は True です。 |

|

| ForwardCallHistory バージョン 2.0 以降 |

このパラメーターは、同時呼び出し、着信転送、通話転送のシナリオでの最初の発信者を報告するために使用される SIP ヘッダーをオンにするために使用されます。 パラメーターを True に設定すると、次の 2 つの SIP ヘッダーがオンになります: 履歴情報 参照元 History-Info ヘッダーは、SIP 要求の再ターゲットに使用され、"要求履歴情報をキャプチャするための標準的なメカニズムを提供して、ネットワークとエンド ユーザー向けのさまざまなサービスを有効にする" (RFC 4244 - セクション 1.1)。 Cloud Connector トランク インターフェイスの場合、これは同時呼び出しと通話転送のシナリオで使用されます。 値は True または False です。 既定値は False です。 |

|

| PAI の転送 バージョン 2.0 以降 |

PAI は SIP に対するプライベート拡張機能で、SIP サーバーが認証済みユーザーの ID をあさーとすることを可能にします。 SIP トランク プロバイダーの場合、History-Info ヘッダーと Referred-By ヘッダーが存在しない場合、PAI を請求先として使用できます。 構成で [P-Asserted-Identity の転送] が有効になっている場合、仲介サーバーは、SIP & Tel URI の PAI ヘッダーをクラウド コネクタから SIP トランクに転送します。 仲介サーバーは、SIP トランクでのみ受信した tel URI の & E.164 番号を含む PAI ヘッダーを Cloud Connector に転送します。 仲介サーバーは、いずれの方向においても受信したあらゆるプライバシー ヘッダーも転送します。 仲介サーバーから送信された SIP 要求に、PAI ヘッダーと組み合わせて "Privacy: id" という形式のプライバシー ヘッダーが含まれている場合、アサートされた ID はネットワーク信頼ドメインの外部でプライベートに保持する必要があります。 値は True または False です。 既定値は False です。 |

証明書の要件

各エッジ コンポーネントは、パブリック証明機関からの証明書を必要とします。 この証明書には、エッジ コンポーネント間でコピーできるようにエクスポート可能な秘密キーが必要です。 証明書の要件を満たすには、次のオプションのいずれかを選択し、証明書のサブジェクト名 (SN) およびサブジェクトの別名 (SAN) を指定する必要があります。

単一の SIP ドメインがある場合は次のとおりです。

オプション 1。 サブジェクト名には、Edge コンポーネントに割り当てたプール名が含まれている必要があります。 この名前はオンライン Skype for Business Edge コンポーネント用に予約されているため、サブジェクト名を sip.sipdomain.com できないことに注意してください。 SAN には、sip.sipdomain.com とアクセス エッジ プール名が含まれている必要があります。

SN = accessedgepoolnameforsite1.sipdomain.com, SAN = sip.sipdomain.com, acessedgepoolnameforsite1.sipdomain.comオプション 2。 展開するすべてのエッジ プール サーバーで 1 つのワイルドカード証明書を使用する場合は、証明書のエッジ プール名の代わりに *.sipdomain.com のワイルドカード SAN エントリを使用できます。 サブジェクト名には、デプロイした任意のエッジ プールのアクセス エッジ プール名を指定できます。

SN = accessedgepoolnameforsite1.sipdomain.com, SAN = sip.sipdomain.com, SAN = *.sipdomain.com

注意

sip 用の外部 DNS エントリを作成しないでください。<sipdomain>.comこの名前は Microsoft 365 または Office 365 展開に属しているためです。

注意

組織で展開されているすべてのエッジ プールに単一の証明書を使用する場合に、オプション 2 で定義したワイルドカード証明書を使用できないときは、証明書の SAN 名にすべての展開済みエッジ プールの FQDN を含める必要があります。

複数の SIP ドメインがある場合は次のとおりです。

すべての SIP ドメインについて sip.sipdomain.com を追加したうえで、ドメインごとにアクセス エッジ プールの名前を追加する必要があります (1 つの物理プールに対して異なる名前を使用できます)。 複数の SIP ドメイン シナリオにおける SN と SAN のエントリの例を次に示します。

オプション 1。 サブジェクト名には、Edge コンポーネントに割り当てたプール名が含まれている必要があります。 この名前はオンライン Skype for Business Edge コンポーネント用に予約されているため、サブジェクト名を sip.sipdomain.com できないことに注意してください。 SAN には、sip.sipdomain.com とアクセス エッジ プール名が含まれている必要があります。

SN = accessedgepoolnameforsite1.sipdomain1.com, SAN = sip.sipdomain1.com, sip.sipdomain2.com, acessedgepoolnameforsite1.sipdomain1.comオプション 2。展開するすべてのエッジ プール サーバーで 1 つのワイルドカード証明書を使用する場合は、証明書のエッジ プール名の代わりに *.sipdomain.com のワイルドカード SAN エントリを使用できます。 サブジェクト名には、デプロイした任意のエッジ プールのアクセス エッジ プール名を指定できます。

SN = accessedgepoolnameforsite1.sipdomain.com, SAN = sip.sipdomain1.com, sip.sipdomain2.com, SAN = *.sipdomain1.com

注意

sip 用の外部 DNS エントリを作成しないでください。<sipdomain>.comこの名前は Microsoft 365 または Office 365 展開に属しているためです。

展開用には、次の表を使用できます。

| オプション | 説明 | メモ |

|---|---|---|

| 展開環境に使用するオプション |

オプション 1 または 2 |

|

| SN |

証明書の SN を指定 |

|

| SAN |

証明書の SAN を指定 |

ゲートウェイと仲介サーバーの間に TLS を使用している場合は、ゲートウェイに割り当てる証明書として、ルート証明書または完全な証明書チェーンを取得する必要があります。

ダイヤル プランに関する考慮事項

Cloud Connector では、オンラインのダイヤル プランの使用が必要になります。 オンライン ダイヤル プランを構成する方法の詳細については、「ダイヤル プランとは」を参照してください。

高可用性に関する考慮事項

高可用性のために Cloud Connector Edition をデプロイする場合は、相互のバックアップとして機能するアプライアンスを少なくとも 2 つデプロイします。 各アプライアンスは、エッジ、仲介、中央管理ストア (CMS)、ドメイン コントローラーの 4 つのコンポーネントで構成されます。

一般に、アプライアンス内の 1 つのコンポーネントがダウンした場合、Cloud Connector Edition は引き続き呼び出しを処理できますが、次の点を考慮する必要があります。

仲介、CMS、ドメイン コントローラーの各コンポーネントに関する考慮事項

あるアプライアンスの CMS コンポーネントまたはドメイン コントローラー コンポーネントがダウンしたとします。 このアプライアンスは引き続き通話の発着信を処理できますが、ドメイン コントローラー コンポーネントまたは CMS コンポーネントにアクセスできない状況で仲介コンポーネントを再起動しても、仲介コンポーネントは機能しません。 同じことは、ドメイン コントローラーがタウンしている状況で CMS コンポーネントを再起動した場合にも当てはまります。

推薦:コンポーネントを再起動する前に、アプライアンス内の他のコンポーネントの可用性をチェックします。

エッジ コンポーネントに関する考慮事項

あるアプライアンスに属するエッジ インスタンスが使用できない場合、発着信通話に対する動作は以下のように変わります。

送信呼び出し : インターネット内のユーザーから PSTN ネットワークへの通話。

クラウドの通話配信メカニズムは、エッジ コンポーネントがダウンしていることを認識し、すべての通話を他のインスタンスにルーティングするので、通話は発信できます。

受信通話: PSTN ネットワークから、ローカル ネットワークまたはインターネット内のユーザーへの通話。

通話を受け取ったアプライアンスのエッジ コンポーネントが機能していない場合、仲介コンポーネントは通話を他のアプライアンスのエッジ コンポーネントにリダイレクトできないため、その通話の着信は正常に完了しません。

推薦: 監視システムを設置する。 Edge コンポーネントの誤動作を特定したら、Edge コンポーネントが使用できないアプライアンス内のすべてのコンポーネントをシャットダウンします。

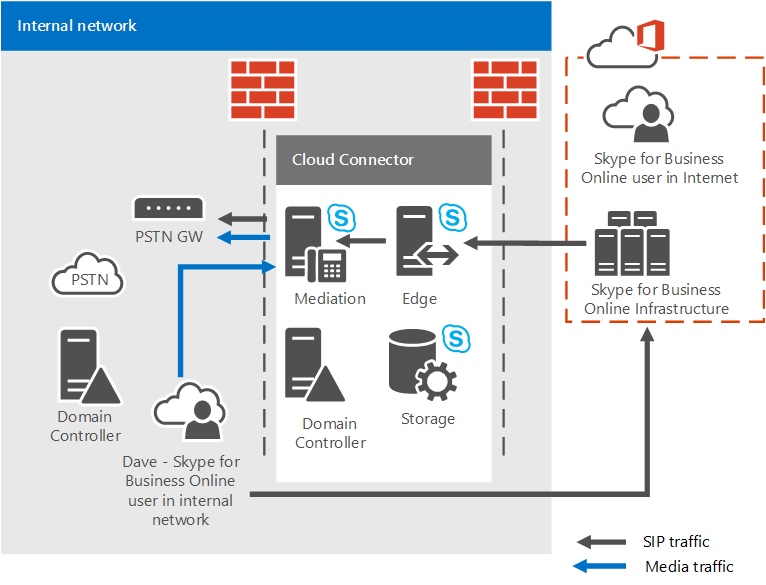

Cloud Connector のメディアのフロー

次の図は、Cloud Connector Edition を介した送信および受信呼び出しのフローの概要を示しています。 この情報は、接続がどのように確立されるかを理解するのに役立ちます。

最初の図では、内部ユーザーが次のように通話を発信します。

中野さん (オンラインに所属するユーザーですが、現在は内部ネットワークに接続されています) が、外部 PSTN ユーザーに電話をかけます。

SIP トラフィックは、Skype for Business Online にルーティングされます。

Skype for Business Online では、数値の逆引き参照が実行されます。 この数値はSkype for Business organization内の誰にも属していないため、逆引き番号参照は失敗します。

通話は、エッジ コンポーネントにルーティングされます (SIP およびオンライン エッジを介したメディア フローが最初。メディアは内部ファイアウォール経由で仲介コンポーネントに送信されます)。

ルートが存在する場合、エッジ コンポーネントが境界ネットワークの仲介コンポーネントにトラフィックを中継します。

仲介コンポーネントが、PSTN ゲートウェイにトラフィックを送信します。

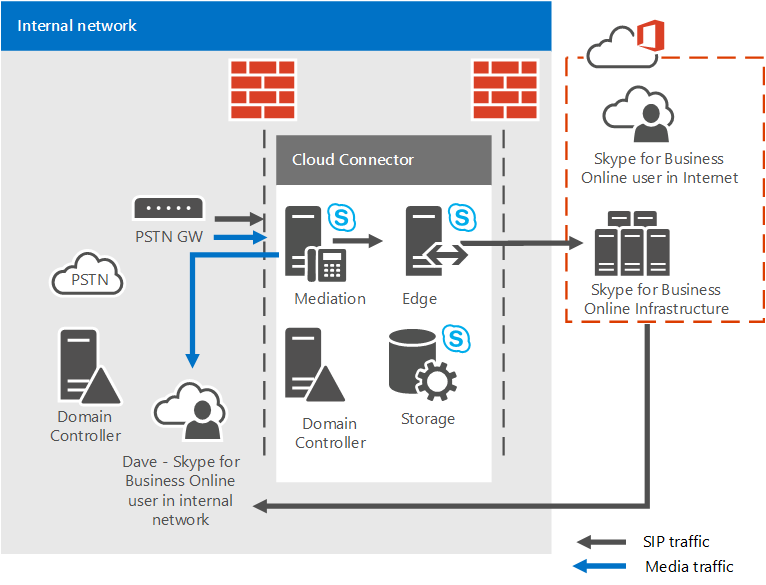

次の図では、内部ユーザーが次のように着信通話を受信します。

PSTN ゲートウェイが、ユーザー中野さん (オンラインに所属するユーザーですが、現在は内部ネットワークに接続されています) 宛ての通話を受信します。

SIP トラフィックが仲介コンポーネントにルーティングされます。

仲介コンポーネントは、エッジ コンポーネントに SIP トラフィックを送信し、オンラインSkype for Businessに移動します。

Skype for Business Online は、数値の逆引き参照を実行し、これがユーザー Dave であることを検出します。

SIP 信号が中野さんのすべてのプレゼンス ポイントに送信されます。

ゲートウェイと仲介コンポーネントの間および仲介コンポーネントとエンド ポイントの間にメディア トラフィックが確立されます。

監視とトラブルシューティング

監視とトラブルシューティングのメカニズムは Cloud Connector アプライアンスそれぞれに自動的にインストールされます。 このメカニズムにより次のイベントが検出されます。

Cloud Connector アプライアンスの 1 つまたは複数の仮想マシンが内部またはインターネットの仮想スイッチに接続されていない。

Cloud Connector アプライアンスの 1 つまたは複数の仮想マシンが保存済みまたは停止された状態にある。

実行されていないサービス。

次のいずれかのイベントが検出されると、Cloud Connector アプライアンス全体がドレインされ、オフラインとしてマークされ、誤動作しているアプライアンスへの呼び出しを確立できなくなります。 Cloud Connector の自動復元機能はその後にサービスを復元してアプライアンスをオンラインとしてマーク付けします。 何らかの理由で自動復元が失敗する場合は、「Troubleshoot your Cloud Connector deployment」を参照してください。

中央管理ストアの仮想マシン:

Skype for Business マスター レプリケーター エージェント

Skype for Business レプリカ レプリケーター エージェント

仲介サーバーの仮想マシン:

Skype for Business レプリカ レプリケーター エージェント

Skype for Business Server 仲介

Edge サーバーの仮想マシン:

Skype for Business レプリカ レプリケーター エージェント

Skype for Business Server Access エッジ

Skype for Business Server 音声ビデオ エッジ

Skype for Business Server 音声ビデオ認証

Skype for Business Server Web 電話会議エッジ

エッジ上の「CS RTCSRV」、仲介サーバー上の「CS RTCMEDSRV」に対する Windows ファイアウォールの受信の規則は無効になります。

Cloud Connector 2.1 以降では、Operations Management Suite (OMS) を使用して Cloud Connector を監視することがサポートされます。 詳細については、「Monitor Cloud Connector using Operations Management Suite (OMS)」を参照してください。

関連情報

詳細については、以下を参照してください。