はじめに

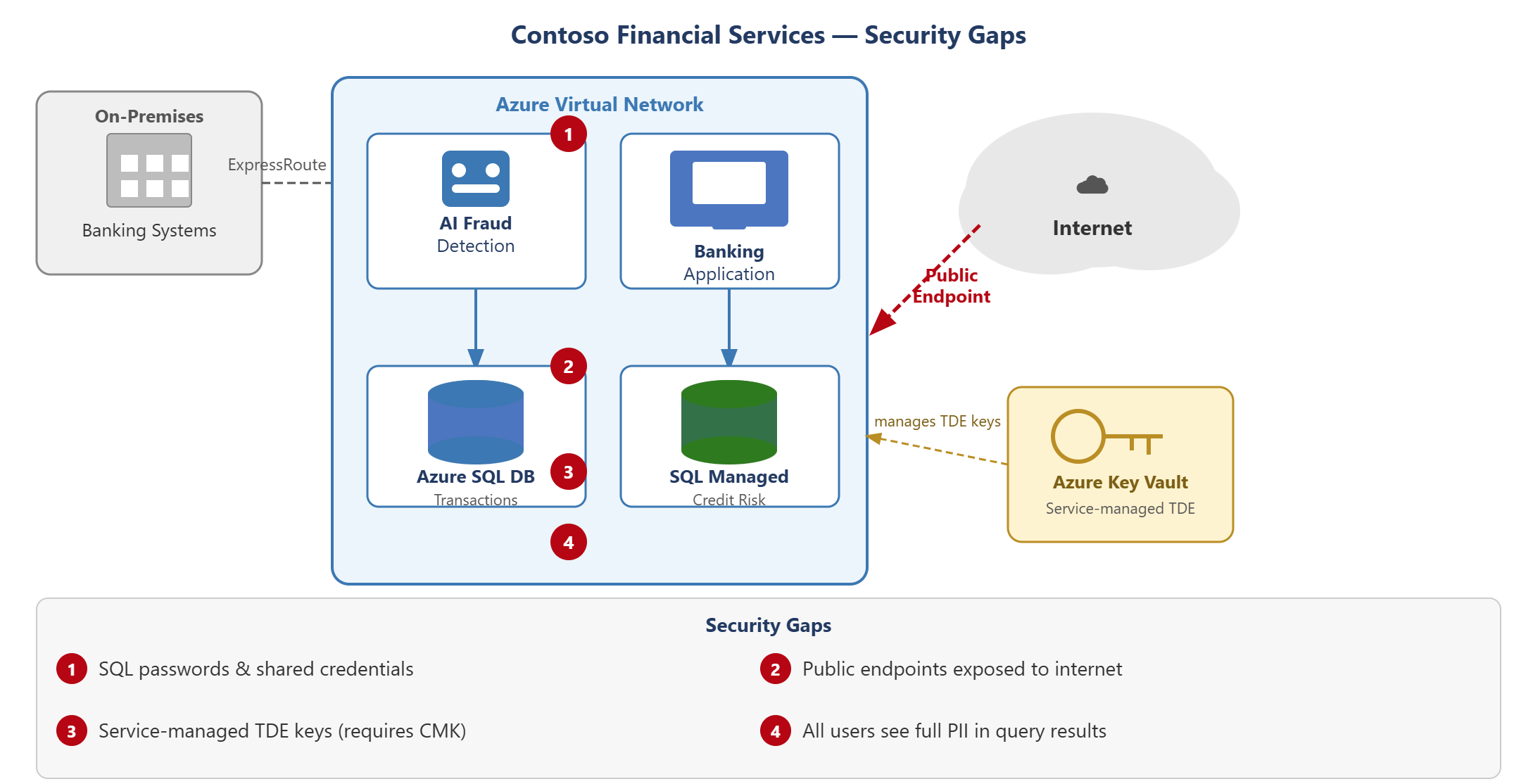

Contoso Financial Services は、トランザクション処理にAzure SQL Databaseを使用し、信用リスク評価システムにSQL Managed Instanceするクラウドネイティブの銀行プラットフォームをデプロイしています。 AI 不正検出サービスは、自動アクセスを使用してライブ トランザクション データに対してクエリを実行します。 クラウド セキュリティ エンジニアは、財務規制の要件を満たし、機密性の高い顧客データを保護するために、両方のデータベース サービスをセキュリティで保護する必要があります。

現在の構成には、4 つの重要なセキュリティ ギャップがあります。 どちらのデータベースでも、AI サービスで使用される資格情報を含む、共有パスワードを使用した SQL 認証が許可されます。 SQL サーバーには、基本的なファイアウォール保護のみでインターネットからアクセスできるパブリック エンドポイントがあります。 透過的なデータ暗号化ではサービス管理キーが使用されますが、規制機関では財務個人データにカスタマー マネージド キーが必要です。 クエリ結果は、ロールに関係なく、すべてのデータベース ユーザーに完全なアカウント番号とクレジット カード データを公開します。

このモジュールでは、認証を提供し、SQL 資格情報を AI ワークロードのマネージド ID に置き換えるMicrosoft Entraを構成します。 プライベート エンドポイントをデプロイしてパブリック インターネット アクセスを排除し、Azure仮想ネットワーク内のデータベースを分離します。 Azure Key Vaultに格納されているカスタマー マネージド キーを使用して透過的なデータ暗号化を有効にし、Always Encrypted を評価して保護を強化します。 動的データ マスクと行レベルのセキュリティを適用して、ユーザー ロールに基づいて機密データへのアクセスを制限します。

このモジュールを終了すると、次のことができるようになります。

- Microsoft Entra ID認証を構成し、Azure SQLで SQL 認証を無効にする

- プライベート エンドポイントとファイアウォール規則を使用してAzure SQLのネットワーク分離を実装する

- 透過的なデータ暗号化を有効にし、規制対象のワークロードに対してカスタマー マネージド キーを構成する

- 動的データ マスクと行レベルのセキュリティを適用して機密データへのアクセスを制限する