サーバーとデータベースの監査を検討する

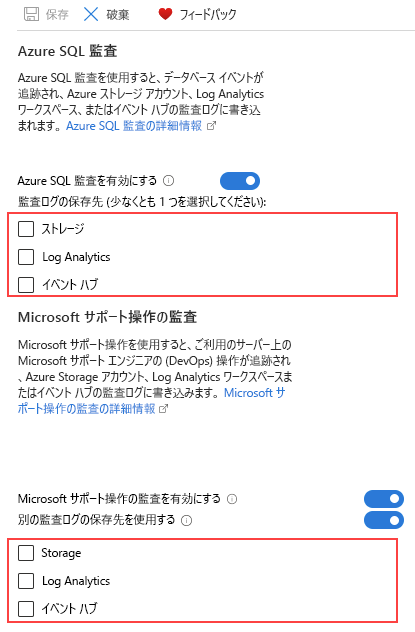

Azure SQL 監査では 、データベース イベントを追跡し、Azure Storage アカウント、Log Analytics ワークスペース、または Event Hubs の監査ログに書き込みます。 これは、規制コンプライアンスの維持、アクティビティ パターンの分析、セキュリティ違反を示す可能性のある逸脱の特定に役立ちます。

サーバー レベルとデータベース レベルのポリシーを定義できます。 サーバー ポリシーは、Azure の新規とび既存のデータベースを自動的にカバーします。

- サーバー監査が有効になっている場合、データベース監査設定に関係なく、データベースが監査されます。

- サーバーで監査を有効にするだけでなく、データベースで有効にすることもできます。 これにより、サーバー ポリシーとデータベース ポリシーの両方の監査を同時に使用できます。

次の場合を除き、サーバー監査とデータベース監査の両方を一緒に有効にしないことをお勧めします。

- 特定のデータベースには、別の ストレージ アカウント、 保有期間、または Log Analytics ワークスペース が使用されます。

- 異なるイベントの種類やカテゴリなど、サーバーの他のデータベースとは異なる特定のデータベースの監査が必要である。

それ以外の場合は、サーバー レベルの監査のみを有効にし、すべてのデータベースに対してデータベース レベルの監査を無効のままにすることをお勧めします。

SQL Database の既定の監査ポリシーには、次の一連のアクション グループが含まれています。

| アクション グループ | 定義 |

|---|---|

| BATCH_COMPLETED_GROUP | データベースに対して実行されるすべてのクエリとストアド プロシージャを監査します。 |

| SUCCESSFUL_DATABASE_AUTHENTICATION_GROUP | これは、プリンシパルがデータベースへのログインに成功したことを示します。 |

| FAILED_DATABASE_AUTHENTICATION_GROUP | これは、プリンシパルがデータベースへのログインに失敗したことを示します。 |

Azure SQL サーバー上のすべてのデータベースで監査を有効にするには、サーバーのメイン ブレードの [セキュリティ] セクションで [監査] を選びます。 [監査] ページでは、監査ログの宛先を設定できます。

SQL Database と SQL Managed Instance の監査サービスは、可用性とパフォーマンスについて最適化されています。 アクティビティ率が高い場合やネットワーク負荷が高い場合、SQL Database と SQL Managed Instance で監査されたイベントの一部が記録されない場合があります。

Note

読み取り専用レプリカでの監査は自動的に有効になります。

秘密度ラベルを監査する

データ分類と組み合わせることで、機密データへのアクセスを監視することもできます。 Azure SQL 監査が強化され、 data_sensitivity_informationという名前の監査ログに新しいフィールドが追加されました。

このフィールドは、クエリによって返されるデータの秘密度ラベルをログに記録することで、分類された列へのアクセスを追跡する簡単な方法を提供します。

![Azure portal の [情報保護] ページのスクリーンショット。](../../wwl-data-ai/implement-compliance-controls-sensitive-data/media/module-33-security-final-21.png)

監査は、データベース エンジンで発生するイベントの追跡と記録で構成されます。 Azure SQL 監査により、有効にするために必要な構成手順が簡略化され、SQL Database と SQL Managed Instance のデータベース アクティビティを追跡しやすくなります。