WAP をリバース Web プロキシとして使用する

Web アプリケーション プロキシは、リモート アクセスロールサービスです。 この役割サービスはリバース Web プロキシとして機能し、インターネット上のユーザーに社内 Web アプリケーションまたはリモート デスクトップ ゲートウェイ サーバーへのアクセスを提供します。 Web アプリケーション プロキシは、AD FS を使用してインターネット ユーザーを事前認証し、クレーム対応アプリケーションを発行するための AD FS プロキシとして機能します。

注

クレーム対応アプリケーションでは、ユーザーの承認の一部として、グループ メンバーシップ、電子メール アドレス、部署、会社などのユーザーに関する情報を使用できます。

Web アプリケーション プロキシをインストールする前に、前提条件として AD FS を展開する必要があります。 Web アプリケーション プロキシは、認証サービスに AD FS を使用します。 AD FS によって提供される機能の 1 つは SSO 機能です。つまり、ユーザーが企業 Web アプリケーションに一度アクセスするための資格情報を入力した場合、企業 Web アプリケーションへの後続のアクセスのために資格情報の入力を再度求められるのはなくなります。 ユーザーがアプリケーションと通信する前に、AD FS を使用して Web アプリケーション プロキシでユーザーを認証することもできます。

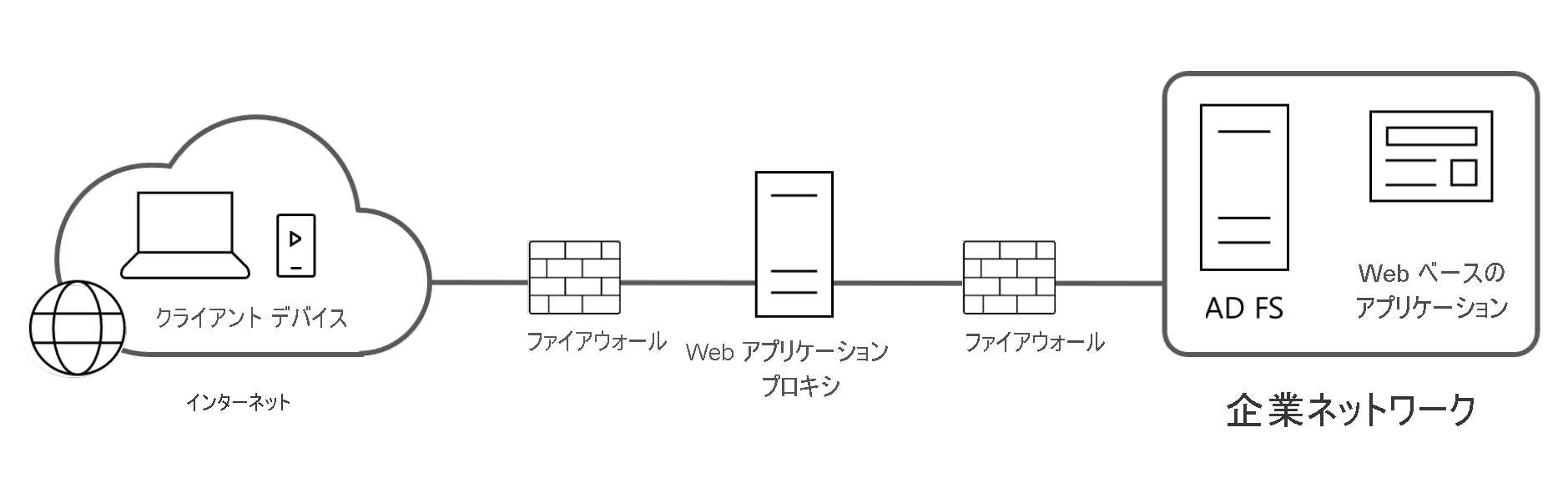

2 つのファイアウォール デバイス間の境界ネットワークに Web アプリケーション プロキシ サーバーを配置することは、一般的な構成です。 公開された AD FS サーバーとアプリケーションは、企業ネットワーク上にあり、ドメイン コントローラーやその他の内部サーバーと共に、2 つ目のファイアウォールによって保護されます。 このシナリオでは、インターネット上のユーザーに対して企業アプリケーションへの安全なアクセスを提供すると同時に、インターネット上のセキュリティ上の脅威から企業の IT インフラストラクチャを保護します。

Web アプリケーション プロキシの認証オプション

Web アプリケーション プロキシでアプリケーションを構成する場合は、事前認証の種類を選択する必要があります。 AD FS 事前認証またはパススルー事前認証のいずれかを選択できます。 AD FS の事前認証により、より多くの機能と利点が得られますが、パススルー事前認証はすべての Web アプリと互換性があります。

AD FS の事前認証

AD FS 事前認証では、要求ベースの認証を使用する Web アプリケーションに AD FS を使用します。 ユーザーが企業 Web アプリケーションへの接続を開始すると、ユーザーが最初に接続するエントリ ポイントは Web アプリケーション プロキシです。 Web アプリケーション プロキシは、AD FS サーバー内のユーザーを事前認証します。 認証が成功した場合、Web アプリケーション プロキシは、アプリケーションがホストされている企業ネットワーク内の Web サーバーへの接続を確立します。

AD FS 事前認証を使用すると、承認されたユーザーのみが Web アプリケーションにデータ パケットを送信できるようになります。 これにより、ハッカーは認証前に Web アプリの欠陥を利用できなくなります。 AD FS の事前認証により、Web アプリの攻撃対象領域が大幅に減少します。

パススルー事前認証

パススルー事前認証では、認証に AD FS は使用されません。また、Web アプリケーション プロキシによってユーザーが事前認証されることはありません。 代わりに、ユーザーは Web アプリケーション プロキシ経由で Web アプリケーションに接続されます。 Web アプリケーション プロキシは、Web アプリに配信されるデータ パケットを再構築します。これにより、形式が正しくないパケットなどの欠陥から保護されます。 ただし、パケットのデータ部分は Web アプリに渡されます。 Web アプリは、ユーザーの認証を担当します。

AD FS の事前認証の利点

AD FS 事前認証には、パススルー事前認証よりも次の利点があります。

- SSO。 AD FS によって事前認証されたユーザーが資格情報を 1 回だけ入力できるようにします。 その後、ユーザーが認証に AD FS を使用する他のアプリケーションにアクセスした場合、資格情報の入力を再度求められることはありません。

- 多要素認証 (MFA)。 MFA を使用すると、セキュリティを強化するために複数の種類の資格情報を構成できます。 たとえば、ユーザーがスマート カードと共にユーザー名とパスワードを入力するようにシステムを構成できます。

- 多要素アクセス制御。 承認要求規則を実装して Web アプリケーションを発行するときにセキュリティを強化する組織で使用される多要素アクセス制御。 規則は、ユーザーまたはグループが AD FS 事前認証を使用している Web アプリケーションへのアクセスを許可または拒否するかどうかを決定する許可または拒否要求を発行するように構成されます。

Web アプリケーション プロキシを使用してアプリケーションを発行する

Web アプリケーション プロキシ役割サービスがインストールされたら、リモート アクセス管理コンソールの Web アプリケーション プロキシ構成ウィザードを使用して構成します。 Web アプリケーション プロキシ構成ウィザードが完了すると、Web アプリケーション プロキシ コンソールが作成されます。Web アプリケーション プロキシコンソールは、Web アプリケーション プロキシの追加の管理と構成に使用できます。

Web アプリケーション プロキシ構成ウィザードでは、初期構成プロセス中に次の情報を入力する必要があります。

- AD FS 名。 この名前を見つけるには、AD FS 管理コンソールを開き、[フェデレーション サービスのプロパティの編集] で [フェデレーション サービス名] ボックスの値を見つけます。

- AD FS のローカル管理者アカウントの資格情報。

- AD FS プロキシ証明書。 これは、Web アプリケーション プロキシが AD FS プロキシ機能に使用する証明書です。

ヒント

AD FS プロキシ証明書には、証明書のサブジェクト フィールドに AD FS 名が含まれている必要があります。これは、Web アプリケーション プロキシ構成ウィザードで必要になるためです。 さらに、証明書のサブジェクトの別名フィールドには、AD FS 名を含める必要があります。

Web アプリケーション プロキシ構成ウィザードを完了したら、Web アプリケーション プロキシ コンソールまたは Windows PowerShell コマンドレットを使用して Web アプリを発行できます。 発行されたアプリを管理するための Windows PowerShell コマンドレットは次のとおりです。

Add-WebApplicationProxyApplicationGet-WebApplicationProxyApplicationSet-WebApplicationProxyApplication

Web アプリを発行するときは、次の情報を指定する必要があります。

- パススルーなど、事前認証の種類。

- 出版するための申請。

- アプリケーションの外部 URL (たとえば、

https://lon-svr1.adatum.com)。 - サブジェクト名が外部 URL をカバーする証明書 (たとえば、

lon-svr1.adatum.com)。 - バックエンド サーバーの URL。外部 URL を入力すると自動的に入力されます。