基本的な監査カテゴリについての説明

監査ログにより、セキュリティ イベントとアクティビティが Windows セキュリティ ログにログされます。 これらの監査ログを監視することで、さらに調査が必要な問題を特定できます。 また成功アクティビティを監査すると、変更のドキュメントが提供されるため、役立つ場合があります。 監査では、悪意のあるハッカーや承認されていないユーザーがエンタープライズ リソースにアクセスしようとして失敗した試行もログに記録できます。 監査を構成する場合、監査設定を指定し、監査ポリシーを有効にしてから、セキュリティ ログでイベントを監視します。

Windows Server には、2 つの監査カテゴリがあります。

- 基本的な監査。 基本的なセキュリティ イベントを監査できる 9 つの値が提供されています。

- 高度な監査。 より詳細なポリシー設定を含む 10 個のイベント カテゴリがあります。 60 を超える構成可能なポリシー設定を使用できます。

基本的な監査カテゴリとは

次の表で、基本的な監査カテゴリについて説明します。

| 監査ポリシーの設定 | 説明 |

|---|---|

| アカウント ログオン イベントの監査 | ユーザーまたはコンピューターが Windows Server Active Directory アカウントを使用して認証を行おうとすると、イベントが作成されます。 たとえば、ユーザーがドメイン内の任意のコンピューターにログオンすると、アカウント ログオン イベントが生成されます。 |

| ログオン イベントの監査 | ユーザーが対話的に (ローカルで)、またはネットワークを介して (リモートで) コンピューターにログオンすると、イベントが作成されます。 たとえば、ワークステーションとサーバーがログオン イベントを監査するように構成されている場合、ワークステーションは、そのワークステーションに直接ログオンするユーザーを監査します。 ユーザーがサーバー上の共有フォルダーに接続すると、サーバーはそのリモート ログインをログに記録します。 ユーザーがログオンすると、ドメイン コントローラーはログオン イベントを記録します。これは、ログオン スクリプトとポリシーがドメイン コントローラーから取得されるためです。 |

| アカウント管理の監査 | ユーザー、グループ、またはコンピューター アカウントの作成、削除、変更、ユーザー パスワードのリセットなどのイベントが監査されます。 |

| ディレクトリ サービスのアクセスの監査 | システム アクセス制御リスト (SACL) で指定されたイベントが監査されます。これらのイベントは、Active Directory オブジェクトの [Properties Advanced Security Settings](プロパティの詳細セキュリティ設定) ダイアログ ボックスで確認できます。 この設定を使用して監査ポリシーを定義し、さらに特定の 1 つ以上のオブジェクトの SACL を使用して、それらのオブジェクトの監査を構成する必要があります。 このポリシーは、ファイルとフォルダーの監査に使用するオブジェクト アクセスの監査ポリシーに似ていますが、このポリシーは Active Directory オブジェクトに適用されます。 |

| ポリシー変更の監査 | ユーザー権利の割り当てポリシー、監査ポリシー、または信頼ポリシーに対する変更が監査されます。 |

| 特権の使用の監査 | アクセス許可またはユーザー権利の使用が監査されます。 グループ ポリシー管理エディターで、このポリシーの説明テキストを参照してください。 |

| システム イベントの監査 | システム ログまたはセキュリティ ログに反映されるシステムの再起動、シャットダウン、または変更が監査されます。 |

| プロセスの追跡の監査 | プログラムのアクティブ化やプロセスの終了などのイベントが監査されます。 グループ ポリシー管理エディターで、このポリシーの説明テキストを参照してください。 |

| オブジェクト アクセスの監査 | 独自の SACL があるファイル、フォルダー、レジストリ キー、プリンターなどのオブジェクトへのアクセスが監査されます。 この監査ポリシーを有効にし、さらにオブジェクトの SACL で監査エントリを構成する必要があります。 |

基本的な監査を構成する

次のスクリーンショットに示されているように、ローカル セキュリティ ポリシー コンソールを使用して、これらの基本的な監査カテゴリを確認および構成できます。 ここでは、管理者がローカル セキュリティ ポリシー コンソールで [監査ポリシー] ノードを選択し、[成功] および [失敗] 監査設定を構成しています。

![このスクリーンショットには、ローカル セキュリティ ポリシー コンソールと基本的な監査カテゴリが表示されます。[監査ポリシー] ノードが選択され、さまざまな成功と失敗の監査設定が構成されています。](../../wwl-azure/implement-windows-server-auditing-diagnostics/media/local-policy.png)

ヒント

また、複数のコンピューター用の設定を簡単に構成できる、グループ ポリシーも使用できます。

また、グループ ポリシー管理コンソールで、以下を行います。

- 適切なグループ ポリシー オブジェクト (GPO) を見つけて選び、編集のためにその GPO を開きます。

- グループ ポリシー管理エディターの [ コンピューターの構成 ] ノードで、[ポリシー]、[Windows 設定]、[セキュリティ設定]、[ローカル ポリシー] の順に展開し、[ 監査ポリシー] を選択します。

- グループ ポリシー管理エディターで、ポリシー設定を開きます。

- [ これらのポリシー設定を定義 する] チェック ボックスをオンにし、成功イベント、失敗イベント、またはその両方の監査を有効にするかどうかを選択します。 次に、[ OK] を選択します。

使用可能なすべての設定ですべての監査値を有効にしたくなります。 ただし、これを行うと、分析が必要な大規模な監査ログが生成される可能性があります。 そのため、自分にとって役に立つものだけに絞り込み、有効にすることをお勧めします。

たとえば、アカウント ログオン失敗イベントを監査すると、悪意のあるハッカーがアカウントのパスワードを知らずにドメイン ユーザーとして繰り返しサインインを試してドメインにアクセスしようとした試行を見つけ出すことができます。 アカウント ログオン成功イベントを監査するのは、正当なログオン イベントが示される可能性が高いため、特に有益ではありません。

ヒント

アカウント管理失敗イベントを監査すると、セキュリティに関するグループのメンバーシップを操作しようとした悪意のあるハッカーを見つけ出すことができます。

最も重要なタスクの 1 つは、企業ポリシーに合わせて、および組織にとって現実的なものに合わせて監査ポリシーを調整し、バランスを取ることです。 たとえば、企業ポリシーで、すべてのログイン失敗、および Active Directory のユーザーおよびグループへの変更の成功を監査する必要があると明記されているとします。 これは、Active Directory Domain Services (AD DS) で簡単に行うことができます。 ただし、監査ポリシーを実装する前に、その情報の使用方法を決定する必要があります。

ヒント

監査ログを効果的に管理する方法がわからない場合や、そのためのツールがない場合、詳細な監査ログは役に立ちません。

監査を実施するには、適切に構成された監査ポリシーと、監査対象イベントを管理するためのツールが必要です。

ファイルまたはフォルダーの監査設定を指定する

多くの組織では、ファイル アクセスを監査することを選択しています。 Windows Server では、ユーザーまたはグループのアカウントと、それらのアカウントが実行する特定のアクションに基づいた詳細な監査がサポートされます。

ファイルまたはフォルダーの監査を構成するには、次の 3 つの手順を実行する必要があります。

Audit オブジェクト アクセス設定を定義し、[成功]、[失敗]、またはその両方を選択します。

注意

成功の監査を有効にすると、使用が制限される場合がある大量のログ データが生成される可能性があります。 結局のところ、誰かがファイルまたはフォルダーに正常にアクセスしたということが示されるだけです。 誰がいつ失敗したかを知る方がより有益です。

追跡するフォルダーを見つけます。フォルダーを右クリックし、[ プロパティ] を選択します。

[ セキュリティ ] タブで、[ 詳細設定] を選択します。

[セキュリティの詳細設定] ページの [監査] タブを選択します。

[ 追加] を選択し、フォルダーでアクティビティを監査するセキュリティ プリンシパルを選択し、追跡するアクティビティを選択します。

[ 種類 ] の一覧で、[ すべて]、[ 成功]、または [失敗] を選択します。

次に、追跡するアクセス許可を選択し、最後に [OK] を 2 回選択します。

次のスクリーンショットでは、管理者が SalesReports という名前のフォルダーの監査設定を選択しています。 ドメイン ユーザーのアクセス失敗を監査することが選択されています。

![このスクリーンショットには、フォルダー名 SalesReports の監査設定が表示されます。SalesReports フォルダーにアクセスしようとしているドメイン ユーザーに対して、監査の種類として [失敗] が選択されています。](../../wwl-azure/implement-windows-server-auditing-diagnostics/media/audit-folder.png)

一般的な使い方

次の目的で成功イベントを監査できます。

- レポートと課金のためのリソース アクセスをログに記録するため。

- 計画した以上のアクションをユーザーが実行していること示すアクセス、アクセス許可が多すぎることを示すアクセスを監視するため。

- 特定のアカウントへの普段とは異なるアクセスを特定するため。これは、悪意のあるハッカーがユーザー アカウントを侵害した兆候である可能性があります。

次の目的で失敗イベントを監査できます。

- 承認されていないユーザーによるリソースへのアクセス試行を監視するため。

- ユーザーがアクセス権を必要とするファイルまたはフォルダーへの失敗したアクセス試行を特定するため。 これにより、ビジネス要件を満たすために、アクセス許可が不十分であったことが示されます。

警告

監査ログが非常に急速に大きくなる可能性があります。 そのため、組織のセキュリティ目標を達成するために必要な最小限の構成を行います。

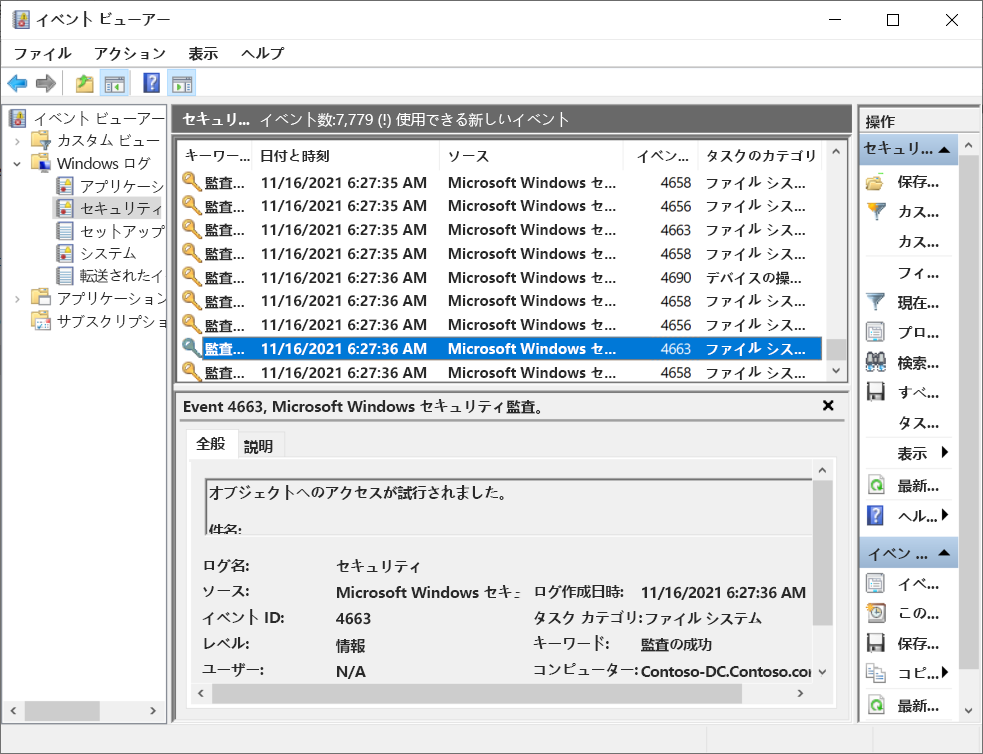

セキュリティ ログ内のイベントを評価する

[オブジェクト アクセスの監査] ポリシー設定を有効にし、オブジェクト SACL を使用して監査するアクセスを指定すると、Windows Server は監査エントリに従ってアクセスのログ記録を開始します。 結果のイベントは、サーバーのセキュリティ イベント ログで確認できます。 これを行うには、次のスクリーンショットに示されているように、管理ルーツでイベント ビューアー コンソールを開き、[Windows ログ]、[セキュリティ] の順に展開します。 管理者は [セキュリティ] ログを選択しており、ID が 4663 のイベントが強調表示されています。これは、ファイル オブジェクトへのアクセス試行に関連しています。